Il Google Authenticator L'app 2FA ha avuto un ruolo importante nelle notizie sulla sicurezza informatica ultimamente, con Google che ha aggiunto una funzione per consentirti di eseguire il backup dei tuoi dati 2FA nel cloud e quindi ripristinarli su altri dispositivi.

Per spiegare, un 2FA (autenticazione a due fattori) è uno di quei programmi che esegui sul tuo cellulare o tablet per generare codici di accesso monouso che aiutano a proteggere i tuoi account online con più di una semplice password.

Il problema con le password convenzionali è che ci sono molti modi in cui i truffatori possono elemosinarle, rubarle o prenderle in prestito.

Ci sono surf sulle spalle, dove un ladro in mezzo a te fa capolino da sopra la tua spalla mentre lo digiti; c'è congetture ispirate, dove hai usato una frase che un truffatore può prevedere in base ai tuoi interessi personali; c'è phishing, dove sei indotto a consegnare la tua password a un impostore; e c'è keylogging, in cui il malware già impiantato nel tuo computer tiene traccia di ciò che digiti e inizia segretamente a registrare ogni volta che visiti un sito Web che sembra interessante.

E poiché le password convenzionali in genere rimangono le stesse da un login all'altro, i truffatori che scoprono una password oggi spesso possono semplicemente usarla più e più volte a loro piacimento, spesso per settimane, forse per mesi e talvolta anche per anni.

Quindi le app 2FA, con i loro codici di accesso monouso, aumentano la tua normale password con un segreto aggiuntivo, solitamente un numero di sei cifre, che cambia ogni volta.

Il tuo telefono come secondo fattore

I codici a sei cifre comunemente generati dalle app 2FA vengono calcolati direttamente sul tuo telefono, non sul tuo laptop; si basano su un "seed" o "chiave di avvio" memorizzato sul tuo telefono; e sono protetti dal codice di blocco sul tuo telefono, non dalle password che digiti abitualmente sul tuo laptop.

In questo modo, i truffatori che chiedono l'elemosina, prendono in prestito o rubano la tua normale password non possono semplicemente accedere direttamente al tuo account.

Questi aggressori devono anche accedere al tuo telefono e devono essere in grado di sbloccarlo per eseguire l'app e ottenere il codice monouso. (I codici sono generalmente basati sulla data e l'ora approssimati al mezzo minuto più vicino, quindi cambiano ogni 30 secondi.)

Meglio ancora, i telefoni moderni includono chip di archiviazione sicuri a prova di manomissione (Apple chiama i loro Enclave sicura; Google è noto come Titano) che mantengono i loro segreti anche se riesci a staccare il chip e provi a estrarre dati da esso offline tramite sonde elettriche in miniatura o mediante incisione chimica combinata con la microscopia elettronica.

Naturalmente, questa "soluzione" porta con sé un problema a sé stante, vale a dire: come eseguire il backup di quegli importantissimi semi 2FA nel caso in cui perdi il telefono o ne acquisti uno nuovo e desideri passare ad esso?

Il modo pericoloso per sostenere i semi

La maggior parte dei servizi online richiede di impostare una sequenza di codici 2FA per un nuovo account inserendo una stringa di 20 byte di dati casuali, il che significa digitare laboriosamente 40 caratteri esadecimali (base 16), uno per ogni mezzo byte, oppure inserendo attentamente 32 caratteri nella codifica in base 32, che utilizza i caratteri A a Z e le sei cifre 234567 (zero e uno sono inutilizzati perché sembrano O-per-Oscar e I-per-India).

Solo che di solito hai la possibilità di evitare il fastidio di toccare manualmente il tuo segreto di partenza scansionando invece un tipo speciale di URL tramite un codice QR.

Questi speciali URL 2FA hanno il nome dell'account e il seme iniziale codificati al loro interno, in questo modo (qui abbiamo limitato il seme a 10 byte, o 16 caratteri in base 32, per mantenere l'URL breve):

Probabilmente puoi indovinare dove sta andando.

Quando accendi la fotocamera del tuo cellulare per scansionare codici 2FA di questo tipo, si è tentati di scattare prima una foto dei codici, da utilizzare come backup...

…ma ti esortiamo a non farlo, perché chiunque si impossessi successivamente di quelle immagini (ad esempio dal tuo account cloud, o perché le inoltri per sbaglio) conoscerà il tuo seed segreto, e potrà banalmente generare il giusto sequenza di codici a sei cifre.

Come, quindi, eseguire il backup dei dati 2FA in modo affidabile senza conservare copie in chiaro di quei fastidiosi segreti multi-byte?

Google Authenticator sul caso

Bene, Google Authenticator di recente, anche se in ritardo, ha deciso di iniziare a offrire un servizio di "sincronizzazione dell'account" 2FA in modo da poter eseguire il backup delle sequenze di codici 2FA nel cloud e successivamente ripristinarle su un nuovo dispositivo, ad esempio in caso di smarrimento o sostituzione il tuo telefono.

Come uno sbocco dei media descritta esso, "Dopo 13 anni Google Authenticator aggiunge una funzionalità fondamentale tanto attesa."

Ma quanto è sicuro questo trasferimento dei dati di sincronizzazione dell'account?

I tuoi dati seed segreti sono crittografati durante il transito verso il cloud di Google?

Come puoi immaginare, la parte di caricamento nel cloud del trasferimento dei tuoi segreti 2FA è effettivamente crittografata, perché Google, come ogni azienda attenta alla sicurezza là fuori, utilizza HTTPS e solo HTTPS per tutto il suo traffico web da diversi anni ormai .

Ma i tuoi account 2FA possono essere crittografati con una passphrase che è unicamente tua? prima ancora che lascino il tuo dispositivo?

In questo modo, non possono essere intercettati (legittimamente o meno), citati in giudizio, fatti trapelare o rubati mentre si trovano nel cloud storage.

Dopotutto, un altro modo per dire "nel cloud" è semplicemente "salvato sul computer di qualcun altro".

Indovina un po?

I nostri amici programmatori indipendenti e esperti di sicurezza informatica su @mysk_co, di cui abbiamo già scritto diverse volte su Naked Security, ha deciso di scoprirlo.

Che hanno riferito non sembra particolarmente incoraggiante.

Google ha appena aggiornato la sua app 2FA Authenticator e ha aggiunto una funzionalità tanto necessaria: la possibilità di sincronizzare i segreti su tutti i dispositivi.

TL; DR: non accenderlo.

Il nuovo aggiornamento consente agli utenti di accedere con il proprio account Google e sincronizzare i segreti 2FA sui propri dispositivi iOS e Android.... pic.twitter.com/a8hhelupZR

— Mysk 🇨🇦🇩🇪 (@mysk_co) 26 aprile 2023

Come puoi vedere sopra, @mysk_co ha affermato quanto segue:

- I dettagli del tuo account 2FA, inclusi i seed, erano non crittografati all'interno dei loro pacchetti di rete HTTPS. In altre parole, una volta rimossa la crittografia a livello di trasporto dopo l'arrivo del caricamento, i tuoi semi sono disponibili per Google e quindi, implicitamente, per chiunque abbia un mandato di perquisizione per i tuoi dati.

- Non esiste alcuna opzione di passphrase per crittografare il tuo caricamento prima che lasci il tuo dispositivo. Come sottolinea il team di @mysc_co, questa funzione è disponibile durante la sincronizzazione delle informazioni da Google Chrome, quindi sembra strano che il processo di sincronizzazione 2FA non offra un'esperienza utente simile.

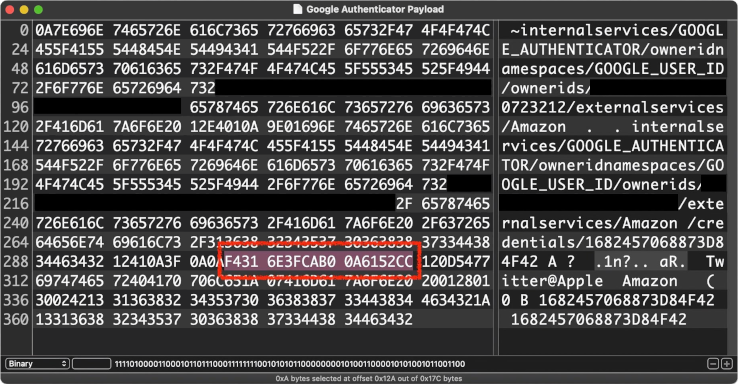

Ecco l'URL inventato che hanno generato per configurare un nuovo account 2FA nell'app Google Authenticator:

otpauth://totp/Twitter@Apple?secret=6QYW4P6KWAFGCUWM&issuer=Amazon

Ed ecco un'acquisizione di pacchetti del traffico di rete che Google Authenticator ha sincronizzato con il cloud, con la crittografia TLS (Transport Level Security) rimossa:

Tieni presente che i caratteri esadecimali evidenziati corrispondono ai 10 byte di dati grezzi che corrispondono al "segreto" in base 32 nell'URL sopra:

$ luax Lua 5.4.5 Copyright (C) 1994-2023 Lua.org, PUC-Rio __ ___( o)> <_. ) ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ ~~ Aggiunti i moduli preferiti di Duck in package.preload{} > b32seed = '6QYW4P6KWAFGCUWM' > rawseed = base.unb32(b32seed) > rawseed:len() 10 > base.b16(rawseed) F4316E3FCAB00A6152CC

Cosa fare?

Siamo d'accordo con il suggerimento di @mysk_co, ovvero, "Si consiglia di utilizzare l'app senza la nuova funzione di sincronizzazione per ora."

Siamo abbastanza sicuri che Google aggiungerà presto una funzione passphrase alla funzione di sincronizzazione 2FA, dato che questa funzione esiste già nel browser Chrome, come spiegato nelle pagine della guida di Chrome:

Mantieni le tue informazioni private

Con una passphrase, puoi utilizzare il cloud di Google per archiviare e sincronizzare i tuoi dati di Chrome senza consentire a Google di leggerli. […] Le passphrase sono facoltative. I tuoi dati sincronizzati sono sempre protetti dalla crittografia quando sono in transito.

Se hai già sincronizzato i tuoi semi, niente panico (non sono stati condivisi con Google in un modo che rende facile per chiunque altro spiarli), ma dovrai reimpostare le sequenze 2FA per tutti gli account che ora decidi che probabilmente avresti dovuto tenere per te .

Dopotutto, potresti avere configurato 2FA per servizi online come conti bancari in cui i termini e le condizioni richiedono di conservare tutte le credenziali di accesso per te stesso, comprese password e seed, e di non condividerle mai con nessuno, nemmeno con Google.

Se hai comunque l'abitudine di scattare foto dei codici QR per i tuoi seed 2FA, senza pensarci troppo, ti consigliamo di non farlo.

Come ci piace dire su Naked Security: In caso di dubbio / Non distribuirlo.

I dati che tieni per te non possono trapelare, essere rubati, citati in giudizio o condivisi con terze parti di alcun tipo, deliberatamente o per errore.

Aggiornamento. Google ha ha risposto su Twitter al rapporto di @mysk_co ammettendo di aver rilasciato intenzionalmente la funzione di sincronizzazione dell'account 2FA senza la cosiddetta crittografia end-to-end (E2EE), ma ha affermato che la società ha "prevede di offrire E2EE per Google Authenticator su tutta la linea." La società ha inoltre precisato che “la possibilità di utilizzare l'app offline rimarrà un'alternativa per coloro che preferiscono gestire da soli la propria strategia di backup”. [2023-04-26T18:37Z]

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Fonte: https://nakedsecurity.sophos.com/2023/04/26/google-leaking-2fa-secrets-researchers-advise-against-new-account-sync-feature-for-now/

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 10

- 13

- 214

- 2FA

- 30

- 70

- a

- capacità

- capace

- WRI

- a proposito

- sopra

- Assoluta

- accesso

- Il mio account

- conti

- operanti in

- aggiungere

- aggiunto

- l'aggiunta di

- aggiuntivo

- Aggiunge

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Tutti

- consente

- già

- anche

- alternativa

- sempre

- an

- ed

- androide

- Un altro

- in qualsiasi

- chiunque

- App

- Apple

- applicazioni

- SONO

- Arriva

- AS

- At

- autore

- auto

- disponibile

- evitare

- precedente

- background-image

- di riserva

- Banca

- conto in banca

- base

- basato

- BE

- perché

- prima

- sistema

- prendere in prestito

- Parte inferiore

- Porta

- del browser

- ma

- Acquistare

- by

- calcolato

- Bandi

- stanza

- Materiale

- attentamente

- Custodie

- centro

- possibilità

- il cambiamento

- Modifiche

- caratteri

- chimico

- patata fritta

- Chips

- Chrome

- browser Chrome

- rivendicato

- Cloud

- Cloud Storage

- codice

- colore

- combinato

- comunemente

- azienda

- computer

- condizioni

- convenzionale

- copyright

- Portata

- coprire

- Credenziali

- critico

- Cybersecurity

- Pericoloso

- dati

- Data

- decide

- deciso

- dettagli

- dispositivo

- dispositivi

- DIG

- cifre

- Dsiplay

- do

- effettua

- non

- don

- Dont

- giù

- facile

- o

- Di qualcun'altro

- incoraggiando

- crittografato

- crittografia

- da un capo all'altro

- entrare

- Anche

- Ogni

- esempio

- esperienza

- Spiegare

- ha spiegato

- caratteristica

- In primo piano

- figura

- Trovate

- Antincendio

- Nome

- i seguenti

- Nel

- Avanti

- amici

- da

- generare

- generato

- ottenere

- Dare

- dato

- andando

- Google Chrome

- afferrare

- Avere

- altezza

- Aiuto

- qui

- Evidenziato

- tenere

- librarsi

- Come

- HTTPS

- if

- immagine

- in

- In altre

- includere

- Compreso

- info

- informazioni

- invece

- apposta

- interessante

- interessi

- ai miglioramenti

- iOS

- IT

- SUO

- saltare

- ad appena

- mantenere

- conservazione

- Sapere

- conosciuto

- laptop

- dopo

- perdita

- Lasciare

- lasciare

- locazione

- Livello

- piace

- Limitato

- linea

- accesso

- tanto atteso

- Guarda

- una

- SEMBRA

- perdere

- FA

- il malware

- gestire

- manualmente

- Margine

- partita

- max-width

- Maggio..

- si intende

- Media

- Microscopia

- errore

- Mobile

- cellulare

- moderno

- moduli

- mese

- Scopri di più

- molti

- tanto necessaria

- Sicurezza nuda

- Nome

- cioè

- Bisogno

- Rete

- traffico di rete

- New

- notizie

- no

- normale

- adesso

- numero

- numerose

- of

- MENO

- offrire

- offerta

- offline

- di frequente

- on

- una volta

- ONE

- online

- Opzione

- or

- Altro

- su

- ancora

- proprio

- pacchetto

- pacchetti

- Panico

- parte

- parti

- Password

- Le password

- Paul

- fa capolino

- Forse

- cronologia

- telefono

- telefoni

- Foto

- Immagini

- posto

- Platone

- Platone Data Intelligence

- PlatoneDati

- punto

- posizione

- Post

- predire

- preferire

- piuttosto

- probabilmente

- Problema

- processi

- Programmi

- protetta

- QR code

- qr-code

- casuale

- Crudo

- Leggi

- recentemente

- raccomandare

- registrazione

- Basic

- rilasciato

- rimanere

- sostituire

- rapporto

- richiedere

- ricercatori

- ripristinare

- di routine

- Correre

- s

- tranquillamente

- stesso

- detto

- scansione

- scansione

- Cerca

- Secondo

- secondo

- Segreto

- sicuro

- problemi di

- vedere

- seme

- semi

- sembra

- Sequenza

- servizio

- Servizi

- set

- alcuni

- Condividi

- condiviso

- Corti

- dovrebbero

- segno

- simile

- semplicemente

- SIX

- Scatto

- Curiosare

- So

- solido

- Qualcuno

- Suono

- la nostra speciale

- inizia a

- iniziare ad offrire

- Di partenza

- inizio

- ha dichiarato

- soggiorno

- rubare

- conservazione

- Tornare al suo account

- memorizzati

- Storie

- dritto

- Strategia

- Corda

- fortemente

- tale

- SVG

- Interruttore

- Tavoletta

- Fai

- manomissione prova

- team

- condizioni

- i termini e le condizioni

- di

- che

- Il

- La linea

- loro

- Li

- poi

- Là.

- perciò

- di

- Pensiero

- Terza

- terzi

- questo

- quelli

- tempo

- volte

- a

- oggi

- pure

- top

- pista

- traffico

- trasferimento

- Trasferimento

- transito

- transizione

- trasparente

- trasporto

- vero

- TURNO

- Digitare

- tipicamente

- univocamente

- sbloccare

- non usato

- Aggiornanento

- aggiornato

- URL

- uso

- utilizzato

- Utente

- Esperienza da Utente

- utenti

- utilizzando

- generalmente

- via

- Visita

- volere

- Mandato

- Modo..

- modi

- we

- Web-basata

- Sito web

- Settimane

- sono stati

- Che

- quando

- ogni volta che

- se

- quale

- while

- OMS

- larghezza

- volere

- con

- senza

- parole

- scritto

- anni

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro

- zero