Le autorità federali hanno rintracciato e sequestrato più di 94,000 bitcoin presumibilmente rubati da Bitfinex. Ma come hanno fatto a mettere le mani sui fondi pseudonimi?

Il Dipartimento di Giustizia degli Stati Uniti (DOJ) ha annunciato nel febbraio 2022 dichiarazione di aver sequestrato con successo la maggior parte dei bitcoin drenati in un hack del 2016 dell'exchange di criptovalute Bitifinex dopo aver ottenuto il controllo del portafoglio che presumibilmente conteneva i fondi rubati.

Nonostante l'apparente improbabilità di riprendere i fondi scomparsi da tempo, una serie di prove complesse ma deterministiche ha permesso alle forze dell'ordine di catturare Ilya Lichtenstein e Heather Morgan, una coppia che avrebbe cercato di offuscare le origini illegali del bitcoin su cui stavano sfruttando flettere stili di vita lucidi attraverso un complesso sistema di riciclaggio di denaro.

Ma quella che sembrava essere una truffa attentamente ponderata si è rivelata in realtà piuttosto fragile e piena di passi falsi, il che ha facilitato il lavoro dell'agente speciale Christopher Janczewski, assegnato all'unità investigativa criminale dell'Internal Revenue Service (IRS-CI). Questo lavoro alla fine ha portato Janczewski a presentare a denuncia con il giudice Robin Meriweather per accusare Lichtenstein e Morgan di cospirazione per riciclaggio di denaro e cospirazione per frodare gli Stati Uniti.

Questo articolo approfondisce le sfumature del lavoro delle forze dell'ordine che hanno portato alla luce le identità degli hacker Bitfinex accusati e i passaggi della coppia accusata, basandosi sugli account forniti dal DOJ e dall'agente speciale Janczewski. Tuttavia, poiché aspetti cruciali dell'indagine non sono stati divulgati da documenti ufficiali, l'autore fornirà scenari plausibili e possibili spiegazioni a domande che rimangono senza risposta.

In che modo le forze dell'ordine hanno sequestrato il Bitcoin Bitfinex rubato?

I sostenitori di Bitcoin spesso si vantano del sistema monetario insieme di principi che consente un alto grado di sovranità e resistenza alla censura, rendendo impossibile fermare le transazioni Bitcoin e sequestrare le partecipazioni in bitcoin. Ma, se questo è vero, in che modo le forze dell'ordine sono state in grado di impossessarsi del bitcoin dei riciclatori in questo caso?

Secondo la denuncia presentata dall'agente speciale Janczewski, le forze dell'ordine sono state in grado di entrare nel cloud storage di Litchestein dove ha conservato molte se non tutte le informazioni sensibili relative alle sue operazioni mentre tentava di ripulire i fondi sporchi, comprese le chiavi private del Portafoglio Bitcoin che detiene la maggior parte dei BTC rubati.

La resistenza alla censura delle transazioni Bitcoin e la sovranità dei fondi bitcoin dipendono dalla corretta gestione degli associati chiavi private, poiché sono l'unico modo per spostare bitcoin da un portafoglio all'altro.

Anche se le chiavi private di Lichtenstein erano conservate nel cloud storage, secondo il DOJ erano crittografate con una password così lunga che anche gli aggressori sofisticati probabilmente non sarebbero stati in grado di decifrarla nel corso della loro vita. Il DOJ non ha risposto a una richiesta di commento su come è stato in grado di decrittografare il file e accedere alle chiavi private.

Ci sono alcuni scenari plausibili su come le forze dell'ordine siano state in grado di decifrare la crittografia di Lichtenstein. Sebbene non sia di per sé insicura, la crittografia simmetrica, che sfrutta una password di crittografia per entrambe le funzioni di crittografia e decrittografia, è sicura solo quanto la sua password e l'archiviazione di quella password.

Pertanto, la prima possibilità riguarda la sicurezza della memorizzazione della password; le forze dell'ordine avrebbero potuto ottenere l'accesso alla password in qualche modo e non avevano bisogno di forza bruta per farsi strada attraverso i file nel cloud. Un metodo alternativo per le forze dell'ordine in grado di decrittografare i file di Lichtenstein potrebbe implicare la disponibilità di molte più informazioni personali sulla coppia e sulla potenza di calcolo rispetto a qualsiasi altro sofisticato aggressore al mondo che un attacco su misura per decrittografare i file mirati potrebbe effettivamente essere praticabile senza contraddire le dichiarazioni del Dipartimento di Giustizia. Inoltre, non conosciamo l'algoritmo utilizzato nello schema di crittografia (alcuni sono più robusti di altri e le variazioni nello stesso algoritmo comportano anche diversi rischi per la sicurezza), quindi l'algoritmo specifico utilizzato potrebbe essere stato più suscettibile al crack, sebbene ciò contraddirebbe il Affermazioni del DOJ relative alla crackabilità di cui sopra.

Il caso più probabile dei tre è probabilmente che le forze dell'ordine non avevano bisogno di decrittografare il file in primo luogo, il che ha senso, soprattutto visti i commenti del DOJ sopra. L'agente speciale Janczewski e il suo team avrebbero potuto ottenere l'accesso alla password in qualche modo e non avrebbero avuto bisogno di forza bruta per farsi strada attraverso i file del cloud storage. Ciò potrebbe essere facilitato da una terza parte a cui Lichtenstein ha affidato la creazione o l'archiviazione della password di decrittazione, o da una sorta di passo falso della coppia che ha portato alla compromissione della password.

Perché mantenere le chiavi private su Cloud Storage?

Il motivo per cui Lichtenstein conserverebbe un file così sensibile in un database online non è chiaro. Tuttavia, alcune speculazioni riguardano l'hacking sottostante, un atto per il quale la coppia ha non è stato accusato dalle forze dell'ordine - e la necessità di mantenere le chiavi private del portafoglio sul cloud "poiché ciò consente l'accesso remoto a una terza parte", secondo un Thread di Twitter di Ergo di OXT Research.

L'ipotesi di cooperazione supporta anche il caso della crittografia simmetrica. Sebbene la crittografia asimmetrica sia ben progettata per l'invio e la ricezione di dati sensibili, poiché i dati vengono crittografati utilizzando la chiave pubblica del destinatario e possono essere decrittografati solo utilizzando la chiave privata del destinatario, la crittografia simmetrica è perfetta per condividere l'accesso a un file fisso poiché la password di decrittografia può essere condivisa tra le due parti.

Un motivo alternativo per mantenere le chiavi private online potrebbe essere la semplice mancanza di diligenza. L'hacker avrebbe potuto semplicemente pensare che la sua password fosse sufficientemente sicura e cadere nella comodità di averla su un servizio cloud a cui è possibile accedere ovunque tramite una connessione Internet. Ma questo scenario non risponde ancora alla domanda su come la coppia abbia avuto accesso alle chiavi private legate all'hacking.

Mantenere la chiave privata online per comodità ha senso, a condizione che gli hacker non disponessero di conoscenze tecniche sufficienti per garantire una configurazione di crittografia simmetrica sufficientemente forte o semplicemente presumessero che la loro disposizione non potesse essere violata.

Bitfinex ha rifiutato di commentare eventuali dettagli noti sull'hacker o se sono ancora rintracciati.

"Non possiamo commentare le specifiche di nessun caso oggetto di indagine", ha detto il CTO di Bitfinex Paolo Ardoino Bitcoin Magazine, aggiungendo che ci sono "inevitabilmente una varietà di parti coinvolte" in "una violazione della sicurezza così grave".

Come sono stati catturati Lichtenstein e Morgan?

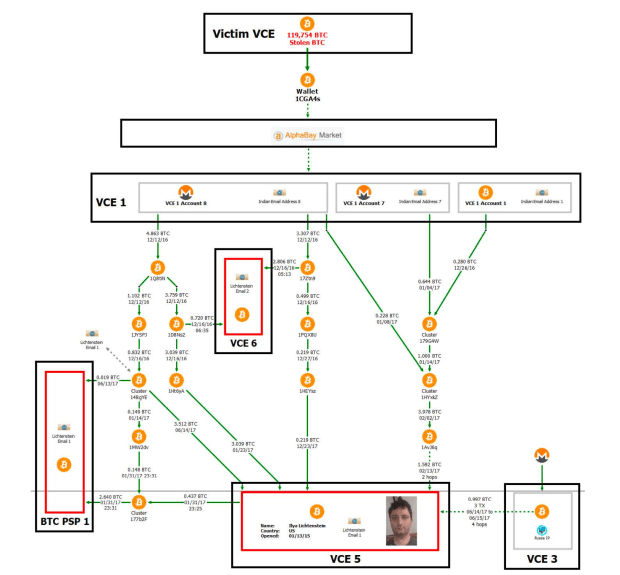

La denuncia e la dichiarazione del Dipartimento di Giustizia affermano che la coppia ha utilizzato diverse tecniche per tentare di riciclare il bitcoin, incluso il salto di catena e l'uso di pseudonimi e account aziendali in diversi scambi di criptovalute. Quindi, come sono stati individuati i loro movimenti? Si riduce principalmente a schemi e somiglianze abbinati a incuria. Bitfinex ha anche "lavorato con le forze dell'ordine globali e le società di analisi blockchain" per aiutare a recuperare il bitcoin rubato, ha affermato Ardoino.

Lichtenstein apriva spesso conti su scambi di bitcoin con identità fittizie. In un caso specifico, avrebbe aperto otto conti su un unico scambio (Poloniex, secondo Ergo), che all'inizio erano apparentemente estranei e non banalmente collegabili. Tuttavia, tutti quegli account condividevano molteplici caratteristiche che, secondo la denuncia, tradivano l'identità della coppia.

Innanzitutto, tutti gli account Poloniex utilizzavano lo stesso provider di posta elettronica con sede in India e avevano indirizzi e-mail "in stile simile". In secondo luogo, vi si accedeva con lo stesso indirizzo IP, un'importante bandiera rossa che rende banale presumere che gli account fossero controllati dalla stessa entità. Terzo, gli account sono stati creati più o meno nello stesso periodo, vicino all'hacking di Bitfinex. Inoltre, tutti gli account sono stati abbandonati a seguito delle richieste dello scambio di informazioni personali aggiuntive.

La denuncia sostiene anche che Lichtenstein ha unito più prelievi di bitcoin da diversi conti Poloniex in un unico cluster di portafoglio Bitcoin, dopo di che ha depositato su un conto presso uno scambio di bitcoin (Coinbase, secondo Ergo), per il quale aveva precedentemente fornito know-your -informazioni sui clienti (KYC).

"L'account è stato verificato con fotografie della patente di guida della California di Lichtenstein e una fotografia in stile selfie", secondo la denuncia. "L'account è stato registrato su un indirizzo e-mail contenente il nome di Lichtenstein."

Presupponendo di aver già ripulito il bitcoin e inviandolo a un account KYC, Lichtenstein ha annullato lo pseudonimo che i precedenti account avevano ottenuto con account di posta elettronica con sede in India, poiché ha accennato alle forze dell'ordine che possedeva i fondi da quelle iniziali prelievi che sono stati raggruppati insieme. E la denuncia sostiene che Lichtenstein conservasse anche un foglio di calcolo nel suo cloud storage contenente informazioni dettagliate su tutti gli otto account Poloniex.

Quando si tratta di dati sulla catena, ha detto Ergo Bitcoin Magazine che è impossibile per un osservatore passivo valutare la validità di molte delle affermazioni del reclamo poiché il mercato darknet AlphaBay è stato utilizzato all'inizio come passthrough.

"L'indagine è molto semplice, ma richiede una conoscenza privilegiata dei flussi delle entità di custodia incrociata", ha detto Ergo Bitcoin Magazine. "Ad esempio, il [governo degli Stati Uniti] e le società di sorveglianza della catena hanno condiviso la cronologia delle transazioni di AlphaBay che non ha una vera impronta digitale sulla catena e noi non abbiamo accesso a tali informazioni. È qui che devo interrompere qualsiasi analisi come osservatore passivo.

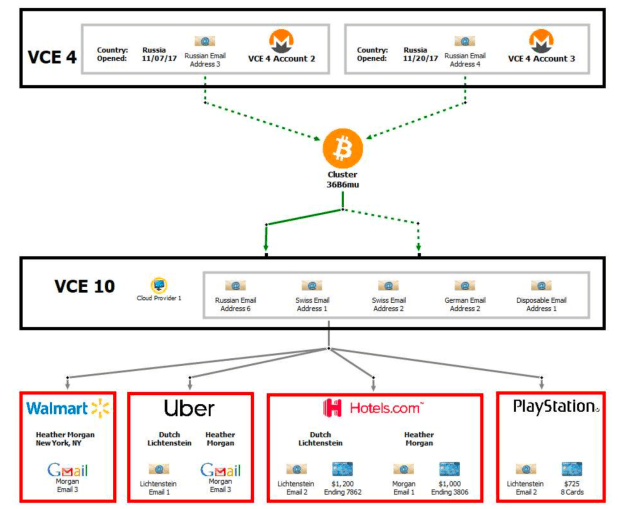

Un'altra informazione chiave è il cluster di portafoglio "36B6mu", che è stato formato dai prelievi di bitcoin da due conti di Bittrex, secondo Ergo, che era stato interamente finanziato dai depositi Monero. Il cluster di portafoglio 36B6mu è stato quindi utilizzato per finanziare diversi account presso altri scambi di bitcoin, che, sebbene non contenessero informazioni KYC sulla coppia, secondo la denuncia, cinque diversi account presso lo stesso scambio utilizzavano lo stesso indirizzo IP, ospitato da un cloud fornitore a New York. Quando il provider ha consegnato i suoi registri alle forze dell'ordine, è stato identificato che quell'IP era stato affittato da un account a nome di Lichtenstein e legato al suo indirizzo e-mail personale.

Ergo ha affermato che il team OXT non è stato in grado di convalidare alcuna affermazione sul cluster 36B6mu.

"Abbiamo cercato l'indirizzo 36B6mu che corrispondesse al cluster e abbiamo trovato un unico indirizzo", ha detto Ergo, condividendo un link all'indirizzo trovato. “Ma l'indirizzo non fa parte di un cluster di portafogli tradizionale. Inoltre, i tempi e i volumi non sembrano corrispondere a quelli indicati nella denuncia”.

“Forse è un errore di battitura? Quindi non siamo stati in grado di convalidare nulla a che fare con il cluster 36B6mu”, ha aggiunto Ergo.

La privacy di Bitcoin richiede intenzione e attenzione

A parte le sezioni che non possono essere attestate in modo indipendente da osservatori esterni, dopo aver analizzato la denuncia, diventa chiaro che Lichtenstein e Morgan hanno depositato diversi livelli di fiducia nella loro configurazione e in diversi servizi poiché avrebbero tentato di utilizzare il bitcoin dall'hacking.

In primo luogo, Lichtenstein e Morgan hanno mantenuto i documenti sensibili online, in un servizio di cloud storage suscettibile di sequestro e citazioni in giudizio. Questa pratica aumenta le possibilità che l'installazione possa essere compromessa, poiché rende tali file accessibili in remoto e deposita la fiducia in un'azienda centralizzata, il che non è mai una buona idea. Per una maggiore sicurezza, i file e le password importanti dovrebbero essere mantenuti offline in un luogo sicuro e preferibilmente distribuiti in diverse giurisdizioni.

La fiducia ha compromesso la maggior parte degli sforzi della coppia nel trasferire i fondi bitcoin. Il primo servizio di cui si fidavano è stato l'enorme mercato darknet AlphaBay. Anche se non è chiaro come le forze dell'ordine siano state in grado di individuare la loro attività su AlphaBay, anche se il mercato darknet ha sofferto Scopri di più di una violazione della sicurezza dal 2016—– la coppia sembra comunque aver pensato che ciò non sarebbe mai potuto accadere. Ma forse la cosa più importante, i mercati darknet spesso destano sospetti e sono sempre un obiettivo primario del lavoro delle forze dell'ordine.

Le supposizioni sono pericolose perché possono indurti ad abbassare la guardia, il che spesso innesca passi falsi su cui un osservatore o un aggressore esperto può sfruttare. In questo caso, Lichtenstein e Morgan a un certo punto hanno ipotizzato di aver impiegato così tante tecniche per offuscare la fonte dei fondi da sentirsi sicuri nel depositare quel bitcoin su conti che possiedono le loro informazioni di identificazione personale - un'azione che può provocare una cascata, all'indietro effetto di deanonimizzare la maggior parte se non tutte le transazioni precedenti.

Un'altra bandiera rossa nella gestione dei bitcoin da parte della coppia riguarda il raggruppamento di fondi provenienti da diverse fonti, il che consente alle società di analisi della catena e alle forze dell'ordine di presumere plausibilmente che la stessa persona controllasse quei fondi, un'altra opportunità di deanonimizzazione all'indietro. Inoltre, non c'è traccia dell'utilizzo di servizi di mixaggio da parte della coppia, che non possono cancellare le attività passate, ma possono fornire una buona privacy lungimirante se eseguita correttamente. PayJoin è un altro strumento che può essere sfruttato per aumentare la privacy quando si spendono bitcoin, sebbene non ci siano registrazioni della coppia che lo utilizza.

Lichtenstein e Morgan hanno tentato di eseguire il chain hopping come alternativa per ottenere la privacy della spesa, una tecnica che tenta di rompere le impronte digitali sulla catena e, quindi, i collegamenti euristici. Tuttavia, lo hanno eseguito attraverso servizi di custodia - principalmente scambi di bitcoin - che minano la pratica e introducono una terza parte fidata non necessaria che può essere citata in giudizio. Il chain hopping viene condotto correttamente tramite configurazioni peer-to-peer o scambi atomici.

Lichtenstein e Morgan hanno anche provato a utilizzare identità pseudonime o fittizie per aprire conti negli scambi di bitcoin per nascondere i loro veri nomi. Tuttavia, i modelli in tal modo hanno portato gli osservatori a diventare più consapevoli di tali account, mentre un indirizzo IP in comune ha rimosso i dubbi e ha consentito alle forze dell'ordine di presumere che la stessa entità controllasse tutti quegli account.

Buona sicurezza operativa generalmente richiede che ogni identità sia completamente isolata dalle altre utilizzando il proprio provider di posta elettronica e indirizzo, con un proprio nome univoco e, soprattutto, utilizzando un dispositivo separato. Comunemente, una configurazione robusta richiederà anche che ciascuna identità diversa utilizzi un provider VPN e un account diversi che non conservino registri e non abbiano alcun legame con l'identità del mondo reale di quell'utente.

Poiché Bitcoin è una rete monetaria trasparente, i fondi possono essere facilmente rintracciati attraverso i pagamenti. L'uso privato di Bitcoin, quindi, richiede la conoscenza del funzionamento della rete e la massima cura e impegno nel corso degli anni per garantire il minor numero possibile di passi falsi nel rispetto di chiare linee guida operative. Bitcoin non è anonimo, ma non è nemmeno imperfetto; l'uso di questo denaro sovrano richiede intenzione e attenzione.

Cosa accadrà al Bitcoin recuperato?

Sebbene la coppia sia stata accusata di due reati dalle forze dell'ordine statunitensi, ci sarà ancora un processo in tribunale per determinare se saranno giudicati colpevoli o meno. Nel caso in cui la coppia venga dichiarata colpevole e i fondi vengano rispediti a Bitfinex, lo scambio ha un piano d'azione, ha detto Ardoino Bitcoin Magazine.

"Dopo l'hacking del 2016, Bitfinex ha creato token BFX e li ha forniti ai clienti interessati al tasso di una moneta per ogni $ 1 perso", ha affermato Ardoino. "Entro otto mesi dalla violazione della sicurezza, Bitfinex ha riscattato tutti i token BFX con dollari o scambiando i token digitali, convertibili in una quota comune del capitale sociale di iFinex Inc. Sono stati convertiti circa 54.4 milioni di token BFX".

I riscatti mensili dei token BFX sono iniziati a settembre 2016, ha affermato Ardoino, con l'ultimo token BFX riscattato all'inizio di aprile dell'anno successivo. Il token aveva iniziato a essere scambiato a circa $ 0.20, ma è gradualmente aumentato di valore fino a quasi $ 1.

"Bitfinex ha anche creato un token RRT negoziabile per alcuni possessori di BFX che hanno convertito i token BFX in azioni di iFinex", ha spiegato Ardoino. “Quando recupereremo con successo i fondi, faremo una distribuzione ai detentori di RRT fino a un dollaro per RRT. Ci sono circa 30 milioni di RRT in circolazione”.

I titolari di RRT hanno un diritto di priorità su qualsiasi proprietà recuperata dall'hacking del 2016, secondo Ardoino, e lo scambio può riscattare RRT in token digitali, contanti o altre proprietà.

- 000

- 2016

- 2022

- Chi siamo

- accesso

- Secondo

- Il mio account

- operanti in

- Legge

- Action

- attività

- aggiuntivo

- indirizzo

- algoritmo

- Tutti

- presumibilmente

- già

- Sebbene il

- quantità

- .

- analitica

- ha annunciato

- Un altro

- ovunque

- Aprile

- in giro

- articolo

- addetto

- Swap atomici

- diventare

- essendo

- Bitcoin

- bitcoin transazioni

- Bitcoin Wallet

- Bitfinex

- bittrex

- blockchain

- violazione

- BTC

- affari

- California

- capitale

- che

- Contanti

- lotta

- catturati

- Censura

- Analisi della catena

- probabilità

- carica

- carico

- Cloud

- Cloud Storage

- Moneta

- coinbase

- Commenti

- Uncommon

- Aziende

- azienda

- complesso

- informatica

- potenza di calcolo

- veloce

- Cospirazione

- di controllo

- cooperazione

- potuto

- Coppia

- Corte

- Azione Penale

- cruciale

- criptovaluta

- Scambio di criptovaluta

- Scambi di criptovaluta

- CTO

- servizi di custodia

- Clienti

- darknet

- dati

- Banca Dati

- Dipartimento di Giustizia

- dispositivo

- DID

- diverso

- digitale

- distribuzione

- documenti

- non

- DoJ

- Dollaro

- dollari

- giù

- Cadere

- Presto

- facilmente

- effetto

- crittografia

- particolarmente

- Evento

- esempio

- exchange

- Cambi Merce

- impronta

- Nome

- flusso

- Focus

- i seguenti

- lungimirante

- essere trovato

- funzionamento

- fondo

- finanziati

- finanziamento

- fondi

- globali

- buono

- Enti Pubblici

- linee guida

- incidere

- degli hacker

- hacker

- Manovrabilità

- avendo

- Aiuto

- Alta

- storia

- tenere

- titolari

- Come

- HTTPS

- Enorme

- idea

- Identità

- Illegale

- Immagine

- importante

- impossibile

- Inc.

- Compreso

- Aumento

- è aumentato

- India

- informazioni

- Insider

- Internet

- indagine

- IP

- Indirizzo IP

- IT

- congiunto

- giurisdizioni

- giustizia

- conservazione

- Le

- Tasti

- conoscenze

- conosciuto

- KYC

- Legge

- applicazione della legge

- portare

- Guidato

- Leva

- leveraggi

- Licenza

- tutta la vita

- Collegamento

- località

- Lunghi

- maggiore

- Maggioranza

- Fare

- Rappresentanza

- mercato

- Mercati

- milione

- Monero

- soldi

- Riciclaggio di denaro

- mese

- Morgan

- maggior parte

- cambiano

- in movimento

- nomi

- Rete

- New York

- ufficiale

- online

- aprire

- Operazioni

- Opportunità

- Altro

- Di proprietà

- Password

- Le password

- pagamenti

- Forse

- cronologia

- pezzo

- poloniex

- possibilità

- possibile

- energia

- primario

- Privacy

- un bagno

- chiave privata

- Chiavi private

- processi

- proprietà

- fornire

- la percezione

- chiave pubblica

- domanda

- aumentare

- mondo reale

- record

- record

- Recuperare

- registrato

- accesso remoto

- richiedere

- riparazioni

- Le vendite

- rischi

- sicura

- Suddetto

- esperto

- Truffa

- schema

- sicuro

- problemi di

- sequestrare

- sequestrati

- senso

- servizio

- Servizi

- Condividi

- condiviso

- azioni

- Un'espansione

- So

- sofisticato

- Spendere

- Spot

- diffondere

- iniziato

- dichiarazione

- dichiarazioni

- stati

- azione

- rubare

- conservazione

- forte

- Con successo

- supporti

- sorveglianza

- team

- Consulenza

- tecniche

- la legge

- L’ORIGINE

- il mondo

- Attraverso

- Legato

- tempo

- insieme

- token

- Tokens

- Trading

- tradizionale

- delle transazioni

- Le transazioni

- trasparente

- Affidati ad

- noi

- Dipartimento di Giustizia degli Stati Uniti

- Governo degli Stati Uniti

- unico

- Unito

- Stati Uniti

- uso

- APPREZZIAMO

- VPN

- Portafoglio

- Che

- se

- OMS

- Lavora

- mondo

- anno

- anni