Gli sportelli bancomat Bitcoin offrono ai consumatori un modo conveniente e amichevole per acquistare criptovalute. Questa facilità d’uso a volte può andare a scapito della sicurezza.

Kraken Security Labs ha scoperto numerose vulnerabilità hardware e software in un bancomat di criptovaluta comunemente utilizzato: il General Bytes BATMtwo (GBBATM2). Sono stati rilevati molteplici vettori di attacco attraverso il codice QR amministrativo predefinito, il software operativo Android, il sistema di gestione ATM e persino il case hardware della macchina.

Il nostro team ha scoperto che un gran numero di bancomat sono configurati con lo stesso codice QR amministratore predefinito, consentendo a chiunque abbia questo codice QR di avvicinarsi a un bancomat e comprometterlo. Il nostro team ha inoltre riscontrato la mancanza di meccanismi di avvio sicuri, nonché vulnerabilità critiche nel sistema di gestione ATM.

Kraken Security Labs ha due obiettivi quando scopriamo le vulnerabilità dell'hardware crittografico: creare consapevolezza per gli utenti sui potenziali difetti di sicurezza e avvisare i produttori dei prodotti in modo che possano porre rimedio al problema. Kraken Security Labs ha segnalato le vulnerabilità a General Bytes il 20 aprile 2021, ha rilasciato patch al proprio sistema backend (CAS) e ha avvisato i propri clienti, ma le correzioni complete per alcuni problemi potrebbero ancora richiedere revisioni hardware.

Nel video seguente, dimostriamo brevemente come gli aggressori malintenzionati possono sfruttare le vulnerabilità nel bancomat di criptovaluta General Bytes BATMtwo.

Continuando a leggere, Kraken Security Labs delinea l'esatta natura di questi rischi per la sicurezza per aiutarti a capire meglio perché dovresti prestare attenzione prima di utilizzare queste macchine.

Prima di utilizzare un bancomat di criptovaluta

- Utilizza solo sportelli bancomat di criptovaluta in luoghi e negozi di cui ti fidi.

- Assicurati che lo sportello automatico disponga di protezioni perimetrali, come telecamere di sorveglianza, e che sia improbabile un accesso non rilevato allo sportello automatico.

Se possiedi o gestisci BATM

- Modifica il codice amministratore QR predefinito se non lo hai fatto durante la configurazione iniziale.

- Aggiorna il tuo server CAS e segui le migliori pratiche di General Bytes.

- Posiziona gli sportelli bancomat in luoghi con controlli di sicurezza, come telecamere di sorveglianza.

Un codice QR per dominarli tutti

100vw, 730px”><figcaption id=) Basta scansionare un codice QR per acquisire molti BATM.

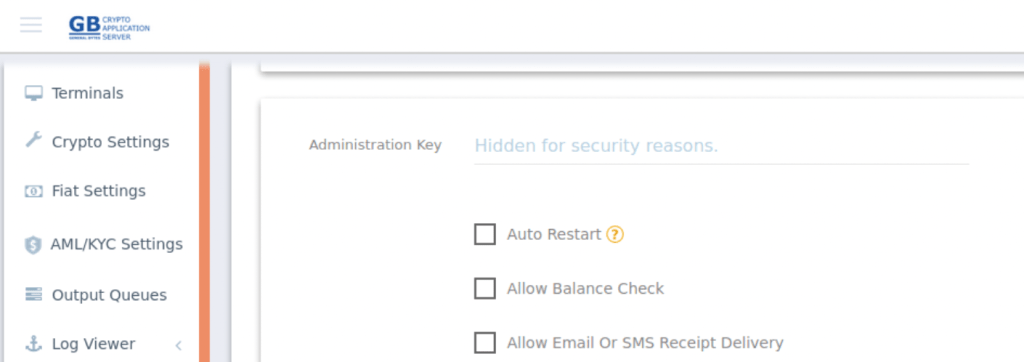

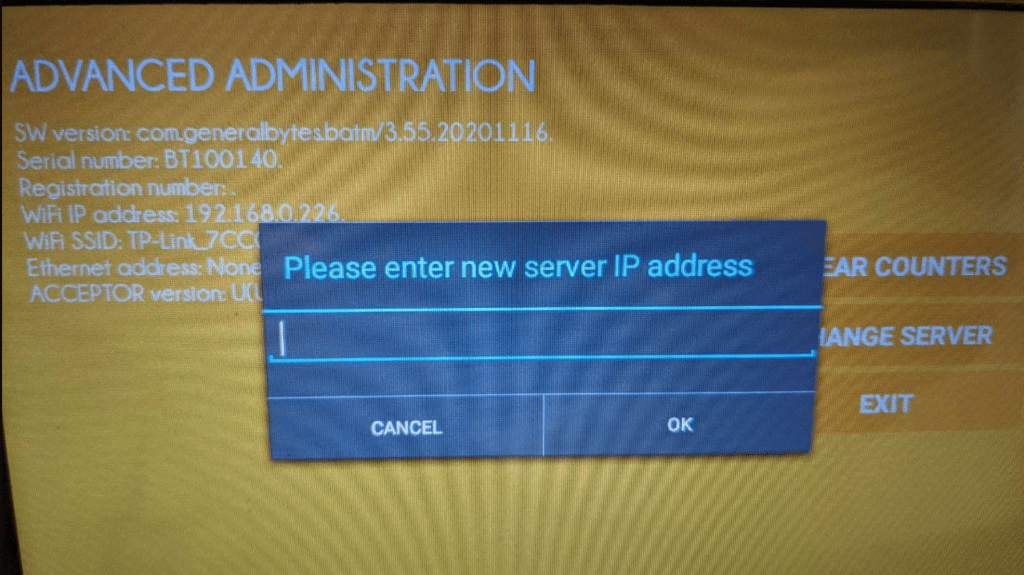

Basta scansionare un codice QR per acquisire molti BATM.Quando un proprietario riceve il GBBATM2, gli viene chiesto di configurare lo sportello automatico con un codice QR "Chiave di amministrazione" che deve essere scansionato sullo sportello automatico. Il codice QR contenente una password deve essere impostato separatamente per ciascun ATM nel sistema backend:

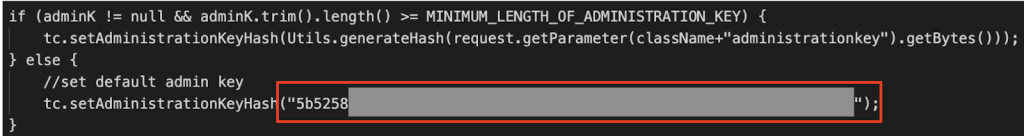

Tuttavia, esaminando il codice dietro l'interfaccia di amministrazione, abbiamo scoperto che contiene un hash di una chiave di amministrazione delle impostazioni di fabbrica predefinita. Abbiamo acquistato più bancomat usati da diverse fonti e la nostra indagine ha rivelato che ognuno aveva la stessa configurazione di chiave predefinita.

Ciò implica che un numero significativo di proprietari di GBBATM2 non stava modificando il codice QR dell'amministratore predefinito. Al momento del nostro test non esisteva una gestione della flotta per la chiave di amministrazione, il che significa che ogni codice QR deve essere modificato manualmente.

Pertanto, chiunque potrebbe assumere il controllo dell'ATM attraverso l'interfaccia di amministrazione semplicemente modificando l'indirizzo del server di gestione dell'ATM.

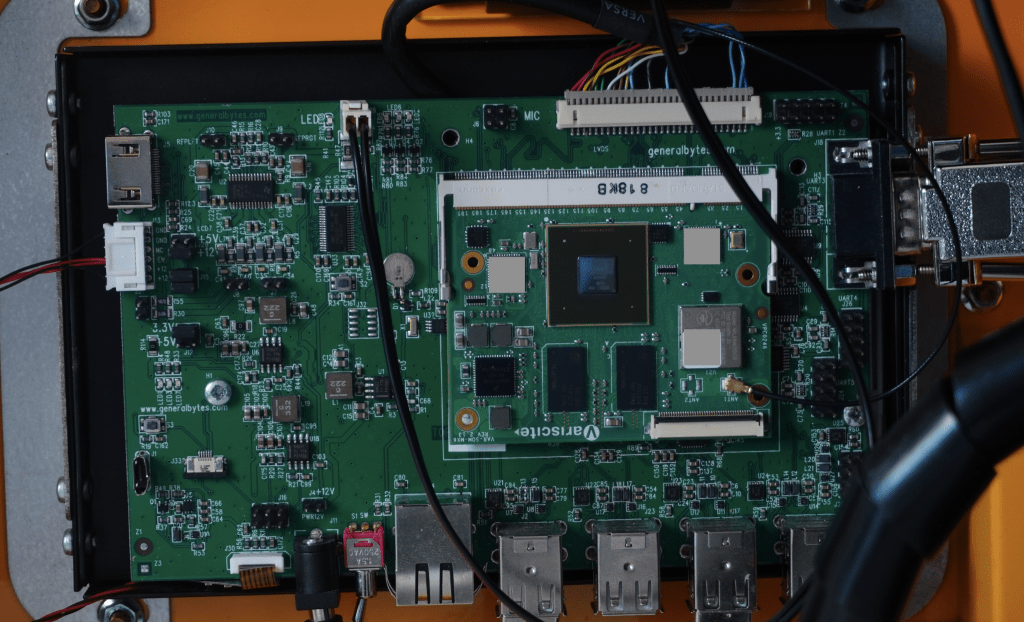

L'hardware

Nessuna compartimentalizzazione e rilevamento di manomissioni

Il GBBATM2 ha un solo scomparto protetto da un'unica serratura tubolare. Aggirandolo si ottiene l'accesso diretto a tutte le parti interne del dispositivo. Ciò conferisce inoltre ulteriore fiducia alla persona che sostituisce la cassa, poiché è facile per loro eseguire il backdoor del dispositivo.

Il dispositivo non contiene allarmi locali o lato server per avvisare gli altri dell'esposizione dei componenti interni. A questo punto, un potenziale aggressore potrebbe compromettere la cassa, il computer integrato, la webcam e il lettore di impronte digitali.

Il software

Blocco insufficiente del sistema operativo Android

Anche il sistema operativo Android del BATMtwo manca di molte caratteristiche di sicurezza comuni. Abbiamo scoperto che collegando una tastiera USB al BATM è possibile ottenere l’accesso diretto all’intera interfaccia utente di Android, consentendo a chiunque di installare applicazioni, copiare file o condurre altre attività dannose (come l’invio di chiavi private all’aggressore). Android supporta una "modalità Kiosk" che bloccherebbe l'interfaccia utente in una singola applicazione, il che potrebbe impedire a una persona di accedere ad altre aree del software, tuttavia questa non era abilitata sul bancomat.

Nessuna verifica firmware/software

BATMtwo contiene un computer integrato basato su NXP i.MX6. Il nostro team ha scoperto che BATMtwo non utilizza la funzionalità di avvio sicuro del processore e che può essere riprogrammato semplicemente collegando un cavo USB a una porta sulla scheda portante e accendendo il computer tenendo premuto un pulsante.

Inoltre, abbiamo riscontrato che il bootloader del dispositivo è sbloccato: è sufficiente collegare un adattatore seriale alla porta UART del dispositivo per ottenere un accesso privilegiato al bootloader.

Va notato che il processo di avvio sicuro di molti processori i.MX6 lo è vulnerabile ad un attacco, tuttavia sono sul mercato processori più recenti con la vulnerabilità riparata (anche se potrebbero non essere disponibili data la carenza di chip globale).

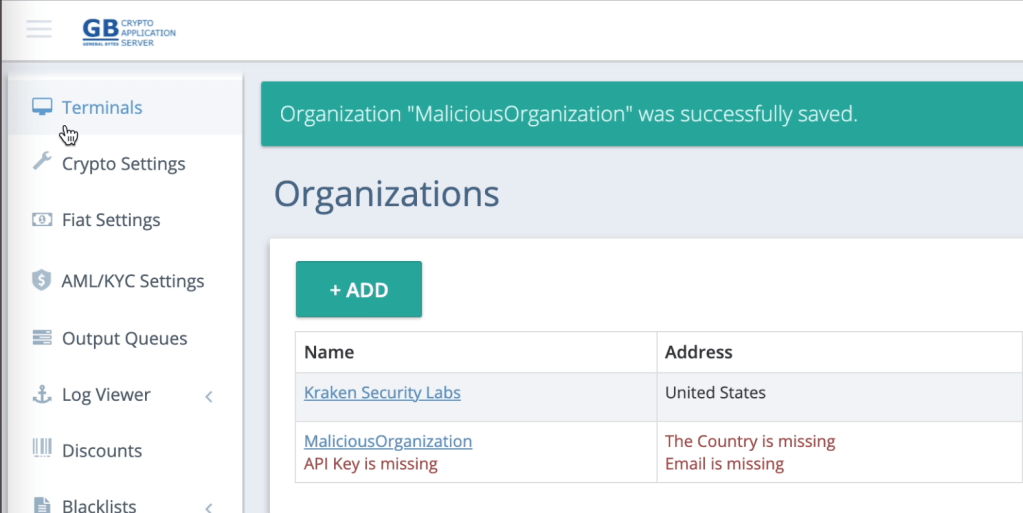

Nessuna protezione contro la falsificazione delle richieste intersito nel backend ATM

Gli sportelli ATM BATM sono gestiti utilizzando un "Crypto Application Server", un software di gestione che può essere ospitato dall'operatore o concesso in licenza come SaaS.

Il nostro team ha riscontrato che il CAS non ne implementa alcuno Falsificazione richiesta su più siti protezioni, consentendo a un utente malintenzionato di generare richieste autenticate al CAS. Sebbene la maggior parte degli endpoint siano in qualche modo protetti da ID molto difficili da indovinare, siamo stati in grado di identificare più vettori CSRF che possono compromettere con successo il CAS.

Usa cautela ed esplora alternative

Gli sportelli bancomat di criptovaluta BATM si rivelano una facile alternativa per le persone per acquistare risorse digitali. Tuttavia, la sicurezza di queste macchine rimane in discussione a causa di exploit noti sia nell'hardware che nel software.

Kraken Security Labs consiglia di utilizzare un BATMtwo solo in un luogo di cui ti fidi.

Check out la nostra guida alla sicurezza online per saperne di più su come proteggerti quando effettui transazioni crittografiche.

- "

- 7

- accesso

- attività

- aggiuntivo

- Admin

- Tutti

- Consentire

- androide

- Applicazioni

- applicazioni

- Aprile

- in giro

- Attività

- ATM

- disponibilità

- porta posteriore

- MIGLIORE

- best practice

- Conto

- Bitcoin

- Bitcoin ATM

- tavola

- Scatola

- telecamere

- Contanti

- codice

- Uncommon

- Consumatori

- contenuto

- crypto

- ATM Crypto

- cryptocurrencies

- criptovaluta

- Clienti

- digitale

- Risorse digitali

- Esercitare

- Sfruttare

- fabbrica

- Caratteristiche

- impronta

- difetti

- FLOTTA

- seguire

- Per i consumatori

- pieno

- Generale

- globali

- Obiettivi

- Hardware

- hash

- Come

- Tutorial

- HTTPS

- identificare

- indagine

- sicurezza

- IT

- Le

- Tasti

- Kraken

- Labs

- grandi

- IMPARARE

- locale

- località

- lockdown

- macchine

- Fare

- gestione

- Rappresentanza

- Microsoft

- offrire

- online

- operativo

- sistema operativo

- Altro

- proprietario

- proprietari

- Password

- Patch

- Persone

- un bagno

- Chiavi private

- Prodotto

- protegge

- Acquista

- QR code

- Lettore

- Lettura

- problemi di

- set

- regolazione

- So

- Software

- negozi

- supporti

- sorveglianza

- sistema

- Testing

- tempo

- Le transazioni

- Affidati ad

- ui

- scoprire

- usb

- utenti

- Video

- vulnerabilità

- vulnerabilità

- wikipedia

- youtube