Le storie sono sia famigerate che leggendarie. Le apparecchiature informatiche in eccesso acquistate all'asta contengono migliaia di file con informazioni private, tra cui cartelle cliniche dei dipendenti, informazioni bancarie e altri dati coperti da una moltitudine di leggi statali e locali sulla privacy e sui dati. Macchine virtuali dimenticate da tempo (VM) con dati riservati sono compromessi - e nessuno lo sa. Classe aziendale router con dati sulla topologia delle reti aziendali sono venduti su eBay. Con così tanti dati riservati messi quotidianamente a disposizione del pubblico, cos'altro espongono le aziende a potenziali aggressori?

Il fatto è che molti dati vengono esposti regolarmente. Il mese scorso, ad esempio, il fornitore di sicurezza informatica ESET segnalati che il 56% dei router dismessi venduti sul mercato secondario conteneva materiale aziendale sensibile. Ciò includeva dati di configurazione come chiavi di autenticazione da router a router, credenziali IPsec e VPN e/o password con hash, credenziali per connessioni a reti di terze parti e dettagli di connessione per alcune applicazioni specifiche.

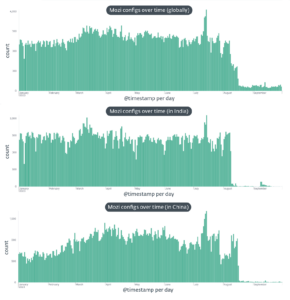

Le vulnerabilità basate sul cloud che provocano perdite di dati sono solitamente il risultato di configurazioni errate, afferma Greg Hatcher, ex istruttore presso la National Security Agency e ora CEO e co-fondatore di White Knight Labs, una società di consulenza per la sicurezza informatica specializzata in operazioni informatiche offensive. A volte i dati vengono messi a rischio deliberatamente ma ingenuamente, osserva, come il codice proprietario che si è fatto strada in ChatGPT nel recente Violazione Samsung.

I dati riservati, come credenziali e segreti aziendali, sono spesso archiviati in GitHub e in altri repository software, afferma Hatcher. Per cercare l'autenticazione a più fattori o ignorare le credenziali valide, gli aggressori possono utilizzare MFASweep, uno script di PowerShell che tenta di accedere a vari servizi Microsoft utilizzando un set di credenziali fornito che tenta di identificare se MFA è abilitato; Evilginx, un framework di attacco man-in-the-middle utilizzato per il phishing delle credenziali di accesso insieme ai cookie di sessione; e altri strumenti. Questi strumenti possono trovare vulnerabilità di accesso in una varietà di sistemi e applicazioni, aggirando le configurazioni di sicurezza esistenti.

Avere un inventario delle risorse hardware e software è essenziale, afferma Hatcher. L'inventario hardware dovrebbe includere tutti i dispositivi perché il team di sicurezza deve sapere esattamente quale hardware è presente sulla rete per motivi di manutenzione e conformità. I team di sicurezza possono utilizzare a inventario delle risorse software per proteggere i loro ambienti cloud, dal momento che non possono accedere alla maggior parte dell'hardware basato su cloud. (L'eccezione è un cloud privato con hardware di proprietà dell'azienda nel data center del fornitore di servizi, che rientrerebbe anche nell'inventario delle risorse hardware.)

Anche quando le applicazioni vengono eliminate dai dischi rigidi ritirati, il file unattend.xml nel sistema operativo Windows sul disco contiene ancora dati riservati che possono portare a violazioni, afferma Hatcher.

"Se ci metto le mani sopra e la password dell'amministratore locale viene riutilizzata in tutto l'ambiente aziendale, ora posso ottenere un punto d'appoggio iniziale", spiega. "Posso già muovermi lateralmente in tutto l'ambiente."

I dati sensibili potrebbero non rimanere nascosti

A parte la distruzione fisica dei dischi, la prossima migliore opzione è sovrascrivere l'intero disco, ma a volte anche questa opzione può essere superata.

Oren Koren, co-fondatore e chief privacy officer di Veriti.ai con sede a Tel Aviv, afferma che gli account di servizio sono una fonte di dati spesso ignorata che gli aggressori possono sfruttare, sia sui server di produzione sia quando i database sui server ritirati vengono lasciati esposti. Gli agenti di trasferimento della posta compromessi, ad esempio, possono agire come un attacco man-in-the-middle, decrittografando i dati SMTP (Simple Mail Transfer Protocol) mentre vengono inviati dai server di produzione.

Allo stesso modo, altri account di servizio potrebbero essere compromessi se l'attaccante è in grado di determinare la funzione principale dell'account e scoprire quali componenti di sicurezza sono disattivati per raggiungere tale obiettivo. Un esempio potrebbe essere la disattivazione dell'analisi dei dati quando è richiesta una latenza super bassa.

Proprio come gli account di servizio possono essere compromessi se lasciati incustoditi, anche le VM orfane possono farlo. Hatcher afferma che negli ambienti cloud più diffusi, le VM spesso non vengono disattivate.

"In qualità di red teamer e penetration tester, amiamo queste cose perché se riusciamo ad accedervi, possiamo effettivamente creare persistenza all'interno dell'ambiente cloud entrando [e] facendo scattare un beacon su una di quelle scatole che possono rispondere a il nostro server [di comando e controllo]", afferma. "Allora possiamo mantenere quell'accesso a tempo indeterminato."

Un tipo di file che spesso viene trascurato sono i dati non strutturati. Sebbene le regole siano generalmente in vigore per i dati strutturati - moduli online, registri di rete, registri di server Web o altri dati quantitativi da database relazionali - i dati non strutturati possono essere problematici, afferma Mark Shainman, direttore senior dei prodotti di governance di Securiti.ai. Si tratta di dati provenienti da database non relazionali, data lake, e-mail, registri delle chiamate, registri Web, comunicazioni audio e video, ambienti di streaming e più formati di dati generici spesso utilizzati per fogli di calcolo, documenti e grafica.

"Una volta compreso dove si trovano i tuoi dati sensibili, puoi mettere in atto politiche specifiche che proteggono tali dati", afferma Shainman.

I criteri di accesso possono rimediare alle vulnerabilità

Il processo di pensiero alla base della condivisione dei dati spesso identifica potenziali vulnerabilità.

Dice Shainman: "Se condivido i dati con una terza parte, metto in atto specifici criteri di crittografia o mascheramento, così quando i dati vengono spinti a valle, hanno la capacità di sfruttare quei dati, ma quei dati sensibili che esistono all'interno quell'ambiente non è esposto?"

L'intelligenza di accesso è un gruppo di criteri che consente a individui specifici di accedere ai dati esistenti all'interno di una piattaforma. Queste politiche controllano la capacità di visualizzare ed elaborare i dati a livello di autorizzazione del documento, piuttosto che su base cella in un foglio di calcolo, ad esempio. L'approccio rafforza gestione del rischio di terze parti (TPRM) consentendo ai partner di accedere ai dati approvati per il loro consumo; i dati al di fuori di tale autorizzazione, anche se vi si accede, non possono essere visualizzati o elaborati.

Documenti come la pubblicazione speciale 800-80 del NIST Linee guida per la sanificazione dei media e il consiglio dell'Enterprise Data Management (EDM). quadri di sicurezza può aiutare i professionisti della sicurezza a definire i controlli per identificare e correggere le vulnerabilità relative alla disattivazione dell'hardware e alla protezione dei dati.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://www.darkreading.com/edge-articles/making-sure-lost-data-stays-lost

- :È

- :non

- :Dove

- 7

- a

- capacità

- capace

- WRI

- accesso

- accessibile

- Il mio account

- conti

- Legge

- effettivamente

- Admin

- agenzia

- agenti

- AI

- Tutti

- Consentire

- consente

- lungo

- già

- an

- .

- ed

- applicazioni

- approccio

- approvato

- SONO

- AS

- attività

- At

- attacco

- Tentativi

- Aste

- Audio

- Autenticazione

- disponibile

- precedente

- Settore bancario

- base

- BE

- faro

- perché

- dietro

- essendo

- MIGLIORE

- entrambi

- scatole

- violazioni

- ma

- by

- chiamata

- Materiale

- Può ottenere

- non può

- centro

- ceo

- ChatGPT

- capo

- Cloud

- Co-fondatore

- codice

- Comunicazioni

- Aziende

- conformità

- componenti

- Compromissione

- informatica

- Configurazione

- veloce

- Connessioni

- consulenza

- consumo

- contenute

- contiene

- di controllo

- controlli

- Cookies

- Aziende

- potuto

- Consiglio

- del Consiglio

- coperto

- creare

- Credenziali

- Cyber

- Cybersecurity

- alle lezioni

- dati

- analisi dei dati

- Banca dati

- gestione dei dati

- banche dati

- dettagli

- Determinare

- dispositivi

- Direttore

- do

- documento

- documenti

- eBay

- altro

- Dipendente

- abilitato

- crittografia

- Impresa

- Intero

- Ambiente

- ambienti

- usate

- essential

- Anche

- di preciso

- esempio

- eccezione

- esistente

- esiste

- Spiega

- Sfruttare

- esposto

- fatto

- Autunno

- Compila il

- File

- Trovate

- ricerca

- Nel

- Ex

- forme

- Contesto

- da

- function

- generalmente

- ottenere

- GitHub

- scopo

- la governance

- grafiche

- Gruppo

- Mani

- Hard

- Hardware

- hash

- Avere

- he

- Salute e benessere

- Aiuto

- tenere

- detiene

- HTTPS

- i

- identifica

- identificare

- identificazione

- if

- in

- includere

- incluso

- Compreso

- individui

- infame

- informazioni

- inizialmente

- Intelligence

- ai miglioramenti

- inventario

- IT

- SUO

- jpg

- Tasti

- Genere

- Cavaliere

- Sapere

- Labs

- Cognome

- Latenza

- Legislazione

- portare

- Perdite

- a sinistra

- leggendario

- Livello

- Leva

- locale

- ceppo

- accesso

- perso

- lotto

- amore

- macchine

- fatto

- manutenzione

- Fare

- gestione

- Rappresentanza

- materiale

- Media

- Soddisfare

- AMF

- Microsoft

- forza

- Mese

- maggior parte

- cambiano

- molti

- autenticazione a più fattori

- multiplo

- moltitudine

- my

- il

- sicurezza nazionale

- esigenze

- Rete

- reti

- GENERAZIONE

- nista

- no

- Note

- adesso

- of

- MENO

- offensivo

- Responsabile

- di frequente

- on

- una volta

- ONE

- online

- operativo

- sistema operativo

- Operazioni

- Opzione

- or

- Altro

- nostro

- al di fuori

- Superare

- partner

- partito

- Password

- Le password

- penetrazione

- autorizzazione

- persistenza

- phishing

- Fisicamente

- posto

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- Termini e Condizioni

- Popolare

- potenziale

- PowerShell

- primario

- Privacy

- un bagno

- informazioni riservate

- processi

- Elaborato

- Produzione

- Prodotti

- proprio

- PROS

- protegge

- proteggere

- protocollo

- purché

- fornitore

- la percezione

- Pubblicazione

- acquistati

- spinto

- metti

- quantitativo

- piuttosto

- motivi

- recente

- record

- Rosso

- regolarmente

- relazionato

- necessario

- colpevole

- Rischio

- gestione del rischio

- norme

- s

- dice

- Cerca

- secondario

- Mercato secondario

- problemi di

- anziano

- delicata

- inviato

- Server

- servizio

- Provider di servizi

- Servizi

- Sessione

- set

- compartecipazione

- Corti

- dovrebbero

- Un'espansione

- da

- So

- Software

- venduto

- alcuni

- Fonte

- la nostra speciale

- specializzata

- specifico

- Foglio di calcolo

- Regione / Stato

- soggiorno

- Ancora

- memorizzati

- Storie

- Streaming

- strutturato

- tale

- surplus

- sistema

- SISTEMI DI TRATTAMENTO

- Parlare

- team

- le squadre

- Numero di telefono

- di

- che

- Il

- loro

- poi

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cose

- Terza

- di parti terze standard

- questo

- quelli

- pensiero

- migliaia

- per tutto

- a

- strumenti

- trasferimento

- Turned

- Svolta

- Digitare

- per

- capire

- uso

- utilizzato

- utilizzando

- generalmente

- varietà

- vario

- venditore

- Video

- Visualizza

- virtuale

- VPN

- vulnerabilità

- Modo..

- we

- sito web

- web server

- WELL

- Che

- quando

- quale

- while

- bianca

- finestre

- con

- entro

- sarebbe

- XML

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro