See Tickets è uno dei principali attori globali nel settore della biglietteria per eventi online: ti venderà biglietti per festival, spettacoli teatrali, concerti, club, concerti e molto altro.

La società ha appena ammesso una grave violazione dei dati che condivide almeno una caratteristica con gli amplificatori preferiti dai famigerati artisti rock spinal Tap: "i numeri vanno tutti a 11, su tutta la linea."

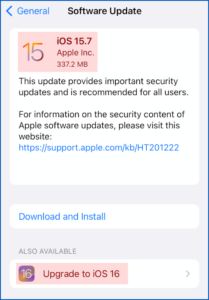

Secondo il modello di posta elettronica utilizzato da See Tickets per generare il messaggio di posta inviato ai clienti (grazie a Phil Muncaster di Infosecurity Magazine per un collegamento al Sito web del Dipartimento di Giustizia del Montana per una copia ufficiale), la violazione, la sua scoperta, la sua indagine e riparazione (che non sono ancora terminate, quindi questa potrebbe ancora arrivare fino a 12) si è svolta come segue:

- 2019-06-25. Al più tardi a questa data, i criminali informatici avevano apparentemente impiantato malware per il furto di dati sulle pagine di checkout degli eventi gestite dall'azienda. (I dati a rischio includevano: nome, indirizzo, codice postale, numero della carta di pagamento, data di scadenza della carta e numero CVV.)

- 2021-04. Vedi i biglietti "è stato avvisato di attività che indicavano un potenziale accesso non autorizzato".

- 2021-04. Indagine avviata, che coinvolge una società di cyberforensi.

- 2022-01-08. L'attività non autorizzata viene finalmente interrotta.

- 2022-09-12. See Tickets conclude finalmente quell'attacco "potrebbe aver provocato un accesso non autorizzato" ai dati della carta di pagamento.

- 2022-10. (Indagine in corso.) Vedi Tickets dice "non siamo certi che le tue informazioni siano state interessate", ma avvisa i clienti.

In poche parole, la violazione è durata più di due anni e mezzo prima di essere individuata, ma non dalla stessa See Tickets.

La violazione è poi proseguita per altri nove mesi prima di essere adeguatamente rilevata e sanata e gli aggressori sono stati cacciati.

La società ha quindi aspettato altri otto mesi prima di accettare che i dati "potrebbero" essere stati rubati.

Vedi Tickets che ha aspettato un altro mese prima di avvisare i clienti, ammettendo che non sapeva ancora quanti clienti avevano perso dati a causa della violazione.

Anche ora, ben più di tre anni dopo la prima data in cui è noto che gli aggressori erano nei sistemi di See Ticket (sebbene le basi per l'attacco potrebbero essere precedenti a questo, per quanto ne sappiamo), la società non ha ancora concluso il suo indagine, quindi potrebbero esserci altre cattive notizie in arrivo.

Cosa accadrà?

L'e-mail di notifica di See Tickets include alcuni consigli, ma ha principalmente lo scopo di dirti cosa puoi fare per te stesso per migliorare la tua sicurezza informatica in generale.

Per quanto riguarda il dirti cosa ha fatto l'azienda stessa per compensare questa violazione di lunga data della fiducia dei clienti e dei dati, tutto ciò che ha detto è che "Abbiamo adottato misure per implementare ulteriori misure di sicurezza sui nostri sistemi, anche rafforzando ulteriormente il monitoraggio, l'autenticazione e la codifica della sicurezza".

Dato che See Tickets è stato avvisato della violazione in primo luogo da qualcun altro, dopo non averlo notato per due anni e mezzo, non puoi immaginare che ci vorrebbe molto prima che la compagnia sia in grado di posare pretendono di "rafforzare" il suo monitoraggio della sicurezza, ma a quanto pare è così.

Per quanto riguarda i consigli che See Tickets ha distribuito ai suoi clienti, questo si riduce a due cose: controlla regolarmente i tuoi rendiconti finanziari e fai attenzione alle e-mail di phishing che cercano di indurti con l'inganno a consegnare informazioni personali.

Questi sono buoni suggerimenti, ovviamente, ma proteggersi dal phishing in questo caso non avrebbe fatto alcuna differenza, dato che i dati personali rubati venivano prelevati direttamente da pagine Web legittime che i clienti attenti si sarebbero assicurati di visitare in primo luogo.

Cosa fare?

Non essere uno slowcoach della sicurezza informatica: assicurati che le tue procedure di rilevamento e risposta alle minacce stiano al passo con i TTP (strumenti, tecniche e procedure) del cyber-mondo.

I truffatori evolvono continuamente i trucchi che usano, che vanno ben oltre la tecnica della vecchia scuola di scrivere semplicemente nuovo malware.

In effetti, molti compromessi in questi giorni difficilmente (o non) utilizzano affatto malware, essendo quelli che vengono chiamati attacchi guidati dall'uomo in cui i criminali cercano di fare affidamento il più possibile su strumenti di amministrazione del sistema già disponibili sulla tua rete.

I truffatori hanno un vasta gamma di TTP non solo per eseguire codice malware, ma anche per:

- Irrompere iniziare con.

- In punta di piedi in giro per la rete una volta che sono dentro.

- Passando inosservato il più a lungo possibile.

- Mappatura della tua rete e le tue convenzioni di denominazione così come le conosci tu stesso.

- Preparando modi subdoli per rientrare più tardi se li butti fuori.

Questo tipo di attaccante è generalmente noto come an avversario attivo, il che significa che spesso sono pratici quanto i tuoi amministratori di sistema e sono in grado di integrarsi il più possibile con operazioni legittime:

La semplice rimozione di qualsiasi malware che i truffatori potrebbero aver impiantato non è sufficiente.

È inoltre necessario rivedere qualsiasi configurazione o modifica operativa che potrebbero aver apportato, nel caso in cui abbiano aperto una backdoor nascosta attraverso la quale loro (o qualsiasi altro truffatore a cui vendono le loro conoscenze in seguito) potrebbero essere in grado di tornare indietro in seguito a loro piacimento.

Ricorda, come ci piace dire sul Podcast sulla sicurezza nuda, anche se sappiamo che è un cliché, quello la sicurezza informatica è un viaggio, non una destinazione.

Se non hai abbastanza tempo o esperienza per continuare a portare avanti quel viaggio da solo, non aver paura di chiedere aiuto con ciò che è noto come MDR (rilevazione e risposta gestite), dove fai squadra con a gruppo fidato di esperti di sicurezza informatica per aiutare a mantenere i tuoi quadranti di violazione dei dati ben al di sotto di un "11" simile a Spinal Tap.

- blockchain

- geniale

- portafogli di criptovaluta

- cryptoexchange

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- violazione di dati

- Perdita di dati

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- firewall

- Kaspersky

- il malware

- Mcafee

- Sicurezza nuda

- NextBLOC

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- Vedi i biglietti

- VPN

- Malware Web

- sicurezza del sito Web

- zefiro

![S3 Ep103: Scammers in the Slammer (e altre storie) [Audio + Testo] S3 Ep103: Scammers in the Slammer (e altre storie) [Audio + Testo] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)

![S3 Ep104: Gli aggressori ransomware ospedalieri dovrebbero essere rinchiusi a vita? [Audio + testo] S3 Ep104: Gli aggressori di ransomware ospedalieri dovrebbero essere rinchiusi a vita? [Audio + Testo] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)

![S3 Ep100.5: Violazione Uber – parla un esperto [Audio + Testo] S3 Ep100.5: Violazione di Uber – parla un esperto [Audio + Testo] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)