Momento della lettura: 2 verbale

Momento della lettura: 2 verbale

OpenSSL ha recentemente rivelato una vulnerabilità ad alta gravità che potrebbe richiedere l'aggiornamento della versione di OpenSSL.

Comodo prevede che questo difetto interesserà solo una piccola percentuale di installazioni, in gran parte perché il bug riguarda solo quelle che hanno installato la versione OpenSSL da giugno 2015. Non ci sono segnalazioni di questo bug sfruttato in natura.

Versioni di OpenSSL interessate

1.0.2c, 1.0.2b, 1.0.1n e 1.0.1o.

Qual è il difetto?

Durante la verifica del certificato, OpenSSL (a partire dalla versione 1.0.1n e 1.0.2b) tenterà di trovare una catena di certificati alternativa se il primo tentativo di costruire tale catena fallisce. Un errore nell'implementazione di questa logica può significare che un utente malintenzionato può causare il bypass di determinati controlli su certificati non attendibili, come il flag CA, consentendo loro di utilizzare un certificato foglia valido per fungere da CA e "emettere" un certificato non valido .

Questo problema influirà su qualsiasi applicazione che verifica i certificati, inclusi client SSL / TLS / DTLS e server SSL / TLS / DTLS mediante l'autenticazione client.

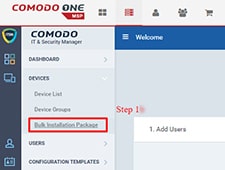

Come lo aggiusto?

Tutti i sistemi che utilizzano una delle versioni vulnerabili sopra elencate devono essere aggiornati come segue:

- Gli utenti di OpenSSL 1.0.2b / 1.0.2c dovrebbero eseguire l'aggiornamento a OpenSSL 1.0.2d

- Gli utenti di OpenSSL 1.0.1n / 1.0.1o devono eseguire l'aggiornamento a OpenSSL 1.0.1p

Se non si esegue una delle versioni precedenti, non è necessario eseguire alcuna azione.

Red Hat ha inoltre annunciato che nessun prodotto Red Hat è interessato dal difetto descritto in CVE-2015-1793. Si prevede che anche CentOS e Ubuntu non siano interessati.

L'annuncio completo di OpenSSL è qui https://www.openssl.org/news/secadv_20150709.txt

Come sempre, Comodo è disponibile a offrire aiuto e consulenza ai nostri clienti in caso di ulteriori domande.

Saluti

Il team di Comodo CA

Risorse correlate:

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://blog.comodo.com/e-commerce/openssl-security-advisory/

- :ha

- :È

- :non

- 1

- 2015

- a

- sopra

- Legge

- Action

- consigli

- consultivo

- influenzare

- anche

- alternativa

- sempre

- an

- ed

- ha annunciato

- Annuncio

- in qualsiasi

- Applicazioni

- SONO

- AS

- Autenticazione

- disponibile

- BE

- perché

- essendo

- Blog

- Insetto

- costruire

- by

- CA

- Materiale

- Causare

- certo

- a livello internazionale

- certificato

- catena

- Controlli

- clicca

- cliente

- clienti

- COM

- contatti

- potuto

- Clienti

- descritta

- do

- consentendo

- errore

- Evento

- previsto

- Exploited

- fallisce

- Trovate

- Nome

- Fissare

- difetto

- segue

- Nel

- Gratis

- da

- pieno

- ulteriormente

- ottenere

- ha

- Avere

- Aiuto

- qui

- Alta

- Come

- Tutorial

- HTTPS

- i

- if

- Impact

- impattato

- implementazione

- in

- Compreso

- installato

- immediato

- problema

- IT

- giugno

- maggiormente

- elencati

- logica

- max-width

- Maggio..

- significare

- Bisogno

- no

- of

- offrire

- on

- ONE

- esclusivamente

- OpenSSL

- nostro

- percentuale

- PHP

- Platone

- Platone Data Intelligence

- PlatoneDati

- Prodotti

- Domande

- recentemente

- Rosso

- Red Hat

- rilasciare

- Report

- richiedere

- Risorse

- running

- cartoncino segnapunti

- problemi di

- inviare

- Server

- dovrebbero

- piccole

- Di partenza

- tale

- supporto

- SISTEMI DI TRATTAMENTO

- Fai

- che

- Il

- Li

- poi

- Là.

- di

- questo

- quelli

- tempo

- a

- Ubuntu

- upgrade

- aggiornato

- uso

- utenti

- utilizzando

- Convalida

- versione

- vulnerabilità

- Vulnerabile

- Selvaggio

- volere

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro