Il 10 agosto, Poly Network ha subito un hack da $ 611 milioni, il più grande hacking legato alle criptovalute fino ad oggi. Questo attacco è stato particolarmente interessante rispetto alla maggior parte degli hack DeFi, che in genere utilizzano una forma di prestito flash e arbitraggio per sfruttare smart contract Cosa sono gli smart contract? Uno smart contract è un professionista del computer ... Più e minori importi di fondi. In questo caso, l'hacker ha trovato un exploit che gli ha permesso di bypassare le chiavi private e fare in modo che lo smart contract inviasse semplicemente i fondi direttamente ai portafogli sotto il loro controllo. CipherTrace ha confermato che quasi tutti i fondi sono stati finora restituiti a Poly Network. Poly Network ha anche confermato il ritorno sul proprio feed Twitter.

Cosa sono gli smart contract? Uno smart contract è un professionista del computer ... Più e minori importi di fondi. In questo caso, l'hacker ha trovato un exploit che gli ha permesso di bypassare le chiavi private e fare in modo che lo smart contract inviasse semplicemente i fondi direttamente ai portafogli sotto il loro controllo. CipherTrace ha confermato che quasi tutti i fondi sono stati finora restituiti a Poly Network. Poly Network ha anche confermato il ritorno sul proprio feed Twitter.

Laddove il tipico hack DeFi è contro specifici strumenti DeFi, con conseguenti perdite molto minori, in questo caso l'attacco è stato contro l'infrastruttura di Poly Network, concentrandosi sulla piattaforma DeFi stessa e mirando al controllo degli smart contract dell'exchange decentralizzato (DEX). Di conseguenza, il contratto cross-chain principale è diventato completamente controllato dall'hacker, consentendogli di sbloccare i token che avrebbero dovuto essere bloccati all'interno del contratto, inviare i token agli indirizzi sotto il loro controllo e quindi ripetere l'attacco attraverso le catene.

Come è stato violato Poly Network

Poly Network funge da ponte di interoperabilità cross-chain per facilitare il trasferimento di token tra due blockchain relativamente indipendenti. In quanto tale, uno dei principali contratti intelligenti di Poly Network è il ponte stesso. Affinché i ponti tra le catene agiscano in modo efficace (ad esempio, affinché gli utenti possano utilizzare la rete per trasferire i token attraverso le catene), devono mantenere ingenti somme di liquidità. Ogni volta che un utente desidera fare un "ponte" tra le catene, Poly Network deve bruciare / coniare in modo efficiente le risorse equivalenti sulle rispettive catene.

Il contratto che emette questi trasferimenti di token cross-chain utilizza i "custodi" per verificare ed eseguire le transazioni. Una volta che il portiere firma sul catena di fonti , il Gestore di catene incrociate contratto sul catena di destinazione verificherà la validità della firma del Detentore ed eseguirà l'equivalente sulla catena di destinazione per completare il "ponte".

Poiché il contratto intelligente esegue le transazioni e non l'utente stesso, l'hacker è stato in grado di sfruttare il Gestore di catene incrociate contratto intelligente e scambia i "custodi" con un custode maligno sotto il loro controllo. Di conseguenza, il principale contratto cross-chain sulla rete Poly è diventato completamente controllato dall'hacker, consentendogli di sbloccare i token che avrebbero dovuto rimanere bloccati all'interno del contratto bridge e spostarli agli indirizzi sotto il suo controllo. L'hacker ha quindi replicato l'attacco attraverso le catene.

Chi sono le vere vittime dell'hack di Poly Network?

Come risultato delle azioni dell'hacker, i fondi degli utenti che sono stati "bloccati" in questi contratti hanno subito la vera perdita. Sebbene non siano stati presi token di individui specifici, rimuovendo una quantità così grande bloccata nel protocollo, Poly Network non avrebbe più la liquidità per supportare un esodo su larga scala se tutti gli utenti desiderassero ritirare i propri fondi dai contratti. Tuttavia, a causa della natura decentralizzata della DeFi, la mancanza di processi KYC e di portata transfrontaliera significa identificare chi sono le vere vittime e dove si trovano è quasi impossibile.

Nel complesso, è un exploit sofisticato per uno smart contract mal progettato, con il "rischio" e il "comportamento" che interessano gli utenti di Poly Network. Gli investitori sono le vere vittime, non Poly Network stessi. Probabilmente, Poly Network condivide la responsabilità con l'hacker non garantendo la qualità del loro contratto intelligente, esponendo così gli investitori a rischi significativi.

Al momento non vi è alcuna indicazione che il codice Poly Network abbia mai ricevuto un audit. Ricerca attraverso GitHub del protocollo pronti contro termine non ha indicato che siano stati effettuati o segnalati audit.

L'hacker di Poly Network restituisce oltre la metà dei fondi rubati

Con grande sorpresa di coloro che monitoravano il furto di Poly Network, l'11 agosto l'aggressore ha iniziato a restituire parte dei fondi rubati. Questo ha lasciato molti su Internet a chiedersi: perché?

In tutto lo scambio che l'hacker ha fatto nel tentativo di offuscare le loro tracce, sembra che a un certo punto l'hacker abbia riutilizzato un portafoglio che aveva già transazioni precedenti con alcuni scambi importanti che potrebbero avere informazioni sull'identificazione del "conosci il tuo cliente" (KYC) su lui.

Ci sono affermazioni secondo cui l'hacker potrebbe essere un cappello bianco, dato il ritorno dei fondi. Tuttavia, è estremamente improbabile che un cappello bianco avrebbe fatto gli stessi passi per tentare di offuscare la traccia dei fondi se avesse sempre avuto intenzione di restituire il denaro.

Al momento di questo blog, CipherTrace ha confermato che quasi tutti i fondi sono stati restituiti a Poly Network negli indirizzi che avevano sviluppato appositamente per consentire all'hacker di restituire i fondi. Questi indirizzi sono:

- 0x71Fb9dB587F6d47Ac8192Cd76110E05B8fd2142f

- 0xEEBb0c4a5017bEd8079B88F35528eF2c722b31fc

- 0xA4b291Ed1220310d3120f515B5B7AccaecD66F17

Fondi congelati il 10 agosto (giorno dell'hack)

USDT congelato

Fondi restituiti l'11 agosto

Contratto Poly: $ 85 milioni USDC

Contratto BSC: $ 256.2 milioni in 3 token principali (principalmente BTCB, Binance ancorato ETH, BUSD) e $ 2.637 milioni in BNB

Contratto Ethereum: $ 3.4 milioni in SHIB, renBTC e Fei

Fondi restituiti l'12 agosto

Contratto Ethereum: $ 96.42 milioni DAI

Le ripercussioni di un hack DeFi così grande

I legislatori accelereranno l'attuazione delle normative DeFi, soprattutto con l'aumento del numero di hack DeFi, come sintetizzato da questo ultimo hack di Poly Network. In definitiva, è probabile che i regolatori classifichino gli scambi decentralizzati (DEX) come fornitori di servizi di asset virtuali (VASP) in conformità con le raccomandazioni del GAFI. È probabile che FinCEN classifichi i DEX come Money Service Business (MSB), il che significa che i DEX e altre applicazioni DeFi saranno tenuti a soddisfare gli obblighi antiriciclaggio (AML) e KYC. Mi aspetterei anche che la CFTC regoli le comunità DeFi e la SEC regoli i regolamenti sui titoli DeFi.

Inoltre, gli standard di qualità dei contratti intelligenti diventeranno più rigorosi e emergeranno standard di audit. Inoltre, il "mercato assicurativo" DeFi evolverà e maturerà in grado di valutare adeguatamente e sotto i giusti rischi tecnici DeFi.

Gli hack DeFi si avvicinano a $ 2 miliardi per l'anno: cosa c'è dopo?

Questo hack esemplifica l'importanza della sicurezza del contratto intelligente e degli standard di controllo per garantire la qualità e ridurre le vulnerabilità nel codice.

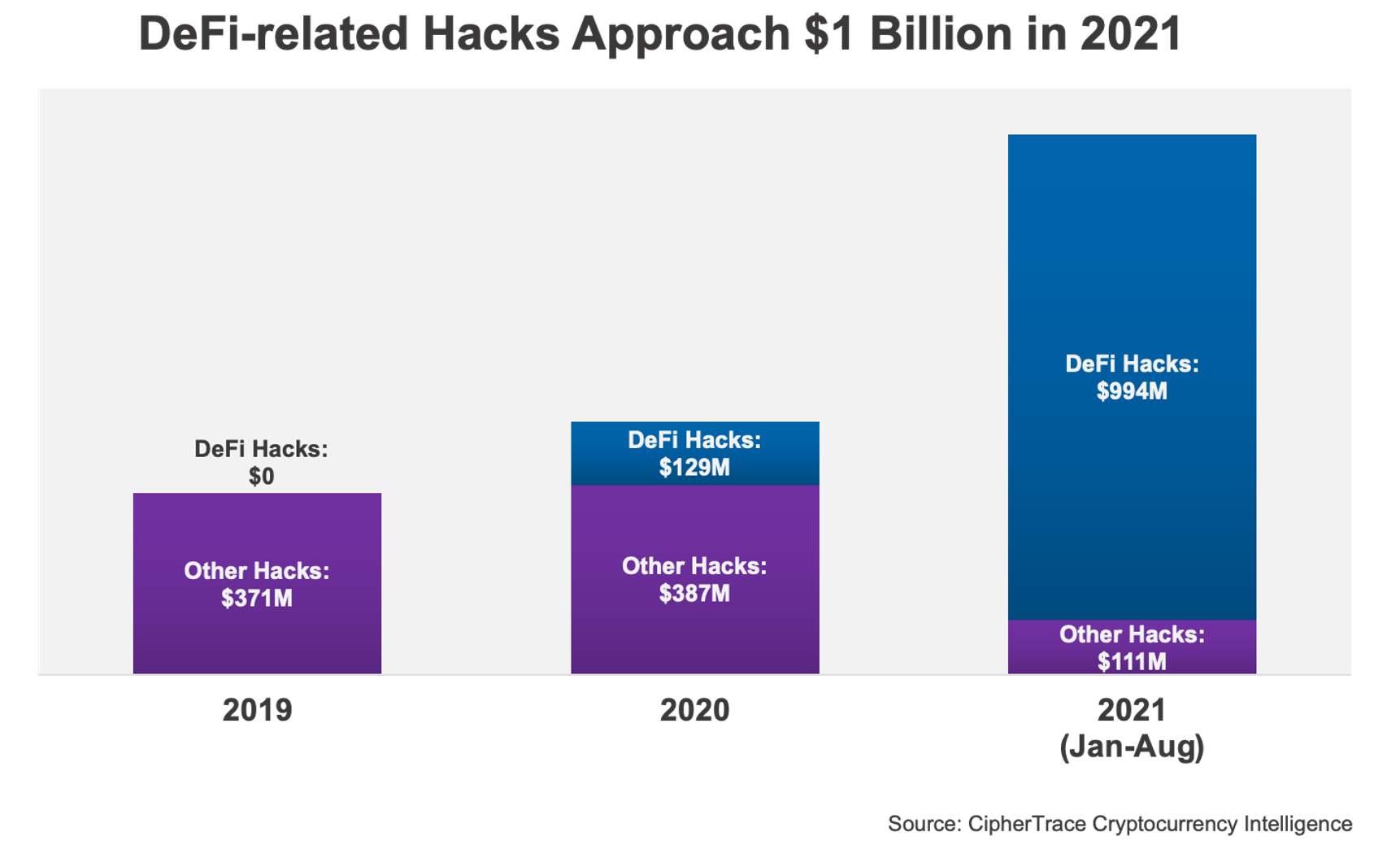

Secondo il nostro ultimo Rapporto sui crimini di criptovaluta e antiriciclaggio, entro la fine di agosto il volume di hack DeFi ottenuto dai criminali nel 2021 ammontava a $ 361 milioni. Oggi questo numero è quasi triplicato poiché gli hack DeFi ora ammontano a $ 994 milioni, costituendo il 90% di tutto il volume di hack del 2021 che supera di poco più di $ 1.1 miliardi.

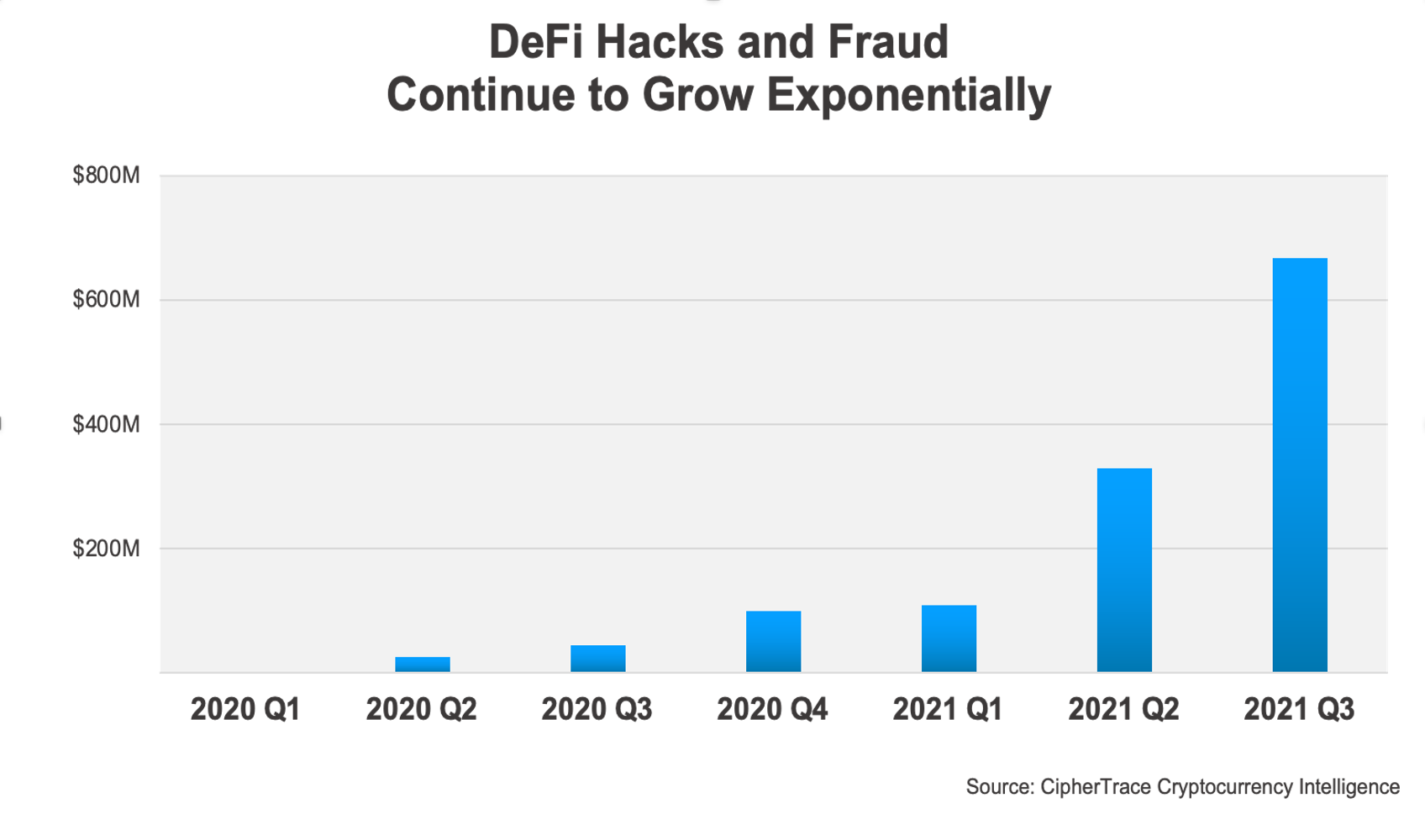

Poiché gli hack e le frodi DeFi continuano a crescere in modo esponenziale trimestre su trimestre, il futuro della criminalità DeFi appare cupo se la tendenza deve continuare. Se i crimini DeFi continuano a diventare più sofisticati, come previsto dall'hack di Poly Network, è probabile che i contratti intelligenti siano sempre più presi di mira per attacchi su larga scala.

Poiché gli hack e le frodi DeFi continuano a crescere in modo esponenziale trimestre su trimestre, il futuro della criminalità DeFi appare cupo se la tendenza deve continuare. Se i crimini DeFi continuano a diventare più sofisticati, come previsto dall'hack di Poly Network, è probabile che i contratti intelligenti siano sempre più presi di mira per attacchi su larga scala.

Appendice

L'11 agosto l'hacker ha tenuto una sessione di domande e risposte "on-chain". Quanto segue può essere visualizzato decodificando i dati di input su alcune delle sue transazioni.

Domande e risposte, PARTE PRIMA:

D: PERCHE' HACKING?

A: PER DIVERTIMENTO 🙂

D: PERCHÉ POLY RETE?

A: L'HACKING CROSS CHAIN È CALDO

D: PERCHÉ TRASFERIRE I TOKEN?

A: PER TENERE AL SICURO.

QUANDO HO INDIVIDUATO L'INSETTO, HO AVUTO UNA SENSAZIONE MISTA. CHIEDITI COSA FARE HA AVUTO TANTA FORTUNA DI FRONTE. CHIEDERE GENTILMENTE AL TEAM DI PROGETTO IN MODO CHE POSSA RISOLVERE IL PROGETTO? QUALCUNO POTREBBE ESSERE IL TRADITORE DATO UN MILIARDO! NON POSSO FIDARCI DI NESSUNO! L'UNICA SOLUZIONE CHE POSSO PROVARE È SALVARLO IN UN ACCOUNT _AFFIDABILE_ MENTRE RESTANDO _ANONIMO_ E _AL SICURO_.

ORA TUTTI PROFUMANO UN SENSO DI COSPIRAZIONE. INSIDER? NON IO, MA CHI LO SA? MI ASSUMO LA RESPONSABILITÀ DI ESPORRE LA VULNERABILITÀ PRIMA CHE QUALSIASI INSIDER LA NASCONDERE E SFRUTTARLA!

D: PERCHÉ COS SOFISTICATO?

R: LA RETE POLY E' UN SISTEMA DECENTE. È UNO DEGLI ATTACCHI PI IMPEGNATIVI CHE UN HACKER PU GODERE. E DOVEVO ESSERE VELOCE PER BATTERE QUALSIASI INSIDER O HACKER, L'HO PRESO COME UNA BONUS CHALL 🙂

D: SEI ESPOSTO?

R: NO. MAI. HO COMPRESO IL RISCHIO DI ESPORMI ANCHE SE NON FACCIO IL MALE. QUINDI HO USATO EMAIL TEMPORANEA, IP O _COSI' CHIAMATA_ IMPRONTA DIGITALE, CHE NON ERANO TRACCIABILI. PREFERISCO STARE AL BUIO E SALVARE IL MONDO.

https://etherscan.io/tx/0x1fb7d1054df46c9734be76ccc14fa871b6729e33b98f9a3429670d27ec692bc0

Domande e risposte, PARTE SECONDA:

D: COSA È SUCCESSO DAVVERO 30 ORE FA?

R: STORIA LUNGA.

CHE CI CREDI O NO, SONO STATO _COSTRETTO_ A GIOCARE.

LA RETE POLY È UN SISTEMA SOFISTICATO, NON SONO RIUSCITO A COSTRUIRE UN AMBIENTE DI PROVA LOCALE. NON HO PRODOTTO UN POC ALL'INIZIO. TUTTAVIA, IL MOMENTO DEGLI AHA È ARRIVATO APPENA PRIMA CHE DOVRESTI ARRENDERMI. DOPO IL DEBUG TUTTA LA NOTTE, HO CREATO UN _SINGOLO_ MESSAGGIO ALLA RETE DI ONTOLOGIA.

STAVO PENSANDO DI LANCIARE UN FANTASTICO BLITZKRIEG PER PRENDERE IN CONTROLLO LE QUATTRO RETI: ETH, BSC, POLYGON & HECO. TUTTAVIA LA RETE HECO VA SBAGLIATO! IL RELAYER NON SI COMPORTA COME GLI ALTRI, UN CUSTODE HA APPENA RILASCIATO IL MIO EXPLOIT DIRETTAMENTE E LA CHIAVE È STATA AGGIORNATA AD ALCUNI PARAMETRI ERRATI. HA ROVINATO IL MIO PIANO.

DOVREI FERMARMI IN QUEL MOMENTO, MA HO DECISO DI LASCIARE ANDARE LO SPETTACOLO! E SE PETTONO SEGRETAMENTE IL BUG SENZA ALCUNA NOTIFICA?

TUTTAVIA, NON VOLEVO CAUSARE _REALE_ PANICO DEL MONDO CRIPTO. COS HO SCELTO DI IGNORARE LE MONETE DI MERDA, IN MODO CHE LA GENTE NON DEVE PREOCCUPARSI CHE SARANNO A ZERO. HO PRESO GETTONE IMPORTANTI (TRANNE SHIB) E NON HO VENDUTO NESSUNO DI ESSI.

D: ALLORA PERCHÉ VENDERE/CAMBIARE LE STELLE?

R: SONO STATO INCAZZATO DAL TEAM POLY PER LA LORO RISPOSTA INIZIALE.

HANNO SOLLECITATO GLI ALTRI A INCOLLARMI E ODIARMI PRIMA CHE HO LA POSSIBILITÀ DI RISPONDERE! OVVIAMENTE SAPEVO CHE ESISTONO FALSE MONETE DEFI, MA NON L'HO PRESO SUL SERIO POICHÉ NON HO IN PROGETTO DI RICICLARLE.

NEL FRATTEMPO, IL DEPOSITO DELLE scuderie POTREBBE GUADAGNARE UN PO' DI INTERESSE A COPERTURA POTENZIALE COSTO IN MODO DA AVERE PIU' TEMPO PER NEGOZIARE CON IL POLY TEAM.

https://etherscan.io/tx/0xd4ee4807c07702a3202f45666983855d7fa22eb1c230e4c1e840fc9389e54729

Domande e risposte, PARTE TERZA:

D: PERCHÉ LA MANCIA 13.37?

R: HO SENTITO IL CALORE DELLA COMUNITÀ DI ETHEREUM.

ERO IMPEGNATO A INDAGARE SU PROBLEMI DI HECO E A DEBUG DEI MIEI SCRIPT. HO PENSATO CHE ERANO PROBLEMI DI RETE PERCHÉ NON POSSO DEPOSITARE (ERO DIETRO UN PROXY SOFISTICATO). COS HO CONDIVISO LA MIA BUONA VOLONTÀ DEL RAGAZZO.

D: PERCHÉ CHIEDERE TORNADO E DAO?

A: AVENDO VISTO TANTI HACKING, SAPEVO CHE DEPOSITARE IN TORNADO È UNA DECISIONE SAGGIO MA DIsperata. ERA CONTRO LA MIA INTENZIONE ORIGINALE. ESSERE L'HACKER CROWDSOURCED È STATO SOLO IL MIO CATTIVO SCHERZO DOPO AVER INCONTRATO TANTI PECCANTI 🙂

D: PERCHE' TORNARE?

A: QUESTO È SEMPRE IL PIANO! NON SONO MOLTO INTERESSATO AI SOLDI! SO CHE FA MALE QUANDO LE PERSONE SONO ATTACCATE, MA NON DOVREBBE IMPARARE QUALCOSA DA QUESTI HACK? HO ANNUNCIATO LA DECISIONE DI RITORNO PRIMA DI MEZZANOTTE QUINDI LE PERSONE CHE HANNO FEDE IN ME DOVREBBERO RIPOSARSI BUON

D: PERCHE' TORNARE LENTAMENTE?

R: HO BISOGNO DI TEMPO PER PARLARE CON IL POLY TEAM. SCUSA, È L'UNICO MODO CHE CONOSCO PER DIMOSTRARE LA MIA DIGNITÀ MENTRE NASCONDO LA MIA IDENTITÀ. E HO BISOGNO DI RIPOSO.

D: LA SQUADRA POLY?

R: HO GIÀ INIZIATO A PARLARE BREVEMENTE CON LORO, I LOG SONO SU ETHEREUM. POSSO O NON POSSO PUBBLICARLI. I DOLORI CHE HANNO SOFFERTO SONO TEMPORANEI MA MEMORABILI.

VORREI DARE LORO CONSIGLI SU COME PROTEGGERE LE LORO RETI, IN MODO CHE POSSANO ESSERE IDONEI A GESTIRE IL PROGETTO DA MILIARDI IN FUTURO. LA RETE POLY È UN SISTEMA BEN PROGETTATO E GESTIRÀ PI RISORSE. HANNO MOLTI NUOVI FOLLOWER SU TWITTER, VERO?

https://etherscan.io/tx/0xe954bed9abc08c20b8e4241c5a9e69ed212759152dd588bb976b47eca353a5bc

Valore preso da Poly Network Hack

| Catena | Hash TX | attività | quantità | $ Value |

| BSC | 0x534966864bda354628d4f1c66db45cbefcdda7433e9576e7664fea01bb05be9a | BNB | 6,613.44 | $2,460,861.21 |

| BSC | 0xd59223a8cd2406cfd0563b16e06482b9a3efecfd896d590a3dba1042697de11a | USDC | 87,603,373.77 | $87,624,502.53 |

| BSC | 0x4e57f59395aca4847c4d001db4a980b92aab7676bc0e2d57ee39e83502527d6c | ETH | 26,629.16 | $85,896,083.66 |

| BSC | 0x50105b6d07b4d738cd11b4b8ae16943bed09c7ce724dc8b171c74155dd496c25 | BTCB | 1,023.88 | $47,427,704.52 |

| BSC | 0xd65025a2dd953f529815bd3c669ada635c6001b3cc50e042f9477c7db077b4c9 | BUSD | 32,107,854.11 | $32,124,918.14 |

| BSC | 0xea37b320843f75a8a849fdf13cd357cb64761a848d48a516c3cac5bbd6caaad5 | USDC | 298.9405633 | $299.04 |

| ETH | 0xad7a2c70c958fcd3effbf374d0acf3774a9257577625ae4c838e24b0de17602a | ETH | 2,857.49 | $8,977,279.13 |

| ETH | 0x5a8b2152ec7d5538030b53347ac82e263c58fe7455695543055a2356f3ad4998 | USDC | 96,389,444.23 | $96,430,660.58 |

| ETH | 0x3f55ff1fa4eb3437afe42f4fea57903e8e663bc3b17cb982f1c8d4c8f03a2083 | WBTC | 1,032.12 | 46,971,609.47 |

| ETH | 0xa7c56561bbe9fbd48e2e26306e5bb10d24786504833103d3f023751bbcc8a3d9 | DAI | 673,227.94 | $673.628.12 |

| ETH | 0xc917838cc3d1edd871c1800363b4e4a8eaf8da2018e417210407cc53f94cd44e | UNI | 43,023.75 | $1,242,040.44 |

| ETH | 0xe05dcda4f1b779989b0aa2bd3fa262d4e6e13343831cb337c2c5beb2266138f5 | SHIB | 259,737,345,149.52 | $1,974,082.34 |

| ETH | 0xb12681d9e91e69b94960611b227c90af25e5352881907f1deee609b8d5e94d7d | renBTC | 14.47265047 | $659,141.75 |

| ETH | 0x06aca16c483c3e61d5cdf39dc34815c29d6672a77313ec36bf66040c256a7db3 | USDT | 33,431,197.73 | $33,391,733.96 |

| ETH | 0xc797aa9d4714e00164fcac4975d8f0a231dae6280458d78382bd2ec46ece08e7 | Weth | 26,109.06 | $82,052,128.62 |

| ETH | 0xd8c1f7424593ddba11a0e072b61082bf3d931583cb75f7843fc2a8685d20033a | FEI | 616,082.59 | $616,082.59 |

| Poly | 0x1d260d040f67eb2f3e474418bf85cc50b70101ca2473109fa1bf1e54525a3e01 | USDC | 85,089,610.91 | $85,061,020.80 |

| Poly | 0xfbe66beaadf82cc51a8739f387415da1f638d0654a28a1532c6333feb2857790 | USDC | 108.694578 | $108.66 |

Indirizzi di hacker di rete Poly

Poly Network ha identificato pubblicamente tre indirizzi presumibilmente controllati dall'aggressore:

- 0xC8a65Fadf0e0dDAf421F28FEAb69Bf6E2E589963 (ETH)

- 0x0D6e286A7cfD25E0c01fEe9756765D8033B32C71 (BSC)

- 0x5dc3603C9D42Ff184153a8a9094a73d461663214 (POLYGON)

Fonte: https://ciphertrace.com/poly-network-suffers-largest-crypto-hack-ever-recorded/

- &

- 11

- Il mio account

- Tutti

- presumibilmente

- Consentire

- AML

- ha annunciato

- antiriciclaggio

- applicazioni

- arbitraggio

- attività

- Attività

- revisione

- AGOSTO

- Miliardo

- binance

- Blog

- BRIDGE

- Insetto

- costruire

- BUSD

- aziende

- Causare

- CFTC

- CipherTrace

- codice

- Monete

- Comunità

- comunità

- Cospirazione

- continua

- contratto

- contratti

- crimine

- crimini

- criminali

- transfrontaliera

- crypto

- DAO

- dati

- giorno

- decentrata

- DeFi

- Dex

- DID

- Ambiente

- ETH

- Ethereum

- Cambi Merce

- Exodus

- Sfruttare

- di fronte

- falso

- FinCEN

- impronta

- Fissare

- Cromatografia

- modulo

- frode

- ti divertirai

- fondi

- futuro

- gioco

- GitHub

- buono

- Crescere

- incidere

- degli hacker

- hacker

- pirateria informatica

- hack

- Come

- Tutorial

- HTTPS

- Identità

- informazioni

- Infrastruttura

- Insider

- interesse

- Internet

- Interoperabilità

- Investitori

- IP

- sicurezza

- IT

- conservazione

- Le

- Tasti

- KYC

- grandi

- con i più recenti

- lanciare

- IMPARARE

- Liquidità

- Prestiti e finanziamenti

- locale

- Lunghi

- maggiore

- Maggioranza

- Fare

- milione

- misto

- soldi

- monitoraggio

- cambiano

- Rete

- internazionale

- reti

- notifica

- ontologia

- minimo

- Altro

- Panico

- Toppa

- Persone

- pianificazione

- piattaforma

- PoC

- un bagno

- Chiavi private

- Pro

- progetto

- delega

- pubblicare

- Domande e risposte

- qualità

- ridurre

- normativa

- Regolatori

- REST

- problemi

- Rischio

- sicura

- risparmio

- Scala

- SEC

- Valori

- problemi di

- venda

- senso

- condiviso

- azioni

- Segni

- smart

- smart contract

- Smart Contract

- So

- standard

- iniziato

- soggiorno

- rubare

- supporto

- sorpresa

- sistema

- parlando

- Consulenza

- temporaneo

- Testing

- furto

- tempo

- suggerimenti

- token

- Tokens

- Le transazioni

- Affidati ad

- utenti

- vaspini

- virtuale

- fornitori di servizi di risorse virtuali

- volume

- vulnerabilità

- vulnerabilità

- Portafoglio

- Portafogli

- OMS

- entro

- mondo

- zero