Recupero del ransomware dalla pipeline coloniale

Il 7 giugno 2021, il Dipartimento di Giustizia degli Stati Uniti ha annunciato che avevano sequestrato 63.69 BTC del riscatto di 75 BTC che Colonial Pipeline aveva pagato a DarkSide. Questo recupero del riscatto è il primo intrapreso dalla Task Force DOJ Ransomware e Digital Extortion recentemente creata.

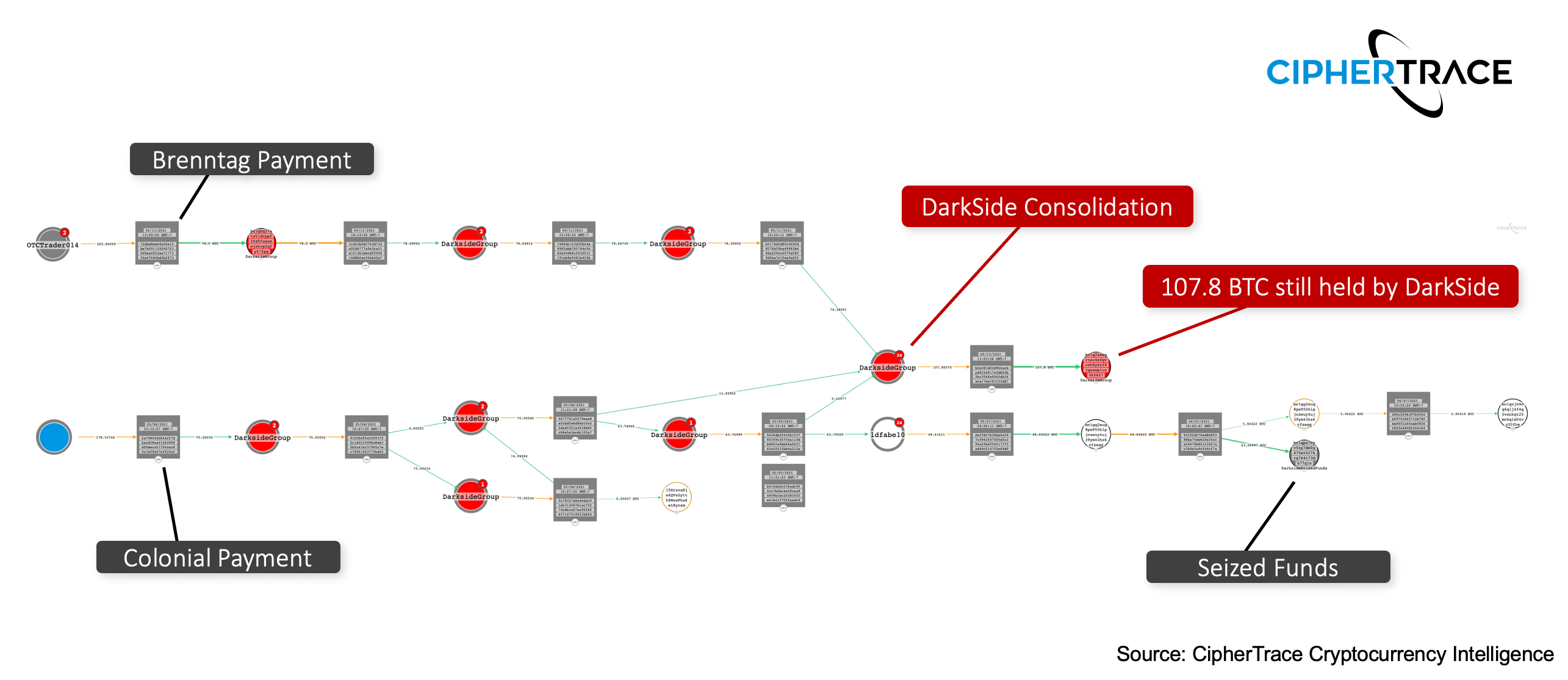

Mentre l'FBI è stato in grado di recuperare circa l'85% del Bitcoin Bitcoin è una valuta digitale (chiamata anche criptovaluta) ... Più pagato a DarkSide, questo rappresenta solo circa la metà dell'equivalente in USD inizialmente pagato a causa di un calo del prezzo del bitcoin dal pagamento del riscatto. I restanti 11.3 BTC sono rimasti in un diverso indirizzo DarkSide o affiliato DarkSide, illustrato nel grafico sottostante. Sulla base di un'analisi del flusso di fondi e dell'operazione di DarkSide come modello Ransomware-as-a-Service (RaaS), i fondi non sequestrati potrebbero essere detenuti dagli operatori DarkSide mentre i fondi sequestrati erano quelli detenuti dalle affiliate RaaS che hanno condotto l'hack . È pratica comune per gli operatori di ransomware prendere una parte del riscatto del 15-30%, lasciando il resto agli affiliati RaaS (quelli che conducono l'attacco).

Bitcoin è una valuta digitale (chiamata anche criptovaluta) ... Più pagato a DarkSide, questo rappresenta solo circa la metà dell'equivalente in USD inizialmente pagato a causa di un calo del prezzo del bitcoin dal pagamento del riscatto. I restanti 11.3 BTC sono rimasti in un diverso indirizzo DarkSide o affiliato DarkSide, illustrato nel grafico sottostante. Sulla base di un'analisi del flusso di fondi e dell'operazione di DarkSide come modello Ransomware-as-a-Service (RaaS), i fondi non sequestrati potrebbero essere detenuti dagli operatori DarkSide mentre i fondi sequestrati erano quelli detenuti dalle affiliate RaaS che hanno condotto l'hack . È pratica comune per gli operatori di ransomware prendere una parte del riscatto del 15-30%, lasciando il resto agli affiliati RaaS (quelli che conducono l'attacco).

Gli operatori di Darkside hanno consolidato il resto dei fondi della Colonial Pipeline con molti altri pagamenti di riscatto, incluso quello della società di distribuzione chimica globale Brenntag, che era stata attaccata pochi giorni prima. Questo consolidamento di 107.8 BTC di fondi DarkSide non è stato ancora sequestrato dal DOJ ed è inattivo dal 13 maggio.

Secondo il Mandato di sequestro DarkSide, la Cyber Crimes Squad della San Francisco Field Division dell'FBI ha utilizzato l'analisi blockchain per determinare il flusso di fondi per il pagamento del riscatto della Colonial Pipeline. In questo mandato, l'FBI ha anche annunciato di essere in possesso della chiave privata per l'indirizzo di criptovaluta collegato a 63.7 BTC direttamente riconducibili al pagamento del riscatto della Colonial Pipeline. Queste chiavi private sono state probabilmente ottenute a seguito del recente sequestro dei server DarkSide intorno al 13 maggio, come segnalati dai messaggi inviati agli affiliati dell'operazione DarkSide RaaS.

Il sequestro di criptovaluta Una criptovaluta (o criptovaluta) è una risorsa digitale des ... Più tramite l'accesso fisico diretto al portafoglio non è comune. Per sequestrare le criptovalute, le forze dell'ordine devono avere accesso alla chiave privata o avere accesso a un individuo che può accedere alla chiave privata. Questo è il motivo per cui la maggior parte delle criptovalute viene sequestrata tramite uno scambio, poiché gli scambi detengono le chiavi private, o dopo l'arresto di un individuo che ha un portafoglio su di loro o tra i loro averi.

Una criptovaluta (o criptovaluta) è una risorsa digitale des ... Più tramite l'accesso fisico diretto al portafoglio non è comune. Per sequestrare le criptovalute, le forze dell'ordine devono avere accesso alla chiave privata o avere accesso a un individuo che può accedere alla chiave privata. Questo è il motivo per cui la maggior parte delle criptovalute viene sequestrata tramite uno scambio, poiché gli scambi detengono le chiavi private, o dopo l'arresto di un individuo che ha un portafoglio su di loro o tra i loro averi.

Attacco ransomware alla pipeline coloniale

Il 7 maggio 2021, il gruppo di criminali informatici con sede in Russia DarkSide ha attaccato la Colonial Pipeline, parte del settore delle infrastrutture critiche degli Stati Uniti. Come parte del ransomware, gli attori di DarkSide hanno crittografato i dispositivi sulla rete e hanno rubato file non crittografati, minacciando di rilasciarli al pubblico se l'azienda non avesse pagato. Secondo blockchain Una blockchain: la tecnologia alla base di bitcoin e altri c ... Più analisi, il giorno successivo Colonial Pipeline ha pagato il riscatto di 75 BTC, per un valore di oltre 4.2 milioni di dollari all'epoca. A seguito dell'attacco, la Casa Bianca ha emesso un ordine esecutivo per migliorare la sicurezza informatica degli Stati Uniti contro "campagne informatiche malevole persistenti e sempre più sofisticate che minacciano il settore pubblico, il settore privato e, in definitiva, la sicurezza e la privacy del popolo americano".

Una blockchain: la tecnologia alla base di bitcoin e altri c ... Più analisi, il giorno successivo Colonial Pipeline ha pagato il riscatto di 75 BTC, per un valore di oltre 4.2 milioni di dollari all'epoca. A seguito dell'attacco, la Casa Bianca ha emesso un ordine esecutivo per migliorare la sicurezza informatica degli Stati Uniti contro "campagne informatiche malevole persistenti e sempre più sofisticate che minacciano il settore pubblico, il settore privato e, in definitiva, la sicurezza e la privacy del popolo americano".

Attacco ransomware Brenntag

Quattro giorni dopo l'attacco alla Colonial Pipeline, la società di distribuzione globale di prodotti chimici Brenntag ha subito un attacco ransomware che ha preso di mira la sua divisione nordamericana. L'11 maggio la società ha pagato 78.5 BTC, per un valore di circa 4.4 milioni di dollari all'epoca, agli operatori di ransomware. Simile all'attacco Colonial Pipeline, come parte di questo attacco, gli attori DarkSide hanno crittografato i dispositivi sulla rete e hanno rubato file non crittografati. Tuttavia, a differenza di Colonial Pipeline, i fondi Brenntag non sono ancora stati recuperati.

Che cos'è Ransomware-as-a-Service?

DarkSide è un'operazione Ransomware-as-a-Service (RaaS). Nei modelli operativi RaaS, gli sviluppatori di malware collaborano con affiliati di terze parti, o hacker, che sono responsabili dell'accesso a una rete, della crittografia dei dispositivi e della negoziazione del pagamento del riscatto con la vittima. Come risultato di questo modello relativamente nuovo, il ransomware può ora essere facilmente utilizzato da malintenzionati che non hanno la capacità tecnica per creare il malware da soli, ma sono più che disposti e in grado di infiltrarsi in un bersaglio.

Il pagamento del riscatto viene quindi suddiviso tra l'affiliato e l'operatore (sviluppatore). Questa divisione tra gli operatori di ransomware e l'affiliato che ha causato l'infezione è spesso un segno rivelatore dei modelli Ransomware-as-a-Service. Nella maggior parte dei modelli RaaS, questa suddivisione è compresa tra il 15-30% per l'operatore e il 70-85% per l'affiliato.

Lotta al ransomware: cosa c'è dopo?

La rapida crescita delle operazioni ransomware-as-a-service come NetWalker e Darkside è diventata un business redditizio per gli attori delle minacce. Questi recenti attacchi contro infrastrutture critiche dimostrano che il ransomware non colpisce solo le persone. Per questo il 3 giugno il Dipartimento di Giustizia ha pubblicato un memorandum per tutti i procuratori federali i pubblici ministeri che annunciano devono ora segnalare gli incidenti di ransomware nello stesso modo in cui segnaliamo le minacce critiche alla nostra sicurezza nazionale. Per contrastare adeguatamente il ransomware, la condivisione delle informazioni è fondamentale. A metà giugno, l'operatore RaaS REvil ha annunciato di aver aggiornato la sua etica e il comportamento previsto da prendere in considerazione nella scelta delle vittime del ransomware, ad esempio ritenendo scuole e ospedali off-limits per gli attacchi. Questa metodologia aggiornata è stata molto probabilmente uno sforzo per abbassare il profilo REvil in modo da non diventare un obiettivo prioritario per il Dipartimento di Giustizia degli Stati Uniti.

L'analisi della blockchain fornisce informazioni critiche sulla criptovaluta necessarie per tracciare gli attori del ransomware. Solo lavorando insieme attraverso gruppi come la Ransomware Task Force le società di intelligence sulle criptovalute possono contrastare questi attori di minacce transnazionali. È fondamentale non solo tracciare i proventi del ransomware per trovare e fermare gli operatori, ma anche per rafforzare i sistemi ed educare il pubblico su come si verificano questi compromessi al fine di mitigare adeguatamente l'interruzione. Le Incident Response Firm hanno vasti database di pagamenti di riscatti dai loro clienti; identificare e tenere traccia di questi fondi può aiutare a creare un profilo completo del gruppo ransomware.

Poiché gli attori del ransomware utilizzano blockchain pubblici per ricevere pagamenti, tutte le transazioni possono essere visualizzate sulla catena, consentendo alle forze dell'ordine (oa chiunque) di tracciare il flusso di fondi. L'utilizzo di uno strumento di analisi blockchain come CipherTrace Inspector fornisce anche informazioni aggiuntive alla traccia e all'indagine, come identificare quando i fondi sono stati depositati in uno scambio. Una volta che i fondi raggiungono uno scambio centralizzato, le forze dell'ordine possono interrompere il movimento dei fondi richiedendo che lo scambio blocchi l'account e, se gli utenti dovessero sottoporsi a un processo KYC, potrebbe essere possibile identificare l'individuo dietro l'indirizzo.

- 11

- 7

- accesso

- Il mio account

- aggiuntivo

- Affiliazione

- Tutti

- Tutte le transazioni

- America

- americano

- .

- analitica

- ha annunciato

- in giro

- arrestare

- attività

- Bitcoin

- blockchain

- BTC

- Costruzione

- affari

- Responsabile Campagne

- ha causato

- chimico

- CipherTrace

- Uncommon

- azienda

- consolidamento

- crimini

- crypto

- criptovaluta

- Valuta

- Cyber

- cybercrime

- Cybersecurity

- banche dati

- giorno

- Dipartimento di Giustizia

- Costruttori

- sviluppatori

- dispositivi

- digitale

- Asset digitale

- moneta digitale

- Rottura

- DoJ

- ethos

- exchange

- Cambi Merce

- esecutivo

- ordine esecutivo

- estorsione

- fbi

- Federale

- Nome

- flusso

- Francisco

- Congelare

- pieno

- fondi

- globali

- Gruppo

- Crescita

- incidere

- hacker

- tenere

- ospedali

- Casa

- Come

- HTTPS

- identificare

- Impact

- Compreso

- informazioni

- Infrastruttura

- Intelligence

- indagine

- IT

- giustizia

- Dipartimento di Giustizia

- Le

- Tasti

- KYC

- Legge

- applicazione della legge

- il malware

- milione

- modello

- sicurezza nazionale

- Rete

- Nord

- America del Nord

- Operazioni

- minimo

- Altro

- partner

- Paga le

- Pagamento

- pagamenti

- possesso

- prezzo

- Privacy

- un bagno

- chiave privata

- Chiavi private

- Profilo

- la percezione

- Ransom

- ransomware

- Attacco ransomware

- Recuperare

- recupero

- rapporto

- risposta

- Revil

- San

- San Francisco

- Scuole

- problemi di

- sequestrare

- sequestrati

- So

- dividere

- stati

- stola

- SISTEMI DI TRATTAMENTO

- Target

- task force

- Consulenza

- Tecnologia

- attori della minaccia

- minacce

- tempo

- Tracking

- Le transazioni

- Unito

- Stati Uniti

- us

- USD

- utenti

- Portafoglio

- Casa Bianca

- OMS

- valore