Lo spazio di sicurezza Web3 ha visto un cambiamento drammatico nel 2023, mostrando sia progressi in termini di resilienza che difficoltà durature. Ne sono conseguiti attacchi informatici contro il settore Web3 oltre $ 1.7 miliardi di danni nel 2023; Sono stati documentati 453 incidenti. La varietà dei pericoli mostrati da questi attacchi evidenzia la necessità fondamentale per la comunità Web3 di mantenere una costante consapevolezza. Un team di esperti presso Salus, un'azienda di sicurezza web3 focalizzata sulla ricerca, ha sviluppato questo ampio rapporto di analisi.

Hack: un anno di modelli diversi

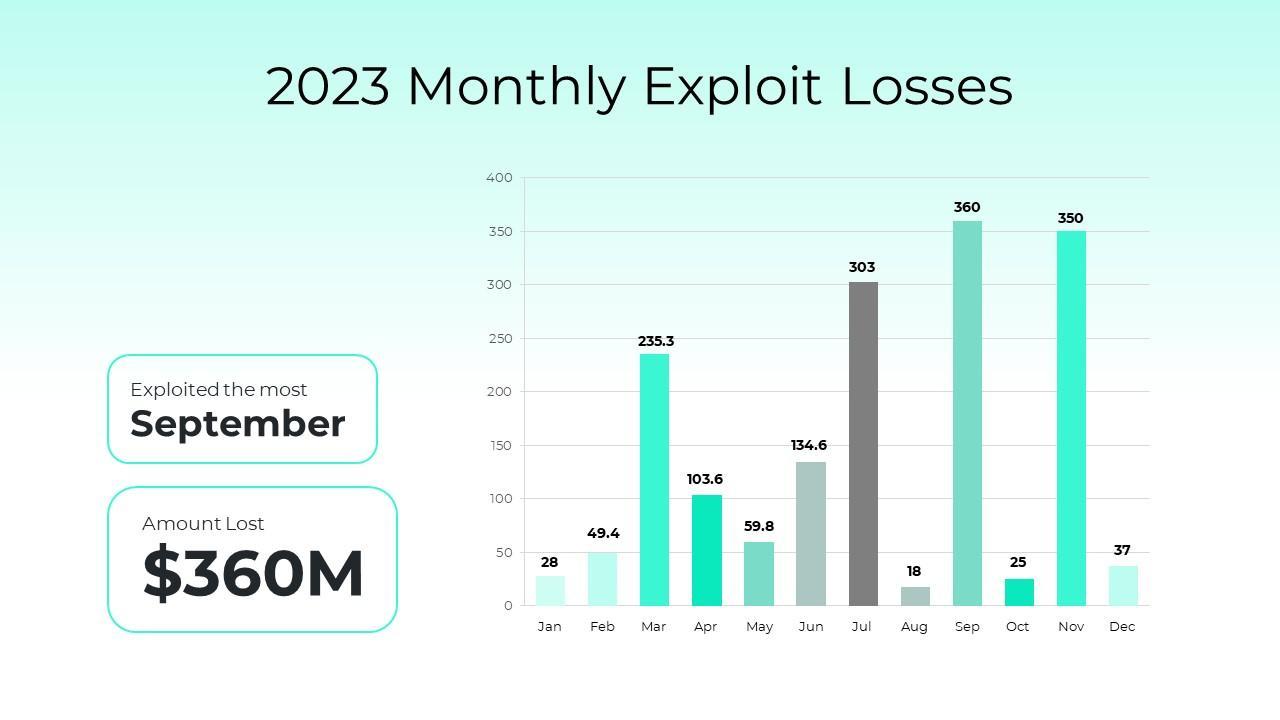

Anche se le perdite totali sono diminuite notevolmente nel 2023, gli exploit di alto profilo hanno continuato ad avere un impatto significativo. La perdita di 200 milioni di dollari subita da Mixin Network a settembre, insieme alle perdite di 197 milioni di dollari subite da Euler Finance a marzo e alle perdite di 126.36 milioni di dollari subite da Multichain a luglio, evidenziano i pericoli attuali per i bridge e le infrastrutture. DeFi protocolli.

Esaminando le perdite mensili in modo più dettagliato si nota uno schema interessante. Sebbene si siano registrate ingenti perdite nei mesi di settembre, novembre e luglio, si è registrato un notevole calo in ottobre e dicembre, suggerendo che la consapevolezza della sicurezza e l’implementazione di forti protezioni stanno diventando sempre più importanti.

Istantanea 2023 delle vulnerabilità di sicurezza Web3

Uscire dalle truffe:

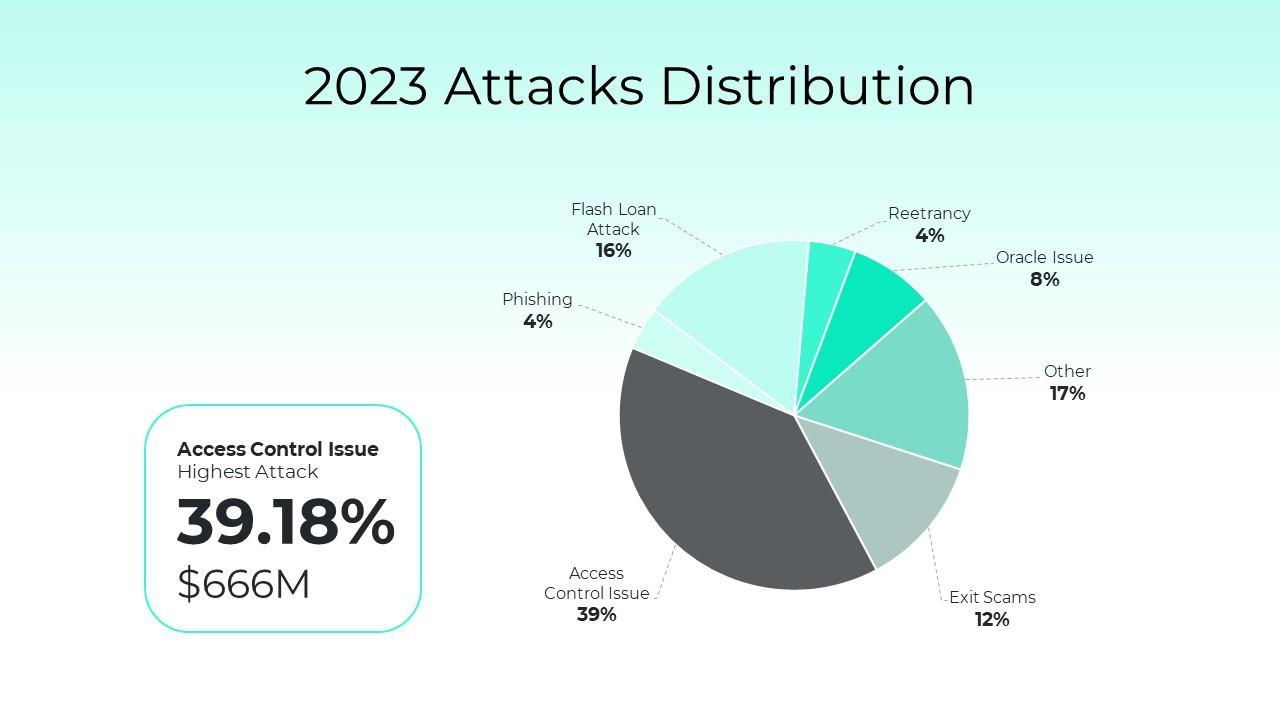

Di tutte le aggressioni, le truffe in uscita costituivano il 12.24%, con 276 casi che hanno comportato una perdita di 208 milioni di dollari. Esempi importanti di iniziative imprenditoriali che promettevano profitti sostanziali ma che improvvisamente svanivano con il denaro degli investitori.

Misure di sicurezza:

1. Esaminare progetti e team in modo approfondito, assicurandosi che abbiano una comprovata esperienza e classificando i progetti in base a valutazioni di sicurezza trasparenti fornite da aziende affidabili.

2. Varia il tuo portafoglio di investimenti e usa cautela quando consideri iniziative che offrono rendimenti irragionevolmente elevati.

Problemi con il controllo degli accessi:

Il 39.18% delle aggressioni ha avuto problemi di controllo degli accessi e 29 di questi eventi hanno comportato una perdita significativa di 666 milioni di dollari. I casi più importanti includono le suscettibilità sfruttate in Multichain, Poloniex e Atomic Wallet.

Misure di sicurezza:

Aderisci al principio del privilegio minimo, metti in atto solide procedure di autenticazione e autorizzazione e aggiorna spesso le autorizzazioni di accesso. Inoltre, fornire al personale una formazione regolare sulla sicurezza, in particolare quelli con privilegi elevati, e impostare sistemi di monitoraggio approfonditi per identificare e affrontare rapidamente qualsiasi attività sospetta su app e infrastruttura.

Phishing:

I casi di phishing hanno rappresentato il 3.98% degli attacchi e 13 di questi incidenti sono costati 67.6 milioni di dollari in perdite. Gli aggressori hanno utilizzato diverse strategie di phishing in continua evoluzione, come dimostra l'assalto AlphaPo del gruppo Lazarus.

Misure di sicurezza:

Gli attacchi front-end sono aumentati nell'arena web3 come risultato di iniziative che sottovalutano la sicurezza front-end. È essenziale farlo Web3 test di penetrazione per individuare difetti e vulnerabilità del sistema che gli hacker potrebbero sfruttare. Rendi la formazione degli utenti una priorità assoluta, incoraggia l'utilizzo dell'autenticazione a più fattori (MFA) e dei portafogli hardware e utilizza il monitoraggio del dominio e la verifica della posta elettronica.

Attacchi tramite Prestiti Flash:

Il 16.12% degli attacchi sono stati attacchi con prestiti lampo, con 37 eventi che hanno comportato una perdita di 274 milioni di dollari. Sono stati lanciati assalti di prestiti flash di precisione contro Yearn Finance, KyberSwap e Euler Finance.

Misure di sicurezza:

Ridurre i pericoli associati ai prestiti flash introducendo limitazioni quali limiti di tempo e quantità minime di prestito. Aumentando la spesa per gli aggressori, far pagare l’uso dei prestiti flash può servire da disincentivo all’uso di attacchi ostili.

Rientro:

Il 4.35% degli attacchi è stato causato da vulnerabilità di rientro e 15 di questi eventi hanno comportato una perdita di 74 milioni di dollari. Le implicazioni di un piccolo difetto che produce grandi perdite sono state messe in luce dal caso Vyper e dall'attacco Exactly Protocol.

Misure di sicurezza:

1. Seguire rigorosamente il modello Check-Effect-Interaction: assicurarsi che tutti i controlli e le convalide pertinenti siano eseguiti prima di procedere. Dovresti apportare modifiche allo stato e interagire con entità esterne solo dopo aver completato con successo questi test.

2. Mettere in pratica la protezione completa dal rientro: utilizzarla per ogni funzione del contratto che coinvolge procedure sensibili.

Problemi con Oracle:

Il 7.88% delle aggressioni sono state causate da problemi Oracle e 7 di questi casi hanno comportato una perdita di 134 milioni di dollari. L'hacking di BonqDAO ha dimostrato come modificare i prezzi dei token sfruttando i punti deboli dell'oracolo.

Misure di sicurezza:

1. Le proiezioni dei prezzi non dovrebbero essere fatte in mercati con poca liquidità.

2. Determinare se la liquidità del token è sufficiente per garantire l'integrazione della piattaforma prima di pensare a eventuali piani specifici per l'oracolo dei prezzi.

3. Incorporare il prezzo medio ponderato nel tempo (TWAP) per aumentare il costo della manipolazione per l’aggressore.

Vulnerabilità aggiuntive

Il 16.47% degli attacchi è stato effettuato sfruttando altre vulnerabilità e 76 di questi eventi hanno comportato una perdita di 280 milioni di dollari. Molte vulnerabilità web2 e la violazione del database di Mixin hanno dimostrato l’ampio spettro di problemi di sicurezza riscontrati nel dominio Web3.

I 10 migliori hack del 2023: sinossi

I dieci principali attacchi hacker del 2023, che hanno rappresentato circa il 70% dei danni dell’anno (circa 1.2 miliardi di dollari), hanno identificato un punto debole comune: problemi di controllo degli accessi, in particolare quelli riguardanti il furto di chiavi private. La maggior parte di tali violazioni è avvenuta nella seconda parte dell’anno; a novembre si sono verificate tre aggressioni significative.

In particolare, il Gruppo Lazarus è stato coinvolto in numerose violazioni che hanno comportato la perdita di fondi a causa della compromissione degli hot wallet. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo e CoinEx sono tra i protocolli sfruttati.

Conclusione:

Alla fine dell’anno, le perdite complessive del 2023 sono inferiori a quelle del 2022. Ma la concentrazione dei danni nei primi 10 attacchi evidenzia quanto sia importante avere una migliore protezione. A causa dell’ampia gamma di vulnerabilità, proteggere lo spazio Web3 richiede una strategia articolata.

È impossibile sopravvalutare l’importanza di audit approfonditi e di una maggiore conoscenza dei test di penetrazione Web3, soprattutto alla luce delle nuove tecniche di infiltrazione come quelle utilizzate negli assalti del Lazarus Group. Si raccomanda vivamente agli utenti e alle parti interessate di dare priorità a piattaforme e servizi che soddisfino sia le esigenze funzionali che i più elevati standard di sicurezza, al fine di aprire la strada a un futuro Web3 sicuro.

CLICCA QUI per vedere il resoconto in tempo reale del team di esperti di Salus.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :È

- $ SU

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- WRI

- improvvisamente

- accesso

- Secondo

- contabilizzati

- operanti in

- attività

- aggiunta

- indirizzo

- avanzamenti

- contro

- Tutti

- Sebbene il

- tra

- an

- .

- ed

- e infrastruttura

- in qualsiasi

- applicazioni

- SONO

- Arena

- in giro

- AS

- assalto

- valutazioni

- associato

- At

- atomico

- attacco

- attacchi

- audit

- Autenticazione

- autorizzazione

- media

- consapevolezza

- BE

- perché

- diventando

- prima

- Meglio

- Miliardo

- Prestiti

- entrambi

- violazione

- violazioni

- BRIDGE

- ponti

- ampio

- portato

- affari

- ma

- by

- ha causato

- cautela

- Modifiche

- cambiando

- ricarica

- Controlli

- Coinex

- Uncommon

- comunità

- Aziende

- Completato

- globale

- concentrazione

- considerando

- costante

- costantemente

- continua

- contratto

- di controllo

- Costo

- potuto

- critico

- curva

- attacchi informatici

- danno

- pericoli

- Banca Dati

- Dicembre

- Rifiuta

- diminuita

- richieste

- dimostrato

- dettaglio

- Determinare

- sviluppato

- A differenza

- le difficoltà

- do

- dominio

- fatto

- drammaticamente

- Istruzione

- incoraggiare

- fine

- duraturo

- impegnarsi

- abbastanza

- entità

- particolarmente

- essential

- Eulero Finanza

- Ogni

- di preciso

- esporre

- uscita

- esperto

- esperti

- Sfruttare

- Exploited

- gesta

- estensivo

- esterno

- finanziare

- Trovate

- I risultati

- Cromatografia

- prestiti flash

- difetto

- difetti

- concentrato

- seguire

- Nel

- function

- funzionale

- fondi

- futuro

- Gruppo

- di garanzia

- incidere

- hacker

- hack

- ha avuto

- successo

- Hardware

- hardware wallet

- Avere

- Alta

- alto profilo

- massimo

- Highlight

- evidenzia

- vivamente

- HOT

- Portafoglio caldo

- Come

- Tutorial

- HTTPS

- identificato

- identificare

- if

- Impact

- implementazione

- implicazioni

- importante

- impossibile

- in

- Uno sguardo approfondito sui miglioramenti dei pneumatici da corsa di Bridgestone.

- includere

- incorporare

- è aumentato

- crescente

- Infrastruttura

- iniziative

- integrazione

- interessante

- ai miglioramenti

- indagando

- investimento

- portafoglio di investimenti

- coinvolto

- coinvolgendo

- problema

- sicurezza

- IT

- Luglio

- Le

- Tasti

- conoscenze

- kyberswap

- grandi

- lanciato

- Lazarus

- Gruppo Lazzaro

- meno

- meno

- leveraged

- leggera

- piace

- limiti

- limiti

- Liquidità

- piccolo

- vivere

- prestito

- Prestiti e finanziamenti

- spento

- perdite

- lotto

- fatto

- mantenere

- Maggioranza

- make

- Fare

- Manipolazione

- molti

- Marzo

- Mercati

- Maggio..

- Soddisfare

- AMF

- milione

- ordine

- mixin

- Mixin rete

- modello

- soldi

- monitoraggio

- mensile

- Scopri di più

- multicatena

- poliedrico

- necessità

- Rete

- New

- Novembre

- ottobre

- of

- offrire

- di frequente

- on

- una volta

- in corso

- esclusivamente

- oracolo

- minimo

- Altro

- complessivo

- parte

- particolare

- particolarmente

- Cartamodello

- pavimentare

- penetrazione

- permessi

- Personale

- phishing

- PHP

- posto

- piani

- piattaforma

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- poloniex

- lavori

- pratica

- Precisione

- prezzo

- Prezzi

- principio

- Dare priorità

- priorità

- un bagno

- Chiavi private

- privilegio

- privilegi

- problemi

- procedure

- produzione

- profitti

- proiezioni

- progetti

- prominente

- promesso

- proteggere

- protezione

- protocollo

- protocolli

- comprovata

- fornire

- purché

- metti

- Mettendo

- rapidamente

- aumentare

- gamma

- Posizione

- raccomandato

- record

- Basic

- pertinente

- affidabile

- rapporto

- Segnala 2023

- richiede

- riparazioni

- elasticità

- colpevole

- risultante

- problemi

- Rivelato

- sicura

- sega

- truffe

- Secondo

- settore

- problemi di

- Consapevolezza della sicurezza

- vedere

- delicata

- Settembre

- servire

- Servizi

- set

- Condividi

- spostamento

- dovrebbero

- mostrato

- Spettacoli

- significato

- significativa

- lo spazio

- Spettro

- stakeholder

- standard

- Regione / Stato

- strategie

- Strategia

- forte

- sostanziale

- Con successo

- tale

- subito

- sicuro

- sospettoso

- SVG

- sistema

- SISTEMI DI TRATTAMENTO

- presa

- team

- le squadre

- tecniche

- carnagione

- Testing

- test

- di

- che

- Il

- furto

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- Pensiero

- questo

- quelli

- tre

- tempo

- a

- insieme

- token

- top

- Top 10

- Top ten

- Totale

- pista

- track record

- Training

- trasparente

- Aggiornanento

- Impiego

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- utilizzare

- varietà

- Ventures

- Convalida

- via

- Visualizza

- vulnerabilità

- Vyper

- Portafoglio

- Portafogli

- Prima

- Modo..

- debolezza

- Web2

- Web3

- Comunità Web3

- Spazio Web3

- sono stati

- quando

- quale

- while

- largo

- Vasta gamma

- con

- anno

- anelare

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro