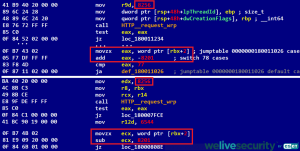

Utilizzata contro obiettivi accuratamente selezionati, la nuova backdoor setaccia le unità dei sistemi compromessi alla ricerca di file di interesse prima di esfiltrarli su Google Drive

Questa settimana, i ricercatori ESET hanno pubblicato la loro analisi di una backdoor precedentemente non documentata che il gruppo APT di ScarCruft ha utilizzato contro obiettivi accuratamente selezionati. ScarCruft è un gruppo di spionaggio attivo almeno dal 2012 e che prende di mira principalmente la Corea del Sud.

La nuova backdoor del gruppo, che ESET ha chiamato Dolphin, ha una vasta gamma di funzionalità di spionaggio in quanto può monitorare unità e dispositivi portatili, esfiltrare file, registrare sequenze di tasti, acquisire schermate e rubare credenziali dai browser web.

Guarda il video per saperne di più sul nuovo strumento di spionaggio e sulle campagne del gruppo.

I dettagli tecnici completi sono disponibili qui: Chi sta nuotando nelle acque della Corea del Sud? Incontra il delfino di ScarCruft

- blockchain

- geniale

- portafogli di criptovaluta

- cryptoexchange

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- firewall

- Kaspersky

- il malware

- Mcafee

- NextBLOC

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- VPN

- Viviamo la sicurezza

- sicurezza del sito Web

- zefiro