Guidati da Anurag Sen, le Sicurezza Detective Il team di sicurezza informatica ha identificato un’esposizione dei dati che ha interessato il fornitore di software di pagamento statunitense Transact Campus.

Secondo il sito web dell'azienda, la tecnologia di Transact Campus integra diverse funzioni di pagamento in un'unica piattaforma mobile per potenziare gli acquisti degli studenti presso gli istituti di istruzione superiore. I servizi di Transact Campus semplificano i processi di pagamento sia per studenti che per istituzioni.

Un server Elasticsearch contenente dati relativi a Transact Campus non è stato protetto, senza alcuna protezione tramite password, e ha quindi esposto oltre 1 milione di record di studenti.

Chi è Transact Campus?

Transact Campus vende una tecnologia di pagamento universitario agli istituti di istruzione superiore statunitensi che integra i pagamenti mobili e l'identificazione dell'utente (con "Campus ID") in un'unica app per gli studenti.

Gli studenti possono effettuare pagamenti senza contanti sulle tasse universitarie e vari altri privilegi in loco con il loro account personale univoco ("ID Campus"), inclusi biglietti per eventi e prodotti da stand, distributori automatici e venditori di terze parti.

Gli ID campus possono essere utilizzati anche per autorizzare l'accesso degli studenti a varie altre funzioni del campus, come l'accesso alla stampante, l'accesso alla porta, l'accesso agli eventi e il monitoraggio della frequenza alle lezioni.

Transact Campus ha sede a Phoenix, in Arizona. Da quando la società è stata fondata nel 1984, Transact Campus ha servito 12 milioni di studenti presso 1,300 istituti clienti, facilitando transazioni per un valore di 45 miliardi di dollari. Transact Campus impiega attualmente circa 400 persone e genera un fatturato annuo stimato di 100 milioni di dollari.

Cosa è stato esposto?

Il server aperto Elasticsearch ha esposto oltre 1 milione di record, per un totale di oltre 5 GB di dati. Il server è stato lasciato accessibile e i suoi dati non sono stati crittografati.

I registri di Elasticsearch contenevano dati di vari college che utilizzano i servizi di Transact Campus. Questi dati appartengono agli studenti di queste istituzioni esposte.

Sul server aperto sono state esposte diverse forme di PII degli studenti, tra cui:

- Nomi completi

- Indirizzi e-mail

- Numeri di telefono

- Credenziali di accesso in testo semplice, incluso nomi utente e password

- Dettagli di Transazione, incl. importo e momento dell'acquisto

- Dati della carta di credito (incompleti), incluso 6 prime cifre (BIN*) e ultime 4 cifre di numeri di carta di credito, date di scadenza e dettagli bancari

- Piani pasto acquistati e bilanci del piano alimentare

*Nota: il numero di identificazione bancaria (BIN) è costituito dalle prime sei cifre del numero di una carta di pagamento. Questi numeri identificano l'emittente della carta.

Il team di sicurezza informatica di SafetyDetectives ha trovato il server Elasticsearch aperto mentre controllava gli indirizzi IP su una porta particolare. Il server era attivo e in fase di aggiornamento al momento della scoperta.

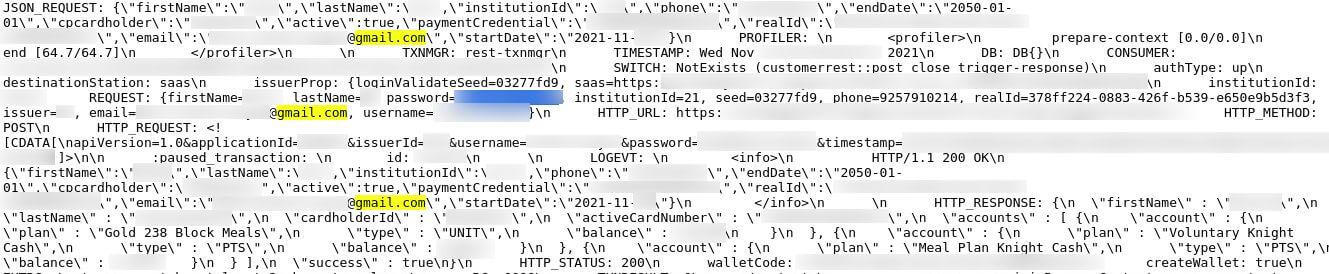

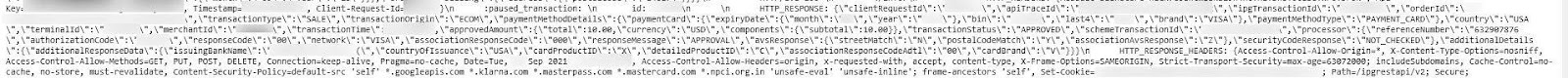

Puoi vedere le prove dei log del server che hanno esposto i dati degli studenti negli screenshot seguenti.

Accedi ai dettagli, ai saldi del portafoglio e ad altre PII nei registri del server

Anche i dettagli della transazione e del pagamento sono stati esposti sul server

L'esposizione dei dati riguarda gli studenti titolari di un account Transact Campus. Anche le famiglie potrebbero essere colpite. Ad esempio, i dettagli di pagamento di un genitore potrebbero essere esposti se finanzia le tasse universitarie di uno studente o sostiene finanziariamente uno studente tramite un account Transact Campus. Potrebbe essere interessata qualsiasi persona con un conto e/o dettagli di pagamento collegati a un conto presso una delle università esposte.

È impossibile sapere esattamente quante persone sono state esposte in questo incidente. Tuttavia, il volume di indirizzi e-mail e numeri di telefono esposti sul server suggerisce che siano interessati circa 30,000-40,000 studenti.

Transact Campus si occupa di istituti di istruzione superiore statunitensi e, come tale, Elasticsearch esposto ha un impatto principalmente sui cittadini statunitensi.

È possibile visualizzare una ripartizione completa di questa esposizione dei dati nella tabella seguente.

| Numero di record esposti | Oltre 1 milioni |

| Numero di utenti interessati | 30,000-40,000 persone (stima approssimativa) |

| Dimensione dell'esposizione | Circa 5 GB |

| Posizione del server | Gli Stati Uniti |

| Sede dell'azienda | Phoenix, Arizona, negli Stati Uniti |

Abbiamo scoperto il server aperto il 6 dicembre 2021 e successivamente abbiamo contattato Transact Campus l'8 dicembre 2021.

Abbiamo dato seguito al nostro contatto iniziale con Transact Campus il 9 e 14 dicembre 2021, ma non abbiamo ricevuto risposta. Abbiamo inviato un'e-mail a US-CERT il 9 gennaio 2022 e inviato messaggi di follow-up ad alcuni contatti chiave il 13 gennaio 2022: Transact Campus ha risposto lo stesso giorno. Il 14 gennaio 2022 abbiamo segnalato responsabilmente la fuga di dati a Transact Campus e il 16 gennaio 2022 la violazione dei dati è stata assicurata.

Transact Campus ha successivamente risposto ai nostri messaggi e ci ha detto che il server Elasticsearch non era sotto il loro controllo:

"Apparentemente è stato creato da terzi per una demo e non è mai stato rimosso. Abbiamo confermato che il set di dati era riempito con un set di dati falsi e non utilizzava dati di produzione."

Nota: abbiamo controllato un campione di utenti su Elasticsearch aperto e questi dati sembravano appartenere a persone reali.

Dichiarazione della fonderia:

“Questo incidente non ha influenzato alcun sistema di Transact; era isolato su un singolo server gateway Foundry. La potenziale esposizione è stata scoperta da una società di sicurezza di terze parti che esegue attivamente la scansione dei cluster Elasticsearch vulnerabili. Invece di testare i dati come previsto, il server Elasticsearch ha inserito i registri di produzione che contenevano nome utente e password in chiaro di meno di 700 studenti che hanno tentato di registrarsi per l'accesso all'account del piano alimentare tra il 10 ottobre 2021 e il 14 gennaio 2022. Solo i tentativi di registrazione registrati all'interno quel lasso di tempo rappresenta gli account interessati.

Dichiarazione da Transact:

“Inoltre, chiunque avesse avuto accesso ai registri di produzione non sarebbe stato in grado di effettuare transazioni sulla piattaforma Transact utilizzando solo il nome utente e la password in chiaro. Transact ha forzato la modifica della password per estrema cautela. Transact si è inoltre impegnata in un significativo sforzo di diligenza dopo aver ricevuto avviso da SafetyDetectives. La protezione dei dati dei clienti e degli studenti Transact e dei sistemi che raccolgono, elaborano e conservano questi dati è di fondamentale importanza. Pertanto, la sicurezza di sistemi, applicazioni e servizi comprende controlli e tutele per contrastare possibili minacce. Le misure di sicurezza e privacy delle informazioni di Transact sono implementate per prevenire l'accesso non autorizzato, l'alterazione, la divulgazione o la distruzione di dati e sistemi. Transact si impegna a fornire il massimo livello di sicurezza ai propri clienti e continuerà a monitorare la situazione attuale e qualsiasi altra potenziale minaccia alla sicurezza dei suoi sistemi”.

Impatto sull'esposizione dei dati

Non possiamo e non sappiamo se soggetti malintenzionati abbiano avuto accesso al database mentre non era protetto. Il contenuto del server potrebbe esporre gli studenti esposti al rischio di crimini informatici se malintenzionati avessero letto o scaricato i dati del server.

Spam marketing, attacchi di phishing, ed truffe sono possibili con dettagli di contatto, nomi completi e altri dettagli sensibili esposti per gli utenti di Transact Campus. Gli aggressori potrebbero condurre campagne di spam marketing con così tanti indirizzi e-mail trapelati, inviando messaggi di phishing, malware e truffe a migliaia di persone.

In un attacco di phishing, un criminale informatico potrebbe mascherarsi da persona affidabile (ad esempio un impiegato universitario) per convincere gli studenti a fornire ulteriori forme di dati personali, come i numeri CVV sul retro delle carte di credito. I phisher potrebbero anche convincere uno studente a fare clic su un collegamento dannoso. Una volta cliccati, i collegamenti dannosi possono scaricare malware sul dispositivo della vittima, il che potrebbe integrare altre forme di raccolta dati e criminalità informatica.

Gli studenti esposti potrebbero anche essere presi di mira da truffe se i criminali informatici accedessero al server. In una truffa, un criminale informatico tenta di indurre la vittima a pagare con l'inganno. Come gli attacchi di phishing, i criminali informatici potrebbero utilizzare altre forme di dati esposti per prendere di mira la vittima. Ad esempio, un criminale informatico potrebbe convincere uno studente esposto a pagare le tasse universitarie in sospeso direttamente all’aggressore.

Credenziali dell'account esposte sono stati archiviati in testo semplice e ciò presenta ulteriori rischi per gli studenti interessati. Se qualche hacker avesse avuto accesso al server, avrebbe potuto facilmente leggere i nomi utente e le password non crittografate. Un criminale informatico potrebbe accedere agli account degli studenti con queste informazioni e potrebbe potenzialmente alterare i dettagli e minacciare di accumulare spese considerevoli a meno che non venga pagata una commissione.

Prevenire l'esposizione dei dati

Cosa possiamo fare per proteggere i nostri dati e ridurre al minimo il rischio di criminalità informatica?

Ecco alcuni suggerimenti per prevenire l'esposizione dei dati:

- Non fornire le tue informazioni personali a un'azienda, organizzazione o persona a meno che non ti fidi di tale entità al 100%.

- Visita solo siti web che hanno un nome di dominio sicuro (domini con un "https" e/o il simbolo del lucchetto chiuso all'inizio).

- Presta particolare attenzione quando fornisci i dati più sensibili, come il tuo numero di previdenza sociale.

- Crea password solide che contengano una combinazione di lettere, numeri e simboli. Aggiorna regolarmente le tue password.

- Non fare clic su un collegamento online a meno che tu non sia completamente sicuro che provenga da una fonte legittima. I collegamenti potrebbero trovarsi in e-mail, messaggi o su siti Web di phishing mascherati da domini legittimi.

- Modifica le tue impostazioni sulla privacy sui social media in modo che i tuoi contenuti e le tue informazioni siano visibili solo ad amici e utenti fidati.

- Evita di visualizzare o digitare dati altamente sensibili (come numeri di carta di credito o password) quando utilizzi una rete Wi-Fi pubblica o non protetta.

- Informati sui rischi della criminalità informatica, sull’importanza della protezione dei dati e sui metodi che riducono le possibilità di cadere vittima di attacchi di phishing e malware.

Chi siamo

SafetyDetectives.com è il più grande sito web di recensioni di antivirus al mondo.

Il laboratorio di ricerca SafetyDetectives è un servizio pro bono che mira ad aiutare la comunità online a difendersi dalle minacce informatiche educando le organizzazioni su come proteggere i dati dei propri utenti. Lo scopo principale del nostro progetto di mappatura web è contribuire a rendere Internet un luogo più sicuro per tutti gli utenti.

I nostri precedenti rapporti hanno portato alla luce molteplici vulnerabilità di alto profilo e fughe di dati, inclusi 2.6 milioni di utenti esposti da un Piattaforma di analisi sociale americana IGBlade, nonché una violazione a Piattaforma di integrazione del mercato brasiliano Hariexpress.com.br che ha fatto trapelare più di 610 GB di dati.

Per una revisione completa dei rapporti sulla sicurezza informatica di SafetyDetectives negli ultimi 3 anni, segui Team di sicurezza informatica SafetyDetectives.

- "

- 000

- 10

- 2021

- 2022

- a

- Chi siamo

- abbondanza

- accesso

- accessibile

- Accedendo

- Il mio account

- aggiuntivo

- indirizzi

- influenzare

- che interessano

- Affiliazione

- contro

- Tutti

- quantità

- analitica

- annuale

- antivirus

- chiunque

- App

- applicazioni

- Arizona

- in giro

- presenze

- saldi

- Banca

- Inizio

- essendo

- sotto

- fra

- Miliardo

- violazione

- Guasto

- Responsabile Campagne

- Campus

- Carte

- attento

- Senza soldi

- probabilità

- il cambiamento

- oneri

- verifica

- classe

- clienti

- chiuso

- raccogliere

- collezione

- College

- impegnata

- comunità

- azienda

- Società

- completamente

- Segui il codice di Condotta

- contatti

- contenuto

- continua

- di controllo

- controlli

- potuto

- Credenziali

- credito

- carta di credito

- Carte di credito

- critico

- Corrente

- Attualmente

- Cyber

- cybercrime

- i criminali informatici

- Cybersecurity

- dati

- violazione di dati

- protezione dati

- set di dati

- Banca Dati

- Date

- giorno

- Offerte

- dettagli

- dispositivo

- DID

- cifre

- diligenza

- direttamente

- scoperto

- scoperta

- dominio

- Domain Name

- domini

- giù

- scaricare

- facilmente

- educare

- Istruzione

- sforzo

- impiega

- impegnarsi

- entità

- stima

- stimato

- Evento

- di preciso

- esempio

- esposto

- falso

- famiglie

- Costi

- Nome

- seguire

- i seguenti

- forme

- essere trovato

- Fondato

- da

- pieno

- funzioni

- fondo

- ulteriormente

- porta

- degli hacker

- con sede

- Aiuto

- superiore

- Istruzione superiore

- vivamente

- titolari

- Come

- Tutorial

- Tuttavia

- HTTPS

- Identificazione

- identificare

- implementato

- importanza

- impossibile

- includere

- Compreso

- individuale

- informazioni

- informazioni di sicurezza

- istituzioni

- Internet

- IP

- Gli indirizzi IP

- IT

- stessa

- Gennaio

- Le

- Sapere

- laboratorio

- maggiore

- perdita

- Perdite

- Livello

- leggera

- LINK

- Collegamento

- vivere

- macchine

- mantenere

- make

- il malware

- mappatura

- Marketing

- mercato

- mascherata

- analisi

- Media

- metodi

- milione

- Mobile

- pagamenti mobili

- soldi

- Monitorare

- monitoraggio

- Scopri di più

- maggior parte

- multiplo

- nomi

- Rete

- numero

- numeri

- offset

- online

- aprire

- organizzazione

- organizzazioni

- Altro

- pagato

- particolare

- partito

- Password

- Le password

- Paga le

- Pagamento

- Carta di pagamento

- pagamenti

- Persone

- persona

- cronologia

- dati personali

- phishing

- attacco di phishing

- attacchi di phishing

- fenice

- piattaforma

- possibile

- potenziale

- energia

- precedente

- Privacy

- Pro

- processi

- i processi

- Produzione

- Prodotti

- progetto

- protegge

- protezione

- fornire

- fornitore

- fornitura

- la percezione

- acquisti

- scopo

- ricevere

- record

- ridurre

- registro

- Iscrizione

- Report

- riparazioni

- Le vendite

- recensioni

- Rischio

- rischi

- più sicuro

- stesso

- Truffa

- truffe

- sicuro

- assicurato

- problemi di

- servizio

- Servizi

- set

- alcuni

- significativa

- da

- singolo

- SIX

- considerevole

- So

- Social

- Social Media

- Software

- alcuni

- carne in scatola

- si

- snellire

- studente

- Successivamente

- supporto

- SISTEMI DI TRATTAMENTO

- Target

- mirata

- team

- Tecnologia

- test

- I

- perciò

- di parti terze standard

- migliaia

- minacce

- Attraverso

- biglietti

- tempo

- periodo di tempo

- suggerimenti

- transazione

- Le transazioni

- Affidati ad

- per

- unico

- Unito

- non garantito

- Aggiornanento

- us

- US $ 100 milioni

- uso

- utenti

- vario

- fornitori

- visibile

- volume

- vulnerabilità

- Vulnerabile

- Portafoglio

- sito web

- Sito web

- siti web

- se

- while

- OMS

- Wi-Fi

- entro

- senza

- Il mondo di

- valore

- sarebbe

- anni

- Trasferimento da aeroporto a Sharm