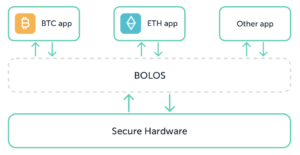

Come forse saprai, i tuoi dispositivi Ledger Nano (Ledger Nano S, Nano S Plus e Nano X) sono piattaforme aperte che sfruttano la sicurezza di Secure Elements. Il sistema operativo Ledger (OS) carica le applicazioni che utilizzano API crittografiche. Il sistema operativo offre anche meccanismi di isolamento e di derivazione chiave.

Questa tecnologia fornisce un elevato livello di sicurezza anche contro un utente malintenzionato che ha accesso fisico ai tuoi dispositivi, rendendo i tuoi dispositivi Ledger gli strumenti perfetti per gestire le tue risorse digitali in modo sicuro. Ma sono anche molto adatti per proteggere le tue credenziali di accesso a molti servizi online.

Questo è il motivo per cui abbiamo sviluppato una nuova applicazione chiamata Chiave di sicurezza, che implementa lo standard WebAuthn per l'autenticazione a due fattori (2FA), l'autenticazione a più fattori (MFA) o anche l'autenticazione senza password.

A causa dei vincoli del sistema operativo, questa app Security Key presenta alcune limitazioni:

- Non è disponibile su Nano S a causa della mancanza di supporto di AES-SIV sul sistema operativo Nano S.

- Le credenziali rilevabili/residenti sono supportate ma vengono archiviate su una parte della memoria flash del dispositivo che verrà cancellata dopo l'eliminazione dell'app. Questo è il motivo per cui non sono abilitati per impostazione predefinita, ma possono essere abilitati manualmente a proprio rischio e pericolo nelle impostazioni, se necessario. Ciò può accadere:

- Se l'utente sceglie di disinstallarlo da Ledger Live

- Se l'utente sceglie di aggiornare l'app a una nuova versione disponibile

- Se l'utente aggiorna la versione del sistema operativo

Cos'è WebAuthn?

L'autenticazione Web o WebAuthn in breve è uno standard scritto dal W3C e dalla FIDO Alliance. Specifica un meccanismo di autenticazione degli utenti basato sulla crittografia a chiavi pubbliche invece che sulle password.

La motivazione per la creazione di tale standard è che la nostra attuale esistenza online è basata sulle password e che la maggior parte delle violazioni della sicurezza sono legate a password rubate o deboli.

Sfruttare il meccanismo di sicurezza della crittografia a chiave pubblica

Crittografia a chiave pubblica, nota anche come crittografia asimmetrica, è un meccanismo crittografico basato sulla presenza di due chiavi associate:

- Una chiave privata che dovrebbe essere mantenuta segreta

- Una chiave pubblica, che può essere condivisa

Queste chiavi condividono la seguente proprietà:

- La chiave pubblica può essere utilizzata per verificare se un messaggio è stato firmato con la chiave privata.

Consideriamo un utente, Bob, che crea una coppia di chiavi e condivide la chiave pubblica con Alice. Se Bob invia un messaggio ad Alice, può firmare il messaggio utilizzando la sua chiave privata e Alice può verificare utilizzando la chiave pubblica che il messaggio è stato effettivamente firmato da Bob, che è l'unico a sapere quale sia la chiave privata.

Per quanto riguarda l'autenticazione, ciò significa che un utente può creare una coppia di chiavi e condividere la chiave pubblica con un servizio online. Successivamente l'utente potrà autenticarsi dimostrando al servizio online di conoscere la chiave privata. Tutto questo senza dover inviare la chiave privata al servizio online! Ciò significa che la chiave privata non può essere rubata sui database del server né intercettata durante le comunicazioni tra utente e server.

Resistente agli attacchi di phishing

Lo standard WebAuthn ha anche la proprietà di essere resistente ai classici attacchi di phishing.

Fondamentalmente, a phishing L'attacco è un attacco in cui un hacker ti induce con l'inganno a rivelare informazioni sensibili, nel nostro caso, credenziali di accesso.

Contrariamente ad altri meccanismi MFA come OTP, il meccanismo WebAuthn è resistente a tali attacchi. Infatti, ogni coppia di chiavi è legata a un'origine specifica, o dominio web, il che significa che un attacco che tenta di indurti con l'inganno a utilizzare una credenziale WebAuthn in un dominio diverso (ad esempio un sito falso con url best-service.com invece dell'URL del sito legittimo best.service.com) fallirà poiché il dispositivo di autenticazione non avrà una coppia di chiavi corrispondente per quel dominio. Pertanto l'attacco fallirà e l'avversario non otterrà alcuna informazione utile.

Forte sicurezza hardware

WebAuthn consiglia di utilizzare elementi di sicurezza hardware per archiviare in modo sicuro le chiavi private. Per quanto riguarda l’applicazione Ledger Security Key, le chiavi private sono archiviate all’interno del dispositivo Secure Element (SE) che hanno superato una valutazione di sicurezza Common Criteria – uno standard internazionale per le carte bancarie e i requisiti statali – e hanno ottenuto un certificato EAL5+. Puoi trovare ulteriori informazioni sulle certificazioni dei dispositivi Ledger qui.

Iscrizioni attestate

L'autenticazione WebAuthn è attestata, ciò significa che il server può verificare che il dispositivo di autenticazione sia legittimo. Questo può essere abilitato su alcuni servizi per autorizzare solo un breve elenco di dispositivi di autenticazione o per rilevare fonti fraudolente.

Come funziona WebAuthn

Per prima cosa specifichiamo quali sono i diversi attori:

- Il Utente, cioè tu, che provi a registrarti in tutta sicurezza su un servizio online.

- Il Partito Affidante, che si riferisce a un server che fornisce l'accesso a un'applicazione software sicura utilizzando WebAuthn. Ad esempio Google, Facebook, Twitter.

- Il user Agent, che si riferisce a qualsiasi software, che agisce per conto di un utente, che "recupera, esegue il rendering e facilita l'interazione dell'utente finale con i contenuti Web". Ad esempio, il tuo browser Web preferito sul tuo sistema operativo preferito.

- Il Autenticatore, che si riferisce a un mezzo utilizzato per confermare l'identità di un utente. In questo caso, questo è il tuo dispositivo Ledger Nano che esegue l'applicazione Chiave di sicurezza.

Esistono due principali operazioni WebAuthn, che possono essere riassunte come:

- Registrazione durante la quale:

- , il Authenticator riceve una richiesta, tramite il user Agent, dal Partito Affidante, contenente l'origine o il dominio web della parte facente affidamento insieme a un identificatore utente e facoltativamente al nome utente.

- , il Authenticator richiede il Utente consenso, crea una coppia di chiavi univoca e quindi risponde alla Relying Party con la chiave pubblica.

- Autenticazione durante la quale:

- , il Authenticator riceve, attraverso il user Agent, una richiesta del Partito Affidante, contenente l'origine o il dominio web del Relying Party insieme a una sfida.

- , il Authenticator richiede il Utente consenso e quindi risponde con un messaggio contenente una firma creata con la chiave privata associata alla credenziale registrata.

Puoi trovare una spiegazione più dettagliata del meccanismo dietro WebAuthn qui.

La differenza con l'app Ledger FIDO-U2F Nano

L'applicazione Ledger FIDO-U2F sta implementando FIDO U2F, una versione precedente di FIDO2 inclusa nello standard WebAuthn. Questa versione precedente è stata progettata per essere utilizzata come secondo fattore per le password mentre WebAuthn è pensato per consentire l'autenticazione senza password.

A livello globale, consente una migliore esperienza utente:

- Sui dispositivi di autenticazione dotati di schermo, ora è possibile visualizzare l'origine del Relying Party (o dominio del servizio) al posto del relativo hash.

- Le credenziali rilevabili (denominate anche chiavi residenti) sono state introdotte nelle specifiche FIDO2. Consentono scenari senza password in cui l'utente non ha nemmeno bisogno di inserire il proprio nome utente nel servizio. Invece, dopo aver effettuato la Registrazione, il Relying Party può richiedere un'autenticazione con la sola provenienza e senza elenco di credenziali. Alla ricezione di tale richiesta, l'autenticatore cerca le credenziali (residenti) memorizzate internamente associate a questa Relying Party e le utilizza per autenticare l'utente.

Compatibilità

Lo standard WebAuthn e quindi l'applicazione Ledger Security Key è supportata su molti sistemi operativi e browser Web:

- Su Windows 10 e versioni successive è supportato almeno su Edge, Chrome e Firefox

- Su MacOS 11.4 e versioni successive è supportato su Safari e Chrome, tuttavia per ora è disponibile solo parzialmente su Firefox. Si consiglia Chrome, a causa delle instabilità note di Safari.

- Su Ubuntu 20.04 e versioni successive, è supportato su Chrome, tuttavia per ora è disponibile solo parzialmente su Firefox.

- Su iOS 14 e iPadOS 15.5 e versioni successive, è supportato su Safari, Chrome e Firefox

- Su Android al momento non è supportato. Dovrebbe iniziare con Google Play Services v23.35 (versione di settembre 2023).

Utilizzando l'applicazione Chiave di sicurezza del registro

Servizi WebAuthn

WebAuthn ha ora raggiunto un'ampia adozione. Pertanto, l'applicazione Ledger Security Key può essere utilizzata su molti servizi per l'autenticazione a più fattori e talvolta per l'autenticazione senza password.

Ecco un estratto dei servizi che implementano Webauthn:

- 1Password

- AWS

- Binance

- bitbucket

- dropbox

- Gandi

- Gemini

- GitHub

- GitLab

- Microsoft

- Okta

- Salesforce

- Shopify:

- Twitch

Esempio passo dopo passo

- Scarica Ledger Live e seleziona l'applicazione Chiave di sicurezza nella sezione “Il mio Ledger” per installarla sul tuo dispositivo

- Configurare le impostazioni appropriate sul servizio desiderato (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter, …)

- Usa la tua chiave di sicurezza per accedere!

Grazie alla combinazione della sicurezza del tuo servizio di terze parti e della nostra applicazione Chiave di sicurezza, ora hai abilitato una sicurezza all'avanguardia per i tuoi account

Proteggi le tue chiavi SSH

Le chiavi SSH vengono utilizzate dagli sviluppatori in alcune situazioni critiche, dall'autenticazione a un server GIT, fino alla connessione a server di produzione critici. I dispositivi Ledger avevano già un modo per proteggere le tue chiavi SSH utilizzando l'applicazione Ledger SSH Nano. Tuttavia, ciò richiedeva l'utilizzo di un'applicazione Nano dedicata e di un agente sul tuo computer. Non è più così. OpenSSH 8.2 ha introdotto una nuova funzionalità che consente l'utilizzo "nativo" dei dispositivi di autenticazione FIDO per l'archiviazione delle chiavi SSH.

Esempio di utilizzo

Vediamo come può essere utilizzato per interagire con un repository GitHub:

1. Crea una coppia:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Registra la chiave SSH nel tuo account GitHub (vedere la documentazione di GitHub)

3. Usalo ad esempio per clonare un repository:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Se disponi di più chiavi SSH, puoi seguire questa risposta StackOverflow per selezionare una chiave specifica invece di quella predefinita.

parametri

Quando si crea una coppia di chiavi SSH utilizzando ssh-keygen e la tua chiave di sicurezza, puoi:

- Scegli la curva di generazione della coppia di chiavi specificando una delle due

-t ed25519-skor-t ecdsa-sk - Consenti l'utilizzo della chiave privata SSH senza accettazione manuale sulla chiave di sicurezza specificando

-O no-touch-required. Tuttavia, alcuni servizi possono rifiutare tale autenticazione, è il caso di GitHub.

C'è un ulteriore resident opzione, ma non aggiunge ulteriore sicurezza e il suo utilizzo è più complesso.

Saverio Chapron

Ingegnere firmware

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- WRI

- accettazione

- accesso

- Il mio account

- conti

- recitazione

- attori

- aggiungere

- aggiuntivo

- Adozione

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- Agente

- alice

- Tutti

- alleanza

- consentire

- Consentire

- consente

- lungo

- già

- anche

- an

- ed

- androide

- in qualsiasi

- API

- App

- Applicazioni

- applicazioni

- opportuno

- SONO

- AS

- Attività

- associato

- At

- attacco

- attacchi

- autenticare

- Autenticazione

- autorizzare

- disponibile

- AWS

- Settore bancario

- basato

- BE

- stato

- per conto

- dietro

- Meglio

- peso

- violazioni

- del browser

- Costruzione

- costruito

- ma

- by

- Materiale

- Carte

- Custodie

- a livello internazionale

- Challenge

- Chrome

- combinando

- Uncommon

- Comunicazioni

- compatibilità

- complesso

- computer

- informatica

- Confermare

- Collegamento

- consenso

- Prendere in considerazione

- vincoli

- Corrispondente

- conteggio

- creare

- creato

- crea

- Creazione

- CREDENZIALI

- Credenziali

- criteri

- critico

- crittografico

- crittografia

- Corrente

- curva

- banche dati

- dedicato

- Predefinito

- Delta

- progettato

- desiderato

- dettagliati

- individuare

- sviluppato

- sviluppatori

- dispositivo

- dispositivi

- differenza

- diverso

- digitale

- Risorse digitali

- visualizzati

- effettua

- non

- dominio

- fatto

- dropbox

- dovuto

- durante

- e

- ogni

- bordo

- elemento

- elementi

- abilitato

- entrare

- valutazione

- Anche

- esempio

- esistenza

- esperienza

- spiegazione

- estratto

- facilita

- fattore

- FAIL

- falso

- preferito

- caratteristica

- FIDO Alliance

- Trovate

- impronta

- Firefox

- Cromatografia

- i seguenti

- Nel

- fraudolenti

- da

- la generazione di

- ELETTRICA

- ottenere

- Idiota

- GitHub

- Google Play

- degli hacker

- ha avuto

- accadere

- Hardware

- Sicurezza hardware

- hash

- Avere

- avendo

- he

- Alta

- il suo

- Come

- Tuttavia

- HTTPS

- Identificazione

- identificatore

- Identità

- if

- Immagine

- Implementazione

- attrezzi

- in

- incluso

- infatti

- informazioni

- install

- invece

- interagire

- interazione

- internamente

- Internazionale

- ai miglioramenti

- introdotto

- iOS

- iPadOS

- da solo

- IT

- SUO

- jpg

- ad appena

- tenere

- Le

- Tasti

- Sapere

- Conoscere

- conosciuto

- Dipingere

- dopo

- meno

- Ledger

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Legittimo

- legittimo

- Livello

- leveraging

- piace

- limiti

- Lista

- vivere

- carichi

- ceppo

- accesso

- più a lungo

- SEMBRA

- macos

- maggiore

- Fare

- gestire

- Manuale

- manualmente

- molti

- Maggio..

- si intende

- significava

- meccanismo

- meccanismi di

- messaggio

- AMF

- Microsoft

- forza

- Scopri di più

- maggior parte

- Motivazione

- multiplo

- Nome

- Detto

- nano

- Bisogno

- di applicazione

- New

- no

- adesso

- oggetti

- ottenuto

- of

- Offerte

- on

- ONE

- online

- esclusivamente

- aprire

- operativo

- sistema operativo

- Operazioni

- Opzione

- or

- origine

- OS

- Altro

- nostro

- proprio

- coppia

- parametri

- parte

- partito

- Passato

- Le password

- perfetta

- eseguita

- phishing

- attacchi di phishing

- Fisico

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- più

- presenza

- precedente

- un bagno

- chiave privata

- Chiavi private

- Produzione

- proprietà

- protetta

- fornisce

- fornitura

- dimostrando

- la percezione

- chiave pubblica

- chiavi pubbliche

- a raggiunto

- riceve

- reception

- raccomandato

- raccomanda

- si riferisce

- per quanto riguarda

- registro

- registrato

- Iscrizione

- relazionato

- rilasciare

- basandosi

- rende

- deposito

- richiesta

- richieste

- necessario

- Requisiti

- elastico

- rivelando

- Rischio

- running

- s

- Safari

- tranquillamente

- stesso

- salvato

- Scenari

- allo

- Secondo

- Sezione

- sicuro

- in modo sicuro

- problemi di

- violazioni della sicurezza

- vedere

- inviare

- invia

- delicata

- Settembre

- server

- Server

- servizio

- Servizi

- impostazioni

- SHA256

- Condividi

- azioni

- Corti

- dovrebbero

- segno

- firma

- firmato

- site

- situazioni

- Software

- alcuni

- a volte

- fonti

- specifico

- Specifiche tecniche

- Standard

- inizia a

- Regione / Stato

- state-of-the-art

- step

- rubare

- conservazione

- Tornare al suo account

- memorizzati

- Rafforza

- tale

- supporto

- supportato

- sistema

- Tecnologia

- che

- Il

- Li

- si

- poi

- perciò

- di

- Terza

- questo

- Attraverso

- a

- strumenti

- Totale

- toccare

- cerca

- seconda

- Ubuntu

- unico

- Aggiornanento

- Aggiornamenti

- su

- Impiego

- uso

- utilizzato

- Utente

- Esperienza da Utente

- utenti

- usa

- utilizzando

- verificare

- versione

- molto

- Prima

- Modo..

- we

- sito web

- browser web

- WELL

- Che

- mentre

- quale

- OMS

- perché

- largo

- wikipedia

- volere

- finestre

- con

- entro

- senza

- scritto

- X

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro