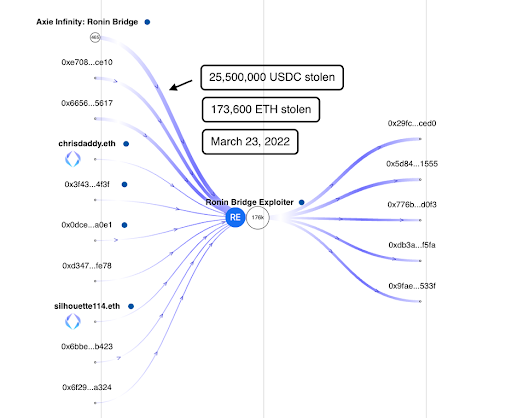

Il ponte Ronin è stato sfruttato per 173 ETH e 25.5 milioni di USDC per un valore di circa 590 milioni di dollari in criptovalute. L'hacking è avvenuto il 23 marzo 2022 ma è stato reso pubblico dal Ronin Network solo il 29 marzo 2022.

In questo articolo esamineremo il movimento dei fondi rubati dal Ronin Bridge agli indirizzi principali dell'Hacker:

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

L'indirizzo principale dell'hacker era attivo il giorno dell'attacco, il 23 marzo 2022, fino al 30 marzo 2022. In due transazioni ha rubato 173,600 ETH e 25,500,000 USDC dal contratto di rete Ronin con il seguente hash della transazione:

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

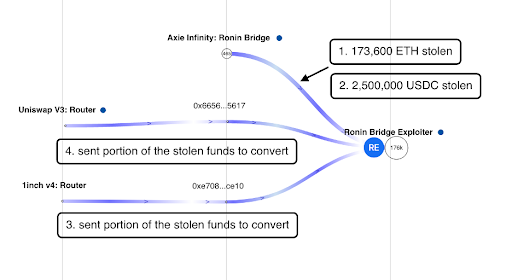

Un esame delle prime transazioni dell’hacker ha mostrato che dopo l’hacking ha interagito con due indirizzi:

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

Questi due indirizzi sono stati utilizzati per scambiare i fondi rubati tramite Uniswap e 1inch. Hanno scambiato i fondi rubati in USDC, USDT, DAI e WETH e li hanno riconvertiti per confondere la scia dei fondi. Questi due indirizzi hanno rispedito i fondi convertiti all'indirizzo principale dell'hacker.

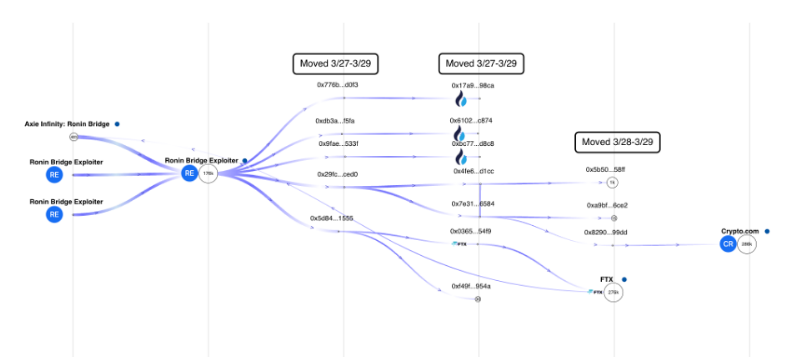

L'hacker ha aspettato quattro giorni per spostare i fondi dal suo portafoglio principale ai portafogli shell che fungevano da indirizzi di passaggio dal 27 marzo al 29 marzo 2022. Ha poi spostato i fondi verso indirizzi collegati a scambi centralizzati come Huobi e FTX.

https://www.breadcrumbs.app/reports/1266

Poiché questi indirizzi sono stati resi attivi solo durante l'hacking, si può presumere che si tratti di indirizzi controllati dall'hacker:

Primo salto

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

Secondo salto

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

Terzo salto

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

L'indirizzo al terzo hop 0x82906886796d110b7ec4c54f6611fb29128699dd ha spostato i fondi rubati su un portafoglio Crypto.com noto: 0x6262998ced04146fa42253a5c0af90ca02dfd2a3

Dove sono adesso i fondi rubati?

Nonostante il movimento di fondi segnalato, la maggior parte delle criptovalute rubate è ancora incatenata all'indirizzo principale dell'hacker. https://monitor.breadcrumbs.app/dashboard/1452/transactions

L'hacker può essere identificato?

Esiste la possibilità che l'hacker possa essere identificato poiché ha utilizzato scambi centralizzati per prelevare i fondi. Gli scambi centralizzati dispongono di politiche e programmi "Conosci il tuo cliente" prima di inserire un nuovo utente ed è probabile che l'hacker abbia seguito questo processo per poter aprire un conto in uno scambio centralizzato.

Tuttavia, esiste anche la possibilità che l'hacker sia a conoscenza delle soglie impostate dagli scambi per non attivare attività sospette o delle limitazioni imposte per gli utenti non verificati degli scambi centralizzati.

Questo articolo è pubblicato su BitPinas: Tracciare i fondi rubati dalla rete Ronin utilizzando breadcrumb

Il post Tracciare i fondi rubati dalla rete Ronin utilizzando breadcrumb apparve prima BitPinas.

- Coinsmart. Il miglior scambio di bitcoin e criptovalute d'Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. ACCESSO LIBERO.

- Criptofalco. Radar Altcoin. Prova gratuita.

- Fonte: https://bitpinas.com/play-to-earn/tracking-the-stolen-funds-from-ronin-network-using-breadcrumbs/

- "

- 000

- 2022

- Chi siamo

- Il mio account

- attivo

- attività

- indirizzo

- indirizzi

- articolo

- BRIDGE

- centralizzata

- catena

- contratto

- crypto

- Crypto.com

- cryptocurrencies

- DAI

- giorno

- ETH

- exchange

- Cambi Merce

- Facebook Messenger

- Nome

- i seguenti

- FTX

- fondi

- incidere

- degli hacker

- hash

- HTTPS

- Huobi

- IT

- conosciuto

- probabile

- fatto

- Marzo

- Messaggero

- maggior parte

- cambiano

- movimento

- Rete

- Procedura di Onboarding

- aprire

- Termini e Condizioni

- possibilità

- processi

- Programmi

- la percezione

- recensioni

- set

- Conchiglia

- stola

- rubare

- Telegram

- Attraverso

- Tracking

- delle transazioni

- Le transazioni

- Uniswap

- USDC

- USDT

- utenti

- Portafoglio

- Portafogli

- ritirare

- valore

![[Dopo un lungo silenzio] Binance assicura agli utenti PH di seguire la richiesta della SEC; Google e Apple sollecitano ad ascoltare tutte le parti | BitPinas [Dopo un lungo silenzio] Binance assicura agli utenti PH di seguire la richiesta della SEC; Google e Apple sollecitano ad ascoltare tutte le parti | BitPinas](https://platoblockchain.com/wp-content/uploads/2024/04/after-long-silence-binance-assures-ph-users-following-sec-demand-google-apple-urged-to-hear-all-sides-bitpinas-300x158.png)

![[Twitter Space Recap] Il co-fondatore di Metasports delinea la strategia di rinascita mondiale di Kusho [Twitter Space Recap] Il co-fondatore di Metasports delinea la strategia di rinascita mondiale di Kusho](https://platoblockchain.com/wp-content/uploads/2023/04/twitter-space-recap-metasports-co-founder-outlines-kusho-world-revival-strategy-300x300.jpg)