I ricercatori ESET hanno scoperto una campagna di spearphishing mirata a entità politiche giapponesi poche settimane prima delle elezioni della Camera dei Consiglieri e nel processo hanno scoperto un ladro di credenziali MirrorFace precedentemente non descritto

I ricercatori ESET hanno scoperto una campagna di spearphishing, lanciata nelle settimane che hanno preceduto il Elezione della Camera dei Consiglieri giapponese nel luglio 2022, dal gruppo APT che ESET Research traccia come MirrorFace. La campagna, che abbiamo chiamato Operazione LiberalFace, ha preso di mira entità politiche giapponesi; la nostra indagine ha rivelato che i membri di uno specifico partito politico erano al centro dell'attenzione in questa campagna. ESET Research ha smascherato i dettagli su questa campagna e sul gruppo APT dietro di essa al Conferenza AVAR 2022 all'inizio di questo mese.

- Alla fine di giugno 2022, MirrorFace ha lanciato una campagna, che abbiamo chiamato Operazione LiberalFace, che ha preso di mira le entità politiche giapponesi.

- Agli obiettivi sono stati inviati messaggi e-mail di spearphishing contenenti la backdoor di punta del gruppo LODEINFO.

- LODEINFO è stato utilizzato per fornire malware aggiuntivo, esfiltrare le credenziali della vittima e rubare i documenti e le e-mail della vittima.

- Un ladro di credenziali precedentemente non descritto che abbiamo chiamato MirrorStealer è stato utilizzato nell'operazione LiberalFace.

- ESET Research ha eseguito un'analisi delle attività post-compromesso, che suggerisce che le azioni osservate sono state eseguite in modo manuale o semi-manuale.

- I dettagli su questa campagna sono stati condivisi al Conferenza AVAR 2022.

MirrorFace è un attore di minacce di lingua cinese che prende di mira aziende e organizzazioni con sede in Giappone. Mentre ci sono alcune speculazioni sul fatto che questo attore di minacce potrebbe essere correlato ad APT10 (Macnica, Kaspersky), ESET non è in grado di attribuirlo a nessun gruppo APT noto. Pertanto, lo stiamo monitorando come un'entità separata che abbiamo chiamato MirrorFace. In particolare, lo sono stati MirrorFace e LODEINFO, il suo malware proprietario utilizzato esclusivamente contro obiettivi in Giappone segnalati come target di media, aziende legate alla difesa, gruppi di riflessione, organizzazioni diplomatiche e istituzioni accademiche. L'obiettivo di MirrorFace è lo spionaggio e l'esfiltrazione di file di interesse.

Attribuiamo Operazione LiberalFace a MirrorFace sulla base di questi indicatori:

- Per quanto ne sappiamo, il malware LODEINFO è utilizzato esclusivamente da MirrorFace.

- Gli obiettivi dell'operazione LiberalFace si allineano con il tradizionale targeting MirrorFace.

- Un campione di malware LODEINFO di seconda fase ha contattato un server C&C che monitoriamo internamente come parte dell'infrastruttura MirrorFace.

Una delle e-mail di spearphishing inviate nell'Operazione LiberalFace si presentava come una comunicazione ufficiale del dipartimento PR di uno specifico partito politico giapponese, contenente una richiesta relativa alle elezioni della Camera dei Consiglieri, ed è stata presumibilmente inviata per conto di un importante politico. Tutte le e-mail di spearphishing contenevano un allegato dannoso che al momento dell'esecuzione distribuiva LODEINFO sulla macchina compromessa.

Inoltre, abbiamo scoperto che MirrorFace ha utilizzato malware precedentemente non documentato, che abbiamo chiamato MirrorStealer, per rubare le credenziali del suo bersaglio. Riteniamo che questa sia la prima volta che questo malware viene descritto pubblicamente.

In questo blogpost, trattiamo le attività post-compromissione osservate, inclusi i comandi C&C inviati a LODEINFO per eseguire le azioni. Sulla base di alcune attività eseguite sulla macchina interessata, riteniamo che l'operatore MirrorFace abbia impartito comandi a LODEINFO in modo manuale o semi-manuale.

Accesso iniziale

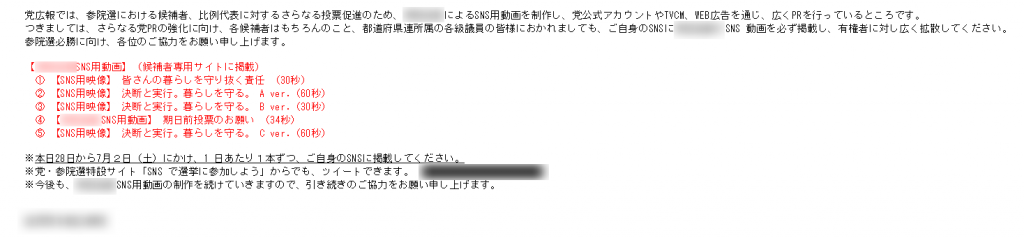

MirrorFace ha iniziato l'attacco il 29 giugnoth, 2022, distribuendo agli obiettivi e-mail di spearphishing con un allegato dannoso. L'oggetto dell'e-mail era SNS用動画 拡散のお願い (traduzione da Google Translate: [Importante] Richiesta diffusione video per SNS). La Figura 1 e la Figura 2 ne mostrano il contenuto.

Facendo finta di essere il dipartimento PR di un partito politico giapponese, MirrorFace ha chiesto ai destinatari di distribuire i video allegati sui propri profili di social media (SNS - Social Network Service) per rafforzare ulteriormente le PR del partito e assicurarsi la vittoria alla Camera dei Consiglieri. Inoltre, l'email fornisce istruzioni chiare sulla strategia di pubblicazione dei video.

Dal momento che l'elezione della Camera dei Consiglieri si è tenuta il 10 luglioth, 2022, questa e-mail indica chiaramente che MirrorFace ha cercato l'opportunità di attaccare entità politiche. Inoltre, il contenuto specifico dell'e-mail indica che i membri di un particolare partito politico sono stati presi di mira.

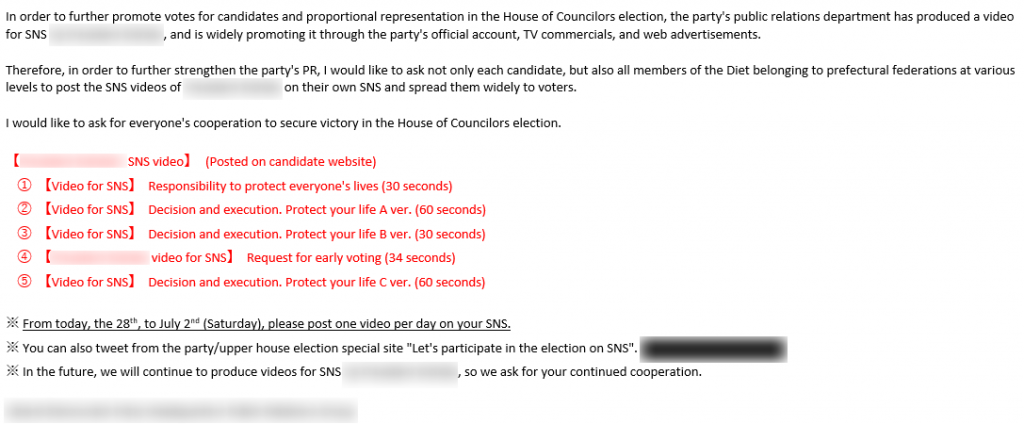

MirrorFace ha utilizzato anche un'altra e-mail di spearphishing nella campagna, in cui era intitolato l'allegato 【参考】220628発・選挙管理委員会宛文書(添書分).exe (traduzione da Google Traduttore: [Riferimento] 220628 Documenti del Ministero al comitato amministrativo elettorale (appendice).exe). Anche il documento esca allegato (mostrato nella Figura 3) fa riferimento all'elezione della Camera dei Consiglieri.

In entrambi i casi le e-mail contenevano allegati dannosi sotto forma di archivi WinRAR autoestraenti con nomi ingannevoli SNS用動画 拡散のお願い.exe (traduzione da Google Traduttore: Richiesta di diffondere video per SNS.exe) e 【参考】220628発・選挙管理委員会宛文書(添書分).exe (traduzione da Google Traduttore: [Riferimento] 220628 Documenti del Ministero al comitato amministrativo elettorale (appendice).exe) rispettivamente.

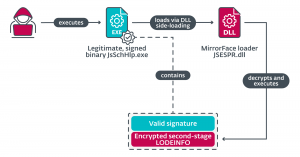

Questi EXE estraggono il loro contenuto archiviato nel file % TEMP% cartella. In particolare vengono estratti quattro file:

- K7SysMon.exe, un'applicazione benigna sviluppata da K7 Computing Pvt Ltd vulnerabile al dirottamento dell'ordine di ricerca DLL

- K7SysMn1.dll, un caricatore dannoso

- K7SysMon.Exe.db, malware LODEINFO crittografato

- Un documento esca

Quindi, il documento esca viene aperto per ingannare il bersaglio e apparire benigno. Come ultimo passo, K7SysMon.exe viene eseguito che carica il caricatore dannoso K7SysMn1.dll caduto al suo fianco. Infine, il caricatore legge il contenuto di K7SysMon.Exe.db, lo decrittografa e quindi lo esegue. Si noti che questo approccio è stato osservato anche da Kaspersky e descritto nel loro rapporto.

toolset

In questa sezione, descriviamo il malware MirrorFace utilizzato nell'Operazione LiberalFace.

LODEINFO

LODEINFO è una backdoor MirrorFace in continuo sviluppo. JPCERT riportato sulla prima versione di LODEINFO (v0.1.2), apparso intorno a dicembre 2019; la sua funzionalità consente di acquisire schermate, keylogging, processi di uccisione, esfiltrazione di file ed esecuzione di file e comandi aggiuntivi. Da allora, abbiamo osservato diverse modifiche introdotte in ciascuna delle sue versioni. Ad esempio, la versione 0.3.8 (che abbiamo rilevato per la prima volta a giugno 2020) ha aggiunto il comando ransom (che crittografa file e cartelle definiti) e la versione 0.5.6 (che abbiamo rilevato a luglio 2021) ha aggiunto il comando config, che consente agli operatori di modificarne la configurazione memorizzata nel registro. Oltre al rapporto JPCERT sopra menzionato, all'inizio di quest'anno è stata pubblicata anche un'analisi dettagliata della backdoor LODEINFO Kaspersky.

Nell'Operazione LiberalFace, abbiamo osservato gli operatori MirrorFace che utilizzavano sia il normale LODEINFO sia quello che chiamiamo malware LODEINFO di seconda fase. Il LODEINFO di seconda fase può essere distinto dal normale LODEINFO osservando la funzionalità complessiva. In particolare, il secondo stadio LODEINFO accetta ed esegue binari PE e shellcode al di fuori dei comandi implementati. Inoltre, il secondo stadio LODEINFO può elaborare il comando C&C config, ma la funzionalità per il comando riscatto manca.

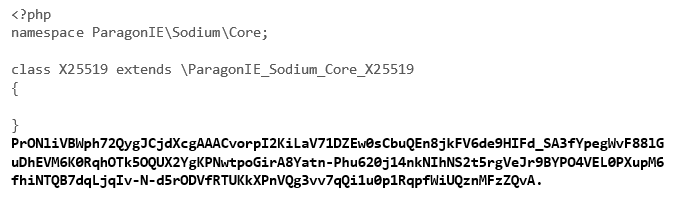

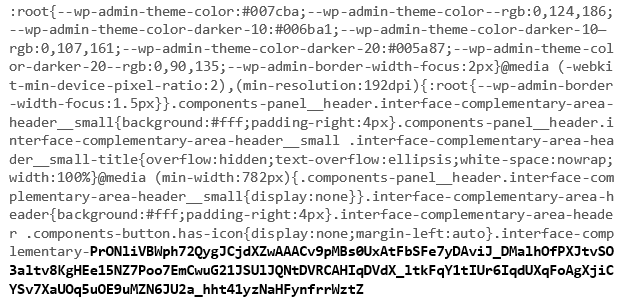

Infine, i dati ricevuti dal server C&C differiscono tra il normale LODEINFO e quello di secondo stadio. Per il LODEINFO di seconda fase, il server C&C antepone il contenuto casuale della pagina Web ai dati effettivi. Vedere la Figura 4, la Figura 5 e la Figura 6 che descrivono la differenza dei dati ricevuti. Si noti che lo snippet di codice anteposto differisce per ogni flusso di dati ricevuto dal C&C di seconda fase.

Ladro di specchi

MirrorStealer, denominato internamente 31558_n.dll di MirrorFace, è un ladro di credenziali. Per quanto ne sappiamo, questo malware non è stato descritto pubblicamente. In generale, MirrorStealer ruba le credenziali da varie applicazioni come browser e client di posta elettronica. È interessante notare che una delle applicazioni mirate è Becky!, un client di posta elettronica attualmente disponibile solo in Giappone. Tutte le credenziali rubate vengono archiviate in %TEMP%31558.txt e poiché MirrorStealer non ha la capacità di esfiltrare i dati rubati, dipende da altri malware per farlo.

Attività post-compromesso

Durante la nostra ricerca, siamo stati in grado di osservare alcuni dei comandi inviati ai computer compromessi.

Osservazione iniziale dell'ambiente

Una volta che LODEINFO è stato avviato sulle macchine compromesse e queste si sono connesse con successo al server C&C, un operatore ha iniziato a impartire comandi (vedi Figura 7).

Innanzitutto, l'operatore ha emesso uno dei comandi LODEINFO, stampare, per acquisire lo schermo della macchina compromessa. Questo è stato seguito da un altro comando, ls, per vedere il contenuto della cartella corrente in cui risiedeva LODEINFO (ovvero, % TEMP%). Subito dopo, l'operatore ha utilizzato LODEINFO per ottenere informazioni sulla rete eseguendo vista netta ed vista netta/dominio. Il primo comando restituisce l'elenco dei computer connessi alla rete, mentre il secondo restituisce l'elenco dei domini disponibili.

Furto di credenziali e cookie del browser

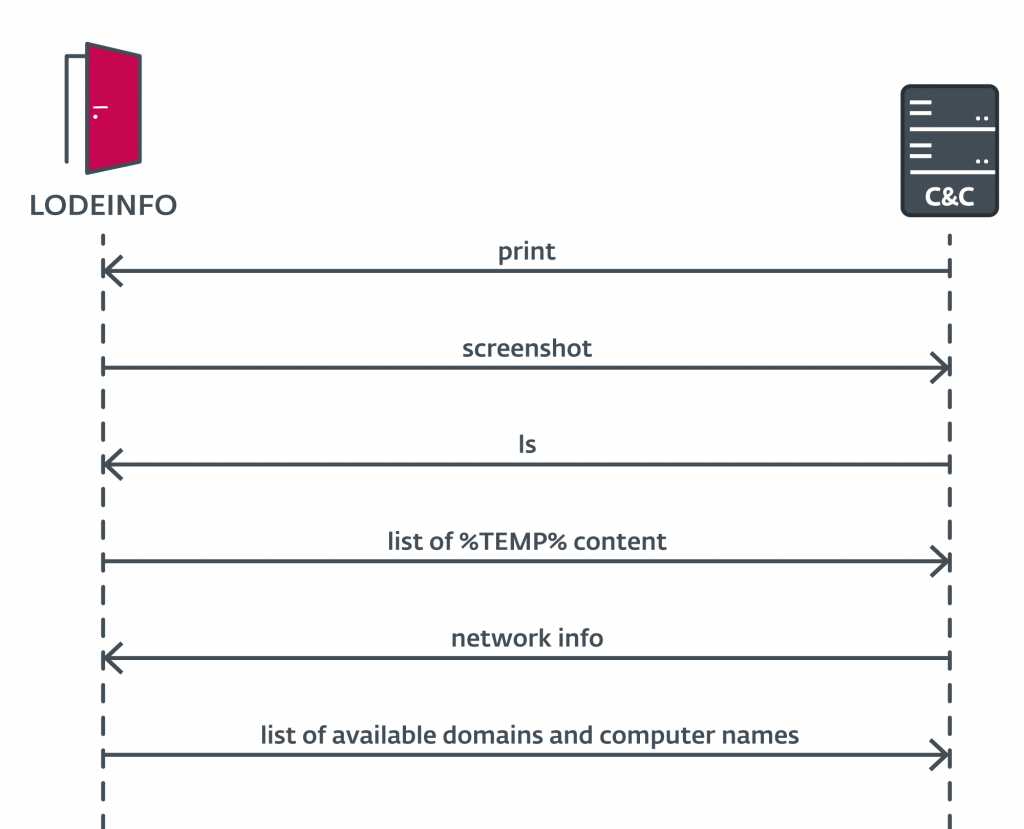

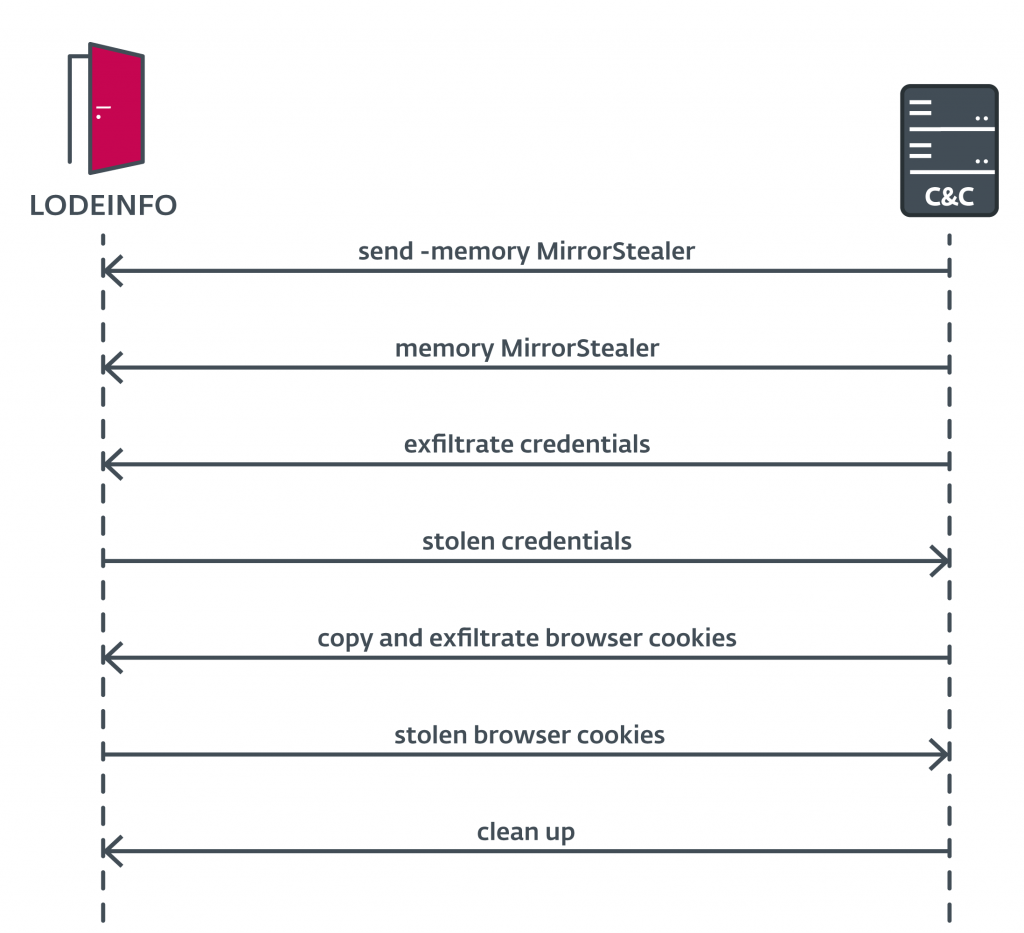

Raccolte queste informazioni di base, l'operatore è passato alla fase successiva (vedi Figura 8).

Figura 8. Flusso di istruzioni inviate a LODEINFO per implementare il ladro di credenziali, raccogliere credenziali e cookie del browser ed esfiltrarli nel server C&C

L'operatore ha emesso il comando LODEINFO send con il sottocomando -memoria per fornire Ladro di specchi malware alla macchina compromessa. Il sottocomando -memoria è stato utilizzato per indicare a LODEINFO di mantenere MirrorStealer nella sua memoria, il che significa che il binario MirrorStealer non è mai stato rilasciato su disco. Successivamente, il comando memoria è stato rilasciato. Questo comando indicava a LODEINFO di prendere MirrorStealer, iniettarlo nel spawned cmd.exe processo ed eseguirlo.

Una volta che MirrorStealer ha raccolto le credenziali e le ha archiviate %temp%31558.txt, l'operatore ha utilizzato LODEINFO per esfiltrare le credenziali.

L'operatore era interessato anche ai cookie del browser della vittima. Tuttavia, MirrorStealer non possiede la capacità di raccoglierli. Pertanto, l'operatore ha esfiltrato manualmente i cookie tramite LODEINFO. Innanzitutto, l'operatore ha utilizzato il comando LODEINFO dir per elencare il contenuto delle cartelle % LocalAppData% Dati utente di GoogleChrome ed %LocalAppData%MicrosoftEdgeDati utente. Quindi, l'operatore ha copiato tutti i file cookie identificati nel file % TEMP% cartella. Successivamente, l'operatore ha esfiltrato tutti i file cookie raccolti utilizzando il comando LODEINFO recv. Infine, l'operatore ha eliminato i file cookie copiati dal file % TEMP% cartella nel tentativo di rimuovere le tracce.

Furto di documenti e email

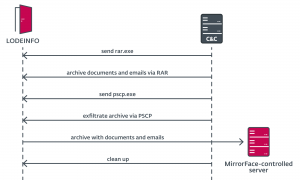

Nella fase successiva, l'operatore ha esfiltrato documenti di vario genere nonché e-mail archiviate (vedere Figura 9).

Per questo, l'operatore ha prima utilizzato LODEINFO per consegnare l'archiviatore WinRAR (rar.exe). utilizzando rar.exe, l'operatore ha raccolto e archiviato i file di interesse che sono stati modificati dopo il 2022-01-01 dalle cartelle %USERPROFILE% e C:$Recycle.Bin. L'operatore era interessato a tutti questi file con estensione .documento*, .ppt*, .xl*, .jtd, .eml, .*xpse .pdf.

Si noti che oltre ai tipi di documenti comuni, MirrorFace era interessato anche ai file con l'estensione .jtd estensione. Questo rappresenta i documenti dell'elaboratore di testi giapponese Ichitaro sviluppato da JustSystems.

Una volta creato l'archivio, l'operatore ha consegnato il client Secure Copy Protocol (SCP) dal file PuTTY suite (pscp.exe) e poi lo ha utilizzato per esfiltrare l'archivio RAR appena creato sul server at 45.32.13[.]180. Questo indirizzo IP non era stato osservato in precedenti attività MirrorFace e non era stato utilizzato come server C&C in alcun malware LODEINFO che abbiamo osservato. Subito dopo che l'archivio è stato esfiltrato, l'operatore ha cancellato rar.exe, pscp.exee l'archivio RAR per ripulire le tracce dell'attività.

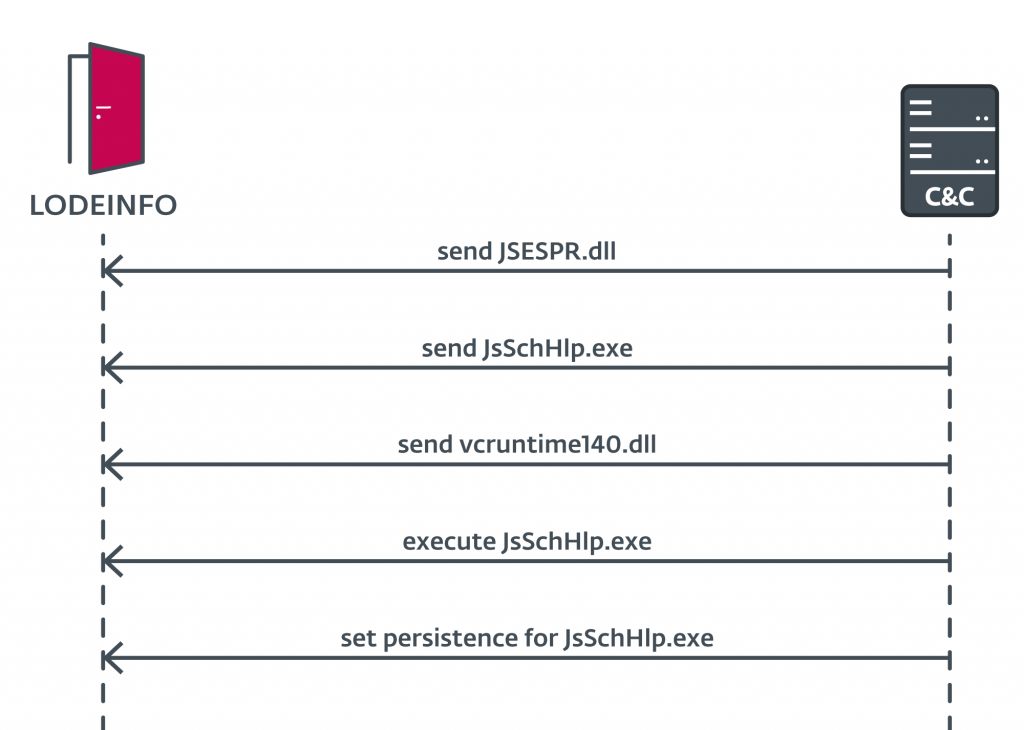

Distribuzione di LODEINFO di seconda fase

L'ultimo passaggio che abbiamo osservato è stato l'erogazione del LODEINFO di seconda fase (vedere la Figura 10).

L'operatore ha fornito i seguenti file binari: JSESPR.dll, JsSchHlp.exee vcrutime140.dll alla macchina compromessa. L'originale JsSchHlp.exe è un'applicazione benigna firmata da JUSTSYSTEMS CORPORATION (creatori del già citato elaboratore di testi giapponese, Ichitaro). Tuttavia, in questo caso l'operatore MirrorFace ha abusato di una nota verifica della firma digitale Microsoft problema e ha aggiunto i dati crittografati RC4 al file JsSchHlp.exe firma digitale. A causa del problema menzionato, Windows considera ancora il file modificato JsSchHlp.exe essere validamente firmato.

JsSchHlp.exe è anche suscettibile al caricamento laterale delle DLL. Pertanto, al momento dell'esecuzione, il file piantato JSESPR.dll è caricato (vedi Figura 11).

JSESPR.dll è un caricatore dannoso che legge il payload aggiunto da JsSchHlp.exe, lo decrittografa e lo esegue. Il payload è il LODEINFO di secondo stadio e, una volta eseguito, l'operatore ha utilizzato il LODEINFO normale per impostare la persistenza per quello di secondo stadio. In particolare, l'operatore ha eseguito il file reg.exe utility per aggiungere un valore denominato JsSchHlp Vai all’email Correre chiave di registro che contiene il percorso a JsSchHlp.exe.

Tuttavia, ci sembra che l'operatore non sia riuscito a far comunicare correttamente il LODEINFO di secondo stadio con il server C&C. Pertanto, qualsiasi ulteriore passaggio dell'operatore che utilizza il LODEINFO di secondo stadio ci rimane sconosciuto.

Osservazioni interessanti

Durante l'indagine, abbiamo fatto alcune osservazioni interessanti. Uno di questi è che l'operatore ha commesso alcuni errori e errori di battitura durante l'invio di comandi a LODEINFO. Ad esempio, l'operatore ha inviato la stringa cmd /c dir "c:usa" a LODEINFO, che molto probabilmente avrebbe dovuto essere cmd /c dir "c:utenti".

Ciò suggerisce che l'operatore sta inviando comandi a LODEINFO in modo manuale o semi-manuale.

La nostra successiva osservazione è che anche se l'operatore ha eseguito alcune operazioni di pulizia per rimuovere le tracce della compromissione, l'operatore ha dimenticato di eliminare %temp%31558.txt – il log contenente le credenziali sottratte. Quindi, almeno questa traccia è rimasta sulla macchina compromessa e ci mostra che l'operatore non è stato accurato nel processo di pulizia.

Conclusione

MirrorFace continua a puntare a obiettivi di alto valore in Giappone. Nell'operazione LiberalFace, ha preso di mira in modo specifico le entità politiche sfruttando a proprio vantaggio l'allora imminente elezione della Camera dei Consiglieri. Più interessante, i nostri risultati indicano che MirrorFace è particolarmente concentrato sui membri di uno specifico partito politico.

Durante l'indagine dell'Operazione LiberalFace, siamo riusciti a scoprire ulteriori TTP MirrorFace, come l'implementazione e l'utilizzo di malware e strumenti aggiuntivi per raccogliere ed esfiltrare dati preziosi dalle vittime. Inoltre, la nostra indagine ha rivelato che gli operatori MirrorFace sono in qualche modo sbadati, lasciano tracce e commettono vari errori.

ESET Research offre anche report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

| SHA-1 | Nome del file | Nome di rilevamento ESET | Descrizione |

|---|---|---|---|

| F4691FF3B3ACD15653684F372285CAC36C8D0AEF | K7SysMn1.dll | Win32/Agente.ACLP | Caricatore LODEINFO. |

| DB81C8719DDAAE40C8D9B9CA103BBE77BE4FCE6C | K7SysMon.Exe.db | N/A | LODEINFO crittografato. |

| A8D2BE15085061B753FDEBBDB08D301A034CE1D5 | JsSchHlp.exe | Win32/Agente.ACLP | JsSchHlp.exe con LODEINFO di secondo stadio crittografato aggiunto nel file rubrica di sicurezza. |

| 0AB7BB3FF583E50FBF28B288E71D3BB57F9D1395 | JSESPR.dll | Win32/Agente.ACLP | Caricatore LODEINFO di secondo stadio. |

| E888A552B00D810B5521002304D4F11BC249D8ED | 31558_n.dll | Win32/Agente.ACLP | Ladro di credenziali MirrorStealer. |

Network NetPoulSafe

| IP | Provider | Primo visto | Dettagli |

|---|---|---|---|

| 5.8.95[.]174 | G-Core Labs SA | 2022-06-13 | LODEINFO Server C&C. |

| 45.32.13[.]180 | AS-CHOOPA | 2022-06-29 | Server per l'esfiltrazione dei dati. |

| 103.175.16[.]39 | Hosting Gigabit Sdn Bhd | 2022-06-13 | LODEINFO Server C&C. |

| 167.179.116[.]56 | AS-CHOOPA | 2021-10-20 | www.ninesmn[.]com, server LODEINFO C&C di seconda fase. |

| 172.105.217[.]233 | Linode, LLC | 2021-11-14 | www.aesorunwe[.]com, server LODEINFO C&C di seconda fase. |

Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 12 del framework MITRE ATT&CK.

Si noti che sebbene questo post sul blog non fornisca una panoramica completa delle funzionalità LODEINFO poiché queste informazioni sono già disponibili in altre pubblicazioni, la tabella MITRE ATT&CK di seguito contiene tutte le tecniche ad essa associate.

| tattica | ID | Nome | Descrizione |

|---|---|---|---|

| Accesso iniziale | T1566.001 | Phishing: allegato spearphishing | Un archivio WinRAR SFX dannoso è allegato a un'e-mail di spearphishing. |

| T1106 | API nativa | LODEINFO può eseguire file utilizzando l'estensione CreaProcessoA API. | |

| T1204.002 | Esecuzione utente: file dannoso | Gli operatori di MirrorFace si affidano a una vittima che apre un allegato dannoso inviato via e-mail. | |

| T1559.001 | Comunicazione tra processi: modello a oggetti dei componenti | LODEINFO può eseguire comandi tramite Component Object Model. | |

| Persistenza | T1547.001 | Esecuzione di avvio o accesso automatico: chiavi di esecuzione del registro / cartella di avvio | LODEINFO aggiunge una voce al file HKCU Esegui chiave per garantire la persistenza.

Abbiamo osservato che gli operatori MirrorFace aggiungono manualmente una voce al file HKCU Esegui chiave per garantire la persistenza per il secondo stadio LODEINFO. |

| Evasione della difesa | T1112 | Modifica il registro | LODEINFO può memorizzare la sua configurazione nel registro. |

| T1055 | Processo di iniezione | LODEINFO può iniettare shellcode in cmd.exe. | |

| T1140 | Deoffuscare/decodificare file o informazioni | Il loader LODEINFO decrittografa un payload utilizzando uno XOR a byte singolo o RC4. | |

| T1574.002 | Flusso di esecuzione del dirottamento: caricamento laterale della DLL | MirrorFace carica lateralmente LODEINFO eliminando una libreria dannosa e un eseguibile legittimo (ad es. K7SysMon.exe). | |

| Ricerca e Sviluppo | T1082 | Scoperta delle informazioni di sistema | LODEINFO rileva le impronte digitali della macchina compromessa. |

| T1083 | Scoperta di file e directory | LODEINFO può ottenere elenchi di file e directory. | |

| T1057 | Scoperta dei processi | LODEINFO può elencare i processi in esecuzione. | |

| T1033 | Scoperta del proprietario/utente del sistema | LODEINFO può ottenere il nome utente della vittima. | |

| T1614.001 | Rilevamento della posizione del sistema: rilevamento della lingua del sistema | LODEINFO controlla la lingua del sistema per verificare che non sia in esecuzione su una macchina impostata per utilizzare la lingua inglese. | |

| Collezione | T1560.001 | Archivia i dati raccolti: Archivia tramite Utility | Abbiamo osservato gli operatori MirrorFace archiviare i dati raccolti utilizzando l'archiviatore RAR. |

| T1114.001 | Raccolta e-mail: raccolta e-mail locale | Abbiamo osservato gli operatori di MirrorFace che raccolgono i messaggi di posta elettronica archiviati. | |

| T1056.001 | Acquisizione input: registrazione chiavi | LODEINFO esegue il keylogging. | |

| T1113 | Screen Capture | LODEINFO può ottenere uno screenshot. | |

| T1005 | Dati dal sistema locale | Abbiamo osservato gli operatori MirrorFace che raccolgono ed esfiltrano dati di interesse. | |

| Comando e controllo | T1071.001 | Protocollo del livello di applicazione: protocolli Web | LODEINFO utilizza il protocollo HTTP per comunicare con il proprio server C&C. |

| T1132.001 | Codifica dati: codifica standard | LODEINFO utilizza base64 sicuro per gli URL per codificare il suo traffico C&C. | |

| T1573.001 | Canale crittografato: crittografia simmetrica | LODEINFO utilizza AES-256-CBC per crittografare il traffico C&C. | |

| T1001.001 | Offuscamento dei dati: dati spazzatura | LODEINFO C&C di seconda fase antepone la posta indesiderata ai dati inviati. | |

| exfiltration | T1041 | Esfiltrazione sul canale C2 | LODEINFO può esfiltrare i file sul server C&C. |

| T1071.002 | Protocollo a livello di applicazione: protocolli di trasferimento file | Abbiamo osservato MirrorFace che utilizza il protocollo Secure Copy (SCP) per esfiltrare i dati raccolti. | |

| Impact | T1486 | Dati crittografati per impatto | LODEINFO può crittografare i file sulla macchina della vittima. |

- blockchain

- geniale

- portafogli di criptovaluta

- cryptoexchange

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- Ricerca ESET

- firewall

- Kaspersky

- il malware

- Mcafee

- NextBLOC

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- VPN

- Viviamo la sicurezza

- sicurezza del sito Web

- zefiro