Beh, non ce lo aspettavamo!

Il nostro amato iPhone 6+, che ora ha quasi otto anni ma in ottime condizioni, come nuovo fino a un recente UDI (incidente di smontaggio involontario, noto anche come bicicletta prang, che ha rotto lo schermo ma ha lasciato il dispositivo funzionante altrimenti), non ha ricevuto alcun aggiornamento di sicurezza da Apple per quasi un anno.

L'ultimo aggiornamento che abbiamo ricevuto è stato torna il 2021-09-23, quando abbiamo aggiornato a iOS 12.5.5.

Ogni aggiornamento successivo per iOS e iPadOS 15 ha comprensibilmente rafforzato la nostra ipotesi che Apple avesse abbandonato il supporto per iOS 12 per sempre, e quindi abbiamo relegato il vecchio iPhone in background, esclusivamente come dispositivo di emergenza per mappe o telefonate mentre si è in viaggio.

(Pensavamo che fosse improbabile che un altro crash avrebbe rovinato ulteriormente lo schermo, quindi ci è sembrato un utile compromesso.)

Ma l'abbiamo appena notato Dopotutto, Apple ha deciso di aggiornare nuovamente iOS 12.

Questo nuovo aggiornamento si applica ai seguenti modelli: iPhone 5s, iPhone 6, iPhone 6 Plus, iPad Air, iPad mini 2, iPad mini 3 e iPod touch di sesta generazione. (Prima dell'uscita di iOS 6 e iPadOS 13.1, iPhone e iPad utilizzavano lo stesso sistema operativo, denominato iOS per entrambi i dispositivi.)

Non abbiamo ricevuto un'e-mail di avviso di sicurezza da Apple, ma un lettore di Naked Security di avviso che sa che abbiamo ancora quel vecchio iPhone 6+ facci sapere Bollettino sulla sicurezza Apple HT213428. (Grazie!)

In poche parole, Apple ha pubblicato una patch per CVE-2022-32893, Che è uno dei due misteriosi bug zero-day che ha ricevuto patch di emergenza sulla maggior parte delle altre piattaforme Apple all'inizio di agosto 2022:

Impianto di malware

Come vedrai nell'articolo appena sopra, c'era un bug di esecuzione di codice remoto WebKit, CVE-2022-32893, per mezzo del quale un jailbreaker, un venditore ambulante di spyware o qualche subdolo criminale informatico potevano attirarti su un sito Web esplosivo e impiantare malware sul tuo dispositivo, anche se tutto ciò che hai fatto è stato dare un'occhiata a una pagina o un documento dall'aspetto altrimenti innocente.

Poi c'era un secondo bug nel kernel, CVE-2022-32894, per cui detto malware poteva estendere i suoi tentacoli oltre l'app che aveva appena compromesso (come un browser o un visualizzatore di documenti) e ottenere il controllo delle viscere del sistema operativo sistema stesso, consentendo così al malware di spiare, modificare o persino installare altre app, aggirando i tanto decantati e notoriamente severi controlli di sicurezza di Apple.

Quindi, ecco la buona notizia: iOS 12 non è vulnerabile allo zero-day CVE-2022-32894 a livello di kernel, che quasi sicuramente evita il rischio di compromissione totale del sistema operativo stesso.

Ma ecco la cattiva notizia: iOS 12 è vulnerabile al bug di WebKit CVE-2022-32893, in modo che le singole app sul tuo telefono siano sicuramente a rischio di compromissione.

Immaginiamo che Apple debba aver incontrato almeno alcuni utenti di alto profilo (o ad alto rischio, o entrambi) di telefoni più vecchi che sono stati compromessi in questo modo e hanno deciso di eliminare la protezione per tutti come precauzione speciale.

Il pericolo di WebKit

Ricorda che i bug di WebKit esistono, in parole povere, a livello del software sotto Safari, quindi il browser Safari di Apple non è l'unica app a rischio di questa vulnerabilità.

Tutti i browser su iOS, anche Firefox, Edge, Chrome e così via, utilizzano WebKit (questo è un requisito Apple se vuoi che la tua app venga inserita nell'App Store).

E qualsiasi app che visualizzi contenuti Web per scopi diversi dalla navigazione generale, ad esempio nelle sue pagine di aiuto, ecc Chi siamo schermo, o anche in un "minibrowser" integrato, è anche a rischio perché utilizzerà WebKit sotto le coperte.

In altre parole, solo "evitare Safari" e attenersi a un browser di terze parti non è una soluzione alternativa adatta in questo caso.

Cosa fare?

Ora sappiamo che l'assenza di un aggiornamento per iOS 12 quando sono uscite le ultime patch di emergenza per gli iPhone più recenti non era dovuta al fatto che iOS era già sicuro.

Era semplicemente dovuto al fatto che un aggiornamento non era ancora disponibile.

Quindi, dato che ora sappiamo che iOS 12 is a rischio, e che gli exploit contro CVE-2022-32893 vengono utilizzati nella vita reale e che è disponibile una patch...

...allora è una questione urgente di Patch in anticipo/Patch spesso!

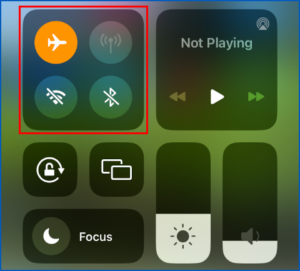

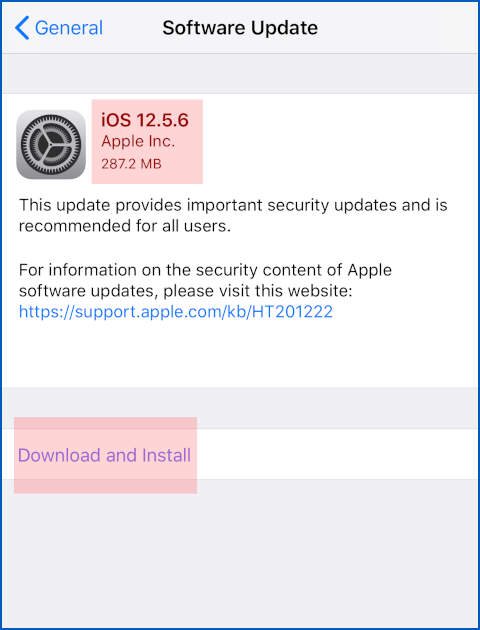

Vai su Impostazioni profilo > Generale > Aggiornamento softwaree controlla di averlo iOS 12.5.6.

Se non hai ancora ricevuto l'aggiornamento automaticamente, tocca Scarica e installa per iniziare subito il processo:

Stai cercando iOS 12.5.6.

Usa Scarica e installa se necessario.

- Apple

- blockchain

- geniale

- portafogli di criptovaluta

- cryptoexchange

- CVE-2022-32893

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- firewall

- iOS

- Kaspersky

- il malware

- Mcafee

- Sicurezza nuda

- NextBLOC

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- spyware

- VPN

- kit web

- sicurezza del sito Web

- zefiro

- Zero Day

![S3 Ep90: Chrome 0-day di nuovo, True Cybercrime e bypass 2FA [Podcast + Trascrizione] S3 Ep90: Ancora Chrome 0-day, True Cybercrime e bypass 2FA [Podcast + Trascrizione] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-1200-logo-podcast-300x157.png)