In questi giorni, la maggior parte di noi ha telefoni che visualizzano il numero che sta chiamando prima di rispondere.

Questa "caratteristica" in realtà risale agli anni '1960 ed è nota nell'inglese nordamericano come Caller ID, anche se in realtà non identifica il chiamante, ma solo il numero del chiamante.

Altrove nel mondo di lingua inglese, vedrai il nome CLI usato invece, abbreviazione di Identificazione della linea chiamante, che a prima vista sembra essere un termine migliore e più preciso.

Ma ecco il punto: se lo chiami Caller ID or CLI, non è più utile per identificare il numero di telefono effettivo del chiamante rispetto al From: intestazione in un messaggio di posta elettronica serve a identificare il mittente di un'e-mail.

Mostra quello che ti piace

In parole povere, un truffatore che sa cosa sta facendo può indurre il tuo telefono a visualizzare quasi tutti i numeri che gli piacciono come fonte delle loro chiamate.

Riflettiamo su cosa significa.

Se ricevi una chiamata in arrivo da un numero che non riconosci, quasi sicuramente non è stata effettuata da un telefono che appartiene a qualcuno che conosci abbastanza bene da avere nella tua lista dei contatti.

Pertanto, come misura di sicurezza informatica volta a evitare chiamate da parte di persone di cui non desideri avere notizie o che potrebbero essere truffatori, potresti utilizzare la frase in gergo basso tasso di falsi positivi per descrivere l'efficacia della CLI.

Un falso positivo in questo contesto rappresenta una chiamata da qualcuno che conosci, che chiama da un numero di cui ci si potrebbe fidare, che viene rilevato erroneamente e bloccato perché è un numero che non riconosci.

Questo tipo di errore è improbabile, perché è probabile che né gli amici né i truffatori fingano di essere qualcuno che non conosci.

Ma quell'utilità funziona solo in una direzione.

Come misura di sicurezza informatica per aiutarti a identificare i chiamanti di cui ti fidi, CLI ha un estremo problema di falsi negativi, il che significa che se viene visualizzata una chiamata da Dad, o Auntie Gladys, o forse più significativamente, da Your Bank...

... allora c'è un rischio significativo che si tratti di una chiamata fraudolenta che è stata deliberatamente manipolata per superare il tuo "Conosco il chiamante?" test.

Nessuna prova di niente

In poche parole: i numeri che compaiono sul tuo telefono prima di rispondere a una chiamata suggeriscono solo chi sta chiamando e dovrebbe non essere mai utilizzato come "prova" dell'identità del chiamante.

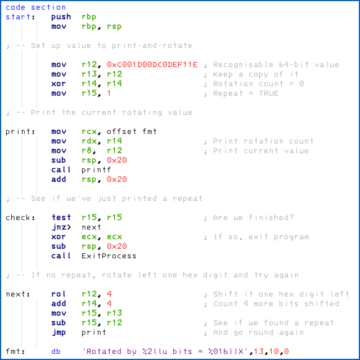

In effetti, fino all'inizio di questa settimana, c'era un sistema online crimeware-as-a-service disponibile tramite il sito Web dal nome impenitente ispoof.cc, in cui gli aspiranti criminali di vishing (voice phishing) potrebbero acquistare servizi telefonici via Internet con spoofing del numero incluso.

In altre parole, per un modesto esborso iniziale, i truffatori che non erano abbastanza tecnici da configurare i propri server di telefonia Internet fraudolenti, ma che avevano il tipo di abilità di ingegneria sociale che li aiutavano ad affascinare, fuorviare o intimidire le vittime il telefono…

…potrebbe comunque apparire sul tuo telefono come l'ufficio delle imposte, come la tua banca, come la tua compagnia assicurativa, come il tuo ISP, o anche come la stessa compagnia telefonica da cui stavi acquistando il tuo servizio.

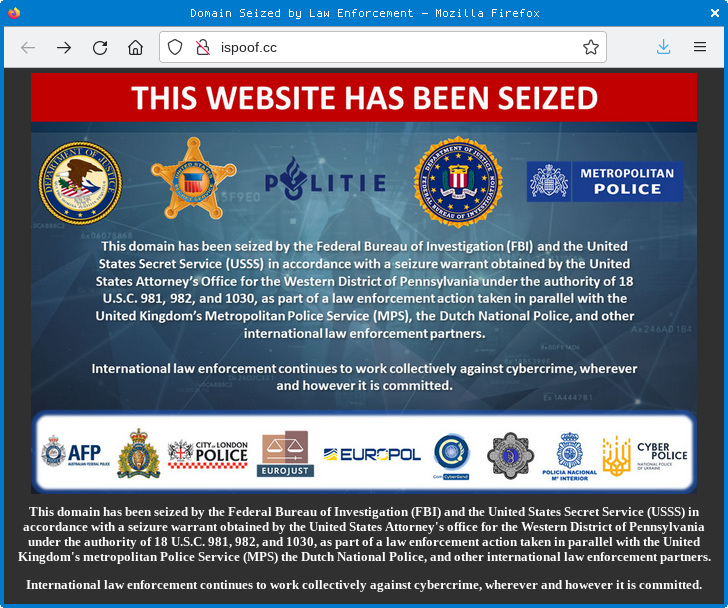

Abbiamo scritto "fino all'inizio di questa settimana" sopra perché il sito iSpoof è stato ora sequestrato, grazie a un'operazione globale anti-crimine informatico che coinvolge squadre delle forze dell'ordine in almeno dieci paesi diversi (Australia, Canada, Francia, Germania, Irlanda, Lituania, Paesi Bassi , Ucraina, Regno Unito e Stati Uniti):

Megabust condotto

Impadronirsi di un dominio clearweb e portare offline le sue offerte spesso non è sufficiente da solo, anche perché i criminali, se rimangono latitanti, spesso potranno ancora operare nel dark web, dove i takedown sono molto più difficili a causa del difficoltà di rintracciare dove si trovano effettivamente i server.

Oppure i truffatori riappariranno semplicemente con un nuovo dominio, magari con un nuovo "nome di marca", servito da una società di hosting ancora meno scrupolosa.

Ma in questo caso, il sequestro del dominio è stato preceduto da un gran numero di arresti – 142, appunto, secondo Europol:

Le autorità giudiziarie e di polizia in Europa, Australia, Stati Uniti, Ucraina e Canada hanno rimosso un sito Web che consentiva ai truffatori di impersonare società o contatti fidati per accedere a informazioni sensibili delle vittime, un tipo di crimine informatico noto come "spoofing". Si ritiene che il sito Web abbia causato una perdita mondiale stimata superiore a 100 milioni di sterline (115 milioni di euro).

In un'azione coordinata guidata dal Regno Unito e sostenuta da Europol ed Eurojust, sono stati arrestati 142 sospetti, compreso l'amministratore principale del sito web.

Più di 100 di questi arresti sono avvenuti nel solo Regno Unito, secondo la polizia metropolitana di Londra, fino a 200,000 vittime britanniche derubate per molti milioni di sterline:

iSpoof ha consentito agli utenti, che hanno pagato il servizio in Bitcoin, di mascherare il proprio numero di telefono in modo che sembrasse che stessero chiamando da una fonte attendibile. Questo processo è noto come "spoofing".

I criminali tentano di indurre con l'inganno le persone a consegnare denaro o a fornire informazioni sensibili come codici di accesso monouso ai conti bancari.

Si ritiene che la perdita media di coloro che hanno riferito di essere stati presi di mira sia di £ 10,000.

Nei 12 mesi fino ad agosto 2022 sono state effettuate circa 10 milioni di chiamate fraudolente a livello globale tramite iSpoof, di cui circa 3.5 milioni effettuate nel Regno Unito.

Di queste, 350,000 chiamate sono durate più di un minuto e sono state effettuate a 200,000 persone.

Secondo la BBC, il presunto capobanda era un 34enne di nome Teejai Fletcher, che è stato detenuto in custodia cautelare in attesa di un'udienza in tribunale a Southwark, Londra, il 2022-12-06.

Cosa fare?

- SUGGERIMENTO 1. Tratta l'ID chiamante come nient'altro che un suggerimento.

La cosa più importante da ricordare (e da spiegare a qualsiasi amico e famiglia che pensi possa essere vulnerabile a questo tipo di truffa) è questa: IL NUMERO DEL CHIAMANTE CHE VIENE VISUALIZZATO SUL TUO TELEFONO PRIMA DI RISPONDERE NON PROVA NULLA.

Quei numeri ID chiamante non sono altro che un vago accenno alla persona o all'azienda che sembra chiamarti.

Quando il telefono squilla e nomina la chiamata con le parole Your Bank's Name Here, ricorda che le parole che compaiono provengono dal tuo elenco di contatti, il che significa nient'altro che il numero fornito dal chiamante corrisponde a una voce che hai aggiunto tu stesso ai tuoi contatti.

In altre parole, il numero associato a una chiamata in arrivo non fornisce più "prova di identità" del testo nel file Subject: riga di un messaggio di posta elettronica, che contiene tutto ciò che il mittente ha scelto di digitare.

- SUGGERIMENTO 2. Avvia sempre tu stesso le chiamate ufficiali, utilizzando un numero di cui ti puoi fidare.

Se hai davvero bisogno di contattare telefonicamente un'organizzazione come la tua banca, assicurati di avviare la chiamata e di utilizzare un numero diverso da quello che hai elaborato tu stesso.

Ad esempio, guarda un recente estratto conto bancario ufficiale, controlla il retro della tua carta di credito o visita una filiale e chiedi a un membro del personale faccia a faccia il numero ufficiale che dovresti chiamare in future emergenze.

- SUGGERIMENTO 3. Non lasciare che la coincidenza ti convinca che una chiamata è genuina.

Non usare mai la coincidenza come "prova" che la chiamata deve essere autentica, ad esempio supponendo che la chiamata "deve essere sicuramente" dalla banca semplicemente perché stamattina hai avuto qualche fastidioso problema con l'internet banking o hai pagato un nuovo fornitore per il primo ora proprio questo pomeriggio.

Ricorda che i truffatori iSpoof hanno effettuato almeno 3,500,000 chiamate solo nel Regno Unito (e 6.5 milioni di chiamate altrove) in un periodo di 12 mesi, con una media di una chiamata ogni tre secondi nelle ore più probabili della giornata, quindi coincidenze in questo modo non sono semplicemente possibili, sono tanto inevitabili.

Questi truffatori non mirano a truffare 3,500,000 persone su £ 10 ciascuno... infatti, è molto meno lavoro per loro truffare £ 10,000 ciascuno su poche migliaia di persone, essendo fortunati e prendendo contatto con quelle poche migliaia di persone al momento in cui sono più vulnerabili.

- SUGGERIMENTO 4. Sii presente per amici e familiari vulnerabili.

Assicurati che gli amici e la famiglia che ritieni possano essere vulnerabili alle parole dolci (o intimidite, confuse e intimidite) dai truffatori, indipendentemente da come vengono contattati per la prima volta, sappiano che possono e devono rivolgersi a te per un consiglio prima di accettare a qualsiasi cosa al telefono.

E se qualcuno chiede loro di fare qualcosa che è chiaramente un'intrusione nel loro spazio digitale personale, come installare Teamviewer per farli accedere al computer, leggere un codice di accesso segreto dallo schermo o comunicare loro un numero di identificazione personale o una password...

… assicurati che sappiano che va bene semplicemente riattaccare senza aggiungere una sola parola e mettersi in contatto con te per verificare prima i fatti.

Oh, ancora una cosa: i poliziotti di Londra hanno detto che nel corso di questa indagine hanno acquisito un file di database (supponiamo provenga da una sorta di sistema di registrazione delle chiamate) contenente 70,000,000 di righe e che hanno identificato un enorme 59,000 sospetti, di cui circa 100 sono già stati arrestati.

Chiaramente, quei sospetti non sono così anonimi come avrebbero potuto pensare, quindi i poliziotti si stanno concentrando per primi "coloro che hanno speso almeno £ 100 di Bitcoin per utilizzare il sito."

I truffatori più in basso nell'ordine gerarchico potrebbero non bussare ancora alla porta, ma potrebbe essere solo una questione di tempo...

SCOPRI DI PIÙ SULLA DIVERSIFICAZIONE DEI CRIMINI INFORMATICI E SU COME CONTRASTARLI IN MODO EFFICACE NEL NOSTRO PODCAST DI RAPPORTO SULLE MINACCE

Fare clic e trascinare sulle onde sonore sottostanti per passare a qualsiasi punto. Puoi anche ascolta direttamente su Soundcloud.

Trascrizione completa per chi preferisce leggere all'ascolto.

Con Paul Ducklin e John Shier.

Musica introduttiva e finale di Edith Mudge.

Puoi ascoltarci su Soundcloud, Podcast Apple, Google Podcast, Spotify, Stitcher e ovunque si trovino buoni podcast. O semplicemente rilascia il URL del nostro feed RSS nel tuo podcatcher preferito.

- blockchain

- geniale

- portafogli di criptovaluta

- cryptoexchange

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- Europol

- fbi

- firewall

- iSpoof

- Kaspersky

- Legge e ordine

- il malware

- Mcafee

- Metropolitan Police

- Sicurezza nuda

- NextBLOC

- phishing

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- Privacy

- Vishing

- vishing-as-a-service

- VPN

- sicurezza del sito Web

- zefiro

![S3 Ep110: Riflettori puntati sulle minacce informatiche: parla un esperto [audio + testo] S3 Ep110: Riflettori puntati sulle minacce informatiche: parla un esperto [Audio + Testo] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/11/tr-readnow-640-360x169.png)

![S3 Ep113: Pwning the Windows kernel – i truffatori che hanno ingannato Microsoft [Audio + Testo] S3 Ep113: Pwning del kernel di Windows: i truffatori che hanno ingannato Microsoft [Audio + Testo] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/12/s3-ep113-1200-360x188.png)

![S3 Ep92: Log4Shell4Ever, consigli di viaggio e truffa [Audio + testo] S3 Ep92: Log4Shell4Ever, consigli di viaggio e truffe [audio + testo] PlatoBlockchain Data Intelligence. Ricerca verticale. Ai.](https://platoblockchain.com/wp-content/uploads/2022/07/ns-s3-ep92-1200-300x156.jpg)

![S3 Ep130: Apri le porte del garage, HAL [audio + testo] S3 Ep130: Apri le porte del garage, HAL [audio + testo]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep130-open-the-garage-bay-doors-hal-audio-text-300x157.png)