Tempo per leggere: 4 verbale

Esplorare l'aspetto della sicurezza di web3 per le imprese.

Web 3.0: un vantaggio per la sicurezza

Con così tanti vantaggi, siamo sicuri che il Web 3.0 sarà la tecnologia più elaborata nel prossimo futuro, e uno dei motivi principali è la sicurezza che ci viene fornita con la flessibilità del Web 3.0.

Non puoi dare un'ascia a un bambino. Allo stesso modo, puoi creare in Web 3.0 solo con sviluppatori esperti. Per quanto riguarda l'aspetto della sicurezza della tua azienda, hai bisogno di esperti come QuillAudits per aiutarti a ottenere il massimo dalla sicurezza. Ora, esploriamo alcuni approcci e soluzioni che aiutano i modelli di sicurezza Web 3.0 a superare le precedenti versioni Web.

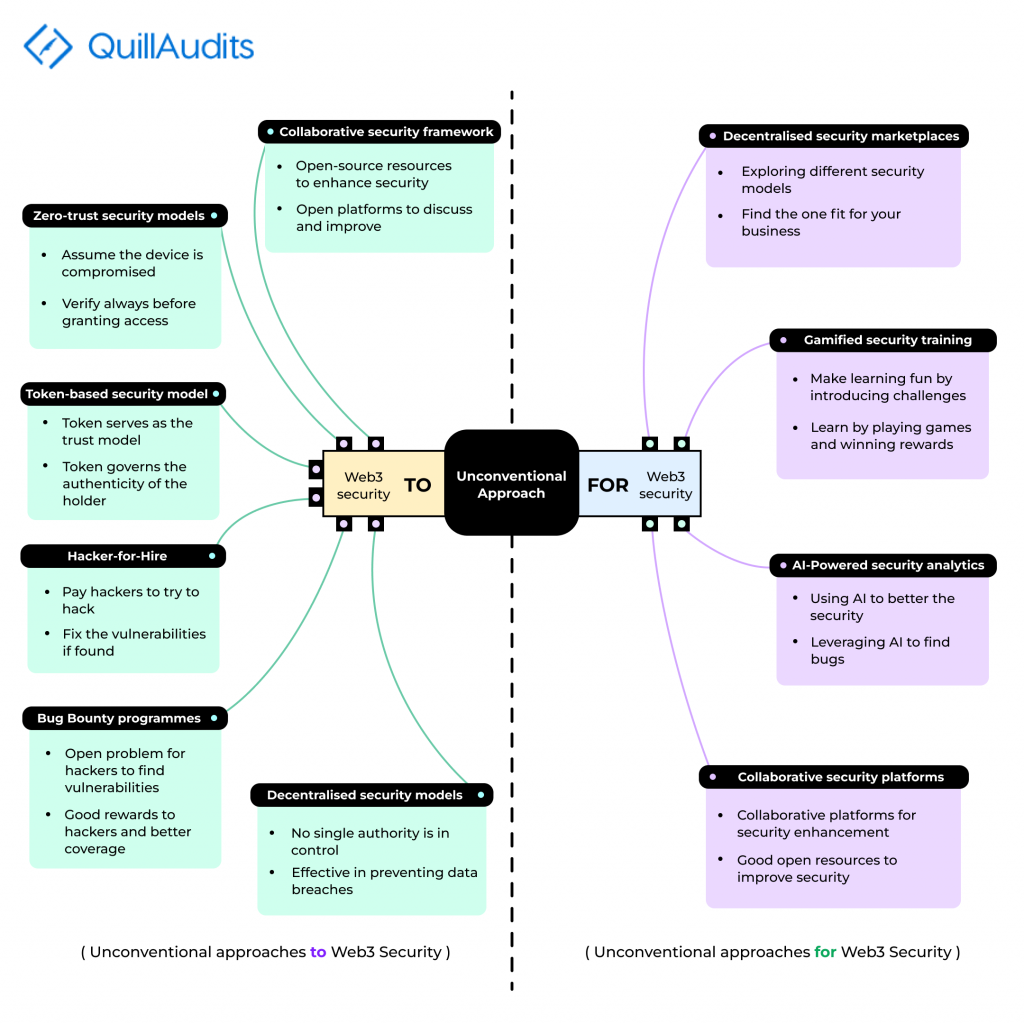

Approcci non convenzionali alla sicurezza Web3 per le aziende

Modelli di sicurezza Zero Trust

Questo modello presuppone che qualsiasi utente o dispositivo che tenti di accedere alla rete possa essere compromesso e debba essere verificato prima di concedere l'accesso. E le funzionalità Web3 come la tecnologia blockchain e le applicazioni decentralizzate svolgono un ruolo nella metodologia zero-trust fornendo ulteriori livelli di sicurezza e trasparenza.

Framework di sicurezza collaborativi

La comunità Web3 fornisce collaborazione per lo sviluppo orientato alla sicurezza. Web3 è principalmente open source che ti aiuta ad affrontare i problemi relativi alla sicurezza imparando dagli errori e dalle scoperte di altri disponibili pubblicamente su Internet.

Modello di sicurezza decentralizzato

La sicurezza decentralizzata rende la sicurezza delle informazioni responsabilità di tutti, non solo di una singola autorità centrale. Aiuta a costruire una solida cultura della sicurezza e della protezione dei dati in tutte le organizzazioni. È molto efficiente nel prevenire le violazioni dei dati e aiuta a posizionare la tua azienda come quella che prende molto sul serio la protezione dei dati dei clienti.

Programmi hacker a pagamento

Questo è uno dei modi in cui le aziende Web3 salvaguardano i propri utenti assumendo un hacker per tentare di hackerare la loro attività. Se viene rilevata una vulnerabilità o un problema, viene risolto con l'aiuto degli sviluppatori.

Programmi Bug Bounty

Questo è simile all'hacker a pagamento, ma l'unica differenza è la scelta dell'hacker e la ricompensa per l'hacker, in questo la sfida è esposta allo scoperto, dicendo che chi mai riuscirà a trovare una vulnerabilità nel protocollo aziendale sarà assegnato in base alla gravità della vulnerabilità, in questo modo c'è una maggiore portata in termini di test rispetto al programma Hacker a noleggio.

Modello di sicurezza basato su token

Il token di sicurezza funziona come una chiave elettronica per accedere a qualcosa. Può essere l'apertura di porte sbloccate o un token bancario utilizzato come autenticatore digitale. Fondamentalmente un pegno di fiducia che garantisce l'autenticità del titolare.

Soluzioni non convenzionali per la sicurezza Web3 nelle aziende

Abbiamo visto diversi approcci di cui siamo stati dotati quando abbiamo lavorato su progetti relativi a Web3. Questa parte del blog ti introdurrà a diverse soluzioni e modi in cui possiamo potenziare Web3 per la sicurezza e discutere alcune possibilità insieme ad alcuni metodi già esistenti.

Piattaforme di sicurezza collaborative

Essendo una comunità così fantastica, Web3 ha il suo vantaggio di farne parte. Non è difficile immaginare che persone di tutto il mondo condividano informazioni relative alla sicurezza su una piattaforma, apprendano, sviluppino e creino un futuro più sicuro. È qui che Web3 si distingue dagli altri, è la comunità, e qui collaboriamo bene, e una piattaforma in cui tutti i dettagli relativi alla sicurezza condivisi tra colleghi non sono un concetto estraneo in Web3. Soprattutto se fai parte di QuillAcademy 🙂

Mercati di sicurezza decentralizzati

Immagina una piattaforma con diversi tipi di modelli di sicurezza decentralizzati che possiamo scegliere per la nostra organizzazione come meglio crediamo. Ad esempio, supponiamo di voler creare un sistema di sicurezza decentralizzato per i dati di vendita. Qui possiamo utilizzare tali modelli di sicurezza in cui le persone del reparto vendite, marketing e risorse umane possono accedervi con la distribuzione della sicurezza a diversi dipartimenti, che sono ad essa correlati, e la sicurezza migliorata.

Programmi di formazione sulla sicurezza gamificati

Al giorno d'oggi, l'apprendimento è associato al divertimento e giocare è sempre stato divertente, quindi perché non divertirsi mentre si impara? Questo non è un concetto nuovo. È lo stesso concetto che usiamo con i bambini. Rendiamo divertente lo studio in modo che i bambini si adattino e consumino più velocemente, lo stesso possiamo fare con i programmi di formazione sulla sicurezza e un passo in quella direzione ci porta ai CTF. QuillAudit ha alcuni problemi CTF di livello mondiale; controllali sul sito web.

Analisi della sicurezza basata sull'intelligenza artificiale

Quando si parla di nuove tecnologie rivoluzionarie, come non parlare di AI? Alimentare molti settori del mondo di oggi. Può essere utilizzato per alimentare gli aspetti di sicurezza del web. Sono in corso continue ricerche e sviluppi per rendere tutto ciò una realtà.

Conclusione

Con un discussione incentrata su web3 sulle imprese nella parte 1, abbiamo appreso molti vantaggi. Le aziende basate su Web3 apprezzeranno rispetto a quelle convenzionali. La razza umana è oggi dov'è solo perché alcuni di noi hanno seguito una via non convenzionale. Ora è il momento di farlo di nuovo.

La discussione basata sulla sicurezza web3 su approcci e soluzioni ha portato alla luce molte opportunità che attendono di essere esplorate sotto l'ombrello della sicurezza. Perché esitare? È il momento perfetto per iniziare. Sono sicuro che il vantaggio del primo giocatore è ancora una cosa.

Infine, ringraziamo chi ha reso possibile questo blog per te. Noi di QuillAudits ti forniamo gli ultimi aggiornamenti, correzioni e contenuti educativi relativi alla sicurezza in modo che tu possa stare al passo con il gioco della sicurezza e aiutarci a rendere web3 un mondo più sicuro. Non dimenticare di visitare il nostro sito Web e registrarti per un audit se stai costruendo in web3. Fidati di me; Alcuni progetti avrebbero risparmiato milioni se lo avessero fatto

17 Visualizzazioni

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.quillhash.com/2023/03/20/web-3-0-security-for-enterprise-approaches-and-solutions-part-2/

- :È

- 7

- a

- WRI

- accesso

- operanti in

- adattare

- aggiuntivo

- Vantaggio

- vantaggi

- avanti

- AI

- Tutti

- già

- sempre

- tra

- ed

- a parte

- applicazioni

- approccio

- approcci

- SONO

- AS

- aspetto

- aspetti

- associato

- il tentativo

- revisione

- autenticità

- autorità

- disponibile

- assegnato

- Settore bancario

- basato

- fondamentalmente

- BE

- perché

- prima

- essendo

- blockchain

- La tecnologia blockchain

- Blog

- generosità

- violazioni

- portare

- portato

- costruire

- Costruzione

- affari

- aziende

- by

- Materiale

- non può

- centrale

- Challenge

- dai un'occhiata

- bambino

- Bambini

- scegliere

- Scegli

- collaboreranno

- collaborazione

- comunità

- Aziende

- rispetto

- Compromissione

- concetto

- consumare

- contenuto

- continuo

- convenzionale

- creare

- Creazione

- Cultura

- dati

- Violazioni dei dati

- protezione dati

- decentrata

- Shirts Department

- dipartimenti

- dettagli

- sviluppatori

- in via di sviluppo

- Mercato

- dispositivo

- differenza

- diverso

- digitale

- direzione

- discutere

- discussione

- distribuzione

- Dont

- porte

- educativo

- efficiente

- Elettronico

- e potenza

- migliorata

- godere

- Impresa

- aziende

- particolarmente

- EVER

- di tutti

- esempio

- esistente

- esperti

- esplora

- Esplorazione

- più veloce

- Caratteristiche

- pochi

- Trovate

- Nome

- in forma

- fisso

- Flessibilità

- seguito

- Nel

- estero

- essere trovato

- da

- ti divertirai

- futuro

- gioco

- Giochi

- ottenere

- Dare

- globo

- andando

- rilascio

- garanzie

- incidere

- degli hacker

- Hard

- Avere

- Aiuto

- aiuta

- qui

- assumere

- Affitto

- titolare

- Come

- hr

- HTTPS

- umano

- i

- in

- informazioni

- informazioni di sicurezza

- Internet

- introdurre

- problema

- sicurezza

- IT

- SUO

- Le

- con i più recenti

- galline ovaiole

- Leads

- imparato

- apprendimento

- leggera

- piace

- fatto

- Principale

- make

- FA

- molti

- Marketing

- max-width

- Metodologia

- metodi

- milioni

- errori

- modello

- modelli

- Scopri di più

- maggior parte

- Vicino

- Bisogno

- Rete

- New

- of

- on

- ONE

- aprire

- open source

- apertura

- Opportunità

- organizzazione

- Organizzazioni

- Altri

- outreach

- parte

- Persone

- perfetta

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- gioco

- posizione

- possibilità

- possibile

- Accensione

- prevenzione

- precedente

- problemi

- programma

- programmi

- progetti

- protezione

- protocollo

- purché

- fornisce

- fornitura

- quillhash

- Gara

- Realtà

- motivi

- per quanto riguarda

- registro

- relazionato

- riparazioni

- ricerca e sviluppo

- responsabilità

- rivoluzionario

- Premiare

- Ruolo

- più sicuro

- vendite

- stesso

- Settori

- sicuro

- problemi di

- token di sicurezza

- condiviso

- compartecipazione

- simile

- Allo stesso modo

- singolo

- qualificato

- So

- Soluzioni

- alcuni

- qualcosa

- Fonte

- si

- iniziato

- soggiorno

- step

- Ancora

- forte

- Studiando

- tale

- sistema

- prende

- Parlare

- Tecnologie

- Tecnologia

- condizioni

- Testing

- che

- Il

- loro

- Li

- cosa

- tempo

- a

- oggi

- di oggi

- token

- Training

- Trasparenza

- Affidati ad

- Tipi di

- ombrello

- non convenzionale

- per

- Aggiornamenti

- us

- uso

- Utente

- utenti

- verificato

- Visita

- vulnerabilità

- In attesa

- Modo..

- modi

- sito web

- web 3

- web 3.0

- Web3

- Comunità Web3

- Relativo a Web3

- Sito web

- WELL

- quale

- while

- OMS

- volere

- con

- lavorato

- lavori

- mondo

- classe mondiale

- sarebbe

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro