Gli attacchi di address velenosing sono tattiche dannose utilizzate dagli aggressori che possono reindirizzare il traffico, interrompere i servizi o ottenere accesso non autorizzato a dati sensibili inserendo dati fasulli o modificando le tabelle di routing. L'integrità dei dati e la sicurezza della rete sono seriamente minacciate da questi attacchi, che sfruttano le falle dei protocolli di rete.

Questo articolo spiega cosa sono gli attacchi di avvelenamento da indirizzo, i loro tipi e conseguenze e come proteggersi da tali attacchi.

Affrontare gli attacchi di avvelenamento nelle criptovalute, spiegato

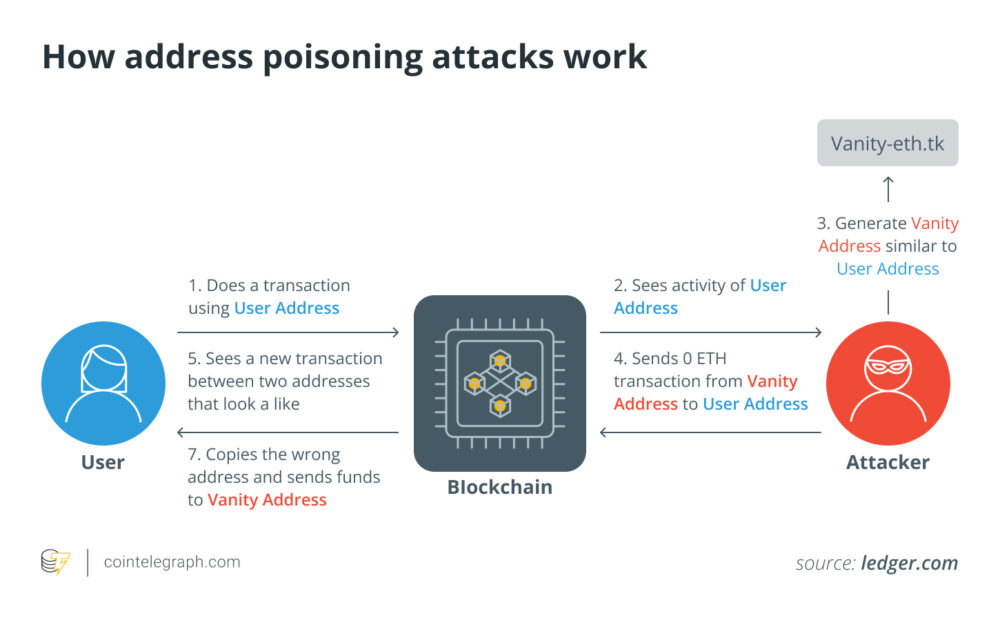

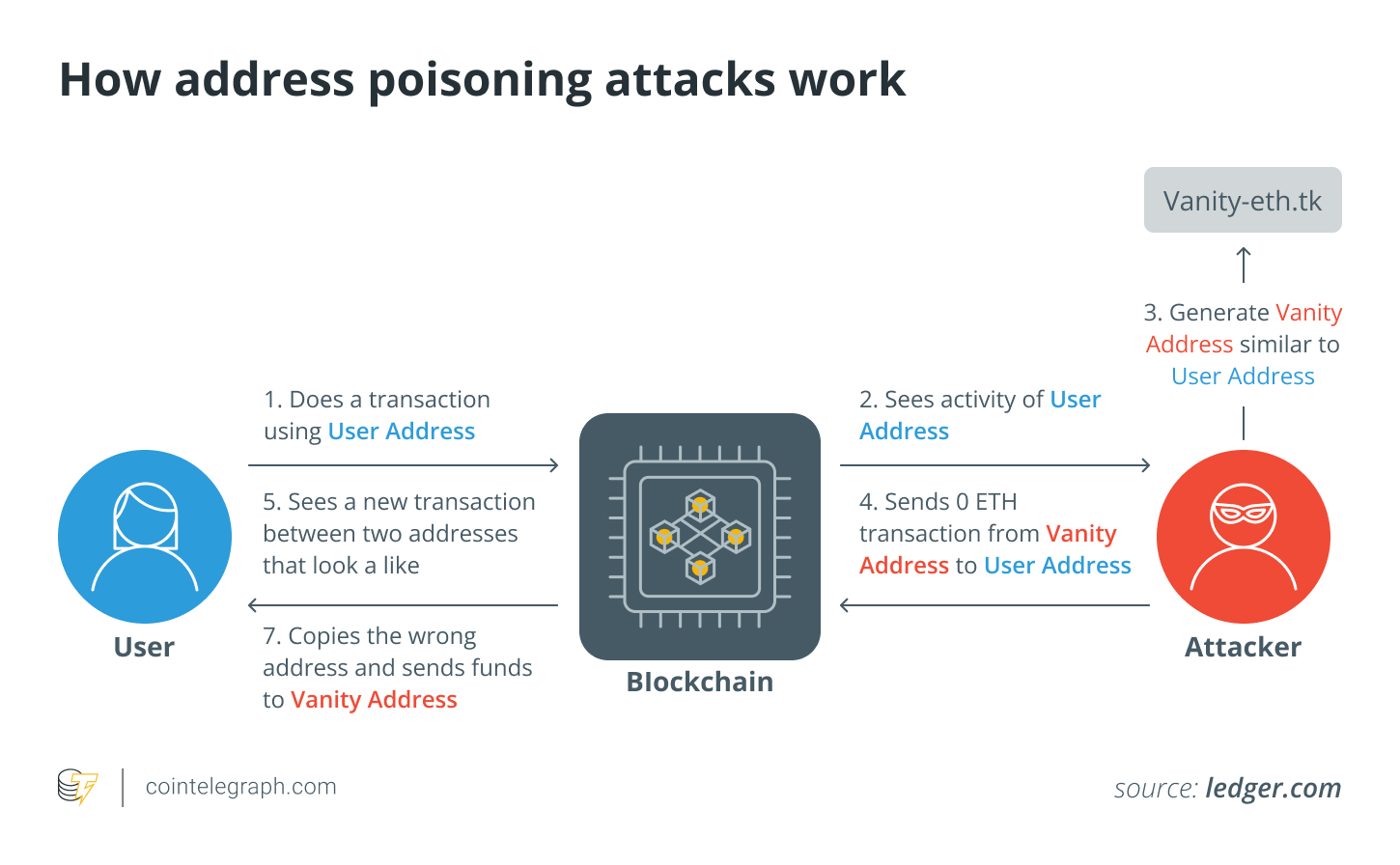

Nel mondo delle criptovalute, le azioni ostili in cui gli aggressori influenzano o ingannano i consumatori manomettendo gli indirizzi delle criptovalute vengono chiamate affrontare gli attacchi di avvelenamento.

Su una rete blockchain, questi indirizzi, costituiti da stringhe alfanumeriche distinte, fungono da origine o destinazione delle transazioni. Questi attacchi utilizzano una varietà di metodi per minare l’integrità e la sicurezza dei portafogli e delle transazioni crittografici.

Gli attacchi di avvelenamento nello spazio crittografico vengono utilizzati principalmente per acquisire illegalmente risorse digitali o compromettere il regolare funzionamento delle reti blockchain. Questi attacchi possono comprendere:

Prevenzione

Gli aggressori possono indurre gli utenti a trasmettere i propri fondi a indirizzi dannosi utilizzando strategie come phishing, intercettazione di transazioni o manipolazione di indirizzi.

Rottura

L’advvelenamento degli indirizzi può essere utilizzato per interrompere le normali operazioni delle reti blockchain introducendo congestione, ritardi o interruzioni nelle transazioni e nei contratti intelligenti, riducendo l’efficacia della rete.

Inganno

Gli aggressori tentano spesso di ingannare gli utenti di criptovalute fingendosi personaggi noti. Ciò mina la fiducia della comunità nella rete e potrebbe causare transazioni errate o confusione tra gli utenti.

Per proteggere le risorse digitali e l’integrità generale della tecnologia blockchain, affrontare gli attacchi di avvelenamento evidenzia l’importanza di rigide procedure di sicurezza e di un’attenzione costante all’interno dell’ecosistema delle criptovalute.

Correlato: Come mitigare i rischi per la sicurezza associati ai pagamenti crittografici

Tipi di attacchi di avvelenamento da indirizzi

Gli attacchi di avvelenamento degli indirizzi nelle criptovalute includono phishing, intercettazione di transazioni, sfruttamento del riutilizzo degli indirizzi, attacchi Sybil, codici QR falsi, spoofing degli indirizzi e vulnerabilità degli smart contract, ciascuno dei quali comporta rischi unici per le risorse degli utenti e l'integrità della rete.

Attacchi di phishing

Nel regno delle criptovalute, attacchi di phishing sono un tipo prevalente di avvelenamento da indirizzi, che coinvolge attori criminali che creano siti Web, e-mail o comunicazioni fasulle che assomigliano molto ad aziende rispettabili come scambi di criptovaluta o fornitori di portafogli.

Queste piattaforme fraudolente cercano di indurre gli utenti ignari a rivelare le proprie informazioni di accesso, chiavi private o frasi mnemoniche (frasi di ripristino/seed). Una volta ottenuti, gli aggressori possono effettuare transazioni illegali e ottenere l'accesso non autorizzato ai Bitcoin delle vittime (BTC) beni, ad esempio.

Ad esempio, gli hacker potrebbero creare un sito Web di scambio falso che assomiglia esattamente a quello reale e chiedere ai consumatori di accedere. Una volta fatto ciò, gli aggressori possono accedere ai fondi dei clienti sull'exchange reale, il che comporterebbe notevoli perdite finanziarie.

Intercettazione delle transazioni

Un altro metodo di avvelenamento degli indirizzi è l’intercettazione delle transazioni, in cui gli aggressori intercettano transazioni di criptovaluta valide e modificano l’indirizzo di destinazione. I fondi destinati al vero destinatario vengono dirottati modificando l'indirizzo del destinatario con uno sotto il controllo dell'aggressore. Questo tipo di attacco coinvolge spesso malware che compromettono il dispositivo o la rete di un utente o entrambi.

Affrontare lo sfruttamento del riutilizzo

Gli aggressori monitorano la blockchain per individuare eventuali casi di ripetizione degli indirizzi prima di sfruttare tali eventi a proprio vantaggio. Il riutilizzo degli indirizzi può essere rischioso per la sicurezza perché potrebbe rivelare la cronologia delle transazioni e le vulnerabilità dell'indirizzo. Questi punti deboli vengono utilizzati da soggetti malintenzionati per accedere ai portafogli degli utenti e rubare fondi.

Ad esempio, se un utente riceve costantemente fondi dallo stesso indirizzo Ethereum, un utente malintenzionato potrebbe notare questo schema e sfruttare un difetto nel software del portafoglio dell'utente per accedere ai fondi dell'utente senza autorizzazione.

Attacchi Sybil

Per esercitare un controllo sproporzionato sul funzionamento di una rete di criptovaluta, Attacchi Sybil comportano la creazione di numerose false identità o nodi. Con questo controllo, gli aggressori sono in grado di modificare i dati, ingannare gli utenti e magari mettere a repentaglio la sicurezza della rete.

Gli aggressori possono utilizzare un gran numero di nodi fraudolenti nel contesto di proof-of-stake (PoS) reti blockchain di influenzare in modo significativo il meccanismo di consenso, dando loro la possibilità di modificare le transazioni e potenzialmente raddoppiare la spesa delle criptovalute.

Codici QR o indirizzi di pagamento falsi

L'avvelenamento degli indirizzi può verificarsi anche quando vengono distribuiti indirizzi di pagamento o codici QR falsi. Gli aggressori spesso consegnano questi codici fasulli in forma fisica agli utenti incauti, nel tentativo di indurli con l'inganno a inviare criptovaluta in una posizione non pianificata.

Ad esempio, un hacker potrebbe diffondere codici QR per portafogli di criptovaluta che sembrano reali ma che in realtà includono piccole modifiche all'indirizzo codificato. Gli utenti che scansionano questi codici inviano involontariamente denaro all'indirizzo dell'aggressore anziché a quello del destinatario previsto, provocando perdite finanziarie.

Spoofing degli indirizzi

Gli aggressori che utilizzano lo spoofing degli indirizzi creano indirizzi di criptovaluta che assomigliano molto a quelli reali. L'idea è di indurre gli utenti a trasferire denaro all'indirizzo dell'aggressore anziché a quello del destinatario previsto. La somiglianza visiva tra l'indirizzo falso e quello reale viene utilizzata in questo metodo di avvelenamento degli indirizzi.

Un utente malintenzionato potrebbe, ad esempio, creare un indirizzo Bitcoin che imita fedelmente l’indirizzo delle donazioni di un ente di beneficenza rispettabile. I donatori inconsapevoli potrebbero trasferire involontariamente denaro all'indirizzo dell'aggressore mentre inviano donazioni all'organizzazione, distogliendo i fondi dall'uso previsto.

Vulnerabilità degli smart contract

Gli aggressori ne approfittano difetti o vulnerabilità in applicazioni decentralizzate (DApps) o contratti intelligenti su sistemi blockchain per attuare un avvelenamento da indirizzi. Gli aggressori possono reindirizzare il denaro o far sì che il contratto si comporti inavvertitamente modificando il modo in cui vengono eseguite le transazioni. Di conseguenza, gli utenti potrebbero subire perdite di denaro e finanza decentralizzata (DeFi) i servizi potrebbero subire disservizi.

Conseguenze degli attacchi di avvelenamento da indirizzo

Gli attacchi di avvelenamento da indirizzi possono avere effetti devastanti sia sui singoli utenti che sulla stabilità delle reti blockchain. Poiché gli aggressori possono rubare partecipazioni in criptovalute o alterare le transazioni per reindirizzare il denaro ai propri portafogli, questi attacchi spesso causano ingenti perdite finanziarie alle vittime.

Oltre alle perdite monetarie, questi attacchi potrebbero anche comportare un calo della fiducia tra gli utenti di criptovalute. La fiducia degli utenti nella sicurezza e nell'affidabilità delle reti blockchain e dei servizi correlati potrebbe essere danneggiata se cadono in schemi fraudolenti o se i loro oggetti di valore vengono rubati.

Inoltre, alcuni affrontano attacchi di avvelenamento, come attacchi Sybil o abuso di smart contract difetti, possono impedire alle reti blockchain di funzionare normalmente, portando a ritardi, congestioni o conseguenze impreviste che si ripercuotono sull’intero ecosistema. Questi effetti evidenziano la necessità di forti controlli di sicurezza e di consapevolezza degli utenti nell’ecosistema crittografico per ridurre i rischi di affrontare attacchi di avvelenamento.

Correlato: Come inserire parole in un indirizzo Bitcoin? Ecco come funzionano gli indirizzi di vanità

Come evitare di affrontare gli attacchi di avvelenamento

Per proteggere le risorse digitali degli utenti e mantenere sicure le reti blockchain, è fondamentale evitare di affrontare attacchi avvelenanti nel mondo delle criptovalute. I seguenti modi possono aiutare a prevenire di essere un bersaglio di tali attacchi:

Utilizza indirizzi nuovi

Creando un nuovo indirizzo di portafoglio crittografico per ogni transazione, è possibile ridurre la possibilità che gli aggressori colleghino un indirizzo all'identità di una persona o alle transazioni passate. Ad esempio, è possibile ridurre gli attacchi di avvelenamento degli indirizzi utilizzando portafogli gerarchici deterministici (HD)., che creano nuovi indirizzi per ogni transazione e riducono la prevedibilità degli indirizzi.

L'utilizzo di un portafoglio HD aumenta la protezione dell'utente contro gli attacchi di avvelenamento degli indirizzi perché la rotazione automatica degli indirizzi del portafoglio rende più difficile per gli hacker reindirizzare i fondi.

Utilizza i portafogli hardware

Rispetto ai portafogli software, hardware wallet rappresentano un'alternativa più sicura. Riducono al minimo l'esposizione mantenendo le chiavi private offline.

Prestare attenzione quando si divulgano indirizzi pubblici

Le persone dovrebbero prestare attenzione quando divulgano i propri indirizzi crittografici nella sfera pubblica, in particolare sui siti di social media, e dovrebbero optare per l’utilizzo di pseudonimi.

Scegli portafogli affidabili

È importante utilizzare fornitori di portafogli noti per le loro funzionalità di sicurezza e aggiornamenti software regolari per proteggersi dall'avvelenamento degli indirizzi e da altri attacchi.

Aggiornamenti regolari

Per rimanere protetti dagli attacchi di avvelenamento degli indirizzi, è essenziale aggiornare il software del portafoglio in modo coerente con le più recenti correzioni di sicurezza.

Implementare la whitelist

Usa il whitelist per limitare le transazioni a fonti attendibili. Alcuni portafogli o servizi consentono agli utenti di autorizzare particolari indirizzi che possono inviare fondi ai loro portafogli.

Considera i portafogli multisig

I portafogli che richiedono più chiavi private per approvare una transazione sono noti come portafogli multifirma (multisig).. Questi portafogli possono fornire un ulteriore grado di protezione richiedendo più firme per approvare una transazione.

Utilizza strumenti di analisi blockchain

Per individuare comportamenti potenzialmente dannosi, le persone possono tracciare ed esaminare le transazioni in entrata utilizzando strumenti di analisi blockchain. Invio apparentemente banale, piccole quantità di criptovaluta (polvere) a numerosi indirizzi è una pratica comune nota come spolverare. Gli analisti possono individuare potenziali tentativi di avvelenamento esaminando questi modelli di commercio delle polveri.

Output delle transazioni non spesi (UTXO) con piccole quantità di criptovaluta sono spesso la conseguenza di transazioni di polvere. Gli analisti possono individuare indirizzi potenzialmente avvelenati individuando gli UTXO collegati alle transazioni Dust.

Segnala sospetti attacchi

Gli individui dovrebbero rispondere immediatamente in caso di sospetto attacco di avvelenamento da indirizzi contattando la società che fornisce il loro portafoglio crittografico attraverso i canali di supporto ufficiali e descrivendo dettagliatamente l'accaduto.

Inoltre, possono segnalare l'accaduto alle forze dell'ordine o alle autorità di regolamentazione competenti per ulteriori indagini e potenziali azioni legali se l'attacco ha comportato notevoli danni finanziari o intenti malevoli. Per ridurre i possibili rischi e salvaguardare gli interessi individuali e di gruppo nell’ecosistema delle criptovalute, è essenziale una segnalazione tempestiva.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Grafico Prime. Migliora il tuo gioco di trading con ChartPrime. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :È

- :non

- :Dove

- $ SU

- a

- capacità

- capace

- abuso

- accesso

- acquisire

- Action

- azioni

- attori

- presenti

- effettivamente

- aggiuntivo

- indirizzo

- indirizzi

- Vantaggio

- influenzare

- contro

- consentire

- anche

- alternativa

- tra

- importi

- an

- .

- Gli analisti

- ed

- applicazioni

- approvare

- SONO

- articolo

- AS

- chiedere

- Attività

- associato

- attacco

- attacchi

- attenzione

- Autorità

- autorizzazione

- Automatico

- evitare

- consapevolezza

- lontano

- BE

- perché

- prima

- essendo

- fra

- Bitcoin

- indirizzo bitcoin

- blockchain

- Analisi blockchain

- Rete blockchain

- Reti blockchain

- La tecnologia blockchain

- entrambi

- costruire

- Costruzione

- ma

- by

- Materiale

- svolta

- trasportare

- Causare

- cause

- cautela

- possibilità

- il cambiamento

- Modifiche

- cambiando

- canali

- Beneficenza

- strettamente

- codici

- Cointelegraph

- Uncommon

- Comunicazioni

- comunità

- Aziende

- azienda

- rispetto

- compromettendo

- Segui il codice di Condotta

- fiducia

- confusione

- congestione

- collegato

- Collegamento

- Consenso

- meccanismo di consenso

- Conseguenze

- notevole

- costantemente

- costante

- Consumatori

- contesto

- contratto

- contratti

- di controllo

- controlli

- creare

- Creazione

- creazione

- Azione Penale

- cruciale

- crypto

- Ecosistema crittografico

- spazio crypto

- Portafoglio Crypto

- cryptocurrencies

- criptovaluta

- ecosistema di criptovaluta

- Scambi di criptovaluta

- portafogli di criptovaluta

- crittografico

- cliente

- Fondi dei clienti

- DApp

- dati

- Rifiuta

- diminuita

- DeFi

- Laurea

- ritardi

- consegnare

- destinazione

- destinata

- Detailing

- devastante

- dispositivo

- DID

- difficile

- digitale

- Risorse digitali

- Divulgazione

- sproporzionato

- disturbare

- interruzioni

- distinto

- distribuito

- do

- donazione

- Donazioni

- Polvere

- ogni

- ecosistema

- effetto

- efficacia

- effetti

- sforzo

- sforzi

- o

- circondare

- applicazione

- Intero

- particolarmente

- essential

- Ethereum

- Evento

- di preciso

- esaminare

- esaminando

- esempio

- exchange

- Cambi Merce

- Esercitare

- esperienza

- Spiegare

- sfruttamento

- Esposizione

- falso

- Autunno

- falso

- Caratteristiche

- Cifre

- finanziare

- finanziario

- difetto

- difetti

- i seguenti

- Nel

- modulo

- fraudolenti

- frequentemente

- fresco

- da

- funzionamento

- fondi

- ulteriormente

- Guadagno

- guadagnato

- Generale

- genuino

- ottenere

- ottenere

- Dare

- Gruppo

- degli hacker

- hacker

- accadere

- Hardware

- nuocere

- dannoso

- Avere

- Aiuto

- Highlight

- storia

- Holdings

- Come

- Tutorial

- HTTPS

- idea

- identità

- Identità

- if

- abusivamente

- importante

- in

- inavvertitamente

- includere

- In arrivo

- Aumenta

- individuale

- influenza

- informazioni

- esempio

- interezza

- destinato

- intento

- interessi

- ai miglioramenti

- l'introduzione di

- indagine

- coinvolto

- IT

- Mettere a repentaglio

- jpg

- mantenere

- conservazione

- Tasti

- Genere

- conosciuto

- grandi

- Legge

- applicazione della legge

- principale

- Legale

- Azione legale

- piace

- LIMITE

- località

- ceppo

- accesso

- Guarda

- SEMBRA

- perdite

- fatto

- FA

- il malware

- Manipolazione

- Maggio..

- può essere

- meccanismo

- Media

- metodo

- metodi

- forza

- minore

- Ridurre la perdita dienergia con una

- modificare

- Monetario

- soldi

- Monitorare

- Scopri di più

- soprattutto

- multiplo

- Multisig

- Bisogno

- Rete

- Sicurezza di rete

- reti

- New

- Nuovi Arrivi

- nodi

- normale

- normalmente

- Avviso..

- numero

- numerose

- ottenere

- evento

- of

- ufficiale

- offline

- di frequente

- on

- una volta

- ONE

- quelli

- operativo

- operazione

- Operazioni

- or

- organizzazione

- Altro

- su

- ancora

- proprio

- particolare

- passato

- Cartamodello

- modelli

- Pagamento

- Persone

- phishing

- falso

- Frasi

- Fisico

- piano

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- PoS

- possibile

- forse

- potenziale

- potenzialmente

- pratica

- atleta

- prevenire

- un bagno

- Chiavi private

- procedure

- protegge

- protetta

- protezione

- protocolli

- fornire

- fornitori

- fornisce

- la percezione

- metti

- qr-code

- piuttosto

- di rose

- regno

- reindirizzare

- ridurre

- Ridotto

- riducendo

- di cui

- Basic

- normativo

- relazionato

- pertinente

- rapporto

- Reportistica

- rispettabile

- richiedere

- Rispondere

- colpevole

- riutilizzare

- rivelare

- destra

- rischi

- Rischioso

- instradamento

- stesso

- scansione

- schemi

- sicuro

- problemi di

- rischi per la sicurezza

- apparentemente

- inviare

- invio

- delicata

- sul serio

- servire

- Servizi

- alcuni

- dovrebbero

- firme

- significato

- significativamente

- Siti

- smart

- smart contract

- Smart Contract

- lisciare

- So

- Social

- Social Media

- Software

- alcuni

- Fonte

- fonti

- lo spazio

- Spot

- Stabilità

- soggiorno

- rubare

- strategie

- Strict

- forte

- sostanziale

- tale

- supporto

- SISTEMI DI TRATTAMENTO

- tattica

- Fai

- Target

- Tecnologia

- di

- che

- Il

- L’ORIGINE

- il mondo

- loro

- Li

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cosa

- questo

- Attraverso

- tempestivo

- a

- strumenti

- toccare

- pista

- commercio

- traffico

- delle transazioni

- Le transazioni

- trasferimento

- Trasferimento

- Affidati ad

- prova

- Digitare

- Tipi di

- non autorizzato

- per

- minare

- imprevisto

- unico

- Aggiornanento

- Aggiornamenti

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- VANITÀ

- varietà

- vittime

- vulnerabilità

- Portafoglio

- Portafogli

- modi

- Sito web

- siti web

- noto

- Che

- quando

- quale

- while

- whitelist

- OMS

- volere

- con

- entro

- senza

- parole

- mondo

- sarebbe

- zefiro