Tempo per leggere: 6 verbale

Nel mondo web3, i tentativi di phishing si presentano in una varietà di forme. Poiché la tecnologia è ancora in fase di sviluppo, possono sorgere nuovi tipi di attacchi. Alcuni attacchi, come l'ice phishing, sono specifici di Web3, mentre altri assomigliano ai più comuni attacchi di phishing delle credenziali su Web2.

Prima di sapere cos'è esattamente un attacco di phishing sul ghiaccio e come funziona, capiamo innanzitutto come vengono firmate le transazioni in Blockchain e cosa sono i Token Allowance.

Firmare una transazione

Possiamo connetterci ad applicazioni decentralizzate utilizzando portafogli come Metamask per eseguire azioni come prestare, prendere in prestito, acquistare NFT, ecc. Gli utenti malintenzionati stanno cercando di trarre vantaggio dal fatto che gli utenti devono firmare transazioni utilizzando il loro Metamask per eseguire questi atti.

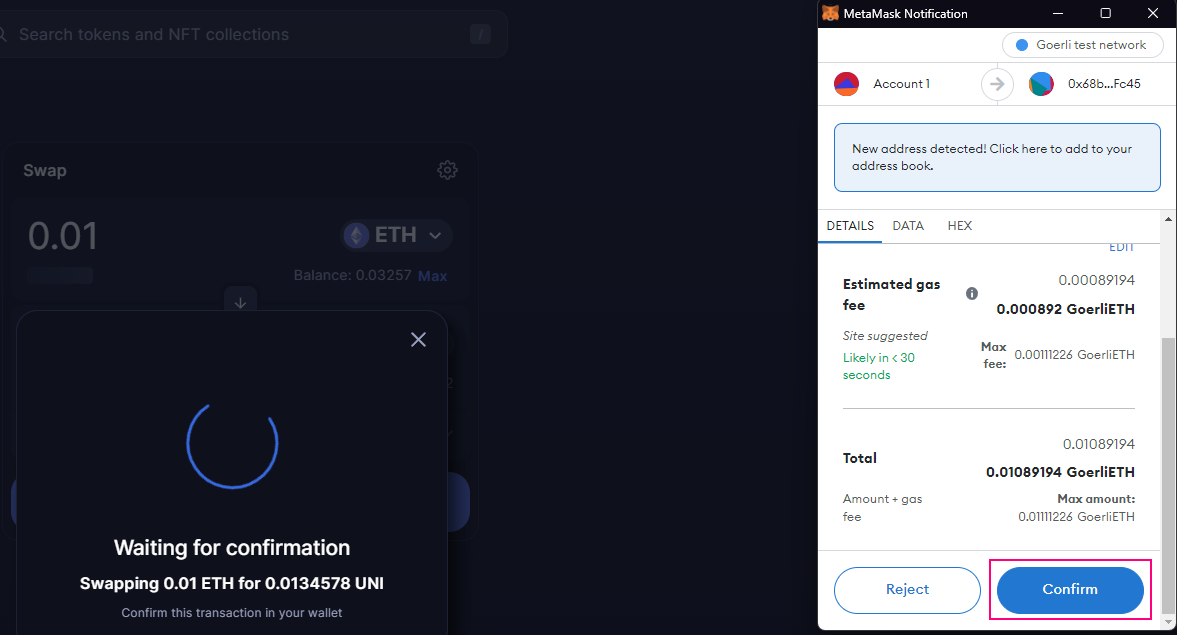

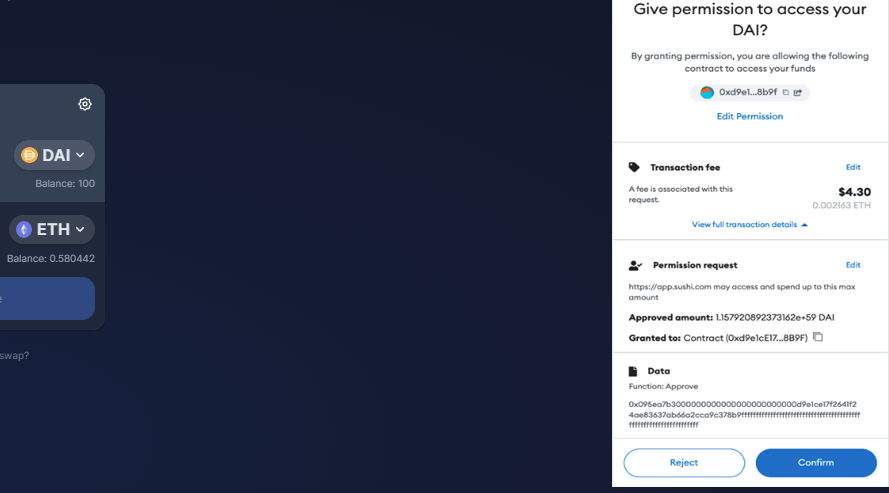

Apparirà il pop-up Metamask che chiederà all'utente se desidera confermare o annullare la transazione quando un'app deve eseguire un'operazione on-chain. Vedi l'immagine qui sotto.

Nell'esempio sopra, possiamo vedere che il metamask ci chiede conferma quando stiamo scambiando ETH con token UNI. La transazione verrà eseguita una volta confermata. Di conseguenza, potrebbe essere più difficile capire quali attività consentite in alcune transazioni, in particolare se permettiamo una serie di atti piuttosto che un'unica azione immediata. Gli aggressori cercano di sfruttare questa mancanza di chiarezza quando eseguono l'ice phishing.

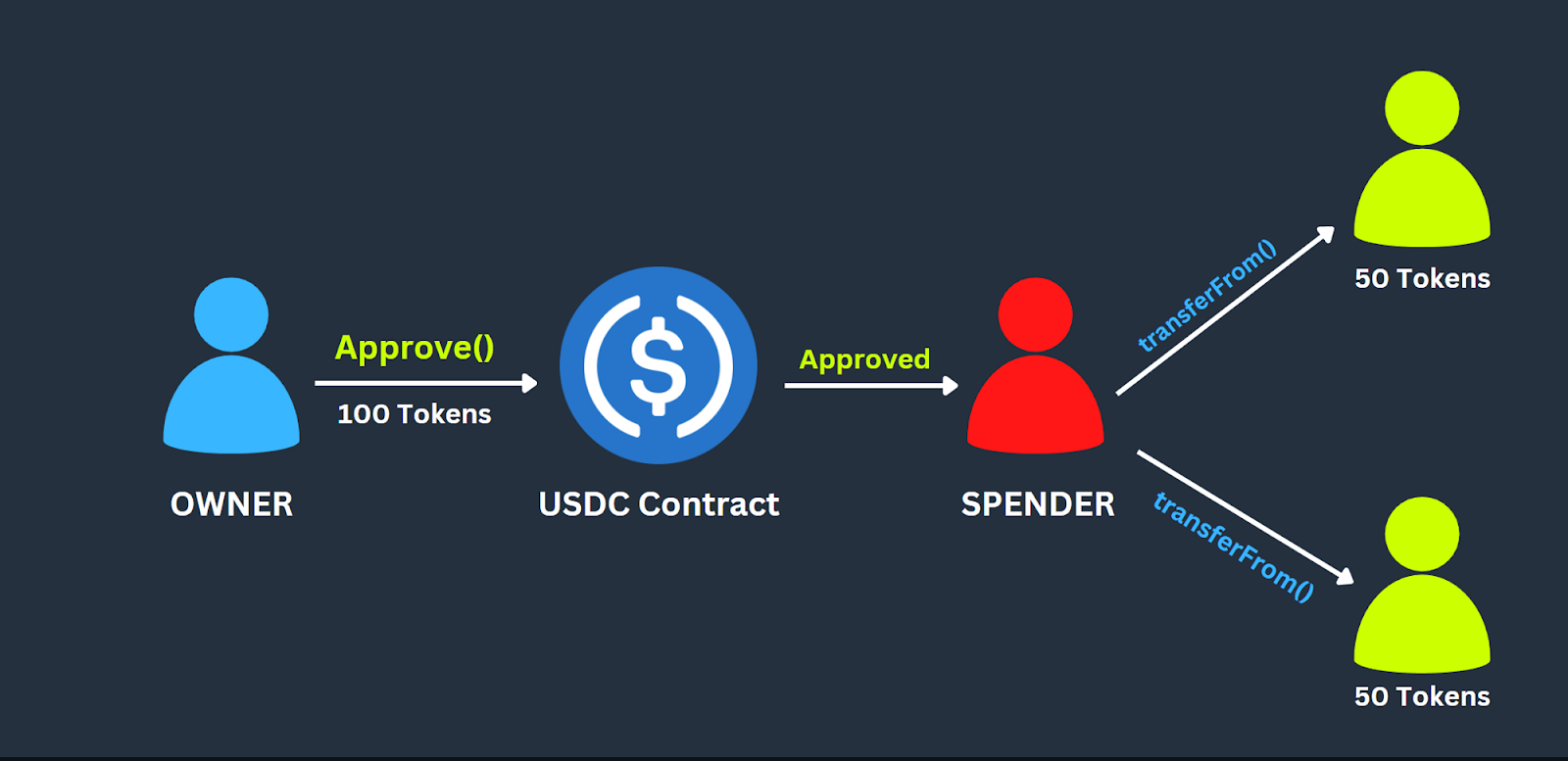

Indennità di gettone

Una transazione in cui un proprietario di token autorizza uno spender di token a spendere l'importo del token per conto del proprietario del token. Un proprietario può fornire un'indennità simbolica per token non fungibili e token fungibili. Il proprietario è l'account che possiede i token e concede l'indennità allo spender.

Cos'è l'Ice Phishing

In termini semplici, l'Ice Phishing consiste nell'indurre un utente a firmare una transazione dannosa in modo che l'attaccante possa ottenere il controllo delle risorse crittografiche.

Il metodo "ice phishing" non comporta il furto delle chiavi private di qualcun altro. Invece, richiede il tentativo di indurre un utente ad approvare una transazione che garantisce all'attaccante il controllo sui token dell'utente.

Le approvazioni sono un tipo frequente di transazione che consente le interazioni degli utenti con i protocolli DeFi. Ciò rende l'ice phishing una minaccia considerevole per gli investitori Web3 poiché l'interazione con i protocolli DeFi richiede di concedere l'autorizzazione per interagire.

Come funziona l'attacco?

L'attaccante esegue questo attacco in due passaggi:

1. Indurre la vittima a firmare Transazioni di approvazione:

Gli aggressori costruiscono siti Web fraudolenti che impersonano un DEX, come SushiSwap, o come pagina di aiuto per un prodotto crittografico.

L'attaccante di solito invia questi collegamenti dannosi a omaggi promozionali e "esclusive" NFT coniate, e-mail di phishing, tweet, discordie, ecc., spingendo le persone a saltare su questi siti Web dannosi creando un falso senso di urgenza e provocando FOMO (paura di perdere) tra gli utenti. Vedi l'esempio qui sotto:

I truffatori hanno successo quando possono indurre gli utenti a connettere i portafogli ai loro siti Web dannosi e manipolare gli utenti affinché firmino approvazioni per spendere le loro risorse.

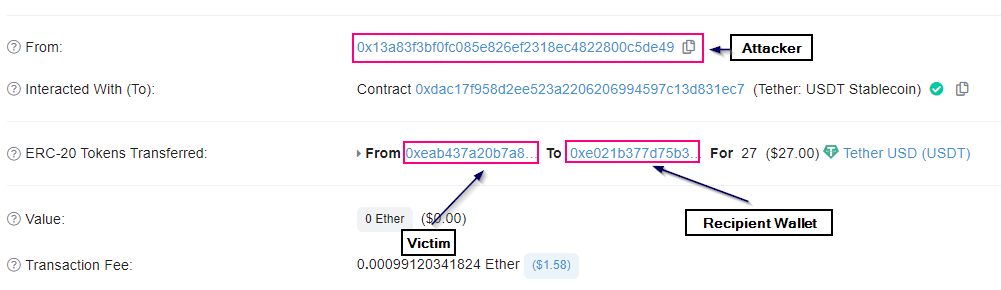

2. Rubare token dai portafogli degli utenti:

Non appena l'utente approva i token all'indirizzo dell'attaccante malintenzionato. L'attaccante chiama la funzione transferFrom e trasferisce tutti i token nel suo wallet. La truffa di solito coinvolge almeno due portafogli. Inizialmente il wallet Ice Phishing, a cui gli utenti avevano dato la loro approvazione, e successivamente il wallet Recipient, dove l'attaccante ha trasferito i token.

Caso di studio Badger DAO

Badger è un protocollo DeFi che consente di guadagnare interessi sui depositi. Il 2 dicembre 2021, BadgerDAO è stato oggetto di un attacco di ice phishing. La chiave API Cloudflare di Badger è stata compromessa, consentendo all'attaccante di impossessarsi dell'infrastruttura front-end.

L'attaccante è stato così in grado di iniettare script dannosi sul front-end. Ora, gli utenti hanno provato a connettersi a BadgerDAO, pensando di depositare token per ottenere un rendimento. Tuttavia, la transazione effettiva che hanno firmato ha concesso agli aggressori l'accesso completo alle loro risorse.

Gli aggressori hanno prelevato milioni dai conti delle vittime e hanno scelto specificamente individui con saldi più elevati da prendere di mira. Hanno cambiato il loro copione durante il giorno nel tentativo di non essere scoperti. Alla fine, BadgerDAO ha riconosciuto l'attacco e interrotto lo smart contract, ma gli sfruttatori avevano già rubato circa 121 milioni di dollari da 200 account.

Come proteggersi

Non fare clic sui collegamenti sospetti: Per evitare URL di phishing e abusi di dominio, utilizza solo l'URL verificato per accedere a dApp e servizi. L'URL del progetto è solitamente disponibile sul loro account Twitter verificato in caso di dubbio.

Verifica la transazione prima di firmare: È essenziale leggere i dettagli della transazione prima di firmarla in Metamask o in qualsiasi altro portafoglio per garantire che le azioni che intendi vengano eseguite.

Gestisci le tue risorse crittografiche attraverso più portafogli: Distribuisci le tue partecipazioni in criptovaluta, archiviando investimenti a lungo termine e preziosi NFT in celle frigorifere come portafogli hardware, mantenendo i fondi per transazioni regolari e dApp più attive in un portafoglio caldo diverso.

Rivedere periodicamente e revocare l'Indennità: rivedere e revocare periodicamente le quote è sempre una buona idea, soprattutto per i mercati NFT, ogni volta che non si utilizza attivamente un dapp. Ciò riduce al minimo la possibilità di perdere denaro a causa di exploit o attacchi e riduce l'impatto delle truffe di phishing. Puoi usare Revoca.contanti or Controllo di approvazione del token Etherscan per esso.

Aggiornati sulle truffe per evitarle: Tieni d'occhio le truffe e segnala qualsiasi comportamento insolito. La segnalazione di truffe aiuterà i professionisti della sicurezza e le forze dell'ordine a catturare i truffatori prima che causino troppi danni.

Conclusione

Gli attacchi di ice phishing e altre frodi di criptovaluta diventeranno probabilmente più diffusi man mano che il mercato delle criptovalute continua a crescere. L'attenzione e l'educazione sono le migliori precauzioni di sicurezza. Gli utenti dovrebbero essere consapevoli di come funzionano queste truffe in modo che possano prendere le precauzioni appropriate per mantenersi al sicuro. Vale sempre la pena dedicare un momento in più per confermare che l'URL con cui stai interagendo è stato convalidato sia on-chain che da una fonte affidabile.

FAQ

Cosa devo fare se sospetto un tentativo di ice phishing?

Controlla e revoca le tue approvazioni per eventuali indirizzi che potrebbero aver compromesso il tuo portafoglio. https://etherscan.io/tokenapprovalchecker. Inoltre, trasferisci tutti i tuoi fondi su altri portafogli.

Come posso proteggermi dall'ice phishing?

Per proteggersi dagli attacchi di ice phishing, è necessario prestare attenzione a e-mail, messaggi e telefonate non richiesti, anche se sembrano provenire da una fonte attendibile. Verifica la transazione prima di firmarla.

Come revocare le approvazioni per un indirizzo?

Puoi usare Revoca.contanti or Controllo di approvazione del token Etherscan per rimuovere le approvazioni per un indirizzo.

24 Visualizzazioni

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- capace

- sopra

- accesso

- Il mio account

- conti

- Action

- azioni

- attivo

- attivamente

- attività

- atti

- indirizzo

- indirizzi

- Vantaggio

- Tutti

- Consentire

- consente

- già

- sempre

- tra

- quantità

- ed

- api

- App

- apparire

- applicazioni

- opportuno

- approvazione

- in giro

- Attività

- attacco

- attacchi

- Tentativi

- attenzione

- disponibile

- saldi

- prima

- sotto

- blockchain

- Prestiti

- Bandi

- Custodie

- Contanti

- Causare

- cauto

- possibilità

- ha scelto

- chiarezza

- CloudFlare

- Celle frigorifere

- Venire

- Uncommon

- completamento di una

- Compromissione

- Confermare

- Connettiti

- Collegamento

- notevole

- costruire

- continua

- contratto

- di controllo

- coprire

- Creazione

- CREDENZIALI

- crypto

- Crypto Market

- crypto-assets

- criptovaluta

- DAO

- Dapp

- DApp

- giorno

- Dicembre

- decentrata

- Applicazioni decentralizzate

- DeFi

- PROTOCOLLO DEFI

- Protocolli DeFi

- depositi

- dettagli

- in via di sviluppo

- Dex

- diverso

- difficile

- distribuire

- dominio

- dubbio

- guadagnare

- Istruzione

- sforzo

- Di qualcun'altro

- applicazione

- garantire

- particolarmente

- essential

- eccetera

- ETH

- Etherscan

- Anche

- alla fine

- di preciso

- esempio

- eseguire

- esegue

- Sfruttare

- gesta

- extra

- occhio

- paura

- Nome

- FOMO

- forme

- truffatori

- fraudolenti

- frequente

- da

- anteriore

- Fine frontale

- function

- fondi

- fungibile

- Guadagno

- ottenere

- ottenere

- omaggi

- dato

- Go

- buono

- concedere

- concesso

- borse di studio

- Crescere

- Hardware

- hardware wallet

- Aiuto

- superiore

- Holdings

- HOT

- Portafoglio caldo

- Come

- Tutorial

- HTTPS

- ICE

- idea

- Immagine

- immediato

- Impact

- in

- individui

- Infrastruttura

- inizialmente

- invece

- interagire

- si interagisce

- interazioni

- interesse

- Investimenti

- Investitori

- coinvolgere

- IT

- saltare

- mantenere

- conservazione

- Le

- Tasti

- Conoscere

- Dipingere

- Legge

- applicazione della legge

- prestito

- Collegamento

- a lungo termine

- cerca

- a

- FA

- Rappresentanza

- mercati

- messaggi

- MetaMask

- metodo

- milione

- milioni

- mancante

- momento

- soldi

- Scopri di più

- multiplo

- New

- NFT

- Mercati NFT

- NFTs

- In catena

- ONE

- operare

- operazione

- Altro

- Altri

- proprietario

- possiede

- particolarmente

- Persone

- Eseguire

- autorizzazione

- phishing

- attacco di phishing

- attacchi di phishing

- phishing

- telefono

- telefonate

- Platone

- Platone Data Intelligence

- PlatoneDati

- pop-up

- atleta

- un bagno

- Chiavi private

- probabilmente

- Prodotto

- Scelto dai professionisti

- progetto

- promozionale

- protegge

- protocollo

- protocolli

- fornire

- acquisto

- spingendo

- quillhash

- Leggi

- riconosciuto

- riduce

- Basic

- affidabile

- rimanere

- rimozione

- rapporto

- Reportistica

- rispettabile

- richiede

- colpevole

- recensioni

- Aumento

- sicura

- Truffa

- truffe

- problemi di

- senso

- Serie

- Servizi

- dovrebbero

- segno

- firmato

- firma

- Un'espansione

- da

- singolo

- smart

- smart contract

- So

- alcuni

- Qualcuno

- Fonte

- specifico

- in particolare

- spendere

- Passi

- Ancora

- rubare

- conservazione

- avere successo

- tale

- scambio di sushi

- sospettoso

- Fai

- Target

- Tecnologia

- condizioni

- Il

- loro

- si

- Pensiero

- minaccia

- Attraverso

- per tutto

- tempo

- a

- token

- Tokens

- pure

- delle transazioni

- Le transazioni

- trasferimento

- trasferito

- trasferimenti

- vero

- tweet

- per

- capire

- UNI

- Unsolicited

- aggiornato

- urgenza

- URL

- us

- uso

- Utente

- utenti

- generalmente

- convalidato

- Prezioso

- varietà

- verificato

- verificare

- Vittima

- Portafoglio

- Portafogli

- Web2

- Web3

- mondo Web3

- siti web

- Che

- se

- quale

- while

- volere

- lavori

- mondo

- utile

- dare la precedenza

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro