Momento della lettura: 4 verbaleLa maggior parte delle persone è ormai a conoscenza del ransomware, sicuramente di quelli che leggono regolarmente la sezione del blog Comodo e pubblicazioni simili. Per coloro che non lo fanno, il ransomware è un attacco in base al quale l'attaccante crittografa tutti i file sul computer o sul server di una vittima, rendendoli completamente inutilizzabili. L'attaccante richiede quindi una commissione, un riscatto solitamente in Bitcoin, per decriptare i file. La bellezza dell'attacco dal punto di vista del criminale è che non c'è quasi mai una soluzione per la vittima una volta che la crittografia ha avuto luogo. Nessun antivirus, nessun aiuto da parte di esperti tecnici, nessuna forza di polizia e nessuna quantità di pianto potrà mai recuperare quei file per te. Devi avere la chiave di decrittazione o salutare i tuoi file.

Quando fissano il barilotto implacabile di questa pistola, molte vittime di alto profilo scoprono di non avere altra scelta che pagare la tassa. Hanno bisogno di quei file per continuare l'attività o per fornire i loro servizi alla società e non possono permettersi affatto tempi di inattività. Ospedali, dipartimenti governativi, enti di beneficenza, università, tribunali e uffici dei giornali sono solo alcuni esempi delle principali istituzioni che hanno ceduto e pagato il riscatto.

Il ransomware viene solitamente diffuso in formato modulo di un programma cavallo di Troia. Questi sono programmi che ti inducono a pensare che siano un programma normale quando li installi, ma in realtà sono un file eseguibile dannoso che crittografa le tue unità. Ogni ransomware ha il proprio modo unico di infettare il computer bersaglio e ciascuno utilizza diversi livelli di offuscamento per evitare il rilevamento. Questo blog è un'immersione profonda di uno dei principali ingegneri di Comodo nel funzionamento interno di uno di questi pezzi ransomware – WONSIS.

Cos'è il ransomware WONSYS?

Wonsys è un ceppo di malware che viene offuscato dal software di crittografia o racchiuso in un file come UPX, ASPROTECT o VMPROTECT. L'eseguibile vero e proprio, wonsys.exe, è sepolto all'interno di un altro programma, apparentemente innocente, quindi è uno di quei trojan di cui abbiamo parlato prima. Questo è un metodo comune utilizzato da un criminale per evitare di essere scoperto antivirus quando creo i miei prodotti.

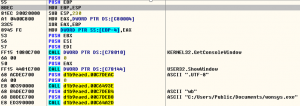

Il malware si rilascia sul computer di destinazione e viene eseguito utilizzando l'API SHELL32, ShellExecuteW:

Una volta eseguito dall'utente, il ransomware crea una chiave "RunOnce" nel registro:

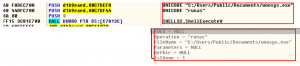

Conta anche tutte le unità sul computer di destinazione in modo da poterle crittografare tutte:

Wonsys crea quindi una "lista di uccisioni" di processi che è necessario chiudere. Questi sono programmi che, se lasciati in esecuzione, potrebbero potenzialmente impedire a Wonsys di infettare l'intero sistema. In particolare, sono programmi come Word, PowerPoint, Blocco note, Thunderbird che possono "bloccare" i file e quindi prevenirne la crittografia. Dopo aver chiuso questi programmi, Wonsys elimina anche la copia shadow dei file in modo che l'utente non possa ripristinarli:

La finestra del prompt dei comandi viene aperta tramite COMSPEC nella cartella system32 con privilegi di amministratore:![]()

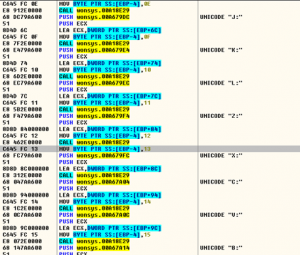

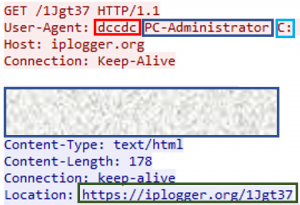

L'attaccante raccoglie anche la data, il formato dell'ora, il nome del sistema e le informazioni sulla locale usando le funzioni API e esegue il ping del sito iplogger.org, raccogliendo così informazioni dettagliate sulla macchina.

Wonsys ora ha tutte le informazioni di cui ha bisogno. Lo screenshot seguente mostra che "dccdc" è l'estensione che aggiungerà a tutti i nomi dei file dopo la crittografia, "PC-Administrator" è il nome del computer e l'unità "C:" è l'unità che infetterà:

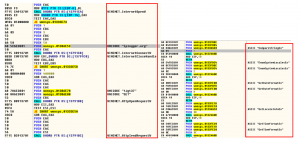

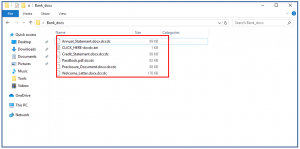

Infine, il WONSYS ransomware scatena il suo carico utile, crittografando tutti i file sulla macchina. Tutti i file vengono lasciati con l'estensione ".dccdc" a parte un unico file non crittografato che l'utente può aprire: "CLICK_HERE-dccdc.txt":

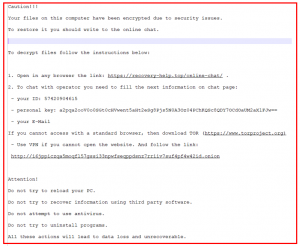

Questo file .txt è come l'attaccante dice alla vittima cosa fare dopo. A ogni macchina infetta viene assegnato il proprio ID e chiave personale. La nota indica all'utente di visitare una pagina Web in cui avranno bisogno di queste informazioni per accedere a un servizio di chat:

La nota tenta di creare l'impressione che la chat sia un servizio amichevole con un operatore gentile che li aiuterà a recuperare i propri file. In realtà, la chat è dove l'hacker richiede il suo pagamento in Bitcoin oppure i file della vittima vengono persi per sempre.

Scansione malware per siti Web

Software di protezione da ransomware

Il post WONSYS – Anatomia di un attacco ransomware apparve prima Notizie Comodo e informazioni sulla sicurezza di Internet.

- a

- Tutti

- quantità

- .

- anatomia

- Un altro

- antivirus

- a parte

- api

- Bellezza ed estetica

- sotto

- Bitcoin

- Bloccare

- Blog

- affari

- scegliere

- chiusura

- Raccolta

- Uncommon

- completamente

- computer

- continua

- potuto

- Corti

- creare

- crea

- Azione Penale

- Pianto

- deep

- richieste

- dettagliati

- rivelazione

- Dsiplay

- giù

- i tempi di inattività

- guidare

- ogni

- crittografia

- Ingegneri

- Esempi

- esperti

- Nome

- per sempre

- formato

- da

- funzioni

- Enti Pubblici

- degli hacker

- Aiuto

- cavallo

- ospedali

- Come

- HTTPS

- info

- informazioni

- install

- istituzioni

- Internet

- Internet Security

- IT

- stessa

- Le

- principale

- livelli

- macchina

- maggiore

- Fare

- il malware

- menzionato

- esigenze

- notizie

- GENERAZIONE

- normale

- uffici

- aprire

- operatore

- proprio

- imballato

- pagato

- Paga le

- Pagamento

- Persone

- cronologia

- pezzo

- punto

- Punto di vista

- Polizia

- i processi

- Prodotti

- Programma

- Programmi

- protezione

- fornire

- pubblicazioni

- Ransom

- ransomware

- Attacco ransomware

- Realtà

- Recuperare

- Correre

- running

- problemi di

- servizio

- Servizi

- alcuni

- Shadow

- simile

- singolo

- site

- So

- Società

- Software

- soluzione

- in particolare

- diffondere

- sistema

- Target

- Consulenza

- dice

- I

- Pensiero

- Attraverso

- tempo

- Trojan

- unico

- Università

- generalmente

- vittime

- Visualizza

- sito web

- Che

- OMS

- Trasferimento da aeroporto a Sharm