L'autenticazione delle impronte digitali è una comoda alternativa alle password e ai codici PIN. Chi vuole passare il tempo a digitare una lunga serie di numeri, lettere e caratteri quando sarà sufficiente un semplice tocco?

Sfortunatamente, questa comodità ha un costo. Perché, a differenza di una normale password, lasci la tua impronta digitale sulle porte dei taxi, sugli schermi dell'iPhone e sui bicchieri di vino del tuo ristorante locale.

In questo articolo, il team di Kraken Security Labs dimostra quanto sia facile per gli attori malintenzionati aggirare il tuo metodo di accesso preferito.

Rubare l'impronta digitale

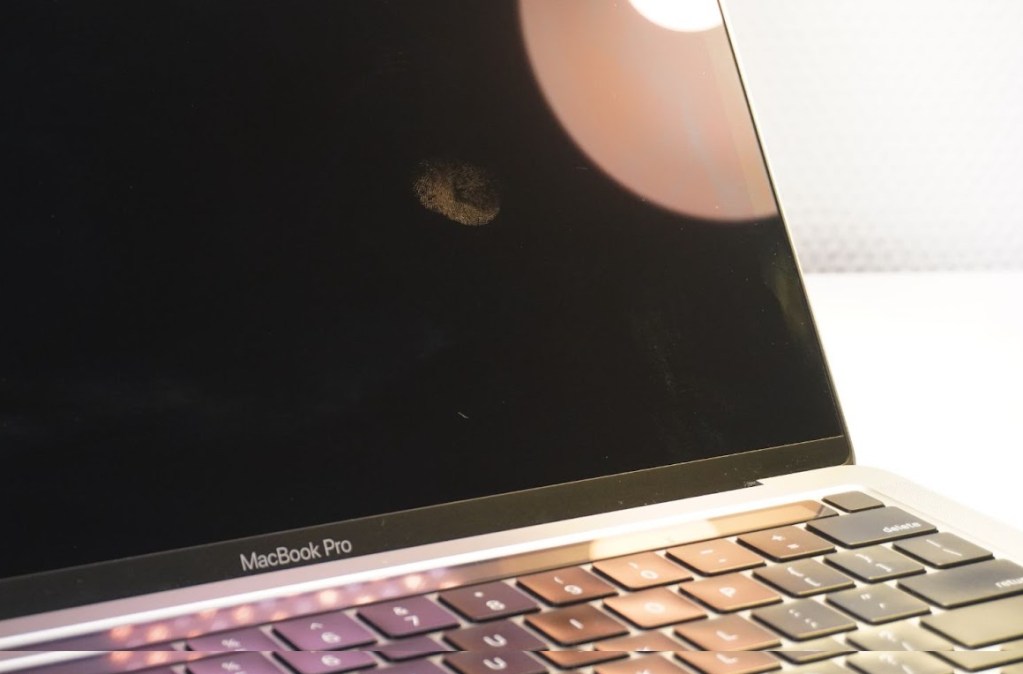

Per compromettere il tuo dispositivo o account, non abbiamo nemmeno bisogno dell'accesso diretto alla tua impronta digitale. Andrà bene una foto di una superficie che hai toccato (da un tavolo della biblioteca locale all'attrezzatura della palestra più vicina).

Una foto dell'impronta digitale di una vittima sullo schermo del computer.

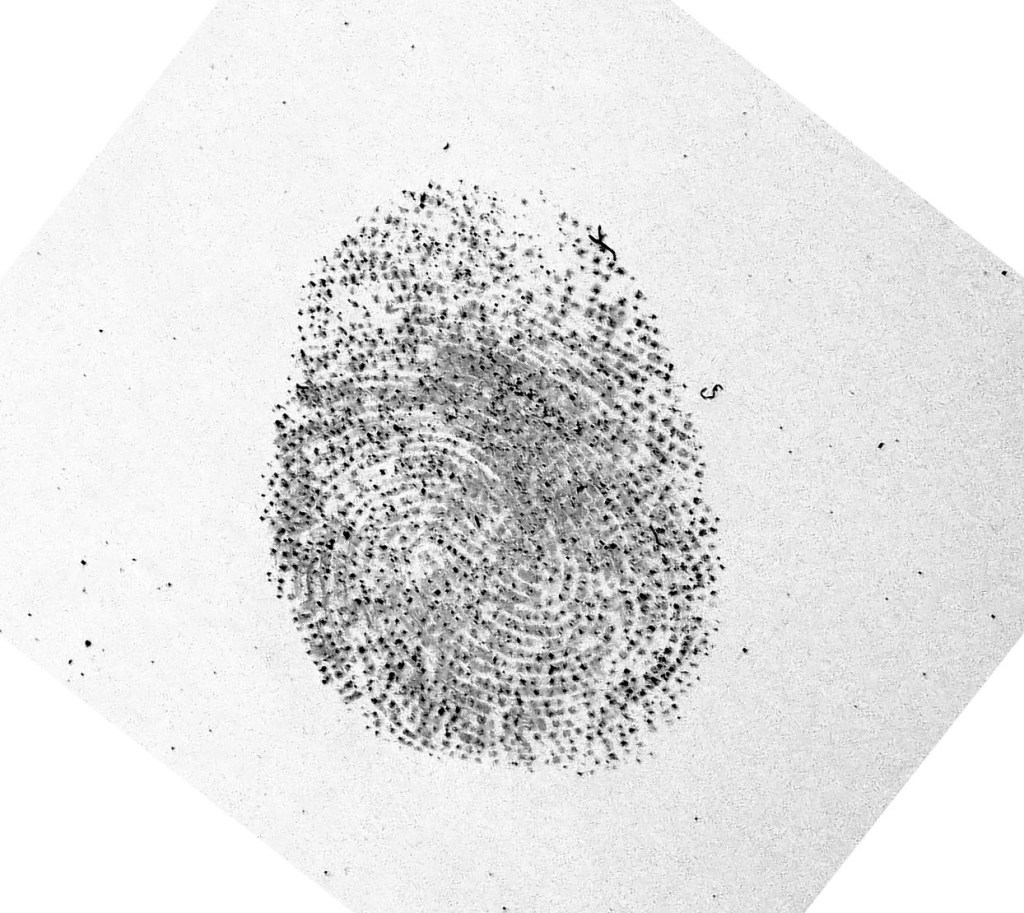

Con questa foto a nostra disposizione, un'ora in Photoshop produce un discreto negativo:

Il negativo dell'impronta della foto precedente.

Successivamente, stamperemo l'immagine su un foglio di acetato con una stampante laser: il toner crea una struttura 3D dell'impronta digitale sul foglio.

La lastra in acetato con la nostra fresca stampa.

Per il nostro passaggio finale, aggiungiamo della colla per legno sopra la stampa per dare vita a un'impronta digitale falsa che possiamo usare su uno scanner.

Costruire l'impronta digitale sintetica.

Lanciare l'attacco

Con l'impronta digitale in mano, tutto ciò che dobbiamo fare è posizionarla sullo scanner.

La nostra impronta digitale che funziona su un MacBook Pro.

Siamo stati in grado di eseguire questo noto attacco sulla maggior parte dei dispositivi che il nostro team aveva a disposizione per i test. Se questo fosse stato un vero attacco, avremmo avuto accesso a una vasta gamma di informazioni sensibili.

Proteggersi dall'attacco

Un'impronta digitale non dovrebbe essere considerata un'alternativa sicura a una password complessa. In questo modo le tue informazioni - e, potenzialmente, i tuoi criptoasset - sono vulnerabili anche agli aggressori più non sofisticati.

Dovrebbe essere chiaro ormai che, sebbene la tua impronta digitale sia unica per te, può ancora essere sfruttata con relativa facilità. Nella migliore delle ipotesi, dovresti considerare di utilizzarlo solo come autenticazione a secondo fattore (2FA).

Vuoi migliorare la tua igiene della sicurezza? Assicurati di controllare il nostro Guide del Centro di supporto per altri suggerimenti su come evitare le comuni insidie della sicurezza.

Fonte: https://blog.kraken.com/post/11905/your-fingerprint-can-be-hacked-for-5-heres-how/

- 2FA

- 3d

- accesso

- Il mio account

- Tutti

- articolo

- Autenticazione

- MIGLIORE

- Uncommon

- contenuto

- dispositivi

- usate

- falso

- impronta

- fresco

- palestra

- Come

- HTTPS

- Immagine

- informazioni

- iPhone

- IT

- Kraken

- Labs

- Biblioteca

- locale

- Maggioranza

- numeri

- Altro

- Password

- Le password

- Pro

- gamma

- al Deck ristorante

- allo

- problemi di

- Un'espansione

- So

- spendere

- superficie

- Rubinetto

- Testing

- tempo

- suggerimenti

- top

- Vulnerabile

- OMS

- youtube