Truffe

Ecco come i criminali informatici prendono di mira le criptovalute e come puoi mantenere al sicuro i tuoi bitcoin o altre criptovalute

Aprile 15 2024

· XNUMX€

,

6 minuto. leggere

Bitcoin è in lacrime. La valuta digitale più grande del mondo per capitalizzazione di mercato ha superato il suo precedente valore record di quasi 69,000 dollari all'inizio di marzo. Nevica vale una stima $ 1.3 trilioni. Tuttavia, il valore fluttuante della criptovaluta non corrisponde necessariamente al livello di attività della criminalità informatica che possiamo osservare. Infatti, le minacce crittografiche sono prosperate per anni.

In questo momento, il mondo delle criptovalute si sta preparando per il dimezzamento dei bitcoin previsto alla fine di questo mese. Questi eventi attirano non solo l'attenzione dei media e l'interesse del pubblico per le criptovalute, ma attirano anche attori malintenzionati che cercano di sfruttare l'hype che li circonda per lanciare truffe di phishing o schemi di investimento fraudolenti contro individui ignari.

Diamo un'occhiata a cosa devi sapere e fare per mantenere la tua valuta digitale al sicuro.

Il rischio legato alle criptovalute assume varie forme

Possedere criptovalute può essere interessante per molti, per il suo (pseudo)anonimato, i bassi costi di transazione e come opzione di investimento alternativa. Ma lo spazio crittografico è anche una sorta di selvaggio West non regolamentato. Gli autori delle minacce sono preparati e pronti a sfruttare spietatamente qualsiasi utente privo di competenze digitali, tramite truffe e malware sofisticati. In alcuni casi, potrebbero aggirarti del tutto e attaccare gli scambi di criptovalute e altre terze parti.

Possiamo dividere le principali minacce in tre tipologie: malware, truffe e violazioni di terze parti.

1. Malware e app dannose

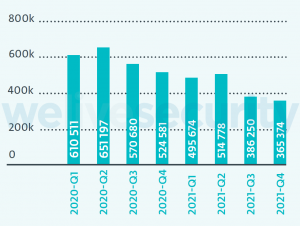

Secondo l'indagine, i rilevamenti di malware specificamente progettati per rubare criptovaluta dai portafogli degli utenti (criptostealer) sono aumentati del 68% dal primo al secondo semestre del 1. ultimo rapporto sulle minacce ESET. Uno dei più popolari è Lumma Stealer, alias LummaC2 Stealer, che prende di mira portafogli digitali, credenziali utente e persino estensioni del browser con autenticazione a due fattori (2FA). Inoltre estrae informazioni dalle macchine compromesse. I rilevamenti di questo particolare cryptostealer, fornito come servizio ai criminali informatici, sono triplicati tra il primo e il secondo semestre del 1.

Altre minacce malware per il furto di criptovalute includono:

- Drenatori di criptovalute: un tipo di malware progettato per identificare il valore delle risorse nei tuoi portafogli, utilizzare contratti intelligenti dannosi per sottrarre rapidamente fondi e quindi utilizzare mixer o trasferimenti multipli per nascondere le sue tracce. Una variante, MS Drainer, ha rubato un stimato $ 59 milioni per un periodo di nove mesi

- I comuni info-stealer come RedLine Stealer, Agent Tesla e Racoon Stealer hanno tutti capacità di cryptostealing

- I trojan ClipBanker, un altro tipo di ladro di informazioni generico, esfiltrano anche gli indirizzi degli account dei portafogli di criptovalute

- Il malware per il furto di criptovalute viene spesso trovato nascosto in app false. Recentemente, ad esempio, I ricercatori ESET hanno scoperto decine di varianti di malware ClipBanker nelle app WhatsApp e Telegram con trojan progettate per rubare gli indirizzi dei portafogli crittografici inviati dagli utenti nei loro messaggi di chat

- malware botnet come Amadey, Danabot e LaplasBanker può anche contenere funzionalità per rubare informazioni sul portafoglio crittografico

2. Truffe e ingegneria sociale

A volte i malintenzionati rinunciano del tutto al malware e/o lo combinano con attacchi attentamente studiati e progettati per sfruttare la nostra credulità. Fai attenzione al seguente comune truffe contro la criptovaluta:

- Tecniche di phishing sono spesso abituati indurre le vittime a fare clic su collegamenti dannosi progettato per rubare informazioni/fondi del portafoglio crittografico. Nel caso dei drenatori di criptovalute, il primo contatto è spesso la pubblicità su account di social media falsificati per sembrare account legittimi di alto profilo. Gli utenti vengono quindi indirizzati a un sito Web di phishing falsificato per sembrare una vera piattaforma di distribuzione di token e quindi viene loro chiesto di collegare i propri portafogli al sito. Alla vittima verrà quindi presentata una transazione (dannosa) da firmare, che prosciugherà automaticamente i fondi del suo portafoglio. Vittime ha perso $ 47 milioni a febbraio da questo tipo di truffa.

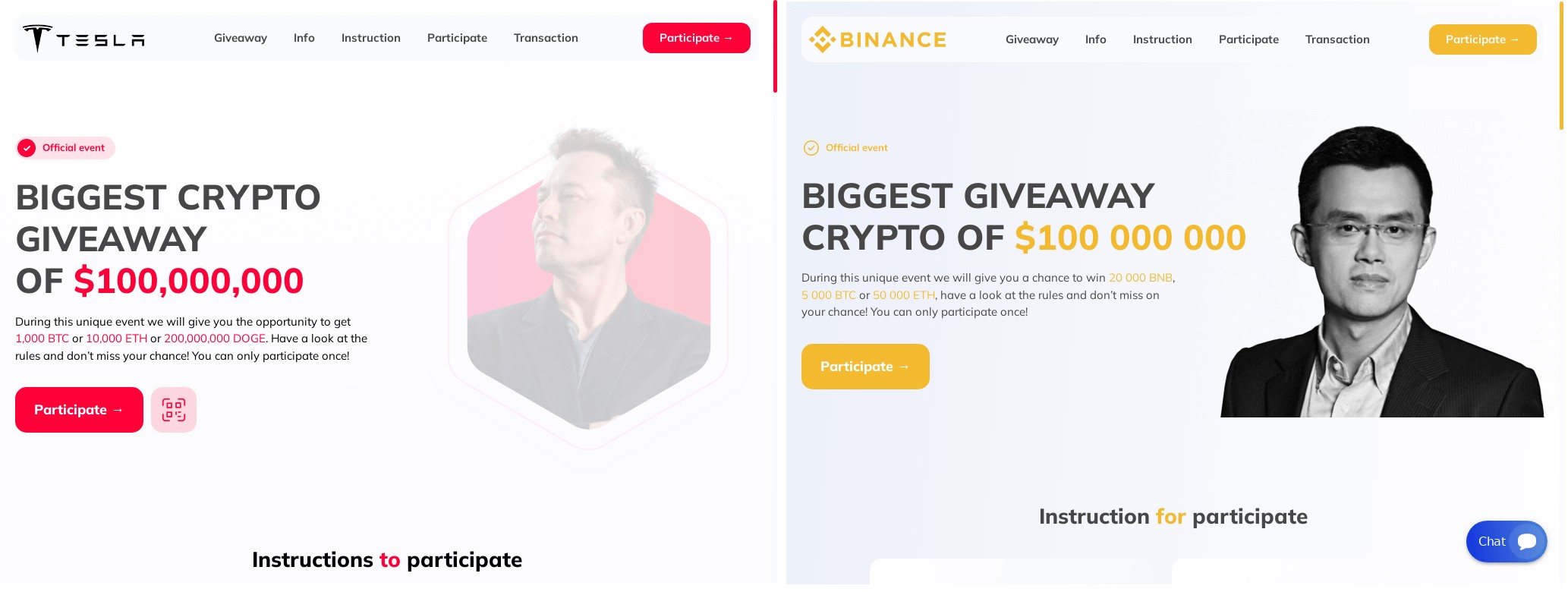

- imitazione di celebrità è un trucco comune per i truffatori. Creeranno un account di social media fittizio e impersonare personaggi popolari piace Elon Musk per lanciare falsi omaggi di criptovalute o pubblicizzare false opportunità di investimento. Questi account conterranno collegamenti dannosi e/o richiederanno depositi crittografici definitivi alle vittime.

- Frode romantica l'anno scorso hanno fatto truffatori per oltre 652 milioni di dollari, secondo il FBI. Truffatori costruire un rapporto con le loro vittime sui siti di incontri e poi inventare una storia, chiedendo loro dei fondi, possibilmente tramite criptovalute difficili da rintracciare.

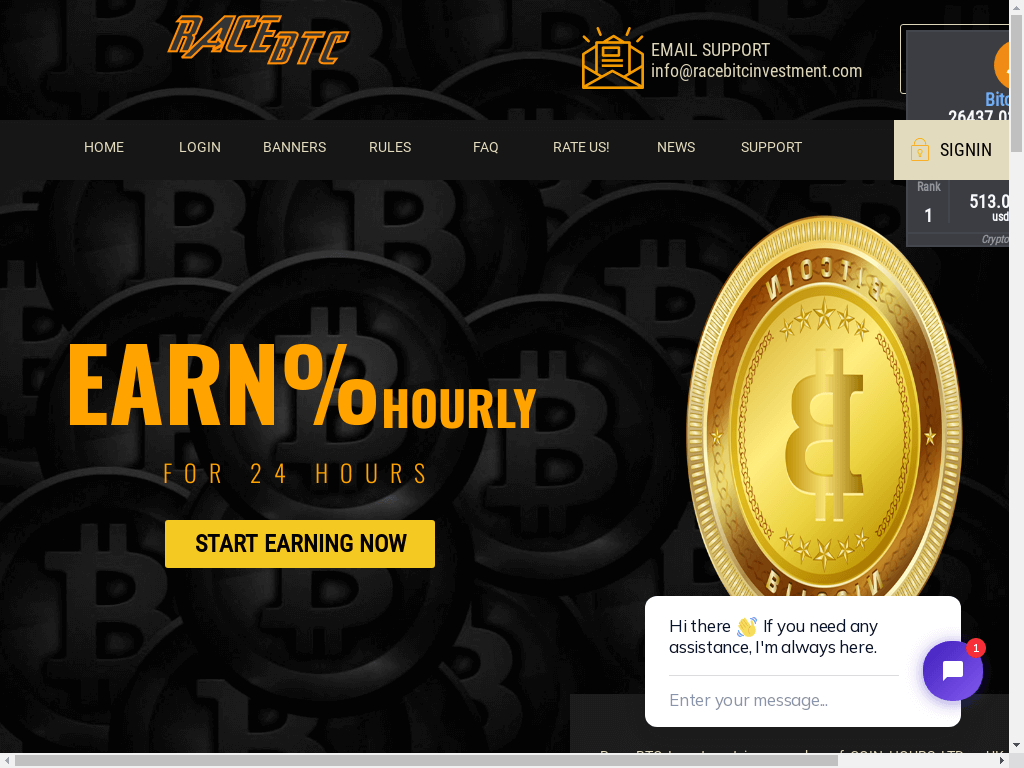

- Truffe sugli investimenti sono la tipologia di crimine informatico con i maggiori incassi in assoluto, con un fatturato di criminali pari a oltre 4.5 miliardi di dollari nel 2023, secondo l'FBI. E-mail non richieste o annunci sui social media attirano le vittime con la promessa di grandi ritorni sui loro investimenti in criptovalute. Di solito si collegano a un'app o un sito Web di investimento dall'aspetto legittimo. Tuttavia, è tutto falso e i tuoi soldi non verranno mai investiti.

- Macellazione del maiale è un combinazione di romanticismo e frode sugli investimenti. Le vittime vengono indotte in un falso senso di sicurezza dai truffatori che incontrano sui siti di incontri, che poi cercano di convincerle a investire in schemi crittografici fittizi. Alcuni potrebbero addirittura fingere che l'utente stia guadagnando denaro con il proprio "investimento", finché non tentano di prelevare i fondi. IL Sequestrato il Dipartimento di Giustizia americano oltre 112 milioni di dollari da parte degli operatori della macellazione di suini in un colpo solo lo scorso anno.

- Pompa e scarica Gli schemi funzionano quando i truffatori investono e poi promuovono pesantemente un token/azione al fine di far salire il prezzo, prima di venderlo con profitto e lasciare agli investitori reali beni quasi senza valore. Manipolatori del mercato di questo tipo potrebbe aver fatto oltre 240 milioni di dollari lo scorso anno gonfiando artificialmente il valore dei token Ethereum.

3. Hack di terze parti

Pensi che la tua criptovaluta sia al sicuro in un exchange o in un'altra organizzazione di terze parti legittima? Pensa di nuovo. I gruppi di criminalità informatica e persino gli stati nazionali prendono di mira tali entità con crescente frequenza e successo. Gli hacker nordcoreani lo sono stimato dall’ONU di aver rubato almeno 3 miliardi di dollari in criptovalute dal 2017, di cui 750 milioni solo lo scorso anno. La mancanza di supervisione normativa rende difficile ritenere responsabili gli scambi di criptovalute in caso di violazione grave, mentre la natura decentralizzata della valuta digitale rende difficile il recupero dei fondi.

Non sono solo gli scambi che potrebbero essere presi di mira. Credenziali rubate alla società di gestione password LastPass nel 2022 potrebbe essere stato utilizzato rubare fino a 35 milioni di dollari a clienti attenti alla sicurezza.

Difesa cripto 101

Fortunatamente, nel mondo delle criptovalute si applicano ancora le migliori pratiche di sicurezza. Considera quanto segue per tenere le tue risorse virtuali sotto chiave.

- Scarica solo app da app store ufficiali e non scaricare mai software piratato

- Assicurati che sul tuo dispositivo sia caricato un software anti-malware fornito da un fornitore affidabile

- Utilizza un gestore di password per password lunghe e univoche su tutti gli account

- Utilizza 2FA per il tuo portafoglio e dispositivo

- Sii scettico: non fare clic sui collegamenti negli allegati non richiesti o negli annunci/post sui social media, anche se sembrano provenire da fonti legittime

- Conserva la tua criptovaluta in un "portafoglio freddo" (ovvero non connesso a Internet) come Trezor, poiché questo lo isolerà dalle minacce online

- Fai sempre le tue ricerche prima di effettuare qualsiasi investimento in criptovalute

- Mantieni sempre aggiornati dispositivi e software

- Evita di accedere al Wi-Fi pubblico senza a rete privata virtuale (VPN)

- Non inviare mai criptovalute a sconosciuti, anche se li hai "incontrati" online

- Prima di scegliere uno scambio, fai qualche ricerca per verificare le loro credenziali di sicurezza

- Separa il tuo trading di criptovalute dai tuoi dispositivi e account personali e di lavoro. Ciò significa utilizzare un indirizzo email dedicato per il tuo portafoglio

- Non vantarti online delle dimensioni del tuo portafoglio/portafoglio crittografico

Ovviamente i criminali informatici hanno notato il fascino diffuso per le criptovalute e il loro sconcertante aumento di valore. Dopotutto, tendono a gravitare verso opportunità in cui sono coinvolti guadagni finanziari significativi. Pertanto, è fondamentale che tu rimanga attento e prenda altre precauzioni per assicurarti che le tue criptovalute rimangano fuori dalle grinfie dei criminali informatici.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/scams/bitcoin-scams-hacks-heists-protect-yourself/

- :È

- :non

- :Dove

- $ SU

- 000

- 1

- 2017

- 2022

- 2023

- 2FA

- 33

- a

- Chi siamo

- Secondo

- Il mio account

- responsabile

- conti

- attività

- attori

- indirizzo

- indirizzi

- Ads - Annunci

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- Agente

- aka

- Tutti

- da solo

- anche

- alternativa

- del tutto

- an

- ed

- Un altro

- in qualsiasi

- App

- apparire

- APPLICA

- applicazioni

- aprile

- SONO

- AS

- chiedendo

- Attività

- At

- attacchi

- attenzione

- attrarre

- attraente

- Autenticazione

- automaticamente

- evitare

- Vasca

- BE

- stato

- prima

- MIGLIORE

- fra

- Bitcoin

- Bitcoin dimezzando

- Truffe di Bitcoin

- violazione

- violazioni

- del browser

- ma

- by

- aggirare

- Materiale

- berretto

- capitalizzare

- attentamente

- Custodie

- casi

- Categoria

- chainalysis

- impegnativo

- chiacchierare

- dai un'occhiata

- la scelta

- clicca

- CO

- combinare

- Uncommon

- Compromissione

- Connettiti

- collegato

- Prendere in considerazione

- contatti

- contenere

- contratti

- Costi

- potuto

- artigianale

- creare

- Credenziali

- cruciale

- crypto

- Scambi crittografici

- spazio crypto

- crypto trading

- Portafoglio Crypto

- cryptocurrencies

- criptovaluta

- Portafoglio di criptovaluta

- Criptofurto

- Valuta

- Clienti

- cybercrime

- i criminali informatici

- Incontri

- decentrata

- dedicato

- Difesa

- consegnato

- Shirts Department

- Dipartimento di Giustizia

- depositi

- progettato

- dispositivo

- dispositivi

- difficile

- digitale

- moneta digitale

- portafogli digitali

- indirizzato

- distribuzione

- dividere

- do

- non

- Dont

- scaricare

- decine

- scolare

- guidare

- dovuto

- Presto

- entità

- Ethereum

- Token Ethereum

- Anche

- Evento

- eventi

- esempio

- Esempi

- exchange

- Cambi Merce

- Sfruttare

- estensioni

- fatto

- falso

- app false

- falso

- fbi

- Febbraio

- figura

- finanziario

- Impresa

- Nome

- primo contatto

- i seguenti

- Nel

- essere trovato

- frode

- truffatori

- fraudolenti

- Frequenza

- frequentemente

- da

- funzionalità

- fondi

- Guadagni

- gioco

- Generale

- genuino

- omaggi

- Go

- Gruppo

- hacker

- hack

- Halving

- Avere

- pesantemente

- nascosto

- nascondere

- alto profilo

- incassi più alti

- tenere

- Come

- Tutorial

- Tuttavia

- HTTPS

- Montatura

- identificare

- if

- Immagine

- in

- includere

- Compreso

- crescente

- individui

- gonfiaggio

- informazioni

- interesse

- Internet

- ai miglioramenti

- Investire

- investito

- investimento

- opportunità di investimento

- Investitori

- coinvolto

- IT

- SUO

- stessa

- jpeg

- jpg

- ad appena

- giustizia

- mantenere

- Le

- Genere

- Sapere

- Coreano

- Dipingere

- carente

- maggiore

- Cognome

- L'anno scorso

- LastPass

- dopo

- lanciare

- meno

- partenza

- legittimo

- Livello

- piace

- LINK

- Collegamento

- bloccare

- registrazione

- Lunghi

- Guarda

- una

- Basso

- macchine

- Principale

- make

- FA

- Fare

- maligno

- il malware

- direttore

- molti

- Marzo

- Rappresentanza

- Market Cap

- max-width

- Maggio..

- si intende

- Media

- Soddisfare

- forza

- verbale

- MISCELATORI

- soldi

- Mese

- maggior parte

- Più popolare

- MS

- molti

- multiplo

- nazione

- Natura

- quasi

- necessariamente

- Bisogno

- mai

- Nord

- hacker nordcoreani

- Avviso..

- adesso

- osservare

- of

- MENO

- ufficiale

- di frequente

- on

- ONE

- online

- esclusivamente

- Operatori

- Opportunità

- Opzione

- or

- minimo

- organizzazione

- Altro

- nostro

- su

- a titolo definitivo

- ancora

- svista

- particolare

- parti

- Passato

- Password

- gestore di password

- Le password

- cronologia

- PHIL

- phishing

- phishing

- sito Web di phishing

- Macellazione del maiale

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- gioca per guadagnare

- Popolare

- forse

- pratica

- presentata

- precedente

- prezzo

- un bagno

- Profitto

- PROMETTIAMO

- promuoverlo

- la percezione

- rapidamente

- procione

- pronto

- recentemente

- record

- recupero

- normativo

- supervisione normativa

- rapporto

- richiesta

- riparazioni

- ricercatori

- problemi

- Aumento

- Rischio

- romanticismo

- norme

- s

- sicura

- esperto

- Truffa

- Truffatori

- truffe

- schemi

- problemi di

- cerca

- Vendita

- inviare

- senso

- inviato

- grave

- servizio

- affilato

- segno

- significativa

- da

- site

- Siti

- Taglia

- scettico

- smart

- Smart Contract

- Social

- Social Media

- Software

- alcuni

- qualcosa

- sofisticato

- Fonte

- lo spazio

- in particolare

- barcollante

- stati

- soggiorno

- soggiorni

- rubare

- Ancora

- stola

- rubare

- negozi

- Storia

- il successo

- tale

- sicuro

- salito

- Circostante

- Fai

- preso

- Target

- mirata

- mira

- obiettivi

- Telegram

- Tendono

- Tesla

- che

- I

- il mondo

- loro

- Li

- poi

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- think

- Terza

- terzi

- di parti terze standard

- questo

- minaccia

- attori della minaccia

- Rapporto sulle minacce

- minacce

- tre

- a

- token

- Tokens

- verso

- brani

- Trading

- delle transazioni

- costi di transazione

- trasferimenti

- Trezor.

- trucco

- Trilione

- di fiducia

- prova

- Digitare

- Tipi di

- per

- unico

- non regolamentata

- Unsolicited

- ignaro

- fino a quando

- uso

- utilizzato

- Utente

- utenti

- utilizzando

- generalmente

- APPREZZIAMO

- Variante

- vario

- via

- Vittima

- vittime

- Video

- videogiochi

- virtuale

- risorse virtuali

- VPN

- Portafoglio

- Portafogli

- Orologio

- we

- Sito web

- ovest

- Che

- quando

- quale

- while

- OMS

- Wi-fi

- molto diffuso

- larghezza

- Selvaggio

- selvaggio West

- volere

- con

- ritirare

- senza

- Lavora

- mondo

- Il mondo di

- anno

- anni

- ancora

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro