La tecnologia Blockchain e le criptovalute hanno introdotto soluzioni innovative in vari settori, tra cui sicurezza informatica. Questo articolo esplora le applicazioni della tecnologia blockchain e le innovazioni di sicurezza informatica basate sulle criptovalute, evidenziando il loro potenziale per migliorare la sicurezza dei dati, la gestione delle identità, le transazioni sicure e mitigare le minacce informatiche. Sfruttando la natura decentralizzata e immutabile della blockchain e le caratteristiche crittografiche delle criptovalute, queste innovazioni stanno rivoluzionando il campo della sicurezza informatica.

GESTIONE DECENTRATA DELL'IDENTITÀ:

I sistemi di gestione delle identità basati su blockchain forniscono una soluzione sicura e a prova di manomissione per la verifica e la gestione delle identità digitali. Sfruttando l'immutabilità e la crittografia della blockchain, gli individui possono mantenere il controllo sui propri dati personali, riducendo il rischio di furto di identità e accesso non autorizzato. La gestione delle identità basata su blockchain consente inoltre processi di verifica affidabili e senza soluzione di continuità senza fare affidamento su intermediari centralizzati.

GARANTIRE L'INTEGRITÀ DEI DATI:

Le proprietà intrinseche della blockchain, come l'immutabilità e i meccanismi di consenso, la rendono uno strumento efficace per garantire l'integrità dei dati. Memorizzando i dati su un libro mastro distribuito, eventuali modifiche o tentativi di manomissione sono facilmente rilevabili, preservando l'integrità delle informazioni critiche. Questa applicazione è particolarmente preziosa nei settori in cui l'integrità dei dati è fondamentale, come la gestione della catena di approvvigionamento, l'assistenza sanitaria e i servizi finanziari.

PERCORSI DI AUDIT E FORENSICS IMMUTABILE:

La natura trasparente e immutabile di Blockchain consente la creazione di audit trail e funzionalità forensi a prova di manomissione. criptovalutaLe blockchain basate su blockchain consentono il tracciamento delle transazioni e la registrazione dei metadati, fornendo una registrazione indelebile delle attività. Questa funzione migliora la trasparenza, semplifica gli sforzi di conformità e consente indagini efficienti in caso di incidenti informatici o attività fraudolente.

TRANSAZIONI SICURE E CONTRATTI INTELLIGENTI:

Le criptovalute, basate sulla tecnologia blockchain, offrono funzionalità transazionali sicure ed efficienti. Le transazioni di criptovaluta utilizzano tecniche crittografiche, garantendo la riservatezza e l'integrità dei trasferimenti finanziari. I contratti intelligenti, contratti autoeseguiti archiviati sulla blockchain, consentono accordi automatizzati e sicuri senza fare affidamento su intermediari. Ciò elimina il rischio di frode e migliora l'efficienza delle transazioni finanziarie.

INTELLIGENZA DECENTRATA E CONDIVISIONE DELLE MINACCE:

Le piattaforme basate su blockchain e le criptovalute facilitano l'intelligence decentralizzata sulle minacce e le reti di condivisione. Queste reti consentono ai professionisti e alle organizzazioni di sicurezza informatica di collaborare, condividere informazioni sulle minacce e difendersi collettivamente dalle minacce informatiche. La natura decentralizzata garantisce l'affidabilità e l'integrità dei dati sulle minacce condivisi, favorendo un ecosistema di sicurezza informatica più solido.

INCENTIVI PER LA TOKENIZZAZIONE E LA SICUREZZA CYBER:

tokenizzazione e gli incentivi per la sicurezza informatica sono elementi chiave nell'ecosistema delle criptovalute che contribuiscono a migliorare le misure di sicurezza e promuovere un solido ambiente di sicurezza informatica. Questa sezione esplora il concetto di tokenizzazione e l'uso di incentivi per promuovere pratiche di sicurezza informatica nelle criptovalute, evidenziandone i vantaggi e le implicazioni per il settore.

TOKENIZZAZIONE:

La tokenizzazione si riferisce al processo di conversione delle risorse del mondo reale o digitali in token digitali che possono essere rappresentati e trasferiti su una blockchain. Nel contesto di sicurezza informatica, la tokenizzazione fornisce un mezzo per migliorare la sicurezza riducendo l'esposizione dei dati sensibili. Invece di archiviare direttamente le informazioni sensibili, i token vengono utilizzati per rappresentare i dati e le informazioni effettive rimangono archiviate e protette in modo sicuro. Questo approccio riduce al minimo il rischio di violazioni dei dati e migliora la privacy.

INCENTIVI PER LA SICUREZZA INFORMATICA:

Le criptovalute offrono opportunità uniche per incentivare gli sforzi di sicurezza informatica attraverso l'uso di token. Questi incentivi sono progettati per premiare individui o organizzazioni per aver contribuito alla sicurezza e all'integrità del criptovaluta ecosistema. Allineando gli incentivi economici con gli obiettivi di sicurezza informatica, questi incentivi promuovono misure di difesa proattive e incoraggiano i partecipanti a impegnarsi attivamente nella protezione della rete.

TAGLIE BUG E IDENTIFICAZIONE VULNERABILITÀ:

Un incentivo comune alla sicurezza informatica è l'implementazione di programmi di bug bounty. I progetti di criptovaluta offrono ricompense, solitamente sotto forma di token, alle persone che identificano e segnalano vulnerabilità o bug nei loro sistemi. Ciò incoraggia la comunità della sicurezza informatica a cercare attivamente i punti deboli, portando infine a una migliore resilienza e sicurezza del sistema.

CONDIVISIONE DECENTRALIZZATA DI INTELLIGENCE SULLE MINACCE:

La tokenizzazione può anche facilitare la condivisione dell'intelligence sulle minacce all'interno dell'ecosistema delle criptovalute. Attraverso piattaforme tokenizzate, i partecipanti possono contribuire e condividere informazioni su minacce emergenti, vulnerabilità o attori malintenzionati. Incentivi, come premi simbolici, possono essere forniti a coloro che contribuiscono con informazioni preziose o rilevano nuove minacce. Questo approccio decentralizzato alla condivisione delle informazioni sulle minacce migliora la difesa collettiva contro le minacce informatiche.

PROVA DELLA PUNTATA (POS) E SICUREZZA:

Alcune criptovalute utilizzano il meccanismo di consenso PoS (Proof of Stake), che incentiva i partecipanti a proteggere la rete mettendo in staking i propri token. Nei sistemi PoS, i possessori di token possono bloccare una certa quantità dei loro token come garanzia per convalidare le transazioni e proteggere la rete. In questo modo, guadagnano token aggiuntivi come ricompensa per la loro partecipazione attiva e contributo alla sicurezza della rete.

SERVIZI DI SICUREZZA DECENTRATI:

La tokenizzazione apre strade per lo sviluppo di servizi di sicurezza decentralizzati nell'ecosistema delle criptovalute. Questi servizi possono includere soluzioni antivirus decentralizzate, protocolli di autenticazione a più fattori sicuri e sistemi di verifica dell'identità decentralizzati. I modelli basati su token consentono agli utenti di accedere a questi servizi e incentivano i fornitori di servizi a migliorare continuamente le funzionalità di sicurezza.

SFIDE E CONSIDERAZIONI:

Implementazione di incentivi per la tokenizzazione e la sicurezza informatica in cryptocurrencies presenta anche delle sfide. Garantire l'equità e l'efficacia dei meccanismi di incentivazione, prevenire abusi o false segnalazioni ed evitare la centralizzazione del potere sono considerazioni importanti. Inoltre, è essenziale trovare un equilibrio tra l'incentivazione delle pratiche di sicurezza e il mantenimento degli aspetti di decentralizzazione e privacy delle criptovalute.

Innovazione:

Le applicazioni blockchain e le innovazioni di sicurezza informatica basate sulle criptovalute hanno il potenziale per rivoluzionare il modo in cui affrontiamo la sicurezza dei dati, la gestione delle identità, le transazioni sicure e la condivisione delle informazioni sulle minacce. Sfruttando la natura decentralizzata di blockchain e le caratteristiche crittografiche delle criptovalute, queste innovazioni forniscono una protezione avanzata contro le minacce informatiche, una migliore integrità dei dati e una maggiore trasparenza. Man mano che la tecnologia blockchain e le criptovalute continuano ad avanzare, il loro ruolo nel rafforzare le pratiche di sicurezza informatica diventerà ancora più importante, creando un ecosistema digitale più sicuro sia per gli individui che per le organizzazioni.

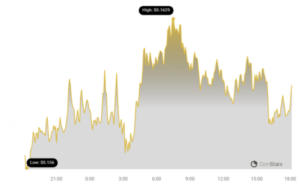

La criptovaluta commercializza il co-movimento di volatilità ad alta frequenza

Emissione di criptovalute: esplorazione delle regole di maggioranza flessibili

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Automobilistico/VE, Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- BlockOffset. Modernizzare la proprietà della compensazione ambientale. Accedi qui.

- Fonte: https://bitcoinworld.co.in/harnessing-blockchain-applications-and-cryptocurrency-based-cybersecurity-innovations/

- :È

- :Dove

- $ SU

- 12

- 17

- 20

- a

- Chi siamo

- abuso

- accesso

- attivo

- attivamente

- attività

- attori

- presenti

- aggiuntivo

- Inoltre

- avanzare

- contro

- accordi

- AI

- allineamento

- nello stesso modo

- consentire

- anche

- tra

- quantità

- an

- ed

- antivirus

- in qualsiasi

- Applicazioni

- applicazioni

- approccio

- SONO

- articolo

- AS

- aspetti

- Attività

- Tentativi

- revisione

- Autenticazione

- Automatizzata

- evitando

- Equilibrio

- BE

- diventare

- vantaggi

- fra

- Bitcoinworld

- blockchain

- applicazioni blockchain

- La tecnologia blockchain

- blockchain-based

- blockchains

- taglie

- generosità

- violazioni

- Insetto

- bug bounty

- bug

- costruito

- by

- Materiale

- funzionalità

- Custodie

- Categoria

- Centralizzazione

- centralizzata

- Intermediari centralizzati

- certo

- catena

- sfide

- Modifiche

- CO

- Moneta

- collaboreranno

- Collaterale

- Collective

- collettivamente

- Uncommon

- comunità

- conformità

- concetto

- riservatezza

- Consenso

- meccanismo di consenso

- Meccanismi di consenso

- Considerazioni

- contesto

- continua

- continuamente

- contratti

- contribuire

- contribuendo

- contributo

- di controllo

- conversione

- Creazione

- creazione

- critico

- cruciale

- cryptocurrencies

- criptovaluta

- ecosistema di criptovaluta

- crittografico

- crittografia

- Cyber

- Cybersecurity

- dati

- Violazioni dei dati

- la sicurezza dei dati

- Decentramento

- decentrata

- identità decentralizzata

- Difesa

- progettato

- individuare

- Mercato

- digitale

- Risorse digitali

- ecosistema digitale

- token digitali

- direttamente

- distribuito

- Ledger distribuito

- fare

- guadagnare

- facilmente

- Economico

- ecosistema

- Efficace

- efficacia

- efficienza

- efficiente

- sforzi

- elementi

- elimina

- emergenti del mondo

- enable

- Abilita

- incoraggiare

- incoraggia

- impegnarsi

- accrescere

- migliorata

- Migliora

- migliorando

- assicura

- assicurando

- Ambiente

- essential

- Anche

- esplora

- Esplorare

- Esposizione

- facilitare

- equità

- falso

- lontano

- caratteristica

- Caratteristiche

- campo

- finanziario

- servizi finanziari

- flessibile

- Nel

- forense

- modulo

- promozione

- frode

- fraudolenti

- Sfruttamento

- Avere

- assistenza sanitaria

- Alta frequenza

- mettendo in evidenza

- titolari

- HTTPS

- ICO

- Identificazione

- identificare

- identità

- Identità

- gestione dell'identità

- Verifica dell'identità

- immutabilità

- immutabile

- implementazione

- implicazioni

- importante

- migliorata

- in

- Incentivo

- Incentive

- incentivare

- incentiva

- incentivando

- includere

- è aumentato

- individui

- industrie

- industria

- informazioni

- inerente

- innovazioni

- creativi e originali

- intuizioni

- invece

- interezza

- Intelligence

- intermediari

- ai miglioramenti

- introdotto

- Indagini

- emissione

- IT

- jpg

- Le

- principale

- Ledger

- leveraging

- mantenere

- Mantenere

- Maggioranza

- make

- gestione

- gestione

- Mercati

- si intende

- analisi

- meccanismo

- meccanismi di

- Metadati

- Ridurre la perdita dienergia con una

- modelli

- Scopri di più

- Natura

- Rete

- Sicurezza di rete

- reti

- New

- Obiettivi d'Esame

- of

- offrire

- offerte

- on

- apre

- Opportunità

- or

- organizzazioni

- ancora

- partecipanti

- partecipazione

- particolarmente

- cronologia

- dati personali

- prospettive

- Piattaforme

- Platone

- Platone Data Intelligence

- PlatoneDati

- PoS

- potenziale

- energia

- pratiche

- regali

- preservare

- prevenzione

- Privacy

- Proactive

- processi

- i processi

- Scelto dai professionisti

- Programmi

- progetti

- prominente

- promuoverlo

- Proof-of-Palo

- proof-of-stake (PoS)

- proprietà

- protetta

- protezione

- protocolli

- fornire

- purché

- fornitori

- fornisce

- fornitura

- mondo reale

- record

- registrazione

- riducendo

- si riferisce

- problemi di

- basandosi

- resti

- rapporto

- Reportistica

- rappresentare

- rappresentato

- elasticità

- rivoluzionare

- rivoluzionando

- Premiare

- Rewards

- Rischio

- robusto

- Ruolo

- RIGA

- senza soluzione di continuità

- Cerca

- Sezione

- Settori

- sicuro

- in modo sicuro

- fissaggio

- problemi di

- Misure di sicurezza

- delicata

- servizio

- fornitori di servizi

- Servizi

- Condividi

- condiviso

- compartecipazione

- smart

- Smart Contract

- So

- soluzione

- Soluzioni

- Staking

- memorizzati

- memorizzare

- tale

- fornire

- supply chain

- gestione della catena di approvvigionamento

- sistema

- SISTEMI DI TRATTAMENTO

- TAG

- manomissione prova

- tecniche

- Tecnologia

- che

- I

- furto

- loro

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- questo

- quelli

- minaccia

- minacce

- Attraverso

- tempo

- a

- token

- titolari di gettoni

- tokenizzazione

- token

- Tokens

- Tracking

- transazionale

- Le transazioni

- trasferito

- trasferimenti

- Trasparenza

- trasparente

- di fiducia

- in definitiva

- unico

- uso

- utilizzato

- utenti

- generalmente

- utilizzare

- CONVALIDARE

- Prezioso

- vario

- Convalida

- verifica

- Volatilità

- vulnerabilità

- vulnerabilità

- Modo..

- we

- Web3

- quale

- OMS

- volere

- con

- entro

- senza

- zefiro