I comuni negli Stati Uniti e in tutto il mondo stanno vivendo una nuova ondata di attacchi ransomware, con anche grandi città come Dallas che cadono nelle attività delle bande. Il protrarsi di questa serie di attacchi informatici evidenzia come un settore storicamente impreparato abbia ancora un disperato bisogno di implementare difese e soluzioni di sicurezza informatica praticabili.

In un primo esempio di questa tendenza, il 7 novembre, il gruppo di ransomware Play ha pubblicato informazioni che sosteneva di aver rubato dalla contea di Dallas in un presunto attacco ransomware, con la minaccia di pubblicarne di più se il gruppo non ottiene il pagamento desiderato. Lo stesso giorno, la contea ha fornito un aggiornamento sulla sicurezza informatica, citando un’indagine in corso e la collaborazione con le forze dell’ordine.

"La contea di Dallas è a conoscenza di una parte non autorizzata che pubblica dati che si ritiene siano stati prelevati dai nostri sistemi in relazione al nostro recente incidente di sicurezza informatica", secondo l'aggiornamento. “Stiamo attualmente esaminando attentamente i dati in questione per determinarne l’autenticità e il potenziale impatto”.

Una storia recente degli attacchi ransomware

Sfortunatamente, l’incidente non è stato un caso isolato, tutt’altro. La potenziale violazione arriva pochi mesi dopo la città di Dallas è stata colpita da un diverso attacco informatico che hanno interessato servizi pubblici come chiamate al 311, biblioteche, rifugi per animali, dipartimenti di sicurezza e sistemi di pagamento online. Questo caso non era nemmeno la prima volta che l'autore del reato, il gruppo Royal ransomware, attaccava la città.

In un altro esempio della lotta tra gruppi di ransomware e comuni, Rock County, Wisc., ha subito un attacco informatico 29 settembre contro il suo Dipartimento di Sanità Pubblica, compromettendone i sistemi informatici. IL Banda di ransomware cubani ha rivendicato la responsabilità dell'attacco e ha annunciato che i dati rubati includevano documenti finanziari e informazioni fiscali.

La tendenza non è solo una questione statunitense: il 30 ottobre 70 comuni in Germania sono stati colpiti da un incidente ransomware dopo che un fornitore di servizi ha dovuto limitare l’accesso per impedire la diffusione di malware. E prima ancora, le scuole in Ungheria e Slovacchia erano state vittime di attacchi da parte del ransomware ESXiArgs. Sono stati colpiti anche la Corte Suprema della Florida, il Georgia Institute of Technology e la Rice University.

"Negli ultimi 12 mesi si è verificato un aumento degli attacchi ransomware in quasi tutti i settori e tipi di organizzazioni", afferma Erich Kron, sostenitore della consapevolezza della sicurezza presso KnowBe4, "con quantità record di attacchi ransomware, impatto finanziario del ransomware e una varietà di strumenti che abilitano il ransomware e di fornitori di ransomware-as-a-service (RaaS) sul mercato."

Questa valutazione è dimostrata dai dati: secondo uno studio di Sophos sugli attacchi ransomware, “il tasso di attacchi ransomware negli enti statali e locali è aumentato dal 58% al 69% anno su anno, contrariamente alla tendenza globale intersettoriale”. , che è rimasto costante al 66% nelle nostre indagini del 2023 e del 2022."

Tuttavia, poiché la minaccia di attacchi ransomware contro i comuni rimane elevata, le protezioni di sicurezza per questi obiettivi sono rimaste limitate.

I Comuni sono la vittima perfetta

Mentre le tattiche e gli strumenti degli autori delle minacce si evolvono e il volume dei loro attacchi aumenta, i dati mostrano che i comuni restano indietro e non riescono a essere all’altezza della situazione quando si tratta di proteggersi. Secondo lo studio di Sophos le ragioni sono molteplici.

Ad esempio, i comuni sono notoriamente a corto di personale, sottofinanziatoe possiedono scarsa formazione in materia di preparazione e mitigazione della sicurezza informatica. Quando i gruppi di ransomware cercano i loro obiettivi, sanno che i comuni saranno impreparati a gestire i loro attacchi, che porteranno al successo e alla potenziale notorietà o, ancora meglio, a un facile pagamento di un riscatto.

Lo ha riferito Sophos che più di un quarto delle organizzazioni governative statali e locali (28%) nel suo sondaggio ha ammesso di aver effettuato un pagamento di almeno 1 milione di dollari o più in termini di riscatto, un aumento massiccio rispetto al 5% che ha effettuato un pagamento così grande pagamento nei dati 2022. Delle organizzazioni i cui dati sono stati crittografati durante un attacco, il 99% ha recuperato le proprie informazioni, il 34% ha dichiarato di aver pagato un riscatto e il 75% ha fatto affidamento sui backup.

Nick Tausek, architetto capo dell'automazione della sicurezza presso Swimlane, osserva che il settore pubblico locale ha storicamente un livello di sicurezza peggiore rispetto al governo federale o alle grandi aziende. Aggiunge che anche il settore pubblico ha “una mancanza di propensione organizzativa a sopportare interruzioni prolungate dovute ai servizi pubblici e una mancanza di automazione”.

Inoltre, insieme ai finanziamenti limitati e ai programmi di sicurezza e al personale limitati, “questi punti in comune sono presenti nella maggior parte dei comuni in una proporzione maggiore rispetto all’ecosistema privato/federale, e si combinano per rendere difficile il recupero e la tentazione di pagare il riscatto per ripristinare la funzionalità più attraente per le vittime”, continua Tausek.

Mentre i gruppi di ransomware celebrano le loro facili vittorie, i comuni faticano a riprendersi. Quando Dallas è stata colpita dall'attacco ransomware che ne ha bloccato i sistemi, la città stava ancora cercando di fare progressi diventando pienamente operativo anche un mese dopo. L’unica buona notizia è che la città ha collaborato con esperti di sicurezza informatica per cercare di migliorare il proprio livello di sicurezza e adottare ulteriori misure dopo l’attacco. Ma questi attacchi lasciano effetti duraturi che possono richiedere lunghi periodi di tempo per riprendersi, rendendo nel frattempo i comuni ancora più vulnerabili.

Il futuro della sicurezza informatica per i Comuni

Come Dallas, i comuni dovranno iniziare a essere attivamente coinvolti nell’implementazione di pratiche e procedure di sicurezza informatica, secondo Daniel Basile, responsabile della sicurezza informatica presso lo Shared Service Center di Texas A&M System.

"In molte città, sfortunatamente, c'è un reparto IT composto da una o due persone che gestisce l'intera contea o una piccola città", afferma. Tuttavia, potrebbero esserci risorse aggiuntive da sfruttare. In Texas, ad esempio, Basile osserva che sono state stabilite procedure affinché il Dipartimento di gestione delle emergenze del Texas possa fornire assistenza in situazioni di emergenza.

"Abbiamo team di risorse dispiegabili in tutto lo stato del Texas e team di risposta a interessi speciali che possono uscire e aiutare a far funzionare di nuovo le cose", spiega. "Ovviamente non ti riporteranno intero, ma faranno in modo che tu possa fare di nuovo affari per le organizzazioni del settore pubblico."

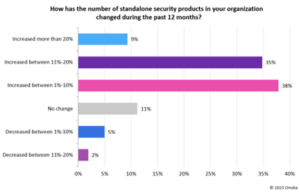

Sebbene la mancanza di personale sia un problema che deve essere affrontato, Tausek di Swimlane ritiene che l’aggiunta di nuovi membri ai team di sicurezza informatica non risolverà necessariamente rapidamente la difficoltà nel rispondere ai costanti attacchi ransomware.

"Aggiungere semplicemente persone al team di sicurezza non è conveniente, non è scalabile, è difficile nella pratica e non è sufficiente per rispondere alla scala moderna delle minacce", afferma. “Un duplice approccio di investimento sia nella tecnologia di automazione che in professionisti qualificati della sicurezza informatica è l’approccio più efficace per mantenere un sano atteggiamento di sicurezza”.

In definitiva, afferma che la prevenzione, sebbene ovvia, sarà sempre fondamentale.

"Formazione dell'utente finale, gestione delle vulnerabilità, gestione delle patch, backup regolari, esercitazioni di ripristino di emergenza e rafforzamento del sistema/della rete sono ancora le migliori linee di difesa contro il ransomware", osserva. Incorporandoli nel software di automazione, si ridurrà l’errore umano e si consentirà tempi di risposta più rapidi in caso di minacce.

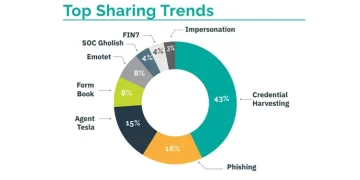

I comuni dovranno dare priorità ai loro budget difensivi limitati in modo strategico, il che significa "un'analisi approfondita di dove si trovano le minacce", secondo Krohn di KnowBe4, in modo che questi gruppi possano mitigare questi problemi su una scala di ciò che è più urgente e richiede attenzione .

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.darkreading.com/cybersecurity-operations/as-ransomware-attacks-abound-municipalities-face-a-constant-battle

- :ha

- :È

- :non

- :Dove

- $1 milioni

- 12

- 12 mesi

- 2022

- 2023

- 29

- 30

- 7

- 70

- a

- accesso

- Secondo

- operanti in

- attivamente

- attività

- l'aggiunta di

- aggiuntivo

- indirizzata

- Aggiunge

- ammesso

- avvocato

- influenzato

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- Tutti

- presunta

- consentire

- quasi

- lungo

- anche

- sempre

- importi

- an

- .

- ed

- animali

- ha annunciato

- Un altro

- appetito

- approccio

- SONO

- sorgere

- AS

- valutazione

- attività

- assistere

- At

- attacco

- attacchi

- attenzione

- autenticità

- Automazione

- consapevole

- consapevolezza

- precedente

- backup

- Battaglia

- BE

- diventando

- stato

- dietro

- essendo

- crede

- MIGLIORE

- Meglio

- fra

- Big

- entrambi

- Rimbalzo

- violazione

- portare

- Per i bilanci

- affari

- ma

- by

- Bandi

- è venuto

- Materiale

- festeggiare

- centro

- capo

- responsabile della sicurezza delle informazioni

- Città

- Città

- rivendicato

- collaborazione

- combinare

- viene

- rispetto

- compromettendo

- computer

- veloce

- costante

- continua

- contrario

- Corporazioni

- costo effettivo

- contea

- Corte

- Attualmente

- Cyber

- attacchi informatici

- Cybersecurity

- Dallas

- Daniel

- dati

- giorno

- Difesa

- difensiva

- Shirts Department

- dipartimenti

- desiderato

- Determinare

- diverso

- difficile

- Livello di difficoltà

- do

- documenti

- effettua

- giù

- dovuto

- facile

- ecosistema

- effetti

- o

- emergenza

- crittografato

- applicazione

- accrescere

- abbastanza

- Intero

- errore

- sviluppate

- Anche

- evolvere

- esempio

- esperto

- sperimentare

- esperti

- Spiega

- Faccia

- in mancanza di

- Caduta

- lontano

- Federale

- Governo federale

- finanziario

- Nome

- prima volta

- Florida

- Nel

- fresco

- da

- completamente

- funzionalità

- finanziamento

- futuro

- banda

- Gangs

- Georgia

- ottenere

- globali

- Globalmente

- Go

- andando

- buono

- ha ottenuto

- Enti Pubblici

- maggiore

- Gruppo

- Gruppo

- ha avuto

- maniglia

- Manovrabilità

- Avere

- he

- Salute e benessere

- sano

- Aiuto

- Alta

- evidenzia

- storicamente

- storia

- Colpire

- Come

- Tuttavia

- HTTPS

- umano

- Ungheria

- if

- Impact

- Implementazione

- in

- Uno sguardo approfondito sui miglioramenti dei pneumatici da corsa di Bridgestone.

- incidente

- incluso

- incorporando

- è aumentato

- Aumenta

- industrie

- informazioni

- informazioni di sicurezza

- esempio

- Istituto

- ai miglioramenti

- indagine

- investire

- coinvolto

- problema

- sicurezza

- IT

- SUO

- jpg

- ad appena

- Le

- Sapere

- Dipingere

- grandi

- duraturo

- dopo

- Legge

- applicazione della legge

- portare

- meno

- Lasciare

- biblioteche

- piace

- Limitato

- Linee

- piccolo

- locale

- Il governo locale

- lotto

- fatto

- mantenere

- make

- Fare

- il malware

- gestione

- Rappresentanza

- massiccio

- si intende

- intanto

- Utenti

- forza

- milione

- Ridurre la perdita dienergia con una

- attenuazione

- moderno

- Mese

- mese

- Scopri di più

- maggior parte

- comuni

- necessariamente

- Bisogno

- esigenze

- New

- notizie

- Note

- novembre

- ovvio

- occasione

- si è verificato

- ottobre

- of

- Responsabile

- on

- in corso

- online

- esclusivamente

- operativa

- or

- organizzazione

- organizzativa

- organizzazioni

- nostro

- su

- interruzione

- pagato

- partito

- passato

- Paga le

- Pagamento

- Sistemi di pagamento

- Persone

- perfetta

- periodi

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- possedere

- postato

- potenziale

- pratica

- pratiche

- preparazione

- presenti

- premendo

- prevenire

- Frodi

- premio

- Precedente

- Dare priorità

- procedure

- processi

- Scelto dai professionisti

- Programmi

- proporzione

- proteggere

- purché

- fornitore

- fornitori

- la percezione

- sanità pubblica

- organizzazioni del settore pubblico

- Trimestre

- domanda

- più veloce

- Ransom

- ransomware

- Attacco ransomware

- Attacchi ransomware

- rapidamente

- tasso

- RE

- motivi

- recente

- Recuperare

- recupero

- ridurre

- Basic

- basandosi

- è rimasta

- resti

- Reportistica

- risolvere

- Risorse

- Rispondere

- risponde

- risposta

- responsabilità

- ripristinare

- limitare

- revisione

- Riso

- Aumento

- reale

- running

- s

- Sicurezza

- stesso

- dice

- scalabile

- Scala

- Scuole

- settore

- problemi di

- Consapevolezza della sicurezza

- Cercare

- Settembre

- servizio

- Provider di servizi

- Servizi

- condiviso

- rifugi

- Shop

- mostrato

- Spettacoli

- semplicemente

- situazioni

- qualificato

- piccole

- So

- Software

- Soluzioni

- diffondere

- personale

- inizia a

- Regione / Stato

- stati

- Passi

- Ancora

- rubare

- strategicamente

- Corda

- più forte

- Lotta

- Studio

- il successo

- tale

- Supreme

- Corte Suprema

- Indagine

- sistema

- SISTEMI DI TRATTAMENTO

- tattica

- Fai

- preso

- Rubinetto

- obiettivi

- imposta

- team

- le squadre

- Tecnologia

- Texas

- di

- che

- I

- Lo Stato

- loro

- si

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- cose

- questo

- a fondo

- minaccia

- minacce

- tempo

- a

- ha preso

- strumenti

- Training

- Trend

- prova

- cerca

- Tipi di

- non autorizzato

- purtroppo

- Unito

- Stati Uniti

- Università

- Aggiornanento

- us

- varietà

- vitale

- vittime

- volume

- Vulnerabile

- Prima

- non lo era

- Wave

- we

- sono stati

- Che

- Che cosa è l'

- quando

- quale

- while

- tutto

- di chi

- volere

- vittorie

- con

- Ha vinto

- lavorato

- peggio

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro