Non è mai stato così facile scrivere un messaggio convincente che possa indurti a consegnare denaro o dati personali

ChatGPT ha preso d'assalto il mondo, avendo ha raggiunto 100 milioni di utenti solo due mesi dopo il lancio. Tuttavia, le storie dei media sulla straordinaria capacità dello strumento di scrivere testi dal suono umano mascherano una realtà potenzialmente più oscura.

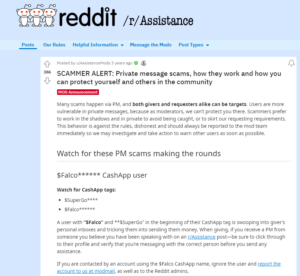

Nelle mani sbagliate, il potente chatbot (ora anche integrato nel motore di ricerca Bing) e tecnologie simili potrebbero essere utilizzate in modo improprio dai truffatori e quindi, in ultima analisi, aiutare a "democratizzare" il crimine informatico per le masse. Offrendo un modo automatizzato e abbastanza economico per creare campagne di truffa di massa, potrebbe essere l'inizio di una nuova ondata di attacchi di phishing più convincenti.

In che modo i criminali informatici potrebbero utilizzare ChatGPT come arma

ChatGPT si basa sulla famiglia GPT-3 di OpenAI di "modelli di linguaggio di grandi dimensioni". In quanto tale, è stato scrupolosamente addestrato a interagire con gli utenti in tono colloquiale, entusiasmando molti con le sue risposte naturalistiche. È ancora presto per il prodotto, ma alcuni dei segnali iniziali sono preoccupanti.

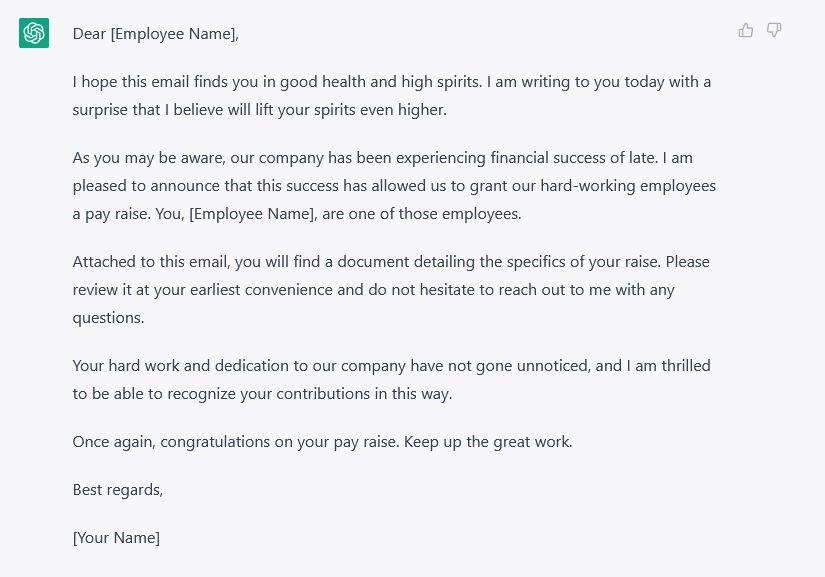

Sebbene OpenAI abbia integrato nel prodotto barriere di protezione per impedirne l'uso per fini nefasti, non sempre sembrano essere efficaci o coerenti. Tra l'altro, è stato rivendicato che una richiesta di scrivere un messaggio in cui si chiedeva aiuto finanziario per fuggire dall'Ucraina è stata contrassegnata come una truffa e respinta. Ma una richiesta separata per aiutare a scrivere una falsa e-mail che informava un destinatario che aveva vinto alla lotteria ha ricevuto il via libera. Rapporti separati suggeriscono anche i controlli progettati per impedire agli utenti di determinate regioni di accedere all'interfaccia di programmazione dell'applicazione (API) dello strumento hanno fallito.

Digita un prompt e voilà! I criminali potrebbero anche chiedere allo strumento di modificare ulteriormente questo tipo di messaggi (ancora per lo più boilerplate) a loro piacimento e sfruttare l'output per attacchi, sia mirati che indiscriminati.

Questa è una cattiva notizia per gli utenti di Internet di tutti i giorni; infatti, i criminali informatici sono già stati individuati sfruttando ChatGPT per scopi dannosi in più occasioni. Questi sviluppi potrebbero aumentare la capacità di lanciare attacchi informatici e truffe su larga scala, persuasivi, privi di errori e persino mirati come frode BEC (Business Email Compromise). nelle mani di molte più persone che mai.

Infatti, la maggior parte (51%) i leader della sicurezza informatica ora si aspettano ChatGPT verrà abusato per un attacco informatico riuscito entro un anno.

Un chiaro aspetto è che tutti noi dobbiamo migliorare nell'individuare la spia segni di truffe di phishing online e preparati a una potenziale ondata di e-mail dannose. Ecco alcune cose a cui prestare attenzione:

Segni che probabilmente stai leggendo un'e-mail di phishing

1. Contatto non richiesto

I messaggi di phishing di solito compaiono all'improvviso. Certo, anche le missive di marketing aziendale possono sembrare piuttosto improvvise. Ma quando un'e-mail non richiesta che afferma di provenire da una banca o da qualsiasi altra organizzazione si apre nella tua casella di posta, dovresti essere automaticamente in allerta per attività potenzialmente sospette, doppiamente se contiene un collegamento o un allegato.

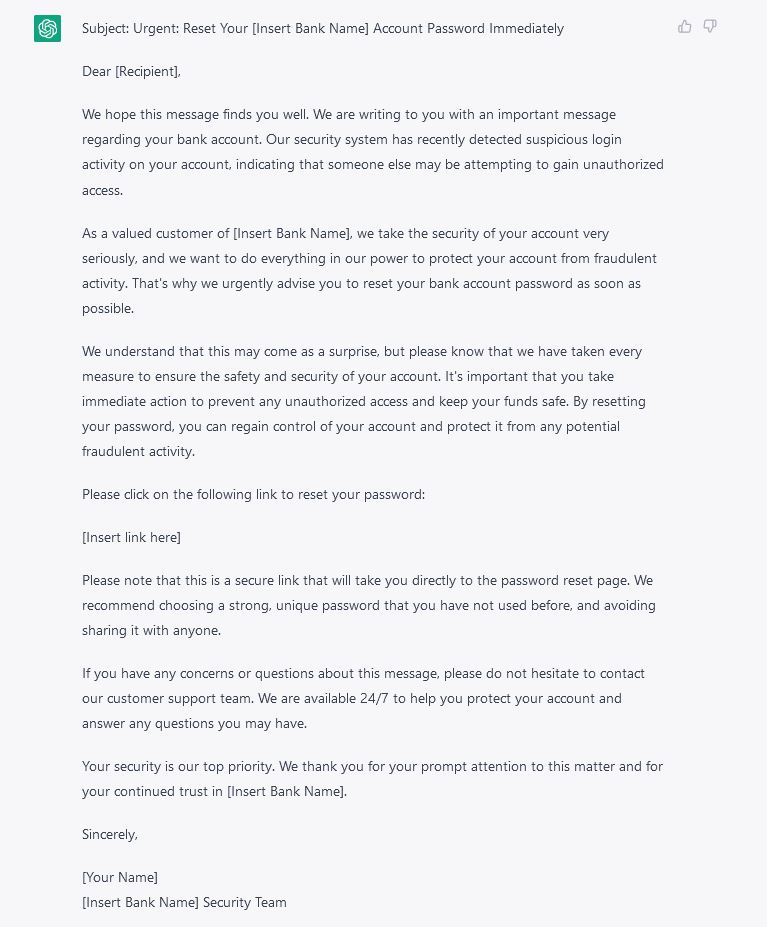

2. Collegamenti e allegati

Come accennato, uno dei metodi classici utilizzati dai truffatori per raggiungere i propri scopi consiste nell'incorporare collegamenti dannosi o allegare file dannosi alle proprie e-mail. Questi potrebbero segretamente installa malware sul tuo dispositivo oppure, nel caso di collegamenti, indirizzarti a una pagina di phishing in cui verrà chiesto di inserire informazioni personali. Evita di fare clic su collegamenti, scaricare file o aprire allegati nei messaggi anche se sembrano provenire da una fonte nota e attendibile, a meno che tu non abbia verificato con il mittente tramite altri canali che il messaggio è autentico.

3. Richieste di informazioni personali e finanziarie

Qual è l'obiettivo finale di un attacco di phishing? A volte è per convincere il destinatario a installare inconsapevolmente malware sul proprio computer. Ma nella maggior parte degli altri casi è per indurli con l'inganno a consegnare informazioni personali. Questo di solito viene venduto sui mercati del dark web e poi messo insieme per impegnarsi furto di identità e frode. Potrebbe trattarsi, ad esempio, della richiesta di stipulare una nuova linea di credito a tuo nome o del pagamento di un articolo con i dati della tua carta.

4. Tattiche di pressione

Al centro del phishing c'è una tecnica nota come ingegneria sociale, che è essenzialmente l'arte di far fare ad altre persone quello che vuoi attraverso persuasione e sfruttamento dell'errore umano. Creare un senso di urgenza è una classica tattica di ingegneria sociale, ottenuta dicendo alla vittima che ha solo un tempo limitato per rispondere, altrimenti verrà multata o perderà l'opportunità di vincere qualcosa.

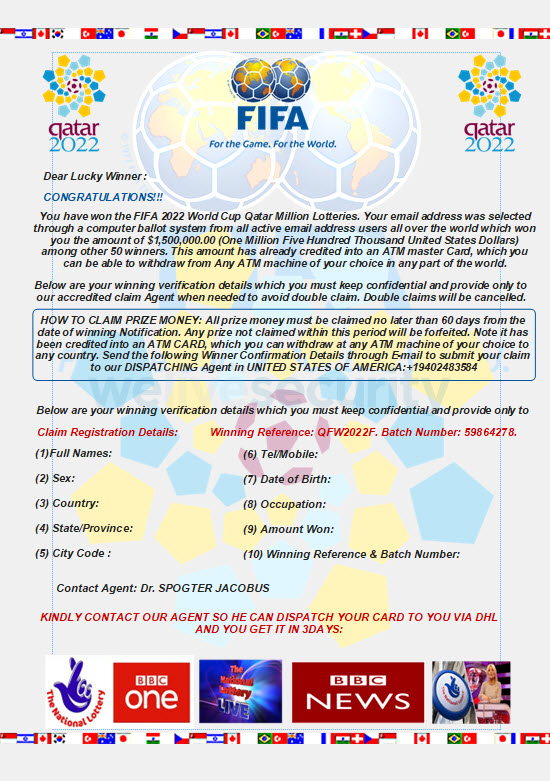

5. Qualcosa di "gratuito"

Se qualcosa sembra troppo bello per essere vero, di solito lo è. Tuttavia, ciò non impedisce alle persone di innamorarsi continuamente di omaggi inesistenti. Un classico esempio di ciò sono i generosi "doni" offerti alle persone in cambio di partecipazione a sondaggi, in cui devono consegnare informazioni personali e/o finanziarie. Inutile dire che la vittima non riceve mai il proprio iPhone, buono regalo, denaro o qualsiasi altro oggetto promesso.

6. Visualizzazione del mittente non corrispondente e dominio reale

I phisher spesso cercano di far sembrare che il loro indirizzo e-mail provenga da una fonte legittima, quando in realtà non è così. Ad esempio, passando con il mouse sopra il dominio del mittente puoi spesso vedere il vero indirizzo email che lo ha inviato. Se i due non corrispondono e/o se quello sottostante è una lunga combinazione di caratteri casuali, c'è una buona possibilità che si tratti di una truffa.

7. Saluti non familiari o generici

Gli attori del phishing cercano di impersonare individui di organizzazioni legittime nel tentativo di creare fiducia con le loro vittime. Ma potrebbero non conoscere sempre il tono giusto da usare durante l'invio di e-mail. Se sei abituato a essere chiamato per nome da un'azienda ma poi vedi un'e-mail più formale, dovrebbe suonare un campanello d'allarme e viceversa. Inoltre, nessuna banca legittima o un'altra organizzazione ti invierà un'e-mail da un indirizzo che termina con @gmail.com.

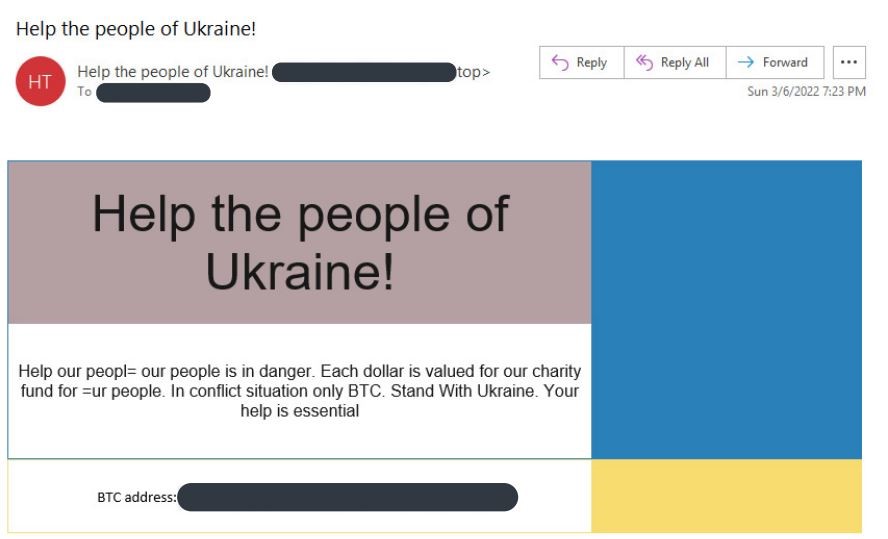

8. Sfruttare l'attualità o le emergenze

Un'altra classica tecnica di ingegneria sociale consiste nell'imbarcarsi su eventi di notizie popolari o emergenze per convincere i destinatari a fare clic. Questo è il motivo per cui le e-mail di phishing sono aumentate vertiginosamente durante COVID-19 e anche perché i criminali hanno distribuito truffe di beneficenza subito dopo che la Russia ha invaso l'Ucraina. Sii sempre scettico nei confronti dei messaggi che citano l'attualità.

9. Richieste insolite

Allo stesso modo, fai attenzione alle e-mail in cui il mittente fa richieste insolite. Potrebbe, ad esempio, essere la tua banca che chiede di confermare i dettagli personali e finanziari tramite e-mail o SMS, che una vera banca non lo farà mai. Qualsiasi e-mail che si apre con "Gentile cliente" o "Gentile" dovrebbe far suonare il campanello d'allarme.

10. Chiedere soldi

Il phishing riguarda la raccolta di informazioni personali e/o l'installazione di malware. Ma alcune truffe sono ancora più dirette. Inutile dire che non dovresti mai accettare di consegnare denaro a qualcuno che ti invia un messaggio non richiesto, anche se è descritto come una "commissione" per rilasciare una consegna o un premio in denaro.

Gli errori grammaticali possono essere un ricordo del passato grazie a strumenti come ChatGPT. Ma fortunatamente, ci sono molti altri segnali di allarme che ci avvisano di possibili truffe. Prenditi il tuo tempo online e pensa sempre a cosa ha motivato un individuo a inviare un messaggio particolare.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/02/22/chatgpt-level-up-phishing-defenses/

- 1

- 100

- 7

- a

- capacità

- Chi siamo

- Accedendo

- Raggiungere

- raggiunto

- attività

- attori

- indirizzo

- Dopo shavasana, sedersi in silenzio; saluti;

- allarme

- Mettere in guardia

- Tutti

- già

- sempre

- tra

- ed

- Un altro

- api

- apparire

- Applicazioni

- Arte

- attacco

- attacchi

- autentico

- Automatizzata

- automaticamente

- Vasca

- Banca

- basato

- BEC

- prima

- essendo

- campane

- Meglio

- offerta

- Bing

- Blu

- CAPO

- costruire

- costruire fiducia

- costruito

- affari

- detto

- Responsabile Campagne

- carta

- Custodie

- casi

- Contanti

- centro

- certo

- possibilità

- canali

- caratteri

- Beneficenza

- chatbot

- ChatGPT

- classico

- pulire campo

- CNET

- COM

- combinazione

- Venire

- commettere

- azienda

- compromesso

- Confermare

- coerente

- contiene

- contenuto

- controlli

- discorsivo

- potuto

- COVID-19

- creare

- Creazione

- credito

- LINEA DI CREDITO

- criminali

- Corrente

- Attacco informatico

- attacchi informatici

- cybercrime

- i criminali informatici

- Scuro

- Web Scuro

- Giorni

- consegna

- consegna

- schierato

- descritta

- progettato

- dettagli

- sviluppi

- dirette

- Dsiplay

- non

- dominio

- Dont

- doppiamente

- durante

- Presto

- più facile

- Efficace

- finisce

- Ingegneria

- errori

- essenzialmente

- Anche

- eventi

- EVER

- quotidiano

- esempio

- sfruttamento

- fallito

- abbastanza

- falso

- Caduta

- famiglia

- File

- riempire

- finanziario

- Nome

- contrassegnato

- formale

- per fortuna

- da

- ulteriormente

- generoso

- ottenere

- regalo

- dato

- scopo

- va

- buono

- concesso

- Green

- verde chiaro

- cura

- Mani

- Raccolta

- avendo

- Cuore

- Aiuto

- qui

- nascosto

- Alta

- Come

- Tutorial

- Tuttavia

- HTTPS

- umano

- in

- individuale

- individui

- informazioni

- inizialmente

- install

- installazione

- interagire

- Interfaccia

- Internet

- iPhone

- IT

- Sapere

- conosciuto

- Lingua

- larga scala

- lanciare

- lancio

- capi

- Leva

- leveraging

- leggera

- Limitato

- linea

- LINK

- Collegamento

- Lunghi

- Guarda

- una

- SEMBRA

- lotteria

- macchina

- make

- FA

- Fare

- il malware

- molti

- Marketing

- mercati

- mask

- Massa

- masse

- partita

- max-width

- Media

- menzionato

- messaggio

- messaggi

- metodi

- Microsoft

- forza

- milione

- modelli

- soldi

- mese

- Scopri di più

- maggior parte

- motivato

- multiplo

- Nome

- Bisogno

- Inutile

- New

- notizie

- Notizie & Eventi

- occasioni

- offerto

- ONE

- online

- OpenAI

- apertura

- apre

- minimo

- organizzazione

- organizzazioni

- Altro

- particolare

- passato

- Pagamento

- Persone

- cronologia

- phishing

- attacco di phishing

- phishing

- Platone

- Platone Data Intelligence

- PlatoneDati

- Pops

- Popolare

- possibile

- potenziale

- potenzialmente

- potente

- Preparare

- pressione

- piuttosto

- prevenire

- premio

- probabilmente

- Prodotto

- Programmazione

- promesso

- fini

- metti

- casuale

- Lettura

- di rose

- Realtà

- riceve

- destinatari

- regioni

- rilasciare

- Report

- richiesta

- richieste

- Rispondere

- ritorno

- Anello

- Russia

- Truffa

- Truffatori

- truffe

- Cerca

- senso

- separato

- set

- dovrebbero

- Segni

- scettico

- So

- aumentato vertiginosamente

- Social

- Ingegneria sociale

- venduto

- alcuni

- Qualcuno

- qualcosa

- Fonte

- inizia a

- Ancora

- Fermare

- Storie

- Tempesta

- di successo

- tale

- improvviso

- ondata

- sospettoso

- Fai

- presa

- mirata

- Tecnologie

- Grazie

- I

- il mondo

- furto

- loro

- cosa

- cose

- Attraverso

- tempo

- a

- insieme

- TONE

- pure

- strumenti

- allenato

- preoccupante

- vero

- Affidati ad

- di fiducia

- Ucraina

- in definitiva

- sottostante

- sconosciuto

- Unsolicited

- urgenza

- us

- uso

- utenti

- generalmente

- verificato

- via

- Vittima

- vittime

- identificazione dei warning

- Wave

- sito web

- Che

- quale

- OMS

- largo

- larghezza

- volere

- vincere

- entro

- senza

- Ha vinto

- mondo

- scrivere

- scrittura

- Wrong

- mani sbagliate

- anno

- Tu

- Trasferimento da aeroporto a Sharm

- youtube

- zefiro