מדריך מפורט על הצפנה אסימטרית וכיצד זה עובד

-

צוות QuillAudits

- 6 ביולי 2022

תוכן העניינים

אנחנו נמצאים בזמן הזה שבו הנתונים הם בעלי הערך הגבוה ביותר. העברת נתונים באמצעות בלוקצ'יין, הפועלת באופן אוטונומי, היא שאלה של אתגר.

כדי לפתור בעיה זו, נכנסו לתוקף טכניקות הצפנה שבהן הנתונים/הודעות מוצפנים לכמה אותיות ומספרים אקראיים כדי שיפענחו על ידי המקלט. בדרך זו, נתונים מועברים בצורה בטוחה.

אבל איך מתרחשים ההצפנה והפענוח הזה? מהם סוגי ההצפנה השונים, וכיצד עובדת הטכניקה הזו?

בואו נדלג לחלק הראשי ונחקור את התשובות לכל השאלות בפירוט.

הגדרה של הצפנה

הצפנת נתונים כוללת שימוש בכלים מתמטיים או אלגוריתמים. הם מכונים אלגוריתמים קריפטוגרפיים שעובדים על הטקסט הפשוט בפורמט הניתן לקריאה וממירים אותם לטקסט צופן.

טקסט צופן חושף את המסר המקורי כצירוף אקראי של אותיות ומילים.

טקסטים אלה מוצפנים כעת, ובקצה המקבל, המשתמש יכול לפענח באמצעות מפתחות מיוחדים כדי לקרוא מהי ההודעה בפועל.

אפשר לחשוב על זה כמו למשל שליחת הודעה סודית במייל שהשולח נועל במפתח. לאחר הגעה למקלט, ניתן לבטל את נעילת ההודעה שוב באמצעות מקש אחר לקריאת ההודעה בפועל.

זהו תהליך ההצפנה המופעל להעברת נתונים מאובטחת.

בואו לגלות את ההבדלים בין המפתחות הפרטיים והציבוריים המשמשים בהצפנה ובפענוח.

סוגים שונים של הצפנה

שני הסיווגים העיקריים של טכניקות הצפנה,

הצפנה סימטרית

- גם הצפנה וגם פענוח הצפנה סימטרית מתבצעת באמצעות מפתח יחיד.

- מכיוון שמשתמשים באותו מפתח, הוא מציע פחות אבטחה כאשר מפתח אחד נפגע.

- הוא משתמש באורך מפתח של 120 או 256 סיביות כדי להצפין הודעות

- משמש להעברת נתונים גדולים עם שימוש נמוך במשאבים

הצפנה אסימטרית

- הצפנה אסימטרית כוללת שני מפתחות נפרדים להצפנה ופענוח של הודעה

- אבטחת המידע גבוהה

- הוא משתמש באורך מפתח של 2048 סיביות כדי להצפין הודעות

- המהירות פחותה ואינה אידיאלית להעברת נתונים גדולים

להבנה ברורה של טכניקת ההצפנה המודרנית, נצלול עמוק לנושא ההצפנה האסימטרית.

כיצד פועלת הצפנה אסימטרית?

הצפנה אסימטרית משתמשת במפתחות פרטיים וציבוריים, הקשורים מתמטית. המפתח הציבורי נגיש לכל אדם באמצעותו ניתן להצפין ולשלוח הודעות.

ניתן לבטל את הנעילה של הנתונים, לאחר שהוצפנו, רק באמצעות המפתח הפרטי המתאים. הפשרה על המפתח הפרטי עלולה להוביל לדליפת נתונים. וכך, רק המשתמש/שרת המורשה שמחזיק את המפתח הפרטי יכול לגשת למידע.

מפתחות פרטיים הם מחרוזות של מספרים באורך גדול יותר כדי שזה יהיה חזק ומאובטח. הם נוצרים בדרגה גבוהה של אקראיות שייקח שנים עד שכל מחשב על ימצא את המפתח הפרטי.

הצפנה אסימטרית משמשת לאימות צדדים, לשילוב נתונים וכו'.

נסתכל על אורכו של מפתח פרטי וציבורי

*מפתח ציבורי*

MIIBITANBgkqhkiG9w0BAQEFAAOCAQ4AMIIBCQKCAQBukNqMp3/zrntpyRhCwYxe

9IU3yS+SJskcIyNDs0pEXjWlctfSNEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFA

y/eTmFjjx/qRoiOqPMUmMwHu0SZX6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD

5rLiSNEqQEnoUvJb1LHiv/E36vi6cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXw

NN7577WdzH6ng4DMf5JWzUfkFIHqA2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vq

wl+7S46L4TYFcMNDeGW6iAFds+SMADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4N

AgMBAAE=

*מפתח פרטי RSA*

MIIEoQIBAAKCAQBukNqMp3/zrntpyRhCwYxe9IU3yS+SJskcIyNDs0pEXjWlctfS

NEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFAy/eTmFjjx/qRoiOqPMUmMwHu0SZX

6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD5rLiSNEqQEnoUvJb1LHiv/E36vi6

cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXwNN7577WdzH6ng4DMf5JWzUfkFIHq

A2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vqwl+7S46L4TYFcMNDeGW6iAFds+SM

ADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4NAgMBAAECggEALFprcZUX3PcXht4m

n1DpMIZCkphgPu7UKjdmRBg+KKLqPk6NiUN1cNE5TsWrbVcl27t0Np/JA3alk11e

iKGQLwAjds/ciLOGLrmuOPJb2/EGS3kXOpjzMJz7soILvdb/Jrw+wQEJ7WvwGNt5

Tz8+kxQOmnu/fIWBoHL1yiTOnzj8rOrJfGjwCWe4skeiTNVXoJ3oTyUp8vLlkeBb

YVOKaHtRVzE4qre6Jy0LelIu8OScpVBz6U9RW8p84eRuH28k6VVAMVd7ruSH0gLu

vcXjXnt6eLRka3Ww4KwA9ATD0oT0270FqebKmorvBv+DmWEjTTkSMfJz2wYN5Dcj

6lg1+QKBgQC6KDBR31573gU9SiilNFGaKL0qB1NbLnj2TL+964LB/bv+25AUKdcH

jJaE41kZWmxonLbxJI4ACTZd/9vXpAPOe1Wwp3r3kEyQsyARYFD7Pdai0DhsS9Mj

Y/hSL0i1cxE6EXY60cXzW4rrI1r7Nd6VCUlGpsOLVfaFR3xByA9JgwKBgQCYDF16

ornljNE8NMG6ojrtpL2pPqNuw4qMrqNOzne90w/ALK6pdTOQFToyRZoQfdVqY9jK

u0LceC6E37w7pX4UwE1zrmprWpBUWnvJhSnDcXcDtVqipqERQ5KPu3/eeyStd5L4

PfPbEWID4+6i9uC0ZQwBU3G41tGaWiaZ3NNlLwKBgEjgIspqX1qud+6ecXr7GFb5

S9SAOamgb8o8EXQQFohLBKWo3qaGGp/h8arkNaUvOPFbKGMOpGhvMtFpsG6izrqu

ncUiS4lO/CpJdWxYAFvawYPLb8s1g9p+8F98E0K1YTESVO6B4LR8Sc3zcVKWrCQ8

FmuKLVMGvBNBAOvfndxxAoGAWebFxuM8g2vVs4GGIrIVobnMoqt0uuNHopMH4GrY

Bhcrsvc4dt3jlQfYFy1sQOAGNhe/cW9zwyQUbWBUzfe2KtLheMriBYPQ3u95Tdg8

r2EBe+HZK17W0XxgxjeZDZVGRIL1FW6cJyWKDL7StOzARCmTBZ2vGhl6aYdwV31o

SOUCgYAwKJgVwTlhelBVl07w8BkqKjG+snnHMV3F36qmQ4+GCBBGaeNLU6ceBTvx

Cg3wZUiQJnDwpB3LCs47gLO2uXjKh7V452hACGIudYNa8Q/hHoHWeRE6mi7Y0QZp

zUKrZqp9pi/oZviMqDX88W06B12C8qFiUltFmhfPLJ9NJ3+ftg==

יישומים של הצפנה אסימטרית

חתימה דיגיטלית

חתימות דיגיטליות פועלות כמערכת הוכחה קריפטוגרפית שמשרה אמון ב blockchain עבור משתמשים. זה מבטיח את המקור שממנו מגיעים ההודעות, ושולל אפשרות של שיבוש נתונים.

חתימות דיגיטליות נוצרות על ידי הצפנה אסימטרית המקשרת את המפתחות הפרטיים והציבוריים הקשורים מתמטית עם פונקציית Hash מאובטחת. בכך, הוא מאמת את שולח ההודעה ומבטיח שהנתונים מוגנים מפני כל שינוי בזמן ההעברה.

חתימות דיגיטליות אלה משמשות ב

- תעודות SSL/TSL, טכנולוגיה סטנדרטית המאבטחת אתרי אינטרנט ושומרת על העסקאות ונתוני הכניסה מוגנים.

- תעודות אימות אישיות, שבו משתמשים הארגונים כדי להגביל משאבים לעובדים שיכולים לגשת אליהם רק במכשירי משרד.

יתרונות וחסרונות של הצפנה אסימטרית

אבטחה: הוא משתמש במפתחות ארוכים שהם 1024 או 2048 סיביות מה שאומר שיש 22048 אפשרויות של שילוב המקשים. זה בהכרח מדגיש את תכונת האבטחה של הצפנה אסימטרית.

מפתח מופץ מוגבל לנקודות קצה: בהצפנה סימטרית, רק מפתחות ציבוריים צריכים להיות מופצים כאשר מעורבים יותר נקודות קצה. לעומת זאת בהצפנה א-סימטרית ניתן להפיץ מפתח ציבורי, אך ניתן להפיץ מפתח פרטי למשתמשים מורשים בלבד. לכן, פחות נקודות קצה מחזיקות את המפתח הפרטי, מה שמגביל את המפתח מלהיות בסיכון.

חסרונות

מהירות נמוכה: מכיוון שהמפתחות ארוכים והשרת צריך ליצור מפתחות נפרדים להצפנה ולפענוח, זה לוקח זמן.

פחות מדרגיות: העברות נתונים כבדות מפעילות לחץ רב על תהליך ההצפנה והפענוח, מה שמתיש את השרת. לכן, הצפנה אסימטרית אינה מתאימה להעברת כמויות אדירות של נתונים.

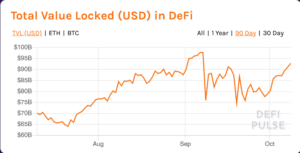

פריצות עיקריות למפתחות Web3 שנפגעו

עד כה כיסינו את רוב ההיבטים של הצפנה אסימטרית, וכעת נסתכל על כמה מהפריצות הבולטות ב-Web3 עקב דליפות מפתח פרטי.

מחשבות סופיות

בקצרה, הצפנה אסימטרית עובדת היטב בהעברת פחות כמות נתונים על פני מספר רב של נקודות קצה. אם כי הגישה ההיברידית של הפקת היתרון מהצפנה סימטרית וא-סימטרית מאומצת על ידי כמה תעודות כגון SSL/TLS, שגם היא מוכיחה את עצמה יעילה.

מאמרים נוספים

כיצד לבנות אורקל משלך באמצעות חוזים חכמים של Ethereum?

זמן קריאה: 5 דקות Ethereum הוא הבלוקצ'יין הראשון אי פעם שירש את האיכויות של

הסבר על מודל מלאי לזרימה של ביטקוין (S2F).

זמן קריאה: 4 דקות ביטקוין נתפס כמילה נרדפת למטבע קריפטוגרפי, אם כי

המערכת האקולוגית של NFT וסיכוני אבטחה קשורים

זמן קריאה: 6 דקות 2021 הייתה שנה מעניינת עבור NFTs. הכי

הבנת ה-Stablecoin בהקשר לתנודות האחרונות

זמן קריאה: 5 דקות הנפילה הפתאומית במחיר האסימון של טרה לונה מ

ניתוח מגמות

מדריך מפורט על הצפנה אסימטרית וכיצד זה עובד

הסבר על מודל מלאי לזרימה של ביטקוין (S2F).

המערכת האקולוגית של NFT וסיכוני אבטחה קשורים

🛡️𝗦𝗺𝗮𝗿𝘁 𝗖𝗼𝗻𝘁𝗿𝗮𝗰𝘁 𝗦𝗲𝗰𝘂𝗿𝗶𝘁𝗀𝗶𝗶

פרק 1: הצפת מספרים שלמים

התקפה הרסנית: BECToken

בונוס: איך הפריצה של BECToken עבדה

👇🧵👇

#קריפטו | #DeFi

שלום, קהילת Web3👋

אנו נרגשים להכריז ש-SHANTANU SONTAKKE @ShanzSon מבקר החוזים החכמים שלנו, ישתף את ניסיונו ומפת הדרכים שלו בנושא - "איך להתחיל את הקריירה שלך בביקורת חוזים חכמים?"

@web3_learn יארח את הסמינר המקוון.

📢אנו שמחים להכריז שסיימנו את #ביקורת החוזה החכם עבור "@0xCrickDAO".

עוד על "CrickDao" >> https://www.crickdao.com/

נוכחות במדיה חברתית הפכה להכרח עבור פרויקטי #Web3 כדי להשרות אמון בקרב המשתמשים.

לעתים קרובות אנו נתקלים בתגובות ופוסטים שבהם משתמשים מפקפקים באבטחה של פרויקט.

עקוב אחר➡️@QuillAudits כדי להישאר בטוח!

#אבטחת סייבר | #קהילה | #קריפטו

הפריצה האחרונה של 100 מיליון דולר @harmonyprotocol, ו

הפריצה הבולטת של 600 מיליון דולר @Ronin_Network נבעה מדליפות מפתח פרטי

הצפנת נתונים כוללת שימוש בכלים מתמטיים או אלגוריתמים.

#Web3 | #קריפטו

🔽🔽

שוד ההרמוניה: 100 מיליון דולר נגנבו💰

גשר פרוטוקול הרמוני סבל מפריצה מה שהוביל להפסד של 100 מיליון דולר. ה מנצל גשרים גנב מהגשר 11 אסימוני ERC-20 שונים ו-13,100 Ether.

עוד מ קווילהש

כיצד ביקורת חוזים חכמה יכולה למנוע התקפות על רשתות בלוקצ'יין

כמה זמן לוקח לבצע ביקורת על חוזים חכמים | DeFi

האם SocialFi הוא מילת הבאזז הבאה לעידן Web3.0?

ILO לעומת IDO ו - צורך בביקורת לפני הכניסה לפלטפורמות אלה

כיצד ביקורת נכונה של חוזה חכם של Ethereum יכולה לחסוך לך מיליונים?

כיצד להתחיל פרוטוקול DeFi ב -5 שלבים?

למעלה 5 השגיאות הנפוצות בשפת תכנות המוצקות

כיצד מגמות ה- DeFi האחרונות בשנת 2021 מדגישות את הצורך בביקורת

תקציר על ביקורת חוזים חכמה של Ethereum