חוקרי ESET ניתחו גרסה מעודכנת של תוכנת ריגול אנדרואיד GravityRAT שגונבת קבצי גיבוי של WhatsApp ויכולה לקבל פקודות למחיקת קבצים

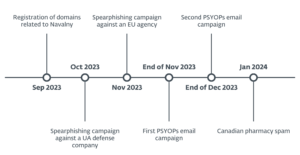

חוקרי ESET זיהו גרסה מעודכנת של תוכנת ריגול אנדרואיד GravityRAT המופצת כאפליקציות ההודעות BingeChat ו-Chatico. GravityRAT הוא כלי גישה מרחוק ידוע בשימוש מאז לפחות 2015 והשתמשו בעבר בהתקפות ממוקדות נגד הודו. גרסאות Windows, Android ו-macOS זמינות, כפי שתועד בעבר על ידי סיסקו טלוס, קספרסקי, ו סייבל. השחקן מאחורי GravityRAT נותר לא ידוע; אנו עוקבים אחר הקבוצה באופן פנימי כ-SpaceCobra.

ככל הנראה פעיל מאז אוגוסט 2022, קמפיין BingeChat עדיין נמשך; עם זאת, מסע הפרסום באמצעות Chatico אינו פעיל יותר. BingeChat מופץ באמצעות אתר אינטרנט המפרסם שירותי הודעות בחינם. בולט במסע הפרסום החדש שהתגלה, GravityRAT יכול לסנן גיבויים של WhatsApp ולקבל פקודות למחיקת קבצים. האפליקציות הזדוניות מספקות גם פונקציונליות צ'אט לגיטימית המבוססת על הקוד הפתוח אפליקציית OMEMO Instant Messenger.

- גילינו גרסה חדשה של תוכנת ריגול אנדרואיד GravityRAT המופצת כגרסאות טרויאניות של אפליקציית הקוד הפתוח הלגיטימית OMEMO Instant Messenger אנדרואיד.

- אפליקציית BingeChat הטרויאנית זמינה להורדה מאתר שמציג אותה כשירות העברת הודעות ושיתוף קבצים בחינם.

- גרסה זו של GravityRAT משופרת עם שתי יכולות חדשות: קבלת פקודות למחיקת קבצים והוצאת קבצי גיבוי של WhatsApp.

סקירת מסע פרסום

קיבלנו התראה על הקמפיין הזה על ידי MalwareHunterTeam, ששיתף את ה-hash עבור מדגם GravityRAT באמצעות ציוץ. בהתבסס על שם קובץ ה-APK, האפליקציה הזדונית ממותגת כ-BingeChat ומתיימרת לספק פונקציונליות של העברת הודעות. מצאנו את האתר binchat[.]net שממנו ייתכן שהורדה דוגמה זו (ראה איור 1).

האתר צריך לספק את האפליקציה הזדונית לאחר הקשה על כפתור הורד אפליקציה; עם זאת, זה מחייב מבקרים להיכנס. לא היו לנו אישורים, וההרשמות נסגרו (ראה איור 2). סביר להניח שהמפעילים פותחים רישום רק כאשר הם מצפים שקורבן ספציפי יבקר, אולי עם כתובת IP מסוימת, מיקום גיאוגרפי, כתובת URL מותאמת אישית, או בתוך מסגרת זמן מסוימת. לכן, אנו מאמינים שקורבנות פוטנציאליים ממוקדים מאוד.

למרות שלא הצלחנו להוריד את אפליקציית BingeChat דרך האתר, הצלחנו למצוא כתובת URL ב- VirusTotal (https://downloads.bingechat[.]net/uploadA/c1d8bad13c5359c97cab280f7b561389153/BingeChat.zip) המכיל את אפליקציית BingeChat הזדונית לאנדרואיד. לאפליקציה הזו יש את אותו hash כמו לאפליקציה בציוץ שהוזכר קודם לכן, מה שאומר שכתובת האתר הזו היא נקודת הפצה עבור מדגם GravityRAT המסוים הזה.

אותו שם דומיין מוזכר גם בתוך הקוד של אפליקציית BingeChat - רמז נוסף לכך binchat[.]net משמש להפצה (ראה איור 3).

האפליקציה הזדונית מעולם לא הפכה לזמינה בחנות Google Play. זוהי גרסה טרויאנית של הקוד הפתוח הלגיטימי OMEMO Instant Messenger (IM) אפליקציית אנדרואיד, אך ממותגת כ-BingeChat. OMEMO IM הוא בנייה מחדש של לקוח Android Jabber שיחות.

כפי שניתן לראות באיור 4, קוד ה-HTML של האתר הזדוני כולל ראיות לכך שהוא הועתק מהאתר הלגיטימי preview.colorlib.com/theme/BingeChat/ ב יולי 5th, 2022, באמצעות הכלי האוטומטי HTTrack; colorlib.com הוא אתר לגיטימי המספק ערכות נושא של וורדפרס להורדה, אך נראה כי ערכת הנושא BingeChat כבר אינה זמינה שם. ה binchat[.]net הדומיין נרשם ב-18 באוגוסטth 2022.

איננו יודעים כיצד פותו קורבנות פוטנציאליים לאתר האינטרנט הזדוני או התגלו בדרך אחרת. בהתחשב בכך שהורדת האפליקציה מותנית בקיום חשבון ורישום חשבון חדש לא היה אפשרי עבורנו, אנו מאמינים שקורבנות פוטנציאליים היו ממוקדים במיוחד. סכימת סקירת ההתקפה מוצגת באיור 5.

קורבנות

נתוני טלמטריה של ESET לא תיעדו אף קורבנות של מסע פרסום זה של BingeChat, מה שמצביע עוד יותר על כך שהקמפיין כנראה ממוקד באופן צר. עם זאת, לטלמטריה שלנו יש זיהוי אחד של דגימת אנדרואיד GravityRAT אחרת בהודו שהתרחשה ביוני 2022. במקרה זה, GravityRAT סומנה כ-Chatico (ראה איור 6).

בדומה ל-BingeChat, Chatico מבוססת על אפליקציית OMEMO Instant Messenger וטריאנית עם GravityRAT. צ'טיקו הופץ ככל הנראה דרך ה chatico.co[.]uk אתר אינטרנט וגם תקשר עם שרת C&C. הדומיינים הן עבור האתר והן עבור שרת C&C נמצאים כעת במצב לא מקוון.

מכאן והלאה, נתמקד רק בקמפיין הפעיל באמצעות אפליקציית BingeChat, בעלת אותה פונקציונליות זדונית כמו Chatico.

ייחוס

הקבוצה שמאחורי התוכנה הזדונית עדיין לא ידועה, למרות שחוקרים בפייסבוק תכונה GravityRAT לקבוצה שבסיסה בפקיסטן, כמו גם בעבר ספקולציה מאת סיסקו טאלוס. אנו עוקבים אחר הקבוצה באופן פנימי תחת השם SpaceCobra, ומייחסים לקבוצה זו גם את הקמפיינים של BingeChat וגם Chatico.

פונקציונליות זדונית טיפוסית עבור GravityRAT קשורה לפיסת קוד ספציפית שבשנת 2020 יוחסה על ידי קספרסקי לקבוצה שמשתמשת בגרסאות של Windows של GravityRAT

ב2021, סייבל פרסם ניתוח של קמפיין GravityRAT אחר שהציג את אותם דפוסים כמו BingeChat, כמו וקטור הפצה דומה לטרויאני המתחזה לאפליקציית צ'אט לגיטימית, שבמקרה זה היה SoSafe Chat, השימוש בקוד פתוח OMEMO IM קוד, ואותה פונקציונליות זדונית. באיור 6, אתה יכול לראות השוואה של מחלקות זדוניות בין דגימת GravityRAT שניתחה על ידי Cyble לבין הדגימה החדשה הכלולה ב-BingeChat. בהתבסס על השוואה זו, אנו יכולים לקבוע בביטחון רב שהקוד הזדוני ב-BingeChat שייך למשפחת התוכנות הזדוניות GravityRAT

איור 7. השוואה בין שמות המחלקות של הטרויאני המתחזה ליישומי SoSafe Chat חוקיים (משמאל) ו-BingeChat (מימין)

ניתוח טכני

לאחר ההשקה, האפליקציה מבקשת מהמשתמש לאפשר לכל ההרשאות הדרושות לפעול כראוי, כפי שמוצג באיור 8. למעט הרשאה לקרוא את יומני השיחות, ההרשאות האחרות המבוקשות אופייניות לכל יישום הודעות, כך שמשתמש המכשיר עשוי שלא להיבהל כאשר האפליקציה מבקשת אותם.

כחלק מהפונקציונליות הלגיטימית של האפליקציה, היא מספקת אפשרויות ליצירת חשבון ולהתחברות. לפני שהמשתמש נכנס לאפליקציה, GravityRAT מתחיל ליצור אינטראקציה עם שרת ה-C&C שלו, מחלץ את נתוני המשתמש במכשיר ומחכה לביצוע פקודות. GravityRAT מסוגל לחלץ:

- יומן שיחות

- רשימת אנשי קשר

- הודעות SMS

- קבצים עם הרחבות ספציפיות: jpg, jpeg, log, png, PNG, JPG, JPEG, txt, pdf, xml, doc, xls, xlsx, ppt, pptx, docx, opus, crypt14, crypt12, crypt13, crypt18, crypt32

- מיקום המכשיר

- מידע בסיסי על המכשיר

נתונים שיש לחלץ מאוחסנים בקבצי טקסט במדיה חיצונית, לאחר מכן עוברים לשרת C&C ולבסוף מוסרים. נתיבי הקבצים עבור הנתונים המבויימים מפורטים באיור 9.

לגרסה זו של GravityRAT יש שני עדכונים קטנים בהשוואה לגרסאות קודמות, ידועות בציבור, של GravityRAT. ראשית, זה מרחיב את רשימת הקבצים להסתננות לאלה עם crypt14, crypt12, crypt13, crypt18, ו crypt32 הרחבות. קבצי קריפטה אלה הם גיבויים מוצפנים שנוצרו על ידי WhatsApp Messenger. שנית, הוא יכול לקבל שלוש פקודות משרת C&C לביצוע:

- מחק את כל הקבצים - מוחק קבצים עם סיומת מסוימת, שהוצאו מהמכשיר

- מחק את כל אנשי הקשר - מוחק רשימת אנשי קשר

- מחק את כל יומני השיחות - מוחק יומני שיחות

אלו הן פקודות מאוד ספציפיות שאינן נראות בדרך כלל בתוכנות זדוניות של אנדרואיד. גרסאות קודמות של אנדרואיד GravityRAT לא יכלו לקבל פקודות כלל; הם יכלו להעלות רק נתונים מוחלפים לשרת C&C בזמן מסוים.

GravityRAT מכיל שני תת-דומיינים מקודדים C&C המוצגים באיור 10; עם זאת, הוא מקודד לשימוש רק הראשון (https://dev.androidadbserver[.]com).

יש ליצור קשר עם שרת C&C זה כדי לרשום מכשיר חדש שנפרץ, וכדי לאחזר שתי כתובות C&C נוספות: https://cld.androidadbserver[.]com ו https://ping.androidadbserver[.]com כשבדקנו אותו, כפי שמוצג באיור 11.

שוב, נעשה שימוש רק בשרת C&C הראשון, הפעם כדי להעלות את נתוני המשתמש של המכשיר, כפי שניתן לראות באיור 12.

סיכום

ידוע כפעיל מאז לפחות 2015, SpaceCobra החייאה את GravityRAT כדי לכלול פונקציונליות מורחבת כדי לסנן גיבויים של WhatsApp Messenger וקבלת פקודות משרת C&C למחיקת קבצים. בדיוק כמו בעבר, מסע פרסום זה משתמש באפליקציות הודעות ככיסוי להפצת הדלת האחורית של GravityRAT. הקבוצה שמאחורי התוכנה הזדונית משתמשת בקוד OMEMO IM לגיטימי כדי לספק את פונקציונליות הצ'אט עבור אפליקציות העברת ההודעות הזדוניות BingeChat ו-Chatico.

לפי הטלמטריה של ESET, משתמש בהודו היה ממוקד על ידי גרסת Chatico המעודכנת של RAT, בדומה לקמפיינים שתועדו בעבר של SpaceCobra. גרסת BingeChat מופצת באמצעות אתר אינטרנט הדורש רישום, ככל הנראה פתוח רק כאשר התוקפים מצפים שקורבנות ספציפיים יבקרו, אולי עם כתובת IP מסוימת, מיקום גיאוגרפי, כתובת URL מותאמת אישית, או בתוך מסגרת זמן מסוימת. בכל מקרה, אנו מאמינים שהקמפיין ממוקד מאוד.

IoCs

קבצים

| SHA-1 | שם חבילה | שם זיהוי ESET | תיאור |

|---|---|---|---|

| 2B448233E6C9C4594E385E799CEA9EE8C06923BD | eu.siacs.bingechat | אנדרואיד/Spy.Gravity.A | GravityRAT מתחזה לאפליקציית BingeChat. |

| 25715A41250D4B9933E3599881CE020DE7FA6DC3 | eu.siacs.bingechat | אנדרואיד/Spy.Gravity.A | GravityRAT מתחזה לאפליקציית BingeChat. |

| 1E03CD512CD75DE896E034289CB2F5A529E4D344 | eu.siacs.chatico | אנדרואיד/Spy.Gravity.A | GravityRAT מתחזה לאפליקציית Chatico. |

רשת

| IP | תְחוּם | ספק אירוח | נראה לראשונה | פרטים |

|---|---|---|---|---|

| 75.2.37[.]224 | jre.jdklibraries[.]com | Amazon.com, Inc. | 2022-11-16 | שרת Chatico C&C. |

| 104.21.12[.]211 | cld.androidadbserver[.]com adb.androidadbserver[.]com |

Cloudflare, Inc | 2023-03-16 | שרתי BingeChat C&C. |

| 104.21.24[.]109 | dev.jdklibraries[.]com | Cloudflare, Inc | N / A | שרת Chatico C&C. |

| 104.21.41[.]147 | chatico.co[.]uk | Cloudflare, Inc | 2021-11-19 | אתר הפצה של Chatico. |

| 172.67.196[.]90 | dev.androidadbserver[.]com ping.androidadbserver[.]com |

Cloudflare, Inc | 2022-11-16 | שרתי BingeChat C&C. |

| 172.67.203[.]168 | binchat[.]net | Cloudflare, Inc | 2022-08-18 | אתר הפצה של BingeChat. |

נתיבים

הנתונים מבוימים להסרה במקומות הבאים:

/storage/emulated/0/Android/ebc/oww.log

/storage/emulated/0/Android/ebc/obb.log

/storage/emulated/0/bc/ms.log

/storage/emulated/0/bc/cl.log

/storage/emulated/0/bc/cdcl.log

/storage/emulated/0/bc/cdms.log

/storage/emulated/0/bc/cs.log

/storage/emulated/0/bc/location.log

טכניקות MITER ATT & CK

שולחן זה נבנה באמצעות גרסה 13 של מסגרת MITER ATT & CK.

| טקטיקה | ID | שם | תיאור |

|---|---|---|---|

| התמדה | T1398 | סקריפטים לאתחול אתחול או כניסה | GravityRAT מקבל את BOOT_COMPLETED שידור כוונה להפעלה בעת הפעלת המכשיר. |

| T1624.001 | ביצוע מופעל על ידי אירוע: מקלטי שידור | פונקציונליות GravityRAT מופעלת אם מתרחש אחד מהאירועים הבאים: USB_DEVICE_ATTACHED, ACTION_CONNECTION_STATE_CHANGED, USER_UNLOCKED, ACTION_POWER_CONNECTED, ACTION_POWER_DISCONNECTED, מצב טיסה, סוללה חלשה, BATTERY_OKAY, DATE_CHANGED, לְאַתחֵל, TIME_TICK, או CONNECTIVITY_CHANGE. |

|

| התחמקות הגנה | T1630.002 | הסרת אינדיקטור במארח: מחיקת קובץ | GravityRAT מסיר קבצים מקומיים המכילים מידע רגיש שהוחלף מהמכשיר. |

| גילוי פערים | T1420 | גילוי קבצים וספריות | GravityRAT מפרט קבצים זמינים באחסון חיצוני. |

| T1422 | גילוי תצורת רשת מערכת | GravityRAT מחלץ את IMEI, IMSI, כתובת IP, מספר טלפון ומדינה. | |

| T1426 | גילוי מידע מערכת | GravityRAT מחלץ מידע על המכשיר, כולל מספר סים סידורי, מזהה מכשיר ופרטי מערכת נפוצים. | |

| אוספים | T1533 | נתונים מהמערכת המקומית | GravityRAT מוציא קבצים מהמכשיר. |

| T1430 | מעקב אחר מיקום | GravityRAT עוקב אחר מיקום המכשיר. | |

| T1636.002 | נתוני משתמש מוגנים: יומני שיחות | GravityRAT מחלץ יומני שיחות. | |

| T1636.003 | נתוני משתמש מוגנים: רשימת אנשי קשר | GravityRAT מחלץ את רשימת אנשי הקשר. | |

| T1636.004 | נתוני משתמש מוגנים: הודעות SMS | GravityRAT מחלץ הודעות SMS. | |

| פיקוד ובקרה | T1437.001 | פרוטוקול שכבת האפליקציות: פרוטוקולי אינטרנט | GravityRAT משתמש ב-HTTPS כדי לתקשר עם שרת C&C שלה. |

| exfiltration | T1646 | סינון מעל ערוץ C2 | GravityRAT מסנן נתונים באמצעות HTTPS. |

| פְּגִיעָה | T1641 | מניפולציה של נתונים | GravityRAT מסיר קבצים עם הרחבות מסוימות מהמכשיר, ומוחק את כל יומני השיחות של המשתמש ואת רשימת אנשי הקשר. |

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- EVM Finance. ממשק מאוחד למימון מבוזר. גישה כאן.

- Quantum Media Group. IR/PR מוגבר. גישה כאן.

- PlatoAiStream. Web3 Data Intelligence. הידע מוגבר. גישה כאן.

- מקור: https://www.welivesecurity.com/2023/06/15/android-gravityrat-goes-after-whatsapp-backups/

- :יש ל

- :הוא

- :לֹא

- 1

- 10

- 11

- 12

- 16

- 2020

- 2021

- 2022

- 32

- 500

- 67

- 7

- 8

- 9

- a

- יכול

- אודות

- גישה

- חֶשְׁבּוֹן

- פעיל

- פעילות

- נוסף

- כתובת

- כתובות

- פרסום

- לאחר

- נגד

- נבהל

- תעשיות

- להתיר

- גם

- an

- אנליזה

- מְנוּתָח

- ו

- דְמוּי אָדָם

- אחר

- כל

- האפליקציה

- בקשה

- אפליקציות

- ARE

- AS

- המשויך

- At

- לתקוף

- המתקפות

- אוגוסט

- אוטומטי

- זמין

- דלת אחורית

- גיבוי

- גיבויים

- מבוסס

- BE

- היה

- לפני

- מאחור

- להיות

- תאמינו

- שייך

- בֵּין

- שניהם

- ממותגים

- מִשׁדָר

- נבנה

- אבל

- לַחְצָן

- by

- שיחה

- מבצע

- קמפיינים

- CAN

- יכולות

- מסוגל

- מקרה

- סיסקו

- טענות

- בכיתה

- כיתות

- לקוחות

- סגור

- קוד

- מקודד

- COM

- Common

- להעביר

- תקשורת

- לעומת

- השוואה

- התפשר

- אמון

- תְצוּרָה

- בהתחשב

- צור קשר

- להכיל

- הכלול

- מכיל

- יכול

- מדינה

- לכסות

- לִיצוֹר

- נוצר

- אישורים

- כוך

- כיום

- מנהג

- נתונים

- איתור

- מכשיר

- גילה

- לְהָפִיץ

- מופץ

- הפצה

- do

- לא

- תחום

- שם תחום

- תחומים

- להורדה

- מעסיקה

- מוצפן

- משופר

- אֲפִילוּ

- אירועים

- עדות

- אלא

- לבצע

- הוצאת להורג

- פילטרציה

- מורחב

- לצפות

- משתרע

- הארכה

- סיומות

- חיצוני

- תמציות

- פייסבוק

- FB

- תרשים

- שלח

- קבצים

- בסופו של דבר

- ראשון

- להתמקד

- הבא

- בעד

- מצא

- חופשי

- החל מ-

- פונקציות

- פונקציונלי

- נוסף

- נוצר

- Goes

- Play Google

- בחנות Google Play

- כוח משיכה

- קְבוּצָה

- שירים

- יש

- יש

- כאן

- גָבוֹהַ

- מאוד

- המארח

- איך

- אולם

- HTML

- HTTPS

- ID

- מזוהה

- if

- in

- לכלול

- כולל

- כולל

- הודו

- מידע

- בתחילה

- מיידי

- כוונה

- אינטראקציה

- כלפי פנים

- אל תוך

- IP

- כתובת IP

- IT

- שֶׁלָה

- jpg

- יולי

- יוני

- רק

- לדעת

- ידוע

- לשגר

- שכבה

- הכי פחות

- עזבו

- חוּקִי

- לגיטימי

- סביר

- רשימה

- ברשימה

- רשימות

- מקומי

- מיקום

- היכנס

- התחבר

- עוד

- MacOS

- עשוי

- תוכנות זדוניות

- max-width

- אומר

- מדיה

- מוּזְכָּר

- הודעות

- הודעות

- Messenger

- יכול

- רוב

- שם

- שמות

- הכרחי

- רשת

- לעולם לא

- חדש

- חדש

- לא

- יַקִיר

- עַכשָׁיו

- מספר

- התרחשה

- of

- לא מחובר

- on

- ONE

- מתמשך

- רק

- לפתוח

- קוד פתוח

- מפעילי

- אפשרויות

- or

- אחר

- אַחֶרֶת

- שלנו

- הַחוּצָה

- יותר

- סקירה

- פקיסטן

- חלק

- מסוים

- דפוסי

- רשות

- הרשאות

- טלפון

- לְחַבֵּר

- מקומות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לְשַׂחֵק

- בחנות Play

- נקודה

- נקודות

- אפשרי

- יִתָכֵן

- פוטנציאל

- מתנות

- קודם

- קוֹדֶם

- כנראה

- כמו שצריך

- פרוטוקול

- לספק

- מספק

- בפומבי

- לאור

- דרג

- חומר עיוני

- לקבל

- מקבל

- קבלה

- מוקלט

- הירשם

- רשום

- הַרשָׁמָה

- שְׂרִידִים

- מרחוק

- גישה מרחוק

- הסרה

- הוסר

- בקשות

- דורש

- חוקרים

- תקין

- אותו

- תכנית

- מסך

- שְׁנִיָה

- לִרְאוֹת

- נראה

- לראות

- רגיש

- סידורי

- שרתים

- שרות

- שירותים

- משותף

- שיתוף

- צריך

- הראה

- שלטים

- כן

- דומה

- since

- אתר

- קטן

- SMS

- So

- ספציפי

- במיוחד

- תוכנות ריגול

- התחלות

- סטארט - אפ

- מדינה

- גונב

- עוד

- אחסון

- חנות

- מאוחסן

- כזה

- מערכת

- שולחן

- טאלוס

- ממוקד

- נבדק

- זֶה

- השמיים

- אותם

- נושא

- אז

- שם.

- לכן

- אלה

- הֵם

- זֶה

- אלה

- אם כי?

- שְׁלוֹשָׁה

- דרך

- זמן

- מסגרת זמן

- ל

- כלי

- לעקוב

- מופעל

- טרויאני

- ציוץ

- שתיים

- טיפוסי

- בדרך כלל

- תחת

- לא ידוע

- מְעוּדכָּן

- עדכונים

- כתובת האתר

- us

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- שימושים

- באמצעות

- גרסה

- מאוד

- באמצעות

- קרבן

- קורבנות

- לְבַקֵר

- מבקרים

- הַמתָנָה

- היה

- we

- אינטרנט

- אתר

- היו

- וואטסאפ

- מתי

- אשר

- רָחָב

- יצטרך

- חלונות

- עם

- בתוך

- וורדפרס

- נושאים

- תיק עבודות

- XML

- אתה

- זפירנט