זמן קריאה: 3 דקותסקירה כללית

אחת הפעמים הראשונות שהציבור היה עד ממקור ראשון והבין את כוחה של תוכנות הכופר הייתה כאשר WannaCry פרצה בשנת 2017. הממשלה, החינוך, בתי החולים, האנרגיה, התקשורת, הייצור ועוד רבים אחרים של תשתיות מידע מרכזיות סבלו מהפסדים חסרי תקדים. במבט לאחור, זו הייתה רק ההתחלה , שכן מאז היו גרסאות רבות, כמו SimpleLocker, SamSam ו- WannaDecryptor למשל.

מעבדות המחקר האיומים של Comodo קיבלו חדשות כי לתוכנת הכופר 'Black Rose Lucy' יש גרסאות חדשות שתוקפות את AndroidOS.

Black Rose ל-Lucy לא היו יכולות תוכנות כופר בזמן גילויה על ידי צ'ק פוינט עוד בספטמבר 2018. באותו זמן, לוסי הייתה רשת בוט וטפטפת של תוכנות זדוניות כשירות (Maas) עבור מכשירי אנדרואיד. כעת, הוא חוזר עם יכולות כופר חדשות המאפשרות לו להשתלט על מכשירים נגועים כדי לשנות ולהתקין יישומי תוכנות זדוניות חדשות.

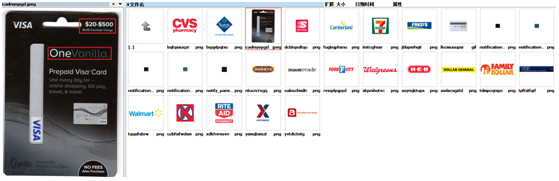

לאחר ההורדה, לוסי מצפינה את המכשיר הנגוע והודעת כופר צצה בדפדפן, בטענה שמדובר בהודעה מהבולשת הפדרלית האמריקאית (FBI) עקב תוכן פורנוגרפי שנמצא במכשיר. הקורבן מקבל הוראה לשלם קנס של 500 דולר על ידי הזנת פרטי כרטיס אשראי, במקום שיטת הביטקוין הנפוצה יותר.

איור 1. תוכנת הכופר של לוסי השתמשה בתמונות משאבים.

אָנָלִיזָה

מרכז המחקר לאיומי קומודו אסף דגימות וערך ניתוח כשהבנו ש-Black Rose Lucy חזרה.

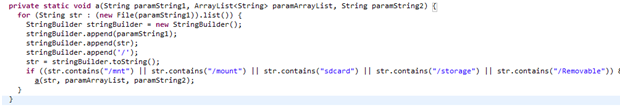

תִמסוֹרֶת

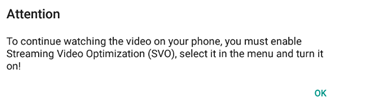

במסווה של אפליקציית נגן וידאו רגילה, באמצעות קישורי שיתוף מדיה, הוא מותקן בשקט כאשר משתמש לוחץ. אבטחת אנדרואיד מציגה הודעה המבקשת מהמשתמש להפעיל את האופטימיזציה של וידאו זורם (SVO). על ידי לחיצה על 'אישור', התוכנה הזדונית תקבל הרשאת שירות נגישות. ברגע שזה קורה, לוסי יכולה להצפין את הנתונים במכשיר של הקורבן.

איור 2. הודעת רמאות קופצת של לוסי

לִטעוֹן

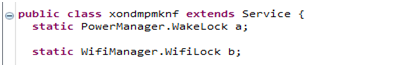

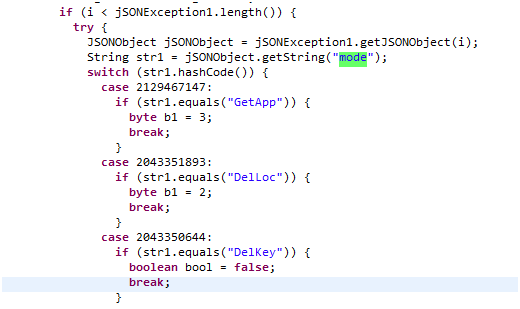

בתוך מודול MainActivity, האפליקציה מפעילה את השירות הזדוני, אשר לאחר מכן רושם BroadcastReceiver שנקרא על ידי הפקודה action.SCREEN_ON ואז קורא לעצמו.

זה משמש לרכישת שירות 'WakeLock' ו-'WifiLock':

WakeLock: שמחזיק את מסך המכשיר דולק;

WifiLock: שמחזיק את ה-WiFi דלוק.

האיור 3.

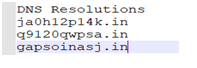

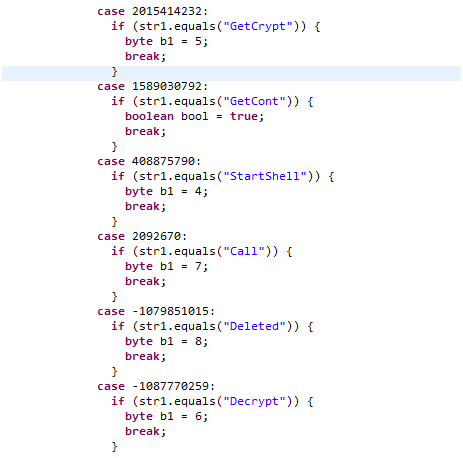

C&C

בניגוד לגרסאות קודמות של תוכנות זדוניות, TheC&Cservers הוא תחום, לא כתובת IP. גם אם השרת חסום, הוא יכול בקלות לפתור כתובת IP חדשה.

איור 4. שרתי C&C

איור 5. ה-Lucy משתמשת בשרתי C&C

איור 6: פיקוד ובקרה של לוסי

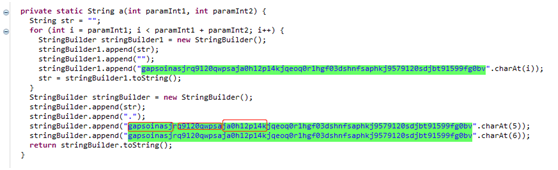

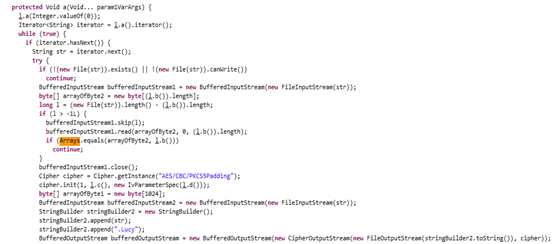

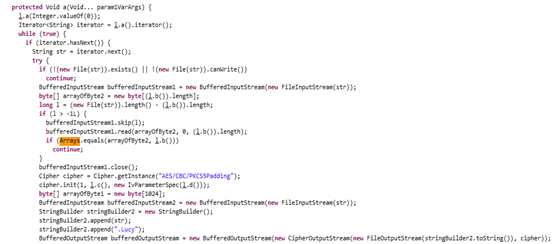

הצפנה / פענוח

איור 7: ספריית מכשירי Git

איור 8: פונקציית הצפנה/פענוח של לוסי

כופר

ברגע שלוסי מצפינה את המכשיר הנגוע, הודעה על כופר צצה בדפדפן, בטענה שההודעה היא מהבולשת הפדרלית של ארה"ב (FBI), עקב תוכן פורנוגרפי שנמצא במכשיר. הקורבן מקבל הוראה לשלם קנס של $500 על ידי כניסה פרטי כרטיס אשראי, במקום שיטת הביטקוין הנפוצה יותר.

<br> סיכום

וירוסים זדוניים התפתחו. הם מגוונים ויעילים יותר מאי פעם. במוקדם או במאוחר, הנייד יהיה פלטפורמת התקפת תוכנות כופר מאסיבית.

טיפים למניעה

1. הורד והתקן יישומים מהימנים בלבד

2. אל תלחץ על אף יישום שמקורו לא ידוע,

3. בצע גיבויים קבועים ולא מקומיים של קבצים חשובים,

4.התקן תוכנת אנטי וירוס

משאבים קשורים

ההודעה Black Rose לוסי Back-Ransomware AndroidOS הופיע לראשונה ב חדשות קומודו ומידע בנושא אבטחת אינטרנט.

- "

- &

- 7

- a

- לרכוש

- פעולה

- כתובת

- אנליזה

- דְמוּי אָדָם

- בקשה

- יישומים

- גיבויים

- ההתחלה

- ביטקוין

- שחור

- לחסום

- בוטנט

- דפדפן

- יכולות

- Common

- תקשורת

- תוכן

- לִשְׁלוֹט

- אשראי

- כרטיס אשראי

- נתונים

- מכשיר

- התקנים

- DID

- תגלית

- לְהַצִיג

- תחום

- להורדה

- בקלות

- חינוך

- יעיל

- לאפשר

- הצף

- אנרגיה

- מתפתח

- דוגמה

- FBI

- פדרלי

- בולשת פדרלית

- תרשים

- סוף

- ראשון

- מצא

- החל מ-

- פונקציה

- Git

- ממשלה

- בתי חולים

- HTTPS

- תמונות

- חשוב

- מידע

- תשתית

- להתקין

- אינטרנט

- Internet Security

- חקירה

- IP

- כתובת IP

- IT

- עצמו

- מפתח

- מעבדות

- קישורים

- הסתכלות

- מזל

- לעשות

- תוכנות זדוניות

- ייצור

- מסיבי

- מדיה

- יותר

- חדשות

- נוֹרמָלִי

- אופטימיזציה

- אחר

- תשלום

- פלטפורמה

- שחקן

- נקודה

- כּוֹחַ

- קודם

- ציבורי

- כופר

- ransomware

- התקפת כופר

- הבין

- קיבלו

- רושמים

- רגיל

- מחקר

- משאב

- מסך

- מגזרים

- אבטחה

- שרות

- שיתוף

- since

- נהירה

- השמיים

- זמן

- פִּי

- חסר תקדים

- us

- להשתמש

- וִידֵאוֹ

- וירוסים

- wifi