זמן קריאה: 3 דקות

זמן קריאה: 3 דקות

האם אתה משתמש בשירותי העברת הודעות פיננסיים של SWIFT? מיליוני אנשים ברחבי העולם עושים זאת. מערכת זו מחברת בין יותר מ -11,000 ארגוני בנקאות ואבטחה, תשתיות שוק ולקוחות עסקיים ביותר מ- 200 מדינות וטריטוריות. גם פושעי רשת משתמשים בזה, אך בדרכים מיוחדות וערמומיות. לאחרונה גילו מומחים ממעבדה לחקר האיומים של קומודו את ההתקפה החדשה והמתוחכמת הזו, שם השתמשו המבצעים ב- SWIFT כדי להסוות את חדירת התוכנות הזדוניות לרשתות ארגוניות מרובות.

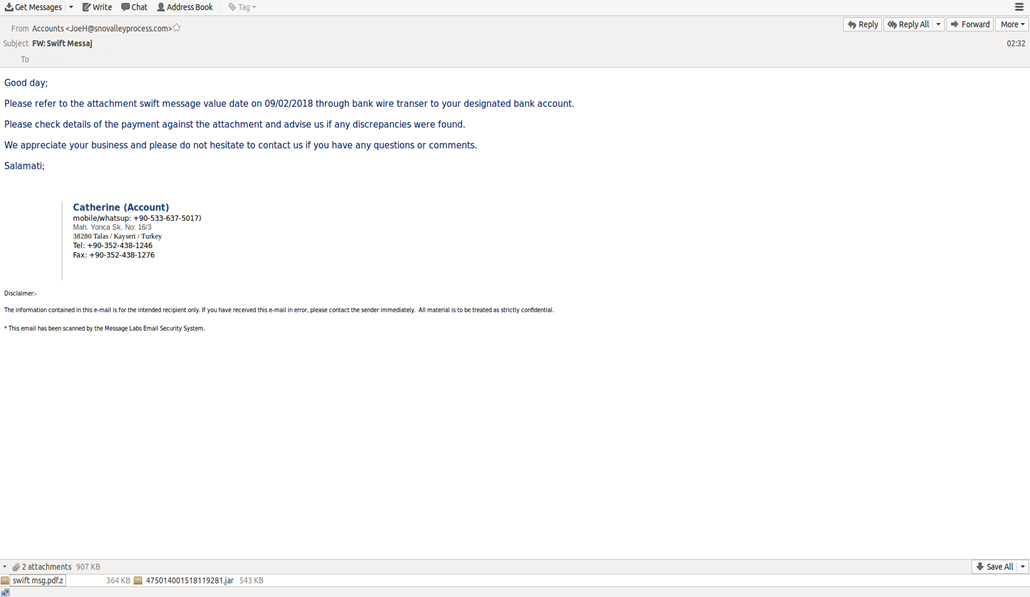

דוא"ל זה נשמט בתיבות הדואר הנכנס של הארגונים:

כפי שאתה יכול לראות, הוא מודיע לנמען על הודעת SWIFT על "העברה בנקאית לחשבון הבנק המיועד שלך" וממליץ לקבל את הפרטים מהקובץ המצורף.

במציאות, כמו קומודו מעבדת חקר האיומים אנליסטים גילו כי "הודעה מהירה" אינה אלא תוכנות זדוניות - Trojan.JAVA.AdwindRAT. ברגע שהוא חדר למערכת של משתמש, הוא משנה את הרישום, מוליד תהליכים רבים, בודק אם קיים אנטי וירוס התקנה ומנסה להרוג את התהליך שלו. בנוסף, התוכנה הזדונית בודקת את הימצאותם של כלים פלילי, ניטור או נגד תוכנות פרסום, ומשחררת את קבצי ההפעלה הזדוניים האלה ויוצרת חיבור עם דומיין ברשת Tor המוסתרת. התוכנה הזדונית מנסה גם להשבית את אפשרות שחזור Windows ומכבה את התכונה בקרת חשבון משתמש, המונעת התקנת תוכנית מבלי שהמשתמש בפועל מודע לכך.

מה המטרה של התקפות זדוניות אלה? סביר להניח שמדובר בניסיון לרגל או בפעולה של "סיור", אומרים מומחי מעבדת המחקר של קומודו. התוקפים שולחים את ה"סייברפי "שלהם כדי לאסוף מידע על המותקף רשת ארגונית ונקודות קצהובכך להתכונן לשלב השני של התקפת הסייבר בתוספת סוגים של תוכנות זדוניות. בעזרת המידע המדויק אודות הארגון, מתקפות סייבר אלו יכולות אפילו ליצור תוכנות זדוניות המותאמות במיוחד לסביבת היעד כדי לעקוף את כל מנגנוני ההגנה של הארגון ולפגוע בלב היעד.

מה שמעניין עוד יותר הוא ההיבט ההנדסי החברתי של התקפה זו. כפי שגילו מומחים מהמעבדה, מספר התקפות דוא"ל שהתחלפו לאחרונה השתמשו גם בהודעות SWIFT מזויפות כהסוואה.

אפשר לשאול, אז מדוע פושעי הרשת בוחרים ב- SWIFT לצורך הסוואה?

הסיבה נעוצה בפסיכולוגיה האנושית העומדת מאחורי זה. ראשית, כשמדובר בכסף ובעיקר בענייני חשבונות של בנקים, כל אדם מרגיש עוררות רגשית. לעומת זאת, כל עוררות רגשית גורמת להפחתת חשיבה ביקורתית - והסיכויים שהיעד יקליק על הפיתיון הזדוני עולה משמעותית. כשמדובר בחשבונות הכספיים של הארגון, הרגשות עולים עוד יותר. אם עובד יקבל דוא"ל, הם יחששו שלא לפתוח אותו. מה אם הם יעברו משהו חשוב מאוד למיזם? האם ניתן להעניש אותם על כך שלא בדקו את הדוא"ל ההוא? כתוצאה מכך, גדלים הסיכויים שקורבן פוטנציאלי ילחץ על הקובץ הנגוע.

להלן מפת החום וכתובות ה- IP ששימשו להתקפה זו.

| מדינה | IP השולח |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

כפי שאתה יכול לראות, פושעי הסייבר סיפקו את המתקפה מכתובות IP מבוססות הולנד, קפריסין וטורקיה. התוקפים השתמשו במייל JoeH@snovalleyprocess.com בו הדומיין לא קיים בפועל. המתקפה החלה ב-9 בפברואר בשעה 00:00 UTC והסתיימה בשעה 08:56 UTC.

"כפי שאנו רואים, פושעי רשת לעתים קרובות יותר ויותר משתמשים בנושאים הקשורים למימון כפיתיון כדי לגרום למשתמשים להוריד תוכנות זדוניות ולהדביק רשת של ארגון," אמר פתיח אורחאן, ראש המעבדה לחקר האיומים של קומודו. "הם משלבים דפוסים טכניים ואנושיים כשילוב נפץ לפריצת הדלת בכדי להכניס את התוכנה הזדונית. אבל זה עובד רק אם החברה לא דאגה להגנה הנכונה של הדלת. חברות בחסות קומודו לא סבלו מכיוון ש'הודעה SWIFT 'הזדונית הופסקה על ידי קומודו דואר זבל מסננים ואז הוכר ונטרל על ידי מומחים ממעבדת המחקר לחקר האיומים של קומודו. "

חיה מאובטחת עם קומודו!

להתחיל ניסיון ללא תשלום קבלו את כרטיס האבטחה המיידי בחינם

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- אודות

- חֶשְׁבּוֹן

- חשבונות

- פעולה

- למעשה

- נוסף

- בנוסף

- מותאם

- תעשיות

- אנליסטים

- ו

- סביב

- אספקט

- לתקוף

- המתקפות

- פְּתָיוֹן

- בנק

- העברה בנקאית

- בנקאות

- כי

- מאחור

- להיות

- בלוג

- שבירה

- גורמים

- סיכויים

- בדיקות

- בחרו

- לגבות

- COM

- שילוב

- לשלב

- חברה

- הקשר

- מתחבר

- כתוצאה מכך

- לעומת זאת

- לִשְׁלוֹט

- משותף

- יכול

- מדינות

- לִיצוֹר

- קריטי

- לקוחות

- התקפת סייבר

- עברייני אינטרנט

- קפריסין

- גופי בטחון

- הגנתי

- פרטים

- גילה

- תחום

- דֶלֶת

- מטה

- להורדה

- ירד

- טיפות

- אמייל

- רגשות

- עובד

- נקודת קצה

- הנדסה

- מִפְעָל

- חברות

- סביבה

- במיוחד

- אֲפִילוּ

- אירוע

- כל

- מומחים

- מְזוּיָף

- מאפיין

- מעטים

- שלח

- קבצים

- מסננים

- כספי

- ראשון

- משפטי

- מצא

- חופשי

- החל מ-

- לקבל

- מקבל

- לגדול

- יש

- ראש

- לֵב

- מוּסתָר

- מכה

- HTTPS

- בן אנוש

- חשוב

- in

- מידע

- תשתית

- התקנה

- מיידי

- מעניין

- IT

- Java

- לַהֲרוֹג

- מעבדה

- סביר

- הסתכלות

- לעשות

- עושה

- תוכנות זדוניות

- התקפת תוכנות זדוניות

- רב

- מַפָּה

- שוק

- max-width

- הודעה

- הודעות

- הודעות

- מיליונים

- כסף

- ניטור

- יותר

- רוב

- מספר

- הולנד

- רשת

- רשתות

- חדש

- לפתוח

- אפשרות

- ארגונים

- דפוסי

- אֲנָשִׁים

- אדם

- שלב

- דיוג

- PHP

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- פוטנציאל

- צורך

- העריכה

- נוכחות

- תהליך

- תהליכים

- תָכְנִית

- .

- ובלבד

- פסיכולוגיה

- מטרה

- מציאות

- טעם

- מקבל

- לאחרונה

- לאחרונה

- מוכר

- ממליצה

- רישום

- מחקר

- מגלה

- לעלות

- עולה

- אמר

- כרטיס ניקוד

- שְׁנִיָה

- לבטח

- אבטחה

- שירותים

- באופן משמעותי

- So

- חֶברָתִי

- הנדסה חברתית

- משהו

- מתוחכם

- מיוחד

- במיוחד

- ריגול

- החל

- נעצר

- SWIFT

- מערכת

- יעד

- טכני

- השמיים

- הולנד

- העולם

- שֶׁלָהֶם

- חושב

- איום

- זמן

- ל

- גַם

- כלים

- נושאים

- טור

- להעביר

- טרויאני

- תחת

- להשתמש

- משתמש

- משתמשים

- UTC

- קרבן

- דרכים

- מה

- אשר

- יצטרך

- חלונות

- לְלֹא

- עובד

- עוֹלָם

- אתה

- זפירנט