חוקרים עם מרכז התגובה האבטחה של מיקרוסופט (MSRC) ו-Orca Security החזירו השבוע את השערים על פגיעות קריטית ב-Microsoft Azure Cosmos DB שמשפיעה על התכונה Cosmos DB Jupyter Notebooks שלה. הבאג של ביצוע קוד מרחוק (RCE) מספק דיוקן של האופן שבו חולשות בארכיטקטורת האימות של סביבות מקוריות בענן וידידותיות ללמידה מכונה יכולות לשמש תוקפים.

הכונתה CosMiss על ידי צוות המחקר של Orca, הפגיעות מסתכמת בתצורה שגויה של אופן הטיפול בכותרות הרשאות, המאפשרות למשתמשים לא מאומתים לקבל גישת קריאה וכתיבה למחשבי Azure Cosmos DB Notebooks, ולהחדיר ולדרוס קוד.

"בקיצור, אם לתוקף היה ידע על 'forwardingId' של Notebook, שהוא ה-UUID של סביבת העבודה של Notebook, היו לו הרשאות מלאות ב-Notebook, כולל גישת קריאה וכתיבה, ויכולת לשנות את מערכת הקבצים של המכולה שמפעילה את המחברת", כתבו לידור בן שיטרית ורועי שגיא מאורקה בא דלדול טכני של הפגיעות. "על ידי שינוי מערכת קבצי המאגר - הידוע גם סביבת עבודה ייעודית לאירוח זמני של מחברת - הצלחנו להשיג RCE במיכל המחברת."

מסד נתונים NoSQL מבוזר, Azure Cosmos DB מיועד לתמיכה באפליקציות מדרגיות ובעלי ביצועים גבוהים עם זמינות גבוהה והשהייה נמוכה. בין השימושים בו ניתן למצוא טלמטריה וניתוח של מכשירי IoT; שירותים קמעונאיים בזמן אמת להפעלת דברים כמו קטלוגים של מוצרים והמלצות מותאמות אישית מונעות בינה מלאכותית; ואפליקציות המופצות ברחבי העולם כגון שירותי סטרימינג, שירותי איסוף ומשלוח וכדומה.

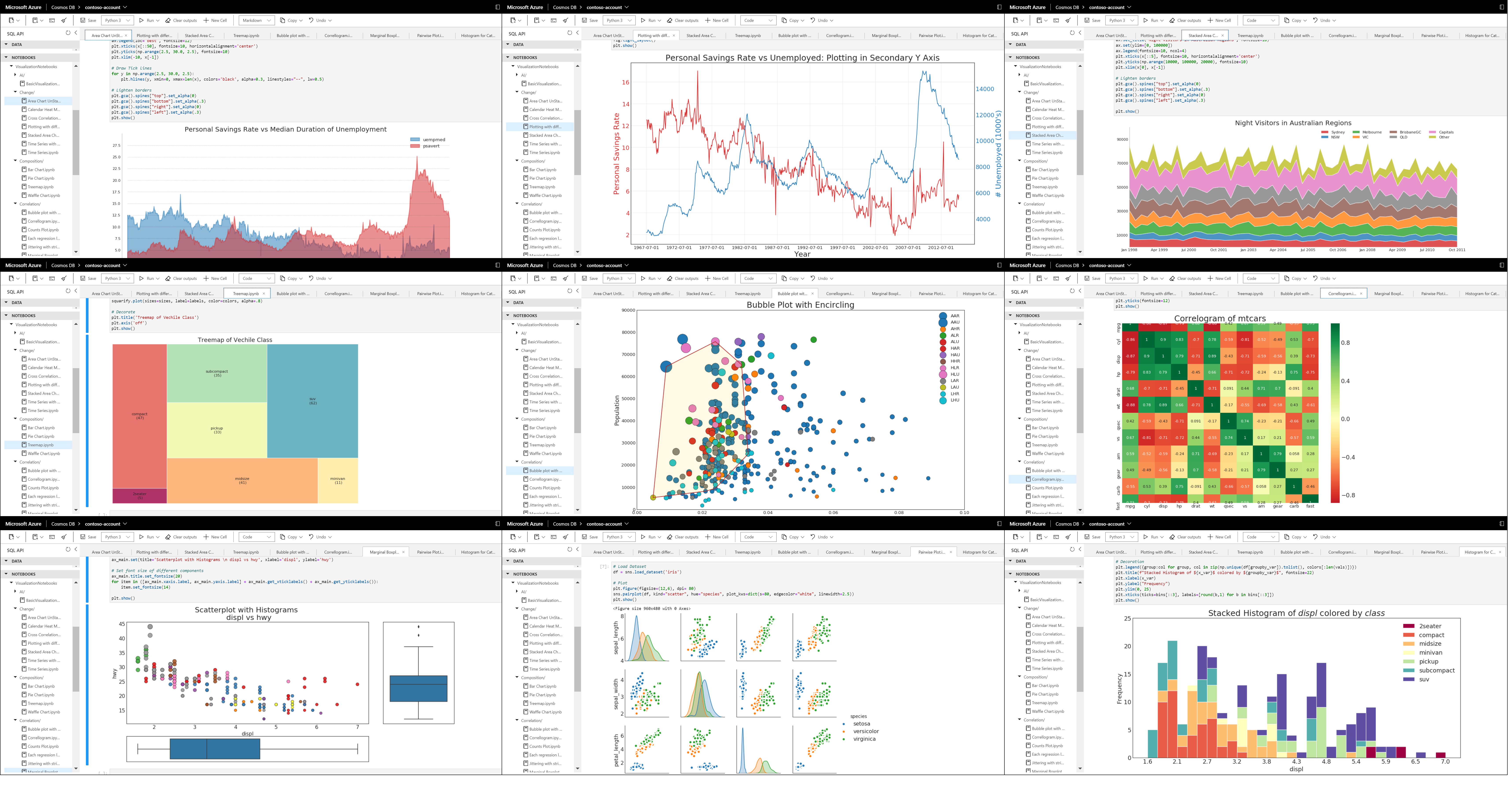

בינתיים, Jupyter Notebooks היא סביבת מפתחים אינטראקטיבית בקוד פתוח (IDE) המשמשת מפתחים, מדעני נתונים, מהנדסים ואנליסטים עסקיים כדי לעשות הכל, החל מחקירת נתונים וניקוי נתונים ועד מודלים סטטיסטיים, הדמיית נתונים ולמידת מכונה. זוהי סביבה רבת עוצמה שנבנתה ליצירה, ביצוע ושיתוף של מסמכים עם קוד חי, משוואות, הדמיות וטקסט עלילתי.

חוקרי Orca אומרים כי פונקציונליות זו הופכת פגם באימות בתוך Cosmos DB Notebooks למסוכן במיוחד, מכיוון שהם "משמשים מפתחים ליצירת קוד ולעתים קרובות מכילים מידע רגיש ביותר כגון סודות ומפתחות פרטיים המוטמעים בקוד."

הפגם הוצג בסוף הקיץ, נמצא ונחשף למיקרוסופט על ידי Orca בתחילת אוקטובר, ותוקן תוך יומיים. התיקון לא דרש כל פעולה מלקוחות כדי לצאת בגלל הארכיטקטורה המבוזרת של Cosmos DB.

לא הפגיעות הראשונה שנמצאה בקוסמוס

השילוב המובנה של Jupyter Notebooks לתוך Azure Cosmos DB הוא עדיין תכונה במצב תצוגה מקדימה, אבל זה בהחלט לא הפגם המתפרסם הראשון שנמצא בתוכו. בשנה שעברה חוקרים עם Wiz.io גילה שרשרת פגמים בתכונה שהעניקה לכל משתמש Azure גישת אדמין מלאה למופעי Cosmos DB של לקוחות אחרים ללא הרשאה. באותו זמן, חוקרים דיווחו על מותגים גדולים כמו קוקה קולה, קולר, רולס רויס, סימנס וסימנטק שכולם חשפו מפתחות מסד נתונים.

ניתן לטעון שהסיכון וההשפעות של הפגם האחרון הזה מוגבלים יותר בהיקפם מהקודם בשל מספר גורמים ש-MSRC פורסם בבלוג שפורסם ביום שלישי.

לפי הבלוג MSRC, הבאג הניתן לניצול נחשף במשך כחודשיים לאחר שעדכון הקיץ ב-API עורפי הביא לכך שבקשות לא אושרו כראוי. החדשות הטובות הן שצוות האבטחה ערך חקירה יסודית של הפעילות ולא מצא סימנים לתוקפים שממנפים את הפגם באותה עת.

"מיקרוסופט ערכה חקירה של נתוני יומן מה-12 באוגוסט עד ה-6 באוקטובר ולא זיהתה בקשות של כוח אכזרי שיצביעו על פעילות זדונית." כתב דובר MSRC, שציין גם כי 99.8% מלקוחות Azure Cosmos DB עדיין לא משתמשים במחשבי מחברות Jupyter.

עוד יותר מפחית את הסיכון היא העובדה של-ForwardingId המשמש בהוכחת המושג של Orca יש אורך חיים קצר מאוד. מחברות מופעלות בסביבת עבודה זמנית של מחברת בעלת אורך חיים מקסימלי של שעה אחת, ולאחר מכן נמחקים כל הנתונים באותה סביבת עבודה.

"ההשפעה הפוטנציאלית מוגבלת לגישה לקריאה/כתיבה של המחברות של הקורבן בזמן שסביבת העבודה של המחברות הזמניות שלו פעילה", הסבירה מיקרוסופט. "הפגיעות, אפילו עם ידיעת ה-forwardingId, לא נתנה את היכולת להפעיל מחברות, לשמור מחברות אוטומטית במאגר GitHub המחובר (אופציונלי) של הקורבן, או גישה לנתונים בחשבון Azure Cosmos DB."