זמן קריאה: 6 דקותצוות קומודו סייבר אבטחה חושף את פעולתו הפנימית של הזן האחרון של האיום המתמשך הזה

צוות Comodo Cyber Security חוקר כל הזמן את תוכנות הכופר העדכניות ביותר כדי לעזור להגן טוב יותר על המשתמשים שלנו ולשתף את הממצאים שלנו עם קהילות netsec ואנטי-וירוס רחבות יותר. היום ברצוננו לספר לכם על גרסה חדשה יותר של ransomware נקרא Dharma גרסה 2.0.

התוכנה הזדונית הופיעה לראשונה בשנת 2016 תחת השם CrySIS. הוא התמקד במערכות חלונות ומצפין את קבצי הקורבן בעזרת אלגוריתמים AES-256 ו- RSA-1024, לפני שדרש כופר ב- Bitcoins. כמו כמעט כל זני הכופר, הקבצים אינם ניתנים לשחזור לחלוטין ללא מפתח הפענוח, ועל הקורבן לשלם את הכופר כדי לקבל את המפתח.

הסוס הטרויאני של Dharma מועבר על ידי הפעלת סיסמאות חלשות על חיבורי RDP, או על ידי קבלת הקורבן לפתוח קובץ מצורף דוא"ל זדוני. השיטה הראשונה כוללת את התוקף סורק את יציאת 3389 עבור חיבורים המשתמשים בפרוטוקול RDP. ברגע שנמצא מטרה, התוקף מנסה להיכנס לחיבור על ידי ניסיון אוטומטי של סיסמאות שונות מתוך ספרייה ענקית של סיסמאות ידועות, עד שאחת מהן עובדת. משם, לתוקף יש שליטה מלאה על מכונת המטרה והוא מריץ את תוכנת כופר של Dharma באופן ידני על קבצי המשתמש.

השיטה האחרונה היא התקפת אימיילים קלאסית. הקורבן מקבל דוא"ל שנראה כאילו הוא מגיע מספק האנטי-וירוס האמיתי שלהם. הוא מכיל אזהרה לגבי תוכנות זדוניות במחשב שלהם ומורה להם להתקין את קובץ האנטי-וירוס המצורף כדי להסיר את האיום. כמובן שהקובץ המצורף אינו תוכנית אנטי-וירוס, אלא Dharma 2.0, שממשיכה להצפין את קבצי המשתמש ולדרוש כופר כדי לבטל את נעילתם.

בחודש פברואר 2020, קומודו אבטחת סייבר הצוות גילה את ההתפתחות האחרונה של זה תוכנה זדונית, Dharma 2.0. גרסה זו מכילה את פונקציונליות הליבה של הצפנה ואז הכופר של גרסאות קודמות, אך מכילה גם דלת אחורית נוספת המעניקה יכולות ניהול מרחוק. בואו נסתכל מקרוב על הפרטים של Dharma 2.0, בעזרת צוות Comodo Cyber Security.

היררכיית ביצוע תהליכים של דהרמה 2.0

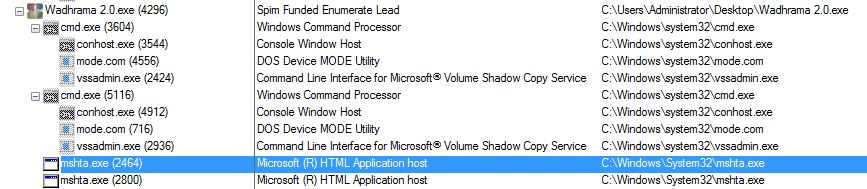

עץ ההוצאה לפועל של תוכנה זדונית מוצג במסך המסך שלמטה, עם 'Wadhrama 2.0.exe' בראש הרשימה:

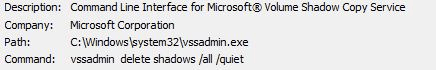

התוכנה הזדונית משתמשת בכלי השירות למצב DOS כדי לאסוף מידע כלשהו על המקלדת של הקורבן ומוחקת עותקי צל של הקבצים שלהם. הפקודה 'vssadmin delete Shadows / all / quiet' משמשת בדרך כלל בתוכנת ransomware למחיקת נקודות שחזור קיימות של חלונות, ושודדת את המשתמש מגיבוי של הקבצים שלהם:

עם עותק הצל, המשתמשים לא יכולים לשחזר את הקבצים שלהם אלא אם כן יש להם גיבוי חיצוני של צד שלישי. לעסקים רבים קיימים גיבויים כאלה, אך מספר לא מדאיג.

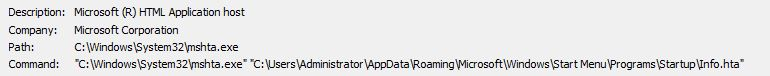

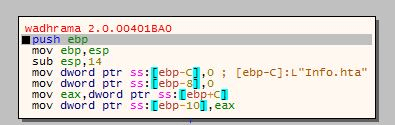

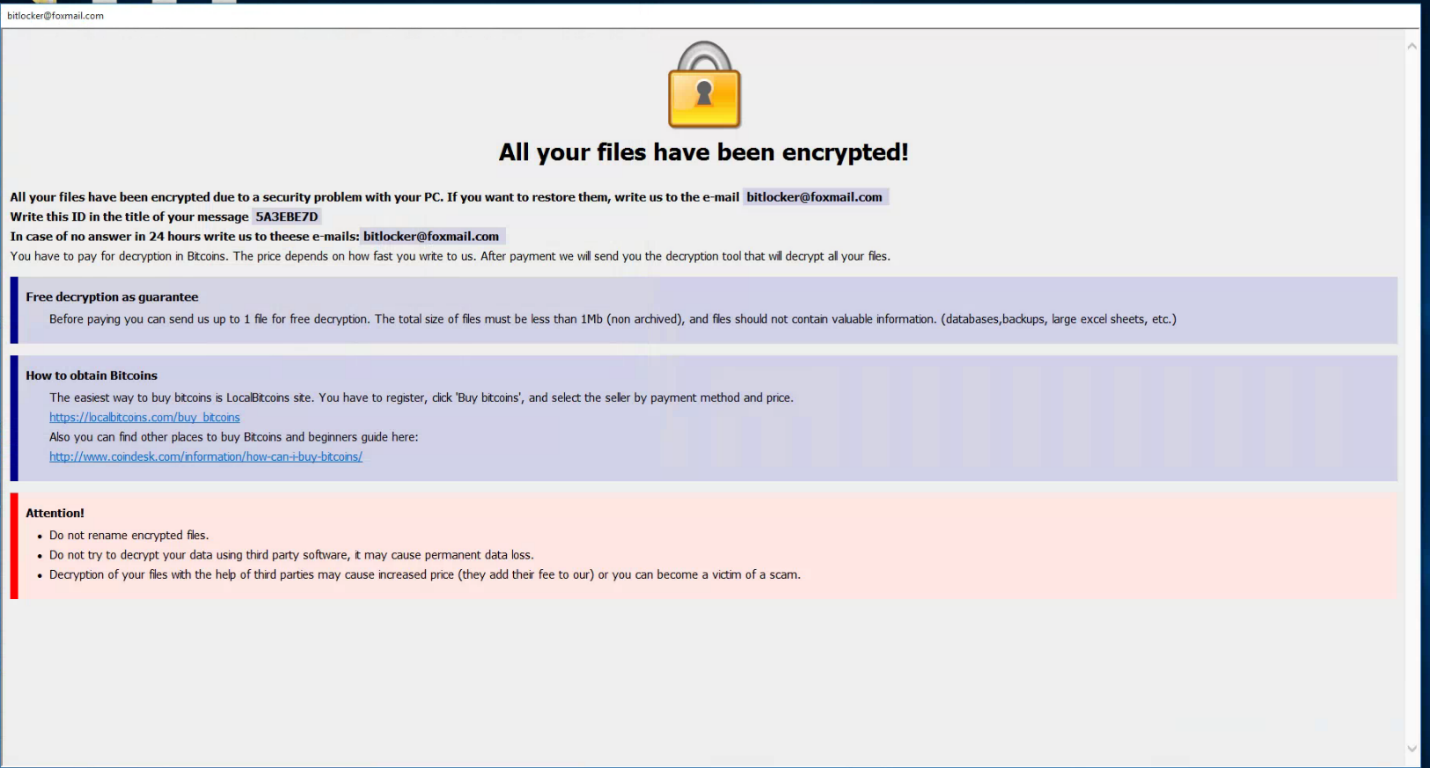

לאחר הצפנת כל הקבצים במחשב, התוקף זקוק כעת לדרך להעביר את ההוראות שלהם לקורבן. זה עושה זאת באמצעות 'mshta.exe' כדי לפתוח את 'Info.hta' כהפעלה אוטומטית עם הפקודה

'C: משתמשים AdministratorAppDataRoamingMicrosoftWindowsStartMenuProgramsStartupInfo.hta'.

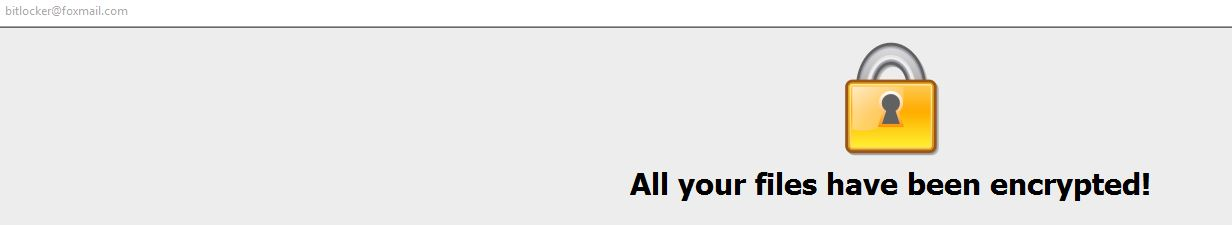

'Info.hta' הוא הקובץ המכיל את הערת הכופר:

"כל הקבצים שלך הוצפנו!"

ניתוח דינמי של Dharma 2.0

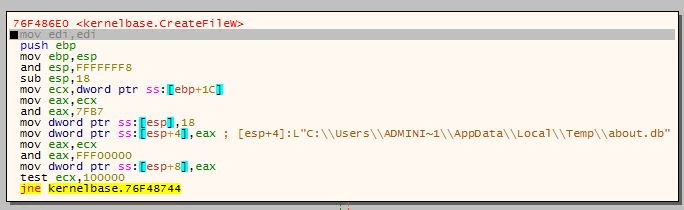

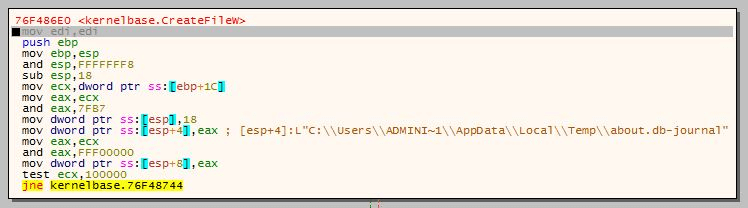

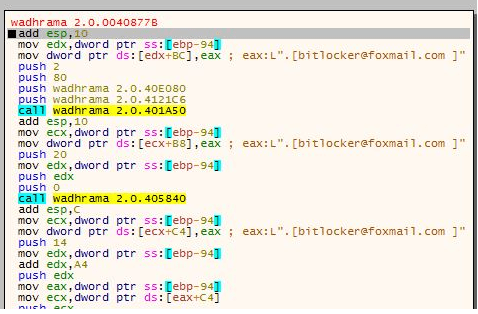

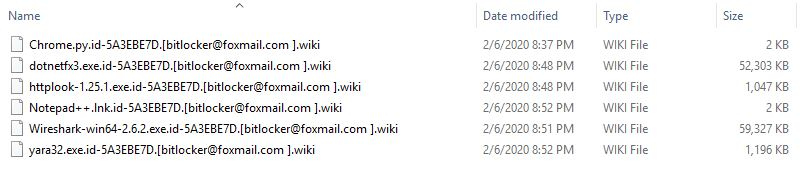

Wadhrama 2.0.exe יוצר שני קבצי SQL, 'about.db' ו- 'about.db-journal' ב- <% usersadministratorappdatalocaltemp%>. הוא יוצר עותק של עצמו ב <% system32%>, <% startup%>, ומוסיף את הסיומת '[bitlocker@foxmail.com] .wiki' לסוף כל הקבצים המוצפנים:

ג: משתמשי המנהלאפליקציית הדאטאלוקלטמפאבאוט.db

ג: משתמשים המנהל האפליקציהפטל-דאטה-ביומטל-ויט-ביט

ג: windowssystem32Wadhrama 2.0.exe

ג: משתמשים המנהל מנהל את הנתונים שמספקים מיקרוסופט לחלונות ההפעלה התחל מתכנתים הפעלה התחלWadhrama 2.0.exe

ג: תוכנת נתונים של תוכנת Microsoft Windows חלון התחל במערכת הפעלה תוכניות להפעלה Wadhrama 2.0.exe

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500desktop.ini.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: bootbootstat.dat.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c: bootsect.bak.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-coffice64ww.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: config.sys.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:msocacheall users{90120000-0012-0000-0000-0000000ff1ce}-csetup.xml.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c: autoexec.bat.id-5A3EBE7D. [bitlocker@foxmail.com] .wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$r1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

c:$recycle.bins-1-5-21-2565079894-3367861067-2626173844-500$i1vq4s7.exe.id-5A3EBE7D.[bitlocker@foxmail.com ].wiki

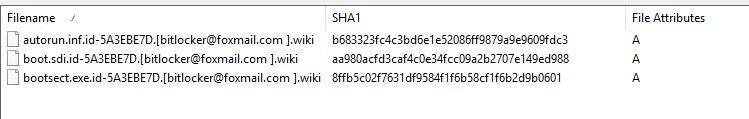

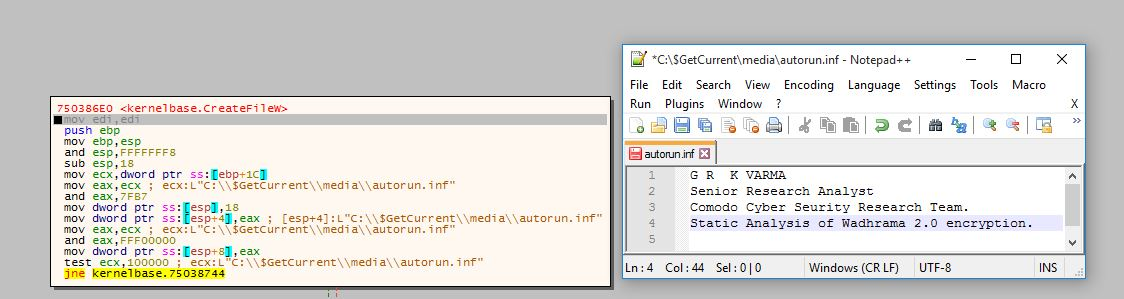

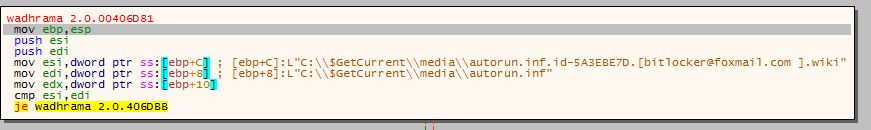

ניתוח סטטי של Dharma 2.0

צוות אבטחת הרשת בדק את מורכבות ההצפנה של Dharma 2.0 על ידי יצירת שלושה קבצי טקסט זהים, עם 5 שורות, עם התוכן הבא:

כינינו את שלושת הקבצים בשם 'autorun.inf', 'boot.sdi' ו- 'bootsect.exe' והעברנו כל אחד למיקום אחר. מכיוון שהקבצים כולם מאותו סוג, גודל ואותם תוכן זהה, כולם חולקים את אותה חתימה SHA1 - 9ea0e7343beea0d319bc03e27feb6029dde0bd96.

זהו צילום מסך של הקבצים לפני ההצפנה על ידי דהרמה:

לאחר הצפנה לכל אחד מהם גודל קובץ וחתימה שונים:

עומס 2.0 של דארמה

- Dharma 2.0 יוצר שני קבצי מסדי נתונים הנקראים 'about.db' ו- 'about.db-journal' ב '<% AppData%> \ local \ temp'. הקבצים הם קבצי SQLite ומכילים את הדברים הבאים

טבלאות - 'הגדרה' ו'מפת מפתח '. מאגרי המידע מאפשרים פקודות ניהול מרחוק כגון / להוציא / להוציא , / runas / runas , / syserr / syserr , / url / url ,

/ runcreensaver / runcreensaverd, / shutdisplay / shutdisplayd, / edithost / edithostsd,

/ הפעל מחדש / הפעל מחדש, / כיבוי / כיבוי / logoff / logoffd, / נעילה / נעילה, / צא / צא, / config / configd

/ בערך / בערך.

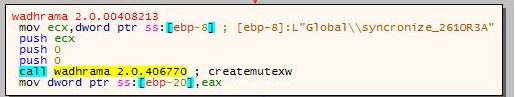

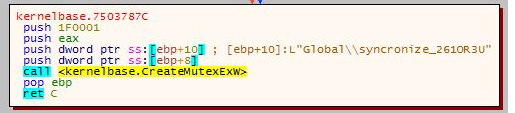

• Dharma 2.0 יוצר שני אובייקטים mutex הנקראים 'Global \ syncronize_261OR3A' ו- 'Global \ syncronize_261OR3U'. אובייקטים של Mutex מגבילים את כמות התהליכים שיכולים לגשת לפיסת נתונים ספציפית. זה למעשה נועל את הנתונים מתהליכים אחרים כך שההצפנה יכולה להתקדם ללא הפרעה.

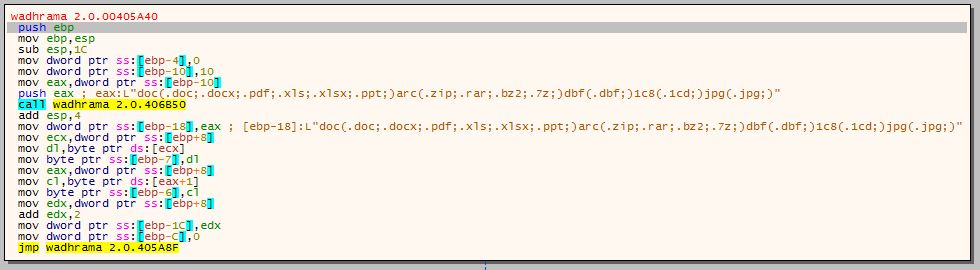

Dharma 2.0 מחפש אחר סיומות הקבצים שלהלן כדי להצפין:

◦ פורמטים של קבצי מסמכים אישיים: 'doc (.doc; .docx, .pdf; .xls; .xlss; .ppt;)'

◦ פורמט קבצי ארכיון: 'קשת (.zip; .rar; .bz2; .7z;)'

Format פורמט קבצי מסד נתונים: 'dbf (.dbf;)'

Format תבנית קובץ הצפנת SafeDis: '1c8 (.1cd;)'

◦ תבנית קובץ תמונה: 'jpg (.jpg;)'

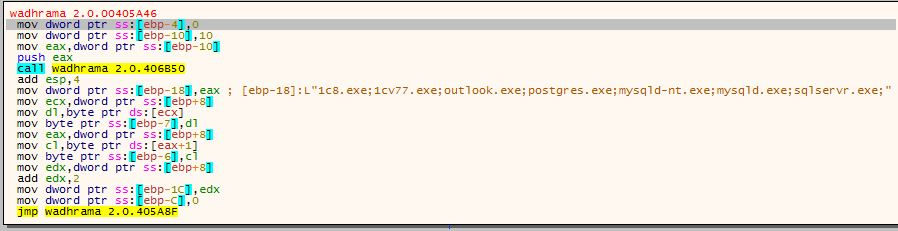

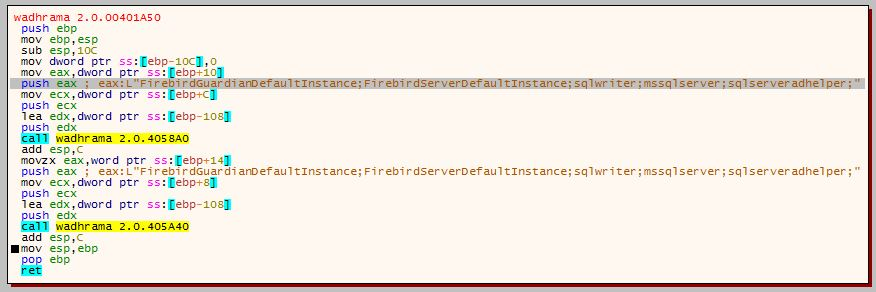

• זה גם מחפש תוכנות מסד נתונים, דואר ושרת ידועים:

◦'1c8.exe; 1cv77.exe; outlook.exe; postgres.exe; mysqld-nt.exe; mysqld.exe; sqlservr.exe; '

◦'FirebirdGuardianDefaultInstance; FirebirdServerDefaultInstance; sqlwriter; mssqlserver; Sqlserveradhelper; '

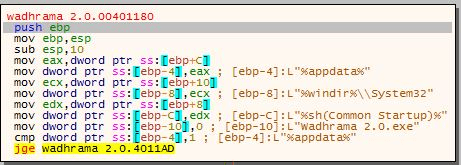

• Dhama 2.0 מעתיק את עצמו לשלושה מיקומים שונים

◦ '% appdata%'

◦ '% windir% \ system32'

◦ '% sh (אתחול)%'

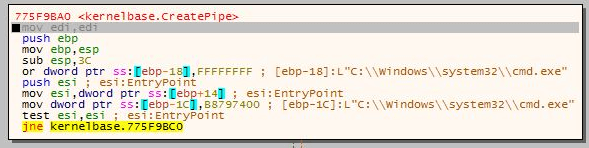

• זה יוצר צינור, '% comspec%', עם הפקודה 'C: \ windows \ system32 \ cmd.exe':

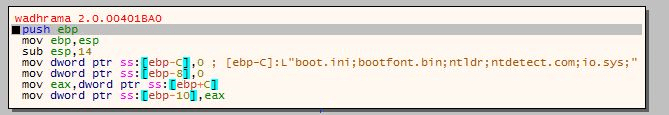

• הוא אוסף פרטים אודות קבצי האתחול כגון 'boot.ini', 'bootfont.bin' ואחרים:

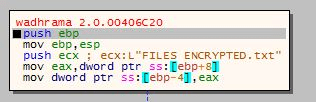

• טקסט הערת הכופר נשמר בקובץ שנקרא 'FILES ENCRYPTED.txt':

• 'Info.hta' להצגת הודעת הכופר לקורבן:

• סיומת ההצפנה נשאבת מהמאגר '. [Bitlocker@foxmail.com]'

לאחר מכן יוצרת דארמה גרסה מוצפנת של הקובץ המקורי עם התוסף החדש:

לאחר מכן הוא מוחק את הקובץ המקורי וחוזר על הלולאה עד להצפנת כל כונן וקובץ. הקבצים הסופיים, המוצפנים, נראים כך:

• זוהי הודעת הכופר המוצגת בפני הקורבן כאשר הוא ממשיך לאתחל את המחשב שלו:

משאבים קשורים

ההודעה תוכנות כופר Dharma 2.0 ממשיכות לעשות הרס עם גרסה חדשה הופיע לראשונה ב חדשות קומודו ומידע בנושא אבטחת אינטרנט.

- "

- 2016

- 2020

- 70

- a

- אודות

- גישה

- נוסף

- מנהל

- קדימה

- אלגוריתמים

- תעשיות

- כמות

- אנליזה

- אנטי וירוס

- ארכיון

- באופן אוטומטי

- דלת אחורית

- גיבוי

- גיבויים

- לבת

- כי

- לפני

- להלן

- לחסום

- עסקים

- יכולות

- קלאסי

- להעביר

- הקהילות

- להשלים

- לחלוטין

- המחשב

- הקשר

- חיבורי

- תמיד

- מכיל

- תוכן

- ממשיך

- לִשְׁלוֹט

- ליבה

- יוצר

- יוצרים

- סייבר

- אבטחת סייבר

- אבטחת סייבר

- נתונים

- מסד נתונים

- מאגרי מידע

- נתן

- דרישה

- פרטים

- מכשיר

- דהרמה

- אחר

- גילה

- לְהַצִיג

- מציג

- נהיגה

- כל אחד

- יעילות

- אמייל

- הצף

- אבולוציה

- הוצאת להורג

- קיימים

- סיומות

- פבואר 2020

- ראשון

- הבא

- כדלקמן

- פוּרמָט

- מצא

- החל מ-

- פונקציונלי

- מקבל

- מענקים

- ראש

- לעזור

- היררכיה

- HTTPS

- עצום

- תמונה

- מידע

- להתקין

- אינטרנט

- Internet Security

- IT

- עצמו

- מפתח

- ידוע

- האחרון

- סִפְרִיָה

- להגביל

- קו

- רשימה

- מיקום

- מנעולים

- נראה

- מכונה

- תוכנות זדוניות

- באופן ידני

- צרכי

- חדשות

- הבא

- מספר

- לפתוח

- אחר

- Outlook

- צד

- סיסמאות

- תשלום

- אישי

- לְחַבֵּר

- מקטרת

- נקודות

- קודם

- ההכנסות

- תהליכים

- תָכְנִית

- להגן

- .

- פרוטוקול

- ספק

- כופר

- ransomware

- מרחוק

- מגלה

- בְּטִיחוּת

- אותו

- סריקה

- אבטחה

- Shadow

- שיתוף

- הראה

- מידה

- So

- תוכנה

- כמה

- ספציפי

- סטארט - אפ

- זנים

- חזק

- כתוצאה מכך

- מערכות

- יעד

- ממוקד

- נבחרת

- השמיים

- שְׁלוֹשָׁה

- זמן

- היום

- טרויאני

- תחת

- לפתוח

- להשתמש

- משתמשים

- תועלת

- גרסה

- אתר

- רחב יותר

- חלונות

- לְלֹא

- עובד

- XML

![הגנת Ransomware: כיצד להימנע מנפילת קורבן ל" WannaCry "הבא [וובינר] הגנת Ransomware: כיצד להימנע מנפילת קורבן ל" WannaCry "הבא [וובינר]](https://platoblockchain.com/wp-content/uploads/2023/03/ransomware-defense-how-to-avoid-falling-victim-to-the-next-wannacry-webinar.jpg)