ל-Kraken, כמו לכל שירות פופולרי, יש לקוחות שממוקדים על ידי רמאים לנסות לשלוח הודעות דיוג מכתובות דוא"ל @kraken.com. לעולם אל תראה את הצורה הזו של דוא"ל מזויף מכיוון שהוא אמור להידחות על ידי ספקי דואר כמו Gmail מכיוון שהשרתים שלהם ישימו לב שהדואר של הרמאי לא מגיע מ-Kraken. מאחורי הקלעים, שרת הדואר המקבל אמור לחפש רשומות DNS נפוצות כדי לוודא שהמייל מגיע מהמקום הנכון (כלומר, רשומות SPF, DKIM, DMARC).

Kraken Security Labs מאמינה ב"סמוך, אבל אמת", ובודקת באופן קבוע את האפקטיביות של בקרות אבטחת הדוא"ל של Kraken. במהלך אחת הבדיקות הללו גילינו שספקי דואר מרובים אינם מבצעים בדיקות פשוטות ובכך מעמידים את המשתמשים שלהם (ואולי את הלקוחות שלנו) בסיכון להתחזות: באופן ספציפי, משתמשי yahoo.com ו-aol.com היו בסיכון של מסירת דואר אלקטרוני. לתיבת הדואר הנכנס שלהם מתת-דומיינים לא קיימים של מקומות פופולריים, כמו admin@verylegitemails.verizon.com.

Kraken Security Labs דיווחה על בעיה זו ל-Verizon Media (שהחזיקה ב-aol.com ו-yahoo.com) ב-8 באוקטובר 2020. למרבה הצער, היא סווגה כחומרה נמוכה וההגשה שלנו נסגרה עקב השפעה נמוכה. עם זאת, מאז, נראה כי יושמו שיפורים בשתי מערכות הדוא"ל, שתיקנו חלק מהבעיות המתוארות להלן.

אתה יכול להגן על עצמך תמיד בחיפוש אחר הונאות דיוג. עליך לשקול גם להחליף את שירות הדוא"ל שלך ל-gmail.com או protonmail.com אם אתה משתמש כעת ב-aol.com או yahoo.com. אם אתה מנהל דומיין משלך, ודא שרשומות ה-DMARC, SPF ו-DKIM שלך מעודכנות כדי להגביל את יכולת הרמאים להשתמש בדומיין שלך.

At מעבדות אבטחה של קרקן, המשימה שלנו היא לחנך ו להסמיך בעלי מטבעות קריפטוגרפיים עם הידע שהם צריכים כדי להגן על נכסיהם ולנצל בבטחה את הכספים שלהם כראות עיניהם. במאמר זה, תלמדו פרטים טכניים נוספים על טכניקת זיוף דוא"ל זו, כיצד אנו מגנים על הדומיינים שלנו ואילו צעדים תוכלו לנקוט כדי להבטיח את האבטחה שלכם.

פרטים טכניים

זיוף היה פעם צורה משתוללת של התקפה רק לפני עשר שנים. לשרתי דואר אלקטרוני לא הייתה דרך יעילה לאמת שולחים. דואר עם שולח מזויף הוא בעל שיעור הצלחה גבוה יותר, מכיוון שמשתמשים רבים אינם מבינים ששדה זה יכול להיות מזויף. הודעה מדומיין שניתן לזהות (כמו mail@kraken.com) יכולה ליצור אשליה של סמכות וביטחון, במיוחד בהשוואה לכתובת לא מוכרת כמו mail@example-strange-domain.xyz. למרבה המזל, כיום לרוב ספקי הדואר יש בקרות משמעותיות נגד זיוף. תקנים כגון DMARC יצרו טכניקות פורמליות כדי להקשות בהרבה על זיוף.

אבטחת דואר

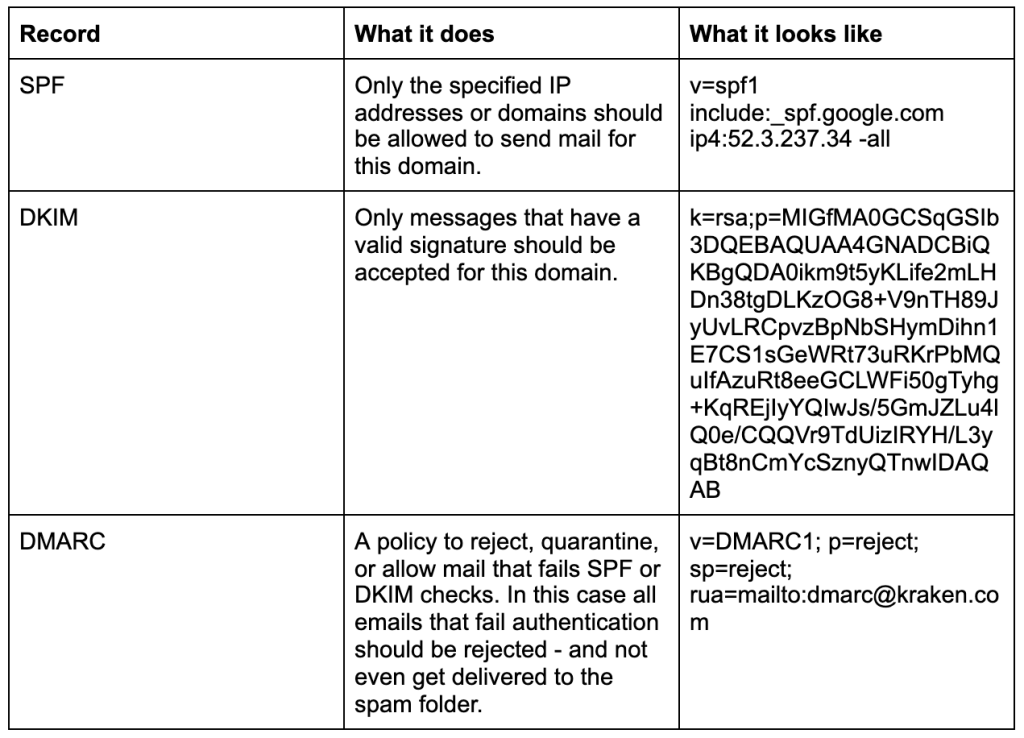

אבטחת דוא"ל מורכבת יותר ממה שנעסוק כאן, אבל השיטות המומלצות הנוכחיות למניעת זיוף מתרכזות סביב רשומות SPF, DMARC ו-DKIM. כאשר שרת דואר מקבל דואר, הוא מבצע כמה חיפושי DNS לדומיין של הדואר כדי לבדוק את הרשומות הללו.

כל שרת דואר אלקטרוני מטפל בבדיקות אלו בצורה שונה. לדוגמה, Gmail מתייג את כל הדואר שנכשל בבדיקת SPF עם באנר אזהרה מפחיד המעודד את המשתמשים להיות זהירים (למרות שהודעות אלו טכנית מעולם לא היו אמורות להתקבל על ידי שרת הדואר), וכל האימיילים שנכשלים בבדיקות DMARC שיש להם מדיניות "דחה" לא תתקבל כלל.

לספקי דואר אחרים יכולים להיות נהלים שונים באופן דרמטי, כל אחד עם אלגוריתם קנייני משלו. לדוגמה, ספקים מסוימים בוחרים לחסום לחלוטין הודעות דוא"ל, אחרים שולחים לתיבת דואר "זבל", ועוד אחרים הודעות דואר אלקטרוני עם אזהרות.

ניסוי עם ספקי דואר חינם

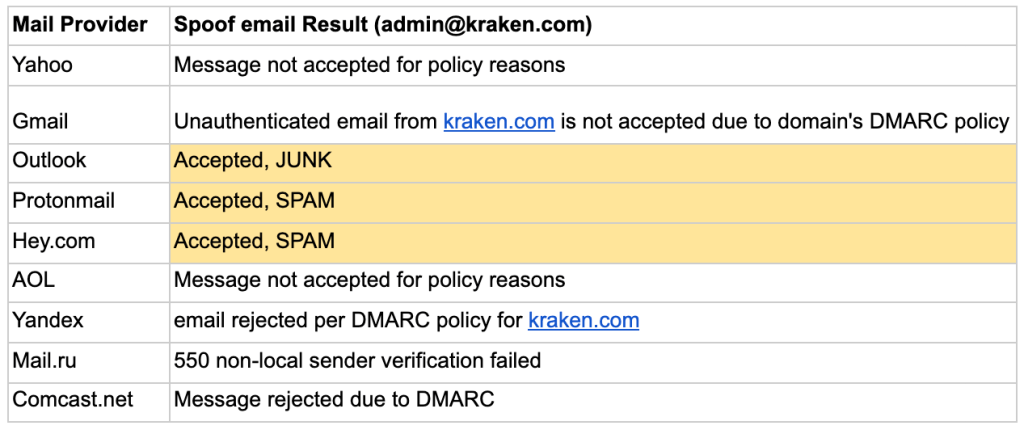

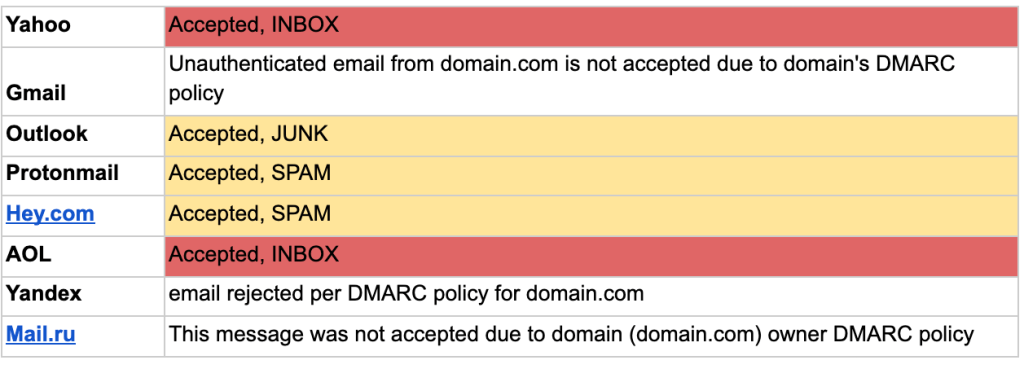

אכיפה לא עקבית בין ספקים שונים מדאיגה אותנו, אז עשינו בדיקות נוספות. ניסינו לשלוח אימיילים מזויפים עבור דומיין נעול לספקי הדוא"ל החינמיים המובילים ועקבנו אחר התנהגותם.

משפט 1 - זיוף של admin@kraken.com (דומיין בסיס מאובטח)

שלחנו אימייל מזוייף מדומיין שבו הוגדר רשומת SPF תקינה של תקלות, רשומת DMARC חוקית ובורר DKIM.

ציפיות: דואר נדחה מכיוון שהוא לא מכתובת IP מותרת ואין לו חתימת DKIM.

אין כאן הפתעות משמעותיות, אם כי שליחת הודעה לזבל או דואר זבל פירושה שמשתמשים תיאורטית עדיין עלולים להיות שולל אם הם מניחים שזו טעות.

משפט 2 - זיוף של admin@fakedomain.kraken.com (תת-דומיין לא קיים)

שלחנו אימייל מזויף מדומיין תת-דומיין שאינו קיים. אין רשומות מכל סוג עבור שם מארח זה.

ציפיות: דואר נדחה בגלל ששם המארח לא קיים או שיש לו רשומות כלשהן (ללא רשומת A, אין רשומת SPF או DKIM). בנוסף, מדיניות DMARC נקבעה ל"דחה", ולכן יש לדחות כל דואר אלקטרוני שלא ניתן לאימות על ידי SPF/DKIM.

באופן מפתיע, שרתי הדואר של Yahoo.com ו-AOL.com קיבלו את ההודעה המזויה בעליל והכניסו אותה לתיבת הדואר הנכנס של הקורבן. זה מדאיג במיוחד, כי זה אומר שתוקף פשוט צריך לכלול תת-דומיין כדי שהדואר שלו יתקבל ויראה לגיטימי עבור משתמשי הפלטפורמות הללו (למשל, admin@emails.chase.com).

AOL.com ו-Yahoo.com היו בזמנו בבעלות Verizon Media, אז דיווחנו להם על בעיה זו ב-8 באוקטובר 2020. Verizon Media סגרה את הנושא כיוון שהוא מחוץ לתחום ובלתי פורמלי. Kraken Security Labs חזרה על החשיבות של הגנה על משתמשי AOL ו-Yahoo מפני דיוג, אך לא סופקה תקשורת נוספת על תיקון בעיות אלו.

מאז נראה שיפורים יושמו: הודעות דוא"ל נדחות כעת בהתאם למדיניות DMARC ונראה שהגבלת תעריפים טובה יותר יושמה.

אנו עדיין טוענים שמשתמשי הדוא"ל של Yahoo & Verizon נמצאים בסיכון גבוה יותר, מכיוון שלספקים אחרים יש אזהרות טובות יותר כלפי המשתמשים שלהם כאשר אימיילים לא ניתנים לאימות (כפי שקורה כאשר לא נעשה שימוש ב-DMARC/DKIM/SPF כלל).

Takeaways

למרות מאמציו הטובים ביותר של בעל דומיין, ספקי דוא"ל לא תמיד מסננים דוא"ל כצפוי. משתמשים עם כתובות דוא"ל @yahoo.com ו-@aol.com היו בסיכון גבוה יותר לקבל הודעות מזויפות, למרות שניתן היה לזהות ולסנן הודעות אלה בקלות על ידי ספקים אלה. למרות שההתנהגויות השתפרו, אנו עדיין ממליצים להעביר את האימייל בעל הרגישות הגבוהה יותר לספק שמבצע סינון טוב יותר, כגון Gmail או Protonmail.

אם אתה מפעיל שרת דוא"ל, ודא שרשומות ה-DNS שלך בדוא"ל עבור DMARC, DKIM ו-SPF תמיד מעודכנות, וודא באופן קבוע אם בקרות הדוא"ל שלך פועלות.

מקור: https://blog.kraken.com/post/10480/email-spoofing-is-not-a-thing-of-the-past/

- &

- 2020

- אַלגוֹרִיתְם

- תעשיות

- בין

- סביב

- מאמר

- נכסים

- מאחורי הקלעים

- הטוב ביותר

- שיטות עבודה מומלצות

- מרדף

- בדיקות

- סגור

- מגיע

- Common

- תקשורת

- מטבע מבוזר

- נוֹכְחִי

- DID

- גילה

- DNS

- תחומים

- אפקטיבי

- אמייל

- מתאים

- טופס

- חופשי

- כספים

- כאן

- איך

- HTTPS

- פְּגִיעָה

- IP

- כתובת IP

- בעיות

- IT

- ידע

- קראקן

- מעבדות

- לִלמוֹד

- בדיקה

- גדול

- מדיה

- משימה

- אחר

- דיוג

- פלטפורמות

- מדיניות

- פופולרי

- להגן

- רשום

- הסיכון

- הפעלה

- ריצה

- רמאים

- מסך

- אבטחה

- סט

- פָּשׁוּט

- So

- דואר זבל

- תקנים

- הצלחה

- מערכות

- טכני

- בדיקות

- בדיקות

- זמן

- חלק עליון

- us

- משתמשים

- ספקים

- מי

- יאהו

- שנים