לקוחות מתמודדים עם איומי אבטחה גדלים ופגיעות על פני משאבי תשתית ויישומים, כאשר טביעת הרגל הדיגיטלית שלהם התרחבה וההשפעה העסקית של נכסים דיגיטליים אלה גדלה. אתגר אבטחת סייבר נפוץ היה כפול:

- צריכת יומנים ממשאבים דיגיטליים המגיעים בפורמטים וסכימות שונות ואוטומציה של ניתוח ממצאי איומים על סמך אותם יומנים.

- בין אם היומנים מגיעים משירותי האינטרנט של אמזון (AWS), ספקי ענן אחרים, מקומיים או מכשירי קצה, הלקוחות צריכים לרכז ולתקן את נתוני האבטחה.

יתר על כן, האנליטיקה לזיהוי איומי אבטחה חייבת להיות מסוגלת להתרחב ולהתפתח כדי לעמוד בנוף משתנה של גורמי איומים, וקטורי אבטחה ונכסים דיגיטליים.

גישה חדשנית לפתרון תרחיש ניתוח אבטחה מורכב זה משלבת קליטה ואחסון של נתוני אבטחה באמצעות אגם האבטחה של אמזון וניתוח נתוני האבטחה עם למידת מכונה (ML) באמצעות אמזון SageMaker. Amazon Security Lake הוא שירות ייעודי שמרכז באופן אוטומטי את נתוני האבטחה של הארגון ממקורות ענן וממקורות מקומיים לתוך אגם נתונים ייעודי המאוחסן בחשבון AWS שלך. Amazon Security Lake עושה אוטומציה של הניהול המרכזי של נתוני אבטחה, מנרמלת יומנים משירותי AWS משולבים ושירותי צד שלישי ומנהלת את מחזור החיים של הנתונים עם שמירה הניתנת להתאמה אישית וגם ממכנת את שכבות האחסון לאוטומטיות. Amazon Security Lake קולט קובצי יומן ב- פתיחת מסגרת סכימת אבטחת סייבר פורמט (OCSF), עם תמיכה בשותפים כגון Cisco Security, CrowdStrike, Palo Alto Networks ויומני OCSF ממשאבים מחוץ לסביבת ה-AWS שלך. סכימה מאוחדת זו מייעלת את הצריכה והניתוח במורד הזרם מכיוון שהנתונים עוקבים אחר סכימה סטנדרטית וניתן להוסיף מקורות חדשים עם שינויים מינימליים בצנרת הנתונים. לאחר שנתוני יומן האבטחה מאוחסנים באמזון אבטחה לייק, השאלה הופכת כיצד לנתח אותם. גישה יעילה לניתוח נתוני יומן האבטחה היא שימוש ב-ML; ספציפית, זיהוי אנומליות, שבוחן נתוני פעילות ותעבורה ומשווה אותם מול קו בסיס. קו הבסיס מגדיר איזו פעילות נורמלית סטטיסטית לאותה סביבה. זיהוי אנומליה משתרע מעבר לחתימת אירוע בודד, והוא יכול להתפתח עם אימון מחדש תקופתי; לאחר מכן ניתן לפעול בתנועה המסווגת כחריגה או חריגה עם מיקוד ודחיפות עדיפות. Amazon SageMaker הוא שירות מנוהל במלואו המאפשר ללקוחות להכין נתונים ולבנות, לאמן ולפרוס מודלים של ML לכל מקרה שימוש עם תשתית, כלים וזרימות עבודה מנוהלות במלואן, כולל הצעות ללא קוד עבור אנליסטים עסקיים. SageMaker תומך בשני אלגוריתמים מובנים לזיהוי אנומליות: תובנות IP ו יער חתוך אקראי. אתה יכול גם להשתמש ב- SageMaker כדי ליצור מודל זיהוי חריגים מותאם אישית משלך באמצעות אלגוריתמים מקורו ממספר מסגרות ML.

בפוסט זה, אתה לומד כיצד להכין נתונים שמקורם ב- Amazon Security Lake, ולאחר מכן לאמן ולפרוס מודל ML באמצעות אלגוריתם IP Insights ב- SageMaker. מודל זה מזהה תעבורה או התנהגות חריגה ברשת, אשר לאחר מכן ניתן להרכיב כחלק מפתרון אבטחה גדול יותר מקצה לקצה. פתרון כזה יכול להפעיל אימות רב-גורמי (MFA) לבדוק אם משתמש נכנס משרת חריג או בזמן חריג, להודיע לצוות אם יש סריקת רשת חשודה שמגיעה מכתובות IP חדשות, התראה למנהלים אם רשת חריגה נעשה שימוש בפרוטוקולים או יציאות, או מעשירים את תוצאת סיווג תובנות ה-IP עם מקורות נתונים אחרים כגון משמר אמזון וציוני מוניטין IP לדירוג ממצאי איומים.

סקירת פתרונות

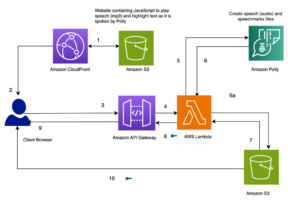

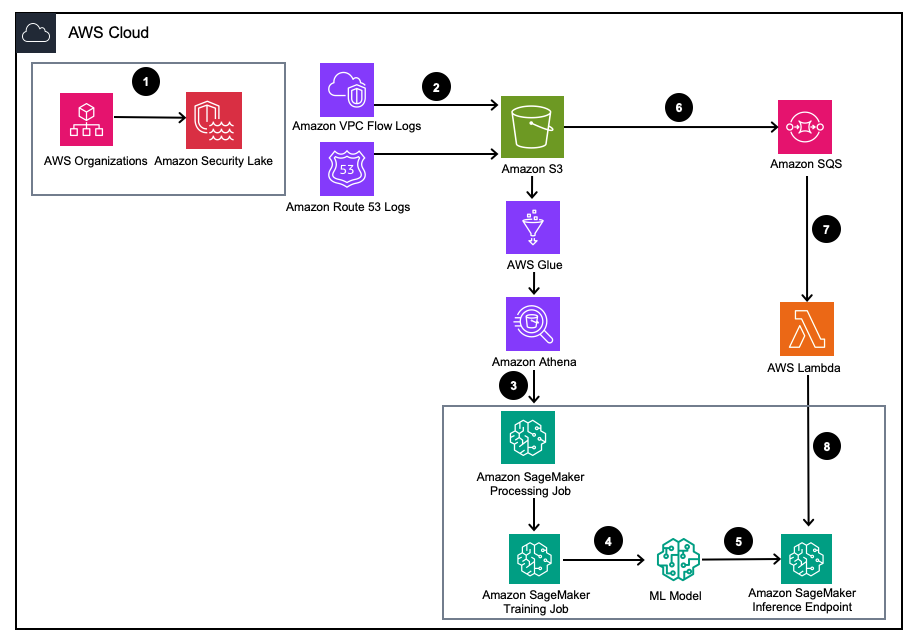

איור 1 - ארכיטקטורת פתרונות

- אפשר Amazon Security Lake עם ארגוני AWS עבור חשבונות AWS, אזורי AWS וסביבות IT חיצוניות.

- הגדר מקורות Security Lake מ ענן וירטואלי פרטי של אמזון (VPC של אמזון) יומני זרימה ו כביש אמזון 53 יומני DNS לדלי של Amazon Security Lake S3.

- עבד את נתוני היומן של Amazon Security Lake באמצעות עבודת SageMaker Processing כדי להנדס תכונות. להשתמש אמזונה אתנה לשאילתה של נתוני יומן OCSF מובנים שירות אחסון פשוט של אמזון (Amazon S3) דרך דבק AWS טבלאות המנוהלות על ידי AWS LakeFormation.

- אימון מודל SageMaker ML באמצעות עבודת SageMaker Training שצורכת את יומני Amazon Security Lake המעובדים.

- פרוס את מודל ה-ML המיומן לנקודת קצה של מסקנות של SageMaker.

- אחסן יומני אבטחה חדשים בדלי S3 ותורי אירועים שירות תורים פשוט של אמזון (Amazon SQS).

- הירשם ל- AWS למבדה פונקציה לתור SQS.

- הפעל את נקודת הסיום של SageMaker באמצעות פונקציית Lambda כדי לסווג יומני אבטחה כחריגות בזמן אמת.

תנאים מוקדמים

כדי לפרוס את הפתרון, תחילה עליך להשלים את התנאים המוקדמים הבאים:

- הפעל את אגם אבטחת אמזון בתוך הארגון שלך או חשבון בודד עם יומני VPC Flow ו-Route 53 Resolver מופעלים.

- ודא שה- AWS זהות וניהול גישה (IAM) התפקיד המשמש את SageMaker לעיבוד עבודות ומחברות זכה למדיניות IAM הכוללת את הרשאת גישה לשאילתת מנוי Amazon Security Lake עבור מסד הנתונים והטבלאות המנוהלים של אגם Amazon Security המנוהלים על ידי AWS Lake Formation. יש להפעיל את עבודת העיבוד הזו מתוך חשבון ניתוח או כלי אבטחה כדי להישאר תואם AWS Security Reference Architecture (AWS SRA).

- ודא שתפקיד IAM המשמש את פונקציית Lambda קיבל מדיניות IAM הכוללת את הרשאת גישה לנתונים של מנוי Amazon Security Lake.

פרוס את הפתרון

להגדרת הסביבה, בצע את השלבים הבאים:

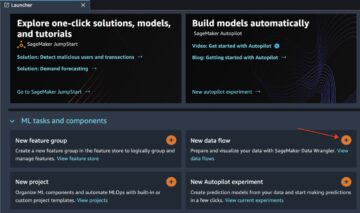

- הפעלה סטודיו SageMaker או מחברת SageMaker Jupyter עם א

ml.m5.largeלמשל. הערה: גודל המופע תלוי במערך הנתונים שבהם אתה משתמש. - שיבוט את GitHub מאגר.

- פתח את המחברת

01_ipinsights/01-01.amazon-securitylake-sagemaker-ipinsights.ipy. - יישם את סיפקה מדיניות IAM ו מדיניות אמון IAM המתאימה עבור מופע SageMaker Studio Notebook שלך כדי לגשת לכל הנתונים הדרושים ב-S3, Lake Formation, ואתנה.

בלוג זה עובר על החלק הרלוונטי של הקוד במחברת לאחר פריסתו בסביבה שלך.

התקן את התלות וייבא את הספרייה הנדרשת

השתמש בקוד הבא כדי להתקין תלות, לייבא את הספריות הנדרשות וליצור את דלי SageMaker S3 הדרוש לעיבוד נתונים והכשרת מודלים. אחת מהספריות הנדרשות, awswrangler, הוא AWS SDK עבור מסגרת נתונים של פנדה המשמש לשאילתות על הטבלאות הרלוונטיות בתוך קטלוג הנתונים של דבק של AWS ולאחסן את התוצאות באופן מקומי בתוך מסגרת נתונים.

שאל את טבלת יומן הזרימה של Amazon Security Lake VPC

חלק זה של הקוד משתמש ב-AWS SDK עבור פנדות כדי לשאול את טבלת הדבק של AWS הקשורה ל-VPC Flow Logs. כפי שהוזכר בתנאים המוקדמים, שולחנות אמזון אבטחה לייק מנוהלים על ידי תצורת אגם AWS, לכן יש להעניק את כל ההרשאות המתאימות לתפקיד המשמש את המחברת של SageMaker. שאילתה זו תמשוך מספר ימים של תעבורת יומן זרימת VPC. מערך הנתונים ששימש במהלך פיתוח הבלוג הזה היה קטן. בהתאם לקנה המידה של מקרה השימוש שלך, עליך להיות מודע למגבלות של AWS SDK עבור פנדות. כאשר שוקלים קנה מידה של טרה-בתים, עליך לשקול את AWS SDK עבור תמיכה בפנדות מודיעין.

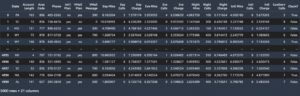

כאשר אתה מציג את מסגרת הנתונים, תראה פלט של עמודה אחת עם שדות נפוצים שניתן למצוא ב- פעילות ברשת (4001) מחלקה של OCSF.

נרמל את נתוני יומן הזרימה של Amazon Security Lake VPC לפורמט ההדרכה הנדרש עבור IP Insights.

אלגוריתם IP Insights דורש שנתוני ההדרכה יהיו בפורמט CSV ויכילו שתי עמודות. העמודה הראשונה חייבת להיות מחרוזת אטומה המתאימה למזהה הייחודי של ישות. העמודה השנייה חייבת להיות כתובת ה-IPv4 של אירוע הגישה של הישות בסימון נקודות עשרוניות. במערך הנתונים לדוגמה של בלוג זה, המזהה הייחודי הוא מזהי המופעים של מופעי EC2 המשויכים ל- instance_id ערך בתוך dataframe. כתובת ה-IPv4 תיגזר מה- src_endpoint. בהתבסס על האופן שבו נוצרה שאילתת Amazon Athena, הנתונים המיובאים כבר נמצאים בפורמט הנכון להכשרת מודל IP Insights, כך שלא נדרשת הנדסת תכונות נוספת. אם תשנה את השאילתה בדרך אחרת, ייתכן שיהיה עליך לשלב הנדסת תכונות נוספת.

בצע שאילתות ונרמל את טבלת יומן ה-Resolver של Amazon Security Lake Route 53

בדיוק כפי שעשיתם לעיל, השלב הבא של המחברת מריץ שאילתה דומה מול טבלת הפותרים של Amazon Security Lake Route 53. מכיוון שתשתמש בכל הנתונים התואמים ל-OCSF במחברת זו, כל משימות הנדסת תכונה נשארות זהות עבור יומני Resolver Route 53 כפי שהיו עבור VPC Flow Logs. לאחר מכן אתה משלב את שתי מסגרות הנתונים למסגרת נתונים אחת המשמשת לאימון. מכיוון שהשאילתה של Amazon Athena טוענת את הנתונים באופן מקומי בפורמט הנכון, אין צורך בהנדסת תכונות נוספת.

קבל תמונת אימון של IP Insights ואמן את המודל עם נתוני OCSF

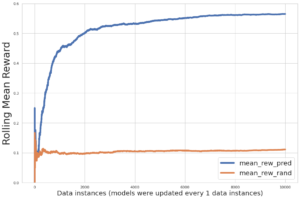

בחלק הבא של המחברת, אתה מאמן מודל ML המבוסס על אלגוריתם IP Insights ומשתמש ב-Consolidated dataframe של OCSF מסוגים שונים של יומנים. ניתן למצוא רשימה של ההיפרפרמטרים של IP Insights כאן. בדוגמה למטה בחרנו היפרפרמטרים שהוציאו את המודל בעל הביצועים הטובים ביותר, למשל, 5 עבור epoch ו-128 עבור vector_dim. מכיוון שמערך ההדרכה עבור המדגם שלנו היה קטן יחסית, השתמשנו ב-a ml.m5.large למשל. היפרפרמטרים ותצורות האימון שלך כמו ספירת מופעים וסוג מופע צריכים להיבחר על סמך המדדים האובייקטיביים שלך וגודל נתוני האימון שלך. יכולת אחת שאתה יכול להשתמש ב- Amazon SageMaker כדי למצוא את הגרסה הטובה ביותר של הדגם שלך היא Amazon SageMaker כוונון מודלים אוטומטי שמחפש את המודל הטוב ביותר בטווח של ערכי היפרפרמטרים.

פרוס את המודל המאומן ובדוק עם תעבורה חוקית וחריגה

לאחר הכשרה של המודל, אתה פורס את המודל לנקודת קצה של SageMaker ושולח סדרה של שילובי מזהה ייחודיים וכתובות IPv4 כדי לבדוק את המודל שלך. חלק זה של הקוד מניח שיש לך נתוני בדיקה שמורים בדלי S3 שלך. נתוני הבדיקה הם קובץ .csv, כאשר העמודה הראשונה היא מזהי מופע והעמודה השנייה היא כתובות IP. מומלץ לבדוק נתונים תקפים ולא חוקיים כדי לראות את תוצאות המודל. הקוד הבא פורס את נקודת הקצה שלך.

כעת, לאחר שנקודת הקצה שלך נפרסה, כעת תוכל לשלוח בקשות להסקת מסקנות כדי לזהות אם התעבורה עשויה להיות חריגה. להלן דוגמה של איך הנתונים המעוצבים שלך צריכים להיראות. במקרה זה, מזהה העמודה הראשונה הוא מזהה מופע והעמודה השנייה היא כתובת IP משויכת כפי שמוצג להלן:

לאחר שיש לך את הנתונים שלך בפורמט CSV, תוכל לשלוח את הנתונים להסקת מסקנות באמצעות הקוד על ידי קריאת קובץ ה-.csv שלך מדלי S3.:

הפלט עבור מודל IP Insights מספק מדד למידת הציפיות הסטטיסטית של כתובת IP ומשאב מקוון. עם זאת, הטווח עבור כתובת ומשאב אלה אינו מוגבל, ולכן יש שיקולים לגבי האופן שבו תקבע אם שילוב של מזהה מופע וכתובת IP צריך להיחשב חריג.

בדוגמה הקודמת, ארבעה שילובי מזהים ו-IP שונים הוגשו למודל. שני השילובים הראשונים היו שילובים חוקיים של מזהה מופע וכתובות IP הצפויים על סמך מערך ההדרכה. לשילוב השלישי יש את המזהה הייחודי הנכון אך כתובת IP שונה באותה רשת משנה. המודל צריך לקבוע שיש חריגה צנועה שכן ההטמעה שונה מעט מנתוני האימון. לשילוב הרביעי יש מזהה ייחודי תקף אך כתובת IP של תת-רשת שאינה קיימת בתוך כל VPC בסביבה.

הערה: נתוני תעבורה רגילים וחריגים ישתנו בהתבסס על מקרה השימוש הספציפי שלך, לדוגמה: אם אתה רוצה לפקח על תעבורה חיצונית ופנימית תצטרך מזהה ייחודי המיושר לכל כתובת IP וסכימה ליצירת המזהים החיצוניים.

כדי לקבוע מה הסף שלך צריך להיות כדי לקבוע אם התעבורה היא חריגה ניתן לעשות באמצעות תעבורה רגילה וחריגה ידועה. השלבים המפורטים ב מחברת לדוגמה זו הם כדלקמן:

- בנה ערכת בדיקה שתייצג תעבורה רגילה.

- הוסף תעבורה חריגה למערך הנתונים.

- תכנן את התפלגות

dot_productציונים עבור המודל על תנועה רגילה ועל תנועה חריגה. - בחר ערך סף שמבדיל בין תת-הקבוצה הרגילה לבין תת-הקבוצה החריגה. ערך זה מבוסס על הסובלנות החיובית-שגויה שלך

הגדר ניטור רציף של תעבורת יומן זרימת VPC חדשה.

כדי להדגים כיצד ניתן להשתמש במודל ה-ML החדש הזה עם Amazon Security Lake באופן יזום, אנו נגדיר פונקציית Lambda שתופעל בכל PutObject אירוע בתוך הדלי המנוהל של Amazon Security Lake, במיוחד נתוני יומן הזרימה של VPC. בתוך Amazon Security Lake יש את הרעיון של מנוי, שצורך יומנים ואירועים מ- Amazon Security Lake. לפונקציית Lambda המגיבה לאירועים חדשים יש להעניק מנוי לגישה לנתונים. מנויי גישה לנתונים מקבלים הודעה על אובייקטים חדשים של Amazon S3 עבור מקור כאשר האובייקטים נכתבים ל-Security Lake. מנויים יכולים לגשת ישירות לאובייקטי S3 ולקבל הודעות על אובייקטים חדשים דרך נקודת קצה של מנוי או על ידי בדיקת תור SQS של אמזון.

- פתח את קונסולת אבטחת לייק.

- בחלונית הניווט, בחר מנוי.

- בדף המנויים, בחר צור מנוי.

- לפרטי מנוי, הכנס

inferencelambdaל שם המנוי ואופציונלי תיאור. - השמיים אזור מוגדר אוטומטית כאזור ה-AWS שנבחר כעת ולא ניתן לשנותו.

- בעד מקורות יומן ואירועים, בחר מקורות יומן ואירועים ספציפיים ולבחור יומני זרימה של VPC ויומני כביש 53

- בעד שיטת גישה לנתונים, בחר S3.

- בעד אישורי מנוי, ספק את מזהה חשבון ה-AWS שלך של החשבון שבו תגורר פונקציית Lambda וציין משתמש מזהה חיצוני.

הערה: אם אתה עושה זאת באופן מקומי בתוך חשבון, אינך צריך מזהה חיצוני. - בחרו צור.

צור את פונקציית Lambda

כדי ליצור ולפרוס את פונקציית Lambda אתה יכול להשלים את השלבים הבאים או לפרוס את תבנית ה-SAM הבנויה מראש 01_ipinsights/01.02-ipcheck.yaml בריפו של GitHub. תבנית SAM מחייבת לספק את ה-SQS ARN ואת שם נקודת הקצה של SageMaker.

- במסוף למבה, בחרו צור פונקציה.

- בחרו מחבר מאפס.

- בעד שם פונקציה, להיכנס

ipcheck. - בעד זמן ריצה, בחר פייתון 3.10.

- בעד אדריכלות, בחר x86_64.

- בעד תפקיד ביצוע, בחר צור תפקיד חדש עם הרשאות Lambda.

- לאחר יצירת הפונקציה, הזן את התוכן של ipcheck.py קובץ מהריפו של GitHub.

- בחלונית הניווט בחר משתני סביבה.

- בחרו ערוך.

- בחרו הוסף משתנה לסביבה.

- עבור משתנה הסביבה החדש, הזן

ENDPOINT_NAMEולערך הזן את נקודת הקצה ARN שהופקה במהלך הפריסה של נקודת הקצה של SageMaker. - בחר שמור.

- בחרו לפרוס.

- בחלונית הניווט בחר תְצוּרָה.

- בחר מפעיל.

- בחר הוסף טריגר.

- תַחַת בחר מקור, בחר SQS.

- תַחַת תור SQS, היכנס ל-ARN של תור SQS הראשי שנוצר על ידי Security Lake.

- בחר בתיבת הסימון עבור הפעל טריגר.

- בחר להוסיף.

אמת את ממצאי למבדה

- פתח את קונסולת אמזון CloudWatch.

- בחלונית הצד השמאלית, בחר קבוצות יומנים.

- בשורת החיפוש, הזן ipcheck, ולאחר מכן בחר את קבוצת היומן עם השם

/aws/lambda/ipcheck. - בחר את זרם היומן האחרון תחת יומן זרמים.

- בתוך היומנים, אתה אמור לראות תוצאות שנראות כמו הבאות עבור כל יומן אמזון אבטחה אגם חדש:

{'predictions': [{'dot_product': 0.018832731992006302}, {'dot_product': 0.018832731992006302}]}

פונקציית Lambda זו מנתחת ללא הרף את תעבורת הרשת הנקלטת על ידי Amazon Security Lake. זה מאפשר לך לבנות מנגנונים שיודיעו לצוותי האבטחה שלך כאשר סף מוגדר מופר, מה שיעיד על תעבורה חריגה בסביבה שלך.

ניקוי

כשתסיים להתנסות בפתרון זה וכדי להימנע מחיובים בחשבונך, נקה את המשאבים שלך על ידי מחיקת דלי S3, נקודת הקצה של SageMaker, כיבוי המחשב המחובר למחברת SageMaker Jupyter, מחיקת פונקציית Lambda והשבתת אבטחת אמזון אגם בחשבונך.

סיכום

בפוסט זה למדת כיצד להכין נתוני תעבורת רשת שמקורם ב- Amazon Security Lake ללמידת מכונה, ולאחר מכן אימנת ופרסת מודל ML באמצעות אלגוריתם IP Insights באמזון SageMaker. ניתן לשכפל את כל השלבים המתוארים במחברת Jupyter בצינור ML מקצה לקצה. הטמעת גם פונקציית AWS Lambda שצרכה יומני Amazon Security Lake חדשים והגשת מסקנות על סמך מודל זיהוי החריגות המיומן. התגובות של מודל ה-ML שהתקבלו על ידי AWS Lambda יכולות להודיע באופן יזום לצוותי אבטחה על תעבורה חריגה כאשר עמידה בספים מסוימים. ניתן לאפשר שיפור מתמיד של המודל על ידי הכללת צוות האבטחה שלך בסקירות הלולאה כדי לתייג אם התעבורה שזוהתה כחריגה הייתה חיובית שגויה או לא. לאחר מכן ניתן להוסיף את זה לערכת האימונים שלך וגם להוסיף למערכת שלך נוֹרמָלִי מערך נתונים של תעבורה בעת קביעת סף אמפירי. מודל זה יכול לזהות תעבורת רשת או התנהגות חריגה שעלולה להיות חריגה לפיה ניתן לכלול אותה כחלק מפתרון אבטחה גדול יותר ליזום בדיקת MFA אם משתמש נכנס משרת לא רגיל או בזמן חריג, התריע לצוות אם יש חשוד סריקת רשת המגיעה מכתובות IP חדשות, או משלבים את ציון תובנות ה-IP עם מקורות אחרים כגון Amazon Guard Duty כדי לדרג את ממצאי האיומים. מודל זה יכול לכלול מקורות יומן מותאמים אישית כגון Azure Flow Logs או יומנים מקומיים על ידי הוספת מקורות מותאמים אישית לפריסת Amazon Security Lake שלך.

בחלק 2 של סדרת פוסטים זו בבלוג, תלמדו כיצד לבנות מודל זיהוי חריגות באמצעות יער חתוך אקראי אלגוריתם מאומן עם מקורות נוספים של Amazon Security Lake המשלבים נתוני יומני אבטחה של רשת ומארח ומחילים את סיווג חריגות האבטחה כחלק מפתרון ניטור אבטחה אוטומטי ומקיף.

על המחברים

ג'ו מורוטי הוא ארכיטקט פתרונות בשירותי האינטרנט של אמזון (AWS), המסייע ללקוחות ארגוניים ברחבי המערב התיכון של ארה"ב. הוא מילא מגוון רחב של תפקידים טכניים ונהנה להראות את אמנות האפשריות של הלקוח. בזמנו הפנוי, הוא נהנה לבלות עם משפחתו זמן איכות בחקר מקומות חדשים וניתוח יתר של ביצועי קבוצת הספורט שלו

ג'ו מורוטי הוא ארכיטקט פתרונות בשירותי האינטרנט של אמזון (AWS), המסייע ללקוחות ארגוניים ברחבי המערב התיכון של ארה"ב. הוא מילא מגוון רחב של תפקידים טכניים ונהנה להראות את אמנות האפשריות של הלקוח. בזמנו הפנוי, הוא נהנה לבלות עם משפחתו זמן איכות בחקר מקומות חדשים וניתוח יתר של ביצועי קבוצת הספורט שלו

בישר טבאא הוא ארכיטקט פתרונות ב- Amazon Web Services. בישר מתמחה בסיוע ללקוחות עם יישומי למידת מכונה, אבטחה וצפייה. מחוץ לעבודה, הוא נהנה לשחק טניס, לבשל ולבלות עם המשפחה.

בישר טבאא הוא ארכיטקט פתרונות ב- Amazon Web Services. בישר מתמחה בסיוע ללקוחות עם יישומי למידת מכונה, אבטחה וצפייה. מחוץ לעבודה, הוא נהנה לשחק טניס, לבשל ולבלות עם המשפחה.

סריהרש אדרי הוא ארכיטקט פתרונות בכיר בחברת Amazon Web Services (AWS), שם הוא עוזר ללקוחות לעבוד לאחור מהתוצאות העסקיות כדי לפתח פתרונות חדשניים ב-AWS. במהלך השנים, הוא עזר ללקוחות רבים בטרנספורמציות של פלטפורמת נתונים על פני ענפי התעשייה. תחום הליבה שלו כולל אסטרטגיה טכנולוגית, ניתוח נתונים ומדעי נתונים. בזמנו הפנוי הוא נהנה לשחק טניס, לצפות בתוכניות טלוויזיה ולשחק בטאבלה.

סריהרש אדרי הוא ארכיטקט פתרונות בכיר בחברת Amazon Web Services (AWS), שם הוא עוזר ללקוחות לעבוד לאחור מהתוצאות העסקיות כדי לפתח פתרונות חדשניים ב-AWS. במהלך השנים, הוא עזר ללקוחות רבים בטרנספורמציות של פלטפורמת נתונים על פני ענפי התעשייה. תחום הליבה שלו כולל אסטרטגיה טכנולוגית, ניתוח נתונים ומדעי נתונים. בזמנו הפנוי הוא נהנה לשחק טניס, לצפות בתוכניות טלוויזיה ולשחק בטאבלה.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://aws.amazon.com/blogs/machine-learning/identify-cybersecurity-anomalies-in-your-amazon-security-lake-data-using-amazon-sagemaker/

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 01

- 1

- 10

- 100

- 12

- 125

- 15%

- 17

- 20000

- 25

- 32

- 7

- 9

- a

- מֵעַל

- גישה

- חֶשְׁבּוֹן

- חשבונות

- לרוחב

- פעילות

- שחקנים

- הוסיף

- מוסיף

- נוסף

- כתובת

- כתובות

- מנהלים

- לאחר

- נגד

- ערני

- אַלגוֹרִיתְם

- אלגוריתמים

- מיושר

- תעשיות

- מאפשר

- כְּבָר

- גם

- אמזון בעברית

- אמזונה אתנה

- אמזון SageMaker

- אמזון שירותי אינטרנט

- אמזון שירותי אינטרנט (AWS)

- an

- אנליזה

- אנליסטים

- ניתוח

- לנתח

- ניתוחים

- ניתוח

- ו

- חריגויות

- גילוי חריגות

- אחר

- כל

- בקשה

- יישומים

- החל

- גישה

- ארכיטקטורה

- ARE

- AREA

- אמנות

- AS

- נכסים

- המשויך

- מניח

- At

- אימות

- אוטומטי

- אוטומטית

- באופן אוטומטי

- אוטומציה

- לְהִמָנַע

- מודע

- AWS

- דבק AWS

- תצורת אגם AWS

- AWS למבדה

- תכלת

- בָּר

- מבוסס

- Baseline

- BE

- כי

- הופך להיות

- היה

- התנהגות

- להיות

- להלן

- הטוב ביותר

- מעבר

- בלוג

- שניהם

- לִבנוֹת

- מובנה

- עסקים

- אבל

- by

- CAN

- יכולת

- מסוגל

- מקרה

- קטלוג

- מֶרכָּזִי

- לרכז

- מסוים

- לאתגר

- שינוי

- שינויים

- משתנה

- חיובים

- לבדוק

- בחרו

- נבחר

- סיסקו

- בכיתה

- מיון

- מְסוּוָג

- לסווג

- לְנַקוֹת

- ענן

- קוד

- טור

- עמודות

- שילוב

- שילובים

- לשלב

- משלב

- איך

- מגיע

- Common

- להשלים

- מורכב

- תואם

- מורכב

- מַקִיף

- לחשב

- מושג

- לשקול

- שיקולים

- נחשב

- בהתחשב

- קונסול

- מאוכל

- צְרִיכָה

- להכיל

- תוכן

- תמיד

- רציף

- ליבה

- לתקן

- מתכתב

- יכול

- לִיצוֹר

- נוצר

- כיום

- מנהג

- לקוחות

- להתאמה אישית

- חותך

- אבטחת סייבר

- נתונים

- גישה למידע

- ניתוח נתונים

- אגם דאטה

- פלטפורמת נתונים

- עיבוד נתונים

- מדע נתונים

- מסד נתונים

- מערכי נתונים

- ימים

- מגדיר

- להפגין

- תלות

- תלוי

- תלוי

- לפרוס

- פרס

- פריסה

- פורס

- נגזר

- פרטים

- איתור

- לקבוע

- קביעה

- לפתח

- צעצועי התפתחות

- התקנים

- DID

- אחר

- דיגיטלי

- נכסים דיגיטליים

- ישירות

- הפצה

- DNS

- לא איכפת

- עושה

- דון

- עשה

- לא

- מטה

- בְּמַהֲלָך

- e

- כל אחד

- אדג '

- אפקטיבי

- או

- אחר

- הטבעה

- מופעל

- מאפשר

- מקצה לקצה

- נקודת קצה

- מהנדס

- הנדסה

- להנות

- להעשיר

- זן

- מִפְעָל

- סביבה

- סביבות

- תקופה

- שגיאה

- אירוע

- אירועים

- להתפתח

- מתפתח

- בחינות

- דוגמה

- אלא

- קיים

- מורחב

- צפוי

- מומחיות

- היכרות

- חיצוני

- מתמודד

- שקר

- משפחה

- מאפיין

- תכונות

- שדות

- שלח

- קבצים

- ממצאים

- ראשון

- תזרים

- להתמקד

- הבא

- כדלקמן

- עָקֵב

- בעד

- פוּרמָט

- התהוות

- מצא

- ארבע

- רביעית

- מסגרת

- מסגרות

- חופשי

- החל מ-

- לגמרי

- פונקציה

- נוסף

- ליצור

- GitHub

- כמובן מאליו

- קְבוּצָה

- מְגוּדָל

- שומר

- יש

- he

- הוחזק

- עזר

- עזרה

- עוזר

- שֶׁלוֹ

- המארח

- איך

- איך

- אולם

- HTML

- HTTPS

- ID

- מזוהה

- מזהה

- מזהים

- מזהה

- לזהות

- זיהוי

- זהות

- מזהה

- if

- תמונה

- פְּגִיעָה

- יושם

- לייבא

- השבחה

- in

- לכלול

- כלול

- כולל

- בע"מ

- גדל

- להצביע

- בנפרד

- תעשייה

- תשתית

- ליזום

- חדשני

- תובנות

- להתקין

- למשל

- לשלב

- משולב

- פנימי

- אל תוך

- הופעל

- IP

- כתובת IP

- כתובות IP

- IT

- עבודה

- מקומות תעסוקה

- jpg

- ג'סון

- ידוע

- תווית

- אגם

- נוף

- גָדוֹל

- גדול יותר

- לִלמוֹד

- למד

- למידה

- עזבו

- ספריות

- מעגל החיים

- כמו

- גבולות

- רשימה

- המון

- באופן מקומי

- היכנס

- נראה

- נראה כמו

- מכונה

- למידת מכונה

- ראשי

- הצליח

- ניהול

- מצליח

- דרך

- מאי..

- למדוד

- מנגנוני

- לִפְגוֹשׁ

- מוּזְכָּר

- נפגש

- מדדים

- משרד חוץ

- המערב התיכון

- מינימלי

- חסר

- ML

- מודל

- מודלים

- צנוע

- שונים

- לשנות

- צג

- ניטור

- רוב

- מספר

- צריך

- שם

- ניווט

- הכרחי

- צורך

- נחוץ

- רשת

- תנועת רשת

- רשתות

- חדש

- הבא

- לא

- לא קיים

- נוֹרמָלִי

- מחברה

- הודעות

- רומן

- עַכשָׁיו

- מטרה

- אובייקטים

- of

- הצעות

- on

- ONE

- באינטרנט

- אטום

- or

- ארגון

- OS

- אחר

- שלנו

- תוצאות

- חריג,יוצא דופן

- המתואר

- תפוקה

- בחוץ

- יותר

- שֶׁלוֹ

- עמוד

- פאלו אלטו

- דובי פנדה

- זגוגית

- חלק

- שותפים

- ביצוע

- תקופתי

- רשות

- הרשאות

- צינור

- מקומות

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- משחק

- מדיניות

- חלק

- יציאות

- חיובי

- אפשרי

- הודעה

- פוטנציאל

- קודם

- התחזיות

- חיזוי

- להכין

- תנאים מוקדמים

- לפי סדר עדיפויות

- פְּרָטִי

- פרואקטיבי

- מעובד

- תהליך

- תָקִין

- פרוטוקולים

- לספק

- ספקים

- מספק

- איכות

- שאלה

- להעלות

- רכס

- לדרג

- קריאה

- ממשי

- זמן אמת

- לקבל

- קיבלו

- לאחרונה

- מוּמלָץ

- הפניה

- באזור

- אזורים

- קָשׁוּר

- יחסית

- רלוונטי

- להשאר

- משוכפל

- לייצג

- מוניטין

- בקשות

- נדרש

- דורש

- משאב

- משאבים

- תגובה

- תגובות

- תוצאה

- תוצאות

- שייר

- חוות דעת של לקוחותינו

- תפקיד

- תפקידים

- מסלול

- הפעלה

- פועל

- בעל חכמים

- SageMaker Inference

- סם

- אותו

- מערך נתונים לדוגמה

- הציל

- סולם

- מאזניים

- דרוג

- סריקה

- תרחיש

- תכנית

- מדע

- ציון

- Sdk

- חיפוש

- חיפושים

- שְׁנִיָה

- אבטחה

- איומים ביטחוניים

- לִרְאוֹת

- בחר

- נבחר

- לשלוח

- לחצני מצוקה לפנסיונרים

- סדרה

- שרת

- שרות

- שירותים

- מושב

- סט

- צריך

- הראה

- הופעות

- כיבוי

- צד

- חֲתִימָה

- חתימה

- דומה

- פָּשׁוּט

- since

- יחיד

- מידה

- מעט שונה

- קטן

- So

- פִּתָרוֹן

- פתרונות

- לפתור

- מָקוֹר

- מקור

- מקורות

- מתמחה

- ספציפי

- במיוחד

- מפורט

- הוצאה

- ספורט

- סגל

- שלב

- צעדים

- אחסון

- חנות

- מאוחסן

- אִסטרָטֶגִיָה

- זרם

- מייעלת

- מחרוזת

- מובנה

- סטודיו

- להגיש

- הוגש

- המשנה

- המנוי

- מנוי

- מִנוּיים

- כזה

- תמיכה

- תומך

- חשוד

- שולחן

- משימות

- נבחרת

- צוותי

- טכני

- טכנולוגיה

- אסטרטגיה טכנולוגית

- תבנית

- טֶנִיס

- מבחן

- זֶה

- השמיים

- שֶׁלָהֶם

- אז

- שם.

- הֵם

- שְׁלִישִׁי

- צד שלישי

- זֶה

- אלה

- איום

- איום שחקנים

- איומים

- סף

- דרך

- זמן

- ל

- כלים

- תְנוּעָה

- רכבת

- מְאוּמָן

- הדרכה

- טרנספורמציות

- סומך

- לנסות

- tv

- שתיים

- כָּפוּל

- סוג

- סוגים

- תחת

- מאוחד

- ייחודי

- על

- דְחִיפוּת

- us

- להשתמש

- במקרה להשתמש

- מְשׁוּמָשׁ

- משתמש

- שימושים

- באמצעות

- לנצל

- מנוצל

- תקף

- ערך

- ערכים

- משתנה

- גרסה

- אנכיות

- לצפיה

- הופר

- וירטואלי

- פגיעויות

- הולך

- רוצה

- היה

- דֶרֶך..

- we

- אינטרנט

- שירותי אינטרנט

- היו

- מה

- מתי

- אם

- אשר

- רָחָב

- טווח רחב

- יצטרך

- עם

- בתוך

- תיק עבודות

- זרימות עבודה

- היה

- כתוב

- שנים

- אתה

- זפירנט