קורבן 'התרשלנו' אומר להאקר במטרה לשחזר את ה-ETH האבוד

מפעיל בוט MEV ביצע 800 ETH בעסקה אחת ב-28 בספטמבר, לפני שהפסיד 1,100 ETH עצום רק שעה לאחר מכן, לפי ברט מילר, מוביל המוצר של Flashbots, צוות מחקר MEV.

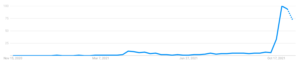

טוחן מסומן העסקאות בטוויטר. לדבריו, הכתובת המדוברת, שמתחילה בקוד האלפאנומרי '0xbaDc0dE', ביצעה 220,000 עסקאות במהלך החודשים האחרונים. הפעילות הייתה מעידה מאוד על התנהגות בוט MEV.

להישאר בטוח

"תאר לעצמך לעשות 800 ETH ב-Arb אחד ... ושעה לאחר מכן ואז להפסיד 1100 ETH להאקר", צייץ מילר. "הישאר בטוח והגן על פונקציות הביצוע שלך."

MEV, או ערך מקסימלי לחילוץ, היא טכניקה המשמשת מאמתים ומפעילי בוטים כדי ללכוד ערך עודף מהגלישה או התפשטות המתאפשרת על ידי עסקאות בשרשרת בבלוקצ'יין מבוזר. מחפשי MEV עובדים עם מאמתים כדי לסדר מחדש או להפעיל מראש עסקאות כדי לנצל את העמלות המקסימליות או ההחלקה המותרת על ידי משתמשי Ethereum.

'השלכה מאסיבית' מאת Ethereum Miners מעניש את ETH

מעבר להוכחת הימור רויל שוק ETH אבל אולי רק לטווח הקצר

בעוד שלעתים קרובות MEV נתפס כמקיף טכניקות נטולות סיכון, נראה שההרס של 0xbaDc0dE מראה שלא.

מילר אמר שהכתובת ניצלה משתמש שניסה למכור cUSDC בשווי 1.8 מיליון דולר - אסימונים המאפשרים למחזיקים למשוך USDC שהופקד ב-Compound, שוק הכספים dApp - ב-Uniswap v2, למרות שהזיווג היה מאוד לא נזיל.

סנדוויץ' את העסקה

המוכר חסר המזל קיבל רק 500 דולר מהעסקה. עם זאת, 0xbaDc0dE הכניס לכיסו 800 ETH (1.02 מיליון דולר) על ידי שילוב העסקה עם סחר ארביטראז' משוכלל הכולל אפליקציות DeFi dApps שונות.

אבל רק שעה אחת לאחר מכן, כל ה-ETH של 0xbaDc0dE ככל הנראה נגנב, עם האקר שהכניס 1,101 ETH (1.4 מיליון דולר) מהארנק. מילר ציין ש-0xbaDc0dE לא הצליח להגן על הפונקציה שבה השתמשו לביצוע הלוואות פלאש בבורסת dYdX.

הוצאה להורג שרירותית

"כשאתה מקבל הלוואת פלאש, הפרוטוקול שממנו אתה לווה יקרא פונקציה סטנדרטית בחוזה שלך," אמר מילר. "הקוד של 0xbaDc0dE למרבה הצער אפשר ביצוע שרירותי. התוקף השתמש בזה כדי לגרום ל-0xbaDc0dE לאשר את כל ה-WETH שלהם להוצאות על החוזה שלהם."

גם PeckShield, חברת אבטחת הבלוקצ'יין, זיהתה את העסקה. הם פרסמו הודעות בשרשרת שנשלחו בין 0xbaDc0dE לתוקף שלהם.

0xbaDc0dE דרשה להחזיר את הכספים עד סוף ה-28 בספטמבר, והציעה לתת לתוקף 20% מהכספים אם יענו.

"כל הכבוד על זה, התרשלנו ואתם בטוח הצלחתם לעשות לנו טוב," 0xbaDc0dE אמר. "אם הכספים לא יוחזרו עד אז, לא תהיה לנו ברירה אלא להמשיך בהתאם בכל כוחנו מול הרשויות המתאימות כדי לגבות את הכספים שלנו", איימו.

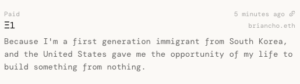

אבל נראה שההאקר לא מוטרד, להגיב, "מה עם אנשים נורמליים שעשיתם MEV'ה וממש זינאתם אותם? האם תחזיר אותם?"

הם הציעו בציניות להחזיר 1% מהכספים הגנובים אם 0xbaDc0dE יחזיר את כל הרווחים שנוצרו באמצעות MEV למשתמשי Ethereum תמימים עד סוף אותו יום.

MEV Searcher

Flashbots מפתחת תוכנה שנועדה לצמצם את החסמים בפני הפיכתם למחפש MEV ולחלוק את הרווחים שנאספו באמצעות מיצוי שלה לקהילת המאמתים הרחבה יותר של Ethereum.

הצוות ספג אש בחודש שעבר כשאישר שזה יהיה מציית עם סנקציות של משרד האוצר האמריקאי המכוונות לשירות ערבוב הקריפטו, Tornado Cash. Flashbots הגיבו על ידי מקורות פתוחים של חלק מהקוד עבור תוכנת MEV-Boost שלה, המאפשרת לחלץ MEV מעסקאות הוכחה של Ethereum.

ב-27 בספטמבר, טוני ווהרשטטר, חוקרת Ethereum, דיווח שאפס עסקאות באינטראקציה עם חוזי Tornado Cash נכללו בלוקים שיוצרו באמצעות תוכנת MEV-Boost עד היום.