כספומטים של ביטקוין מציעים דרך נוחה וידידותית לצרכנים לרכוש מטבעות קריפטוגרפיים. קלות השימוש הזו יכולה לפעמים לבוא על חשבון האבטחה.

Kraken Security Labs חשפה פרצות חומרה ותוכנה מרובות בכספומט נפוץ של מטבעות קריפטוגרפיים: The General Bytes BATMtwo (GBBATM2). וקטורי תקיפה מרובים נמצאו דרך ברירת המחדל של קוד QR ניהולי, תוכנת ההפעלה של אנדרואיד, מערכת ניהול הכספומט ואפילו מארז החומרה של המכונה.

הצוות שלנו גילה שמספר רב של כספומטים מוגדרים עם אותו קוד QR של מנהל מערכת כברירת מחדל, מה שמאפשר לכל מי שיש לו קוד QR זה לגשת אל כספומט ולהתפשר עליו. הצוות שלנו מצא גם חוסר במנגנוני אתחול מאובטחים, כמו גם נקודות תורפה קריטיות במערכת ניהול הכספומט.

ל- Kraken Security Labs יש שתי מטרות כאשר אנו חושפים פגיעויות של חומרת קריפטו: ליצור מודעות למשתמשים סביב ליקויי אבטחה פוטנציאליים ולהתריע ליצרני המוצרים כדי שיוכלו לתקן את הבעיה. Kraken Security Labs דיווחו על נקודות התורפה ל-General Bytes ב-20 באפריל 2021, הם פרסמו תיקונים למערכת הקצה האחורית שלהם (CAS) והתריעו ללקוחותיהם, אך תיקונים מלאים לחלק מהבעיות עדיין עשויים לדרוש תיקוני חומרה.

בסרטון הבא, אנו מדגים בקצרה כיצד תוקפים זדוניים יכולים לנצל נקודות תורפה ב- General Bytes BATMtwo מטבעות קריפטוגרפיים.

על ידי קריאה, Kraken Security Labs מתאר את האופי המדויק של סיכוני אבטחה אלה כדי לעזור לך להבין טוב יותר מדוע עליך לנקוט משנה זהירות לפני השימוש במכונות אלו.

לפני שאתה משתמש בכספומט קריפטוגרפי

- השתמש בכספומטים של מטבעות קריפטוגרפיים רק במיקומים ובחנויות שאתה סומך עליהם.

- ודא שלכספומט יש הגנות היקפיות, כגון מצלמות מעקב, ושגישה לא מזוהה לכספומט אינה סבירה.

אם בבעלותך או מפעילים BATMs

- שנה את ברירת המחדל של קוד הניהול של QR אם לא עשית זאת במהלך ההגדרה הראשונית.

- עדכן את שרת ה-CAS שלך ופעל לפי השיטות המומלצות של General Bytes.

- הצב כספומטים במקומות עם בקרות אבטחה, כמו מצלמות מעקב.

קוד QR אחד לשלוט בכולם

100vw, 730px”><figcaption id=) סריקת קוד QR היא כל מה שצריך כדי להשתלט על הרבה BATMs.

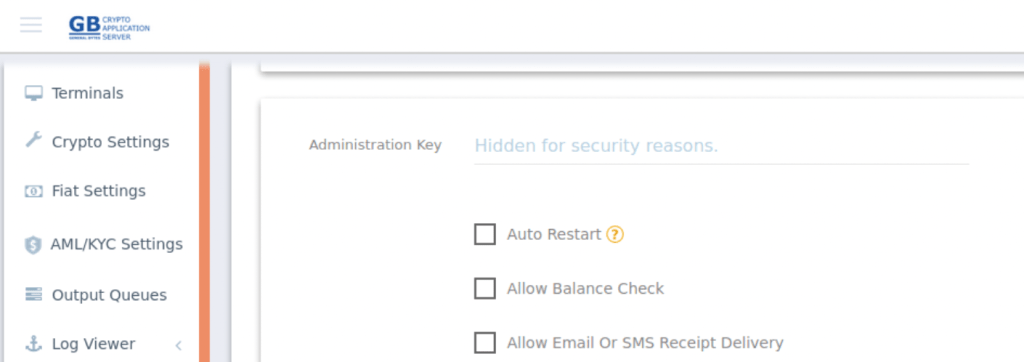

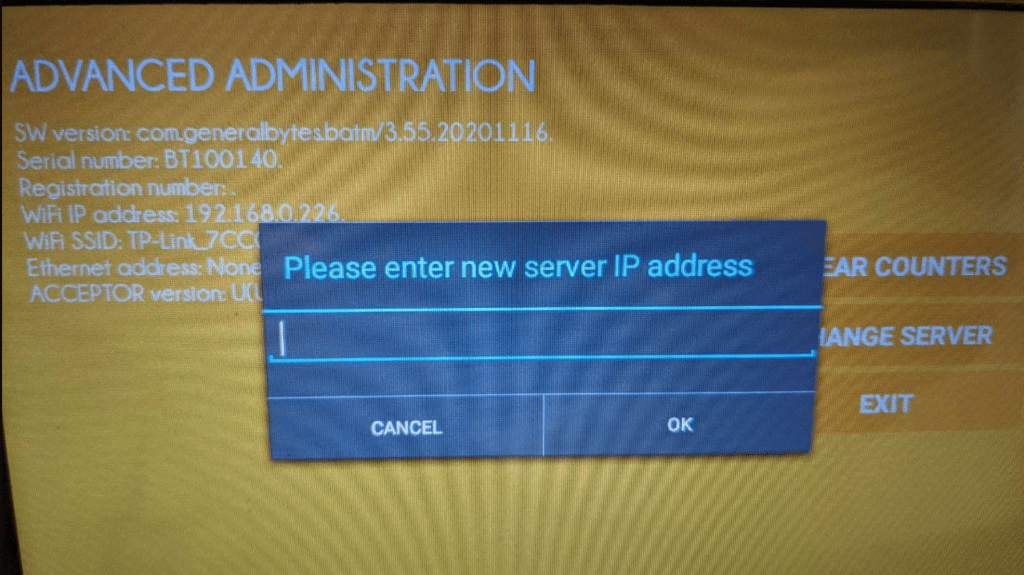

סריקת קוד QR היא כל מה שצריך כדי להשתלט על הרבה BATMs.כאשר בעלים מקבל את ה-GBBATM2, הוא מקבל הוראה להגדיר את הכספומט עם קוד QR "מפתח ניהול" שיש לסרוק בכספומט. יש להגדיר בנפרד את קוד ה-QR המכיל סיסמה עבור כל כספומט במערכת האחורית:

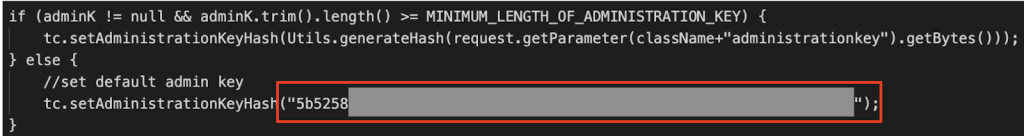

עם זאת, כשבדקנו את הקוד שמאחורי ממשק הניהול, גילינו שהוא מכיל hash של מפתח ניהול ברירת המחדל של הגדרות היצרן. רכשנו מספר כספומטים משומשים ממקורות שונים והחקירה שלנו העלתה שלכל אחד מהם הייתה אותה תצורת מפתח ברירת מחדל.

זה מרמז שמספר משמעותי מבעלי GBBATM2 לא שינו את ברירת המחדל של קוד ה-QR של מנהל המערכת. בזמן הבדיקה שלנו, לא היה ניהול צי עבור מפתח הניהול, כלומר יש לשנות כל קוד QR באופן ידני.

לכן, כל אחד יכול להשתלט על הכספומט דרך ממשק הניהול פשוט על ידי שינוי כתובת שרת ניהול הכספומטים.

חומרה

ללא מידור וזיהוי חבלה

ל-GBBATM2 יש רק תא בודד המוגן במנעול צינורי יחיד. עקיפתו מספקת גישה ישירה לחלק הפנימי המלא של המכשיר. זה גם נותן אמון נוסף משמעותי באדם שמחליף את קופסת המזומנים, מכיוון שקל לו לבצע דלת אחורית למכשיר.

המכשיר אינו מכיל אזעקה מקומית או צד שרת כדי להתריע לאחרים שהרכיבים הפנימיים חשופים. בשלב זה, תוקף עשוי לסכן את קופסת המזומנים, המחשב המשובץ, מצלמת האינטרנט וקורא טביעות האצבע.

תוכנה

נעילה לא מספקת של מערכת ההפעלה אנדרואיד

מערכת ההפעלה אנדרואיד של BATMtwo חסרה גם תכונות אבטחה נפוצות רבות. מצאנו שעל ידי חיבור מקלדת USB ל-BATM, אפשר לקבל גישה ישירה לממשק המשתמש המלא של אנדרואיד - מה שמאפשר לכל אחד להתקין אפליקציות, להעתיק קבצים או לבצע פעילויות זדוניות אחרות (כגון שליחת מפתחות פרטיים לתוקף). אנדרואיד תומכת ב"מצב קיוסק" שינעל את ממשק המשתמש לאפליקציה אחת - מה שעלול למנוע מאדם לגשת לאזורים אחרים של התוכנה, אולם הדבר לא הופעל בכספומט.

אין אימות קושחה/תוכנה

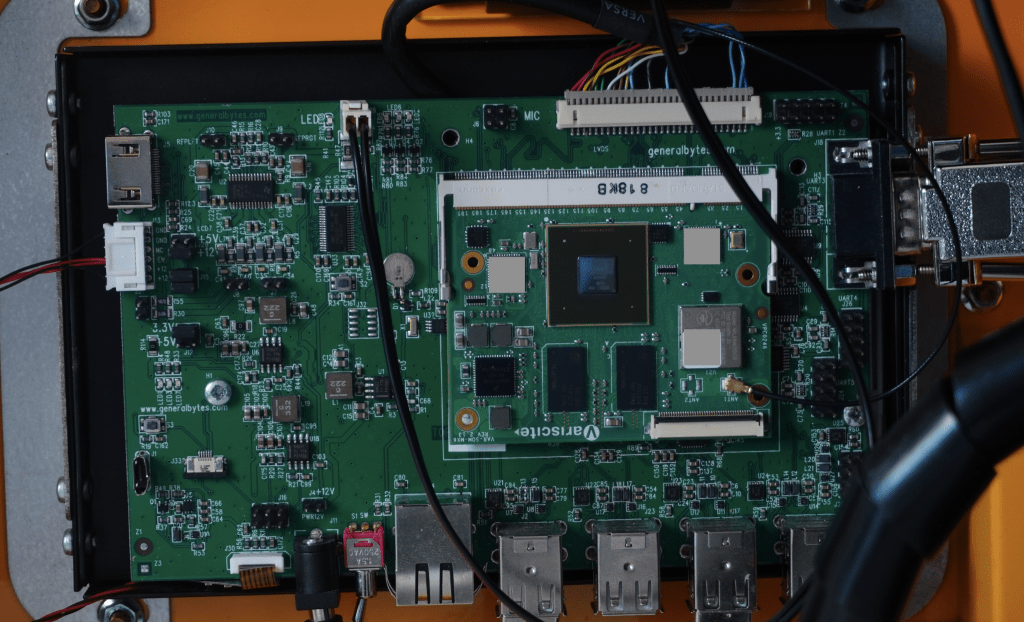

ה-BATMtwo מכיל מחשב משובץ מבוסס NXP i.MX6. הצוות שלנו גילה שה-BATMtwo לא עושה שימוש בפונקציונליות האתחול המאובטח של המעבד, ושניתן לתכנת אותו מחדש פשוט על ידי חיבור כבל USB ליציאה בלוח הספק והפעלת המחשב תוך לחיצה ממושכת על כפתור.

בנוסף, גילינו שהמטען האתחול של המכשיר לא נעול: די בחיבור של מתאם טורי ליציאת UART במכשיר כדי לקבל גישה מועדפת למטען האתחול.

יש לציין שתהליך האתחול המאובטח של הרבה מעבדי i.MX6 הוא פגיע להתקפה, אולם מעבדים חדשים יותר עם הפגיעות המתוקנת נמצאים בשוק (אם כי ייתכן שהם חסרים זמינות בהתחשב במחסור השבבים העולמי).

אין הגנות זיוף של בקשות חוצות אתרים ב-ATM Backend

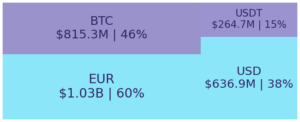

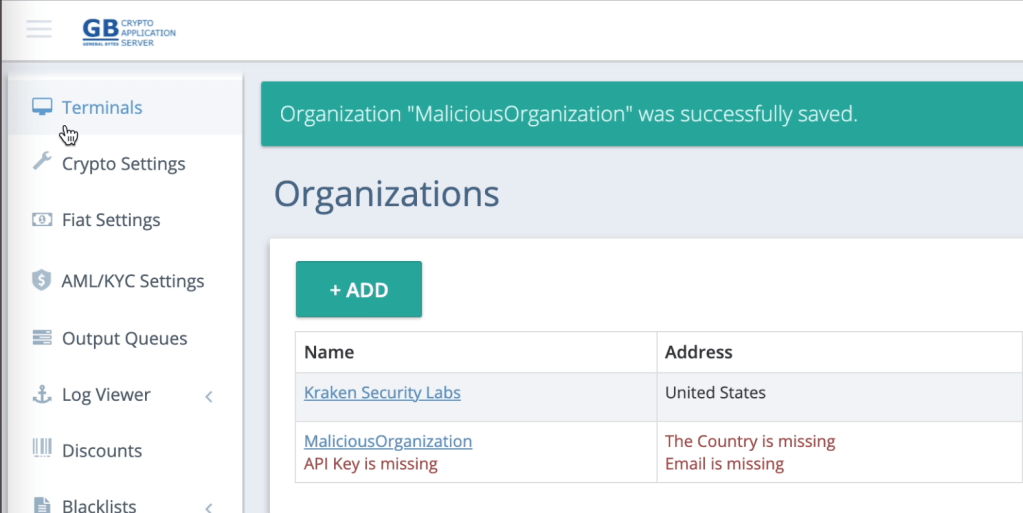

כספומטים של BATM מנוהלים באמצעות "שרת יישומי קריפטו" - תוכנת ניהול שניתן לארח על ידי המפעיל, או לקבל רישיון כ-SaaS.

הצוות שלנו מצא שה-CAS אינו מיישם אף אחד זיוף בקשות בין אתרים הגנות, המאפשרות לתוקף ליצור בקשות מאומתות ל-CAS. בעוד שרוב נקודות הקצה מוגנות במקצת על ידי מזהים קשים מאוד לניחוש, הצלחנו לזהות וקטורים מרובים של CSRF שיכולים לסכן את ה-CAS בהצלחה.

השתמש בזהירות ובדוק חלופות

כספומטים של מטבעות קריפטוגרפיים של BATM מתגלים כאלטרנטיבה קלה עבור אנשים לרכוש נכסים דיגיטליים. עם זאת, האבטחה של מכונות אלה נותרה בסימן שאלה עקב ניצול ידוע הן בחומרה והן בתוכנה שלהן.

Kraken Security Labs ממליצה להשתמש רק ב-BATMtwo במיקום שאתה סומך עליו.

לבדוק מדריך האבטחה המקוון שלנו כדי ללמוד עוד כיצד להגן על עצמך בעת ביצוע עסקאות קריפטו.

- "

- 7

- גישה

- פעילויות

- נוסף

- מנהל

- תעשיות

- מאפשר

- דְמוּי אָדָם

- בקשה

- יישומים

- אַפּרִיל

- סביב

- נכסים

- כַּספּוֹמָט

- זמינות

- דלת אחורית

- הטוב ביותר

- שיטות עבודה מומלצות

- הצעת חוק

- ביטקוין

- Bitcoin כספומט

- לוּחַ

- אריזה מקורית

- מצלמות

- מזומנים

- קוד

- Common

- צרכנים

- תוכן

- קריפטו

- כספומט קריפטו

- -

- מטבע מבוזר

- לקוחות

- דיגיטלי

- נכסים דיגיטליים

- תרגיל

- לנצל

- מפעל

- תכונות

- טביעת אצבעות

- פגמים

- צי

- לעקוב

- לצרכנים

- מלא

- כללי

- גלוֹבָּלִי

- שערים

- חומרה

- שירים

- איך

- איך

- HTTPS

- לזהות

- חקירה

- בעיות

- IT

- מפתח

- מפתחות

- קראקן

- מעבדות

- גָדוֹל

- לִלמוֹד

- מקומי

- מיקום

- נעילה

- מכונה

- עשייה

- ניהול

- שוק

- מיקרוסופט

- הַצָעָה

- באינטרנט

- פועל

- מערכת הפעלה

- אחר

- בעלים

- בעלי

- סיסמה

- טלאים

- אֲנָשִׁים

- פְּרָטִי

- מפתחות פרטיים

- המוצר

- להגן

- לִרְכּוֹשׁ

- QR קוד

- קורא

- קריאה

- אבטחה

- סט

- הצבה

- So

- תוכנה

- חנויות

- תומך

- מעקב

- מערכת

- בדיקות

- זמן

- עסקות

- סומך

- ui

- לגלות

- USB

- משתמשים

- וִידֵאוֹ

- פגיעויות

- פגיעות

- ויקיפדיה

- YouTube