קווי דמיון עם תוכנות זדוניות של לינוקס שהתגלו לאחרונה בשימוש במבצע DreamJob מאששים את התיאוריה לפיה הקבוצה הידועה לשמצה המתושרת בצפון קוריאה עומדת מאחורי מתקפת שרשרת האספקה 3CX

חוקרי ESET גילו קמפיין חדש של Lazarus Operation DreamJob המכוון למשתמשי לינוקס. Operation DreamJob הוא השם לסדרה של קמפיינים שבהם הקבוצה משתמשת בטכניקות הנדסה חברתית כדי להתפשר על יעדיה, עם הצעות עבודה מזויפות כפיתוי. במקרה זה, הצלחנו לשחזר את השרשרת המלאה, מקובץ ה-ZIP שמספק הצעת עבודה מזויפת של HSBC כמטעה, ועד למטען הסופי: הדלת האחורית של SimplexTea Linux מופצת דרך OpenDrive חשבון אחסון בענן. למיטב ידיעתנו, זהו האזכור הציבורי הראשון של שחקן האיומים הגדול הזה, המיושר בצפון קוריאה, המשתמש בתוכנה זדונית של לינוקס כחלק מהפעולה הזו.

בנוסף, גילוי זה עזר לנו לאשר ברמת ביטחון גבוהה כי מתקפת שרשרת האספקה האחרונה של 3CX בוצעה למעשה על ידי לזרוס - קישור שנחשד מההתחלה והוכח על ידי מספר חוקרי אבטחה מאז. בפוסט זה בבלוג, אנו מאששים את הממצאים הללו ומספקים ראיות נוספות לגבי הקשר בין לזרוס לבין מתקפת שרשרת האספקה של 3CX.

מתקפת שרשרת האספקה של 3CX

3CX הוא מפתח ומפיץ תוכנת VoIP בינלאומי המספק שירותי מערכות טלפון לארגונים רבים. לפי אתר האינטרנט שלה, ל-3CX יש יותר מ-600,000 לקוחות ו-12,000,000 משתמשים במגזרים שונים כולל תעופה וחלל, שירותי בריאות ואירוח. היא מספקת תוכנת לקוח לשימוש במערכות שלה באמצעות דפדפן אינטרנט, אפליקציה לנייד או יישום שולחני. בסוף מרץ 2023, התגלה כי יישום שולחן העבודה עבור Windows ו-macOS מכיל קוד זדוני שאיפשר לקבוצת תוקפים להוריד ולהפעיל קוד שרירותי בכל המחשבים שבהם האפליקציה הותקנה. במהירות, נקבע שהקוד הזדוני הזה לא היה משהו ש-3CX הוסיפו בעצמם, אלא ש-3CX נפגע ושהתוכנה שלו שימשה במתקפת שרשרת האספקה המונעת על ידי גורמי איומים חיצוניים כדי להפיץ תוכנות זדוניות נוספות ללקוחות 3CX ספציפיים.

תקרית הסייבר הזו עלתה לכותרות בימים האחרונים. דווח לראשונה ב-29 במרץth, 2023 ב א reddit שרשור מאת מהנדס CrowdStrike, ואחריו דיווח רשמי מאת שביתת קהל, תוך ציון בביטחון רב כי LABIRINTH CHOLLIMA, שם הקוד של החברה עבור לזרוס, עמד מאחורי המתקפה (אך השמטת כל ראיה המגבה את הטענה). בגלל חומרת האירוע, מספר חברות אבטחה החלו לתרום את סיכומי האירועים, כלומר Sophos, צק פוינט, ברודקום, טרנד מיקרו, ועוד.

יתר על כן, החלק של המתקפה המשפיע על מערכות המרצות macOS כוסה בפירוט ב-a טויטר חוט וא פוסט בבלוג מאת פטריק ורדל.

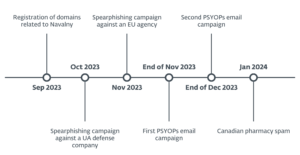

ציר זמן של אירועים

ציר הזמן מראה שהמבצעים תכננו את הפיגועים הרבה לפני הביצוע; כבר בדצמבר 2022. זה מצביע על כך שכבר הייתה להם דריסת רגל בתוך הרשת של 3CX בסוף השנה שעברה.

בעוד אפליקציית macOS 3CX בטרויאנית מראה שהוא נחתם בסוף ינואר, לא ראינו את האפליקציה הרעה בטלמטריה שלנו עד 14 בפברוארth, 2023. לא ברור אם העדכון הזדוני עבור macOS הופץ לפני תאריך זה.

למרות שהטלמטריה של ESET מראה את קיומו של מטען השלב השני של macOS כבר בפברואר, לא היה לנו את המדגם עצמו, וגם לא מטא נתונים כדי להודיע לנו על הזדוניות שלו. אנו כוללים מידע זה כדי לעזור למגינים לקבוע עד כמה מערכות לאחור עלולות להיפגע.

מספר ימים לפני שהמתקפה נחשפה בפומבי, תוכנת הורדת לינוקס מסתורית הוגשה ל-VirusTotal. הוא מוריד מטען זדוני חדש של Lazarus עבור לינוקס ואנחנו מסבירים את הקשר שלו למתקפה בהמשך הטקסט.

ייחוס מתקפת שרשרת האספקה של 3CX ללזרוס

מה שכבר פורסם

יש תחום אחד שממלא תפקיד משמעותי בהנמקת הייחוס שלנו: journalide[.]org. זה מוזכר בחלק מדוחות הספקים המקושרים לעיל, אך נוכחותו לעולם אינה מוסברת. מעניין, מאמרים מאת SentinelOne ו ObjectiveSee אל תזכיר את התחום הזה. גם לא פוסט בבלוג מאת ערמומיות, שאף נמנעה ממתן ייחוס, בהצהרה "Volexity לא יכולה כרגע למפות את הפעילות שנחשפה לשום גורם איום". האנליסטים שלה היו בין הראשונים שחקרו את המתקפה לעומק והם יצרו כלי לחילוץ רשימה של שרתי C&C מאייקונים מוצפנים ב-GitHub. הכלי הזה שימושי, מכיוון שהתוקפים לא הטמיעו את שרתי ה-C&C ישירות בשלבי הביניים, אלא השתמשו ב-GitHub בתור פותר טיפות מתות. שלבי הביניים הם הורדות עבור Windows ו-macOS שאנו מציינים כ-IconicLoaders, והמטענים שהם מקבלים כ-IconicStealer ו-UpdateAgent, בהתאמה.

במארס 30th, ג'ו דסימונה, חוקר אבטחה מ אבטחה אלסטית, היה בין הראשונים לספק, בא טויטר שרשור, רמזים משמעותיים לכך שהפשרות המונעות על ידי 3CX קשורות כנראה ללזרוס. הוא הבחין כי בדל קוד מעטפת מוצב למטען מ d3dcompiler_47.dll דומה לדלפי מטעין AppleJeus המיוחסים ללזרוס על ידי CISA חזרה באפריל 2021.

במארס 31st זה היה להיות דיווח ש-3CX שמרה על Mandiant לספק שירותי תגובה לאירועים הקשורים להתקפת שרשרת האספקה.

ב- 3 באפרילrd, קספרסקי, באמצעות הטלמטריה שלו, הראה קשר ישיר בין קורבנות שרשרת האספקה של 3CX לבין פריסת דלת אחורית המכונה Gopuram, שניהם מעורבים במטענים בעלי שם נפוץ, guard64.dll. נתוני קספרסקי מראים שגופורם מחובר ללזרוס מכיוון שהוא התקיים במקביל במכונות הקורבן לצד AppleJeus, תוכנה זדונית שכבר יוחסה ללזרוס. גם Gopuram וגם AppleJeus נצפו בהתקפות נגד חברת מטבעות קריפטוגרפיים.

ואז, ב-11 באפרילth, CISO של 3CX סיכם את ממצאי הביניים של Mandiant ב-a פוסט בבלוג. לפי דיווח זה, שתי דגימות תוכנות זדוניות של Windows, טוען מעטפת בשם TAXHAUL ומורכב הורדה מורכב בשם COLDCAT, היו מעורבים בפשרה של 3CX. לא סופקו גיבוב, אבל כלל YARA של Mandiant, בשם TAXHAUL, מופעל גם בדגימות אחרות שכבר נמצאות ב-VirusTotal:

- SHA-1: 2ACC6F1D4656978F4D503929B8C804530D7E7CF6 (ualapi.dll),

- SHA-1: DCEF83D8EE080B54DC54759C59F955E73D67AA65 (wlbsctrl.dll)

שמות הקבצים, אך לא MD5s, של הדגימות הללו עולים בקנה אחד עם אלה מהפוסט בבלוג של קספרסקי. עם זאת, 3CX מציין במפורש ש-COLDCAT שונה מ-Gopuram.

הסעיף הבא מכיל תיאור טכני של מטען Linux הזדוני החדש של Lazarus שניתחנו לאחרונה, כמו גם כיצד הוא עזר לנו לחזק את הקשר הקיים בין Lazarus לפשרה 3CX.

מבצע DreamJob עם מטען לינוקס

מבצע DreamJob של קבוצת לזרוס כולל התקרבות ליעדים באמצעות לינקדאין ופיתוי שלהם עם הצעות עבודה ממנהיגים בתעשייה. השם נטבע על ידי ClearSky ב-a מאמר פורסם באוגוסט 2020. מאמר זה מתאר מסע ריגול סייבר של לזרוס המכוון לחברות הגנה וחלל. הפעילות חופפת למה שאנו מכנים Operation In(ter)ception, סדרה של מתקפות ריגול סייבר שנמשכות לפחות מאז ספטמבר 2019. הוא מכוון לחברות תעופה וחלל, צבא וביטחון ומשתמש בכלים זדוניים ספציפיים, בהתחלה רק ל-Windows. במהלך יולי ואוגוסט 2022, מצאנו שני מקרים של Operation In(ter)ception המיקוד ל-macOS. דגימת תוכנה זדונית אחת הוגשה אל VirusTotal מברזיל, ומתקפה נוספת כוונה למשתמש ESET בארגנטינה. לפני מספר שבועות, מטען מקורי של לינוקס נמצא ב-VirusTotal עם פיתוי PDF בנושא HSBC. זה משלים את היכולת של לזרוס למקד לכל מערכות ההפעלה העיקריות של שולחנות עבודה.

במארס 20th, משתמש במדינת ג'ורג'יה הגיש ל-VirusTotal ארכיון ZIP בשם הצעת עבודה של HSBC.pdf.zip. בהתחשב בקמפיינים אחרים של DreamJob של לזרוס, המטען הזה הופץ כנראה באמצעות ספינות או הודעות ישירות בלינקדאין. הארכיון מכיל קובץ בודד: קובץ בינארי יליד 64 סיביות אינטל לינוקס שנכתב ב-Go ושמו הצעת עבודה של HSBC․pdf.

מעניין שסיומת הקובץ לא . PDF. הסיבה לכך היא שתו הנקודה הנראית לעין בשם הקובץ הוא a נקודת מנהיג מיוצג על ידי התו U+2024 Unicode. השימוש ב-leader dot בשם הקובץ היה כנראה ניסיון להערים על מנהל הקבצים להתייחס לקובץ כקובץ הפעלה במקום PDF. זה עלול לגרום לקובץ לפעול בלחיצה כפולה במקום לפתוח אותו עם מציג PDF. בביצוע, קובץ PDF מטעה מוצג למשתמש המשתמש xdg פתוח, שיפתח את המסמך באמצעות מציג ה-PDF המועדף על המשתמש (ראה איור 3). החלטנו לקרוא למורד ה-ELF הזה OdicLoader, מכיוון שיש לו תפקיד דומה לזה של IconicLoaders בפלטפורמות אחרות והמטען נלקח מ-OpenDrive.

OdicLoader מפיל מסמך PDF מטעה, מציג אותו באמצעות מציג PDF ברירת המחדל של המערכת (ראה איור 2), ולאחר מכן מוריד דלת אחורית שלב שני מה- OpenDrive שירות ענן. הקובץ שהורד מאוחסן ב ~/.config/guiconfigd (SHA-1: 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF). אנחנו קוראים לזה שלב שני בדלת אחורית SimplexTea.

כשלב האחרון בביצועו, ה-OdicLoader משתנה ~ /. bas_profile, אז SimplexTea מושק עם Bash והפלט שלו מושתק (~/.config/guiconfigd >/dev/null 2>&1).

SimplexTea היא דלת אחורית של לינוקס שנכתבה ב-C++. כפי שמודגש בטבלה 1, שמות המחלקות שלו דומים מאוד לשמות פונקציות שנמצאו בדוגמה, עם שם קובץ sysnetd, נשלח ל-VirusTotal מרומניה (SHA-1: F6760FB1F8B019AF2304EA6410001B63A1809F1D). בגלל הדמיון בשמות המחלקות ובשמות הפונקציות בין SimplexTea ו sysnetd, אנו מאמינים ש-SimplexTea היא גרסה מעודכנת, שנכתבה מחדש מ-C ל-C++.

טבלה 1. השוואה בין שמות הסמלים המקוריים משתי דלתות אחוריות של לינוקס שנשלחו ל-VirusTotal

|

guiconfigd |

sysnetd |

| CMsgCmd:: התחל (בטל) | MSG_Cmd |

| CMsgלאבטחדל:: התחל (בטל) | MSG_Del |

| CMsgDir:: התחל (בטל) | MSG_Dir |

| CMsgDown:: התחל (בטל) | MSG_Down |

| CMsgExit:: התחל (בטל) | MSG_יציאה |

| CMsgReadConfig:: התחל (בטל) | MSG_ReadConfig |

| CMsgRun:: התחל (בטל) | MSG_Run |

| CMsgSetPath:: התחל (בטל) | MSG_SetPath |

| CMsgSleep:: התחל (בטל) | MSG_שינה |

| CMsgTest:: התחל (בטל) | MSG_Test |

| CMsgUp:: התחל (בטל) | MSG_Up |

| CMsgWriteConfig:: התחל (בטל) | MSG_WriteConfig |

| MSG_GetComInfo | |

| CMsgHibernate::Start(void) | |

| CMsgKeepCon::Start(void) | |

| CMsgZipDown::Start(void) | |

| CMsgZip::StartZip(void *) | |

| CMsgZip::Start(void) | |

| CHttpWrapper::RecvData(uchar *&,uint *,uint,char signed) | |

| RecvMsg | |

| CHttpWrapper::שלח הודעה(_MSG_STRUCT *) | שלח הודעה |

| CHttpWrapper::SendData(uchar *,uint,uint) | |

| CHttpWrapper::SendMsg(uint,uint,uchar *,uint,uint) | |

| CHttpWrapper::SendLoginData(uchar *,uint,uchar *&,uint *) |

איך sysnetd קשור לזרוס? הסעיף הבא מציג קווי דמיון לדלת האחורית של חלונות של לזרוס בשם BADCALL.

BADCALL עבור לינוקס

אנחנו מייחסים sysnetd ללזרוס בגלל הדמיון שלו עם שני הקבצים הבאים (ואנחנו מאמינים ש sysnetd הוא גרסת לינוקס של הדלת האחורית של הקבוצה עבור Windows בשם BADCALL):

- P2P_DLL.dll (SHA-1: 65122E5129FC74D6B5EBAFCC3376ABAE0145BC14), אשר מציג קווי דמיון לקוד sysnetd בצורה של דומיינים המשמשים כחזית לחיבור TLS מזויף (ראה איור 4). זה יוחס לזרוס על ידי CISA ב דצמבר 2017. מן ספטמבר 2019, CISA התחילה לקרוא לגרסאות חדשות יותר של תוכנה זדונית זו BADCALL (SHA-1: D288766FA268BC2534F85FD06A5D52264E646C47).

איור 4. קווי דמיון בין גרסת Windows ו-Linux של BADCALL (רשימת דומיינים המשמשים כחזית לחיבור TLS מזויף)

- prtspool (SHA-1: 58B0516D28BD7218B1908FB266B8FE7582E22A5F), אשר מציג קווי דמיון לקוד sysnetd (ראה איור 5). זה יוחס לזרוס על ידי CISA בפברואר 2021. שימו לב גם ש-SIMPLESEA, דלת אחורית של macOS שנמצאה במהלך התגובה לאירוע 3CX, מיישמת את A5 / 1 צופן זרם.

גרסת לינוקס זו של הדלת האחורית של BADCALL, sysnetd, טוען את התצורה שלו מקובץ בשם /tmp/vgauthsvclog. מכיוון שמפעילי Lazarus הסוו בעבר את המטענים שלהם, השימוש בשם זה, המשמש את שירות האימות האורחים של VMware, מעיד על כך שהמערכת הממוקדת עשויה להיות מכונה וירטואלית של Linux VMware. מעניין לציין שמפתח XOR במקרה זה זהה למפתח ששימש ב-SIMPLESEA מחקירת 3CX.

אם תסתכל על שלושת המספרים השלמים של 32 סיביות, 0xC2B45678, 0x90ABCDEF, ו 0xFE268455 מאיור 5, המייצג מפתח למימוש מותאם אישית של צופן A5/1, הבנו שאותו אלגוריתם והמפתחות הזהים שימשו בתוכנות זדוניות של Windows שראשיתו בסוף 2014 והייתה מעורבת באחד הגורמים הרבים ביותר. מקרים ידועים לשמצה של לזרוס: חבלה ברשת של Sony Pictures Entertainment (SHA-1: 1C66E67A8531E3FF1C64AE57E6EDFDE7BEF2352D).

איור 7. שגרת הפענוח המשותפת בין BADCALL עבור לינוקס ותוכנות זדוניות הרסניות ממוקדות עבור Windows משנת 2014

נקודות נתוני ייחוס נוספות

כדי לסכם את מה שסיקרנו עד כה, אנו מייחסים את מתקפת שרשרת האספקה של 3CX לקבוצת Lazarus עם רמה גבוהה של ביטחון. זה מבוסס על הגורמים הבאים:

- תוכנות זדוניות (ערכת הפריצות):

- The IconicLoader (samcli.dll) משתמש באותו סוג של הצפנה חזקה - AES-GCM - כמו SimplexTea (שהייחוס שלו ללזרוס נוצר באמצעות הדמיון עם BALLCALL עבור לינוקס); רק המפתחות ווקטור האתחול שונים.

- מבוסס על PE Rich Headers, הן IconicLoader (samcli.dll) ו-IconicStealer (sechost.dll) הם פרויקטים בגודל דומה ומקובלים באותה סביבת Visual Studio כמו קובצי ההפעלה iertutil.dll (SHA-1: 5B03294B72C0CAA5FB20E7817002C600645EB475) ו iertutil.dll (SHA-1: 7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC) דווח בקמפיינים של Lazarus cryptocurrency על ידי ערמומיות ו מיקרוסופט. אנו כוללים להלן את כלל YARA RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023, אשר מסמן את כל הדוגמאות הללו, וללא קבצים זדוניים או נקיים שאינם קשורים, כפי שנבדק במסדי הנתונים הנוכחיים של ESET ובגשות האחרונות של VirusTotal.

- מטען SimplexTea טוען את התצורה שלו בצורה מאוד דומה לתוכנה הזדונית של SIMPLESEA מתגובת האירוע הרשמית של 3CX. מקש XOR שונה (0x5E לעומת 0x7E), אך התצורה נושאת את אותו השם: apdl.cf (ראה איור 8).

- תַשׁתִית:

- יש תשתית רשת משותפת עם SimplexTea, כפי שהיא משתמשת https://journalide[.]org/djour.php כמו זה C&C, שהדומיין שלו מדווח ב- תוצאות רשמיות של תגובת האירוע של פשרה 3CX על ידי Mandiant.

סיכום

הפשרה 3CX זכתה לתשומת לב רבה מקהילת האבטחה מאז חשיפתה ב-29 במרץth. לתוכנה שנפרצה זו, הפרוסה על תשתיות IT שונות, המאפשרת הורדה וביצוע של כל סוג של מטען, יכולה להיות השפעות הרסניות. למרבה הצער, אף מפרסם תוכנה אינו חסין מפני פגיעה והפצה בשוגג של גרסאות טרויאניות של היישומים שלהם.

ההתגנבות של מתקפת שרשרת האספקה הופכת את השיטה הזו של הפצת תוכנות זדוניות למושכת מאוד מנקודת מבטו של התוקף. לזרוס כבר השתמש טכניקה זו בעבר, התמקדות במשתמשים בדרום קוריאה של תוכנת WIZVERA VeraPort בשנת 2020. קווי דמיון עם תוכנות זדוניות קיימות מערך הכלים של Lazarus ועם הטכניקות האופייניות של הקבוצה מצביעים מאוד על הפשרה האחרונה של 3CX היא עבודתו של Lazarus גם כן.

מעניין גם לציין שלזרוס יכול לייצר ולהשתמש בתוכנה זדונית עבור כל מערכות ההפעלה העיקריות של שולחן העבודה: Windows, macOS ו-Linux. הן מערכות Windows והן macOS היו ממוקדות במהלך תקרית ה-3CX, כאשר תוכנת ה-VoIP של 3CX עבור שתי מערכות ההפעלה עוברת טרואיין כדי לכלול קוד זדוני כדי להביא מטענים שרירותיים. במקרה של 3CX, קיימות גרסאות תוכנה זדוניות בשלב שני של Windows ו-macOS. מאמר זה מדגים את קיומה של דלת אחורית של לינוקס שכנראה מתאימה לתוכנה הזדונית של SIMPLESEA macOS שנראתה בתקרית 3CX. קראנו לרכיב הלינוקס הזה SimplexTea והראינו שהוא חלק ממבצע DreamJob, קמפיין הדגל של לזרוס המשתמש בהצעות עבודה כדי לפתות ולסכן קורבנות תמימים.

ESET Research מציע דוחות מודיעין פרטיים של APT והזנות נתונים. לכל שאלה לגבי שירות זה, בקר באתר ESET Threat Intelligence עמוד.

IoCs

קבצים

| SHA-1 | שם הקובץ | שם זיהוי ESET | תיאור |

|---|---|---|---|

| 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF | guiconfigd | Linux/NukeSped.E | SimplexTea עבור לינוקס. |

| 3A63477A078CE10E53DFB5639E35D74F93CEFA81 | HSBC_job_offer․pdf | Linux/NukeSped.E | OdicLoader, תוכנת הורדה של 64 סיביות ללינוקס, כתובה ב-Go. |

| 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 | HSBC_job_offer.pdf.zip | Linux/NukeSped.E | ארכיון ZIP עם מטען לינוקס, מבית VirusTotal. |

| F6760FB1F8B019AF2304EA6410001B63A1809F1D | sysnetd | לינוקס/NukeSped.G | BADCALL עבור לינוקס. |

| נראה לראשונה | 2023-03-20 12:00:35 |

|---|---|

| MD5 | CEDB9CDBAD254F60CFB215B9BFF84FB9 |

| SHA-1 | 0CA1723AFE261CD85B05C9EF424FC50290DCE7DF |

| SHA-256 | EEBB01932DE0B5605DD460CC82844D8693C00EA8AB5FFDF8DBEDE6528C1C18FD |

| שם הקובץ | guiconfigd |

| תיאור | SimplexTea עבור לינוקס. |

| C&C | https://journalide[.]org/djour.php |

| להוריד מ | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| איתור | Linux/NukeSped.E |

| חותמת זמן הידור של PE | N / A |

| נראה לראשונה | 2023-03-16 07:44:18 |

|---|---|

| MD5 | 3CF7232E5185109321921046D039CF10 |

| SHA-1 | 3A63477A078CE10E53DFB5639E35D74F93CEFA81 |

| SHA-256 | 492A643BD1EFDACA4CA125ADE1B606E7BBF00E995AC9115AC84D1C4C59CB66DD |

| שם הקובץ | HSBC_job_offer․pdf |

| תיאור | OdicLoader, תוכנת הורדה של 64 סיביות עבור לינוקס, ב-Go. |

| C&C | https://od[.]lk/d/NTJfMzg4MDE1NzJf/vxmedia |

| להוריד מ | N / A |

| איתור | Linux/NukeSped.E |

| חותמת זמן הידור של PE | N / A |

| נראה לראשונה | 2023-03-20 02:23:29 |

|---|---|

| MD5 | FC41CB8425B6432AF8403959BB59430D |

| SHA-1 | 9D8BADE2030C93D0A010AA57B90915EB7D99EC82 |

| SHA-256 | F638E5A20114019AD066DD0E856F97FD865798D8FBED1766662D970BEFF652CA |

| שם הקובץ | HSBC_job_offer.pdf.zip |

| תיאור | ארכיון ZIP עם מטען לינוקס, מבית VirusTotal. |

| C&C | N / A |

| להוריד מ | N / A |

| איתור | Linux/NukeSped.E |

| חותמת זמן הידור של PE | N / A |

| נראה לראשונה | 2023-02-01 23:47:05 |

|---|---|

| MD5 | AAC5A52B939F3FE792726A13FF7A1747 |

| SHA-1 | F6760FB1F8B019AF2304EA6410001B63A1809F1D |

| SHA-256 | CC307CFB401D1AE616445E78B610AB72E1C7FB49B298EA003DD26EA80372089A |

| שם הקובץ | sysnetd |

| תיאור | BADCALL עבור לינוקס. |

| C&C | tcp://23.254.211[.]230 |

| להוריד מ | N / A |

| איתור | לינוקס/NukeSped.G |

| חותמת זמן הידור של PE | N / A |

רשת

| כתובת ה-IP | תְחוּם | ספק אירוח | נראה לראשונה | פרטים |

|---|---|---|---|---|

| 23.254.211[.]230 | N / A | Hostwinds LLC. | N / A | שרת C&C עבור BADCALL עבור לינוקס |

| 38.108.185[.]79 38.108.185[.]115 |

od[.]lk | תקשורת קוגנט | 2023-03-16 | אחסון OpenDrive מרוחק המכיל SimplexTea (/d/NTJfMzg4MDE1NzJf/vxmedia) |

| 172.93.201[.]88 | journalide[.]org | Nexeon Technologies, Inc. | 2023-03-29 | שרת C&C עבור SimplexTea (/djour.php) |

טכניקות MITER ATT & CK

| טקטיקה | ID | שם | תיאור |

|---|---|---|---|

| סִיוּר | T1593.001 | חפש אתרים/דומיינים פתוחים: מדיה חברתית | תוקפי לזרוס כנראה התקרבו ליעד עם הצעת עבודה מזויפת בנושא HSBC שתתאים לאינטרס של המטרה. זה נעשה בעיקר דרך לינקדאין בעבר. |

| פיתוח משאבים | T1584.001 | רכישת תשתית: דומיינים | בניגוד למקרים קודמים רבים של C&C שנפגעו בשימוש במבצע DreamJob, מפעילי Lazarus רשמו דומיין משלהם עבור יעד לינוקס. |

| T1587.001 | פיתוח יכולות: תוכנות זדוניות | ככל הנראה כלים מותאמים אישית מהתקיפה פותחו על ידי התוקפים. | |

| T1585.003 | הקמת חשבונות: חשבונות ענן | התוקפים אירחו את השלב האחרון בשירות הענן OpenDrive. | |

| T1608.001 | יכולות שלב: העלאת תוכנה זדונית | התוקפים אירחו את השלב האחרון בשירות הענן OpenDrive. | |

| הוצאה לפועל | T1204.002 | ביצוע משתמש: קובץ זדוני | OdicLoader מתחזה לקובץ PDF כדי לשטות במטרה. |

| גישה ראשונית | T1566.002 | פישינג: קישור ל-Spearphishing | היעד כנראה קיבל קישור לאחסון מרוחק של צד שלישי עם ארכיון ZIP זדוני, שהוגש מאוחר יותר ל-VirusTotal. |

| התמדה | T1546.004 | הפעלת אירוע: שינוי תצורת מעטפת Unix | OdicLoader משנה את פרופיל ה-Bash של הקורבן, כך ש-SimplexTea מופעל בכל פעם ש-Bash בוהה והפלט שלו מושתק. |

| התחמקות הגנה | T1134.002 | מניפולציה של אסימון גישה: צור תהליך עם אסימון | SimplexTea יכולה ליצור תהליך חדש, אם תקבל הוראה משרת C&C שלה. |

| T1140 | בטל/פענח קבצים או מידע | SimplexTea מאחסן את התצורה שלו בצורה מוצפנת apdl.cf. | |

| T1027.009 | קבצים או מידע מעורפלים: מטענים מוטבעים | הטפטפות של כל הרשתות הזדוניות מכילות מערך נתונים מוטבע עם שלב נוסף. | |

| T1562.003 | פגיעה בהגנה: פגיעה ברישום היסטוריית פיקוד | OdicLoader משנה את פרופיל Bash של הקורבן, כך שהפלט והודעות השגיאה מ-SimplexTea מושתקות. SimplexTea מבצעת תהליכים חדשים באותה טכניקה. | |

| T1070.004 | הסרת אינדיקטור: מחיקת קובץ | ל- SimplexTea יש את היכולת למחוק קבצים בצורה מאובטחת. | |

| T1497.003 | וירטואליזציה/התחמקות בארגז חול: התחמקות מבוססת זמן | SimplexTea מיישמת מספר עיכובי שינה מותאמים אישית בביצועו. | |

| גילוי פערים | T1083 | גילוי קבצים וספריות | SimplexTea יכול לרשום את תוכן הספרייה יחד עם השמות, הגדלים וחותמות הזמן שלהם (מחקה את ls-la פקודה). |

| פיקוד ובקרה | T1071.001 | פרוטוקול שכבת האפליקציות: פרוטוקולי אינטרנט | SimplexTea יכולה להשתמש ב-HTTP ו-HTTPS לתקשורת עם שרת C&C שלה, באמצעות ספריית Curl מקושרת סטטית. |

| T1573.001 | ערוץ מוצפן: קריפטוגרפיה סימטרית | SimplexTea מצפינה תעבורת C&C באמצעות אלגוריתם AES-GCM. | |

| T1132.001 | קידוד נתונים: קידוד רגיל | SimplexTea מקודד תעבורת C&C באמצעות base64. | |

| T1090 | פרוקסי | SimplexTea יכול להשתמש בפרוקסי לתקשורת. | |

| exfiltration | T1041 | סינון מעל ערוץ C2 | SimplexTea יכולה לסנן נתונים כארכיוני ZIP לשרת C&C שלה. |

נספח

כלל YARA זה מסמן את האשכול המכיל את IconicLoader ואת IconicStealer, כמו גם את המטענים שנפרסו בקמפיינים של מטבעות קריפטוגרפיים מדצמבר 2022.

|

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 |

/* The following rule will only work with YARA version >= 3.11.0 */ import “pe” rule RichHeaders_Lazarus_NukeSped_IconicPayloads_3CX_Q12023 { meta: description = ” Rich Headers-based rule covering the IconicLoader and IconicStealer from the 3CX supply chain incident, and also payloads from the cryptocurrency campaigns from 2022-12″ author = “ESET Research” date = “2023-03-31” hash = “3B88CDA62CDD918B62EF5AA8C5A73A46F176D18B” hash = “CAD1120D91B812ACAFEF7175F949DD1B09C6C21A” hash = “5B03294B72C0CAA5FB20E7817002C600645EB475” hash = “7491BD61ED15298CE5EE5FFD01C8C82A2CDB40EC” condition: pe.rich_signature.toolid(259, 30818) == 9 and pe.rich_signature.toolid(256, 31329) == 1 and pe.rich_signature.toolid(261, 30818) >= 30 and pe.rich_signature.toolid(261, 30818) <= 38 and pe.rich_signature.toolid(261, 29395) >= 134 and pe.rich_signature.toolid(261, 29395) <= 164 and pe.rich_signature.toolid(257, 29395) >= 6 and pe.rich_signature.toolid(257, 29395) <= 14 } |

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- הטבעת העתיד עם אדריאן אשלי. גישה כאן.

- מקור: https://www.welivesecurity.com/2023/04/20/linux-malware-strengthens-links-lazarus-3cx-supply-chain-attack/

- :יש ל

- :הוא

- :לֹא

- $ למעלה

- 000

- 000 לקוחות

- 1

- 11

- 20

- 2014

- 2020

- 2021

- 2022

- 2023

- 39

- 7

- 8

- 9

- a

- יכולת

- יכול

- אודות

- מֵעַל

- פי

- חֶשְׁבּוֹן

- חשבונות

- פעילות

- שחקנים

- הוסיף

- נוסף

- אווירי

- משפיע

- נגד

- אַלגוֹרִיתְם

- תעשיות

- מאפשר

- בַּצַד

- כְּבָר

- גם

- בין

- an

- אנליסטים

- ו

- אחר

- כל

- האפליקציה

- לכאורה

- מושך

- בקשה

- יישומים

- מתקרב

- אַפּרִיל

- APT

- ארכיון

- ARE

- ארגנטינה

- מערך

- מאמר

- מאמרים

- AS

- At

- לתקוף

- המתקפות

- תשומת לב

- אוגוסט

- אימות

- מחבר

- בחזרה

- דלת אחורית

- דלתות אחוריות

- גיבוי

- רע

- מבוסס

- לחבוט

- BE

- דובים

- כי

- היה

- לפני

- ההתחלה

- מאחור

- להיות

- תאמינו

- להלן

- בֵּין

- שניהם

- ברזיל

- דפדפן

- by

- C + +

- שיחה

- נקרא

- מבצע

- קמפיינים

- CAN

- לא יכול

- יכולות

- מקרה

- מקרים

- לגרום

- שרשרת

- שרשראות

- ערוץ

- אופי

- צופן

- CISO

- לטעון

- בכיתה

- לקוחות

- ענן

- אחסון ענן

- אשכול

- קוד

- טבוע

- COM

- Common

- תקשורת

- תקשורת

- קהילה

- חברות

- חברה

- של החברה

- השוואה

- הושלם

- מורכב

- רְכִיב

- פשרה

- התפשר

- מצב

- מנוהל

- אמון

- תְצוּרָה

- לאשר

- מחובר

- הקשר

- צור קשר

- להכיל

- מכיל

- תוכן

- לתרום

- מתכתב

- לְאַמֵת

- יכול

- מדינה

- מכוסה

- כיסוי

- לִיצוֹר

- נוצר

- מטבע מבוזר

- נוֹכְחִי

- כיום

- מנהג

- לקוחות

- נתונים

- מאגרי מידע

- תַאֲרִיך

- תאריכים

- ימים

- מת

- דֵצֶמבֶּר

- החליט

- בְּרִירַת מֶחדָל

- המגינים

- גופי בטחון

- עיכובים

- מספק

- מופגן

- מדגים

- פרס

- פריסה

- עומק

- תיאור

- שולחן העבודה

- פרט

- איתור

- לקבוע

- נחוש

- הרסנית

- מפותח

- מפתח

- DID

- נבדלים

- ישיר

- ישירות

- חשיפה

- גילה

- תגלית

- מציג

- לְהָפִיץ

- מופץ

- הפצה

- הפצה

- מסמך

- תחום

- תחומים

- נקודה

- להורדה

- הורדות

- מונע

- ירידה

- טיפות

- דיבוב

- בְּמַהֲלָך

- כל אחד

- מוקדם

- מוטבע

- מופעל

- מוצפן

- הצף

- מהנדס

- הנדסה

- בידור

- סביבה

- שגיאה

- מחקר ESET

- נוסד

- אֲפִילוּ

- אירועים

- עדות

- מוציאים להורג

- הוצאת להורג

- קיימים

- להסביר

- מוסבר

- הארכה

- חיצוני

- תמצית

- גורמים

- מְזוּיָף

- פבואר

- הושג

- מעטים

- תרשים

- שלח

- קבצים

- סופי

- ראשון

- מתאים

- דגלים

- דגל

- בעקבות

- הבא

- בעד

- טופס

- פוּרמָט

- מצא

- החל מ-

- חזית

- מלא

- פונקציה

- לקבל

- GitHub

- נתן

- Go

- קְבוּצָה

- קבוצה

- אוֹרֵחַ

- שירים

- יש

- he

- כותרות

- כותרות

- בריאות

- לעזור

- עזר

- הסתר

- גָבוֹהַ

- מודגש

- היסטוריה

- הכנסת אורחים

- אירח

- איך

- אולם

- HSBC

- HTML

- http

- HTTPS

- זהה

- השפעות

- הפעלה

- מיישמים

- לייבא

- in

- תקרית

- תגובה לאירוע

- לכלול

- כולל

- תעשייה

- מְתוֹעָב

- מידע

- תשתית

- תשתית

- בהתחלה

- פניות

- מותקן

- במקום

- אינטל

- מוֹדִיעִין

- אינטרס

- מעניין

- ברמה בינלאומית

- אל תוך

- לחקור

- חקירה

- מעורב

- IT

- שֶׁלָה

- עצמו

- יָנוּאָר

- עבודה

- JOE

- יולי

- קספרסקי

- מפתח

- מפתחות

- סוג

- ידע

- קוריאני

- אחרון

- שנה שעברה

- מְאוּחָר

- הושק

- שכבה

- לזרוס

- קבוצת לזרוס

- מנהיג

- מנהיגים

- רמה

- סִפְרִיָה

- סביר

- קשר

- צמוד

- לינקדין

- קישורים

- לינוקס

- רשימה

- LLC

- מטעין

- טוען

- המון

- ארוך

- נראה

- מגרש

- מכונה

- מכונה

- MacOS

- עשוי

- גדול

- עושה

- תוכנות זדוניות

- מנהל

- מניפולציה

- רב

- מַפָּה

- צעדה

- max-width

- מאי..

- מוּזְכָּר

- הודעות

- meta

- מידע נוסף

- שיטה

- מיקרוסופט

- יכול

- צבאי

- סלולרי

- אפליקציה לנייד

- יותר

- רוב

- מספר

- מסתורי

- שם

- שם

- כלומר

- שמות

- יליד

- לא זה ולא זה

- רשת

- חדש

- הבא

- צפון

- יָדוּעַ לְשִׁמצָה

- of

- הַצָעָה

- המיוחדות שלנו

- רשמי

- on

- ONE

- מתמשך

- רק

- לפתוח

- פתיחה

- פועל

- מערכות הפעלה

- מבצע

- מפעילי

- or

- להזמין

- ארגונים

- מְקוֹרִי

- אחר

- שלנו

- תפוקה

- יותר

- שֶׁלוֹ

- פ

- עמוד

- מאמר

- חלק

- עבר

- פרספקטיבה

- טלפון

- תמונות

- מתוכנן

- פלטפורמות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- אנא

- מועדף

- נוכחות

- קודם

- קוֹדֶם

- קודם

- פְּרָטִי

- כנראה

- תהליך

- תהליכים

- לייצר

- פּרוֹפִיל

- פרויקטים

- פרוטוקול

- לספק

- ובלבד

- מספק

- מתן

- פרוקסי

- ציבורי

- בפומבי

- לאור

- מוציא לאור

- מהר

- במקום

- הבין

- לסכם

- קיבלו

- לאחרונה

- לאחרונה

- רשום

- קָשׁוּר

- קשר

- מרחוק

- הסרה

- לדווח

- דווח

- דוחות לדוגמא

- לייצג

- מיוצג

- מחקר

- חוקר

- חוקרים

- תגובה

- גילה

- עשיר

- תפקיד

- רומניה

- כלל

- הפעלה

- ריצה

- אותו

- שניות

- סעיף

- מגזרים

- מאובטח

- אבטחה

- סדרה

- שרתים

- שרות

- שירותים

- סט

- כמה

- משותף

- פָּגָז

- הופעות

- חָתוּם

- משמעותי

- דומה

- הדמיון

- since

- יחיד

- מידה

- גדל

- לִישׁוֹן

- So

- עד כה

- חֶברָתִי

- הנדסה חברתית

- תוכנה

- כמה

- משהו

- סוני

- דרום

- דרום קוריאני

- ספציפי

- התמחות

- שלבים

- תֶקֶן

- החל

- הברית

- שלב

- אחסון

- מאוחסן

- חנויות

- זרם

- לחזק

- מתחזק

- חזק

- בְּתוֹקֶף

- סטודיו

- הגשות

- הוגש

- ניכר

- מציע

- לספק

- שרשרת אספקה

- סמל

- תחביר

- מערכת

- מערכות

- שולחן

- יעד

- ממוקד

- מיקוד

- מטרות

- טכני

- טכניקות

- טכנולוגיות

- מֵאֲשֶׁר

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- עצמם

- אלה

- צד שלישי

- זֶה

- איום

- איום שחקנים

- שְׁלוֹשָׁה

- דרך

- זמן

- ציר זמן

- טיפ

- ל

- יַחַד

- אסימון

- כלי

- כלים

- תְנוּעָה

- בטיפול

- מופעל

- טיפוסי

- טיפוגרפיה

- יוניקס

- עדכון

- מְעוּדכָּן

- כתובת האתר

- us

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- משתמשים

- לנצל

- גִרְסָה אַחֶרֶת

- שונים

- מוכר

- גרסה

- באמצעות

- קרבן

- קורבנות

- וירטואלי

- מכונה וירטואלית

- לְבַקֵר

- VMware

- vs

- וורדלה

- היה

- דֶרֶך..

- we

- אינטרנט

- דפדפן אינטרנט

- אתר

- שבועות

- טוֹב

- היו

- מה

- אם

- אשר

- רָחָב

- ויקיפדיה

- יצטרך

- חלונות

- עם

- תיק עבודות

- היה

- לעטוף

- כתוב

- שנה

- זפירנט

- רוכסן