זמן קריאה: 5 דקות

בדוק איזה חלק של הגשר צריך אבטחה וכיצד ליישם זאת.

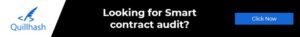

2022 היה שנה של פריצות לברידג', עם 5 פריצות עיקריות: Qubit, Wormhole, Ronin, Harmony ו-Nomad. כל פרוטוקול עמד בפני הפסדים כבדים במיליונים. הגשרים מקלים על העסקה בין השרשרת, אבל מה התועלת אם אנחנו לא יכולים לשמור עליהם?

בבלוג זה, אנו מביאים לך היבטים שונים של הבלוג הזה ולמה עליך להיות מודע בעת בנייה או ביקורת של בלוג כדי למנוע פריצות כה גדולות על גשרים וליצור מערכת אקולוגית טובה יותר ומאובטחת יותר של Web3.

ניתוח הגשר מנקודת מבט ביטחונית

ישנם היבטים שונים של גשר. בדרך כלל, גשר מורכב מ-Web App, RPC, חוזים חכמים, אסימונים, Validators, Multisigs והקהילה. אנו נעסוק בכל אחד מההיבטים הללו ובאילו דברים הקשורים לאבטחה לחפש בחלק מהם.

יישום אינטרנט

חלק זה הוא המקום שבו משתמשים מקיימים אינטראקציה עם פלטפורמה לשירותים. זה יכול להיות אתר אינטרנט או אפליקציה לנייד. זה פותח על ידי יוצר הפרוטוקול או יכול להתבצע על ידי צד שלישי עבור הפרוטוקול, זה בשלב מאוחר יותר יוצר אינטראקציה עם ה-RPC (בהמשך זה) כדי ליצור אינטראקציה עם גשר הליבה.

תחום הסיכון העיקרי ב-Web App הוא האתר עצמו. האתר, המשמש כפלטפורמה לאינטראקציה של משתמשים עם הבלוקצ'יין, אמור להעביר את העסקאות רק לגשר המיועד ולא לכמה חוזים לא ידועים, שעלולים לרוקן מאוחר יותר את הארנק של המשתמש. אז צריך לבדוק נכון שכל אינטראקציה בין הפלטפורמה לבלוקצ'יין צריכה להיות על חוזים ידועים.

גורם הסיכון הנוסף ב-Web Apps הוא משתמש הקצה. צריך לעשות יותר כדי לחנך את המשתמש. המשתמשים נופלים לעתים קרובות קורבן לאתרי פישינג או שהמכשירים שלהם נגועים, וכתוצאה מכך ניקוז כספים. כדי להציל את המשתמש שלך מפרוטוקולי אובדן כאלה, שקול ללמד אותו על הטעויות הנפוצות שמשתמשים עושים.

גשר חוזים חכמים

חוזים חכמים הם חלק מהפרוטוקול שבו עלינו להיות זהירים ביותר ולחפש כל הזמן נקודות תורפה תוך כדי קידודן. הם מנוע הליבה של הפרוטוקול. הגשר יהיה מורכב מחוזים חכמים רבים כאלה, ופונקציונליות רבות ככל הנראה ידרשו חוזים שונים כדי ליצור אינטראקציה, וייצרו מקום לפגיעויות.

חוזים חכמים גלויים גם לכולם; זה יתרון שלתשתית בלוקצ'יין יש שקיפות. כל אחד יכול לראות מה הפרוטוקול עושה ואיך הוא מתפקד מבחינה טכנית על ידי מעבר על קוד החוזה החכם, אבל זה גם אומר שקוד המקור שלך פתוח, והאקרים יכולים לנצל את זה. לכן חשוב ביותר להשאיר את הפרוטוקול שלך ללא פגיעות ולהפוך אותו לבטוח ממקור ראשון.

צוות הפיתוח שכותב את הקוד לחוזה החכם צריך להיות צוות מוכשר שעושה צעד מכוון אבטחה, ובכל שלב, שואל אם בלוק הקוד הזה בכל מקרה יכול להוביל לפגיעות. האם פועלים לפי נוהלי הפיתוח הטובים ביותר? ותמיד צריך להיות מוכן למקרה של פרצת אבטחה.

פיתוח חוזים חכמים מאובטחים היא משימה מאתגרת. נדרשת שנים של תרגול כדי לשלוט במלאכה. לפיכך, תמיד מומלץ וחשוב ללכת על "ביקורת חוזה חכמה" מחברות ידועות כמו QuillAudits. עם צוות של מומחים מנוסים, QuillAudits מכסה כל היבט של הפרוטוקול מנקודת מבט אבטחה ולא משאירה דבר ליד המקרה. זהו אחד הפרמטרים המכריעים ביותר שמכתיבים את הצלחתו של כל פרוטוקול. על ידי קבלת ביקורת, הפרוטוקול זוכה לאמון המשתמשים על ידי פרסום דוח ביקורת של פירמה מוכרת.

מטבעות

זהו החלק היקר ביותר בפרוטוקול. הפרוטוקול שלנו סובב סביב זה; אנחנו מנסים להעביר אסימונים משרשרת אחת לאחרת, אבל זה מורכב יותר לטפל באסימונים. אתה מבין, למערכת יכולות להיות פגיעויות רבות, במיוחד כשאנחנו מדברים על שריפה/הטבעה.

דבר מעניין אחד הוא שבמקרים מסוימים, מאגר האסימונים שלך בשרשרת אחת נפגע. נחשו מה יקרה לנכס של הרשת השנייה? הנכס בשרשרת השנייה אינו מגובה ואינו ניתן לחשבון, מה שעלול להפוך אותם לחסרי ערך.

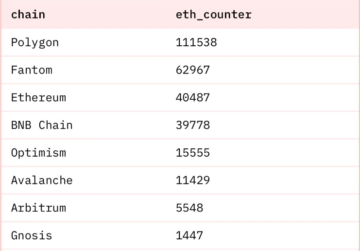

Validators / קונצנזוס

קונצנזוס מייצג את הבסיס של רשת בלוקצ'יין. בעוד ש-Ethereum ורשתות ידועות אחרות ידועות כמאובטחות ונבדקות, יכולה להיות בעיה אם תיצור גשר לשרשרת אחרת שלא נבדקה כל כך.

הבעיה היא לא רק אסימונים שנפגעו. זה יכול להוביל לפשרה של האסימונים שלך בשרשרת המגושרת האחרת. השרשרת השנייה צריכה להיות אמינה כדי ליצור גשר מאובטח. זה גם מעלה את משטח ההתקפה ונותן להאקרים מקום לחפש נקודות תורפה.

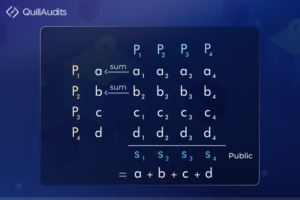

Multisigs

חלק מההתקפות המזיקות ביותר על גשרים בשנת 2022 היו בעיקר בגלל החלק הזה. אז זה נושא חם לאבטחת גשרים. סביר להניח שהגשר נשלט על ידי multisigs אחד או יותר, שהם ארנקים שדורשים חתימה של מספר אנשים לפני ביצוע העסקה.

ה-multisigs מוסיפים שכבת אבטחה נוספת בכך שהם לא מגבילים את הסמכות לחתום בודד אלא על ידי מתן זכויות הצבעה לחותמים שונים. multisigs אלה יכולים גם לאפשר את שדרוג או השהיית חוזי הגשר.

אבל אלה אינם חסינים בפני תקלות. יש לזה הרבה היבטים הקשורים לאבטחה. אחד מהם הוא ניצול חוזים, multisigs מיושמים כחוזים חכמים ובכך עלולים להיות פגיעים לניצול. חוזי multisigs רבים נבדקו במשך זמן רב ועשו טוב, אך החוזים הם עדיין משטח התקפה נוסף.

טעות אנוש היא אחד הגורמים העיקריים בכל הנוגע לאבטחת פרוטוקולים, והחותמים הם גם אנשים או חשבונות; לפיכך, ניתן להתפשר עליהם, וכתוצאה מכך לפשרה של הפרוטוקול, יש לסמוך על כל אדם שחתום על ארנק מולטי-סיג שהוא לא יריב כמובן, אך יש לסמוך עליו שהוא יקפיד על נהלי האבטחה שכן הבטיחות שלו היא קריטית לבטיחות הפרוטוקול.

סיכום

גשרים עוקבים אחר מנגנון ויישום מורכבים. מורכבות זו יכולה לפתוח דלתות רבות לפגיעויות ולאפשר להאקרים לשבור את הפרוטוקול. כדי להבטיח את הפרוטוקול מזה, ניתן לנקוט באמצעים רבים, רק כמה כאלה נדונו לעיל, אבל שום דבר לא מנצח את שירותי הביקורת.

שירותי ביקורת מספקים את התצוגה והניתוח הטובים ביותר של הפרוטוקול מנקודת מבט אבטחה. פעולה זו יכולה לעזור לפרוטוקולים להגדיל את הפופולריות והאמון של המשתמשים ולהגן על עצמם מפני התקפות. לכן, תמיד מומלץ לקבל ביקורת לפני העלייה לאוויר כדי למנוע הפסדים. QuillAudits היה במשחק כבר הרבה זמן ועשה לעצמה שם ממש טוב, בדוק את האתר ותעבור דרך בלוגים אינפורמטיביים יותר.

18 צפיות

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://blog.quillhash.com/2023/04/07/part-2-bridging-the-blockchain-creating-a-secure-blockchain-bridge/

- :הוא

- 2022

- a

- אודות

- מֵעַל

- חשבונות

- מעשים

- נוסף

- לדבוק

- יתרון

- תמיד

- אנליזה

- ו

- אחר

- כל אחד

- האפליקציה

- אפליקציות

- ARE

- AREA

- סביב

- AS

- אספקט

- היבטים

- נכס

- At

- לתקוף

- המתקפות

- בדיקה

- מבוקר

- ביקורת

- סמכות

- BE

- כי

- לפני

- להיות

- הטוב ביותר

- מוטב

- בֵּין

- לחסום

- blockchain

- רשת Blockchain

- בלוג

- בלוגים

- הפרה

- לשבור

- לְגַשֵׁר

- גישור

- גשרים

- גישור

- להביא

- בִּניָן

- by

- CAN

- לא יכול

- מקרה

- מקרים

- זהיר

- שרשרת

- שרשראות

- אתגר

- סיכוי

- לבדוק

- קוד

- סִמוּל

- Common

- קהילה

- מוסמך

- מורכב

- מורכבות

- התפשר

- לשקול

- תמיד

- חוזה

- חוזים

- נשלט

- ליבה

- קורס

- מכסה

- לעצב

- לִיצוֹר

- יוצרים

- יוצר

- מכריע

- התמודדות

- מפותח

- צעצועי התפתחות

- התקנים

- אחר

- נָדוֹן

- עושה

- דלתות

- כל אחד

- המערכת האקולוגית

- לחנך

- לחנך

- לאפשר

- מנוע

- שגיאה

- במיוחד

- ethereum

- כל

- כולם

- מנוסה

- מומחים

- מעללים

- נוסף

- מאוד

- מתמודד

- גורמים

- ליפול

- חברות

- לעקוב

- בעקבות

- בעד

- קרן

- החל מ-

- פונקציות

- פונקציות

- קרן

- רווחים

- מִשְׂחָק

- מקבל

- נותן

- נתינה

- Go

- הולך

- טוב

- האקרים

- פריצות

- לטפל

- לקרות

- מזיק

- הרמוניה

- יש

- כבד

- לעזור

- חַם

- איך

- איך

- HTTPS

- ליישם

- הפעלה

- יושם

- חשוב

- in

- להגדיל

- בנפרד

- אנשים

- אִינפוֹרמָטִיבִי

- תשתית

- אינטראקציה

- אינטראקציה

- אינטראקטיבי

- מעניין

- סוגיה

- IT

- עצמו

- שמור

- ידוע

- שכבה

- עוֹפֶרֶת

- יציאה

- כמו

- סביר

- לחיות

- ארוך

- הרבה זמן

- נראה

- את

- אבדות

- עשוי

- ראשי

- גדול

- לעשות

- רב

- אב

- max-width

- אומר

- אמצעים

- מנגנון

- מיליונים

- טעויות

- סלולרי

- אפליקציה לנייד

- יותר

- רוב

- המהלך

- מספר

- מולטי-סיג

- שם

- צרכי

- רשת

- NOMAD

- בדרך כלל

- of

- on

- ONE

- לפתוח

- אחר

- פרמטרים

- חלק

- צד

- אֲנָשִׁים

- דיוג

- אתרי דיוג

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- נקודה

- נקודת מבט

- בריכה

- פופולריות

- פוטנציאל

- תרגול

- פרקטיקות

- תָקִין

- פרוטוקול

- אבטחת פרוטוקול

- פרוטוקולים

- לספק

- הוצאה לאור

- קוביט

- קווילהש

- מעלה

- מוכן

- מוכר

- לדווח

- מייצג

- לדרוש

- וכתוצאה מכך

- זכויות

- הסיכון

- גורם סיכון

- רונין

- חֶדֶר

- בטוח

- בְּטִיחוּת

- שמור

- שְׁנִיָה

- לבטח

- אבטחה

- שירותים

- צריך

- סִימָן

- יחיד

- אתרים

- חכם

- חוזה חכם

- חוזים חכמים

- So

- כמה

- מָקוֹר

- קוד מקור

- התמחות

- שלב

- עוד

- הצלחה

- כזה

- משטח

- מערכת

- לקחת

- לוקח

- לדבר

- המשימות

- נבחרת

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- עצמם

- אלה

- דבר

- דברים

- שְׁלִישִׁי

- דרך

- זמן

- ל

- אסימון

- מטבעות

- נושא

- עסקה

- עסקות

- להעביר

- שקיפות

- סומך

- מהימן

- משודרג

- להשתמש

- משתמש

- משתמשים

- תוקפים

- בעל ערך

- שונים

- קרבן

- לצפיה

- נראה

- פגיעויות

- פגיעות

- פגיע

- ארנק

- ארנקים

- אינטרנט

- Web3

- מערכת אקולוגית Web3

- אתר

- טוֹב

- מוכר

- מה

- מה

- אשר

- בזמן

- יצטרך

- עם

- תולעת

- שנים

- אתה

- זפירנט

![כיצד לזהות מתקפת Cryptojacking? [עם מניעה ופתרונות] כיצד לזהות התקפת Cryptojacking? [עם מניעה ופתרונות] PlatoBlockchain Data Intelligence. חיפוש אנכי. איי.](https://platoblockchain.com/wp-content/uploads/2021/07/how-to-detect-cryptojacking-attack-with-prevention-and-solutions-300x37.jpg)