ברוכים הבאים לחלק השלישי של סדרת הבלוגים שלנו על שחזור חשבונותבראשית! המטרה שלנו היא לחקור את המכשולים הטכניים הרבים שנתקלים בהם בעת בניית שירות שחזור זרעים, וכיצד Ledger Recover, המסופקת על ידי Coincover פותרת אותם עם עיצוב ותשתית מאובטחים.

בחלקים הקודמים, הסברנו כיצד יכולה להיות האנטרופיה של ביטוי שחזור סודי פיצול במספר שיתופים (או שברים), ו נשלח לספקי גיבוי מהימנים, תוך שמירה תמיד על רמת האבטחה הגבוהה ביותר. הודות לכלי הצפנה מודרניים וחומרה מאובטחת, אנו מסוגלים לבצע גיבוי מלא של סיד, עם ערובה שאף תוקף לא יוכל להשיג אף אחד מהשיתופים במהלך המעבר.

כעת נעבור לשלב ההגיוני הבא, גיבוי פיזי של השיתופים. מתן אחסון מאובטח הוא המפתח ומעלה שאלות מכריעות שעלינו להתייחס אליהן: כיצד אנו מבטיחים שהמניות מאוחסנות בצורה בטוחה ושלא ניתן לגנוב אותן? כיצד נוכל למנוע קנוניה בין ספקי גיבוי כדי לשחזר את ה-Seed שלך?

שכבות אבטחה מרובות

כדי להבטיח את הבטיחות של אחסון משותף, אחת השיטות האפשריות היא שכל ספק יאחסן את החלק האישי שלו במיקום מאובטח, כגון כספת. לחלופין, ייתכן שתבחר לאחסן אותו בכספת בנק - שונה בעצמך. הסדר זה מאפשר לספקים להתמקד אך ורק בשמירה על המפתחות שלהם, מה שמקל על השליטה בגישה ומפחית את הסיכון לדליפות מבני משפחה וחברים.

ההגנה על עצמנו מפני קנוניה אפשרית מציבה אתגרים נוספים. כדאי לשקול ליצור שיתופים מרובים המופצים בין קטגוריות שונות של חברים או ספקי אחסון. אתה יכול גם לאגד אותם בחוזים. פתרונות אלה אמנם מעשיים, אך עדיין דורשים רמה מסוימת של אמון.

פתרון חלופי הוא ל להצפין השיתופים לפני שהם נשלחים לחברים שלך. כך, גם אם הם יתחברו, הם לא יוכלו להשתמש במניות כדי לבנות מחדש את ה-seed שלך. אבל הנה ה-catch-22 של המרחב הפיזי: כדי להצפין את השיתופים, אתה צריך מפתח סודי אישי חדש. אתה בעצם מגבה סוד, הזרע שלך, על ידי מציג סוד נוסף שעליכם להגן ולזכור.

אנחנו יכולים לטעון שהסוד החדש הזה פחות קריטי מהמקורי מכיוון שהוא משמש רק כדי להגן עליך מפני קנוניה בין חבריך. תוקף שמקבל גישה למפתח החדש הזה לא יוכל לגנוב ישירות את הכספים שלך, אבל אם היית מאבד אותו, תאבד גם את הגישה לסיד שלך.

איך Ledger Recover עושה את זה: חומרה מאובטחת ורמות הצפנה מרובות

ב- Ledger Recover, המסופקת על ידי Coincover, אנו משתמשים במאפיינים של החומרה המאובטחת העומדת לרשותנו כדי לענות על שאלות אלו בצורה הידידותית ביותר למשתמש. אנו מסתמכים על הרכיב המאובטח (SE) הכלול בארנק החומרה של Ledger שלך, כמו גם על מודולי אבטחת חומרה (HSM) המשמשים כל אחד מספקי הגיבוי.

אלמנטים מאובטחים: כוחה של אבטחה בכף היד שלך

אלמנט מאובטח הוא שבב מיוחד המשמש בדרך כלל בדרכונים, כרטיסי אשראי ומערכות תשלום כדי לאחסן ולעבד נתונים רגישים בצורה מאובטחת. SEs מתוכננים במיוחד לעמוד במגוון רחב של התקפות כגון שיבוש פיזי, ערוץ צדדי, הזרקת תקלות, ניצול תוכנה או תוכנות זדוניות. שבבים אלה מאושרים על ידי מעבדות אבטחה של צד שלישי באמצעות בדיקות אינטנסיביות לגבי התקפות אלו.

Ledger Nano שלך מסתמך על טכנולוגיה מוכחת ואמינה זו כדי לאחסן ולהגן על הזרע שלך. מערכת ההפעלה Ledger הפועלת ב-SE זה תמיד תבקש את הסכמתך הפיזית לפני השימוש ב-Seed.

HSMs: אבטחת השרתים

Hardware Security Module (HSM) הוא מובלעת אבטחה הזמינה בדרך כלל ככרטיס תוסף או התקן חיצוני המחובר ישירות למחשב או לשרת רשת. הוא ממנף מעבדי הצפנה, זיכרונות מאובטחים ואמצעי נגד שונים נגד שיבוש כדי לאחסן ולעבד סודות בצורה מאובטחת. מודולים אלה שומרים על תשתיות קריטיות ומועסקים על ידי ארגונים בעלי מודעות אבטחה גבוהה, כולל תעשיית הבנקאות, כדי לאבטח את המפתחות והתשתית הסודיים שלהם.

Ledger משתמש במספר HSMs עבור מקרי שימוש שונים, כולל אימות האותנטיות של מכשירי Ledger Nano ו- Ledger Stax, ואפשר עדכוני מערכת הפעלה מאובטחים בערוץ מוצפן ומאומת.

גם SEs וגם HSMs ממלאים תפקידים קריטיים בשיפור אבטחת הנתונים ביישומים מגוונים. הם עוזרים לארגונים לעמוד בדרישות הרגולטוריות לפרטיות ואבטחת נתונים ולמניפולציה מאובטחת של נתונים קריטיים.

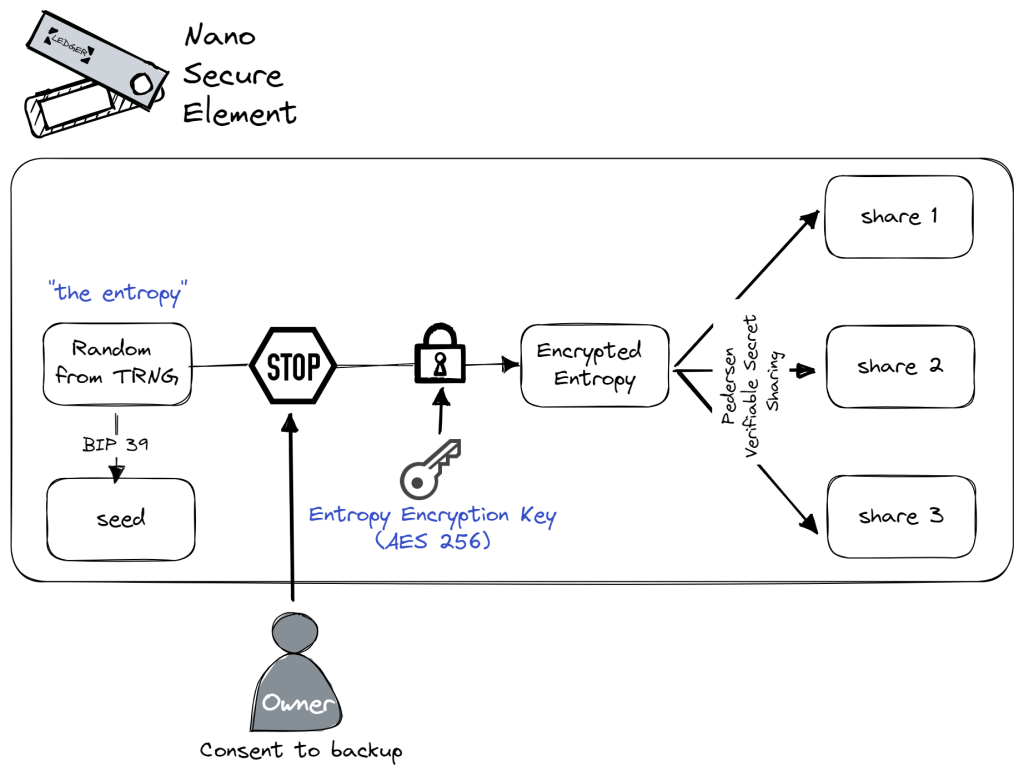

הצפנת זרע על ידי ה-Secure Element

שכבת ההגנה הראשונה מגיעה מה-Secure Element (SE) עצמו. לפני פיצול האנטרופיה לשלושה שיתופים, ה-SE מצפין אותה באמצעות מפתח סימטרי AES 256 המאוחסן במערכת ההפעלה שלו (המכונה 'מפתח הצפנת אנטרופיה'). לאחר ההצפנה, האנטרופיה מחולקת לשלושה שיתופים שמופצים לאחר מכן לספקי גיבוי. כמובן, יש לך שליטה על התהליך הזה, וה-SE תמיד יבקש את הסכמתך המפורשת לפני שתתחיל אותו, בדיוק כמו עבור כל אפליקציה אחרת המבקשת גישה ל-seed.

אפילו במקרה של שיתוף פעולה בין ספקי גיבוי המנסים לשחזר את ה-Seed (תרחיש שנעשה כמעט בלתי אפשרי על ידי הגנות חזקות אחרות שנדון בהן בהמשך), המאמצים שלהם יביאו רק להשגת ה-Seed המוצפן. ללא מפתח ההצפנה המאוחסן ב-Secure Element (SE), הם לא יוכלו להשתמש ב-Seed.

נקודת מפתח להבנה: מפתח הצפנת אנטרופיה זה משותף לכל מכשירי Ledger, כך שתוכל לשחזר את ה-Seed שלך בכל מכשיר Ledger לגיטימי. הוא מוזרק למערכת ההפעלה במהלך עדכון מערכת ההפעלה, בעצמו פעולה מאובטחת מאוד.

על ידי שילוב מפתח ההצפנה האנטרופי ישירות במכשיר, אנו מבטלים את הצורך של משתמשים לזכור או לאחסן מפתח הצפנה נוסף כדי להגן מפני סיכוני קנוניה (המלכוד 22 שהוזכר לעיל). גישה זו מבטיחה אבטחה משופרת מבלי לדרוש אמון נוסף ב- Ledger, מכיוון שהיא מתיישרת עם רמת האבטחה הקיימת הניתנת באמצעות עדכוני מערכת ההפעלה.

הגנה על מפתח הצפנת האנטרופיה

בהתחשב ברמת הקריטיות שלו, מפתח ההצפנה האנטרופי מנוצל באופן בלעדי על ידי מערכת ההפעלה של המכשיר במהלך תהליכי שחזור וגיבוי אותנטיים של Ledger Recover. תהליך זה כולל הקמת ערוצים מאובטחים מאומתים עם מספר HSMs מחברות שונות (כל ספק גיבוי). בנוסף, רכיבי תשתית שונים אחרים, כגון זיהוי פעילות חשודה (למשל, שחזור זרעים מרובים באותו מכשיר) ואימות זהות, מנוהלים על ידי צוותים נפרדים, מה שמגדיל באופן דרסטי את מספר האנשים הנדרשים לביצוע התקפת קנוניה מוצלחת. נחפור עמוק יותר בממשל ובניטור שהקמנו בחלק החמישי של הסדרה הזו!

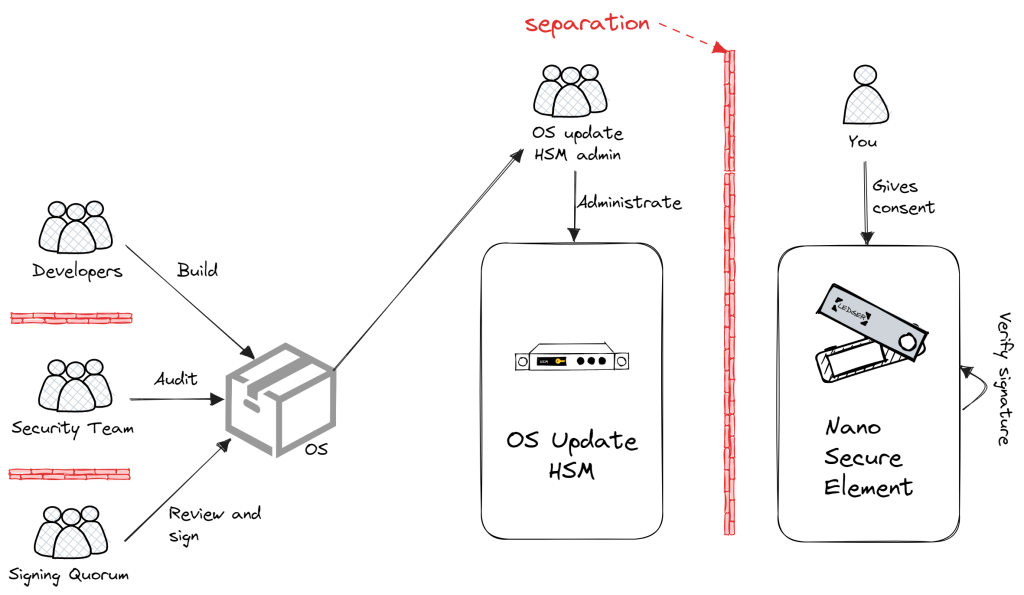

באופן דומה, בלדג'ר, לאף אדם אחד אין את הסמכות לספק שדרוגי מערכת הפעלה חדשים עבור המכשיר. התהליך נאכף מבחינה קריפטוגרפית כדי לדרוש תמיד את החתימה הדיגיטלית ממניין של מספר אנשים מצוותים שונים, שלכל אחד מהם תחומי עניין שונים בתוך החברה.

תרגול זה, המכונה הפרדת תפקידים, הוא עוד אמצעי אבטחת סייבר מכריע שנעמיק בו יותר בסעיף האבטחה התפעולית.

שתף הצפנה במנוחה עבור ספקי גיבוי

עכשיו בצד של ספקי הגיבוי, יש לנו הגדרה קצת שווה.

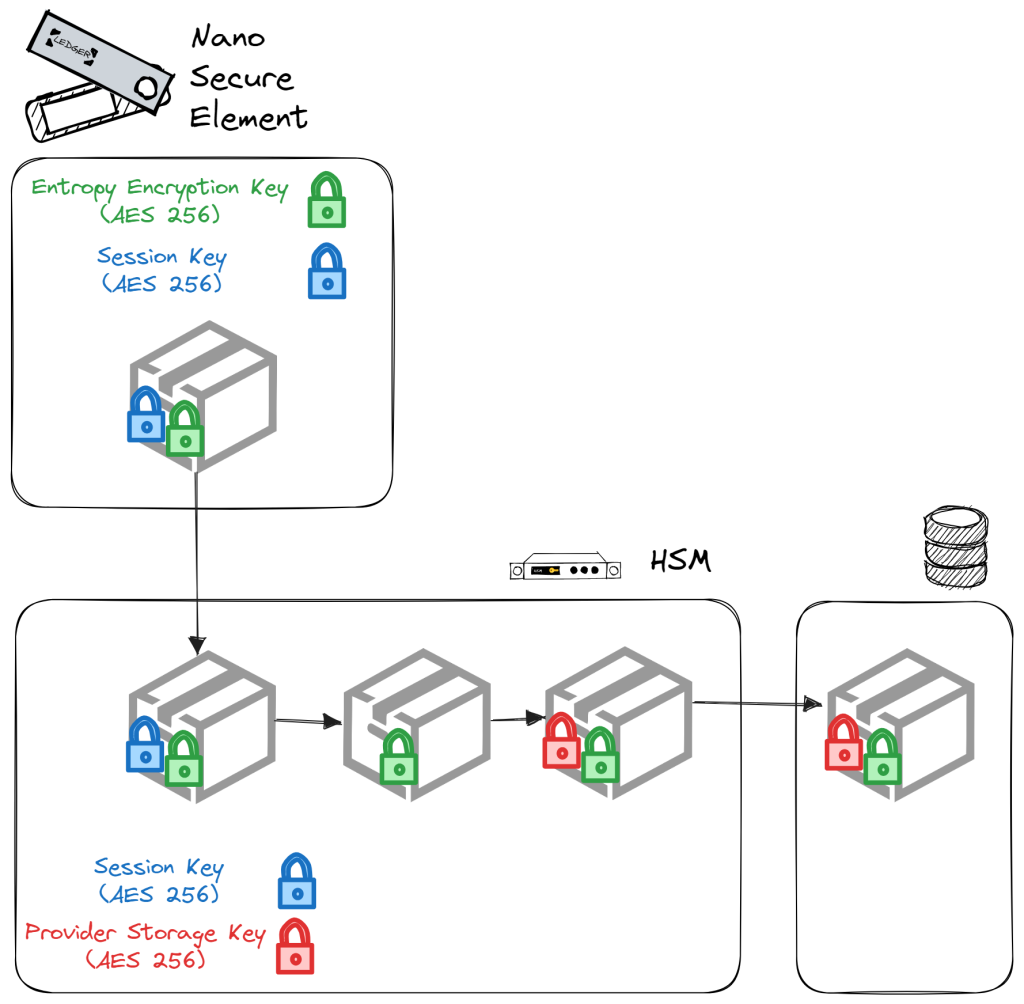

כל ספק גיבוי משתמש במודול אבטחת חומרה כדי לתפעל את חלקו בזרע. כאשר ה-HSM שלהם מקבל את השיתוף מהמכשיר בצורה מאובטחת (מוצפן כפול על ידי מפתח ההצפנה האנטרופי והמפתח הארעי של הערוץ המאובטח המתואר ב- הפוסט הקודם בבלוג), הצפנת ערוץ מאובטח בוטלה ועקביות השיתוף מאומתת ישירות בתוך ה-HSM.

בשל קיבולת זיכרון מוגבלת, HSMs לא יכולים לאחסן מספר רב של שיתופים. לכן, למטרות אחסון, כל שיתוף מוצפן מחדש באמצעות מפתח הצפנה סימטרי AES 256, המכונה 'מפתח אחסון ספק'. שכבת הצפנה נוספת זו מאפשרת לאחסן את השיתופים בצורה מאובטחת מחוץ לגבולות ה-HSM ב-RDMS. במילים אחרות, השיתופים לעולם אינם מופיעים מחוץ למובלעת מאובטחת ללא ערכת הצפנה כפולה.

מפתח האחסון של הספק נוצר בתוך ה-HSM על ידי כל ספק, ולעולם לא עוזב אותו לא עטוף. הוא אף פעם לא נגיש לאף אחד, כולל עובדים של ספקי הגיבוי עצמם. זהו נוהג אבטחת סייבר סטנדרטי מחברות המטפלות בנתונים סודיים ורגישים ביותר.

השיתופים אף פעם לא משאירים את גבולות ה-HSM ברורים, והם תמיד מוצפנים במעבר או במצב מנוחה.

שוב, הפרדת תפקידים חזקה נאכפת עבור אנשים שיש להם את היכולת לתמרן ולגשת ל-HSMs. תחומי אחריות שונים, כגון עדכון הקוד, גישה פיזית ל-HSM, גישה למסד הנתונים והתקנת תוכנה על המארח הפיזי של ה-HSM, מוקצות לאנשים שונים עם זכויות גישה מוגבלות. יתר על כן, כל תוכנה הפועלת ב-HSM חייבת לעבור חתימה דיגיטלית על ידי מניין של מספר אנשים מצוותים שונים ובעלי תחומי עניין מגוונים בתוך החברה.

כל זה מקשה מאוד - כמעט בלתי אפשרי - לאדם בודד בכל אחת מהחברות המעורבות לקבל גישה למניות.

HSMs Strike Again: גיוון מסדי נתונים

אוקיי, אנחנו מתקרבים לפתרון מלא לאחסון מאובטח של המניות שלנו!

אבל מה אם מספר גורמים פנימיים בתוך ספקי גיבוי ירצו ביחד לאחזר את האנטרופיה של אדם, תוך תזמורת קנוניה גדולה יעילה בין צוותים וחברי מניין מכל חברה?

האם ניתן להכניס אמצעים טכניים שהופכים את זה למאתגר ביותר, אם לא בלתי אפשרי, להשגה? האם אנחנו יכולים ליישם אמצעי הגנה שמספקים מספיק זמן לכל מקורב בתוך כל אחת מהחברות להעיר את האזעקה לכל המשתמשים לפני שמשהו יקרה?

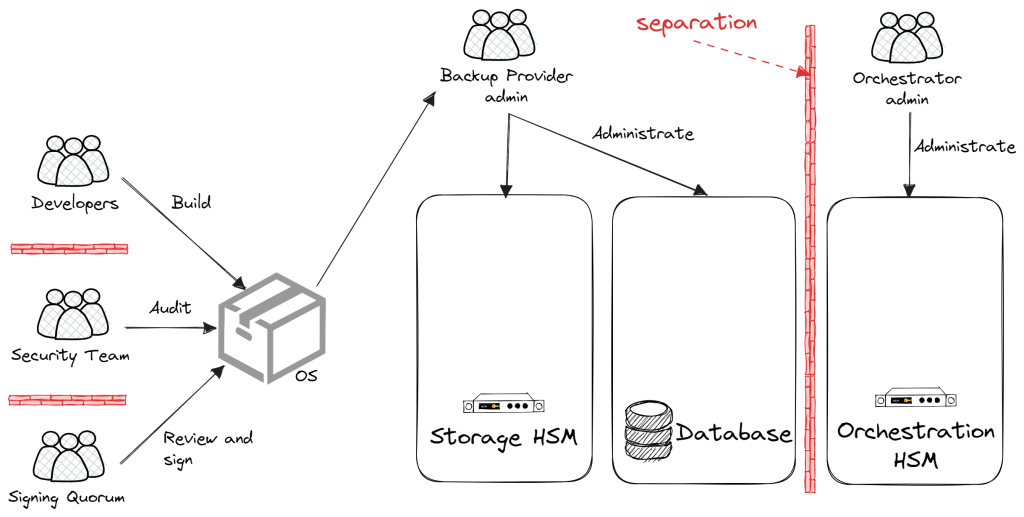

פתרון אחד הוא להשתמש במה שמכונה "גיוון מסדי נתונים". שוב, אנו רותמים את היכולות של HSMs שלנו כדי ליישם את זה.

אם עקבתם אחרי פוסט זה בבלוג מההתחלה, כעת אתם מבינים שעיבוד השיתופים מנוהל באופן בלעדי בגבולות המאובטחים של HSMs, אך האחסון בפועל של אותם שיתופים מוצפנים מתבצע במסד נתונים אחורי נפרד מחוץ ל-HSM.

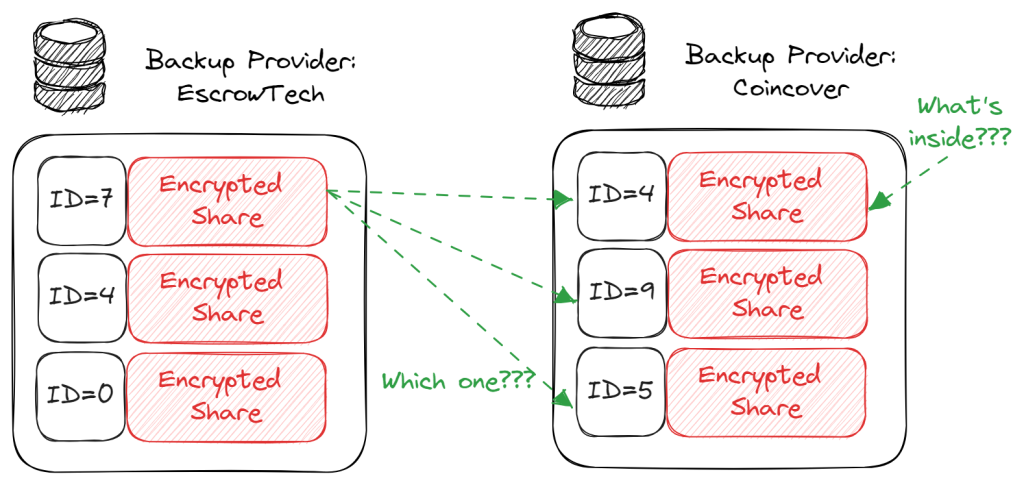

הנה מה שנעשה: תן ל-HSM ליצור מזהי מסד נתונים ייחודיים עבור כל שיתוף, שישמשו כמזהים הספציפיים שלהם במסד הנתונים האחורי. המזהים הללו יופקו בצורה 'מגוונת', נגזרים מסוד שנוצר על ידי ה-HSM עצמו, מאוחסן בצורה מאובטחת בתוך הזיכרון המאובטח שלו, ולעולם לא ייחשף ללא עטיפה. לכן, ה-backend משמש רק כאחסון חיצוני, שאינו מסוגל לקרוא את תוכן מסד הנתונים שלו או להחליט על המזהים של ערכי מסד הנתונים שלו.

מה זה אומר? מזהי השיתוף יהיו שונים בין ספקי גיבוי שונים, כולל Ledger, Coincover ו- EscrowTech. בנוסף, מכיוון שגם נתוני המשתמש נשארים מוצפנים ומגוונים, גם אם תתרחש קנוניה בין שני ספקים, היא לא תספק כל רמז לגבי איזו ערך מסד נתונים מתאים לאיזה משתמש או לאיזה ערך במסד הנתונים של הספק האחר.

הגישה האפשרית היחידה תהיה לאלץ את כל השילובים האפשריים של שיתופים בכל מסדי הנתונים מכל ספקי הגיבוי המעורבים. תהליך זה גוזל זמן רב, ודורש זרימת שחזור מלאה הכוללת ניצול התשתית המלאה של HSMs והתקן Ledger לגיטימי לפענוח כל שילוב עם אישור ידני באמצעות קוד PIN. כמתוכנן, גישה זו דורשת זמן ומאמץ משמעותיים.

מזהה המשתמש הלא מגוון קיים כמובן בתוך הרכיב האחראי לתזמור זרימת השחזור (קיים רק בצד Ledger). בדיוק בגלל זה, כפי שצוין קודם לכן, נאכפת הפרדת תפקידים קפדנית בין הצוותים והאנשים המנהלים את רכיב התזמורת לבין אלה שמפקחים על ה-HSMs ומסדי הנתונים של ספקי הגיבוי.

בטוח ונעים, עכשיו כדי להוכיח שאני אני

לאחר פיצול ושיתוף מאובטח של ביטויי שחזור סודיים, המצאנו כעת פתרון המבטיח אחסון מאובטח של השיתופים השונים. היא מסתמכת על התקני חומרה, מבנים קריפטוגרפיים והפרדות תפעוליות שכולם חיוניים לבניית מוצר מאובטח. כעת אנו מוגנים מפני סיכונים בנקודת הקצה של המקור והיעד, אך גם במהלך המעבר והאחסון. צמצמנו גם את סיכוני הקנוניה של אנשים בתוך כל חברה, או בתוך חברות עצמן, קרוב לאפס ככל האפשר.

בשלב זה, ייתכן שאתה תוהה לגבי החלק האחרון שחסר: שחרור השיתופים המוצפנים על ידי כל ספק גיבוי. תהליך זה חייב להיות מוגן מאוד, אז איך נוודא שהבעלים בפועל של הזרע הוא זה שיוזם את הבקשה לשחרור המניות?

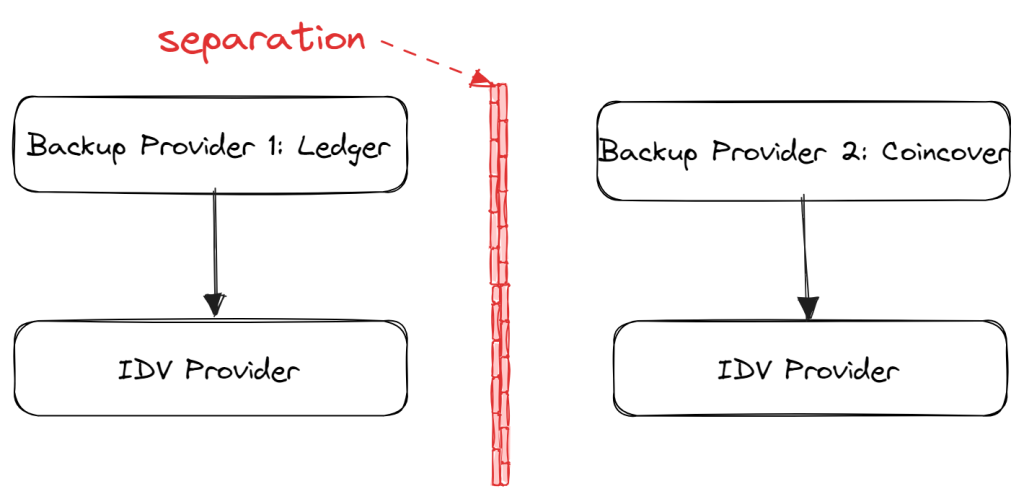

הגיע הזמן להציג את תהליך אימות הזהות (או IDV), שהוא החלק האחרון בפאזל. כאשר ספק גיבוי מתבקש לשחרר את חלקו בסיד, הוא מצפה לקבל אישור מספק IDV המהווה הוכחה לכך שהבקשה בוצעה על ידי הבעלים האמיתי של הזרע.

על ידי קיום ספק IDV שונה עבור כל ספק גיבוי, אנו מוסיפים שכבת הגנה נוספת מפני קנוניה.

הטמעת IDVs עבור ספקי גיבוי מרובים עשויה להיות מורכבת למדי, וזו הסיבה שנקדיש את הפוסט הבא בבלוג כדי להסביר זאת בפירוט. תייגו אם אתם רוצים לדעת עוד!

פייר AOUN / Yacine BADISS

אדריכלי תוכנה

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. רכב / רכבים חשמליים, פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- ChartPrime. הרם את משחק המסחר שלך עם ChartPrime. גישה כאן.

- BlockOffsets. מודרניזציה של בעלות על קיזוז סביבתי. גישה כאן.

- מקור: https://www.ledger.com/blog/part-3-genesis-of-ledger-recover-avoiding-collusion-and-leaks

- :יש ל

- :הוא

- :לֹא

- $ למעלה

- 22

- 5th

- a

- יכולת

- יכול

- אודות

- מֵעַל

- גישה

- נגיש

- גישה

- להשיג

- לרוחב

- פעילות

- ממשי

- להוסיף

- נוסף

- בנוסף

- כתובת

- AES

- לאחר

- שוב

- נגד

- אזעקה

- מיישר

- תעשיות

- מאפשר

- לאורך

- גם

- חלופה

- תמיד

- am

- בין

- an

- ו

- תשתיות

- אחר

- לענות

- כל

- כל אחד

- דבר

- לְהוֹפִיעַ

- בקשה

- יישומים

- גישה

- הסכמה

- ARE

- לטעון

- הסדר

- AS

- שהוקצה

- At

- לתקוף

- המתקפות

- מנסה

- אוֹתֶנְטִי

- מאומת

- אותנטיות

- רשות

- סמכות

- זמין

- הימנעות

- בחזרה

- קצה אחורי

- גיבוי

- גיבוי

- בנק

- בנקאות

- בענף הבנקאות

- BE

- היה

- לפני

- ההתחלה

- בֵּין

- לאגד

- בלוג

- גבולות

- כוח זרוע

- לִבנוֹת

- בִּניָן

- אבל

- by

- CAN

- יכול לקבל

- לא יכול

- יכולות

- קיבולת

- כרטיס

- כרטיסים

- מקרים

- היאבקות

- קטגוריות

- מסוים

- מוסמך

- האתגרים

- אתגר

- ערוץ

- ערוצים

- שבב

- שבבי

- ברור

- סְגוֹר

- קרוב יותר

- קוד

- Cooverover

- יַחַד

- שילוב

- שילובים

- מגיע

- Common

- בדרך כלל

- חברות

- חברה

- להשלים

- מורכב

- רְכִיב

- רכיבים

- המחשב

- הסכמה

- לשקול

- הכלול

- תוכן

- חוזים

- לִשְׁלוֹט

- מתכתב

- יכול

- קורס

- נוצר

- יוצרים

- אשראי

- כרטיסי אשראי

- קריטי

- ביקורתיות

- מכריע

- קריפטוגרפי

- קריפטוגרפיה

- אבטחת סייבר

- נתונים

- פרטיות מידע

- פרטיות ואבטחת מידע

- אבטחת מידע

- מסד נתונים

- מאגרי מידע

- להחליט

- ייעודי

- עמוק יותר

- למסור

- להתעמק

- דרישות

- נגזר

- מְתוּאָר

- עיצוב

- רצוי

- יעד

- פרט

- איתור

- מכשיר

- התקנים

- אחר

- לחפור

- דיגיטלי

- ישירות

- לדון

- מובהק

- מופץ

- שונה

- מְגוּוָן

- מחולק

- do

- עושה

- לְהַכפִּיל

- כפליים

- באופן דרסטי

- בְּמַהֲלָך

- e

- כל אחד

- מוקדם יותר

- קל יותר

- אפקטיבי

- מאמץ

- מַאֲמָצִים

- או

- אלמנט

- אלמנטים

- בוטל

- מוּעֳסָק

- עובדים

- מה שמאפשר

- מוצפן

- הצף

- משופר

- שיפור

- מספיק

- לְהַבטִיחַ

- מבטיח

- כניסה

- שווה

- חיוני

- למעשה

- הקמה

- אֲפִילוּ

- אירוע

- אך ורק

- קיימים

- מצפה

- מוסבר

- המסביר

- ניצול

- לחקור

- חשוף

- חיצוני

- נוסף

- מאוד

- משפחה

- סופי

- ראשון

- תזרים

- להתמקד

- הבא

- בעד

- להכריח

- חברים

- החל מ-

- מלא

- כספים

- יתר על כן

- ליצור

- נוצר

- ספר בראשית

- לקבל

- מקבל

- מטרה

- ממשל

- אַחֲרָיוּת

- לטפל

- קורה

- קשה

- חומרה

- התקני חומרה

- אבטחת חומרה

- ארנק חומרה

- רתמת

- יש

- יש

- בִּכְבֵדוּת

- לעזור

- כאן

- גָבוֹהַ

- הגבוה ביותר

- מאוד

- להחזיק

- המארח

- איך

- HTTPS

- משוכות

- i

- מזהה

- מזהים

- זהות

- אימות זהות

- מזהה

- VDI

- if

- ליישם

- בלתי אפשרי

- in

- באחר

- כולל

- שילוב

- עליות

- בנפרד

- אנשים

- תעשייה

- תשתית

- תשתית

- יזם

- בתוך

- Insider

- התקנה

- התכוון

- אינטרסים

- אל תוך

- מבוא

- מעורב

- IT

- שֶׁלָה

- עצמו

- רק

- מפתח

- מפתחות

- לדעת

- ידוע

- מעבדות

- גָדוֹל

- אחרון

- מאוחר יותר

- שכבה

- שכבות

- דליפות

- יציאה

- פנקס

- לדנו ננו

- לדג'ר סטקס

- לגיטימי

- פחות

- לתת

- רמה

- רמות

- מנופים

- הרים

- כמו

- מוגבל

- גישה מוגבלת

- מיקום

- הגיוני

- להפסיד

- עשוי

- שמירה

- לעשות

- עושה

- עשייה

- לנהל

- הצליח

- מניפולציה

- דרך

- מדריך ל

- רב

- max-width

- מאי..

- אומר

- למדוד

- אמצעים

- לִפְגוֹשׁ

- להרשם/להתחבר

- זכרונות

- זכרון

- מוּזְכָּר

- יכול

- חסר

- מודרני

- מודול

- מודולים

- ניטור

- יותר

- רוב

- המהלך

- מספר

- צריך

- ננו

- כמעט

- צורך

- רשת

- לעולם לא

- חדש

- הבא

- לא

- עַכשָׁיו

- מספר

- להשיג

- of

- on

- פעם

- ONE

- רק

- פועל

- מערכת הפעלה

- מבצע

- מבצעי

- or

- תזמור

- ארגונים

- מְקוֹרִי

- OS

- אחר

- שלנו

- בעצמנו

- בחוץ

- יותר

- - פיקוח

- שֶׁלוֹ

- בעלים

- כף היד

- חלק

- חלקים

- תשלום

- מערכות תשלומים

- אֲנָשִׁים

- לְבַצֵעַ

- אדם

- אישי

- ביטויים

- גופני

- פיזית

- לְחַבֵּר

- מקום

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לְשַׂחֵק

- נקודה

- תנוחות

- אפשרי

- הודעה

- פוטנציאל

- כּוֹחַ

- תרגול

- בדיוק

- להציג

- למנוע

- קודם

- קודם

- פְּרָטִיוּת

- פרטיות ואבטחה

- תהליך

- תהליכים

- תהליך

- מעבדים

- המוצר

- הוכחה

- נכסים

- להגן

- מוּגָן

- .

- להוכיח

- מוכח

- לספק

- ובלבד

- ספק

- ספקים

- מתן

- למטרות

- גם

- חִידָה

- שאלות

- להעלות

- מעלה

- רכס

- חומר עיוני

- ממשי

- לקבל

- מקבל

- להחלים

- התאוששות

- מופחת

- הפחתה

- מכונה

- בדבר

- רגולטורים

- לשחרר

- שחרור

- לסמוך

- שְׂרִידִים

- לזכור

- לבקש

- לדרוש

- נדרש

- דרישות

- אלה

- אחריות

- אחראי

- REST

- לשחזר

- שחזור

- תוצאה

- זכויות

- הסיכון

- סיכונים

- חָסוֹן

- תפקידים

- ריצה

- בטוח

- שְׁמִירָה

- אמצעי הגנה

- בבטחה

- בְּטִיחוּת

- אותו

- תרחיש

- תכנית

- סוד

- סעיף

- לבטח

- מאובטח

- אַבטָחָה

- אבטחה

- מעבדות אבטחה

- זרע

- זרעים

- רגיש

- נשלח

- נפרד

- סדרה

- משמש

- שרות

- הגשה

- התקנה

- כמה

- שיתוף

- שיתופים

- שיתוף

- צד

- חתימה

- since

- יחיד

- So

- תוכנה

- אך ורק

- פִּתָרוֹן

- פתרונות

- פותר

- במידה מסוימת

- מָקוֹר

- מֶרחָב

- מיוחד

- ספציפי

- במיוחד

- תֶקֶן

- סטקס

- שלב

- עוד

- גָנוּב

- אחסון

- חנות

- מאוחסן

- קפדן

- להכות

- ניכר

- מוצלח

- כזה

- בטוח

- חשוד

- מערכת

- מערכות

- לוקח

- צוותי

- טכני

- טכנולוגיה

- בדיקות

- מֵאֲשֶׁר

- תודה

- זֶה

- השמיים

- המקור

- שֶׁלָהֶם

- אותם

- עצמם

- אז

- לכן

- אלה

- הֵם

- שְׁלִישִׁי

- צד שלישי

- זֶה

- אלה

- שְׁלוֹשָׁה

- דרך

- זמן

- דורש זמן רב

- ל

- כלים

- מעבר

- סומך

- מהימן

- שתיים

- בדרך כלל

- לא מסוגל

- לַעֲבוֹר

- להבין

- ייחודי

- עדכון

- עדכונים

- עדכון

- שדרוגים

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- ידידותי למשתמש

- משתמשים

- שימושים

- באמצעות

- לנצל

- מנוצל

- מנצל

- ניצול

- שונים

- אימות

- מְאוּמָת

- מאוד

- בַּר חַיִים

- ארנק

- רוצה

- דֶרֶך..

- we

- טוֹב

- היו

- מה

- מה

- מתי

- אשר

- בזמן

- מי

- למה

- רָחָב

- טווח רחב

- ויקיפדיה

- יצטרך

- עם

- בתוך

- לְלֹא

- תוהה

- מילים

- היה

- אתה

- עצמך

- זפירנט

- אפס