לאחר בחינה של שגרת ההצפנה של תוכנות זדוניות המשמשות כחלק מהתקיפות של Petya / ExPetr, מומחים מבינים כי מחבר תוכנות זדוניות אינו יכול לפענח את מעגל הנפגעים - ללא קשר לאפשרות שבוצע פרק. כפי שמתברר, התקפה זו של תוכנות זדוניות דומה יותר למגב אך מחקה תוכנת כופר.

דיווחים על אווטר חדש של התקפות כופר היו תכופות באופן מטריד מאז ה- 27 ביוני 2017. עם גרסאות שונות של שמות שנחשפו - Petya, NotPetya. Petrwrap ו- exPetr - גורם ל קרע במרחב הווירטואלי ברחבי העולם. היא התמקדה בעיקר במתקפה בארגונים באוקראינה, ברוסיה ובמערב אירופה.

מומחי אבטחה הפשילו שרוולים כדי לפוצץ את סערת התקפות הכופר מסוג זה. מבטיח בדיקות קבועות על עדכוני המערכת ועל ידי הנחיה למשתמש על כל ניצול הרסני בר-קיימא.

כיצד מתפשטת כופר?

תוכנת הכופר עושה את העבודה המלוכלכת במערכות חלונות שכן פגיע. על המשתמשים להניח את רגליהם כדי להבטיח ש'עדכוני המערכת 'יישארו לפני האיומים. עם זאת, התרחיש שונה, כאשר ארגונים עסקיים מפתיעים אותנו עם מערכת חלונות פגיעה מיושנת גם לאחר שהוזהרו מפני מכה קשה במתקפת הוואנקרי האחרונה. מערכות חלונות פגיעות ששרדו את מתקפת הוואנה בוכה בהחלט נוטות כעת להתקפה על תוכנת כופר מגמתית.

מה עושה פטיה?

פטיה עובד על ארבעה דברים.

1. זו תולעת שנכנסת דרך ה- מערכת חלונות פגיעה מקומית להדביק את הרשת המקומית.

2. זה א ransomware שפועל ל להצפין את רשומת האתחול הראשי זה משתק את החברה מלהתחיל בדרך הנכונה.

3. זה עובד גם על קבצים אחרים כאשר וכאשר רשומת האתחול הראשית נכשלת, המערכת נשארת ללא שליטה ועם הרכיב הרביעי

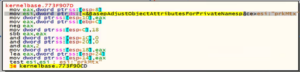

4. זה עובד לגנוב שמות משתמש, סיסמאות ואחרים אישורי כניסה מהמערכת הנגועה. זה מנתב את הגוף הזדוני להסתובב ולקבל גישה למערכות אחרות ברשת המקומית עם האישורים שנבזזו.

מי נמצא בסיכון?

מחשבים אישיים עם טלאים עם עדכוני Windows האחרונים ואפילו אם הם לא מחוברים לרשתות העסקיות כמו כן פגיע לתולעת פטיה. יש גם סיכוי נוסף להיות בסיכון, כלומר כאשר המערכת האישית מתחברת ל- VPN. פטיה אינה מדביקה מכשירי מק, אנדרואיד ולינוקס בזמן שהוא פועל למקד רק למערכות Windows.

כיצד להישאר לפני תוכנת הכופר של פטיה

התקנת הנכון והחזק הגנת נקודות קצה המערכת תסייע לאבטחת המערכת עם עודף של אמצעי אבטחה עקביים. זה גם מאפשר עדכוני תיקון אוטומטיים המונעים ממערכת Windows להיות ניצול על השיש. הקפידו להפעיל נגד תוכנות זדוניות, חומת אש תכונות וטכניקות אחרות למניעת חדירה לשרתים ושולחנות עבודה.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://blog.comodo.com/endpoint-security/petya-ransomware-how-it-spreads-and-how-to-stay-ahead/

- :הוא

- $ למעלה

- 2017

- 27th

- a

- אודות

- גישה

- לאחר

- קדימה

- ו

- דְמוּי אָדָם

- אחר

- ARE

- סביב

- AS

- At

- לתקוף

- המתקפות

- מחבר

- מכני עם סלילה אוטומטית

- גִלגוּל

- הימנעות

- BE

- להיות

- לפוצץ

- גוּף

- עסקים

- by

- גורם

- בהחלט

- סיכוי

- בדיקות

- חברה

- מחשבים

- מחובר

- עִקבִי

- דלפק

- אישורים

- אחר

- מטה

- מאפשר

- הצף

- נקודת קצה

- לְהַבטִיחַ

- הבטחתי

- אירופה

- אֲפִילוּ

- מומחים

- לנצל

- מעללים

- נכשל

- תכונות

- רגליים

- קבצים

- מרוכז

- בעד

- רביעית

- תכוף

- החל מ-

- לְהַשִׂיג

- יש

- כבד

- איך

- איך

- אולם

- HTTPS

- in

- בנפרד

- IT

- שֶׁלָה

- עבודה

- jpg

- האחרון

- כמו

- לינוקס

- מקומי

- מק

- עשוי

- תוכנות זדוניות

- התקפת תוכנות זדוניות

- אב

- max-width

- אמצעים

- יותר

- המהלך

- שמות

- רשת

- רשתות

- חדש

- of

- on

- פועל

- ארגונים

- אחר

- חלק

- סיסמאות

- תיקון

- PHP

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- אפשרות

- חזק

- מניעה

- .

- גם

- ransomware

- התקפות Ransomware

- שיא

- ללא קשר

- הסיכון

- התגלגל

- נתיבים

- רוסיה

- תרחיש

- אבטחה

- שרתים

- since

- מֶרחָב

- התפשטות

- ממרחים

- החל

- להשאר

- כזה

- עודף

- מפתיע

- שרד

- מערכת

- מערכות

- יעד

- טכניקות

- זֶה

- השמיים

- שֶׁלָהֶם

- דברים

- איומים

- דרך

- ל

- מגמה

- אוקראינה

- להבין

- חשף

- עדכונים

- us

- משתמש

- משתמשים

- מנוצל

- בַּר חַיִים

- וירטואלי

- מרחב וירטואלי

- VPN

- פגיע

- דֶרֶך..

- מערבי

- מערב אירופה

- בזמן

- חלונות

- עם

- עובד

- תולעת

- היה

- זפירנט