בסימן נוסף לכך שהגל אולי פונה סוף סוף נגד שחקני תוכנת כופר, תשלומי הכופר ירדו באופן משמעותי בשנת 2022, כאשר קורבנות נוספים סירבו לשלם לתוקפים שלהם - מסיבות שונות.

אם המגמה תימשך, האנליסטים מצפים ששחקני תוכנות כופר יתחילו לדרוש כופר גדול יותר מקורבנות גדולים יותר כדי לנסות ולפצות על ירידה בהכנסות, ובמקביל ילכו יותר ויותר אחרי יעדים קטנים יותר שיש להם סיכוי גבוה יותר לשלם (אך שמייצגים תמורה קטנה יותר).

שילוב של גורמי אבטחה

"הממצאים שלנו מצביעים על כך ששילוב של גורמים ושיטות עבודה מומלצות - כמו היערכות ביטחונית, סנקציות, פוליסות ביטוח מחמירות יותר והמשך עבודתם של חוקרים - יעילים בבלימת תשלומים", אומר ג'קי קובן, ראש מודיעין איומי סייבר ב- ניתוח שרשרת.

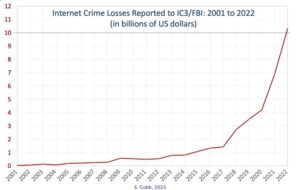

Chainanalysis אמרה שהמחקר שלה הראה תוקפי תוכנות כופר סחט כ-456.8 מיליון דולר מקורבנות ב-2022, ירידה של כמעט 40% מ-765.6 מיליון הדולר שהם חילצו מקורבנות בשנה הקודמת. המספר האמיתי צפוי להיות גבוה בהרבה בהתחשב בגורמים כמו דיווח נמוך על ידי קורבנות ונראות לא מלאה של כתובות של תוכנות כופר, הודה Chainanalysis. למרות זאת, אין ספק שתשלומי כופר ירדו בשנה שעברה בגלל חוסר נכונות גוברת של הקורבנות לשלם לתוקפים שלהם, אמרה החברה.

"ארגונים ארגוניים שמשקיעים בהגנות אבטחת סייבר ובמוכנות לתוכנת כופר עושים שינוי בנוף תוכנות הכופר", אומר קובן. "ככל שיותר ארגונים מוכנים, פחות צריכים לשלם כופר, ובסופו של דבר מבטל תמריצים של פושעי סייבר של תוכנות כופר."

חוקרים אחרים מסכימים. "העסקים שהכי נוטים לא לשלם הם אלה שמוכנים היטב להתקפת תוכנת כופר", אומר סקוט שר, אנליסט בכיר למודיעין סייבר באינטל471, ל-Dark Reading. "ארגונים שנוטים להיות בעלי יכולות גיבוי ושחזור נתונים טובות יותר בהחלט מוכנים טוב יותר בכל הנוגע לחוסן לתקרית כופר, וסביר להניח שזה מקטין את הצורך שלהם לשלם כופר."

גורם נוסף, לפי Chainanalysis, הוא שתשלום כופר הפך למסוכן יותר מבחינה משפטית עבור ארגונים רבים. בשנים האחרונות הטילה ממשלת ארה"ב סנקציות על ישויות רבות של תוכנות כופר הפועלות ממדינות אחרות.

בשנת 2020, למשל, משרד האוצר האמריקאי לבקרת נכסים זרים (OFAC) הבהיר כי ארגונים - או אלה העובדים מטעמם - מסתכנים בהפרת חוקי ארה"ב אם הם ישלמו תשלומי כופר לגופים ברשימת הסנקציות. התוצאה היא שארגונים נהיו יותר ויותר חוששים מלשלם כופר "אם יש אפילו רמז לקשר לישות שסנקציה", אמר Chainanalysis.

"בגלל האתגרים שהיו לשחקנים בסחיטת ארגונים גדולים יותר, ייתכן שקבוצות תוכנות כופר עשויות להסתכל יותר לעבר יעדים קטנים וקלים יותר, חסרי משאבי אבטחת סייבר חזקים בתמורה לדרישות נמוכות יותר של כופר", אומר קובן.

ירידה בתשלומי הכופר: מגמה מתמשכת

Coveware גם פרסמה דוח השבוע כי הדגיש את אותה מגמת ירידה בין המעבירים תשלומי כופר. החברה אמרה שהנתונים שלה הראו שרק 41% מהקורבנות של תוכנות הכופר ב-2022 שילמו כופר, לעומת 50% ב-2021, 70% ב-2020 ו-76% ב-2019. כמו Chainanalysis, גם Coveware ייחסה סיבה אחת לירידה לטובה יותר. מוכנות בקרב ארגונים להתמודדות עם התקפות כופר. באופן ספציפי, התקפות בפרופיל גבוה כמו זו על Colonial Pipeline היו יעילות מאוד בזרז השקעות ארגוניות חדשות ביכולות אבטחה והמשכיות עסקית חדשות.

התקפות שהופכות פחות משתלמות הן גורם נוסף בתמהיל, אמר Coveware. מאמצי אכיפת החוק להמשיך לייקר את התקפות תוכנת הכופר. ועם פחות קורבנות משלמים, כנופיות רואות פחות רווח כולל, כך שהתמורה הממוצעת להתקפה נמוכה יותר. התוצאה הסופית היא שמספר קטן יותר של פושעי סייבר מסוגלים להתפרנס מתוכנות כופר, אמר Coverware.

ביל סיגל, מנכ"ל ומייסד שותף של Coveware, אומר שחברות הביטוח השפיעו בשנים האחרונות על אבטחת ארגונית פרואקטיבית ועל מוכנות לתגובה לאירועים באופן חיובי. לאחר שחברות ביטוח סייבר ספגו הפסדים משמעותיים ב-2019 וב-2020, רבות החמירו את תנאי החיתום והחידוש שלהן וכעת דורשות מהגופים המבוטחים להחזיק בסטנדרטים מינימליים כמו MFA, גיבויים והדרכה לתגובה לאירועים.

יחד עם זאת, הוא סבור שלחברות הביטוח הייתה השפעה זניחה בהחלטות הארגונים אם לשלם או לא. "זה מצער, אבל הטעות הנפוצה היא שאיכשהו חברות הביטוח מחליטות את ההחלטה הזו. חברות מושפעות מקבלות את ההחלטה", ומגישות תביעה לאחר האירוע, הוא אומר.

אומר "לא" לדרישות כופר מוגזמות

אלן ליסקה, מנתח מודיעין ב-Recorded Future, מצביע על דרישות כופר מוגזמות במהלך השנתיים האחרונות כגורם להסתייגות הגוברת בקרב הקורבנות לשלם. עבור ארגונים רבים, ניתוח עלות-תועלת מצביע לרוב על כך שלא לשלם היא האפשרות הטובה יותר, הוא אומר.

"כאשר דרישות הכופר היו [ב] חמש או נמוכות שש ספרות, ייתכן שחלק מהארגונים היו נטו יותר לשלם, גם אם הם לא אהבו את הרעיון", הוא אומר. "אבל דרישת כופר של שבע או שמונה ספרות משנה את הניתוח הזה, ולעתים קרובות זול יותר להתמודד עם עלויות הבראה בתוספת כל תביעות משפטיות שעלולות לנבוע מהתקיפה", הוא אומר.

ההשלכות על אי תשלום יכולות להשתנות. לרוב, כאשר גורמי איומים אינם מקבלים תשלום, הם נוטים להדליף או למכור כל מידע שהם עלולים להסתנן במהלך המתקפה. ארגוני קורבנות נאלצים להתמודד גם עם זמני הפסקה פוטנציאליים ארוכים יותר עקב מאמצי התאוששות, הוצאות פוטנציאליות המשתחררות לרכישת מערכות חדשות ועלויות אחרות, אומר Scher של Intel471.

לארגונים שנמצאים בחזית נגע תוכנות הכופר, החדשות על הירידה המדווחת בתשלומי הכופר צפויות לנחם מעט. רק השבוע, יאם ברנדס, האב של טאקו בל, KFC ופיצה האט, נאלץ לסגור כמעט 300 מסעדות בבריטניה למשך יום לאחר מתקפת תוכנת כופר. בתקרית אחרת, התקפת תוכנת כופר על חברת התוכנה לניהול צי ימי נורבגי DNV השפיע על כ-1,000 כלי שיט שייך לכ-70 מפעילים.

ירידה בהכנסות מדרבן כנופיות לכיוונים חדשים

התקפות כאלה נמשכו ללא הפסקה עד 2022, ורובם מצפים להפוגה מועטה מנפחי ההתקפות גם ב-2023. המחקר של Chainanalysis, למשל, הראה שלמרות ירידה בהכנסות מתוכנות כופר, מספר זני תוכנות הכופר הייחודיות שמפעילי האיומים פרסו בשנה שעברה עלה ליותר מ-10,000 רק במחצית הראשונה של 2022.

במקרים רבים, קבוצות בודדות פרסו זנים מרובים בו-זמנית כדי לשפר את סיכוייהן לייצר הכנסות מהתקפות אלו. מפעילי תוכנות הכופר גם המשיכו לרכוב על אופניים דרך זנים שונים מהר יותר מאי פעם - זן תוכנת הכופר החדש הממוצע היה פעיל רק במשך 70 יום - ככל הנראה במאמץ לטשטש את פעילותם.

ישנם סימנים שירידה בהכנסות מתוכנות הכופר מפעילות לחץ על מפעילי תוכנות הכופר.

Coveware, למשל, גילתה שתשלומי הכופר הממוצעים ברבעון האחרון של 2022 זינקו ב-58% לעומת הרבעון הקודם ל-408,644 דולר בעוד שהתשלום החציוני זינק ב-342% ל-185.972 דולר באותה תקופה. החברה ייחסה את העלייה לניסיונות של תוקפי סייבר לפצות על ירידות רחבות יותר בהכנסות במהלך השנה.

"כאשר הרווחיות הצפויה של מתקפת כופר נתונה פוחתת עבור פושעי סייבר, הם ניסו לפצות על ידי התאמת הטקטיקה שלהם", אמר Coveware. "שחקני איום נעים מעט במעלה השוק כדי לנסות ולהצדיק דרישות ראשוניות גדולות יותר בתקווה שהן יובילו לתשלומי כופר גבוהים, גם כששיעור ההצלחה שלהם יורד".

סימן נוסף הוא שמפעילי תוכנות כופר רבים החלו לסחוט מחדש קורבנות לאחר שחילצו מהם כסף בפעם הראשונה, אמר Coveware. סחיטה חוזרת הייתה באופן מסורתי טקטיקה השמורה לנפגעי עסקים קטנים. אבל בשנת 2022, קבוצות שבאופן מסורתי פנו לחברות בגודל בינוני עד גדול החלו להשתמש בטקטיקה גם כן, ככל הנראה כתוצאה מלחצים פיננסיים, אמר Coveware.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://www.darkreading.com/attacks-breaches/ransomware-profits-decline-victims-refuse-pay

- 000

- 1

- 10

- 2019

- 2020

- 2021

- 2022

- 2023

- 7

- 70

- a

- יכול

- פי

- פעיל

- פעילות

- כתובות

- לאחר

- נגד

- בין

- אנליזה

- מנתח

- אנליסטים

- ו

- אחר

- סביב

- נכסים

- לתקוף

- המתקפות

- ניסיתי

- ניסיונות

- מְמוּצָע

- גיבוי

- גיבויים

- כי

- להיות

- התהוות

- לפני

- החל

- מאמין

- פעמון

- הטוב ביותר

- שיטות עבודה מומלצות

- מוטב

- גדול

- מותגים

- רחב

- עסקים

- רציפות עסקית

- עסקים

- יכולות

- מנכ"ל

- שרשרת

- האתגרים

- סיכויים

- שינויים

- זול יותר

- לטעון

- ברור

- סְגוֹר

- מייסד שותף

- שילוב

- Common

- חברות

- חברה

- לעומת

- הקשר

- השלכות

- בהתחשב

- להמשיך

- נמשך

- ממשיך

- ממשיך

- לִשְׁלוֹט

- עלויות

- מדינות

- עברייני אינטרנט

- אבטחת סייבר

- כהה

- קריאה אפלה

- נתונים

- יְוֹם

- ימים

- עסקה

- החלטה

- החלטות

- ירידה

- ירידות

- בהחלט

- דרישה

- תובעני

- דרישות

- מַחלָקָה

- פרס

- למרות

- הבדל

- אחר

- לחפור

- ספק

- מטה

- כלפי מטה

- נהיגה

- בְּמַהֲלָך

- קל יותר

- אפקטיבי

- מאמץ

- מַאֲמָצִים

- או

- אַכִיפָה

- מִפְעָל

- אבטחה ארגונית

- חברות

- ישויות

- ישות

- אֲפִילוּ

- אי פעם

- חליפין

- לצפות

- צפוי

- הוצאות

- גורמים

- נפילה

- מהר יותר

- דמויות

- שלח

- בסופו של דבר

- כספי

- חברות

- ראשון

- firsttime

- צי

- הבא

- זר

- מצא

- טרי

- החל מ-

- חזית

- עתיד

- כנופיות

- יצירת

- נתן

- הולך

- ממשלה

- קבוצה

- גדל

- חצי

- ראש

- פרופיל גבוה

- גבוה יותר

- מאוד

- מקווה

- HTTPS

- רעיון

- מושפעים

- מוּטָל

- לשפר

- in

- תקרית

- תגובה לאירוע

- נוטה

- להגדיל

- גדל

- יותר ויותר

- מצביע על

- בנפרד

- להשפיע

- מוּשׁפָע

- בתחילה

- למשל

- ביטוח

- מוֹדִיעִין

- השקעה

- השקעות

- IT

- נוף

- גָדוֹל

- גדול יותר

- אחרון

- שנה שעברה

- תביעות

- לדלוף

- סביר

- קווים

- רשימה

- קְצָת

- חי

- עוד

- נראה

- אבדות

- נמוך

- משתלם

- עשוי

- לעשות

- עשייה

- ניהול

- דרך

- רב

- שוק

- משרד חוץ

- יכול

- מִילִיוֹן

- מינימום

- כסף

- יותר

- רוב

- נע

- מספר

- כמעט

- צורך

- חדש

- חדשות

- נורבגי

- מספר

- OFAC

- Office

- ONE

- פועל

- מפעילי

- אפשרות

- ארגונים

- אחר

- מקיף

- שֶׁלוֹ

- נפרע

- עבר

- תשלום

- משלם

- תשלום

- תשלומים

- תקופה

- צינור

- פיצה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- ועוד

- נקודות

- מדיניות

- חיובי

- אפשרי

- פוטנציאל

- פוטנציאל

- פרקטיקות

- מוּכָן

- לחץ

- קודם

- פרואקטיבי

- להרוויח

- כדאיויות

- רווחים

- רכישה

- מכניס

- רובע

- כופר

- ransomware

- התקפת כופר

- התקפות Ransomware

- ציון

- קריאה

- טעם

- סיבות

- לקבל

- לאחרונה

- מוקלט

- התאוששות

- שוחרר

- לדווח

- דווח

- לדרוש

- מחקר

- חוקרים

- שמור

- משאבים

- תגובה

- תוצאה

- רויטרס

- הכנסה

- הכנסות

- חָסוֹן

- כללי

- אמר

- אותו

- סנקציה

- סנקציות

- אבטחה

- ראות

- למכור

- לחצני מצוקה לפנסיונרים

- שבע

- סִימָן

- שלטים

- שישה

- קטן

- עסקים קטנים

- קטן יותר

- So

- תוכנה

- כמה

- במיוחד

- תקנים

- התחלה

- גֶזַע

- זנים

- ניכר

- הצלחה

- כזה

- זינק

- מערכות

- טקטיקה

- ממוקד

- מטרות

- אומר

- מונחים

- השמיים

- בריטניה

- שֶׁלָהֶם

- השבוע

- איום

- איום שחקנים

- דרך

- גאות

- זמן

- פִּי

- ל

- לקראת

- באופן מסורתי

- הדרכה

- מְגַמָה

- פנייה

- Uk

- בסופו של דבר

- חיתום

- חסר מזל

- ייחודי

- us

- ממשלת ארצות הברית

- מגוון

- קרבן

- קורבנות

- מפר

- ראות

- כרכים

- שבוע

- אם

- אשר

- בזמן

- יצטרך

- תיק עבודות

- עובד

- שנה

- שנים

- זפירנט