דלתות אחוריות, מנצלים ושולחנות בובי קטנים

אין נגן אודיו למטה? להקשיב ישירות בסאונדקלאוד.

עם דאג אמות ופול דאקלין. מוזיקת אינטרו ואאוטרו מאת אדית מדג'.

אתה יכול להאזין לנו ב Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher ובכל מקום שבו נמצאים פודקאסטים טובים. או פשוט זרוק את כתובת האתר של הזנת ה-RSS שלנו לתוך הפודקטצ'ר האהוב עליך.

קרא את התמליל

DOUG. דלתות אחוריות, מעללים והחזרה המנצחת של Little Bobby Tables.

כל זה, ועוד, בפודקאסט הביטחון העירום.

[מודם מוזיקלי]

ברוכים הבאים לפודקאסט, כולם.

אני דאג אמות, והוא פול דאקלין.

פול, מה שלומך?

ברווז. אני חושב שהוא כנראה "מר. רוברט טבלס" עכשיו, דאגלס. [צחוק]

אבל אתה צודק, הוא עשה חזרה ידועה לשמצה.

DOUG. מעולה, נדבר על זה.

אבל קודם, השבוע בהיסטוריה הטכנולוגית.

ב-7 ביוני 1983, הוענק למייקל איטון פטנט על AT ערכת פקודות עבור מודמים.

עד היום, זה עדיין פרוטוקול תקשורת בשימוש נרחב לשליטה במודמים.

זה קורה ATTENTION, ונקרא על שם קידומת הפקודה המשמשת להפעלת תקשורת מודם.

השמיים AT ערכת הפקודות פותחה במקור עבור מודמי Hayes, אך הפכה לסטנדרט דה פקטו ונתמכת על ידי רוב המודמים הזמינים כיום.

פול, כמה דברים טכנולוגיים יש לנו ששרדו מאז 1983 ועדיין נמצאים בשימוש?

ברווז. שגיאה…

MS-DOS?

הו, לא, סליחה! [צחוק]

ATDT עבור "תשומת לב, חיוג, צליל".

ATDP [P FOR PULSE] אם לא הייתה לך חילופי חיוג צליל...

...והיית שומע את המודם.

היה לו ממסר קטן שעובר קליק-קליק-קליק-קליק-קליק, קליק-קליק-קליק, קליק-קליק.

אתה יכול לספור את דרכך כדי לבדוק את המספר שהוא חייג.

ואתה צודק: עדיין בשימוש עד היום.

אז, למשל, על מודמי Bluetooth, אתה עדיין יכול לומר דברים כמו AT+NAME= ולאחר מכן את שם ה-Bluetooth שברצונך להציג.

ארך חיים בצורה מדהימה.

DOUG. בואו ניכנס לסיפורים שלנו.

ראשית, עקבנו עין על העדכון הזה... מה קורה איתו KeePass, פול?

אבטחה רצינית: "פיצוח סיסמת האב" של KeePass ומה אנחנו יכולים ללמוד ממנה

ברווז. אם אתה זוכר, דאג, דיברנו על באג (זה היה CVE-2023-32784).

הבאג הזה היה המקום שבו, בזמן שהקלדת את הסיסמה שלך, מחרוזות הכתמים שציינו את מספר תווי הסיסמה שכבר הוכנסו, פעלו בטעות כמעין דגלים בזיכרון שאמרו, "היי, חמשת התווים האלה שמראים שכבר הקלדת חמישה תווים של הסיסמה? ממש לידם בזיכרון נמצא התו היחיד (שאם לא כן היה הולך לאיבוד בזמן ובמרחב) שהוא התו השישי של הסיסמה שלך."

אז סיסמת המאסטר מעולם לא נאספה במקום אחד - הדמויות היו מפוזרות בכל הזיכרון.

איך הייתם מחברים אותם אי פעם?

והסוד היה שחיפשת את הטושים, הכתם-בלוב-בלוב-בלוב וכו'.

והחדשות הטובות הן שהכותב של KeePass הבטיח שהוא יתקן את זה, והוא עשה זאת.

אז אם אתה משתמש ב-KeePass, עבור וקבל את KeyPass 2.54.

DOUG. כן אדוני!

בסדר, נפסיק לפקוח עין על זה.

אלא אם כן הוא יצוץ שוב, ובמקרה זה נשליך עליו עין חדשה. [צחוק]

בואו ניכנס לרשימת הסיפורים שלנו.

פול, יש לנו התקפת הזרקת SQL מיושנת וטובה מבשר את השיבה של ידידנו הקטן בובי טבלס.

מה קורה פה?

ניצול יום אפס של MOVEit בשימוש על ידי כנופיות של פרצות מידע: איך, למה ומה לעשות...

ברווז. לצטט את פעלולן מטורף מקורי [אמן הריקוד מארק קוושי], "אני אוהב להזיז את זה, להזיז את זה!"

זהו מוצר/שירות בשימוש נרחב באופן מפתיע לשיתוף וניהול קבצים.

יש לזה שני טעמים.

יש העברת MOVEit ו MOVEit Cloud; הם מגיעים מחברה בשם Progress Software Corporation.

זהו כלי לשיתוף קבצים הכולל, בין היתר, חזית רשת המאפשרת לך לגשת בקלות לקבצים המשותפים בצוות, במחלקה, בחברה שלך, אולי אפילו בשרשרת האספקה שלך.

בעיה... בחלק הקדמי של האינטרנט, כפי שאתה אומר, היה באג בהזרקת SQL (מדובב CVE 2023-34362, אם אתה רוצה לעקוב אחר זה).

והמשמעות של זה היא שמישהו שיכול לגשת לממשק האינטרנט שלך מבלי להיכנס יכול להערים על השרת, השרת האחורי, להפעיל כמה פקודות לפי בחירתו.

ובין הדברים שהם יכולים לעשות יהיו: לברר את המבנה של מסדי הנתונים הפנימיים שלך, כדי שהם ידעו מה מאוחסן היכן; אולי הורדה והתעסקות עם הנתונים שלך; ובאופן אופציונלי עבור הנוכלים, הזרקת מה שידוע כ-webshell.

זה בעצם קובץ נוכל שאתה תוקע בחלק של שרת האינטרנט, כך שכשתחזור אליו מאוחר יותר, הוא לא מגיש לך דף אינטרנט, המבקר בעל דפדפן תמים למראה.

במקום זאת, הוא למעשה מפעיל פקודות שרירותיות בשרת.

ולמרבה הצער, מכיוון שזה היה יום אפס, זה היה כנראה בשימוש נרחב למדי כדי לגנוב נתונים מכמה ארגונים גדולים מאוד, ואז לסחוט אותם כדי לשלם כסף כדי לדכא את הנתונים.

בבריטניה, אנחנו מדברים על מאות אלפי עובדים שהושפעו שנפרצו בעצם בגלל באג MOVEit הזה, כי זו הייתה התוכנה שספק השכר הנפוץ שלהם בחר להשתמש בה.

ואתה מתאר לעצמך, אם אתה לא יכול לפרוץ ישירות ל-XYZ Corp, אבל אתה יכול לפרוץ לספק השכר במיקור חוץ של XYZ Corp, כנראה שתקבלו כמויות מדהימות של מידע אישי מזהה על כל הצוות באותם עסקים.

סוג המידע שלמרבה הצער, ממש קל להשתמש בו לגניבת זהות.

אז אתה מדבר על דברים כמו מספרי ביטוח לאומי, מספרי ביטוח לאומי, מספרי תיקי מס, כתובות בית, מספרי טלפון, אולי מספרי חשבון בנק, מידע על העלאת תוכנית פנסיה, כל הדברים האלה.

אז, ככל הנראה, נראה שזה הנזק שנגרם במקרה הזה: חברות שמשתמשות בחברות שמשתמשות בתוכנת MOVEit הזו שכוונו במכוון, בכוונה, על ידי הנוכלים האלה.

ולפי דיווחים ממיקרוסופט, נראה שהם או קשורים לכנופיית תוכנות הכופר הידועה לשמצה של קלופ.

DOUG. אישור.

זה תוקן במהירות, כולל הגרסה מבוססת הענן, כך שאתה לא צריך לעשות שום דבר שם... אבל אם אתה מפעיל גרסה מקומית, אתה צריך לתקן.

אבל יש לנו כמה עצות לגבי מה לעשות, ואחד האהובים עלי הוא: נקה את הקלט שלך אם אתה מתכנת.

מה שמוביל אותנו לקריקטורה המצוירת של בובי הקטנים.

אם אי פעם ראית את הקריקטורה של XKCD (https://xkcd.com/327), בית הספר מתקשר לאמא ואומר, "יש לנו קצת בעיות במחשב."

והיא אומרת, "האם הבן שלי מעורב."

והם אומרים, "טוב, בערך, לא ממש. אבל האם קראת לבנך רוברט תלמידי שולחן עבודה?"

והיא אומרת, "אה, כן, אנחנו קוראים לו Little Bobby Tables."

וכמובן, הזנת הפקודה הזו למסד נתונים מחוטא שלא כהלכה תמחק את טבלת התלמידים.

האם הבנתי נכון?

ברווז. עשית זאת, דאגלס.

ולמעשה, כפי שציין אחד המגיבים שלנו, לפני כמה שנים (אני חושב שזה היה עוד ב-2016) היה המקרה המפורסם של מישהו שרשם בכוונה חברה ב-Companies House בבריטניה בשם SEMICOLON (שהוא מפריד פקודות ב-SQL) [צחוק] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

ברור שזו הייתה בדיחה, וכדי להיות הוגן כלפי אתר האינטרנט של ממשלת הוד מלכותו, אתה באמת יכול ללכת לדף הזה ולהציג את שם החברה בצורה נכונה.

אז נראה שזה לא עבד במקרה הזה... נראה שהם חיטאו את התשומות שלהם!

אבל הבעיה מגיעה כאשר יש לך כתובות אתרים או טפסי אינטרנט שאתה יכול לשלוח לשרת הכוללים נתונים *שהשולח יכול לבחור*, שאחר כך מוזרקים לפקודת מערכת שנשלחת לשרת אחר ברשת שלך.

אז זו טעות מהאסכולה הישנה, אבל די קל לעשות אותה, וזה די קשה לבדוק אותה, כי יש כל כך הרבה אפשרויות.

תווים בכתובות URL ובשורות פקודה... דברים כמו מרכאות בודדות, מרכאות כפולות, תווי קו נטוי אחורי, פסיקים (אם הם מפרידי הצהרות), וב-SQL, אם אתה יכול להגניב מקף מקף (--) רצף התווים שם, אז זה אומר, "מה שיבוא אחר כך הוא הערה."

מה שאומר שאם אתה יכול להחדיר את זה לנתונים שגויים עכשיו שלך, אתה יכול לגרום לכל הדברים שיהיו שגיאת תחביר בסוף הפקודה להיעלם, כי מעבד הפקודה אומר, "אה, ראיתי מקף מקף , אז תן לי להתעלם מזה."

אז, חיטוי התשומות שלך?

אתה בהחלט חייב לעשות את זה, ואתה באמת צריך לבדוק את זה...

...אבל היזהרו: זה באמת קשה לכסות את כל הבסיסים, אבל אתה חייב, אחרת יום אחד מישהו יגלה את הבסיס ששכחת.

DOUG. בסדר, וכמו שציינו...

חדשות טובות, זה תוקן.

חדשות רעות, זה היה יום אפס.

לכן, אם אתה משתמש MOVEit, ודא שזה עודכן אם אתה מפעיל משהו אחר מלבד גרסת הענן.

ואם אתה לא יכול לתקן עכשיו, מה אתה יכול לעשות, פול?

ברווז. אתה יכול פשוט לכבות את החלק מבוסס האינטרנט של הקצה הקדמי של MOVEit.

עכשיו, זה עשוי לשבור חלק מהדברים שהסתמכת עליהם במערכת שלך, וזה אומר שאנשים שעבורם ממשק המשתמש האינטרנטי הוא הדרך היחידה שהם מכירים לקיים אינטראקציה עם המערכת... הם ינותקו.

אבל נראה שאם אתה משתמש במנגנונים רבים אחרים, כגון SFTP (Secure File Transfer Protocol) לאינטראקציה עם שירות MOVEit, לא תוכל להפעיל את הבאג הזה, ולכן הוא ספציפי לשירות האינטרנט.

אבל תיקון זה באמת מה שאתה צריך לעשות אם יש לך גרסה מקומית של זה.

חשוב לציין, כמו בכל כך הרבה התקפות בימינו, זה לא רק שהבאג קיים ועכשיו תיקנת אותו.

מה אם הנוכלים אכן נכנסו?

מה אם הם עשו משהו מגעיל?

כפי שאמרנו, במקום בו היו אנשי כנופיית תוכנת הכופר לכאורה של קלופ, נראה שיש כמה סימנים מובהקים שאתה יכול לחפש, ול-Progress Software יש רשימה של אלה באתר שלה (מה שאנו מכנים אינדיקטורים של פשרה [IoCs] ] שאתה יכול ללכת ולחפש).

אבל, כפי שאמרנו כל כך הרבה פעמים בעבר, היעדר ראיות אינו עדות להיעדר.

אז, אתה צריך לעשות את ציד האיומים הרגיל לאחר ההתקפה.

לדוגמה, מחפשים דברים כמו חשבונות משתמש חדשים שנוצרו (האם הם באמת אמורים להיות שם?), הורדות לא צפויות של נתונים ועוד כל מיני שינויים שאולי לא הייתם מצפים להם ועכשיו צריך לבטל.

וכפי שאמרנו גם פעמים רבות, אם אין לך את הזמן ו/או המומחיות לעשות זאת בעצמך, אנא אל תפחד לבקש עזרה.

(פשוט עבור אל https://sophos.com/mdr, שם MDR, כפי שאתה ודאי יודע, הוא קיצור איתור מנוהל ותגובה.)

זה לא רק לדעת מה לחפש, זה לדעת מה זה מרמז, ומה אתה צריך לעשות בדחיפות אם אתה מגלה שזה קרה...

...למרות שמה שקרה עשוי להיות ייחודי בהתקפה שלך, והתקפות של אנשים אחרים אולי היו מתפתחות קצת אחרת.

DOUG. אני חושב שנשים עין על זה!

בואו נישאר עם מעללים, ונדבר אחר כך על א ביום אפס בטבע משפיע על דפדפנים מבוססי Chromium, פול.

Chrome ו-Edge zero day: "הניצול הזה הוא בטבע", אז בדוק את הגרסאות שלך עכשיו

ברווז. כן, כל מה שאנחנו יודעים על זה... זו אחת הפעמים שבהן גוגל, שבדרך כלל אוהבת לספר סיפורים גדולים על מעללים מעניינים, שומרת את הקלפים שלה קרוב מאוד לחזה, בגלל העובדה שזהו יום אפס.

והודעת העדכון של גוגל לכרום אומרת בפשטות, "גוגל מודעת לכך שניצול עבור CVE-2023-3079 קיים בטבע."

זה צעד מעל למה שאני קורא לשתי דרגות ההפרדה שחברות כמו גוגל ואפל אוהבות לעתים קרובות לצאת, שעליהן דיברנו בעבר, שם הן אומרות, "אנחנו מודעים לדיווחים שמצביעים על כך שאנשים אחרים טוענים ש יכול להיות שהם ראו את זה." [צחוק]

הם רק אומרים, "יש ניצול; ראינו את זה."

וזה לא מפתיע, כי ככל הנראה זה נחקר ונחשף על ידי צוות ניתוח האיומים של גוגל עצמו.

זה כל מה שאנחנו יודעים…

...זה, והעובדה שזה מה שמכונה א בלבול מסוג ב-V8, שהוא מנוע JavaScript, החלק של Chromium שמעבד ומבצע JavaScript בתוך הדפדפן שלך.

DOUG. הלוואי והייתי יודע יותר על בלבול סוגים.

אני מבולבל לגבי בלבול סוג.

אולי מישהו יוכל להסביר לי?

ברווז. אוהו, דאג, זה פשוט סוג של סגה שאני אוהב! [צוחק]

בפשטות, זה המקום שבו אתה מספק נתונים לתוכנית ואתה אומר, "הנה גוש נתונים, אני רוצה שתתייחס אליו כאילו זה היה, נניח, דייט."

שרת כתוב היטב יאמר, "אתה יודע מה? אני לא הולך לסמוך באופן עיוור על הנתונים שאתה שולח לי. אני הולך לוודא ששלחת לי משהו ריאלי"...

... ובכך להימנע מבעיית ה- Little Bobby Tables.

אבל תארו לעצמכם אם ברגע עתידי כלשהו בביצוע השרת, תוכלו להערים על השרת לומר, "היי, זוכר את הנתונים ששלחתי לך שאמרתי לך שהם דייט? וידאת שמספר הימים לא היה גדול מ-31, ושהחודש לא היה גדול מ-12, ושהשנה הייתה בין, נניח, 1920 ל-2099, כל בדיקות השגיאות האלה שעשית? ובכן, בעצם, תשכח מזה! עכשיו, מה שאני רוצה שתעשה זה לקחת את הנתונים שסיפקתי, זה היה תאריך חוקי, אבל *אני רוצה שתתייחס לזה כאילו זה היה כתובת זיכרון*. ואני רוצה שתתחיל להפעיל את התוכנית שפועלת שם, כי כבר קיבלת את הנתונים וכבר החלטת שאתה סומך עליהם".

אז אנחנו לא יודעים באיזו צורה בדיוק לבש בלבול מסוג זה ב-V8, אבל כפי שאתה יכול לדמיין, בתוך מנוע JavaScript, יש המון סוגים שונים של נתונים שמנועי JavaScript צריכים להתמודד איתם ולעבד בזמנים שונים.

לפעמים יהיו מספרים שלמים, לפעמים יהיו מחרוזות תווים, לפעמים יהיו כתובות זיכרון, לפעמים יהיו פונקציות לביצוע וכו'.

לכן, כאשר מנוע ה-JavaScript מתבלבל לגבי מה שהוא אמור לעשות עם הנתונים שהוא מסתכל עליהם עכשיו, דברים רעים יכולים לקרות!

DOUG. התיקון פשוט.

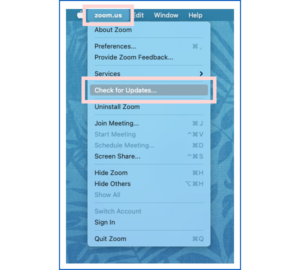

אתה רק צריך לעדכן את הדפדפן מבוסס Chromium שלך.

יש לנו הוראות כיצד לעשות זאת עבור Google Chrome ו- Microsoft Edge.

ואחרון, אבל בהחלט לא פחות חשוב, יש לנו א מה שנקרא Windows "דלת אחורית" זה משפיע על בעלי לוחות אם של Gigabyte.

השטן, כפי שאתה אוהב לומר, נמצא בפרטים הקטנים, פול.

חוקרים טוענים שה"דלת האחורית" של Windows משפיעה על מאות לוחות אם של Gigabyte

ברווז. [נאנחת] הו יקירי, כן!

עכשיו, בואו נתחיל מהסוף: החדשות הטובות הן שזה עתה ראיתי ש-Gigabyte הוציאה תיקון לזה.

הבעיה הייתה שזו תכונה שימושית למדי, אם חושבים על זה.

זו הייתה תוכנית שנקראה GigabyteUpdateService.

ובכן, נחש מה זה עשה, דאגלס?

בדיוק מה שכתוב על הפח - הפיצ'ר נקרא מרכז יישומים (זה השם של Gigabyte לזה).

גדול.

אלא שתהליך ביצוע העדכונים לא היה תקין מבחינה קריפטוגרפית.

עדיין היה שם קוד של פעם... זו הייתה תוכנית C#, תוכנית NET.

היו לו, ככל הנראה, שלוש כתובות URL שונות שהוא יכול לנסות לבצע את ההורדה.

אחד מהם היה HTTP ישן פשוט, דאג.

והבעיה, כפי שידענו מאז ימי Firesheep, היא שהורדות HTTP הן [A] טריוויאליות ליירט ו-[B] טריוויאליות לשינוי בדרך כך שהנמען לא יכול לזהות שהתעסקת בהן.

שתי כתובות ה-URL האחרות אכן השתמשו ב-HTTPS, כך שלא ניתן היה לחבל בקלות בהורדה.

אבל מהצד השני לא היה ניסיון לבצע אפילו את אימות אישור HTTPS הבסיסי ביותר, מה שאומר שכל אחד יכול להגדיר שרת בטענה שיש לו אישור Gigabyte.

ומכיוון שהאישור לא היה צריך להיות חתום על ידי CA מוכר (רשות אישורים), כמו GoDaddy או Let's Encrypt, או מישהו כזה, זה אומר שכל מי שרצה, בהתראה של רגע, יכול פשוט להטביע את האישור שלו יעבור גיוס.

והבעיה השלישית הייתה שאחרי הורדת התוכנות, ג'יגה-בייט יכול היה לבדוק, אבל לא, לבדוק שהן חתומות לא רק עם תעודה דיגיטלית מאומתת, אלא עם תעודה שבהחלט הייתה אחת מהן.

DOUG. בסדר, אז שלושת הדברים האלה רעים, וזה הסוף של הדברים הרעים, נכון?

אין בזה יותר.

זה כל מה שאנחנו צריכים לדאוג לגביו? [צחוק]

ברווז. ובכן, למרבה הצער, יש רמה נוספת לכך שהופכת את זה לגרוע עוד יותר.

ל-Gigabyte BIOS, הקושחה שלהם, יש תכונה מיוחדת סופר מגניבה.

(אנחנו לא בטוחים אם זה מופעל כברירת מחדל או לא - יש אנשים שמציעים שהוא כבוי עבור חלק מלוחות אם כברירת מחדל, ומגיבים אחרים אמרו, "לא, קניתי לוח אם לאחרונה והתכונה הזו הייתה מופעלת כברירת מחדל.")

זוהי תכונה בקושחה עצמה שמפעילה את תהליך העדכון האוטומטי של APP Center.

אז ייתכן שתוכנה זו מותקנת, מופעלת ופועלת, למרות שלא התקנת אותה בעצמך.

וגרוע מכך, דאג, בגלל שזה מתוזמן על ידי הקושחה עצמה, זה אומר שאם אתה נכנס ל-Windows ואומר, "אז, אני פשוט אקרע את הדבר הזה"...

...בפעם הבאה שאתה מאתחל את המחשב שלך, הקושחה עצמה בעצם מזריקה את דבר העדכון בחזרה לתיקיית Windows שלך!

DOUG. אם נקבל בברכה מעט מוקדם את תגובת השבוע שלנו... היה לנו מגיב אנונימי על המאמר הזה שיגיד לנו:

פשוט בניתי מערכת עם לוח Gigabyte ITX לפני כמה שבועות, ו-Gigabyte APP Center היה מופעל מחוץ לקופסה (כלומר מופעל כברירת מחדל).

אפילו מחקתי אותו כמה פעמים לפני שגיליתי שהוא מוסתר בהגדרות ה-BIOS. אני לא מעריץ של השטויות האלה.

אז האדם הזה מוחק את מרכז ה-APP הזה, אבל הוא פשוט ממשיך לחזור, וחוזר וחוזר.

ברווז. זה קצת יותר מסובך ממה שאולי הצעתי.

אתה מדמיין. "אה, ובכן, הקושחה פשוט נכנסת לאינטרנט, מורידה קובץ ותוקעת אותו בתיקיית Windows שלך."

אבל האם לרוב המחשבים אין BitLocker בימינו, או לפחות במחשבים ארגוניים, האם אין לאנשים הצפנת דיסק מלאה?

איך לעזאזל הקושחה שלך, שפועלת לפני שהיא בכלל יודעת אם אתה הולך להריץ את Windows או לא...

...איך הקושחה מחדירה קובץ חדש לכונן Windows C: מוצפן?

איך לעזאזל זה עובד?

ולטוב ולרע, ל-Microsoft Windows למעשה יש... אני חושב שזו תכונה, אם כי כשתשמע איך זה עובד, אתה עלול לשנות את דעתך. [צחוק]

זה נקרא WPBT.

וזה מייצג... [לא יכול לזכור]

DOUG. טבלה בינארית של פלטפורמת Windows.

ברווז. אה, זכרת יותר טוב ממני!

אני כמעט לא מאמין שזה עובד ככה...

בעיקרון, הקושחה אומרת, "היי, יש לי קובץ הפעלה; יש לי תוכנית קבורה בקושחה שלי."

זוהי תוכנית Windows, כך שהקושחה לא יכולה להפעיל אותה מכיוון שאינך יכול להפעיל תוכניות Windows במהלך תקופת הקושחה של UEFI.

אבל מה שהקושחה עושה זה שהיא קוראת את התוכנית לזיכרון ואומרת ל-Windows, "היי, יש תוכנית שוכבת בזיכרון בכתובת 0xABCDEF36C0, או מה שזה לא יהיה. אנא השתיל את התוכנית הזו לעצמך לאחר שפתחת את הנעילה של הכונן ובעצם עברת את תהליך האתחול המאובטח."

DOUG. מה יכול להשתבש? [צחוק]

ברווז. ובכן, כדי להיות הוגן כלפי מיקרוסופט, ההנחיות שלה אומרות את הדברים הבאים:

המטרה העיקרית של WPBT היא לאפשר לתוכנה קריטית להתמיד גם כאשר מערכת ההפעלה השתנתה או הותקנה מחדש נקייה. מקרה שימוש אחד הוא הפעלת תוכנת אנטי גניבה, שנדרשת להתמיד במקרה שמכשיר נגנב, פורמט או הותקן מחדש.

אז אתה קצת רואה מאיפה הם באים, אבל אז הם שמים לב ש:

מכיוון שתכונה זו מספקת את היכולת להפעיל באופן מתמשך תוכנת מערכת בהקשר של Windows, חשוב שהפתרונות הללו יהיו בטוחים ככל האפשר...

(זה לא מודגש; אני מדבר כאילו זה מודגש.)

...ואל תחשוף את משתמשי Windows לתנאים הניתנים לניצול. בפרט, אסור לפתרונות אלה לכלול תוכנות זדוניות, כלומר תוכנות זדוניות, או תוכנות לא רצויות המותקנות ללא הסכמת המשתמש נאותה.

וההסכמה, במקרה הזה, כפי שאמר המגיב שלנו, היא שיש אפשרות קושחה, אפשרות BIOS על לוחות אם של Gigabyte.

ואם אתה חופר באפשרויות מספיק זמן, אתה צריך למצוא את זה; זה נקרא מרכז APP הורדה והתקן.

אם תבטל את האפשרות הזו, תחליט אם אתה רוצה להתקין את הדבר הזה, ואז תוכל לעדכן אותו בעצמך אם תרצה.

DOUG. אוקיי, אז השאלה הגדולה כאן...

… האם זו באמת דלת אחורית?

ברווז. דעתי האישית היא שהמילה "דלת אחורית" באמת צריכה להיות שמורה לסוג מסוים מאוד של שונאי IT, כלומר התנהגויות אבטחת סייבר מרושעות יותר.

דברים כמו: החלשה מכוונת של אלגוריתמי הצפנה כדי שיוכלו להישבר על ידי אנשים שמבינים; בנייה מכוונת של סיסמאות נסתרות כדי שאנשים יוכלו להיכנס גם אם תשנה את הסיסמה שלך; ופתיחת מסלולים לא מתועדים לפיקוד ושליטה.

למרות שאולי לא הבנת שמסלול הפקודה והבקרה הזה של מרכז APP קיים, הוא לא בדיוק לא מתועד.

ויש אפשרות, ממש שם ב-BIOS, המאפשרת לך להפעיל ולכבות אותו.

קח את עצמך לאתר Gigabyte, לאתר החדשות שלהם, ותגלה על הגרסה העדכנית ביותר.

DOUG. אני רוצה להודות למגיב האנונימי הזה.

זה היה מידע מאוד מועיל שעזר לסגור את הסיפור.

ברווז. אכן!

DOUG. ואני רוצה להזכיר לכולם: אם יש לכם סיפור מעניין, תגובה או שאלה שתרצו לשלוח, נשמח לקרוא אותם בפודקאסט.

אתה יכול לשלוח דוא"ל ל-tips@sophos.com, אתה יכול להגיב על כל אחד מהמאמרים שלנו, או שאתה יכול לפנות אלינו בחברתית: @nakedsecurity.

זו ההופעה שלנו להיום; תודה רבה על ההקשבה.

עבור פול דאקלין, אני דאג אמות', מזכיר לך עד הפעם הבאה...

שניהם. הישאר בטוח!

[מודם מוזיקלי]

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- EVM Finance. ממשק מאוחד למימון מבוזר. גישה כאן.

- Quantum Media Group. IR/PR מוגבר. גישה כאן.

- PlatoAiStream. Web3 Data Intelligence. הידע מוגבר. גישה כאן.

- מקור: https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :יש ל

- :הוא

- :לֹא

- :איפה

- ][עמ'

- $ למעלה

- 12

- 2016

- 31

- 7

- a

- יכולת

- יכול

- אודות

- בנוגע לזה

- מֵעַל

- בהחלט

- התעללות

- מקובל

- גישה

- פי

- חֶשְׁבּוֹן

- חשבונות

- למעשה

- כתובת

- כתובות

- עצה

- משפיע

- חושש

- לאחר

- שוב

- לִפנֵי

- אלגוריתמים

- תעשיות

- כביכול

- להתיר

- לאורך

- כְּבָר

- בסדר

- גם

- am

- מדהים

- בין היתר

- כמויות

- an

- אנליזה

- ו

- אנונימי

- אחר

- כל

- דבר

- בְּכָל מָקוֹם

- האפליקציה

- מופיע

- תפוח עץ

- ARE

- סביב

- מאמר

- מאמרים

- אמן

- AS

- At

- לתקוף

- המתקפות

- אודיו

- מחבר

- סמכות

- מכני עם סלילה אוטומטית

- זמין

- הימנעות

- מודע

- בחזרה

- עורפי

- דלת אחורית

- דלתות אחוריות

- רע

- בנק

- חשבון בנק

- בסיס

- מבוסס

- בסיסי

- בעיקרון

- BE

- כי

- להיות

- היה

- לפני

- התנהגויות

- תאמינו

- להלן

- מוטב

- בֵּין

- לְהִזָהֵר

- גָדוֹל

- קצת

- סחטנות

- בעיוורון

- Bluetooth

- לוּחַ

- בובי

- קנה

- אריזה מקורית

- הפרה

- לשבור

- שבור

- דפדפן

- דפדפנים

- חרק

- בִּניָן

- נבנה

- עסקים

- אבל

- by

- CA

- שיחה

- נקרא

- שיחות

- CAN

- כרטיסים

- קָרִיקָטוּרָה

- מקרה

- מרכז

- בהחלט

- תעודה

- הגורם המאשר

- שרשרת

- שינוי

- השתנה

- שינויים

- אופי

- תווים

- לבדוק

- בדיקות

- בחירה

- נבחר

- Chrome

- כרום

- לטעון

- תביעה

- בכיתה

- סְגוֹר

- ענן

- קוד

- COM

- איך

- מגיע

- מגיע

- הערה

- Common

- תקשורת

- חברות

- חברה

- מסובך

- פשרה

- המחשב

- מחשבים

- תנאים

- מבולבל

- בלבול

- מחובר

- הסכמה

- הקשר

- שליטה

- גוף

- משותף

- תַאֲגִיד

- יכול

- קורס

- לכסות

- נוצר

- קריטי

- יבולים

- חותך

- אבטחת סייבר

- לִרְקוֹד

- נתונים

- נתוני פרה

- מסד נתונים

- מאגרי מידע

- תַאֲרִיך

- יְוֹם

- ימים

- עסקה

- להחליט

- החליט

- בְּרִירַת מֶחדָל

- בהחלט

- מַחלָקָה

- פרטים

- איתור

- מפותח

- מכשיר

- DID

- אחר

- לחפור

- דיגיטלי

- תעודה דיגיטלית

- ישירות

- לְהֵעָלֵם

- לְהַצִיג

- do

- עושה

- לא

- עושה

- עשה

- לא

- לְהַכפִּיל

- מטה

- להורדה

- הורדות

- נהיגה

- ירידה

- דיבוב

- בְּמַהֲלָך

- e

- מוקדם

- כדור הארץ

- בקלות

- קל

- אדג '

- או

- אמייל

- עובדים

- לאפשר

- מוצפן

- הצף

- סוף

- מנוע

- מנועים

- מספיק

- נכנס

- שגיאה

- למעשה

- וכו '

- אֲפִילוּ

- אי פעם

- כולם

- עדות

- בדיוק

- דוגמה

- לבצע

- מוציאים להורג

- מבצע

- הוצאת להורג

- קיים

- לצפות

- מומחיות

- להסביר

- מוסבר

- לנצל

- מעללים

- עין

- עובדה

- הוגן

- למדי

- מפורסם

- אוהד

- מועדפים

- מאפיין

- מעטים

- שלח

- קבצים

- מציאת

- ראשון

- לסדר

- דגלים

- הבא

- בעד

- טופס

- צורות

- מצא

- חבר

- החל מ-

- חזית

- חזיתי

- מלא

- פונקציות

- עתיד

- כְּנוּפִיָה

- כנופיות

- לקבל

- Go

- Goes

- הולך

- נעלם

- טוב

- Google Chrome

- גוגל

- כמובן מאליו

- גדול

- יותר

- הנחיות

- פרוצים

- היה

- שימושי

- קרה

- קשה

- לפגוע

- יש

- יש

- he

- לִשְׁמוֹעַ

- לעזור

- עזר

- מועיל

- כאן

- מוּסתָר

- לו

- שֶׁלוֹ

- מכה

- עמוד הבית

- בית

- איך

- איך

- אולם

- http

- HTTPS

- מאות

- ציד

- i

- חולה

- זהות

- if

- תמונה

- in

- לכלול

- כולל

- כולל

- הצביע

- אינדיקטורים

- מְתוֹעָב

- מידע

- ליזום

- לְהַזרִיק

- תשומות

- להתקין

- מותקן

- הוראות

- ביטוח

- אינטראקציה

- אינטראקציה

- מעניין

- מִמְשָׁק

- פנימי

- אל תוך

- מעורב

- IT

- שֶׁלָה

- עצמו

- JavaScript

- יוני

- רק

- שמור

- שמירה

- שמר

- סוג

- לדעת

- יודע

- ידוע

- גָדוֹל

- אחרון

- מאוחר יותר

- האחרון

- מוביל

- לִלמוֹד

- הכי פחות

- משפטי

- לתת

- מאפשר לי

- רמה

- כמו

- אוהב

- רשימה

- האזנה

- קְצָת

- היכנס

- רישום

- ארוך

- נראה

- נראה

- הסתכלות

- נראה

- אבוד

- אהבה

- עשוי

- לעשות

- עושה

- תוכנות זדוניות

- רב

- סימן

- אב

- מאי..

- MDR

- אומר

- התכוון

- מנגנוני

- זכרון

- מיכאל

- מיקרוסופט

- אדג מיקרוסופט

- Microsoft Windows

- יכול

- אכפת לי

- נענע

- טעות

- לשנות

- אמא

- רֶגַע

- כסף

- חוֹדֶשׁ

- יותר

- רוב

- המהלך

- הרבה

- כלי נגינה

- מחזמר

- צריך

- my

- ביטחון עירום

- פודקאסט עירום אבטחה

- שם

- שם

- כלומר

- לאומי

- ליד

- צורך

- נטו

- רשת

- לעולם לא

- חדש

- חדש

- חדשות

- הבא

- לא

- בדרך כלל

- הודעה..

- יָדוּעַ לְשִׁמצָה

- עַכשָׁיו

- מספר

- מספרים

- רב

- of

- כבוי

- לעתים קרובות

- oh

- זקן

- on

- ONE

- באינטרנט

- רק

- פתיחה

- פועל

- מערכת הפעלה

- דעה

- אפשרות

- אפשרויות

- or

- מתוזמר

- ארגונים

- בְּמָקוֹר

- אחר

- אַחֶרֶת

- שלנו

- הַחוּצָה

- יותר

- שֶׁלוֹ

- בעלי

- עמוד

- חלק

- מסוים

- לעבור

- סיסמה

- סיסמאות

- תיקון

- תיקון

- פטנט

- פול

- משלם

- גליון שכר

- פנסיה

- אֲנָשִׁים

- אנשיו של

- אוּלַי

- תקופה

- בהתמדה

- אישית

- טלפון

- מקום

- מישור

- תכנית

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- שחקן

- אנא

- פודקאסט

- פודקאסטים

- אפשרויות

- יִתָכֵן

- הודעות

- יְסוֹדִי

- כנראה

- בעיה

- תהליך

- תהליכים

- מעבד

- תָכְנִית

- מְתַכנֵת

- תוכניות

- התקדמות

- מוּבטָח

- פרוטוקול

- לספק

- ספק

- מספק

- דופק

- מטרה

- גם

- שאלה

- מהירות

- לצטט

- ransomware

- במקום

- חומר עיוני

- בֶּאֱמֶת

- לאחרונה

- מוכר

- רשום

- לסמוך

- לזכור

- דוחות לדוגמא

- נדרש

- שמור

- לַחֲזוֹר

- להפוך

- תקין

- רוברט

- עגול

- rss

- הפעלה

- ריצה

- אמר

- לומר

- אמר

- אומר

- בית ספר

- חיפוש

- סוד

- לבטח

- אבטחה

- לִרְאוֹת

- נראה

- נראה

- לראות

- לשלוח

- שליחה

- נשלח

- רצף

- לשרת

- שרות

- סט

- הגדרות

- משותף

- שיתוף

- היא

- קצר

- צריך

- לְהַצִיג

- סִימָן

- חָתוּם

- שלטים

- פָּשׁוּט

- בפשטות

- since

- יחיד

- אתר

- ו

- להתגנב

- So

- חֶברָתִי

- תוכנה

- פתרונות

- כמה

- מישהו

- משהו

- שלה

- קול

- Soundcloud

- מֶרחָב

- מדבר

- מיוחד

- ספציפי

- דיבר

- Spotify

- סגל

- תֶקֶן

- עומד

- התחלה

- הצהרה

- להשאר

- שלב

- עוד

- גָנוּב

- מאוחסן

- סיפורים

- סיפור

- מִבְנֶה

- סטודנטים

- להגיש

- כזה

- להציע

- שסופק

- לספק

- שרשרת אספקה

- נתמך

- אמור

- מפתיע

- שרד

- תחביר

- מערכת

- שולחן

- לקחת

- לדבר

- מדבר

- ממוקד

- מס

- נבחרת

- טק

- טכנולוגיה

- לספר

- אומר

- מבחן

- מֵאֲשֶׁר

- להודות

- תודה

- זֶה

- השמיים

- בריטניה

- גְנֵבָה

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- דבר

- דברים

- לחשוב

- שְׁלִישִׁי

- זֶה

- אלה

- אם כי?

- אלפים

- איום

- שְׁלוֹשָׁה

- דרך

- זמן

- פִּי

- ל

- היום

- יַחַד

- לקח

- כלי

- לעקוב

- להעביר

- טיפול

- להפעיל

- צרה

- סומך

- לנסות

- תור

- שתיים

- סוג

- ui

- Uk

- חָשׂוּף

- לא צפוי

- לצערי

- ייחודי

- עד

- לא רצוי

- עדכון

- מְעוּדכָּן

- עדכונים

- כתובת האתר

- us

- להשתמש

- במקרה להשתמש

- מְשׁוּמָשׁ

- משתמש

- משתמשים

- תוקף

- אימות

- מְאוּמָת

- גרסה

- מאוד

- מבקר

- רוצה

- רציתי

- היה

- דֶרֶך..

- we

- אינטרנט

- שרת אינטרנט

- המבוסס על האינטרנט

- אתר

- שבוע

- שבועות

- ברוך הבא

- טוֹב

- היו

- מה

- כלשהו

- מתי

- אם

- אשר

- מי

- למה

- באופן נרחב

- בר

- יצטרך

- חלונות

- עם

- לְלֹא

- Word

- תיק עבודות

- עבד

- עובד

- לדאוג

- גרוע יותר

- היה

- כתוב

- טעות

- שנה

- שנים

- כן

- אתה

- עצמך

- זפירנט

![S3 Ep105: WONTFIX! ה-cryptofail של MS Office ש"אינו פגם אבטחה" [אודיו + טקסט] S3 Ep105: WONTFIX! ה-cryptofail של MS Office ש"אינו פגם אבטחה" [אודיו + טקסט] PlatoBlockchain Data Intelligence. חיפוש אנכי. איי.](https://platoblockchain.com/wp-content/uploads/2022/10/pic-1200-360x188.png)