לחץ וגרור על גלי הקול למטה כדי לדלג לכל נקודה. אתה יכול גם להקשיב ישירות בסאונדקלאוד.

עם דאג אמות ופול דאקלין.

מוזיקת אינטרו ואאוטרו מאת אדית מדג'.

אתה יכול להאזין לנו ב Soundcloud, Apple Podcasts, Google Podcasts, Spotify, Stitcher ובכל מקום שבו נמצאים פודקאסטים טובים. או פשוט זרוק את כתובת האתר של הזנת ה-RSS שלנו לתוך הפודקטצ'ר האהוב עליך.

קרא את התמליל

DOUG. A באג סמבה קריטי, עוד גניבת קריפטוף, ו יום SysAdmin שמח.

כל זאת ועוד, בפודקאסט הביטחון העירום.

[מודם מוזיקלי]

ברוכים הבאים לפודקאסט, כולם.

אני דאג אמות'.

איתי, כמו תמיד, פול דאקלין... פול, מה שלומך היום?

ברווז. מצוין, תודה, דאגלס.

DOUG. אנחנו אוהבים להתחיל את המופע עם קצת היסטוריה טכנולוגית.

והשבוע, פול, אנחנו חוזרים הרבה אחורה לשנת 1858!

השבוע בשנת 1858 הושלם כבל הטלגרף הטרנס-אטלנטי הראשון.

בראשו עמד הסוחר האמריקני סיירוס ווסטפילד, והכבל עבר מטריניטי ביי, ניופאונדלנד, לוולנסיה, אירלנד, כ-2000 מייל לרוחב, ועומק של יותר מ-2 מייל.

זה יהיה הניסיון החמישי, ולמרבה הצער, הכבל עבד רק כחודש.

אבל זה אכן פעל מספיק זמן כדי שהנשיא דאז ג'יימס ביוקנן והמלכה ויקטוריה יחליפו נעימות.

ברווז. כן, אני מאמין שזה היה, איך אני יכול לנסח את זה... חלש. [צחוק]

1858!

מה עשה אלוהים?, דאג! [מילים שנשלחו בהודעת טלגרפיה ראשונה אי פעם]

DOUG. [צוחק] אם כבר מדברים על דברים שנעשו, יש א באג סמבה קריטי שמאז תוקן.

אני לא מומחה בשום אופן, אבל הבאג הזה יאפשר לכל אחד להפוך למנהל דומיין... זה נשמע רע.

ברווז. ובכן, זה נשמע רע, דאג, בעיקר מהסיבה שזה *זה* די גרוע!

DOUG. הנה לך!

ברווז. סמבה... רק כדי להיות ברור, לפני שנתחיל, בוא נעבור על הגרסאות שאתה רוצה.

אם אתה על הטעם 4.16, אתה צריך 4.16.4 ואילך; אם אתה ב-4.15, אתה צריך 4.15.9 ואילך; ואם אתה ב-4.14, אתה צריך 4.14.14 ואילך.

תיקוני הבאגים האלה, בסך הכל, תיקנו שישה באגים שונים שנחשבו רציניים מספיק כדי לקבל מספרי CVE - מכונים רשמיים.

זה שבלט הוא CVE-2022-32744.

והכותרת של הבאג אומרת הכל: משתמשי Samba Active Directory יכולים לזייף בקשות לשינוי סיסמה עבור כל משתמש.

DOUG. כן, זה נשמע רע.

ברווז. אז, כפי שדוח הבאג המלא בייעוץ האבטחה אומר, יומן השינויים, בצורה די אורוטלית:

"משתמש יכול לשנות את הסיסמה של חשבון המנהל ולקבל שליטה מלאה על הדומיין. אובדן מלא של סודיות ושלמות יהיה אפשרי, כמו גם של זמינות על ידי מניעת גישה של משתמשים לחשבונות שלהם."

וכפי שוודאי יודעים השומעים שלנו, מה שמכונה "השילוש הקדוש" (מירכאות אוויר) של אבטחת מחשבים הוא: זמינות, סודיות ויושרה.

אתה אמור לקבל את כולם, לא רק אחד מהם.

אז, שלמות זה אומר שאף אחד אחר לא יכול להיכנס ולהתעסק עם הדברים שלך בלי שתשים לב.

זמינות אומר שאתה תמיד יכול להגיע לדברים שלך - הם לא יכולים למנוע ממך להגיע אליהם כאשר אתה רוצה.

ו סודיות אומר שהם לא יכולים להסתכל על זה אלא אם כן הם אמורים להיות מורשה.

כל אחד מאלה, או כל שניים מאלה, אינו מועיל במיוחד בפני עצמו.

אז זה באמת היה טריפקטה, דאג!

ולמרבה הצער, זה ממש בחלק של Samba שבו אתה עשוי להשתמש לא רק אם אתה מנסה לחבר מחשב Unix לדומיין של Windows, אלא אם אתה מנסה להגדיר דומיין Active Directory עבור מחשבי Windows לשימוש. חבורה של מחשבי לינוקס או יוניקס.

DOUG. זה לתקתק את כל התיבות בכל הדרכים הלא נכונות!

אבל יש תיקון - ואנחנו תמיד אומרים, "תיקון מוקדם, תיקון לעתים קרובות."

האם יש איזושהי דרך לעקיפת הבעיה שאנשים יכולים להשתמש בה אם הם לא יכולים לתקן מיד מסיבה כלשהי, או שזה סוג של פשוט לעשות את זה?

ברווז. ובכן, הבנתי שהבאג הזה נמצא בשירות אימות הסיסמה שנקרא kpasswd.

בעצם מה שהשירות הזה עושה זה שהוא מחפש בקשה לשינוי סיסמה, ומוודא שהיא חתומה או מורשית על ידי גורם מהימן כלשהו.

ולמרבה הצער, בעקבות סדרה מסוימת של תנאי שגיאה, אותו גורם מהימן יכול לכלול את עצמך.

אז זה בערך כמו א הדפס דרכון משלך באג, אם תרצה.

אתה צריך להמציא דרכון... זה יכול להיות דרכון אמיתי שהונפק על ידי הממשלה שלך, או שזה יכול להיות כזה שדפקת בבית במדפסת הזרקת הדיו שלך, ושניהם יעברו גיוס. [צחוק]

החוכמה היא שאם אתה לא ממש מסתמך על שירות אימות הסיסמה הזה בשימוש שלך בסמבה, אתה יכול למנוע זאת kpasswd שירות מלהפעיל.

כמובן, אם אתה באמת סומך על כל מערכת Samba שתספק את אימות ה-Active Directory שלך ושינוי הסיסמה שלך, הפתרון לעקוף ישבור את המערכת שלך.

אז ההגנה הטובה ביותר, כמובן, היא אכן התיקון ש*מסיר* את הבאג ולא פשוט *נמנע* ממנו.

DOUG. טוב מאוד.

אתה יכול קרא עוד אודות כי באתר: nakedscurity.sophos.com.

ואנחנו ממשיכים לתקופה הנפלאה ביותר בשנה!

בדיוק חגגנו יום SysAdmin, פול, ואני לא בטלגרף את קו המחץ כאן... אבל היה לך די כתיבה.

ברווז. ובכן, פעם בשנה, זה לא יותר מדי לבקש שעלינו ללכת למחלקת ה-IT ולחייך לכל מי שהשקיע את כל עבודת הרקע הסמויה הזו...

... לשמור [להיות מהיר יותר ויותר] המחשבים שלנו, והשרתים שלנו, ושירותי הענן שלנו, והמחשבים הניידים שלנו, והטלפונים שלנו, ומתגי הרשת שלנו [DOUG LAUGHS], וחיבורי ה-DSL שלנו וערכת ה-Wi-Fi שלנו מצב עבודה טוב.

זמין! סוֹדִי! מלא יושרה, כל השנה!

אם לא עשית זאת ביום שישי האחרון של יולי, כלומר Sיום ההערכה של ysAdmin, אז למה לא ללכת ולעשות את זה היום?

וגם אם עשית את זה, אין שום דבר שאומר שאתה לא יכול להעריך את SysAdmins שלך בכל יום בשנה.

אתה לא צריך לעשות את זה רק ביולי, דאג.

DOUG. נקודה טובה!

ברווז. אז הנה מה לעשות, דאג.

אני הולך לקרוא לזה "שיר" או "פסוק"... אני חושב שטכנית זה דוחק [צחוק], אבל אני הולך להעמיד פנים שיש בו את כל השמחה והחום של סונטה שייקספירית.

זה *לא* סונטה, אבל זה יצטרך להסתדר.

DOUG. מושלם.

ברווז. הנה לך, דאג.

אם הסוללה של העכבר שלך נגמרה או שנורית מצלמת האינטרנט שלך לא תאיר אם אינך יכול לזכור את הסיסמה שלך או שהמייל שלך פשוט לא יופיע אם איבדת את כונן ה-USB שלך או שהפגישה שלך לא תתחיל אם אתה לא יכול הפק היסטוגרמה או צייר תרשים עגול נחמד אם פגעת בטעות [מחק] או פירמטת את הדיסק שלך אם התכוונת לעשות גיבוי אבל במקום זה פשוט לקחת סיכון אם אתה יודע שהאשם ברור והאשמה מפנה אליך לוותר על התקווה ולהיות מושפל יש דבר אחד לעשות! קח שוקולדים, יין, קצת עידוד, חיוך והתכוון לזה כשאתה אומר: "רק קפצתי לאחל לכולכם יום SysAdmin נהדר!"

DOUG. [מחיאות כפיים] ממש טוב! אחד הטובים שלך!

ברווז. כל כך הרבה ממה ש-SysAdmins עושה הוא בלתי נראה, וכל כך הרבה ממנו קשה להפתיע לעשות בצורה טובה ואמינה...

...ולעשות בלי לתקן דבר אחד ולשבור דבר אחר.

החיוך הזה הוא המעט שמגיע להם, דאג.

DOUG. לכל הפחות!

ברווז. אז, לכל SysAdmins בכל רחבי העולם, אני מקווה שנהניתם ביום שישי האחרון.

ואם לא קיבלת מספיק חיוכים, אז קח אחד עכשיו.

DOUG. יום SysAdmin שמח לכולם, ו לקרוא את השיר הזה, וזה נהדר... זה נמצא באתר.

בסדר, עוברים למשהו לא כל כך גדול: א באג ניהול לא נכון של זיכרון ב-GnuTLS.

ברווז. כן, חשבתי שכדאי לכתוב על Naked Security, כי כשאנשים חושבים על קריפטוגרפיה בקוד פתוח, הם נוטים לחשוב על OpenSSL.

כי (א) זה זה שכולם שמעו עליו, ו-(ב) זה זה שכנראה היה לו הכי הרבה פרסום בשנים האחרונות על באגים, בגלל heartbleed.

גם אם לא הייתם שם באותו זמן (זה היה לפני שמונה שנים), בטח שמעתם על Heartbleed, שהיה מעין באג של דליפת נתונים וזליגת זיכרון ב-OpenSSL.

זה היה בקוד במשך עידנים ואף אחד לא שם לב.

ואז מישהו שם לב, והם נתנו לו את השם המפואר, והם נתנו לבאג לוגו, והם נתנו לבאג אתר אינטרנט, והם עשו מזה את עניין יחסי הציבור האדיר הזה.

DOUG. [צוחק] ככה אתה יודע שזה אמיתי...

ברווז. בסדר, הם עשו את זה כי הם רצו למשוך את תשומת הלב לעובדה שהם גילו את זה, והם היו מאוד גאים בעובדה הזו.

והצד השני היה שאנשים יצאו ותיקנו את הבאג הזה שהם אולי לא היו עושים אחרת... כי, ובכן, זה רק באג.

זה לא נראה דרמטי במיוחד - זה לא ביצוע קוד מרחוק. כך שהם לא יכולים פשוט להכניס אדים ולהשתלט באופן מיידי על כל האתרים שלי וכו' וכו'.

אבל זה כן הפך את OpenSSL לשם דבר, לא בהכרח מכל הסיבות הנכונות.

עם זאת, ישנן ספריות קריפטוגרפיות רבות בקוד פתוח, לא רק OpenSSL, ולפחות שתיים מהן נמצאות בשימוש נרחב באופן מפתיע, גם אם מעולם לא שמעתם עליהן.

יש NSS, קיצור של שירות אבטחת רשת, שהיא ספריית ההצפנה של מוזילה עצמה.

אתה יכול להוריד ולהשתמש בזה ללא תלות בפרויקטים ספציפיים של מוזילה, אבל תמצא אותו, בעיקר, ב-Firefox וב-Thunderbird, עושה את כל ההצפנה שם - הם לא משתמשים ב-OpenSSL.

ויש gnuTLS, שהיא ספריית קוד פתוח תחת פרויקט GNU, שבעצם, אם תרצה, היא מתחרה או חלופה ל-OpenSSL, ושמשתמשים בה (גם אם אינך מבין זאת) במספר מפתיע של פתוח- מקור פרויקטים ומוצרים...

...כולל לפי קוד, בכל פלטפורמה שבה אתה נמצא, שכנראה יש לך במערכת שלך.

אז זה כולל כל מה שקשור, למשל: FFmpeg; Mencoder; GnuPGP (הכלי לניהול מפתחות של GNU); QEMU, Rdesktop; סמבה, שעליה דיברנו זה עתה בבאג הקודם; Wget, שהרבה אנשים משתמשים בה להורדת אינטרנט; כלי ההרחה ברשת של Wireshark; זליב.

יש המון המון כלים שצריכים ספרייה קריפטוגרפית, והחליטו להשתמש ב-GnuTLS *במקום* ב-OpenSSL, או אולי אפילו *כמו גם*, תלוי בבעיות שרשרת האספקה של אילו חבילות משנה הם משכו. ב.

יכול להיות שיש לך פרויקט שבו חלקים מסוימים שלו משתמשים ב-GnuTLS להצפנה שלהם, וחלקים מסוימים שלו משתמשים ב-OpenSSL, וקשה לבחור אחד על פני השני.

אז אתה בסופו של דבר, לטוב ולרע, עם שניהם.

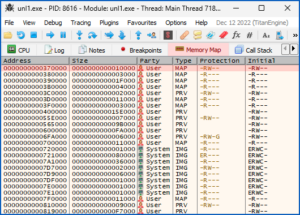

ולמרבה הצער, ל-GnuTLS (הגרסה שאתה רוצה היא 3.7.7 ואילך) היה סוג של באג הידוע בתור כפול חינם... תאמינו או לא בדיוק בחלק של הקוד שעושה אימות תעודת TLS.

אז, בסוג האירוניה שראינו בעבר בספריות הצפנה, קוד שמשתמש ב-TLS לשידורים מוצפנים אבל לא טורח לאמת את הקצה השני... קוד שאומר, "אימות אישור, מי צריך את זה?"

זה נחשב בדרך כלל כרעיון גרוע ביותר, עלוב למדי מנקודת מבט אבטחה... אבל כל קוד שיעשה זאת לא יהיה פגיע לבאג הזה, כי הוא לא קורא לקוד הבאגי.

אז, למרבה הצער, קוד שמנסה לעשות את הדבר *נכון* יכול להיות מטעה על ידי תעודה נוכלת.

ורק כדי להסביר בפשטות, א כפול חינם הוא מסוג הבאגים שבהם אתה שואל את מערכת ההפעלה או את המערכת, "היי, תן לי קצת זיכרון. אני צריך קצת זיכרון באופן זמני. במקרה זה, יש לי את כל נתוני האישורים האלה, אני רוצה לאחסן אותם באופן זמני, לאמת אותם, ואז כשאסיים, אחזיר את הזיכרון כדי שיוכל לשמש חלק אחר של התוכנית. ”

אם אתה מתכנת C, אתה תכיר את הפונקציות malloc(), קיצור של "הקצאת זיכרון", ו free(), שזה "להחזיר אותו".

ואנחנו יודעים שיש סוג של באג שנקרא שימוש לאחר חינם, וזה המקום שבו אתה מחזיר את הנתונים, אבל אז ממשיך להשתמש בבלוק הזיכרון הזה בכל מקרה, שוכח שוויתרת עליו.

אבל כפול חינם זה קצת שונה - זה המקום שבו אתה מחזיר את הזיכרון, ואתה נמנע בצייתנות מלהשתמש בו שוב, אבל אז בשלב מאוחר יותר, אתה הולך, "חכה רגע, אני בטוח שלא הגשתי את זה הזיכרון עדיין חזרה. מוטב שאחזיר אותו לכל מקרה".

אז אתה אומר למערכת ההפעלה, "בסדר, פנה שוב את הזיכרון הזה."

אז זה נראה כאילו זו בקשה לגיטימית לשחרר את הנתונים *ששחלק אחר של התוכנית עשוי להסתמך עליהם*.

וכפי שאתה יכול לדמיין, דברים רעים יכולים לקרות, כי זה אומר שאתה עשוי לקבל שני חלקים של התוכנית שמסתמכים ללא ידיעתו על אותו נתח זיכרון בו-זמנית.

החדשות הטובות הן שאני לא מאמין שנמצא ניצול עובד עבור הבאג הזה, ולכן, אם תתקן, תקדים את הנוכלים במקום פשוט להדביק אותם.

אבל, כמובן, החדשות הרעות הן שכשתיקוני באגים כאלה אכן יוצאים, בדרך כלל יש הרבה אנשים שהולכים להסתכל עליהם, מנסים לנתח מה השתבש, בתקווה להבין במהירות מה הם יכולים לעשות כדי לנצל אותם. הבאג נגד כל אותם אנשים שאיטיים לתקן.

במילים אחרות: אל תתמהמה. עשה זאת היום.

DOUG. בסדר, הגרסה האחרונה של GnuTLS היא 3.7.7... אנא עדכן.

אתה יכול קרא עוד על כך באתר.

ברווז. אה, ודאג, כנראה שהבאג הוצג ב-GnuTLS 3.6.0.

DOUG. אישור.

ברווז. אז, בתיאוריה, אם יש לך גרסה מוקדמת מזו, אתה לא פגיע לבאג הזה...

...אבל בבקשה אל תשתמש בזה כתירוץ ללכת, "אני לא צריך לעדכן עדיין."

אתה יכול באותה מידה לקפוץ קדימה מעל כל שאר העדכונים שיצאו, עבור כל בעיות האבטחה האחרות, בין 3.6.0 ל-3.7.6.

אז העובדה שאתה לא נכנס לקטגוריה של הבאג הזה - אל תשתמש בזה כתירוץ לא לעשות כלום.

השתמש בו כדחף להביא את עצמך עד היום... זו העצה שלי.

DOUG. אישור!

והסיפור האחרון שלנו השבוע: אנחנו מדברים על שוד קריפטו נוסף.

הפעם, רק 200 מיליון דולראבל פול.

זהו שינוי צמוד בהשוואה לכמה מהאחרים שדיברנו עליהם.

ברווז. אני כמעט לא רוצה להגיד את זה, דאג, אבל אחת הסיבות שכתבתי את זה היא שהסתכלתי על זה ומצאתי את עצמי חושבת, "אה, רק 200 מיליון? זה די קטן... מה אני חושב!?" [צחוק]

200 מיליון דולר, בעצם... ובכן, לא "בשירותים", אלא "מחוץ לכספת הבנק".

השירות הזה Nomad הוא של חברה העונה לשם Illusory Systems Incorporated.

ואני חושב שתסכימו שבוודאי מנקודת מבט ביטחונית, המילה "הזויה" היא אולי הסוג הנכון של מטאפורה.

זהו שירות שבעצם מאפשר לך לעשות את מה שבז'רגון המכונה גישור.

אתה בעצם סוחר באופן פעיל במטבע קריפטוגרפי אחד באחר.

אז אתה מכניס איזה מטבע קריפטוגרפי משלך לאיזה דלי ענק יחד עם המון אנשים אחרים... ואז נוכל לעשות את כל החוזים החכמים האוטומטיים המפוארים האלה, "מימון מבוזר".

אנחנו יכולים לסחור בביטקוין עבור אתר או את'ר עבור מונרו, או כל דבר אחר.

לרוע המזל, במהלך עדכון קוד אחרון, נראה שהם נפלו לאותו סוג של חור שאולי החבר'ה של סמבה עשו עם הבאג עליו דיברנו בסמבה.

יש בעצם א הדפס דרכון משלך, או אשר את העסקה שלך באג שהם הציגו.

יש נקודה בקוד שבה hash קריפטוגרפי, hash קריפטוגרפי של 256 סיביות, אמור להיות מאומת... משהו שאף אחד מלבד מאשר מורשה לא יכול להמציא.

אלא שאם במקרה היית משתמש בערך אפס, אז היית עובר גיוס.

אתה יכול בעצם לקחת את העסקה הקיימת של כל אחד אחר, לכתוב מחדש את שם הנמען עם השם שלך ("היי, שלם לארנק המטבעות הקריפטוגרפיים *שלי* שלי"), ופשוט לשחק מחדש את העסקה.

והמערכת תאמר "בסדר."

אתה רק צריך לקבל את הנתונים בפורמט הנכון, זו הבנתי.

והדרך הקלה ביותר ליצור עסקה שתעבור את הגיוס היא פשוט לקחת את העסקה הקיימת של מישהו אחר שהושלמה מראש, להשמיע אותה מחדש, אבל לחצות את שמו, או את מספר החשבון שלו, ולהכניס את העסקה שלך.

אז, כאנליסט מטבעות קריפטוגרפיים @samczsun אמר בטוויטר, "התוקפים ניצלו זאת לרעה כדי להעתיק ולהדביק עסקאות ורוקנו במהירות את הגשר בטירוף חופשי לכולם".

במילים אחרות, אנשים פשוט השתגעו למשוך כסף מהכספומט שיקבל כרטיס בנק של כל אחד, בתנאי שתכניס קוד PIN של אפס.

ולא רק עד שהכספומט התרוקן... הכספומט היה בעצם מחובר ישירות לצד של כספת הבנק, והכסף פשוט נשפך החוצה.

DOUG. ארררגח!

ברווז. כפי שאתה אומר, כנראה שהם הפסידו איפשהו עד 200 מיליון דולר תוך זמן קצר.

אוי לא.

DOUG. ובכן, יש לנו כמה עצות, והן די פשוטות...

ברווז. העצה היחידה שאתה באמת יכול לתת היא, "אל תמהר מדי להצטרף למהפכת הפיננסים המבוזרת הזו."

כפי שאולי אמרנו בעבר, ודא שאם אתה *נכנס* ל"מסחר מקוון; השאל לנו מטבעות קריפטוגרפיים ואנו נשלם לך ריבית; שים את הדברים שלך בארנק חם כדי שתוכל לפעול תוך שניות; להיכנס לכל סצנת החוזים החכמים; קנה את האסימונים הלא ניתנים להפעלה שלי [NFTs]" - כל הדברים האלה...

...אם תחליט שהשוק *הוא* בשבילך, אנא וודא שאתה נכנס בעיניים פקוחות לרווחה, לא בעיניים עצומות לרווחה!

והסיבה הפשוטה היא שבמקרים כאלה, זה לא סתם שהנוכלים עלולים לרוקן *חלק* מהכספומטים של הבנק.

במקרה הזה, ראשית, זה נשמע כאילו הם רוקנו כמעט הכל, ושנית, בניגוד לבנקים קונבנציונליים, פשוט אין את ההגנות הרגולטוריות שהייתם נהנים מהן אם בנק חיים אמיתי יתפוצץ.

במקרה של פיננסים מבוזרים, כל הרעיון שהוא מבוזר, ושיהיה חדש, ומגניב, ומשהו שאתה רוצה להיכנס אליו...

...זה ש*אין* לו את ההגנות הרגולטוריות המעצבנות האלה.

אתה יכול, ואולי אולי - כי דיברנו על זה לעתים קרובות יותר ממה שנוח לי לעשות, באמת - אתה עלול להפסיד *הכל*.

והצד השני של זה הוא שאם איבדת דברים באיזה פיננסים מבוזרים או תקלה כזו של "אתר מסחר-על חדש ב-Web 3.0", אז היזהר מאוד מאנשים שיבואו ויגידו, "היי, אל תדאג. למרות חוסר הרגולציה, ישנן חברות מומחיות שיכולות לקבל את כספך בחזרה. כל מה שאתה צריך לעשות הוא ליצור קשר עם חברה X, יחיד Y, או חשבון מדיה חברתית Z".

כי בכל פעם שיש אסון מהסוג הזה, הרמאים המשניים מגיעים בריצה די מהר, ומציעים "למצוא דרך" להחזיר את כספך.

יש הרבה רמאים שמרחפים בסביבה, אז היזהר מאוד.

אם הפסדת כסף, אל תצא מגדרו כדי לזרוק כסף טוב אחרי רע (או כסף רע אחרי טוב, לא משנה מה זה).

DOUG. אוקיי, אתה יכול לקרוא עוד על זה: Cryptocoin "מחליף אסימונים" Nomad מפסיד 200 מיליון דולר בטעות קידוד.

ואם נשמע מאחד הקוראים שלנו על הסיפור הזה, מגיב אנונימי כותב, ואני מסכים... אני לא מבין איך זה עובד:

"מה שמדהים הוא שלסטארטאפ מקוון היה כל כך הרבה מה להפסיד מלכתחילה. 200,000 דולר, אתה יכול לדמיין. אבל 200 מיליון דולר נראים לא ייאמן".

ואני חושב שדי ענו על השאלה הזו, אבל מאיפה כל הכסף הזה מגיע, כדי לתפוס 200 מיליון דולר?

ברווז. אני לא יכול לענות על זה, דאג.

DOUG. 'מס

ברווז. האם זה שהעולם יותר אמין ממה שהיה פעם?

האם יש הרבה מאוד רווחים שהושגו לא טוב בקהילת מטבעות הקריפטו?

אז יש אנשים שלמעשה לא השקיעו את כספם בזה, אבל בסופו של דבר הם קיבלו מטען שלם של מטבעות קריפטוגרפיים באמצעים לא טובים ולא בהגינות. (אנחנו יודעים שתשלומי תוכנות כופר מגיעים בדרך כלל כמטבעות קריפטוגרפיים, לא?)

אז שזה יהיה כמו מצחיק-כסף... האדם שמפסיד את ה"כסף" אולי לא הכניס מזומן מראש?

האם זה רק להט כמעט דתי מצד אנשים שאומרים "לא, לא, *זו* הדרך לעשות את זה. אנחנו צריכים לשבור את דרך החנק שבה ארגונים פיננסיים מהאסכולה הישנה, המטומטמים, עם רגולציה גבוהה עושים דברים. אנחנו חייבים להשתחרר מהאיש"?

אני לא יודע, אולי 200 מיליון דולר זה כבר לא הרבה כסף, דאג?

DOUG. [צוחק] ובכן, כמובן!

ברווז. אני חושד שפשוט יש אנשים שנכנסים בעיניים עצומות לרווחה.

הם אומרים, "אני *מוכן* לקחת את הסיכון הזה כי זה פשוט כל כך מגניב."

והבעיה היא שאם אתה הולך להפסיד $200, או $2000, ואתה יכול להרשות לעצמו להפסיד את זה, זה דבר אחד.

אבל אם נכנסת תמורת 2000 דולר ואתה חושב, "אתה יודע מה. אולי אני צריך להיכנס תמורת 20,000 דולר?" ואז אתה חושב, "אתה יודע מה. אולי כדאי לי להיכנס תמורת 200,000 דולר? אולי אני צריך ללכת על הכל?"

אז, אני חושב שאתה צריך להיות מאוד זהיר!

בדיוק מהסיבות שההגנות הרגולטוריות אתה עלול להרגיש שיש לך, כמו שיש לך כשמשהו רע קורה בכרטיס האשראי שלך ואתה פשוט מתקשר ומתערער על זה והם הולכים. "בסדר", והם חוצים את ה-52.23$ הנחה מהחשבון...

...זה לא יקרה במקרה הזה.

וסביר להניח שזה לא יהיה $52, זה כנראה הולך להיות הרבה יותר מזה.

אז תזהרו שם בחוץ, אנשים!

DOUG. תיזהר, אכן.

בסדר, תודה על ההערה.

ואם יש לכם סיפור מעניין, תגובה או שאלה שתרצו לשלוח, נשמח לקרוא אותם בפודקאסט.

אתה יכול לשלוח דוא"ל tips@sophos.com; אתה יכול להגיב על כל אחד מהמאמרים שלנו; אתה יכול להתקשר אלינו בחברתית: @NakedSecurity.

זו ההופעה שלנו להיום - תודה רבה על ההקשבה.

עבור פול דאקלין, אני דאג אמות', להזכירך, עד הפעם הבאה...

שניהם. הישאר בטוח!

[מודם מוזיקלי]

- blockchain

- קוינגניוס

- מטבע מבוזר

- ארנקים

- cryptryptxchange

- קריפטוגרמה

- קריפטוגרפיה

- אבטחת סייבר

- פשעי אינטרנט

- עברייני אינטרנט

- אבטחת סייבר

- מחלקה לביטחון מולדת

- ארנקים דיגיטליים

- חומת אש

- קספרסקי

- תוכנות זדוניות

- מקאפי

- ביטחון עירום

- פודקאסט עירום אבטחה

- NexBLOC

- אפלטון

- plato ai

- מודיעין אפלטון

- משחק אפלטון

- אפלטון נתונים

- פלטוגיימינג

- פודקאסט

- VPN

- פגיעות

- אבטחת אתר

- זפירנט

![S3 Ep94: סוג זה של קריפטו (גרפי), וסוג אחר של קריפטו (מטבע!) [שמע + טקסט] S3 Ep94: סוג זה של קריפטו (גרפי), וסוג אחר של קריפטו (מטבע!) [אודיו + טקסט] PlatoBlockchain Data Intelligence. חיפוש אנכי. איי.](https://platoblockchain.com/wp-content/uploads/2022/08/s3-ep94-200000000.png)