מרחב האבטחה של Web3 ראה שינוי דרמטי בשנת 2023, והציג הן התקדמות בחוסן והן קשיים מתמשכים. התקפות סייבר נגד מגזר ה-Web3 הביאו לכך מעל $ 1.7 מיליארד דולר בפיצויים בשנת 2023; תועדו 453 אירועים. מגוון הסכנות שמציגות תקיפות אלו מדגיש את ההכרח הקריטי של קהילת Web3 לשמור על מודעות מתמדת. צוות מומחים ב סאלוס, עסק לאבטחת web3 המתמקד במחקר, פיתח דוח ניתוח נרחב זה.

פריצות: שנה של דפוסים שונים

למרות שההפסדים הכוללים ירדו במידה ניכרת בשנת 2023, ניצולים בעלי פרופיל גבוה המשיכו להשפיע באופן משמעותי. ההפסד של 200 מיליון דולר שספגה רשת מיקסין בספטמבר, יחד עם ההפסדים של 197 מיליון דולר שספגה אוילר פיננסים במרץ וההפסדים של 126.36 מיליון דולר שספגה Multichain ביולי, מדגישים את הסכנות המתמשכות לגשרים ול DeFi פרוטוקולים.

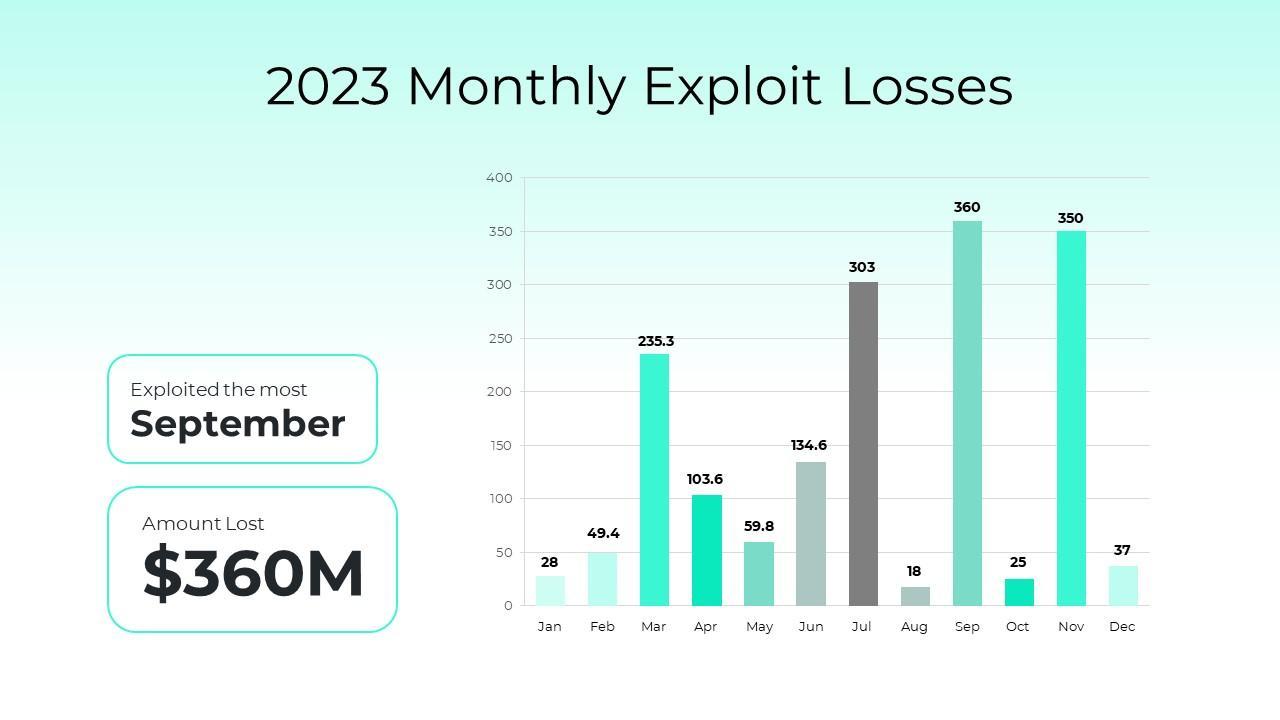

בחינת הפסדים חודשיים ביתר פירוט מראה דפוס מעניין. למרות שהיו הפסדים גדולים בספטמבר, נובמבר ויולי, הייתה ירידה ניכרת באוקטובר ובדצמבר, מה שמצביע על כך שהמודעות לאבטחה ויישום הגנות חזקות הופכות חשובות יותר ויותר.

תמונת מצב 2023 של פרצות אבטחה של Web3

יציאה מהונאות:

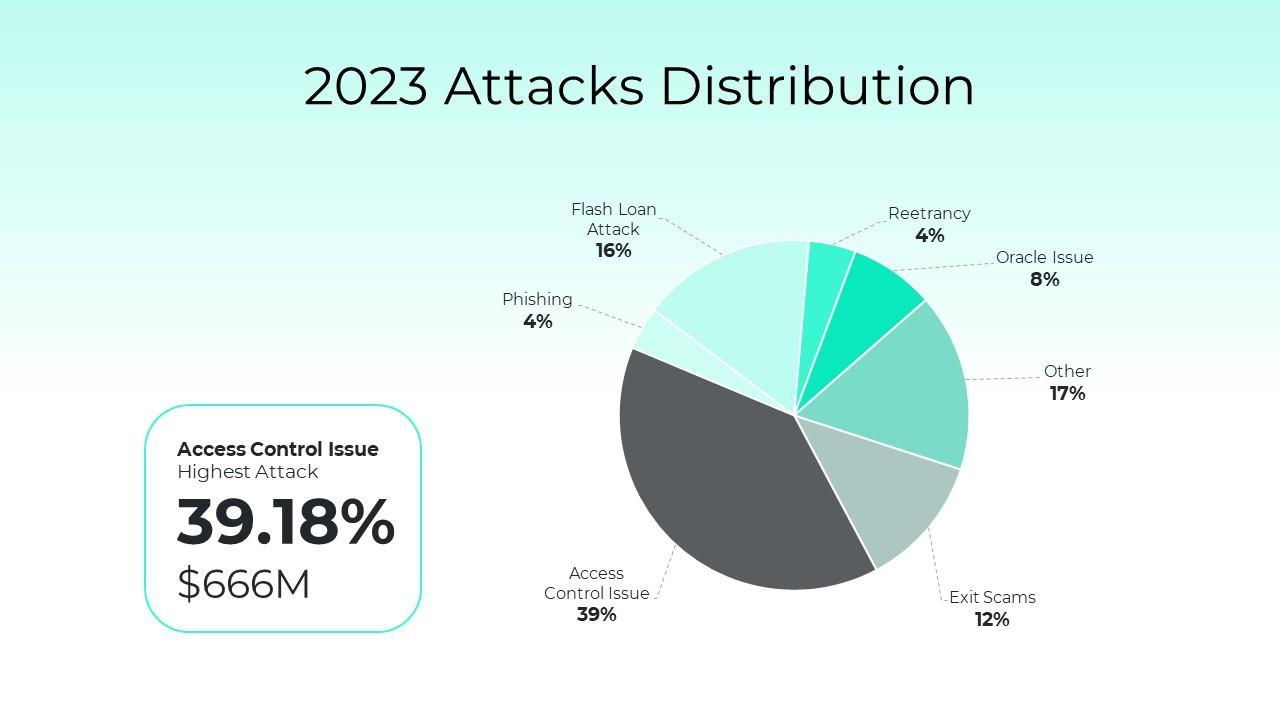

מכלל התקיפות, הונאות יציאה היוו 12.24%, כאשר 276 מקרים הביאו להפסד של 208 מיליון דולר. מקרים בולטים של מיזמים שהבטיחו רווחים ניכרים אך נעלמו בפתאומיות עם כספי המשקיעים.

אמצעי בטיחות:

1. חקירת פרויקטים וצוותים לעומק, מוודא שיש להם רקורד מוכח, ודירוג פרויקטים לפי הערכות אבטחה שקופות הניתנות על ידי חברות אמינות.

2. שנה את תיק ההשקעות שלך והיעזר בזהירות כשאתה שוקל מיזמים שמציעים תשואות גבוהות באופן בלתי סביר.

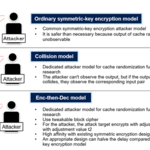

בעיות בבקרת גישה:

ל-39.18% מהתקיפות היו בעיות בקרת גישה, ו-29 מהאירועים הללו הביאו להפסד משמעותי של 666 מיליון דולר. מקרים בולטים כוללים רגישויות שנמנעו ב-Multichain, Poloniex ו-Atomic Wallet.

אמצעי בטיחות:

היצמד לעיקרון המינימום ההרשאות, הפעל נהלי אימות והרשאה חזקים ועדכן הרשאות גישה לעתים קרובות. בנוסף, לספק לצוות הדרכת אבטחה קבועה, במיוחד לבעלי הרשאות גבוהות, ולהקים מערכות ניטור יסודיות כדי לזהות ולטפל במהירות בכל פעילות חשודה באפליקציות ובתשתיות.

דיוג:

מקרי פישינג היוו 3.98% מהמתקפות, ו-13 מהתקריות הללו עלו 67.6 מיליון דולר בהפסדים. התוקפים השתמשו במגוון של אסטרטגיות דיוג המשתנות ללא הרף, כפי שהוצג במתקפת AlphaPo של קבוצת Lazarus.

אמצעי בטיחות:

תקיפות חזיתיות גדלו בזירת web3 כתוצאה מיוזמות שמעריכות פחות את האבטחה הקדמית. זה חיוני לעשות Web3 בדיקות חדירה לאיתור פגמים ונקודות תורפה במערכת שהאקרים יכולים לנצל. הפוך את חינוך המשתמשים לעדיפות עליונה, עודד את השימוש באימות רב-גורמי (MFA) ובארנקי חומרה, והשתמש בניטור דומיינים ואימות דואר אלקטרוני.

התקפות באמצעות הלוואות פלאש:

16.12% מהתקיפות היו התקפות הלוואות בזק, כאשר 37 מקרים הביאו להפסד של 274 מיליון דולר. התקפות הלוואות בזק מדויקות הושקו נגד Yearn Finance, KyberSwap ו- Euler Finance.

אמצעי בטיחות:

צמצם את הסכנות הכרוכות בהלוואות בזק על ידי הצבת מגבלות כגון מגבלות זמן וכמויות אשראי מינימליות. על ידי הגדלת ההוצאה לתוקפים, חיוב עבור השימוש בהלוואות פלאש עשוי לשמש מרתיע להשתמש בהתקפות עוינות.

כניסה חוזרת:

4.35% מההתקפות נגרמו מפגיעות של כניסה חוזרת, ו-15 מההתרחשויות הללו הביאו להפסד של 74 מיליון דולר. ההשלכות של פגם זעיר שיוצר הפסדים גדולים הובאו לאור על ידי סוגיית Vyper והתקפת Exactly Protocol.

אמצעי בטיחות:

1. עקוב בקפדנות אחר מודל ה-Check-Effect-Interaction: ודא שכל הבדיקות והאימותים הרלוונטיים נעשים לפני שתמשיך. עליך לבצע שינויים במדינה וליצור קשר עם גורמים חיצוניים רק לאחר שסיימת את הבדיקות הללו בהצלחה.

2. השתמש בהגנה מקיפה על כניסה חוזרת: השתמש בזה עבור כל פונקציה בחוזה הכרוכה בהליכים רגישים.

בעיות עם אורקל:

7.88% מהתקיפות נגרמו מבעיות של אורקל, ו-7 מהמקרים הללו הובילו להפסד של 134 מיליון דולר. פריצת BonqDAO הדגימה כיצד לשנות את מחירי האסימונים על ידי שימוש בחולשות של Oracle.

אמצעי בטיחות:

1. אין לבצע תחזיות מחירים בשווקים עם מעט נזילות.

2. קבע אם הנזילות של האסימון מספיקה כדי להבטיח אינטגרציה של הפלטפורמה לפני שתחשוב על תוכניות מחיר מסוימות של אורקל.

3. שלב מחיר ממוצע משוקלל בזמן (TWAP) כדי להעלות את עלות המניפולציה עבור התוקף.

נקודות תורפה נוספות

16.47% מהתקיפות בוצעו תוך שימוש בנקודות תורפה אחרות, ו-76 מהאירועים הללו הביאו להפסד של 280 מיליון דולר. הרבה פרצות של web2 והפרת מסד הנתונים של Mixin הדגימו את הספקטרום הרחב של בעיות אבטחה שנתקלו בתחום ה-Web3.

10 הפריצות המובילות לשנת 2023: תקציר

עשרת הפריצות המובילות של 2023, שהיוו כ-70% מהנזקים של השנה (בסביבות 1.2 מיליארד דולר), זיהו חולשה נפוצה: בעיות בקרת גישה, במיוחד כאלו הכרוכות בגניבת מפתחות פרטיים. רוב ההפרות הללו התרחשו בחלק השני של השנה; שלוש תקיפות משמעותיות אירעו בנובמבר.

ראוי לציין כי קבוצת לזרוס הייתה מעורבת בהפרות רבות שגרמו לאובדן כספים באמצעות פשרות של ארנק חם. Mixin Network, Euler Finance, Multichain, Poloniex, BonqDAO, Atomic Wallet, HECO Bridge, Curve, Vyper, AlphaPo ו-CoinEx היו בין הפרוטוקולים שניצלו.

סיכום:

עד סוף השנה, ההפסדים הכוללים של 2023 יהיו פחותים מאלו של 2022. אבל ריכוז הנזק בעשרת ההתקפות המובילות מדגיש כמה חשוב שתהיה הגנה טובה יותר. בגלל מגוון רחב של פגיעויות, הגנה על מרחב ה-Web10 דורשת אסטרטגיה רב-גונית.

אי אפשר להפריז בחשיבותן של ביקורות יסודיות והגברת הידע של בדיקות חדירה של Web3, במיוחד לאור טכניקות חדירות חדשות כמו אלו המשמשות בהתקפות של קבוצת Lazarus. מומלץ מאוד למשתמשים ולבעלי עניין לתעדף פלטפורמות ושירותים העומדים הן בדרישות הפונקציונליות והן בתקני האבטחה הגבוהים ביותר על מנת לסלול את הדרך לעתיד בטוח של Web3.

לחץ כאן כדי לראות את הדו"ח החי של צוות המומחים ב-Salus.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://thenewscrypto.com/web3-security-report-2023-key-findings-revealed/

- :הוא

- $ למעלה

- 10

- 12

- 13

- 15%

- 2022

- 2023

- 26%

- 29

- 35%

- 36

- 7

- a

- אודות

- פִּתְאוֹם

- גישה

- פי

- היוו

- לרוחב

- פעילות

- תוספת

- כתובת

- התקדמות

- נגד

- תעשיות

- למרות

- בין

- an

- אנליזה

- ו

- תשתיות

- כל

- אפליקציות

- ARE

- זירה

- סביב

- AS

- תקיפה

- הערכות

- המשויך

- At

- אטומי

- לתקוף

- המתקפות

- ביקורת

- אימות

- אישור

- מְמוּצָע

- מודעות

- BE

- כי

- התהוות

- לפני

- מוטב

- B

- הלוואות

- שניהם

- הפרה

- פרות

- לְגַשֵׁר

- גשרים

- רחב

- מובא

- עסקים

- אבל

- by

- גרם

- זהירות

- שינויים

- משתנה

- טְעִינָה

- בדיקות

- קוינקס

- Common

- קהילה

- חברות

- השלמת

- מַקִיף

- ריכוז

- בהתחשב

- קבוע

- תמיד

- נמשך

- חוזה

- לִשְׁלוֹט

- עלות

- יכול

- קריטי

- זונה

- התקפות רשת

- נזק

- סכנות

- מסד נתונים

- דֵצֶמבֶּר

- ירידה

- ירד

- דרישות

- מופגן

- פרט

- לקבוע

- מפותח

- נבדלים זה מזה

- קשיים

- do

- תחום

- עשה

- באופן דרמטי

- חינוך

- אמייל

- לעודד

- סוף

- מתמשכת

- לעסוק

- מספיק

- ישויות

- במיוחד

- חיוני

- אוילר פיננסים

- כל

- בדיוק

- תערוכות

- יציאה

- מומחה

- מומחים

- לנצל

- ומנוצל

- מעללים

- נרחב

- חיצוני

- פייסבוק

- לממן

- ממצאים

- פלאש

- הלוואות פלאש

- פגם

- פגמים

- מרוכז

- לעקוב

- בעד

- פונקציה

- פונקציונלי

- כספים

- עתיד

- קְבוּצָה

- אַחֲרָיוּת

- לפרוץ

- האקרים

- פריצות

- היה

- קרה

- חומרה

- ארנקים חומרה

- יש

- גָבוֹהַ

- פרופיל גבוה

- הגבוה ביותר

- להבליט

- פסים

- מאוד

- חַם

- ארנק חם

- איך

- איך

- HTTPS

- מזוהה

- לזהות

- if

- פְּגִיעָה

- הפעלה

- השלכות

- חשוב

- בלתי אפשרי

- in

- מעמיק

- לכלול

- בע"מ

- גדל

- גדל

- תשתית

- יוזמות

- השתלבות

- מעניין

- אל תוך

- חקירה

- השקעה

- תיק השקעות

- מעורב

- מעורב

- סוגיה

- בעיות

- IT

- יולי

- מפתח

- מפתחות

- ידע

- kyberswap

- גָדוֹל

- הושק

- לזרוס

- קבוצת לזרוס

- הכי פחות

- פחות

- ממונפות

- אוֹר

- כמו

- מגבלות

- גבולות

- לינקדין

- נְזִילוּת

- קְצָת

- לחיות

- להלוות

- הלוואות

- את

- אבדות

- מגרש

- עשוי

- לתחזק

- הרוב

- לעשות

- עשייה

- מניפולציה

- רב

- צעדה

- שוקי

- מאי..

- לִפְגוֹשׁ

- משרד חוץ

- מִילִיוֹן

- מינימום

- מיקסין

- רשת מיקסין

- מודל

- כסף

- ניטור

- אחת לחודש

- יותר

- רב שכבתי

- רב פנים

- הכרח

- רשת

- חדש

- נוֹבֶמבֶּר

- אוֹקְטוֹבֶּר

- of

- הַצָעָה

- לעתים קרובות

- on

- פעם

- מתמשך

- רק

- אורקל

- להזמין

- אחר

- מקיף

- חלק

- מסוים

- במיוחד

- תבנית

- לסלול

- חֲדִירָה

- הרשאות

- כוח אדם

- דיוג

- PHP

- מקום

- תוכניות

- פלטפורמה

- פלטפורמות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- פולוניקס

- תיק עבודות

- תרגול

- דיוק

- מחיר

- מחירים

- עקרון

- תיעדוף

- עדיפות

- פְּרָטִי

- מפתחות פרטיים

- זְכוּת

- הרשאות

- בעיות

- נהלים

- הפקת

- רווחים

- התחזיות

- פרויקטים

- בולט

- מוּבטָח

- אבטחה

- .

- פרוטוקול

- פרוטוקולים

- מוכח

- לספק

- ובלבד

- גם

- מכניס

- מהירות

- להעלות

- רכס

- דירוג

- מוּמלָץ

- שיא

- רגיל

- רלוונטי

- אָמִין

- לדווח

- דו"ח 2023

- דורש

- מחקר

- כושר התאוששות

- תוצאה

- וכתוצאה מכך

- החזרות

- גילה

- בטוח

- ראה

- הונאות

- שְׁנִיָה

- מגזר

- אבטחה

- מודעות ביטחונית

- לִרְאוֹת

- רגיש

- סֶפּטֶמבֶּר

- לשרת

- שירותים

- סט

- שיתוף

- משמרת

- צריך

- הראה

- הופעות

- משמעות

- משמעותי

- מֶרחָב

- ספֵּקטרוּם

- בעלי עניין

- תקנים

- מדינה

- אסטרטגיות

- אִסטרָטֶגִיָה

- חזק

- ניכר

- בהצלחה

- כזה

- סבל

- בטוח

- חשוד

- SVG

- מערכת

- מערכות

- נטילת

- נבחרת

- צוותי

- טכניקות

- עשר

- בדיקות

- בדיקות

- מֵאֲשֶׁר

- זֶה

- השמיים

- גְנֵבָה

- שם.

- אלה

- הֵם

- חושב

- זֶה

- אלה

- שְׁלוֹשָׁה

- זמן

- ל

- יַחַד

- אסימון

- חלק עליון

- 10 למעלה

- העשירייה הראשונה

- סה"כ

- לעקוב

- לעקוב אחר

- הדרכה

- שָׁקוּף

- עדכון

- נוֹהָג

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- משתמשים

- באמצעות

- לנצל

- מגוון

- מיזמים

- אימות

- באמצעות

- לצפיה

- פגיעויות

- ויפר

- ארנק

- ארנקים

- היה

- דֶרֶך..

- חולשה

- Web2

- Web3

- קהילת Web3

- מרחב Web3

- היו

- מתי

- אשר

- בזמן

- רָחָב

- טווח רחב

- עם

- שנה

- לְהִתגַעגֵעַ

- אתה

- זפירנט