Validator Security: הצעד הראשון למינוף PoS

ביזור הוא הלב של בלוקצ'יין PoS. ביזור אבטחה, קונצנזוס, אחסון ספרי חשבונות ואימות עסקאות הוא מה שמבטיח אבטחת רשת ובלוקצ'יין.

בלוקצ'יין מאובטח רק כמו מנגנון יצירת הבלוקים שלו.

Proof of Stake הוא מנגנון שבו מחזיקי אסימונים בשרשרת מחזיקים את אחזקותיהם כדי לזכות ביכולת לקבל החלטות על הבלוקצ'יין. בדיקת מערכות הוא השם לתהליך זה של קבלת החלטות על הבלוקצ'יין. מאמת בעצם מאמת עסקאות ובמקרים מסוימים מצביע גם על החלטות ממשל הבלוקצ'יין. מכאן ש-PoS blockchain מסתמך על המאמתים שלו לאימות ויצירה של בלוקים חדשים כמו גם אבטחה תפעולית כדי לשמור על הבלוקצ'יין.

תוקף הוא צומת שהחזיק מספיק אחזקות כדי לזכות בזכויות האימות, הנכסים עשויים להיות בבעלות הצומת בלבד או מושאלים מצמתים אחרים שאינם מאמתים ישירות. מאמת שנפגע הוא סיכון לנכסים שלו, לנכסים מואצלים וגם לרשת. לכן, הבטחת האבטחה של המאמת היא בעלת חשיבות עליונה.

בחירת בלוקצ'יין מתאימה

ההימור אכן משתלם. זהו תנאי מוקדם כדי להבין מה מתיישב עם נקודות החוזק של המאמת כדי למנף את הטוב ביותר מההזדמנות. ההערכה של בלוקצ'יין מתאים כרוכה בניתוח רב-גוני.

הזדמנויות תרומה

למנף את החוזקות שלך

חפש בלוקצ'יין שתומכים בנקודות החוזק שלך. מאמת טוב בתשתית או ב-op-sec צריך לחפש בלוקצ'יין היכן שהוא מבוקש. עבור מישהו טוב עם חוזים חכמים, בלוקצ'יין המספק הימור ניתן לתכנות צריך להיות הבחירה. למומחי תורת המשחקים וכלכלה, בלוקצ'יין תואם יתאימו. המאמת צריך לבנות (בבודד) כלים כדי לחזק את החוזקות שלו ולהשתמש בהם בצורה הטובה ביותר.

חקור אפשרויות להרוויח תגמולים

הימור הוא מקור ההכנסה העיקרי ב-PoS blockchain. זה מאפשר למאמת להיות מסוגל לאמת עסקאות ולהרוויח תמריצים על כך. עם זאת, לרוב הבלוקצ'יין יש מצבים אחרים להרוויח גם תמריצים. בעת בחירת בלוקצ'יין קחו בחשבון את פרדיגמות התמריצים, היא עשויה לכלול הצבעה עבור החלטות ממשל בשרשרת, חשיפת מאמת חתימה שנפגעה או כפולה, חשיפת פגיעויות הרשת או שיפור החוזה החכם.

הרשימה עשויה להשתנות בהתאם לבלוקצ'יין ותהליך האימות שלו.

בתור תוקף, חשוב להבין את אלה ולמנף אותם כדי להגביר את התמריצים.

דינמיקת רשת

דרישות פיננסיות

שום דבר לא מגיע בחינם, והזדמנות האימות של PoS blockchain אינה יוצאת דופן. כדי להגדיר אימות, קחו בחשבון את עלויות החומרה, כוח האדם והמטבע של הבלוקצ'יין.

אימות צריך זיכרון כדי להוריד את ספרי החשבונות, ומכאן, פתרונות אחסון בענן לניהול מרכז הנתונים ופתרונות תוכנה לניהול והפעלת האימות.

הבא בתור, הוא כוח האדם, אלו הם המאמתים וחברי הצוות שמטפלים בכל תקרית חסרת תקדים ונשארים בכוננות 24x7x365. זה בדרך כלל צוות סיבובי.

לבסוף, היא החומרה, שבלעדיה שום דבר לא ניתן להשיג. מאמת צריך לבדוק את עלויות החומרה המקומיות ואת העלויות שנגרמות בהפרדת שכבת הגישה לרשת וניהול המפתחות (הנדון להלן) גם מהמאמת.

מלבד העלויות הנ"ל, חובה צוות של מומחים או נותני שירות לטיפול בבעיות רגולטוריות ומשפטיות כאשר וכאשר הן צצות. הם עוסקים גם בעלויות מיסוי ותשלומי עמלות.

והכי חשוב, המאמת צריך נכסים להחזקה וכל נכס בבלוקצ'יין יכול להיות בבעלות או על ידי היותו תורם לטווח ארוך משלבי החוזה החכם או הספר הלבן, או על ידי שימוש ב-fiat כדי לקנות את המטבע/אסימון הקריפטו המתאים לנתח.

הבנה של העלויות חיונית כדי להעריך את הרווחיות של השתתפות במנגנון הקונצנזוס של בלוקצ'יין.

מנגנוני חיתוך

כל רשת בלוקצ'יין קובעת כמה מנגנונים כדי להגן על עצמה מכל התנהגות זדונית. בלוקצ'יין PoS משתמשים בחיתוך, כלומר החרמת הנכסים המוחזקים או אפילו איסור על השתתפות בהסכמה, עבור כל התנהגות בעלת פוטנציאל לפגוע באבטחת הבלוקצ'יין.

מסווג בעיקר לשתי קטגוריות: חיתוך זמן פעולה וחתך לצורך מעורפל. להלן כמה מקריטריוני החיתוך הנפוצים ביותר:

- תוקף המייצר שני בלוקים באותו גובה

- מאמת מגיש הצבעת קונצנזוס לא חוקית כלומר מאמת קריפטוגרפית עסקה שעלולה להיות לא לגיטימית או שהיא נוגדת את האינטרסים של הבלוקצ'יין.

- מאמת לא מצליח להיות פעיל ברשת במשך התקופה הנדרשת.

- מתגלה מקרה של הוצאה כפולה על ידי המאמת

- מאמתים אחרים ברשת מציגים ראיות לחתימה כפולה או אבטחה לא נאותה של המאמת. זה כמו לתת פרס על אבטחת האימות.

- אירוע מצער של המאמת שנפל טרף להתקפות חיתוך המוניות על ידי האקרים, שעלולים להצביע בסתירה או פשוט ליזום ביטול התייחסות ולבטל את זכויות המאמת.

ישנם בלוקצ'יין שמתפקדים על 'אמונות אמון טהורות' ואינם מפעילים חיתוך כדי לשמור על שלמות המאמת, אם כי עשויים להיות עונשים אחרים או איסור על הבלוקצ'יין בגין התנהגות לא רצויה.

ארכיטקטורת Validator

צומת האימות צריך להוריד את הבלוקצ'יין ולהישאר פעיל ברשת לתקופות ממושכות. הערכת דרישות ברמה העליונה מגלה שמאמת יזדקק לגיבויים להפסקות חשמל, אחסון ורשת, ופתרונות קישוריות חלקים, שכן להישאר מחובר לרשת הם עיקריים בעולם הבלוקצ'יין. עצות כלליות לאי שימוש במכונת מפתחים בסיסית ודווקא שימוש בכלים מבוססי ענן כדי להפעיל את המאמת היא די ברורה בהתבסס על העובדה שאדם לא יכול להיות בטוח שהמכונה שלו לא נפגעת.

להלן המחשה של אב טיפוס לארכיטקטורת אימות המבוססת על מה שספקי שירותי אימות התפתחו אליו במהלך השנים. הוא מתאר את השכבות של האימות המבוסס על היחידות הפונקציונליות שאמורות להיות להן מכונות עצמאיות ויכולות גישה.

הרעיון כאן הוא לבודד את המאמת מהרשת כדי למנוע כל איומים ברמת הרשת ולהגן על המאמת מפני מניעת שירות או התקפות חיתוך המוניות. השכבה השנייה היא שכבת ניהול המפתח או מנגנון יצירת חתימות מרחוק, המפרידה בין ניהול המפתח לבין האימות המשתתף ומציגה שכבה נוספת להחלת בדיקות אבטחה לפני חתימה על כל עסקה. הבלוג דן בהמשך בבדיקות ניהול מפתח.

SLOs ו-SLAs

יעדי רמת השירות והסכמי רמת השירות צריכים להשלים זה את זה לפונקציית אימות חלקה.

הסכמי רמת שירות:

אלו הן הדרישות שמאמת מסכים למלא פעם אחת, שנבחר לאימות עסקאות. מלבד אימות עסקאות, מאמת עשוי אפילו להציע חסימות ולהצביע עבור החסימות המוצעות על ידי מאמתים אחרים.

מטרות רמת השירות:

מאמת חייב להיות ברור לגבי המטרות של השתתפות בתהליך תחזוקת הרשת ולהבטיח שיש להם מספיק משאבים, הימורים זמינים והגדרה. תוקף שמטרתו הבלעדית להרוויח יותר על כף המאזניים יפעל לפי אופן פעולה שונה מאשר מישהו ששואף להישאר ברשת כדי להבטיח אבטחה. בעוד שמאמת יחיד ידאג רק למטרות הנכסים האישיים שלו/ה, ספק שירות צריך להבטיח שגם המטרות של המאציל יטופלו.

מעבר לזהות את ה-SLOs וה-SLAs והעובדה שלוולידטור יש את היכולת לנהל את שניהם, חשוב לוודא שהם יוצרים איחוד פונקציונלי לטובת מתן אפשרות לvalidator להישאר פעיל ולהרוויח תגמולים ברשת. כדוגמה, אם מאמת לא יכול להישאר מקוון בפרקי זמן קבועים מראש, בלוקצ'יין עם חיתוך לאי-חיים ברשת הולך להיות התאבדות.

אבטחה משולשת

כלל האבטחה היחיד הוא להרתיע מהפרות על ידי הפיכת העלויות/מאמץ התקיפה לגדולים מדי בהשוואה ליתרונות שהתקבלו. לאבטחת המאמת המבוססת על עיקרון זה יש שלושה היבטים הנידונים להלן:

אבטחת מפתח:

המפתחות ברשת הבלוקצ'יין הם אלה ששומרים עליה. א מפתח הוא קוד שנוצר בצורה קריפטוגרפית שמאמת חייב להשתמש בו כדי לבצע את פעולותיו. שמירה על אבטחת המפתח היא המטרה של כל פעילויות האבטחה ברמת האימות. מפתחות ההצפנה ברשת בלוקצ'יין הם מפתח החשבון ומפתח הקונצנזוס. זה תלוי בכללי הפיתוח של הבלוקצ'יין ששניהם זהים או שונים.

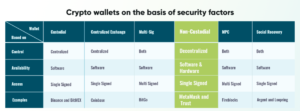

מפתח החשבון הוא מפתח קר, המשמש לעתים רחוקות מאוד כאשר צומת אימות רוצה לשנות את הפרטים, מערכת התגמול, לוח הזמנים של העמלות, או אפילו לשנות קונצנזוס בין חברי הצוות. מומלץ לשמור מפתח זה מחוץ לרשת במשהו המכונה ארנק קר. זה שומר על האבטחה ובתורו של המאמת. ארנקי חומרה אלה חייבים להיות מרווחים ובעלי גישה למולטי-sig.

מפתח הקונצנזוס הוא המפתח החם. הוא משמש להצבעה עבור עסקאות, להציע או לחתום על החסימות ואפילו להצביע עבור החלטות ממשל הבלוקצ'יין. מפתח זה ישמש באופן קבוע עבור כל עסקה ועסקה שעוברת דרך האימות. מפתח הקונצנזוס מנוהל ומתוחזק על ידי מנגנוני האבטחה המרכזיים.

פתרונות ניהול מפתחות של צד שלישי:

- אפליקציות מותאמות אישית לפנקס המפתחות - לאלה יש את החיסרון שהם אינם זמינים במיוחד ודורשים נוכחות פיזית עבור כל גישה בודדת. פתרונות מסוג זה עשויים להיות שימושיים עבור מקשים קרים, אך מקשים חמים זקוקים לאפשרויות ניהול נוזליות יותר.

- פתרונות Enclave לניהול מפתחות– מדובר בפתרונות חומרה שעוצבו על ידי החברות המתמחות בניירות ערך מרכזיים. ניתן להשתמש באלה תוך התחשבות שהאבטחה מנוהלת ומטופלת על ידי צד שלישי, לכן, אמון המאמת בפתרון חייב להיות בלתי מעורער והמאמת צריך להיות מסוגל לנצל את המתקנים הניתנים במלואם.

- המאובטח ביותר הוא פתרון ניהול מפתחות מרובה חלקים, שבו התלות מוסרת מספק שירותי ענן יחיד והמפתח מאוחסן בחלקו על מספר ארנקים. השימוש במפתח דורש גישה לכל אחד מהארנקים. הפצת הארנקים הללו בין חברי הצוות מוסיפה רמה נוספת של אבטחה מונעת על ידי אדם בשכבה זו.

מנהלי מפתח מרובים בשילוב עם טכנולוגיות מובלעות מחזקים עוד יותר את האבטחה של מערכות ניהול מפתחות. שימוש בכלי ניהול מרכזיים מבטיח רמת אבטחה גבוהה יותר מארגונים מתמחים.

אבטחת צומת:

אבטחת הצומת היא תהליך שני חלקים. הראשון הוא ה ביטחון פיזי של המכונה. למרות שהמאמת משתמש בשירותי ענן כדי להשתתף בתהליכי הימור, כדי לגשת לאלו ייעשה שימוש בסוג כלשהו של מחשב נייד/מחשב. הבטחת האבטחה של אותו הדבר היא באחריות האדם שניגש אליו. השני הוא ה אבטחה מכל תוקפים ברשת או התקפת מניעת שירות ממוקדת על ידי משתמשים זדוניים. לשם כך, שכבת אבטחת הרשת הנוספת קיימת כדי שהזקיפים יעבירו את העסקה ברשת וימנעו מהמאמת לבוא ישירות במגע עם הרשת. לזקיפים יש את היכולת להתחמק מהתקפות שכבת רשת בעוד שהתקפות שכבת האפליקציות צריכות להיות מטופלות במחשב האימות בלבד.

מסיבה זו, יכולות החתימה מבודדות מצומת האימות וביניהם מתווסף חותם מרוחק. החותם מרחוק ניגש למפתח לאחר ביצוע בדיקות נוספות. למרות שהחותם המרוחק מזהה את המאמת, חיוני לבדוק את המטען של הבקשה כדי לוודא שהמפתחות משמשים למטרות לגיטימיות בלבד מכיוון שעדיף להניח שאבטחת המאמת עלולה להיפגע. הבדיקות שיש לבצע על החותם המרוחק כוללות אימות שהעסקה היא עסקת אימות בלבד. ודא שעומס העסקאות בדרך כלל אחיד.

החותם המרוחק צריך לסנן את האפשרויות של חתימה כפולה על ידי מינוף סימן מים גבוה או מונה הגדלת מונוטונית. כמו כן, במקרה של אסון או כשל שחזור/החזרה לאחור, זיהוי חתימה כפולה מתגלה כחיוני. כרמת זהירות נוספת, רשום והבן את כל התלות והתלות שלהן.

השפעת כוח האדם:

השלב הבא הוא להפוך את האימות לאוטומטי לעבד במידה המרבית ובכך לשמר אותו מכל סוג של טעות אנוש. בעיקרון הגבלת הגישה לייצור למינימום. לשם כך, מומלץ להשתמש באחסון בענן או במאגר git שנשלט על ידי לפחות שני חברי צוות כדי להבטיח שכל שינוי יעבור דרך עיניים כפולות לפני שהוא מחויב למערכת. קבלת חתימות מאובטחות קריפטוגרפית מחזקת את האבטחה ברמת המאגר.

מלבד גירסאות הקוד ומעקב אחר כל מיני תשלומים, ותשלומי עמלות, חיוני לנהל ולצנזר את השינויים המתרחשים בקוד git.

עקוב אחר ה-SLOs וה-SLAs דרך מערכת מעקב ועדכן אותם מעת לעת כדי לשמור על זמינות גבוהה ולתפקד בצורה יעילה ברשת. טעות כאן מוכיחה בדרך כלל קטלנית עבור צומת האימות.

בדוק את ההגדרה שלך

חיקוי כשלים נפוצים:

התחל בגרימת תקלות בסיסיות כמו תקלות חשמל או רשת, התקפות מניעת שירות, ובדוק פגיעויות של חותמים מרחוק. יחד עם הצצה ישירה זו עם מאמתים אחרים בעלי אבטחה גבוהה מהימנים, מבטיח אבטחת רשת טובה יותר. גם אם ברשת עצמה יש כמה פרצות, מערכת של מאמתים מאובטחים המציצים יחד עשויה לעקוף את כל התקפות ברמת הרשת.

תהיה התאום המרושע של עצמך:

דחף את הגבולות שלך כדי לבדוק את הפגיעויות אם מישהו יצליח לקבל גישה לכל ידע האבטחה שיש לך. היה התאום המרושע שלך עבור המאמת. אם מישהו יכול לבדו להצליח לפרוץ את המערכת, עליך לבדוק שוב את האבטחה שלך.

ללמוד מהעבר:

למד כיצד מאמתים נפגעו בדוק בעבר את התרחישים הללו, צור תרחישים נוספים סביבם ובדוק את עמידות המאמתים.

מנף את רשתות הבדיקות

תמיד! תמיד אני חוזר עליך להתחיל עם רשתות בדיקות, לפני שתכניס את המאמת שלך לרשת הראשית. זה נותן מושג איך התפקוד בפועל יתנהל על בסיס יומי ויחשוף אם יש דאגות שיישארו ללא השגחה.

לאחר הפריסה:

ניטור: המשימה היחידה הבלתי נמנעת על בסיס קבוע היא ניטור כל העסקאות, הזרמה והזרימה של ההימור, יש לעקוב בקפידה אחר גישה למפתחות קרים/חמים. שמור תיעוד של כל סוגי הגישה.

הגדר התראות לכל סוג של חריגה מהפעולה הטבעית. הקפד לסווג התראות על דחיפותן ולטפל בהן כראוי. יש צוות לטיפול בבעיות קריטיות 24×7. הכן לוחות זמנים של מחזור כוננות עם מדיניות הסלמה. בני אדם נוטים להפוך לרדום או לשכוח פרוטוקולים של ניהול אסונות, ועורכים באופן קבוע ניסויים מדומה של תרחישי כישלון. זה עוזר להם להישאר רגועים ומוכנים להתמודד גם במצבים אלה תחת לחץ.

פרוטוקולים לטיפול ודיווח על תאונות:

בכל מקרה של תקריות לא רצויות, ודא שהפחתת סיכונים נכונה נעשית בהתאם לפרוטוקולים ושהכל מתועד ומדווח למטרות ניתוח ושיפור אבטחה נוסף. מה, איך, מתי והיכן יש לציין בבירור את האירוע ולבדוק את המאמת מולם שוב ושוב. השתמש בתקריות אלה כדי לשפר שיטות עבודה לעתיד.

המילה אחרונה

זה בלתי נמנע לזהות נקודות תורפה במערכת גם לאחר פריסתה. מה שראוי לציין הוא לאחר הפעלתו, זה הופך להיות חיוני יותר כדי לעקוב אחר נתוני הניטור ומה קורה בחלל. מאמת חייב להבטיח שכל ההיבטים של בדיקת הנאותות מבוצעים בזהירות רבה לפני שמתחילים, שכן עיצוב שנוצר מתוך מחשבה על אבטחה הוא ללא ספק אינדיקציה טובה למערכת להתמודד עם בעיות הרשת הקשות. הודעה כי שמירה על ערנות כדי להיות מסוגלת להתמודד עם כל מצב לא נעים הוא המפתח לטיפול בכל סוג של התקפה.

PrimaFelicitas הוא ארגון ממוקד בלוקצ'יין עם מומחיות בבניית ארנקי multisig מאובטחים במיוחד, פתרונות ניהול מפתחות אבטחה ופלטפורמות שירותי אימות ובונה פתרונות אבטחה מקצה לקצה עבור צמתי בלוקצ'יין.

מחפש עזרה כאן?

צור קשר עם המומחה שלנו עבור

דיון מפורטn

ההודעה אבטחת אימות ב-STAaS הופיע לראשונה ב PrimaFelicitas.

ההודעה אבטחת אימות ב-STAaS הופיע לראשונה ב PrimaFelicitas.

- Coinsmart. בורסת הביטקוין והקריפטו הטובה באירופה.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה חופשית.

- CryptoHawk. רדאר אלטקוין. ניסיון חינם.

- מקור: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- גישה

- תאונות

- פי

- חֶשְׁבּוֹן

- פעיל

- פעילויות

- הוסיף

- עצה

- נגד

- הסכמים

- תעשיות

- תמיד

- בין

- אנליזה

- אחר

- בנפרד

- בקשה

- החל

- כראוי

- אפליקציות

- ארכיטקטורה

- סביב

- הערכה

- נכס

- נכסים

- השתתף

- אוטומטי

- זמינות

- זמין

- גיבויים

- בעיקרון

- בסיס

- לפני

- להיות

- להלן

- הטבות

- הטוב ביותר

- בֵּין

- לחסום

- blockchain

- אבטחת Blockchain

- blockchains

- בלוג

- אמיץ

- הפרה

- פרות

- לִבנוֹת

- בִּניָן

- בונה

- לִקְנוֹת

- יכולות

- אשר

- מקרים

- גורם

- שרשרת

- שינוי

- בדיקות

- בחירה

- ענן

- שירותי ענן

- אחסון ענן

- קוד

- ארנק קר

- משולב

- מגיע

- עמלה

- מְחוּיָב

- Common

- חברות

- השלמה

- לנהל

- מחובר

- קישוריות

- קונסנסוס

- לשקול

- צור קשר

- חוזה

- חוזים

- תוֹאֵם

- עלויות

- לִיצוֹר

- נוצר

- יצירה

- הקריטריונים

- קריטי

- קריפטוגרפי

- מַטְבֵּעַ

- יומי

- נתונים

- עסקה

- ביזור

- החלטות

- מניעת שירות

- תלוי

- פריסה

- פריסה

- עיצוב

- מעוצב

- מְפוֹרָט

- פרטים

- איתור

- מפתח

- צעצועי התפתחות

- אחר

- חָרִיצוּת

- ישיר

- ישירות

- אסון

- התשלומים

- הפצה

- לְהַכפִּיל

- להורדה

- לזכות

- רווחים

- כלכלה

- יעילות

- מאפשר

- מה שמאפשר

- מקצה לקצה

- הבטחתי

- חיוני

- למעשה

- להעריך

- הערכה

- אירוע

- הכל

- דוגמה

- מומחה

- מומחיות

- מומחים

- כשלון

- צו

- ראשון

- קבוע

- לעקוב

- טופס

- חופשי

- החל מ-

- הגשמה

- פונקציה

- פונקציונלי

- תִפקוּד

- נוסף

- עתיד

- מִשְׂחָק

- כללי

- בדרך כלל

- דור

- Git

- מטרה

- שערים

- הולך

- טוב

- ממשל

- האקרים

- לטפל

- טיפול

- חומרה

- ארנקים חומרה

- יש

- לעזור

- עוזר

- כאן

- גָבוֹהַ

- גבוה יותר

- מאוד

- מחזיקים

- אחזקות

- איך

- אולם

- HTTPS

- בן אנוש

- בני אדם

- רעיון

- פְּגִיעָה

- חשיבות

- חשוב

- לשפר

- לכלול

- הַכנָסָה

- להגדיל

- גדל

- בנפרד

- תשתית

- שלמות

- אינטרסים

- החדרה

- בדידות

- בעיות

- IT

- עצמו

- שמור

- שמירה

- מפתח

- מפתחות

- ידע

- ידוע

- שכבה

- פנקס

- ספרנים

- משפטי

- בעיות חוקיות

- רמה

- תנופה

- מינוף

- קו

- רשימה

- לחיות

- לִטעוֹן

- מקומי

- לטווח ארוך

- נראה

- משתלם

- מכונה

- מכונה

- לתחזק

- תחזוקה

- לעשות

- עשייה

- לנהל

- הצליח

- ניהול

- מנהלים

- להרשם/להתחבר

- זכרון

- יכול

- אכפת לי

- ניטור

- יותר

- רוב

- רב פנים

- מספר

- מולטי-סיג

- טבעי

- צרכי

- רשת

- אבטחת רשת

- צמתים

- יעדים

- ברור

- באינטרנט

- מבצע

- הזדמנות

- אפשרויות

- ארגון

- ארגונים

- אחר

- שֶׁלוֹ

- בבעלות

- מאמר

- להשתתף

- השתתפות

- צד

- תשלומים

- ביצוע

- תקופות

- אדם

- אישי

- גופני

- הַצָבָה

- פלטפורמות

- נקודה

- מדיניות

- PoS

- אפשרויות

- פוטנציאל

- כּוֹחַ

- להכין

- נוכחות

- להציג

- לחץ

- יפה

- מניעה

- יְסוֹדִי

- עקרון

- בעיות

- תהליך

- תהליכים

- הפקה

- כדאיויות

- להציע

- מוּצָע

- להגן

- פרוטוקולים

- מוכיח

- ובלבד

- ספק

- ספקים

- מספק

- למטרות

- מָהִיר

- קיבלו

- מזהה

- רשום

- רגיל

- רגולטורים

- להשאר

- נותר

- מרחוק

- מאגר

- לבקש

- לדרוש

- נדרש

- דרישות

- דורש

- משאבים

- אחריות

- מגלה

- תגמולים

- הסיכון

- סיכונים

- כללי

- הפעלה

- ריצה

- אותו

- בצורה חלקה

- לבטח

- מְאוּבטָח

- ניירות ערך

- אבטחה

- שרות

- שירותים

- סט

- התקנה

- סִימָן

- יחיד

- חכם

- חוזה חכם

- חוזים חכמים

- So

- תוכנה

- פִּתָרוֹן

- פתרונות

- כמה

- מישהו

- משהו

- מֶרחָב

- מתמחה

- מסחרי

- שלבים

- יתד

- סטקינג

- התחלה

- אמור

- להשאר

- אחסון

- תמיכה

- מערכת

- מערכות

- ממוקד

- מיסוי

- נבחרת

- טכנולוגיות

- מבחן

- אל האני

- המקור

- לכן

- איומים

- שְׁלוֹשָׁה

- דרך

- זמן

- יַחַד

- אסימון

- כלים

- הרמה העליונה

- לעקוב

- מעקב

- עסקה

- עסקות

- סומך

- תחת

- להבין

- הבנה

- התאחדות

- יחידות

- חסר תקדים

- עדכון

- להשתמש

- משתמשים

- לנצל

- אימות

- אימות

- לאמת

- אימות

- חיוני

- הַצבָּעָה

- קולות

- הצבעה

- פגיעויות

- ארנק

- ארנקים

- מה

- מה

- בזמן

- נייר לבן

- מי

- לְלֹא

- עוֹלָם

- ראוי

- היה

- שנים