זמן קריאה: 6 דקות

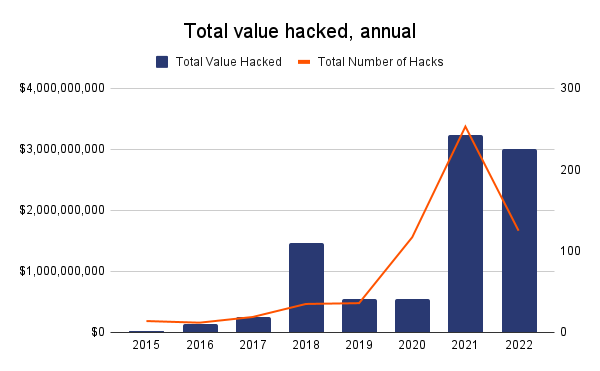

נכסי הקריפטו שנפרצו ב-2022 עשויים לעלות על 2021 מיליארד דולר של 3.2 בכספים גנובים, קובעת חברת אבטחת הקריפטו Chainalysis.

מקור תמונה: Chainalysis.

פרצות אבטחה וניצול קוד הם מרכז העניין של תוקפים המנסים לגנוב מטבעות קריפטוגרפיים. שלא לדבר על כך שהפרוטוקולים של DeFi הופכים להיות יעדים שאי אפשר לעמוד בפניהם לתקיפה.

במיוחד בשנת 2022, גשרים חוצי שרשרת יוצרים את הבמה לטרנד הפריצה החדש ביותר, המהווים 64% מגניבות הקרנות השנה.

בואו נבדוק מה השתבש מאחורי פריצות הקריפטו הגדולות ביותר של 2022 ונקבל טעימה כיצד לגשת לאבטחת web3.

מגלים את הפריצות הגדולות ביותר של 2022

Axie Infinity גשר רונין

כספים גנובים: $62,40,00,000

תאריך: 23 במרץ 22

רשת רונין עבדה על מודל הוכחת סמכות עם תשעה צמתים מאמתים. מתוך תשעה, חמישה צמתים צריכים לאשר את העברת העסקאות בגשר. ארבעה צומת אימות הם חברי הצוות הפנימיים של Sky Mavis, וזה דורש רק חתימה אחת נוספת כדי לאמת עסקה.

בניצול של רונין, ההאקר הצליח להשיג גישה לצומת האימות החמישי על ידי מינוף צומת ה-RPC. צומת RPC נטול גז הוקם שנה לפני כן כדי להפחית את העלות למשתמשים במהלך תעבורת רשת כבדה.

לפיכך, ההאקר ביצע משיכות בשתי עסקאות על ידי הרכבת הצמתים. 173,600 ETH התרוקנו בעסקה הראשונה ו-25.5M USDC בשנייה מחוזה הגשר של רונין. גניבת הקרן הגדולה ביותר בתולדות הקריפטו זוהתה רק שישה ימים לאחר מכן התרחשה הפריצה.

גשר BNB

כספים גנובים: $58,60,00,000

תאריך: 6 לאוקטובר'22

גשר BNB מחבר בין רשת Binance Beacon הוותיקה לרשת Binance Smart. ההאקר ניצל פגיעות והצליח להטביע שתי קבוצות של 1M BNB כל אחת - סך הכל 2M BNB בשווי של כ-586 מיליון דולר בזמן הפריצה.

הנה עלילת התקיפה.

התוקף הראה הוכחה כוזבת להפקדות ברשת Binance Beacon. גשר Binance השתמש באימות IAVL פגיע כדי לאמת הוכחות לכך שההאקר הצליח לזייף ולהמשיך בנסיגה.

לאחר מכן, ההאקר ניתב את הכספים לארנקו על ידי הפקדתם בפרוטוקול ונוס, פלטפורמת הלוואות BSC, כבטחונות במקום לזרוק את BNB ישירות.

תולעת

כספים גנובים: $32,60,00,000

תאריך: 2 בפברואר

Wormhole, הגשר בין Ethereum לסולנה, ספג הפסד של 120,000 Ether עטוף שהסתכם ב-321 מיליון דולר באותה עת עקב ניצול קוד.

הפריצה התרחשה בסולנה על ידי מניפולציה של הגשר עם מידע המראה ש-120k ETH נשלח בשרשרת Ethereum. כתוצאה מכך, ההאקר יכול להטביע שווה ערך של 120k ב-wETH מסולנה.

התוקף השתמש ב-'SignatureSet' של העסקה הקודמת כדי לעכב את מנגנון האימות של גשר חור התולעת ומינף את הפונקציה 'Verify-חתימות' בחוזה הגשר הראשי. הפערים ב 'solana_program::sysvar::instructions' ו-'solana_program' נוצל על ידי המשתמש כדי לאמת כתובת שהכילה רק 0.1 ETH.

בעקבות זאת ובאמצעות ניצול קוד שלאחר מכן, ההאקר הטביע במרמה 120k whETH על סולאנה.

גשר נוודים

כספים גנובים: $19,00,00,000

תאריך: 1 באוגוסט 22

נווד ברידג' חווה מכה אנושה בכך שהפך למטרה עסיסית עבור כל מי שיצטרף לחוליית ההאקרים.

במהלך השדרוג השגרתי של הגשר, חוזה העתק אותחל עם פגם קידוד שהשפיע קשות על הנכסים. בחוזה, הכתובת 0x00 הוגדרה כשורש מהימן, מה שאומר שכל ההודעות היו תקפות כברירת מחדל.

עסקת הניצול של ההאקר נכשלה בניסיון הראשון. עם זאת, כתובת ה-Tx הועתקה על ידי האקרים הבאים שקראו לפונקציית process() ישירות מכיוון שהתוקף מסומן כ"מוכח".

השדרוג קרא את הערך 'הודעות' של 0 (לא חוקי) כ-0x00 ומכאן עבר את האימות כ'מוכח'. המשמעות היא שכל פונקציית process() הועברה להיות חוקית.

אז ההאקרים הצליחו להלבין כספים על ידי הפיכת העתק/הדבק של אותו תהליך() לפונקציה והחלפת כתובת המנצל הקודמת בכתובת שלהם.

הכאוס הזה הוביל לניקוז של 190 מיליון דולר בנזילות מהפרוטוקול של הגשר.

רזונת

כספים גנובים: $18,10,00,000

תאריך: 17 באפריל 22

זו הייתה בעצם מתקפת ממשל שהובילה את ההאקר להצליף ב-181 מיליון דולר.

ההאקר הצליח לקחת הלוואת פלאש מספיק כדי להצביע ולדחוף הצעה זדונית.

זרימת ההתקפה היא כדלקמן.

התוקפים רכשו את כוח ההצבעה על ידי לקיחת הלוואת הבזק ומיד פעלו לביצוע הצעת ממשל זדונית חירום. היעדר העיכוב בביצוע ההצעה עמד לטובת המתקפה.

ההאקר הציע שתי הצעות. הראשונה היא להעביר את הכספים בחוזה לעצמם, וההצעה הבאה היא להעביר בשווי 250 $ BEAN לכתובת התרומה באוקראינה.

הכספים הגנובים שימשו לאחר מכן להחזר ההלוואה והפנו את הנותרים אליהם מזומנים טורנדו.

אילם חורף

כספים גנובים: $16,23,00,000

תאריך: 20 בספטמבר'22

הפשרה על הארנק החם הביאה להפסד של 160 מיליון דולר עבור Wintermute.

לכלי ניבולי פה ששימש ליצירת כתובות יוקרה הייתה פגיעות. לארנק החם של Wintermute ולחוזה הכספת של DeFi היו שניהם כתובות יוקרה. חולשתו של כלי הגנאי הובילה לפשרה של המפתחות הפרטיים של הארנק החם, ולאחר מכן לגניבת הכספים.

שוקי מנגו

כספים גנובים: $11,50,00,000

תאריך: 11 לאוקטובר'22

שוקי המנגו נפלו בגלל התקפת מניפולציה במחירים ואיבדו תשע ספרות תוך כדי תנועה.

איך זה קרה?

התוקף הפקיד למעלה מ-5 מיליון דולר ב-Mango Markets וסחר נגדי מחשבון אחר כנגד הפוזיציה שלו. זה הביא לעלייה מסיבית במחיר של אסימוני MNGO מ-$0.03 ל-$0.91.

לאחר מכן השתמש התוקף בעמדתו כבטוחה ורוקן כספים ממאגרי הנזילות. בקצרה, מניפולציה ושאיבת המחיר הסמלי הובילה לקריסת הפרוטוקול.

גשר הרמוניה

כספים גנובים: $10,00,00,000

תאריך: 23 ביוני 22

Harmony bridge נפל לאחיזה של פשרה על מפתח פרטי, ואחריו הפסד של 100 מיליון דולר. בואו נעקוב אחר זרימת ההתקפה.

Harmony bridge השתמש ב-2 מתוך 5 כתובות multisig כדי להעביר עסקאות. התוקף הצליח להשיג שליטה על כתובות אלו על ידי פגיעה במפתחות פרטיים. לאחר שהשיג שליטה על שתי כתובות, ההאקר הצליח לבצע עסקה שהוציאה 100 מיליון דולר.

פיי ררי

כספים גנובים: $8,00,00,000

תאריך: 1 במאי 22

Rari משתמש בקוד מזלג מורכב שאינו עוקב אחר דפוס ה-check-effect-interaction. אי בדיקת הדפוס מוביל להתקפות של כניסה חוזרת.

בדפוס הכניסה מחדש הזה, התוקף שיחק עם הקוד באמצעות 'call.value' ו 'אקזיטמרקט' פונקציות. התוקף לקח הלוואת בזק כדי לשאול ETH, נכנס שוב דרך 'call.value' והתקשר 'אקזיטמרקט' למשוך את הכספים שהועמדו כבטוחה.

כך ההאקר קיבל את הכספים שנלקחו באמצעות הלוואת בזק ושמר על הביטחונות שהוצבו להשאלה.

קוביט פיננסים

כספים גנובים: $8,00,00,000

תאריך: 28 בינואר 22

Qubit מאפשרת נעילת כספים ב-Ethereum והשאלה המקבילה ב-BSC. החוזה של 'tokenAddress.safeTransferFrom()' הפונקציה נוצלה בפריצת Qubit.

זה אפשר להאקר ללוות 77,162 qXETH מה-BSC מבלי לבצע הפקדות ETH ב-Ethereum. ואז, תוך שימוש בו כבטחונות ללוות WETH, BTC-B, USD stablecoins וכו', ההאקר הרוויח 80 מיליון דולר ברווחים.

איך לשחק חכם עם Web3 Security?

ה-TVL ב-DeFi הגיע לשיא כל הזמנים של 303 מיליון דולר בשנת 2021. אבל הניצולים העולים במרחב ה-DeFi גורמים לירידה בערך ה-TVL בשנת 2022. זה שולח אזעקת אזהרה להתייחס לאבטחת Web3 ברצינות.

הגניבה הגדולה ביותר של פרוטוקולי DeFi נבעה מקוד פגום. למרבה המזל, גישה קפדנית יותר לבדיקת הקוד לפני הפריסה יכולה לרסן את סוגי התקפות אלה במידה רבה.

עם הרבה פרויקטים חדשים שנבנים במרחב web3, QuillAudits מתכוונים להבטיח אבטחה מרבית לפרויקט ולפעול לטובת אבטחה וחיזוק web3 בכללותו. בדרך זו, איבטחנו בהצלחה כ-700+ פרויקטים של Web3 וממשיכים להרחיב את היקף המיגון על שטח Web3 באמצעות מגוון רחב של הצעות שירות.

11 צפיות