企業のサイバーセキュリティの現実は、敵が常にシステムやネットワークを侵害しており、適切に管理された侵害防止プログラムであっても、多くの場合、境界内の攻撃者に対処しなければならないということです。

5 月 XNUMX 日、国家安全保障局は連邦政府機関に対するベスト プラクティスの推奨を継続し、ゼロトラスト フレームワークのネットワークと環境の柱に関する最新のサイバーセキュリティ情報シート (CIS) を公開しました。 NSA 文書は、組織がネットワークをセグメント化して、権限のないユーザーがセグメント化を通じて機密情報にアクセスすることを制限することを推奨しています。それは、強力なサイバーセキュリティ対策により、正当な役割を持たないネットワーク領域へのすべてのユーザーのアクセスを制限することで、侵害が本格的な侵害に発展するのを防ぐことができるためです。

NSAからの指導 また、セキュリティ チームはセキュリティ保護について経営陣に対してより強力なビジネス ケースを作成できますが、実装は段階的で複雑なプロセスであるため、CISO は期待値を設定する必要があります。

この文書は防衛関連の政府機関や業界を対象としているが、より広範なビジネス界もゼロトラストのガイダンスから恩恵を受けることができる、とインターネットサービス大手アカマイの顧問CISO、スティーブ・ウィンターフェルド氏は語る。

「現実は、不正アクセス事件が発生しているかどうかではなく、侵害になる前にそれを捕まえられるかどうかです」と彼は言います。 「重要なのは、マイクロセグメンテーションが提供できる『コンテキストに応じた可視性』であり、悪意のある動作を迅速に隔離する機能に裏付けられています。」

企業は ゼロトラストの取り組みに着手した データ、システム、ネットワークを侵害しにくくし、侵害された場合に攻撃者の行動を遅らせるためです。データ セキュリティとゼロトラスト プロバイダーである Rubrik の CISO である Mike Mestrovich 氏は、このフレームワークは進め方に関するしっかりとしたガイドラインですが、実装は簡単ではないと述べています。

「ほとんどのネットワークは時間の経過とともに進化しており、ビジネスを継続しながら過去に戻って再構築することは非常に困難です」と彼は言います。 「実行可能ですが、時間的にも金銭的にもコストがかかる可能性があります。」

NSA のガイダンスから得られる 6 つのポイントを以下に示します。

1. ゼロトラストの XNUMX つの柱をすべて学ぶ

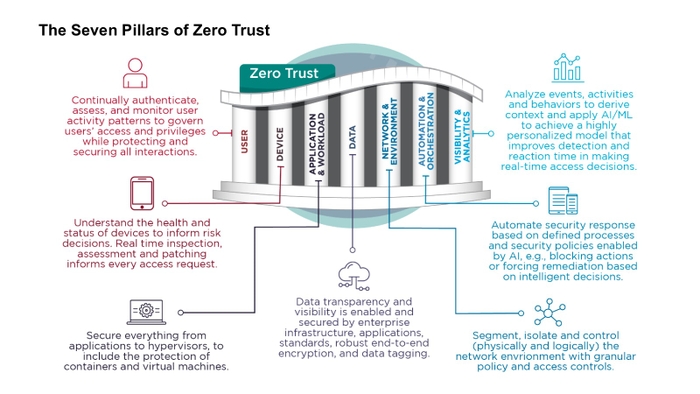

国家安全保障局の最新文書は、ゼロトラストの 7 つの柱のうちの 5 番目の柱であるネットワークと環境について詳しく説明しています。しかし、他の 6 つの柱も同様に重要であり、「ゼロトラスト戦略が成功するためには、どれほど広範で革新的なものでなければならないか」を示していると、自動エンドポイントおよび脆弱性管理会社である Syxsense の CEO、アシュリー・レナードは述べています。

「ネットワークと環境」は、国家安全保障局のゼロトラストの 7 つの柱の 5 番目の柱です。出典: NSA

「ゼロトラストの導入を検討している企業には、ユーザーとデバイスの柱、つまりそれぞれゼロトラストの 1 番目と 2 番目の柱に関する NSA 情報シートを確認することを強くお勧めします」と彼は言います。 「会社が立ち上げたばかりの場合、このネットワーキングと環境の柱に注目することは、本末転倒に似ています。」

2. 攻撃者が境界を突破することを予期する

NSA のゼロトラスト計画のネットワークと環境の柱は、攻撃者が既にシステムを侵害した後に侵害を拡大するのを阻止することにあります。 NSA ガイドラインでは次のことを指摘しています。 2013年の目標違反 企業名は明示しなかったが、攻撃者は同社のサードパーティ製 HVAC システムの脆弱性を介して侵入したが、その後ネットワークを通過して POS デバイスをマルウェアに感染させることができたためである。

企業は自社が侵害されることを想定し、攻撃者を制限または遅らせる方法を見つける必要があります。 NSAサイバーセキュリティ局長ロブ・ジョイス氏は声明でこう述べた。 NSA文書の公開を発表。

「組織は、脅威がシステムの境界内に存在するという考え方を持って運営する必要がある」と同氏は述べた。 「このガイダンスは、企業アーキテクチャの弱点やギャップを悪用する脅威に注意深く抵抗し、検出し、対応するために必要なプロセスをネットワーク所有者と運用者に提供することを目的としています。」

3. 開始するマップ データ フロー

NSA のガイダンスは階層型モデルであり、企業は基本的なことから始める必要があります。つまり、ネットワーク内のデータ フローをマッピングして、誰が何にアクセスしているかを理解することです。他のゼロトラストアプローチも文書化されていますが、次のようなものがあります。 NIST の SP 800-207 ゼロトラスト アーキテクチャ、NSA の柱は、組織がセキュリティ管理について考える方法を提供すると、Akamai の Winterfeld 氏は述べています。

「データ フローを理解すると、主に潜在的なリスクがどこにあるのか、何があるかを状況認識できるようになります」と彼は言います。 「覚えておいてください、知らないことは守ることはできません。」

4. マクロセグメンテーションへの移行

他の基本的な柱に取り組んだ後、企業はネットワークをセグメント化することで、ネットワークと環境の柱への進出を開始する必要があります。最初はおそらく広範囲ですが、粒度を上げていきます。主な機能分野には、企業間 (B2B) セグメント、消費者向け (B2C) セグメント、IoT などの運用テクノロジー、POS ネットワーク、開発ネットワークが含まれます。

ネットワークを高いレベルでセグメント化した後、企業はセグメントをさらに細分化することを目指すべきだと、Rubrik の Mestrovich 氏は言います。

「これらの運用機能領域を定義できれば、ネットワークのセグメント化を開始して、これらの領域のいずれかにある認証されたエンティティが他の領域への追加の認証を行わずにアクセスできないようにすることができます。」と彼は言います。 「多くの点で、ある領域で動作するユーザー、デバイス、ワークロードは、実際には他の領域で動作する権限やリソースを必要としない可能性が高いことがわかります。」

5. Software-Defined Networking への成熟

ゼロトラスト ネットワーキングでは、企業は潜在的な攻撃に迅速に対応できる必要があり、ソフトウェア デファインド ネットワーク (SDN) は、マイクロセグメンテーションを追求するだけでなく、潜在的な侵害の際にネットワークをロックダウンするための重要なアプローチとなっています。

ただし、SDN だけが唯一のアプローチではない、と Akamai の Winterfeld 氏は言います。

「SDN は運用のガバナンスを重視していますが、インフラストラクチャによっては最適なソリューションではない可能性があります」と彼は言います。 「とはいえ、環境をどのように構築するかに関係なく、SDN が提供するさまざまな利点は必要です。」

6. 進歩は反復的であることを理解する

最後に、ゼロトラスト イニシアチブは 1 回限りのプロジェクトではなく、継続的なイニシアチブです。組織はテクノロジーの導入に忍耐と粘り強さが必要であるだけでなく、セキュリティ チームは課題に直面し、克服するたびに計画を見直し、修正する必要があります。

「ゼロトラストへの取り組みを始めることを考えるとき、データ フローのマッピングから始めてそれをセグメント化するという彼らのガイダンスは的を得ています」とウィンターフェルド氏は言います。計画を更新しています。」

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/cybersecurity-operations/6-ciso-takeaways-nsa-zero-trust-guidance

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 7

- 8

- a

- 能力

- できる

- 私たちについて

- アクセス

- アクセス

- 実際に

- 加えます

- NEW

- アドバイザリー

- 後

- 機関

- 代理店

- 目指す

- すべて

- ことができます

- 既に

- また

- an

- および

- 発表

- どれか

- アプローチ

- 建築

- です

- AREA

- エリア

- ARM

- 周りに

- AS

- 引き受けます

- At

- 攻撃

- 認証された

- 認証

- 自動化

- 認知度

- B2B

- B2C

- バック

- 支持された

- の基礎

- BE

- なぜなら

- になる

- き

- 始まる

- 行動

- 恩恵

- 利点

- ビット

- 両言語で

- 境界

- 違反

- 違反

- 広く

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 例

- レスリング

- 最高経営責任者(CEO)

- 課題

- CIS

- CISO

- 企業

- 会社

- 複雑な

- 妥協

- 損害を受けた

- コンテキスト

- 継続します

- controls

- 高額で

- サイバーセキュリティ

- データ

- データセキュリティ

- 取引

- 定義します

- によっては

- 展開する

- 検出

- 開発

- デバイス

- Devices

- 難しい

- 取締役

- 発見

- do

- ドキュメント

- ドン

- ドント

- ダウン

- 間に

- 簡単に

- 奨励する

- エンドポイント

- 入力されました

- Enterprise

- エンティティ

- 環境

- 平等に

- さらに

- 進化

- 存在する

- 拡大

- 期待する

- 期待

- 明示的

- 悪用する

- 顔

- 連邦政府の

- もう完成させ、ワークスペースに掲示しましたか?

- 会社

- 名

- フロー

- 流れ

- 悪ふざけ

- フレームワーク

- から

- 機能的な

- 基本的な

- さらに

- ギャップ

- 取得する

- 受け

- 巨大な

- Go

- 行く

- ガバナンス

- 政府・公共機関

- ガイダンス

- ガイドライン

- もっと強く

- 持ってる

- he

- ハイ

- 非常に

- うま

- 認定条件

- How To

- HTTPS

- i

- if

- 画像

- 実装

- 実装

- 重要

- in

- その他の

- include

- の増加

- 産業

- 情報

- インフラ

- イニシアチブ

- 内部

- 意図された

- インターネット

- に

- IOT

- IT

- ITS

- 旅

- JPG

- ただ

- 保管

- キー

- キック

- 知っている

- 最新の

- LEARN

- 正当な

- レナード

- レベル

- ような

- 可能性が高い

- LIMIT

- 制限する

- ロック

- 見て

- 探して

- 主要な

- make

- 作成

- 悪意のある

- マルウェア

- 管理

- 多くの

- 地図

- マッピング

- 3月

- 成熟した

- 措置

- かもしれない

- マイク

- 考え方

- 修正する

- お金

- 他には?

- 最も

- 命名

- 国民

- 国際セキュリティー

- 必要

- ネットワーク

- ネットワーキング

- ネットワーク

- いいえ

- NSA

- of

- オフ

- 頻繁に

- on

- ONE

- 継続

- の

- 操作する

- 操作

- オペレーショナル

- 業務執行統括

- 演算子

- 最適な

- or

- 組織

- その他

- が

- 克服する

- 所有者

- 忍耐

- おそらく

- 期間

- 持続性

- 柱

- 柱

- 計画

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 潜在的な

- 主に

- 進む

- プロセス

- ラボレーション

- プログラム

- 進捗

- プロジェクト

- 守る

- 提供します

- プロバイダー

- は、大阪で

- 出版

- パッティング

- すぐに

- 急速に

- 反応する

- 現実

- 実現する

- おすすめ

- お勧めする

- リファイン

- 関係なく

- よろしく

- リリース

- 覚えています

- 必要とする

- 必要

- リソース

- それぞれ

- 反応します

- レビュー

- 権利

- リスク

- ロブ

- 職種

- ランニング

- s

- 前記

- 言う

- SDN

- 二番

- セキュリティ

- セグメント

- セグメンテーション

- セグメント

- 敏感な

- サービス

- セッションに

- セブン

- シート

- シート

- すべき

- 表示する

- SIX

- 遅く

- So

- 固体

- 溶液

- ソース

- Spot

- start

- 開始

- 起動

- スティーブ

- Force Stop

- 戦略

- 強い

- 強い

- 成功した

- そのような

- システム

- タックル

- まとめ

- ターゲット

- チーム

- テクノロジー

- 条件

- それ

- 基礎

- アプリ環境に合わせて

- それら

- その後

- ボーマン

- 彼ら

- 考える

- 考え

- サードパーティ

- この

- しかし?

- 脅威

- 介して

- 時間

- 〜へ

- 変形的

- 信頼

- しよう

- ターニング

- 無許可

- わかる

- 理解する

- 更新

- ユーザー

- users

- 非常に

- 、

- 視認性

- 脆弱性

- 仕方..

- 方法

- 弱点

- した

- この試験は

- いつ

- かどうか

- which

- while

- 誰

- より広い

- 意志

- 以内

- 無し

- 世界

- でしょう

- まだ

- You

- あなたの

- ゼファーネット

- ゼロ

- ゼロトラスト