未知のグループが、Apache の OfBiz エンタープライズ リソース プランニング (ERP) フレームワークで特定されたゼロデイ脆弱性に対する調査を開始しました。このフレームワークは、ソフトウェア修正をバイパスする方法を見つけるためにパッチを分析する戦略であり、ますます人気が高まっています。

ゼロデイ脆弱性 (CVE-2023-51467) サイバーセキュリティ企業 SonicWall の分析によると、26 月 2023 日に公開された Apache OFBiz の脆弱性により、攻撃者は機密情報にアクセスし、ERP フレームワークを使用してアプリケーションに対してリモートでコードを実行できます。 Apache Software Foundation は当初、関連問題 CVE-49070-XNUMX に対するパッチをリリースしていましたが、この修正では他のバリエーションの攻撃から保護できませんでした。

このインシデントは、価値の高い脆弱性に対してリリースされたパッチを精査するという攻撃者の戦略を浮き彫りにしています。その取り組みは、多くの場合、ソフトウェア修正を回避する方法を見つける結果になります、と SonicWall の脅威調査担当エグゼクティブ ディレクターであるダグラス マッキー氏は述べています。

「誰かが『ああ、ここに脆弱性が存在する』と言う大変な作業を終えると、大勢の研究者や脅威アクターがその狭い箇所に注目できるようになり、ある意味、より多くの監視にさらされることになります。 」と彼は言います。 「コードのその領域に注目を集めました。パッチがしっかりしていないか、何かが欠けていたとしても、そこに注目しているため、発見される可能性が高くなります。」

SonicWallの研究者Hasib Vhora氏は5月14日のパッチを分析し、この問題を悪用する追加の方法を発見し、同社はXNUMX月XNUMX日にApache Software Foundationに報告した。

「私たちは CVE-2023-49070 のパッチを分析するときに選択された緩和策に興味をそそられ、パッチは単にアプリケーションから XML RPC コードを削除しただけなので、実際の認証バイパスがまだ存在するのではないかと疑いました。」と Vhora 氏は言います。 問題の分析で述べられています。 「その結果、認証バイパス問題の根本原因を解明するためにコードを詳しく調査することにしました。」

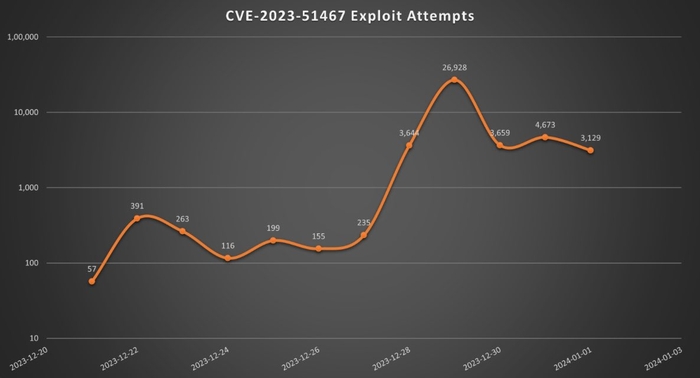

攻撃は、26 月 XNUMX 日の公開に先立って、Apache OfBiz の脆弱性を標的としたものでした。出典: ソニックウォール

問題が公表される 21 日前である XNUMX 月 XNUMX 日までに、SonicWall はすでにこの問題に対する悪用の試みを特定していました。

パッチが不完全

攻撃者が回避できたパッチをリリースしたのは Apache だけではありません。によると、2020 年にゼロデイ エクスプロイトを使用して攻撃された 24 件の脆弱性のうち 25 件 (XNUMX%) は、以前にパッチが適用されたセキュリティ問題の亜種でした。 Google の脅威分析グループ (TAG) が公開したデータ。 2022 年までに、ゼロデイ エクスプロイトによって攻撃された 17 件の脆弱性のうち 41 件 (41%) は、以前にパッチが適用された問題の亜種だった、と Google 最新の分析で述べられています.

Google Mandiant のシニア マネージャー、Jared Semrau 氏によると、企業が問題のパッチを完全に適用できない理由は、問題の根本原因を理解していないことから、ソフトウェアの脆弱性の膨大な未処理の処理に対処すること、包括的な修正よりも即時パッチを優先することまで、数多くあります。脆弱性と悪用グループ。

「なぜこのようなことが起こるのかについて、単純かつ単一の答えはありません」と彼は言います。 「[不完全なパッチ] の一因となる可能性のある要因はいくつかありますが、[SonicWall 研究者] は完全に正しいです。多くの場合、企業は既知の攻撃ベクトルにパッチを適用しているだけです。」

Google は、パッチが不完全に適用された脆弱性を標的としたゼロデイ エクスプロイトの割合が引き続き重要な要素であると予想しています。攻撃者の観点から見ると、研究者や攻撃者は 100,000 万行または数百万行のコードを調べる必要があるため、アプリケーションの脆弱性を見つけることは困難です。適切にパッチが当てられていない可能性のある潜在的な脆弱性に焦点を当てることで、攻撃者は最初から攻撃を開始するのではなく、既知の弱点を攻撃し続けることができます。

ビジネスの修正を回避する方法

多くの意味で、これが Apache OfBiz の脆弱性で起こったことです。元のレポートでは、XML-RPC インターフェイスへのアクセスを必要とする RCE の欠陥 (CVE-2023-49070) と、信頼できない攻撃者にこのアクセスを提供する認証バイパスの問題の XNUMX つの問題について説明していました。 ASF セキュリティ対応チームは Dark Reading からの質問への回答で、Apache Software Foundation は XML-RPC エンドポイントを削除することで両方の問題が悪用されるのを防ぐことができると考えていたと述べています。

「残念ながら、同じ認証バイパスが XML-RPC エンドポイントだけでなく他のエンドポイントにも影響を与えることを見逃していました」とチームは述べています。 「私たちがそれを認識すると、数時間以内に 2 番目のパッチが発行されました。」

Apache によって OFBIZ-12873 として追跡されているこの脆弱性により、「攻撃者は認証を回避して単純なサーバーサイド リクエスト フォージェリ (SSRF) を実行できます」と Apache Software Foundation のメンバーである Deepak Dixit 氏は述べています。 Openwall メーリング リストに記載されている。同氏は、SonicWall の脅威研究者である Hasib Vhora 氏と、他の 0 人の研究者 (Gao Tian 氏と L1neXNUMXy 氏) がこの問題を発見した功績を認めています。

OfBiz はフレームワークであり、ソフトウェア サプライ チェーンの一部であるため、脆弱性の影響は広範囲に及ぶ可能性があります。たとえば、人気のある Atlassian Jira プロジェクトや問題追跡ソフトウェアは OfBiz ライブラリを使用していますが、このエクスプロイトがプラットフォーム上で正常に実行できるかどうかはまだ不明だと Sonicwall の McKee 氏は述べています。

「それは、各企業がネットワークを構築する方法や、ソフトウェアを構成する方法によって異なります」と彼は言います。 「一般的なインフラストラクチャにはこのようなインターネット接続はなく、何らかの種類の VPN または内部アクセスが必要になると思います。」

いずれにせよ、企業は措置を講じ、OfBizを使用することが知られているアプリケーションに最新バージョンにパッチを適用する必要があるとASFセキュリティ対応チームは述べた。

「Apache OFBiz を使用する企業に対する当社の推奨事項は、必要なユーザーにのみシステムへのアクセスを許可すること、ソフトウェアを定期的に更新すること、セキュリティ障害が発生した場合に対応する準備が整っていることを確認することなど、セキュリティのベスト プラクティスに従うことです。勧告が公表されている」と彼らは述べた。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/vulnerabilities-threats/apache-erp-0day-underscores-dangers-of-incomplete-patches

- :は

- :not

- $UP

- 100

- 14

- 17

- 2020

- 2022

- 24

- 視聴者の38%が

- 41

- 7

- a

- 絶対に

- アクセス

- 従った

- 達成する

- 俳優

- NEW

- アドバイザリー

- 影響を受けました

- に対して

- ことができます

- 一人で

- 既に

- また

- an

- 分析

- 分析

- 分析する

- および

- 回答

- どれか

- アパッチ

- 申し込み

- 建築家

- です

- AREA

- 周りに

- AS

- ASF

- At

- 攻撃

- 試み

- 注意

- 認証

- 知って

- BE

- なぜなら

- き

- さ

- 信じて

- BEST

- ベストプラクティス

- 両言語で

- 束

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 原因となる

- チェーン

- チャート

- 選ばれた

- コード

- 企業

- 会社

- 包括的な

- 続ける

- 貢献する

- 可能性

- サイバーセキュリティ

- 危険

- 暗いです

- 暗い読書

- 日

- 取引

- 12月

- 決定しました

- ディーパック

- 決まる

- 記載された

- 難しい

- DIG

- 取締役

- 開示

- 発見

- 行われ

- ダグラス

- 描かれた

- 各

- 努力

- エンドポイント

- Enterprise

- ERP

- イベント

- 例

- 実行します

- エグゼクティブ

- エグゼクティブ·ディレクター

- 存在

- 期待する

- 悪用する

- 搾取

- 搾取

- エクスプロイト

- 余分な

- 視線

- 要因

- 要因

- フェイル

- Failed:

- フィギュア

- 発見

- 会社

- 五

- 修正する

- 修正

- 欠陥

- 焦点

- 偽造

- 発見

- Foundation

- フレームワーク

- から

- 完全に

- GAO

- 与え

- 行く

- でログイン

- グループ

- グループの

- 持っていました

- が起こった

- 起こります

- ハード

- 重労働

- 持ってる

- he

- こちら

- ハイライト

- HOURS

- HTML

- HTTPS

- 巨大な

- i

- 特定され

- if

- 画像

- 即時の

- 影響

- in

- 事件

- 含めて

- ますます

- 情報

- インフラ関連事業

- インタフェース

- 内部

- に

- ISN

- 問題

- 発行済み

- 問題

- IT

- ITS

- JPG

- ただ

- 種類

- 既知の

- 最新の

- 打ち上げ

- 図書館

- 可能性が高い

- ライン

- 見て

- たくさん

- 製

- 郵送

- 作成

- マネージド

- マネージャー

- 多くの

- 五月..

- メンバー

- 何百万

- 逃した

- 緩和

- 他には?

- 狭い

- 必要

- ネットワーク

- いいえ

- 今

- 多数の

- of

- 頻繁に

- oh

- on

- かつて

- ONE

- の

- 開かれた

- or

- オリジナル

- 元々

- その他

- 私たちの

- でる

- が

- 部

- パッチ

- パッチ

- 補修

- 視点

- 計画

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 人気

- プラクティス

- 現在

- 防ぐ

- 前に

- 事前の

- 優先順位付け

- 問題

- 問題

- プロジェクト

- 有望

- 正しく

- 守る

- 提供

- 公共

- 公表

- 質問

- むしろ

- リーディング

- リアル

- 理由は

- おすすめ

- 定期的に

- 関連する

- リリース

- 解放

- 残る

- リモートから

- 削除済み

- 除去

- レポート

- 報告

- 要求

- 必要とする

- の提出が必要です

- 研究

- 研究者

- 研究者

- リソースを追加する。

- 反応します

- 応答

- 結果

- 右

- 岩

- ルート

- s

- 前記

- 同じ

- 言う

- 格言

- 言う

- スクラッチ

- 精査

- 二番

- セキュリティ

- シニア

- 敏感な

- いくつかの

- シェアする

- すべき

- 重要

- 簡単な拡張で

- 単に

- から

- SIX

- ソフトウェア

- ソフトウェアサプライチェーン

- 固体

- 一部

- 誰か

- 何か

- ソース

- Spot

- start

- ステップ

- まだ

- 戦略

- 首尾よく

- 供給

- サプライチェーン

- 確か

- システム

- TAG

- 取る

- ターゲット

- 対象となります

- チーム

- より

- それ

- アプリ環境に合わせて

- そこ。

- 彼ら

- この

- それらの

- 脅威

- 脅威アクター

- 介して

- 従って

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 2

- type

- 典型的な

- アンダースコア

- 理解する

- 残念ながら

- 未知の

- アップデイト

- 更新しました

- つかいます

- users

- 使用されます

- Ve

- バージョン

- VPN

- 脆弱性

- 脆弱性

- ました

- 仕方..

- 方法

- we

- 弱い

- した

- この試験は

- いつ

- かどうか

- which

- 全体

- なぜ

- 広範囲

- 以内

- 仕事

- でしょう

- XML

- You

- あなたの

- あなた自身

- ゼファーネット