オペレーティング システムの歴史には、軍事的な駄洒落がたくさんあります。

Unix には、 メジャーナンバー、システム内のディスク ドライブ、キーボード、Web カメラなどのデバイスの大群を整理します。

マイクロソフトはかつて、明らかに無能な人々と戦っていた 一般的な失敗、あなたの DOS ディスクを読み込もうとして失敗するのを定期的に目撃されていました。

Linuxには断続的に問題があります 大佐パニック、誰の 外観 通常は、データの損失、ファイル システムの損傷の可能性、緊急に電源を切ってコンピュータを再起動する必要が生じます。

そして、チェコの暗号通貨会社は、あなたが合理的に期待するような信頼性を得ていないようです。 一般的なバイト数.

実際に、 一般的なバイト数 .

一度は不幸です

2022 年 XNUMX 月に、General Bytes がどのように 倒れた犠牲者 リモートの攻撃者が顧客の ATM サーバーをだまして「新しいシステムのセットアップ」構成ページにアクセスできるようにするサーバー側のバグに。

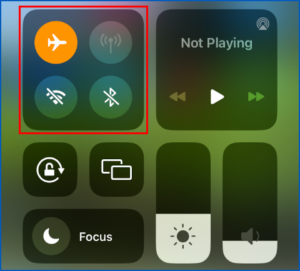

iPhone または Android デバイスをリフラッシュしたことがある場合は、元のセットアップを実行した人がデバイスを制御できることを知っているでしょう。特に、プライマリ ユーザーを構成し、新しいロック コードを選択できるためです。またはプロセス中のパスフレーズ。

ただし、最新の携帯電話は、オペレーティング システム、アプリ、およびシステム設定を再インストールして再構成する前に、古いユーザーのすべてのデータを含む、デバイスの古いコンテンツを強制的に消去することも知っているでしょう。

つまり、最初からやり直すことはできますが、最後のユーザーが中断したところから引き継ぐことはできません。それ以外の場合は、システムの再フラッシュ (または DFU、略して デバイスのファームウェアのアップグレード、Apple が呼んでいるように) 前の所有者のファイルを取得します。

しかし、General Bytes ATM サーバーでは、攻撃者を「ゼロから始める」セットアップ画面に誘導した不正なアクセス パスは、最初に侵入したデバイスのデータを無力化しませんでした…

…そのため、詐欺師はサーバーの「新しい管理者アカウントをセットアップする」プロセスを悪用して、別の管理者ユーザーを作成する可能性があります。 既存システム.

TWICEは油断に見える

前回、General Bytes は、犯罪者が悪意のあるコードを埋め込んでいない、いわゆるマルウェアレス攻撃に見舞われました。

2022 年の攻撃は、基盤となるオペレーティング システムとサーバー ソフトウェアに手を加えずに、単に悪意のある構成変更によって組織化されました。

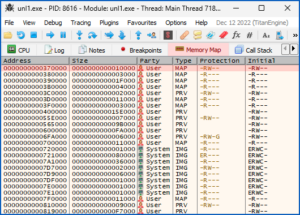

今回、攻撃者は より従来のアプローチ インプラントに依存していたもの: 悪意のあるソフトウェア、または マルウェア つまり、セキュリティの抜け穴を介してアップロードされ、「代替コントロール パネル」と呼ばれるものとして使用されました。

簡単に言えば、詐欺師はバックドアをインストールできるバグを発見したため、その後許可なく侵入することができました。

General Bytes は次のように述べています。

攻撃者は、端末がビデオをアップロードし、batm ユーザー権限を使用して実行するために使用するマスター サービス インターフェイスを介して、独自の Java アプリケーションをリモートでアップロードすることができました。

ある種のコミュニティ ブログ サイトまたはソーシャル メディア サービスであるかのように、ATM にリモートの画像とビデオのアップロード オプションが必要な理由はわかりません…

…しかし、Coin ATM サーバー システムにはまさにそのような機能が含まれているようです。おそらく、広告やその他の特別オファーを、ATM を訪れた顧客に直接宣伝できるようにするためです。

見た目とは異なるアップロード

残念ながら、信頼できる (または少なくとも認証されたソースからの) アップロードであっても、アップロードを許可するサーバーは、いくつかの点に注意する必要があります。

- アップロードは、外部からすぐに読み戻せないステージング領域に書き込む必要があります。 これにより、信頼できないユーザーが、あなたのブランドを偽装しているために正当に見える URL を介して、サーバーを無許可または不適切なコンテンツの一時的な配信システムに変えないようにすることができます。

- アップロードは、許可されているファイルの種類と一致することを確認するために精査する必要があります。 これにより、悪意のあるユーザーがアップロード領域にスクリプトやプログラムを散らかして、後続の訪問者に単に提供するのではなく、後でサーバー上で実行される可能性があるため、ブービートラップを防ぐことができます.

- アップロードは、実行可能な最も制限されたアクセス許可で保存する必要があります。 ブービー トラップまたは破損したファイルが誤って実行されたり、システムのより安全な部分からアクセスされたりすることさえないようにします。

General Bytes はこれらの予防策を講じていなかったようで、その結果、攻撃者はプライバシーの侵害や暗号通貨の盗用など、さまざまなアクションを実行できました。

悪意のあるアクティビティには、次のようなものがあるようです。ホット ウォレットや取引所の資金にアクセスするために使用される認証コードの読み取りと解読ホットウォレットからの送金; ユーザー名とパスワード ハッシュのダウンロード。 顧客の暗号化キーを取得する; 2FA をオフにする。 イベントログへのアクセス。

何をするか?

- General Bytes Coin ATM システムを実行している場合、 会社のものを読む 違反報告、いわゆる IoC を探す方法を説明します (侵入の痕跡)、およびパッチが公開されるのを待つ間に何をすべきかについて説明します。

同社は、スタンドアロンのコインATMサーバーと独自のクラウドベースのシステムの両方が影響を受けたことを確認したことに注意してください.

興味深いことに、General Bytes は次のようになると報告しています。 「クラウドサービスを閉鎖する」、そしてそれを主張する 「独自のスタンドアロン サーバーをインストールする必要があります」. (レポートには期限が記載されていませんが、同社はすでに移行サポートを積極的に提供しています。)

同社を他のほとんどの現代のサービス指向企業とは反対の方向に導く方向転換の中で、General Bytes は次のように主張します。 「複数のオペレーターに同時にアクセスを許可するシステムをセキュリティで保護することは、理論的にも (そして実際的にも) 不可能であり、そのうちの何人かは悪者です。」

- 最近、General Bytes ATM を使用したことがある場合は、 何をすべきか、また資金が危険にさらされているかどうかについては、暗号通貨取引所または取引所に連絡してアドバイスを求めてください。

- あなたがオンライン サービスの世話をしているプログラマーなら、 自己ホスト型かクラウド ホスト型かにかかわらず、アップロードとアップロード ディレクトリに関する上記のアドバイスを読んで注意してください。

- あなたが暗号通貨愛好家なら、 いわゆるクリプトコインの隠し場所をできるだけ少なくしてください。 ホットウォレット.

ホット ウォレットは基本的に、すぐに (おそらく自動的に) 取引する準備ができている資金であり、通常、自分の暗号化キーを他の誰かに預けるか、XNUMX つまたは複数のウォレットに一時的に資金を転送する必要があります。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://nakedsecurity.sophos.com/2023/03/20/bitcoin-atm-customers-hacked-by-video-upload-that-was-actually-an-app/

- :は

- $UP

- 1

- 2022

- 2FA

- a

- できる

- 私たちについて

- 上記の.

- 絶対の

- 虐待

- アクセス

- アクセス

- アクセス

- 行動

- 積極的に

- アクティビティ

- 俳優

- 実際に

- NEW

- 管理人

- 行政の

- 広告

- アドバイス

- 後

- すべて

- 全取引

- ことができます

- 既に

- および

- アンドロイド

- アプリ

- Apple

- 申し込み

- アプリ

- です

- AREA

- AS

- At

- ATM

- ATM

- 攻撃

- 8月

- 認証された

- 認証

- 著者

- オート

- 自動的に

- バック

- 裏口

- 背景画像

- 悪い

- BE

- なぜなら

- Bitcoin

- Bitcoin ATM

- 国境

- ボトム

- ブランド

- 真新しい

- バグ

- ビジネス

- by

- コール

- 呼ばれます

- コール

- 缶

- 注意深い

- センター

- 変更

- 選択する

- クラウド

- コード

- コイン

- カラー

- 来ます

- コミュニティ

- 企業

- 会社

- 会社の

- コンピュータ

- 確認済み

- 接触

- 現代の

- コンテンツ

- 中身

- コントロール

- 従来の

- 可能性

- カバー

- 作ります

- 犯罪者

- 暗号通貨

- cryptocurrency

- 暗号化交換

- 暗号

- Customers

- データ

- 締め切り

- 配達

- デバイス

- Devices

- 方向

- 直接に

- ディレクトリ

- ディスプレイ

- そうではありません

- DOS

- 間に

- どちら

- 終了

- 英語

- 確保

- 熱狂者

- 本質的に

- さらに

- イベント

- EVER

- 交換

- 交換について

- 期待する

- 有名

- 実行可能な

- 特徴

- File

- 続いて

- 発見

- から

- 資金

- 一般的なバイト数

- 取得する

- 受け

- 与える

- 与え

- 付与

- SIMカード製造会社の最大手がアメリカやイギリスのスパイ機関によってハッキングされたとの情報が見つかっている。

- 持ってる

- 高さ

- ことができます

- history

- HOT

- ホバー

- 認定条件

- How To

- しかしながら

- HTTPS

- 直ちに

- 不可能

- in

- include

- 含まれました

- 含めて

- install

- インタフェース

- iPhone

- IT

- ITS

- 自体

- Java

- キープ

- キー

- 知っている

- 既知の

- 姓

- ような

- 少し

- 見て

- 探して

- LOOKS

- マージン

- マスター

- 一致

- 最大幅

- メディア

- かもしれない

- 移行

- ミリタリー用(軍用)機材

- モバイル

- 携帯電話

- モダン

- 他には?

- 最も

- の試合に

- 名

- 必要

- ニーズ

- 新作

- 通常の

- 特に

- of

- 提供すること

- オファー

- 古い

- on

- ONE

- オンライン

- オペレーティング

- オペレーティングシステム

- 演算子

- 反対

- オプション

- 調整された

- オリジナル

- その他

- さもないと

- 外側

- 自分の

- 部品

- パスワード

- パッチ

- path

- Paul Cairns

- 支払う

- 実行する

- 実行する

- おそらく

- 許可

- パーミッション

- 人

- 人格

- Personnel

- 携帯電話

- シンプルスタイル

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレンティ

- 位置

- 投稿

- :

- 電力

- 事実上

- 前

- 主要な

- 特権

- プロセス

- プログラマー

- プログラム

- 昇格

- 公表

- 置きます

- 範囲

- むしろ

- 読む

- リーディング

- 準備

- 最近

- 定期的に

- 信頼性

- リモート

- レポート

- レポート

- 必要とする

- 制限的

- 結果

- return

- リスク

- ラン

- ランニング

- 同じ

- 画面

- スクリプト

- 安全に

- セキュリティ

- と思われる

- 送信

- サーバー

- サービス

- 設定

- いくつかの

- ショート

- 単に

- ウェブサイト

- So

- 社会

- ソーシャルメディア

- ソフトウェア

- 固体

- 一部

- 誰か

- ソース

- 特別

- 特別オファー

- ステージング

- スタンドアロン

- start

- Stash

- Force Stop

- 見知らぬ人

- それに続きます

- そのような

- サポート

- SVG

- システム

- 取る

- 伝える

- 一時的

- それ

- アプリ環境に合わせて

- それら

- ボーマン

- 物事

- 介して

- 時間

- 〜へ

- top

- トレード

- 取引

- 転送

- 遷移

- トランスペアレント

- トラブル

- 信頼されている

- 順番

- ターニング

- 一般的に

- 根本的な

- 不要な

- アップロード

- 緊急

- URL

- つかいます

- ユーザー

- users

- 精査

- 、

- ビデオ

- 動画

- 訪問

- ビジター

- wait

- 財布

- この試験は

- かどうか

- which

- while

- 誰

- 全体

- ワイド

- 広い範囲

- 幅

- 意志

- 無し

- 言葉

- 書かれた

- You

- あなたの

- ゼファーネット

![シーズン 3 第125 話: セキュリティ ハードウェアにセキュリティ ホールがある場合 [音声 + テキスト] シーズン 3 第125 話: セキュリティ ハードウェアにセキュリティ ホールがある場合 [音声 + テキスト]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep125-when-security-hardware-has-security-holes-audio-text-300x156.png)